深度学习发展的艺术

将人类直觉和相关数学见解结合后,经过大量研究试错后的结晶,产生了一些成功的深度学习模型。

深度学习模型的进展是理论研究与实践经验相结合的产物。科学家和工程师们借鉴了人类大脑神经元工作原理的基本直觉,并将这种生物学灵感转化为数学模型和算法。在数十年的研究和发展过程中,他们不断探索并尝试各种网络结构、优化方法、激活函数等关键组件。

一方面,研究人员运用严谨的数学理论来构建和分析深度学习模型,如线性代数、概率论、统计学以及优化理论等领域的知识被广泛应用。这些理论基础帮助设计出能够有效拟合复杂数据分布并具备泛化能力的模型。

另一方面,实践中的试错过程同样重要。通过在大量真实世界的数据集上训练和验证模型,研究者发现并解决了诸如梯度消失、过拟合、欠拟合等问题,提出了诸如批量归一化、残差连接、注意力机制等一系列创新技术,极大地提升了深度学习模型的性能和适用范围。

正是这种跨学科融合,从生物启发到数学建模再到实验验证,使得深度学习模型能够在图像识别、语音识别、自然语言处理等诸多领域取得突破性的成功。

深度学习领域中的许多神经网络架构和算法确实是在人类对大脑工作原理的直觉理解基础上,结合数学理论与实验验证逐步发展起来的。这些模型的成功往往源自于研究者们深入探索和创新尝试,他们在实践中不断优化模型结构、调整参数以及改进训练策略。

例如:

-

卷积神经网络(CNN)的设计灵感来源于视觉皮层中神经元的感受野概念,它们对局部特征进行检测。通过数学上的卷积运算捕获图像等数据的空间相关性,经过多层抽象,实现复杂图像识别任务。

-

循环神经网络(RNN)及其变种LSTM、GRU等则是为了处理序列数据而提出的,模拟了人脑在处理时间序列信息时的记忆和遗忘机制,利用循环连接保留历史信息,解决了传统神经网络无法有效处理长期依赖问题。

-

生成对抗网络(GANs)则借鉴了博弈论思想,通过构建一个生成器和一个判别器两个相互竞争的网络,模拟艺术创作过程中的“真伪”判断,从而达到无监督学习条件下生成高质量新样本的目标。

这些神经网络模型都是经过大量实践检验,不断试错迭代后形成的成果,它们不仅融入了人类直觉和生物学启发,同时也紧密结合了深厚的数学基础和计算技术,共同推动了深度学习领域的快速发展。

深度学习领域的神经网络模型不仅仅是理论的产物,更是实验科学和工程实践相结合的典范。研究者们首先从生物学中获得灵感,比如大脑神经元之间的连接方式、信息处理模式等;接着运用数学工具(如概率论、优化理论、线性代数、泛函分析等)构建模型结构并设计出相应的学习算法;然后在实际应用中通过大量数据训练模型,并不断调整超参数与网络架构以优化性能,这个过程涉及了反复试错与迭代改进。

诸如AlexNet、VGG、ResNet、Transformer、GPT等众多经典的神经网络模型,都是经过了科研人员不懈努力、深入研究以及大规模计算资源支持后才得以形成和完善。这些模型的成功不仅推动了计算机视觉、自然语言处理等领域技术进步,也催生了人工智能在各行各业中的广泛应用,有力地推动了深度学习乃至整个AI领域的发展。

这些模型的成功不仅依赖于深厚的数学基础,更离不开科研人员对问题的深刻洞察力以及持之以恒的研究实践。

深度学习模型的成功构建与应用并非一日之功。除了依赖深厚的数学理论知识,如优化理论、概率统计、矩阵论和泛函分析等作为基础,科研人员对实际问题本质的深刻洞察力也至关重要。他们需要理解数据背后的复杂模式以及如何通过神经网络架构来模拟这些模式。

深度学习模型的构建与应用确实是一个系统性、长期且不断迭代的过程,它不仅要求科研人员掌握扎实的数学理论基础,还依赖于对实际问题和应用场景深入细致的理解。从理论层面来说,优化理论是训练模型的核心,它确保了算法能够在大规模数据集上高效地搜索最优解;概率统计则为模型提供了处理不确定性和噪声的基础框架;矩阵论在深度学习中扮演着重要角色,尤其是在处理高维数据时,卷积神经网络(CNN)和循环神经网络(RNN)等架构中的权重矩阵蕴含了大量特征表达和模式识别的关键信息;泛函分析则为理解复杂函数空间中的结构及其变换提供了一种强有力的工具。

同时,科研人员需要具备敏锐的问题洞察力,能够透过现象看本质,理解所研究问题背后的内在规律以及数据产生的机理。他们需设计出适应特定任务需求的神经网络结构,并通过调整超参数、正则化策略等方式,使模型既能够捕捉到数据中的微妙模式,又能避免过拟合或欠拟合等问题。

此外,实操能力同样关键,包括对大规模数据的清洗、预处理、特征工程等步骤的把握,以及利用并行计算和分布式系统来加速训练过程的经验。只有将深厚的理论知识与实践相结合,才能成功地开发和应用深度学习模型,在各个领域取得突破性的成果。

另外,从实验设计到模型训练再到结果验证,整个研究过程充满了探索与试错。科研人员会根据实验结果不断调整模型结构、优化算法参数,并尝试各种正则化策略以防止过拟合,同时还要关注模型的解释性和泛化能力。

持之以恒的研究实践也是推动深度学习模型发展的关键因素。在解决实际问题时,科研人员需要耐心地收集和清洗大量数据,进行多次迭代训练,并针对不同应用场景进行细致的调优工作。正是这种严谨的态度和不懈的努力,使得深度学习模型能够在图像识别、自然语言处理、语音识别、强化学习等诸多领域取得了前所未有的成就。

相关文章:

深度学习发展的艺术

将人类直觉和相关数学见解结合后,经过大量研究试错后的结晶,产生了一些成功的深度学习模型。 深度学习模型的进展是理论研究与实践经验相结合的产物。科学家和工程师们借鉴了人类大脑神经元工作原理的基本直觉,并将这种生物学灵感转化为数学模…...

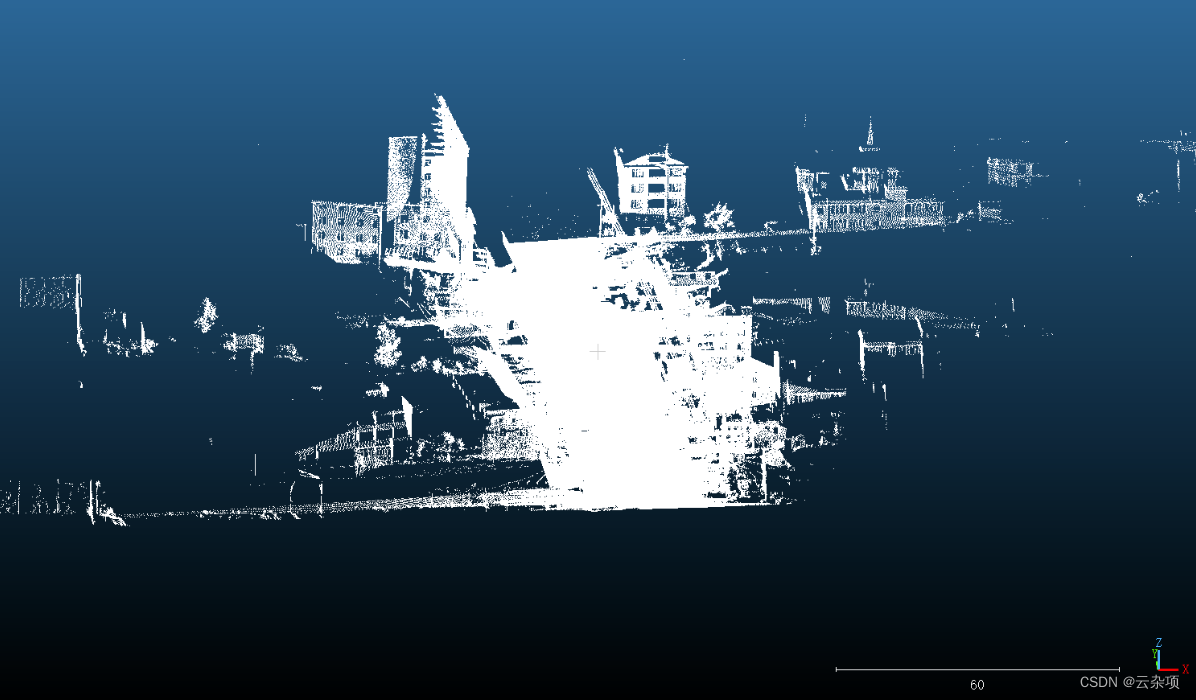

las数据转pcd数据

las数据转pcd数据 一、算法原理1.介绍las2.主要函数 二、代码三、结果展示3.1 las数据3.2 las转换为pcd 四、相关数据链接 一、算法原理 1.介绍las LAS文件按每条扫描线排列方式存放数据,包括激光点的三维坐标、多次回波信息、强度信息、扫描角度、分类信息、飞行航带信息、飞…...

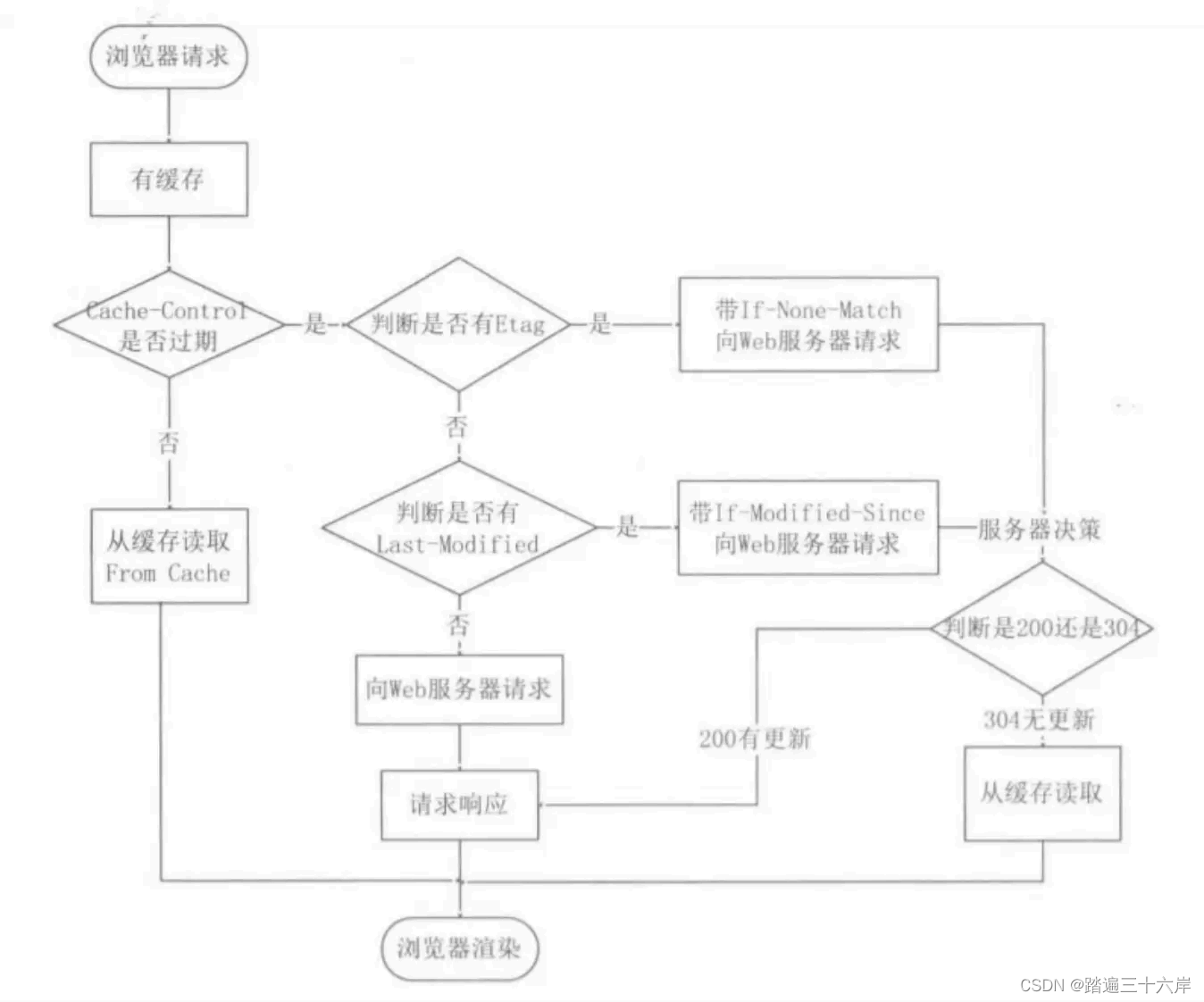

HTTP缓存技术

大家好我是苏麟 , 今天说说HTTP缓存技术 . 资料来源 : 小林coding 小林官方网站 : 小林coding (xiaolincoding.com) HTTP缓存技术 HTTP 缓存有哪些实现方式? 对于一些具有重复性的 HTTP 请求,比如每次请求得到的数据都一样的,我们可以把这对「请求-响…...

USACO 2024年1月铜组 MAJORITY OPINION

第一题:MAJORITY OPINION 标签:思维、模拟 题意:给定一个长度为 n n n的序列 a a a,操作:若区间 [ i , j ] [i,j] [i,j]内某个数字 k k k出现的次数 大于区间长度的一半,可以将区间内的所有数都换成这个数…...

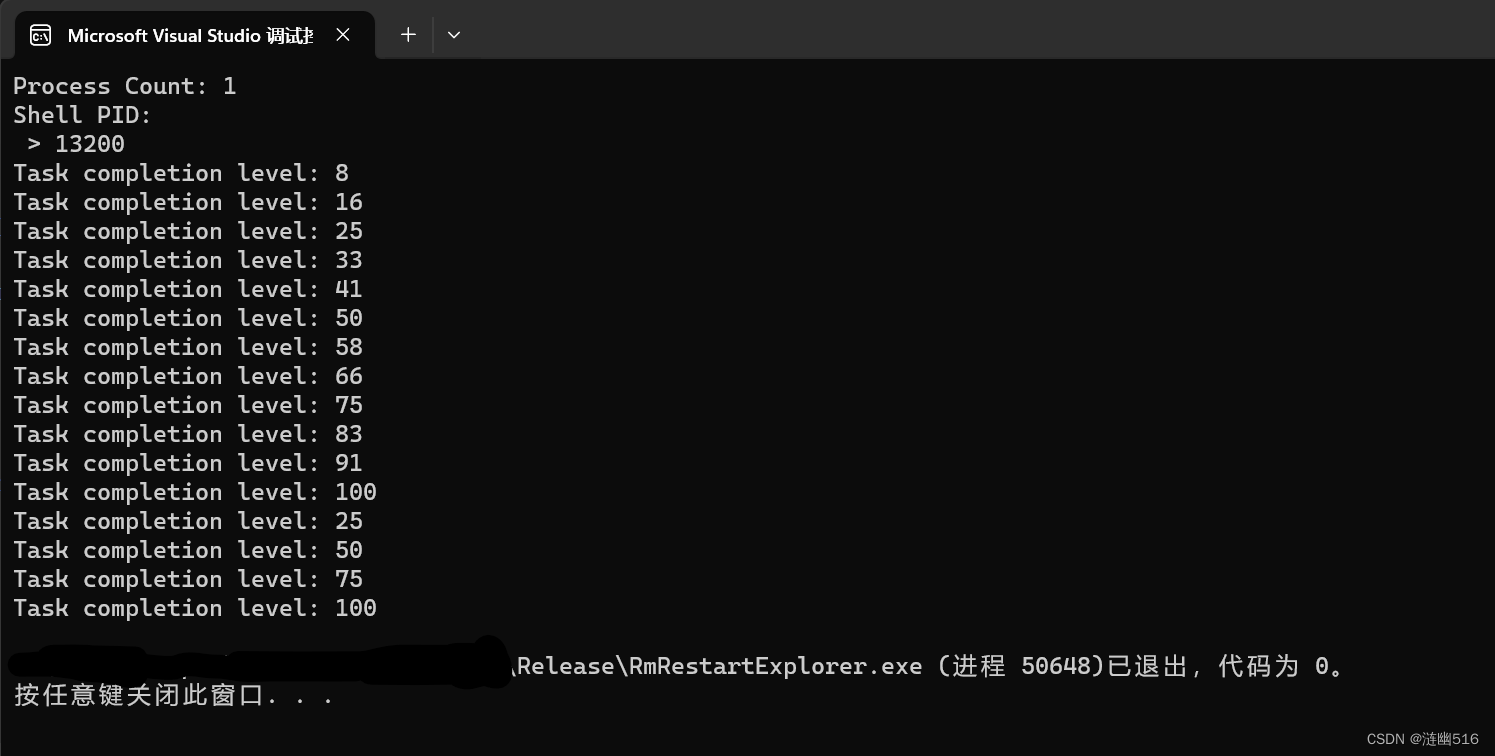

Windows 重启 explorer 的正确做法

目录 一、关于 Restart Manager 二、重启管理器实例 三、完整实现代码和测试 本文属于原创文章,转载请注明出处: https://blog.csdn.net/qq_59075481/article/details/136179191。 我们往往使用 TerminateProcess 并传入 PID 和特殊结束代码 1 或者…...

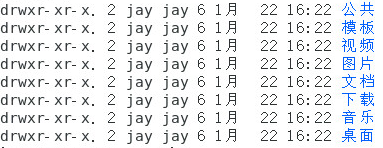

linux基础学习(10):基本权限与相关命令

1.基本权限 用ls -l查看当前目录文件时,可以看到文件的基本权限 其由10位组成,其中: 第1位:代表文件类型。 - d lbc普通文件目录文件软链接文件块设备文件,也就是硬盘等存储设备的文件字符设备文件,是鼠…...

木马植入方式及防范手段

木马植入方式: 1. 诱骗下载和安装:通过欺骗、社交工程等手段,诱使用户下载和安装包含木马的软件或文件。 2. 隐秘附加:将木马隐藏在合法软件的背后,并伴随软件一起安装,用户在不知情的情况下也会安装木马。…...

Unity3D中刚体、碰撞组件、物理组件的区别详解

前言 Unity3D提供了丰富的功能和组件,其中包括刚体、碰撞组件和物理组件。这些组件在游戏开发中起着非常重要的作用,能够让游戏世界更加真实和有趣。本文将详细介绍这三种组件的区别以及如何在Unity3D中实现它们。 对惹,这里有一个游戏开发…...

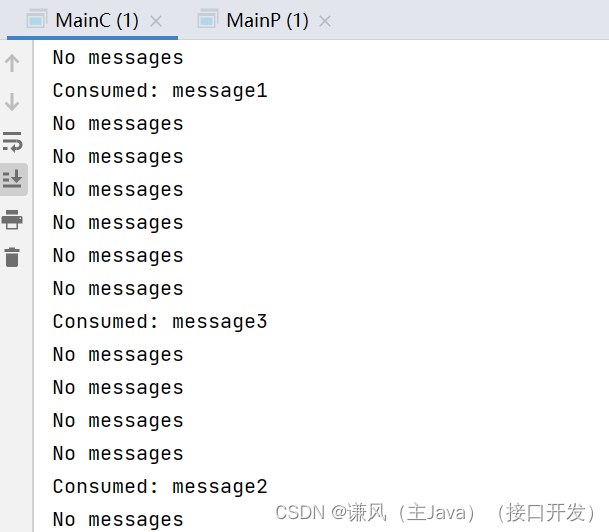

Java实现Redis延时队列

“如何实现Redis延时队列”这个面试题应该也是比较常见的,解答如下: 使用sortedset(有序集合) ,拿时间戳作为 score ,消息内容作为key 调用 zadd 来生产消息,消费者用zrangebyscore 指令获取 N …...

Selenium折线图自动化测试

目录 获取折线图echarts实例 获取折线图实例锚点的坐标 通过echarts实例的getOption()方法获取坐标数据 将折线图坐标点转换为像素坐标值 整合折线图坐标数据 根据折线图坐标计算出锚点相对于浏览器中的坐标 计算canvas画布原点的坐标 计算折线图相对于浏览器的坐标 使用…...

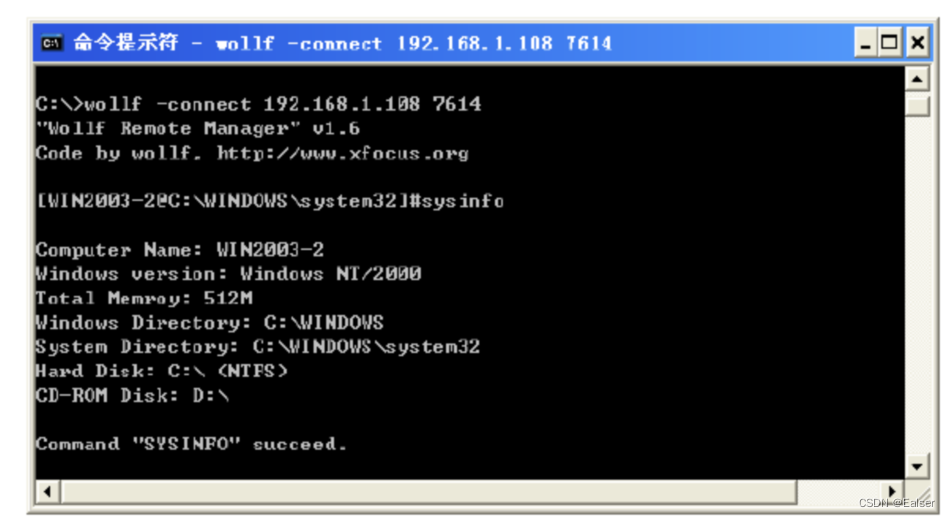

<网络安全>《41 网络攻防专业课<第七课 - IIS上传和Tomcat弱口令漏洞攻击与防范>》

1 中间件PUT漏洞介绍 中间件包括apache、tomcat、IIS、weblogic等,这些中间件可以设置支持的HTTP方法。(HTTP方法包括GET、POST、HEAD、DELETE、PUT、OPTIONS等) 每一个HTTP方法都有其对应的功能,在这些方法中,PUT可…...

云计算基础-虚拟化概述

虚拟化概述 虚拟化是一种资源管理技术,能够将计算机的各种实体资源(如CPU、内存、磁盘空间、网络适配器等)予以抽象、转换后呈现出来并可供分割、组合为一个或多个逻辑上的资源。这种技术通过在计算机硬件上创建一个抽象层,将单台…...

ElementUI +++ Echarts面试题答案汇总

官网地址:http://element-cn.eleme.io/#/zh-CN ElementUI是一套基于VUE2.0的桌面端组件库,ElementUI提供了丰富的组件帮助开发人员快速构建功能强大、风格统一的页面。 ElementUi是怎么做表单验证的?在循环里对每个input验证怎么做呢&#x…...

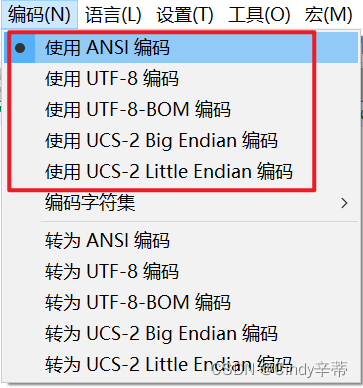

notepad++打开文本文件乱码的解决办法

目录 第一步 在编码菜单栏下选择GB2312中文。如果已经选了忽略这一步 第二步 点击编码,红框圈出来的一个个试。我切换到UTF-8编码就正常了。 乱码如图。下面分享我的解决办法 第一步 在编码菜单栏下选择GB2312中文。如果已经选了忽略这一步 第二步 点击编码&#…...

道可云元宇宙每日资讯|上海开放大学发布“智慧学习中心元宇宙”

道可云元宇宙每日简报(2024年2月19日)讯,今日元宇宙新鲜事有: 上海开放大学发布“智慧学习中心元宇宙” 上海开放大学首次发布了“智慧学习中心元宇宙”,初步构筑了上海开放大学5g元宇宙孪生学习环境,13所…...

压缩感知(Compressed Sensing,CS)的基础知识

压缩感知(Compressed Sensing,CS)是一种用于信号处理的技术,旨在以少于奈奎斯特采样定理所要求的样本频率来重构信号。该技术利用信号的稀疏性,即信号可以用较少的非零系数表示。压缩感知在图像获取中的应用使得在采集…...

如何系统地学习Python

建议系统学习Python的途径遵循理论与实践相结合的教学方法。以下是一个分阶段的学习计划: 阶段一:基础知识 理解Python的特点: 认识Python的历史与设计哲学。学习Python的基本语法和运行环境。 安装Python: 学习如何在不同操作系…...

SMT2020:半导体制造流程标准仿真测试数据介绍

文章目录 问题背景SMT2020 涉及的主要功能1. 包含多种仿真模型类型2. 包含非计划性动作3. 区分不同类型设备的加工速率4. 特殊的复杂操作SMT2020 数据概览1. AutoSched 仿真模型数据2. General Data 输入数据问题背景 在半导体的生产制造当中,由于晶元片及设备等的高价值性,…...

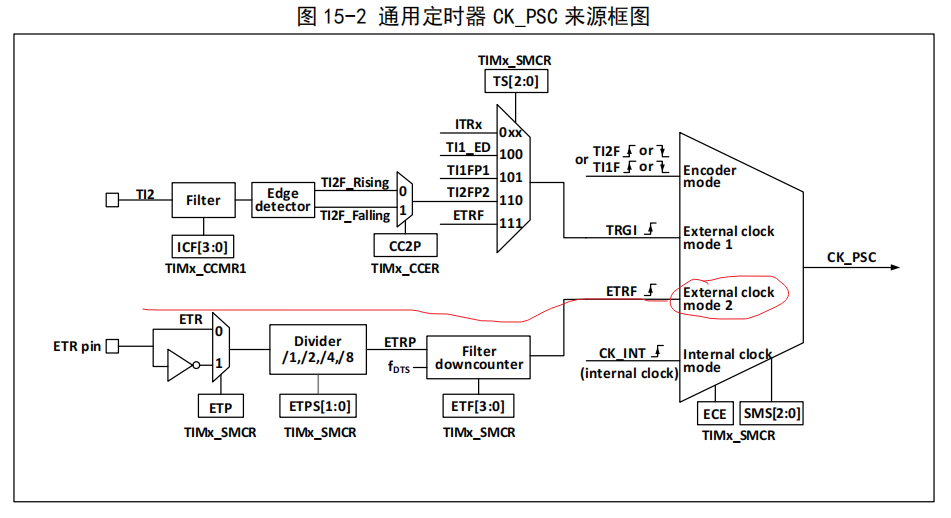

沁恒CH32V30X学习笔记11---使用外部时钟模式2采集脉冲计数

使用外部时钟模式2采集脉冲计数 使用外部触发模式 2 能在外部时钟引脚输入的每一个上升沿或下降沿计数。将 ECE 位置位时,将使用外部时钟源模式 2。使用外部时钟源模式 2 时,ETRF 被选定为 CK_PSC。ETR 引脚经过可选的反相器(ETP),分频器(ETPS)后成为 ETRP,再经过滤波…...

ffmpeg for android编译全过程与遇到的问题

编译前准备 编译环境:Ubuntu16,可自行下载VMWare最新版并百度永久许可证或在服务器上安装Ubuntu ffmpeg源码:ffmpeg4.2.2 NDK下载:Android NDK r21e 有条件的最好还是在Liunx平台下编译吧,Windows平台下编译坑更多…...

在Taotoken模型广场根据任务需求挑选合适模型的实践

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 在Taotoken模型广场根据任务需求挑选合适模型的实践 1. 模型广场:你的模型选型起点 当你开始一个新项目,或…...

(程序+数据库+报告+部署教程+答辩指导))

java+vue+SpringBootjava+vue+SpringBoot中小型制造企业质量管理系统(程序+数据库+报告+部署教程+答辩指导)(程序+数据库+报告+部署教程+答辩指导)

源代码数据库LW文档(1万字以上)开题报告答辩稿ppt部署教程代码讲解代码时间修改工具 技术实现 开发语言:后端:Java 前端:vue框架:springboot数据库:mysql 开发工具 JDK版本:JDK1.8 数…...

告别Typora和Vditor?在WordPress后台打造你的全能Markdown写作环境

在WordPress中构建专业级Markdown写作环境的完整指南 对于习惯使用Typora、Vditor等独立Markdown编辑器的创作者来说,WordPress后台的默认编辑器往往显得笨重且功能有限。但通过合理的插件配置和主题选择,我们完全可以在WordPress中打造一个媲美专业编辑…...

别再只会用HAL_GPIO_WritePin了!深入STM32的BSRR和BRR寄存器,让你的GPIO操作快人一步

突破HAL库限制:STM32 GPIO寄存器级操作实战指南 在嵌入式开发领域,效率往往决定着产品的竞争力。当我们使用STM32 HAL库进行GPIO操作时,HAL_GPIO_WritePin()可能是最常用的函数之一。但您是否知道,在高速PWM生成、精确时序控制或自…...

论文写到一半卡壳了?师兄推荐这几个AI写作辅助软件

写论文最怕的就是卡壳,尤其是当思路混乱、资料繁杂、格式要求又高时,很容易陷入停滞。其实,论文写作的关键不在于苦熬,而在于用对工具、走对流程——不少资深教授都建议学生提前布局,借助 AI 工具提升效率。比如千笔AI…...

第 3 篇:让 Agent 学会分工,LangGraph 构建多 Agent系统

系列简介:从零搭建一个多 Agent AI 助手,覆盖原理、实现、部署全链路。不讲空话,每篇都有可运行的代码。 项目地址:https://github.com/CodeMomentYY/LangGraph-Agent 本篇目标:用 LangGraph 搭建一个多 Agent 协作系统…...

)

K12教师必读:用AI Agent 15分钟生成个性化学习路径(附可即用Prompt模板库)

更多请点击: https://codechina.net 第一章:AI Agent教育应用的范式变革 传统教育系统长期依赖“教师讲授—学生听记—统一测评”的线性模式,而AI Agent的兴起正推动教育从标准化供给转向个性化协同时代。AI Agent不再仅是知识检索工具或自动…...

2期)

C语言学习笔记(自用)2期

一、数据类型和变量C语言提供了丰富的数据类型来描述生活中的数据这些各式各样的数据类型,是程序向电脑申请内存来存储变量的指令数据类型分为整数类型,字符类型,浮点类型类型就是相似数据有的共同特征,编译器只有知道了类型以后&…...

渗透测试小白上手指南:系统化故障排查能力迁移手册

1. 别被“渗透测试”四个字吓住:它本质是系统化的故障排查能力很多人第一次听说“渗透测试”,脑子里立刻浮现出黑客电影里飞速滚动的代码、黑底绿字的终端、几秒钟攻破银行防火墙的炫酷场面。结果一搜学习资料,满屏都是“Kali Linux”“Metas…...

生产级机器学习服务:容器化API与可观测性实战指南

1. 项目概述:当模型走出Jupyter,真正开始呼吸真实世界空气“From Notebook to Production: Running ML in the Real World (Part 4)”——这个标题里藏着一个被无数数据科学家反复咀嚼、又悄悄咽下的苦涩真相:我们花了80%的时间调参、画图、在…...