【图像版权】论文阅读:CRMW 图像隐写术+压缩算法

不可见水印

- 前言

- 背景介绍

- ai大模型水印

- 生成产物不可见水印

- CRMW 在保护深度神经网络模型知识产权方面与现有防御机制有何不同?

- 使用图像隐写术和压缩算法为神经网络模型生成水印数据集有哪些优势?

- 特征一致性训练如何发挥作用,将水印数据集嵌入到神经网络模型中,以确保图像的不可见性和抗压缩性?

前些天发现了一个人工智能学习网站,内容深入浅出、易于理解。如果对人工智能感兴趣,不妨点击查看。

前言

拜读学长的论文

CRMW,它利用图像隐写术和压缩算法来保护神经网络模型免遭非法复制和重新分发

论文:https://arxiv.org/abs/2103.04980

背景介绍

ai大模型水印

对于人工智能大模型,如GPT和DALL·E,水印技术可以分为两大类:数据注入式的黑盒水印和生成产物(例如图像)中的不可见水印。这两种方法各自针对不同的安全和版权保护需求。

-

数据注入式黑盒水印技术(Data Injection-based Black-box Watermarking):这种技术涉及在训练数据中嵌入特定的标记或模式,使得模型在训练过程中学习到这些标记。这种标记的存在不会影响模型的正常性能,但可以通过特定的查询或输入激活,从而验证模型的身份或所有权。这种技术的关键优势在于其隐蔽性和对模型性能的最小影响,使其成为一种有效的知识产权保护手段。

-

生成产物中的不可见水印技术(Invisible Watermarking in Generated Outputs):专注于在AI生成的产品,如图像、文本或音频中嵌入隐蔽的标记。这种水印技术利用人类感知的限制,将水印信息嵌入到生成物中,而不影响其外观或可读性。对于图像来说,这可能涉及在特定频率范围内调整像素值;对于文本,可能涉及使用特定单词或短语的模式。这种方法的目的是确保即使在复制或转发过程中,原始创建者的标记也能够被保留和识别,从而有助于版权保护和追踪非法分发的内容。

这两种水印技术在确保人工智能技术的安全应用和知识产权保护方面发挥着重要作用,旨在平衡创新的自由与创作者权利的保护。

生成产物不可见水印

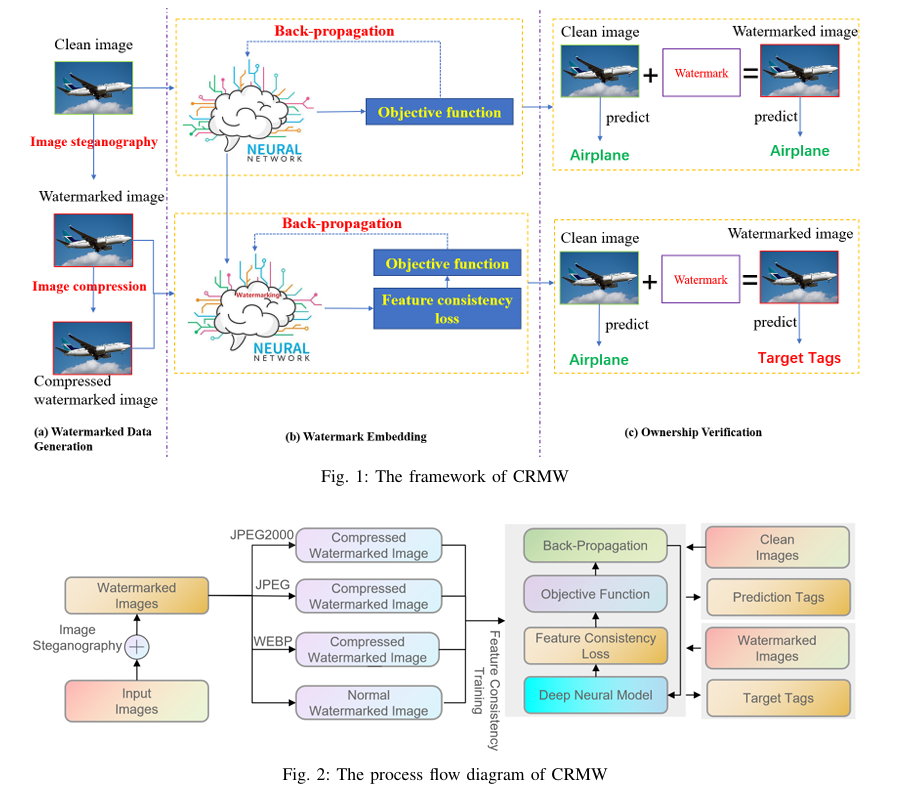

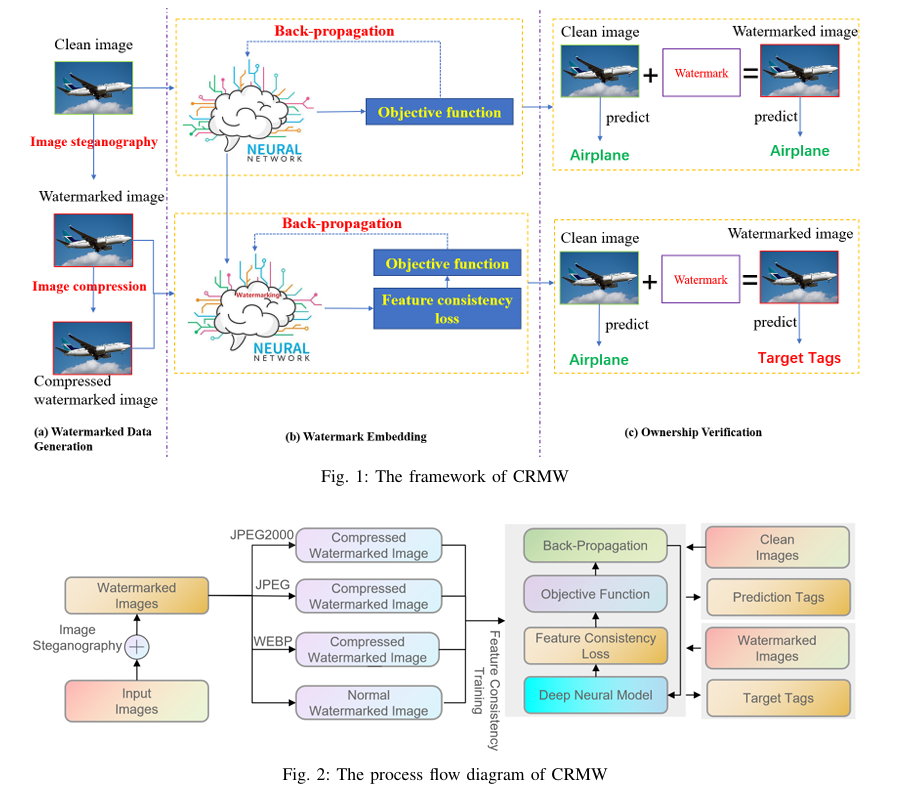

本文提出了一种新颖的方案 CRMW,它利用图像隐写术和压缩算法来保护神经网络模型免遭非法复制和重新分发。

CRMW 在保护深度神经网络模型知识产权方面与现有防御机制有何不同?

CRMW 在保护深度神经网络模型知识产权方面与现有防御机制的不同之处在于几个关键方面:

-

对图像压缩的鲁棒性:CRMW 旨在抵抗图像压缩,使其非常适合存储资源有限的环境,例如工业物联网 (IIoT) 设置 [T2]。 即使在数据被压缩的情况下,这种压缩弹性也能确保水印保持完整,从而增强模型的整体安全性[T3]。

-

水印的不可见性和维护:CRMW利用图像隐写术和压缩算法生成水印数据集,该数据集可以嵌入到神经网络模型中,同时保持不可见性[T6]。 这意味着水印的存在不会影响模型的性能或外观,使攻击者难以检测和删除水印。

-

基于后门的黑盒模型水印:CRMW 采用基于后门的黑盒模型水印方法,允许通过 API [T3] 进行远程所有权验证。 此方法增强了水印的稳健性,并提供了一层针对知识产权盗窃的保护。

-

特征一致性训练:CRMW 利用特征一致性训练将公共水印和压缩水印嵌入到目标深度学习模型中 [T3]。 通过最小化特征空间中正常图像和压缩水印图像之间的距离,CRMW 确保水印有效嵌入到模型中,即使存在压缩也是如此。

总体而言,CRMW 通过解决与图像压缩、不可见性和攻击鲁棒性相关的挑战,提供了一种全面且创新的方法来保护深度神经网络模型的知识产权[T6]。

使用图像隐写术和压缩算法为神经网络模型生成水印数据集有哪些优势?

使用图像隐写术和压缩算法为神经网络模型生成水印数据集具有以下几个优点:

-

隐藏和隐形:图像隐写技术使水印触发器能够以人眼无法察觉的方式嵌入图像数据中[T6]。 这确保了水印保持隐藏状态并且不会影响图像的视觉质量,从而保持数据的完整性和真实性。

-

鲁棒性:通过结合图像压缩算法,水印数据集可以承受压缩过程引起的失真[T3]。 这种稳健性确保即使数据被压缩,水印也保持完整,从而使其能够适应常见形式的图像处理。

-

安全性:隐写术和压缩技术的结合增强了水印数据集的安全性,使未经授权的用户更难以篡改或删除水印[T3]。 这种增加的安全层有助于保护与神经网络模型相关的知识产权。

-

兼容性:图像隐写和压缩算法被广泛使用并与各种类型的图像数据兼容,使其成为为神经网络模型生成水印数据集的通用工具[T6]。 这种兼容性确保了水印处理可以有效地应用于不同类型的图像和数据集。

-

抵御攻击的能力:在水印生成中使用这些先进技术增强了水印针对攻击和未经授权的访问的整体抵御能力[T3]。 通过以隐蔽且稳健的方式嵌入水印,水印数据集变得更能抵抗删除或更改尝试。

总体而言,利用图像隐写术和压缩算法为神经网络模型生成水印数据集提供了一种安全、稳健、隐形的方法来保护知识产权并确保模型的真实性[T6]。

特征一致性训练如何发挥作用,将水印数据集嵌入到神经网络模型中,以确保图像的不可见性和抗压缩性?

特征一致性训练在将水印数据集嵌入神经网络模型中起着至关重要的作用,通过将水印图像的特征与原始图像的特征对齐来确保不可见性和抗图像压缩性。 以下是特征一致性训练对这些方面的贡献:

-

隐形:

- 特征一致性训练旨在最小化特征空间中正常图像和水印图像的特征之间的距离[T3]。 通过这样做,水印的嵌入方式不会显着改变原始图像的特征,确保人眼无法察觉水印。

- 这种功能对齐有助于保持图像的视觉质量和完整性,使潜在攻击者或可能尝试检测和删除水印的未经授权的用户看不到水印。

-

抗图像压缩:

- 通过训练具有特征一致性的神经网络模型,优化水印嵌入过程以承受图像压缩引起的失真[T2]。 即使在压缩后,带水印的图像的特征仍被保留,确保水印保持完整且可识别。

- 这种对图像压缩的抵抗力对于数据可能经历压缩过程的场景至关重要,因为它确保即使在压缩数据中仍然可以准确地提取和验证水印。

-

稳健性:

- 特征一致性训练增强了水印针对攻击以及更改或删除尝试的鲁棒性[T6]。 通过将加水印图像的特征与原始图像的特征对齐,水印变得更能抵抗操纵和篡改。

- 这种稳健性确保水印数据集保持安全可靠,即使面对旨在损害神经网络模型完整性的潜在威胁或恶意活动。

总体而言,特征一致性训练有助于将水印数据集嵌入到神经网络模型中,从而确保不可见性、抗图像压缩性以及针对攻击的整体鲁棒性[T2]、[T3]。

相关文章:

【图像版权】论文阅读:CRMW 图像隐写术+压缩算法

不可见水印 前言背景介绍ai大模型水印生成产物不可见水印CRMW 在保护深度神经网络模型知识产权方面与现有防御机制有何不同?使用图像隐写术和压缩算法为神经网络模型生成水印数据集有哪些优势?特征一致性训练如何发挥作用,将水印数据集嵌入到…...

代码随想录算法训练营第31天—贪心算法05 | ● 435. 无重叠区间 ● *763.划分字母区间 ● *56. 合并区间

435. 无重叠区间 https://programmercarl.com/0435.%E6%97%A0%E9%87%8D%E5%8F%A0%E5%8C%BA%E9%97%B4.html 考点 贪心算法重叠区间 我的思路 先按照区间左坐标进行排序,方便后续处理进行for循环,循环范围是0到倒数第二个元素如果当前区间和下一区间重叠…...

2024《》

vue-cli到哪做了那些事 vue-cli是vue.js的脚手架,用于自动生成vue.jswebpack的项目模板,快速搭建Vue.js项目。 vue cli内置了webpack的一些功能,这些是用webpack打包时需要我们自己配置的,例如: 1.ES6代码转换成ES5代…...

【Web】Java反序列化之从CC3看TemplatesImpl的利用

目录 关于TemplatesImpl 关于TemplatesImpl加载字节码 CC3链分析 纯CC3demo 根据CC3改CC6 关于TemplatesImpl TemplatesImpl 是 Java 中的一个类,通常与 Java 反序列化漏洞相关的攻击中被使用。该类位于 Java 标准库中的 javax.xml.transform 包下。 在 Java…...

【Elasticsearch索引】Recovery恢复索引

文章目录 索引恢复恢复列表获取恢复信息响应详细信息正在进行的恢复响应解析高级设置 本地分片恢复事务日志 索引恢复 索引恢复提供了对正在进行的索引分片恢复的洞察。恢复状态可以针对特定的索引报告,也可以在集群范围内报告。 恢复列表 recovery命令是索引分片…...

如何在 Linux 中快速清空文件而不删除它们?

在Linux系统中,清空文件而不删除它们是一种常见的需求,特别是在需要保留文件结构或权限的情况下。本文将详细介绍如何在Linux环境中快速清空文件内容的多种方法,以及每种方法的优缺点。清空文件通常涉及到文件内容的擦除,但并不涉…...

SpringBoot 配置文件${variable:default}用法

${variable:default}用法,variable是变量名,default是默认值。如果配置文件中未指定该变量的值,则会使用默认值来替代。 解释代码: ip: ${NACOS_IP:nacos.ip} 该yaml函数是一个配置项,用来指定Nacos服务器的IP地…...

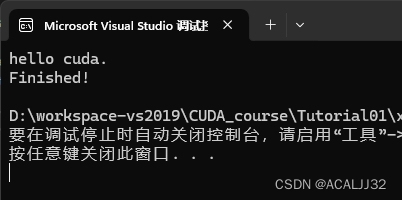

CUDA学习笔记02:测试程序hello world

参考资料 Win10下在VS2019中配置使用CUDA进行加速的C项目 (配置.h文件,.dll以及.lib文件等)_vs2019 cuda-CSDN博客 配置流程 1. 新建一个一般的项目 2. 项目建好后,在项目里添加.cu测试文件 测试的.cu文件命名为cuda_utils.cu&…...

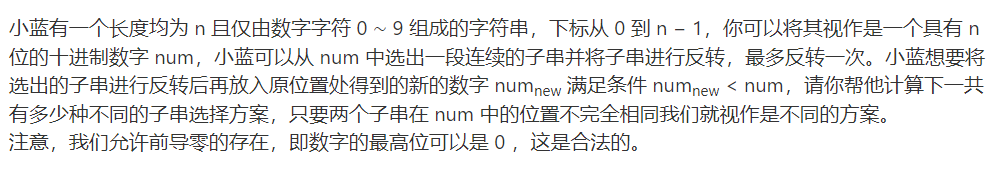

2023年第十四届蓝桥杯大赛软件类省赛C/C++大学A组真题

2023年第十四届蓝桥杯大赛软件类省赛C/C大学A组部分真题和题解分享 文章目录 蓝桥杯2023年第十四届省赛真题-平方差思路题解 蓝桥杯2023年第十四届省赛真题-更小的数思路题解 蓝桥杯2023年第十四届省赛真题-颜色平衡树思路题解 蓝桥杯2023年第十四届省赛真题-买瓜思路题解 蓝桥…...

项目部署发布

目录 上传数据库 修改代码中的数据源配置 修改配置文件中的日志级别和日志目录 打包程序 编辑编辑 上传程序 查看进程是否在运行 以及端口 云服务器开放端口(项目所需要的端口) 上传数据库 通过xshell控制服务器 创建目录 mkdir bit_forum 然后进入该目录 查看路…...

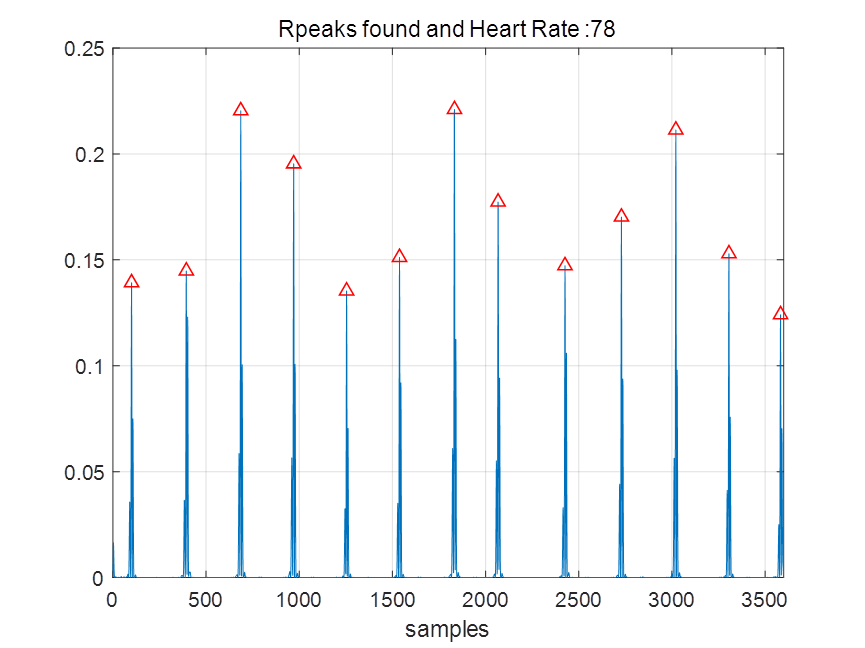

MATLAB环境下基于离散小波变换的心电信号伪影去除及PQRST波检测

可穿戴个人健康监护系统被广泛认为是下一代健康监护技术的核心解决方案。监护设备不断地感知、获取、分析和存储大量人体在日常活动中的生理数据,为人体的健康状况提供必要的、准确的、集成的和长期的评估和反馈。在心电监测领域,可穿戴传感器具有以下应…...

SwiftUI 在 App 中弹出全局消息横幅(下)

功能需求 在 SwiftUI 开发的 App 界面中,有时我们需要在全局层面向用户展示一些消息: 如上图所示:我们弹出的全局消息横幅位于所有视图之上,这意味这它不会被任何东西所遮挡;而且用户可以点击该横幅关闭它。这是怎么做到的呢? 在本篇博文中,您将学到以下内容 功能需求…...

2023年06月CCF-GESP编程能力等级认证Scratch图形化编程三级真题解析

本文收录于专栏《Scratch等级认证CCF-GESP真题解析》,专栏总目录・点这里 一、单选题(共15题,共30分) 第1题 高级语言编写的程序需要经过以下( )操作,可以生成在计算机上运行的可执行代码。 A:编辑 B:保存 C:调试 D:编译 答案:D 第2题 小球角色,执行以下程序…...

升级openssl

openssl版本一键升级(需要修改tar包名称和路径) --- - name: Install OpenSSLhosts: openssltasks:- name: Copy OpenSSL tar.gz to /tmpcopy:src: /root/shl/soft/openssl-1.1.1v.tar.gzdest: /tmp # remote_src: yes # 如果源文件在控制主机上…...

软考基础知识2

1.DMA控制方式:直接内存存取。数据在内存与I/O设备间直接成块传送,不需要CPU的任何干涉,由DMA硬件直接执行完成。 例题: 2.程序计数器总是存下一个指令的地址。 例题: 3.可靠度的计算: 例题:…...

Python基本数据类型介绍

Python 解释 Python是一种高级编程语言,以其简洁、易读和易用而闻名。它是一种通用的、解释型的编程语言,适用于广泛的应用领域,包括软件开发、数据分析、人工智能等。python是一种解释型,面向对象、动态数据类型的高级程序设计…...

边缘计算网关:连接物理世界与数字世界的桥梁-天拓四方

边缘计算网关是一种硬件设备,通常部署在网络边缘,即物联网设备的接入点。它具备数据采集、处理、存储和传输等功能,能够实现对物联网设备的实时监控和控制。边缘计算网关将原本需要在云端处理的数据在本地进行计算和分析,从而降低…...

应用场景)

NTP网络校时服务器(GPS北斗卫星校时系统)应用场景

NTP网络校时服务器(GPS北斗卫星校时系统)应用场景 NTP网络校时服务器(GPS北斗卫星校时系统)应用场景 随着大数据、云计算时代的到来,各行业信息化建设的不断提升,信息化下的各个系统不再单独处理各自业务,而是趋于协同工作,因此,各…...

Intel 芯片 Mac 如何重新安装系统

使用可引导安装器重新安装(可用于安装非最新的 Mac OS,系统降级,需要清除所有数据,过程确保连接上网络,虽然这种方式不会下载 Mac OS,但是需要下载固件等信息) 插入制作好的可引导安装器&#x…...

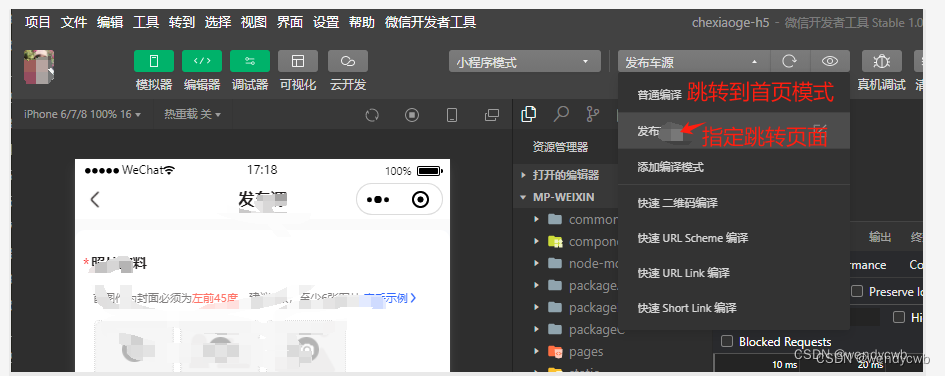

【uni-app】condition 启动模式配置,生产环境无效,仅开发期间生效

在小程序开发过程中,每次代码修改后,都会启动到首页,有时非常不方便,为了更高效的开发,有时需要模拟直接跳转到指定的页面, 操作方法如下: 在pages.joson里面配置下列代码: "…...

一部95分钟AI电影杀进戛纳后,影视行业开始不淡定了

作者:王聪彬今年戛纳电影节的C位,不是红毯,不是明星,也不是哪位导演的新片,AI把C位抢了。8支由火山引擎视频生成大模型Seedance 2.0创作的AI影片,第一次正式登上戛纳舞台。过去代表全球电影工业最高门槛的戛…...

3步快速清理Windows驱动存储:DriverStore Explorer终极使用指南

3步快速清理Windows驱动存储:DriverStore Explorer终极使用指南 【免费下载链接】DriverStoreExplorer Driver Store Explorer 项目地址: https://gitcode.com/gh_mirrors/dr/DriverStoreExplorer 你是否发现Windows系统盘空间不断减少,却找不到原…...

CH347玩转双模式:一篇教程搞定JTAG和SWD对STM32的调试与下载

CH347双模式实战指南:JTAG与SWD高效切换玩转STM32开发 第一次接触CH347这颗多功能接口芯片时,我正被手头几个不同调试接口的项目折腾得焦头烂额。有的客户板子只留了SWD接口,有的老项目又必须用JTAG,来回切换调试器不仅麻烦&#…...

RDP Wrapper实用指南:三步解决[not supported]错误的高效方法

RDP Wrapper实用指南:三步解决[not supported]错误的高效方法 【免费下载链接】rdpwrap RDP Wrapper Library 项目地址: https://gitcode.com/gh_mirrors/rd/rdpwrap RDP Wrapper是一款让Windows家庭版支持多用户远程桌面连接的开源工具,但许多用…...

构建全志Tina Linux Docker编译镜像:从环境配置到CI/CD实践

1. 项目概述:为什么我们需要一个专属的Docker编译镜像?如果你和我一样,长期在嵌入式Linux开发领域摸爬滚打,那么“环境搭建”这四个字,大概率是你开发周期里最耗时、也最令人头疼的环节之一。尤其是当我们面对像全志Ti…...

武林外传十年之约手游官网下载:武林外传十年之约最新官方下载渠道

《武林外传十年之约》又名《武林外传手游》《武林外传怀旧版》《武林外传正版复刻》,由安徽游昕联合忆往游戏运营的正版武侠 MMORPG 手游。1:1 复刻同福客栈、七侠镇、五霸岗、十八里铺等经典场景,完美还原枪豪、剑客、术士、医师四大职业体系࿰…...

ARM架构中APB外设与External PPB空间部署解析

1. APB系统外设与External PPB空间的关系解析在嵌入式系统设计中,APB(Advanced Peripheral Bus)作为ARM架构中广泛使用的低速外设总线,其常规部署位置通常位于SoC内部。但近年来,随着异构计算和模块化设计的普及,将APB外设放置在E…...

深度解析:基于RAG与任务执行的AI Agent全能力矩阵在话务系统的工程实践

在企业通讯架构演进中,话务系统正经历从流程驱动向智能驱动的范式转移。传统话务台高度依赖预设的IVR流程与人工查询,不仅交互生硬,且存在严重的数据孤岛问题。本文将聚焦AI Agent的全能力矩阵,从技术架构与业务逻辑层面ÿ…...

AI资讯简报如何成为工程师的技术决策雷达

1. 项目概述:一份真正“够用”的AI资讯简报,到底长什么样?“This AI newsletter is all you need #26”——光看标题,你可能以为这是某家科技媒体的常规栏目更新。但在我连续跟踪拆解了它前25期、并实际用它指导自己团队技术选型和…...

【NotebookLM显著性判断实战指南】:20年AI架构师亲授5大误判陷阱与3步精准验证法

更多请点击: https://intelliparadigm.com 第一章:NotebookLM显著性判断的核心概念与本质认知 NotebookLM 是 Google 推出的基于用户上传文档进行语义理解与对话生成的实验性 AI 工具,其“显著性判断”并非传统统计学中的 p 值检验ÿ…...