软考基础知识2

1.DMA控制方式:直接内存存取。数据在内存与I/O设备间直接成块传送,不需要CPU的任何干涉,由DMA硬件直接执行完成。

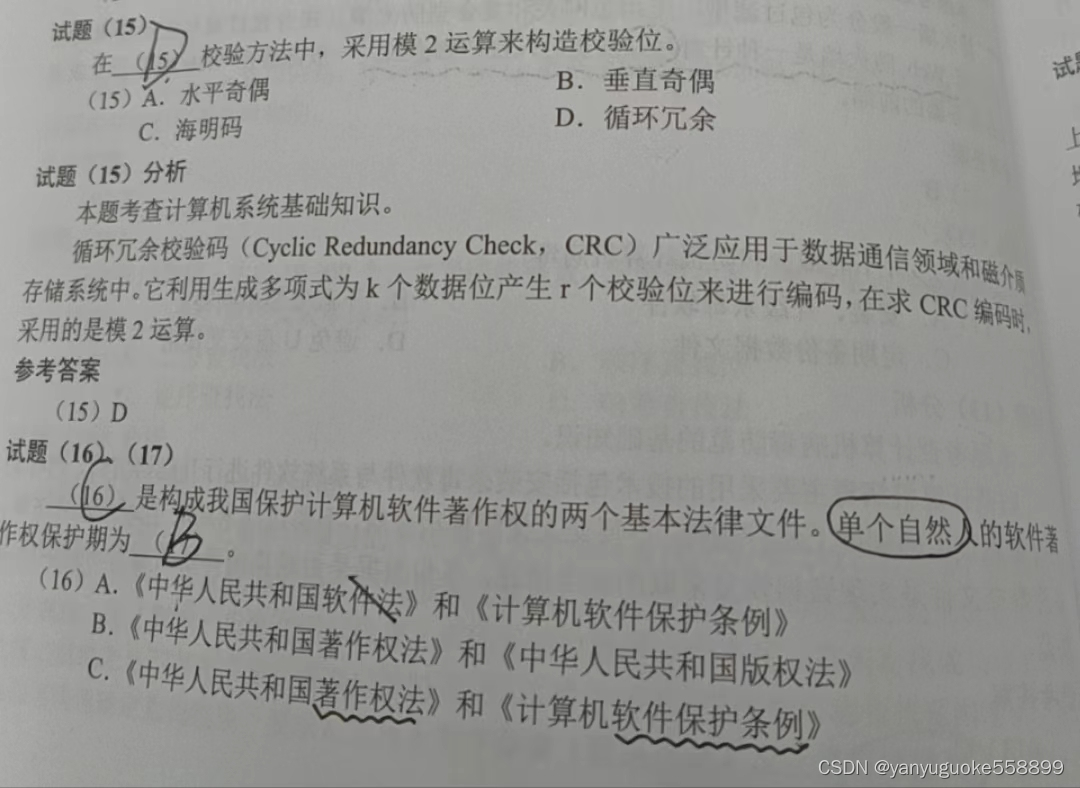

例题:

2.程序计数器总是存下一个指令的地址。

例题:

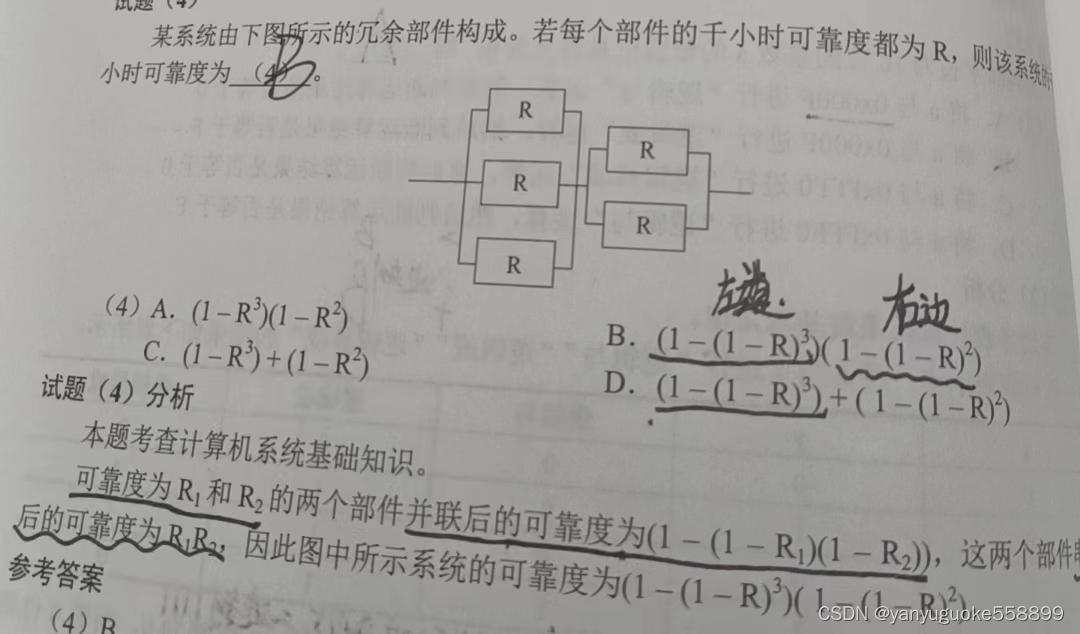

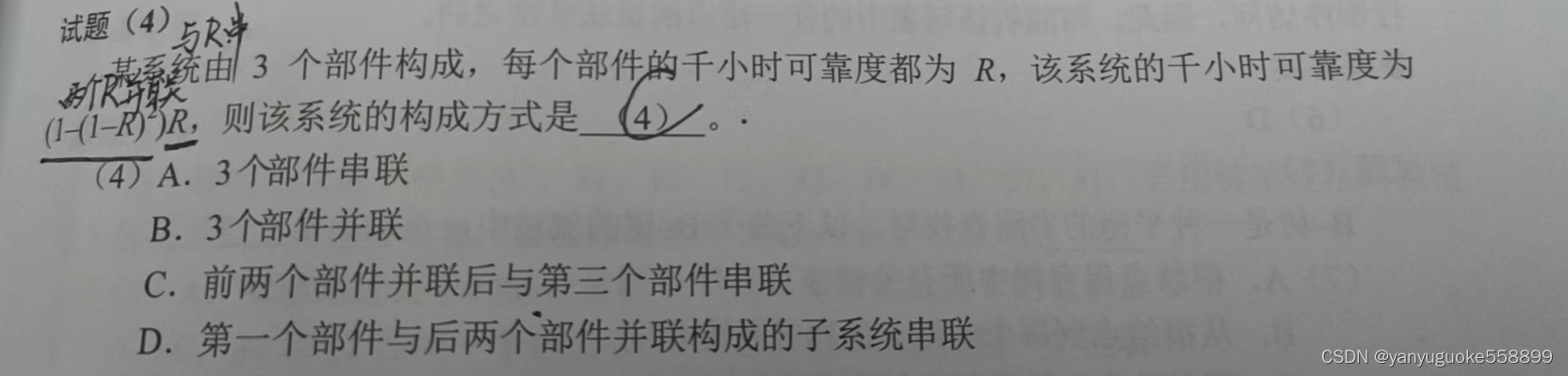

3.可靠度的计算:

例题:

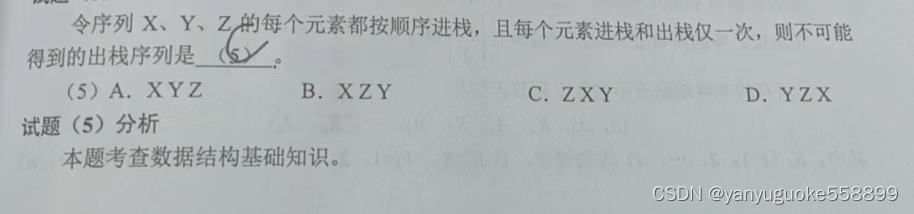

4.出栈分为即刻出栈

等其他元素出栈后再出栈

5.单链表一个结点的存储位置只存在于前驱或后继结点的指针域中。

所以,单链表只能进行顺序访问。

6. 计算哈希地址:

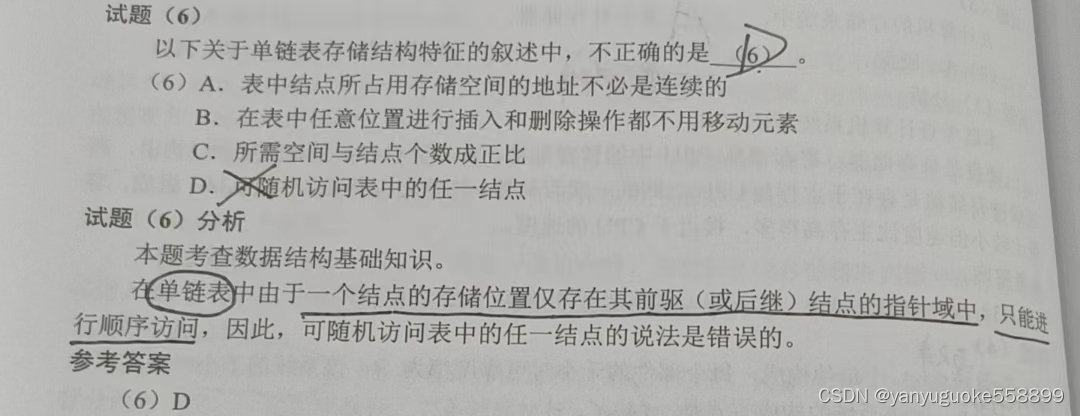

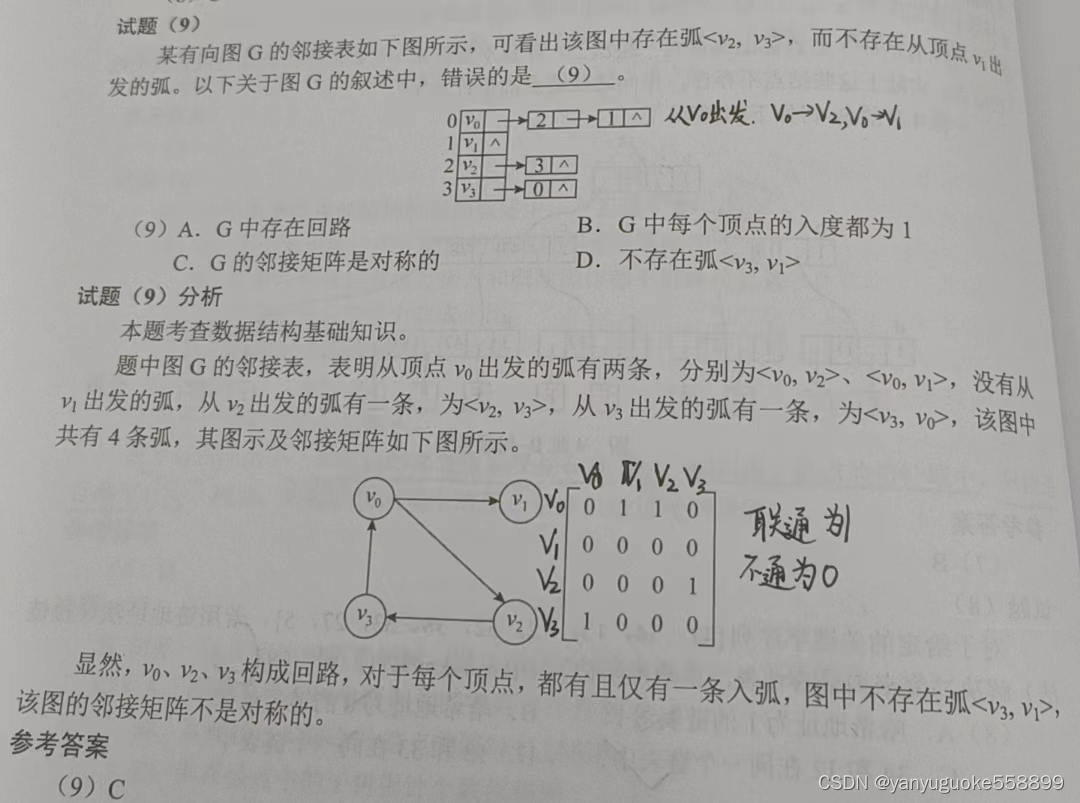

7.邻接表和邻接矩阵:

8. 查找数组中的某个元素,二分查找法效率最高。

9.网络攻击分为主动攻击:篡改,伪造,拒绝服务。

被动攻击:窃听,流量分析。

10.防火墙

Web防火墙:针对网站安全的 入侵防御系统。

应用级网关防火墙:内部网和外部网的隔离点,对应用层的通信数据流进行监控和过滤

11.协议:

SSL协议:位于TCP/IP协议与应用层协议之间,对发送的信息进行加密。

HTTPS:在HTTP下加入SSL层,是以安全为目标的HTTP通道。

MIME:实现邮件扩展,与安全无关。

例题:

TCP和UDP协议均提供了端口寻址能力。

12.合并文件夹和文件夹碎片的过程叫做碎片整理。

13.文件管理的计算

13.文件管理的计算

14.

15.设备驱动程序是直接与硬件打交道的软件模块。

16.编译程序和解释程序:

1).编译是将高级语言源代码转换成目标代码的过程,解释不需要转换

2).编译运行速度更快

17.软件设计

软件设计的基本原则:模块化

软件模块的重要属性:独立性

衡量模块独立性的标准:耦合度,内聚度。

内聚度:一个模块内部的各个元素彼此结合的紧密程度。

耦合度:衡量不同模块间相互依赖的紧密程度。

#耦合度:

数据耦合:两个模块间传递值

标记耦合:两个模块间传递数据结构

外部耦合:模块间通过软件之外的环境连接。

18.软件测试:

目的:尽可能发现其中的错误,提高软件质量。

时期:系统需求分析阶段->软件生命周期结束

注:#即使对软件进行了充分的测试,也不能保证软件已不存在问题,也不能证明程序的 正确性,在运维过程还可能发现新的问题。

19.数据流图:

核心的分析模型。是理解需求的过程。

建模时应遵循自顶向下,从抽象到具体的原则。

20.数据模型三要素:数据结构,数据操作,数据约束条件。

21.代数表达式查询优化:

概念:找出一个与原有关系表达式等价且操作时间又少的表达式。

常见的优化准则:1)提早执行选择运算

2)合并乘积与其后的选择运算为连接运算。

例子:投影运算前后存在其他的二目运算,应结合起来避免重复。

存储公共的子表达式,避免重复计算。

22.SQL语句:

1).连接语句

例题

例题

2).子句作用

WHERE:提取满足指定条件的记录。但不能与聚合函数一起使用。

GROUP BY:结合聚合函数。

HAVING:筛选分组后的各组数据。

ORDER BY:对结果集进行

3).授权

GRANT

WITH GRANT OPTION:指明获得权限的用户还可以将该权限赋给其他人。

23.触发器:

用户不能直接调用,在有数据修改时自动强制执行。

不能包含任何事物控制语句。

不能在临时表或系统表上创建。

但可以引用临时表。

24.

相关文章:

软考基础知识2

1.DMA控制方式:直接内存存取。数据在内存与I/O设备间直接成块传送,不需要CPU的任何干涉,由DMA硬件直接执行完成。 例题: 2.程序计数器总是存下一个指令的地址。 例题: 3.可靠度的计算: 例题:…...

Python基本数据类型介绍

Python 解释 Python是一种高级编程语言,以其简洁、易读和易用而闻名。它是一种通用的、解释型的编程语言,适用于广泛的应用领域,包括软件开发、数据分析、人工智能等。python是一种解释型,面向对象、动态数据类型的高级程序设计…...

边缘计算网关:连接物理世界与数字世界的桥梁-天拓四方

边缘计算网关是一种硬件设备,通常部署在网络边缘,即物联网设备的接入点。它具备数据采集、处理、存储和传输等功能,能够实现对物联网设备的实时监控和控制。边缘计算网关将原本需要在云端处理的数据在本地进行计算和分析,从而降低…...

应用场景)

NTP网络校时服务器(GPS北斗卫星校时系统)应用场景

NTP网络校时服务器(GPS北斗卫星校时系统)应用场景 NTP网络校时服务器(GPS北斗卫星校时系统)应用场景 随着大数据、云计算时代的到来,各行业信息化建设的不断提升,信息化下的各个系统不再单独处理各自业务,而是趋于协同工作,因此,各…...

Intel 芯片 Mac 如何重新安装系统

使用可引导安装器重新安装(可用于安装非最新的 Mac OS,系统降级,需要清除所有数据,过程确保连接上网络,虽然这种方式不会下载 Mac OS,但是需要下载固件等信息) 插入制作好的可引导安装器&#x…...

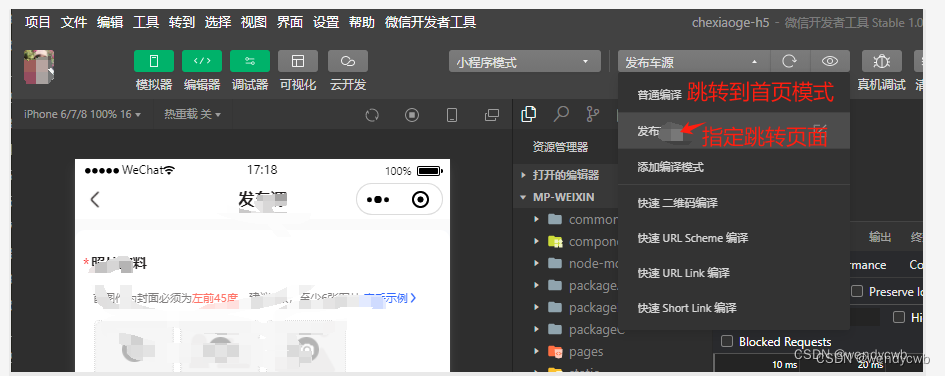

【uni-app】condition 启动模式配置,生产环境无效,仅开发期间生效

在小程序开发过程中,每次代码修改后,都会启动到首页,有时非常不方便,为了更高效的开发,有时需要模拟直接跳转到指定的页面, 操作方法如下: 在pages.joson里面配置下列代码: "…...

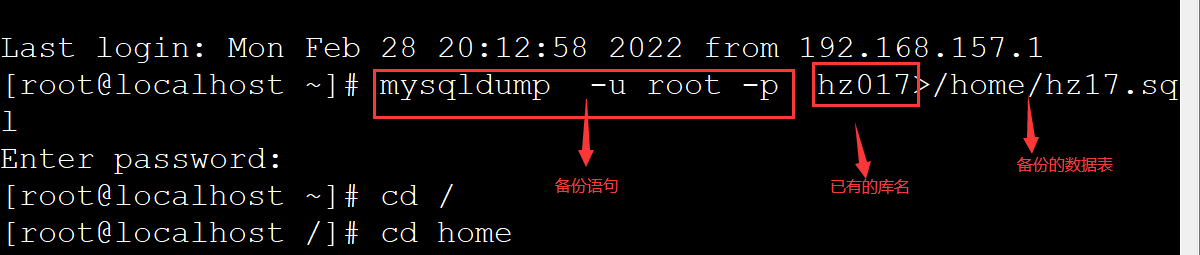

sql单表运用11.3

一、进入数据库操作界面 1、mysql -u root -p 敲回车 ,输入密码 ,进入数据库操作界面 2、show databases 查看所有的数据(如果没有数据库:创建数据库 create database 库名称) 3、use 数据库名 使…...

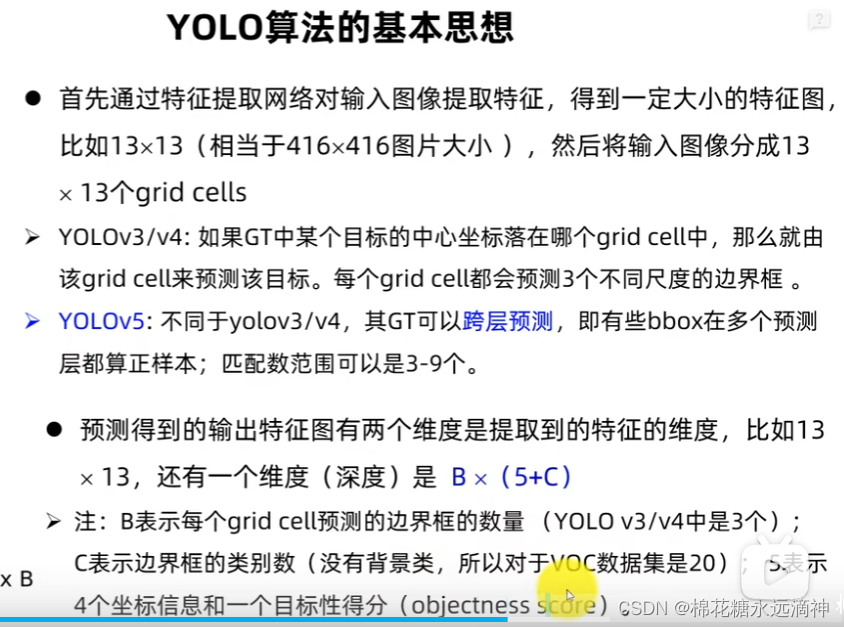

YOLOv5目标检测学习(1):yolo系列算法的基础概念

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 前言一、基于深度学习的目标检测需要哪些步骤?二、数据准备(即准备数据集)1.目标检测的数据集如何获取?2.数据集包括…...

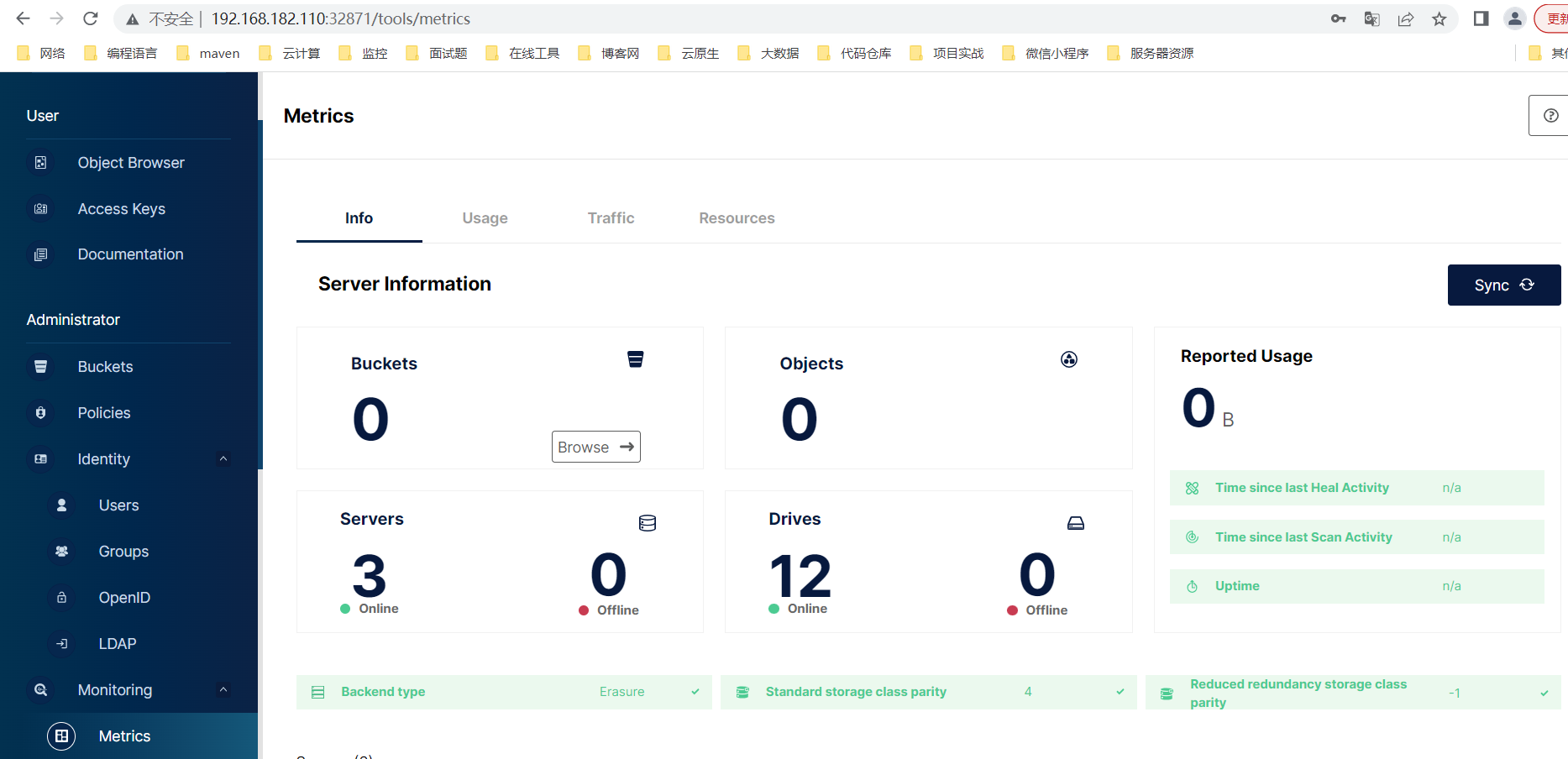

【大数据】通过 docker-compose 快速部署 MinIO 保姆级教程

文章目录 一、概述二、MinIO 与 Ceph 对比1)架构设计对比2)数据一致性对比3)部署和管理对比4)生态系统和兼容性对比 三、前期准备1)部署 docker2)部署 docker-compose 四、创建网络五、MinIO 编排部署1&…...

VMware 虚拟机安装windows 10操作系统

先提前准备好镜像文件 1.创建新的虚拟机 2.选择自定义,然后下一步 v Windows 建议选择2G以上,下一步 选择网络地址转换(NAT),下一步 这里可按自己的需求来分区,也可以安装好后再分区 选择立即重启ÿ…...

之MySQL执行流程)

Mysql实战(2)之MySQL执行流程

-- 查看mysql当前有多少连接 show global status like Thread%; /* Threads_cached:缓存中的线程连接数 Threads_connected:当前打开的连接数 Threads_created:为处理连接创建的线程数 Threads_running:非睡眠状态的连接数&…...

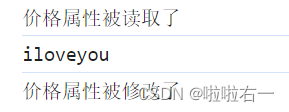

ES6 | (二)ES6 新特性(下) | 尚硅谷Web前端ES6教程

文章目录 📚迭代器🐇定义🐇工作原理🐇自定义遍历数据 📚生成器函数🐇声明和调用🐇生成器函数的参数传递🐇生成器函数案例 📚Promise📚Set🐇Set的定…...

客户案例|用友NC财务系统上云

本文分享一次成功将用友NC财务系统上云的经验,主要涉及阿里云上Oracle ASM存储扩容,阿里云ESC RAC服务器扩容,阿里云上Oracle RAC数据库迁移等相关技术,一起来看看吧! 1 客户数据库上云背景 本次项目我司主要负责客户…...

OceanPen Art AI绘画系统内容讲解

在一个崇高的目标支持下,不停地工作,即使慢,也一定会获得成功。 —— 爱因斯坦 演示站点: ai.oceanpen.art官方论坛: www.jingyuai.com 💡技术栈 前端:VUE3后端:Java数据…...

类 Unix 系统的文件目录结构

以下是类 Unix 系统的文件目录结构、各个目录主要存放的文件以及缩写的全称的详细说明: 根目录 /: 全称: Root Directory说明:根目录是整个文件系统的起点,包含了所有其他目录和文件。 /bin 目录: 全称: Binary说明&a…...

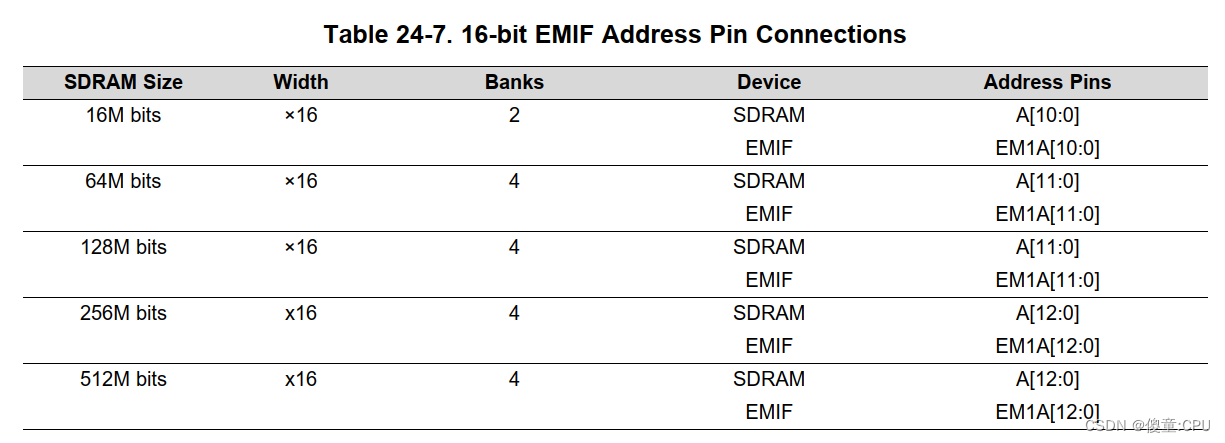

外部存储器接口(EMIF)

外部存储器接口(EMIF) 该设备支持双核架构;为了为每个CPU子系统提供一个专用的EMIF,该设备支持两个EMIF模块——EMIF1和EMIF2。两个模块完全相同,具有相同的功能集,但具有不同的地址/数据大小。EMIF1在CPU…...

华为认证HCIP报名条件有哪些?考试要求介绍

华为HCIP认证是很多网络工程师的考证首选,尤其对于刚入行不久的网络工程师们来说,这个证书无论是从难度出发还是从含金量出发,都是值得一考的。 那么如果想报名华为HCIP认证有哪些条件以及考试要求,华为HCIP的报名需不需要通过机…...

【Python】变量的引用

🚩 WRITE IN FRONT 🚩 🔎 介绍:"謓泽"正在路上朝着"攻城狮"方向"前进四" 🔎🏅 荣誉:2021|2022年度博客之星物联网与嵌入式开发TOP5|TOP4、2021|2222年获评…...

nextjs13如何进行服务端渲染?

目录 一、创建一个新项目 二、动态获取后端数据进行服务端渲染出现的问题 三、nextjs13如何进行服务端渲染 nextjs13是nextjs的一个重大升级,一些原本在next12当中使用的API在nextjs13上使用十分不便。本文将着重介绍在nextjs13及以上版本当中进行服务端渲染的方…...

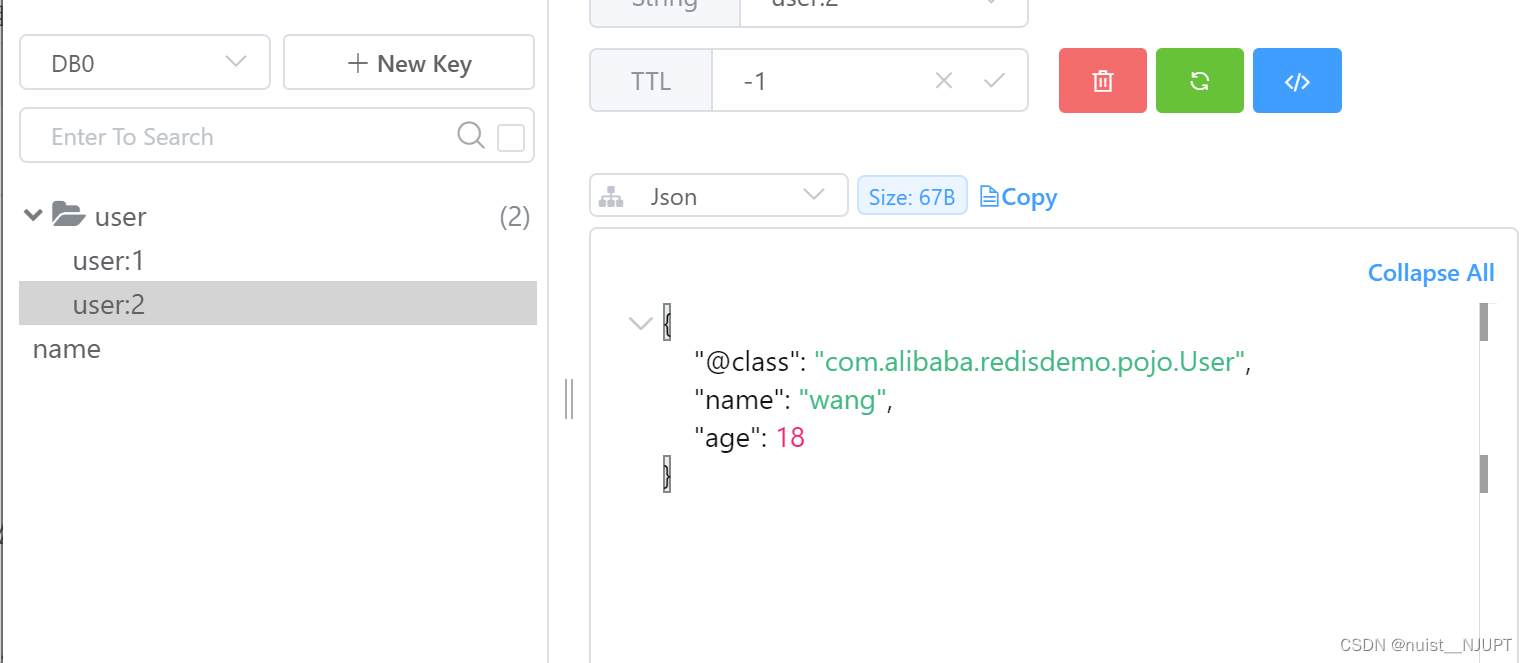

Redis-基础篇

Redis是一个开源、高性能、内存键值存储数据库,由 Salvatore Sanfilippo(网名antirez)创建,并在BSD许可下发布。它不仅可以用作缓存系统来加速数据访问,还可以作为持久化的主数据存储系统或消息中间件使用。Redis因其数…...

5分钟完成Switch注入:TegraRcmGUI终极图形化工具完整指南

5分钟完成Switch注入:TegraRcmGUI终极图形化工具完整指南 【免费下载链接】TegraRcmGUI C GUI for TegraRcmSmash (Fuse Gele exploit for Nintendo Switch) 项目地址: https://gitcode.com/gh_mirrors/te/TegraRcmGUI Switch注入对于许多Nintendo Switch用户…...

免费开源AMD Ryzen调试工具:SMUDebugTool完全指南与实用教程

免费开源AMD Ryzen调试工具:SMUDebugTool完全指南与实用教程 【免费下载链接】SMUDebugTool A dedicated tool to help write/read various parameters of Ryzen-based systems, such as manual overclock, SMU, PCI, CPUID, MSR and Power Table. 项目地址: http…...

零基础转行工业AI视觉全攻略|从入门学习、项目积累、求职就业到副业接单完整路径

摘要:当下传统自动化、机械、普通编程岗位普遍存在内卷严重、薪资天花板低、成长空间有限等问题。而工业AI视觉作为智能制造核心刚需赛道,具备岗位缺口大、薪资溢价高、技术生命周期长、可主业就业副业接单的核心优势,成为应届生、职场转行、…...

TaskbarX完整指南:Windows任务栏图标居中与动画特效实战教程

TaskbarX完整指南:Windows任务栏图标居中与动画特效实战教程 【免费下载链接】TaskbarX Center Windows taskbar icons with a variety of animations and options. 项目地址: https://gitcode.com/gh_mirrors/ta/TaskbarX TaskbarX是一款专为Windows 10/11设…...

铁路局信息化综合管理平台总体设计方案

一、五层架构支撑全域智能化 平台以感知、网络、数据、平台、应用五层架构贯通铁路资源数字化链路,为铁路局打造横向到边、纵向到底的智能化管理底座。 应用层-业务功能模块–物资仓储、卧具跟踪、工具管理、档案管理等业务功能模块 平台层-微服务与技术中心–提…...

中关村、首体院、京奥电竞三方签约,共探AI+电竞产学研一体化突破

AI电竞:三方签约开启产学研新篇在今日的大会上,中关村人工智能研究院、首都体育学院、京奥电竞(北京)科技有限公司举行了一场重量级的三方签约。中关村人工智能研究院专注于具有产业价值和颠覆意义的人工智能与交叉学科领域探索&a…...

企业微信桌面端深度集成:DLL注入与协议逆向实战

1. 这不是“黑产教程”,而是企业级办公系统集成的现实路径“微信逆向与DLL注入”这八个字,一出来就容易让人联想到灰色地带、安全攻防、甚至违规外挂。但今天我要说的,是另一条路——一条我带团队在三年内落地了7个大型政企客户微信生态集成项…...

我用了半年只留下这1个!2026年录音怎么转换成文字亲测准确率真的超高

我前后用了大半年录音转文字工具,试了免费小工具、大厂办公套件自带功能、好几个专门做转写的产品,踩了一堆坑之后最终只留了一个——听脑AI。作为常年要整理课堂录音、调研访谈的学生党,我可以负责任说,2026年做录音转文字&#…...

Webdash API详解:如何通过RESTful接口扩展和集成外部系统

Webdash API详解:如何通过RESTful接口扩展和集成外部系统 【免费下载链接】webdash 🔥 Orchestrate your web project with Webdash the customizable web dashboard 项目地址: https://gitcode.com/gh_mirrors/we/webdash Webdash作为一款可定制…...

城市交通气候适应:从生物滞留池到透水铺装的工程实践

1. 项目概述:当城市交通遇上极端天气干了十几年市政工程,我越来越觉得,现在的城市交通系统就像个“玻璃人”——看着钢筋铁骨,实则脆弱得很。一场暴雨,主干道就能变成“主干河”;连续高温,沥青路…...