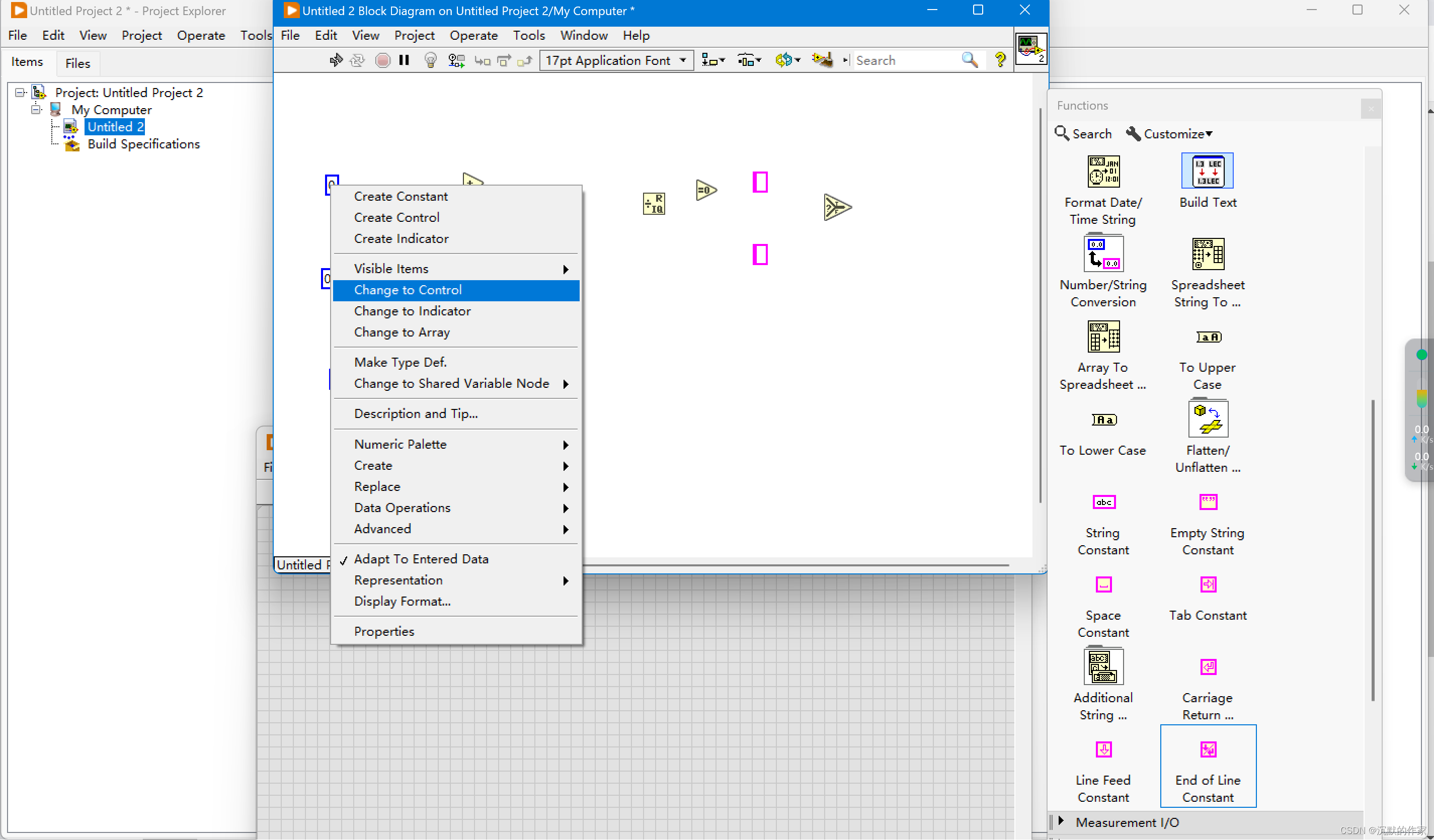

第八个实验:(A+B)-C的结果判断奇偶特性

实验内容:(A+B)-C的结果判断奇偶特性,最后显示结果

实验步骤:

第一步:建立项目

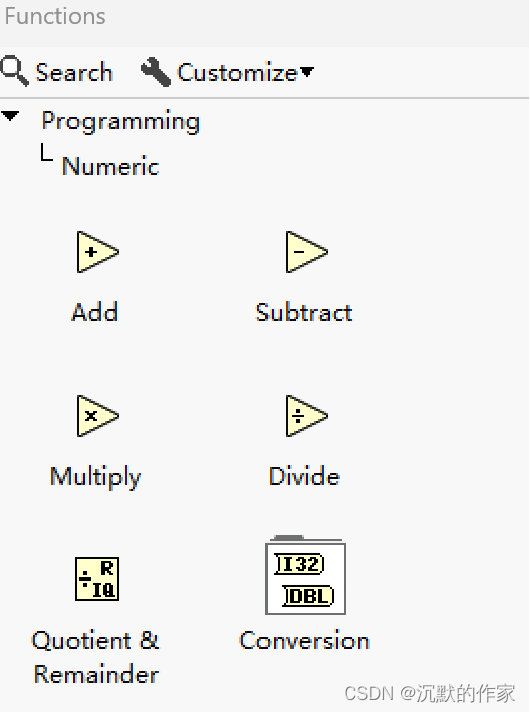

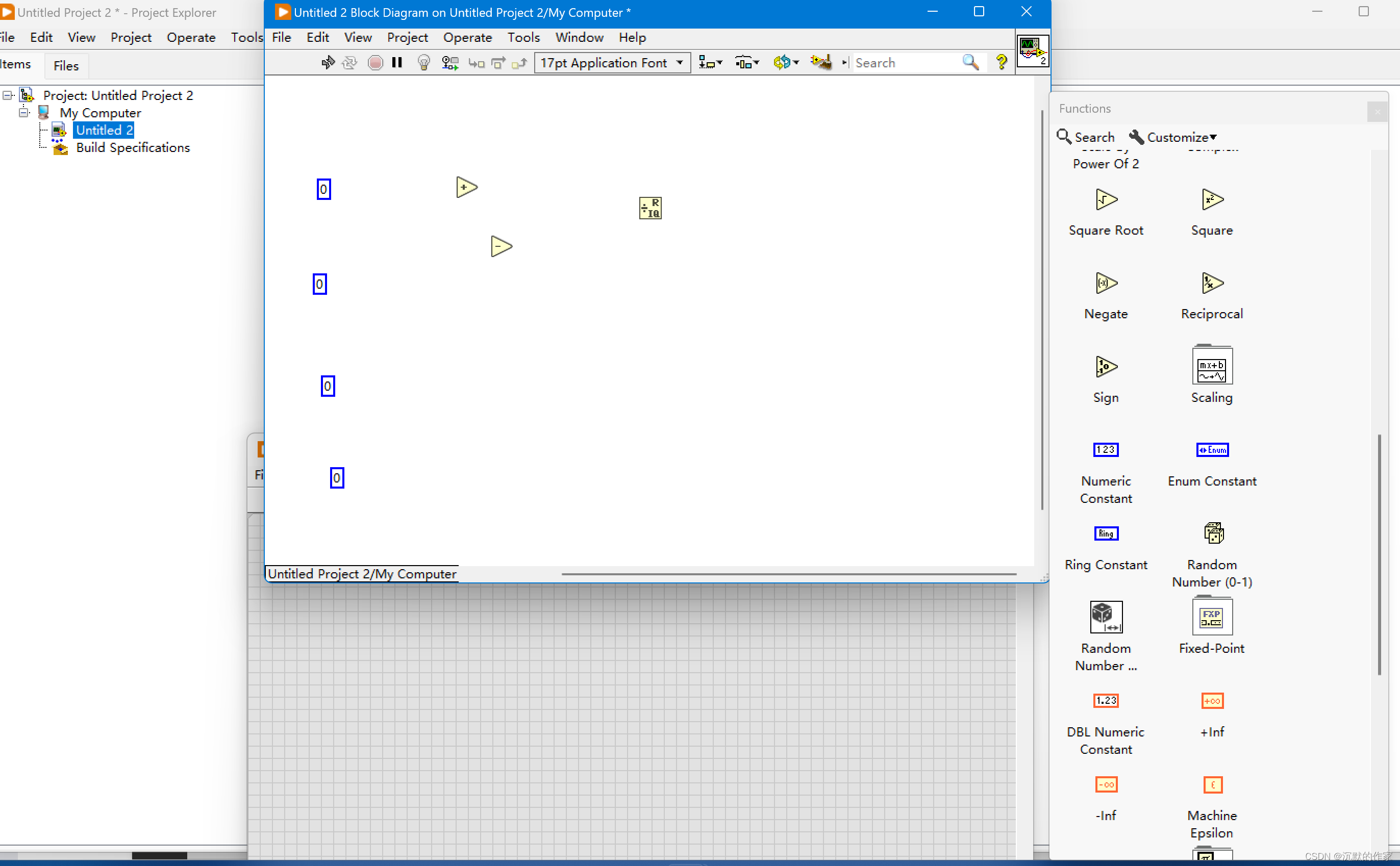

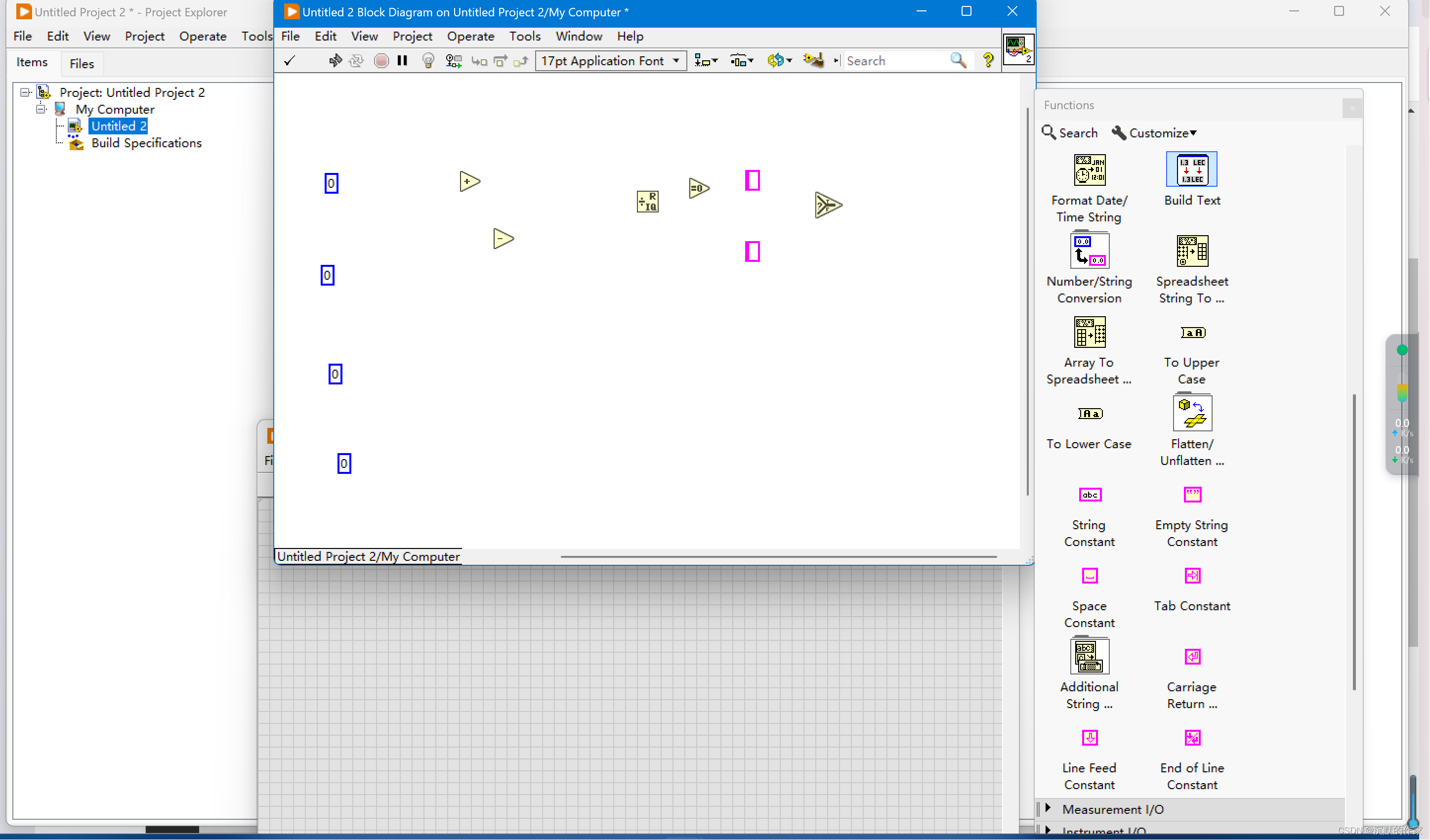

第二步:实验步骤,编写程序

第二步:实验步骤,编写程序

第三步:实验结果

相关文章:

第八个实验:(A+B)-C的结果判断奇偶特性

实验内容:(A+B)-C的结果判断奇偶特性,最后显示结果 实验步骤: 第一步:建立项目 第二步:实验步骤,编写程序 第三步:实验结果...

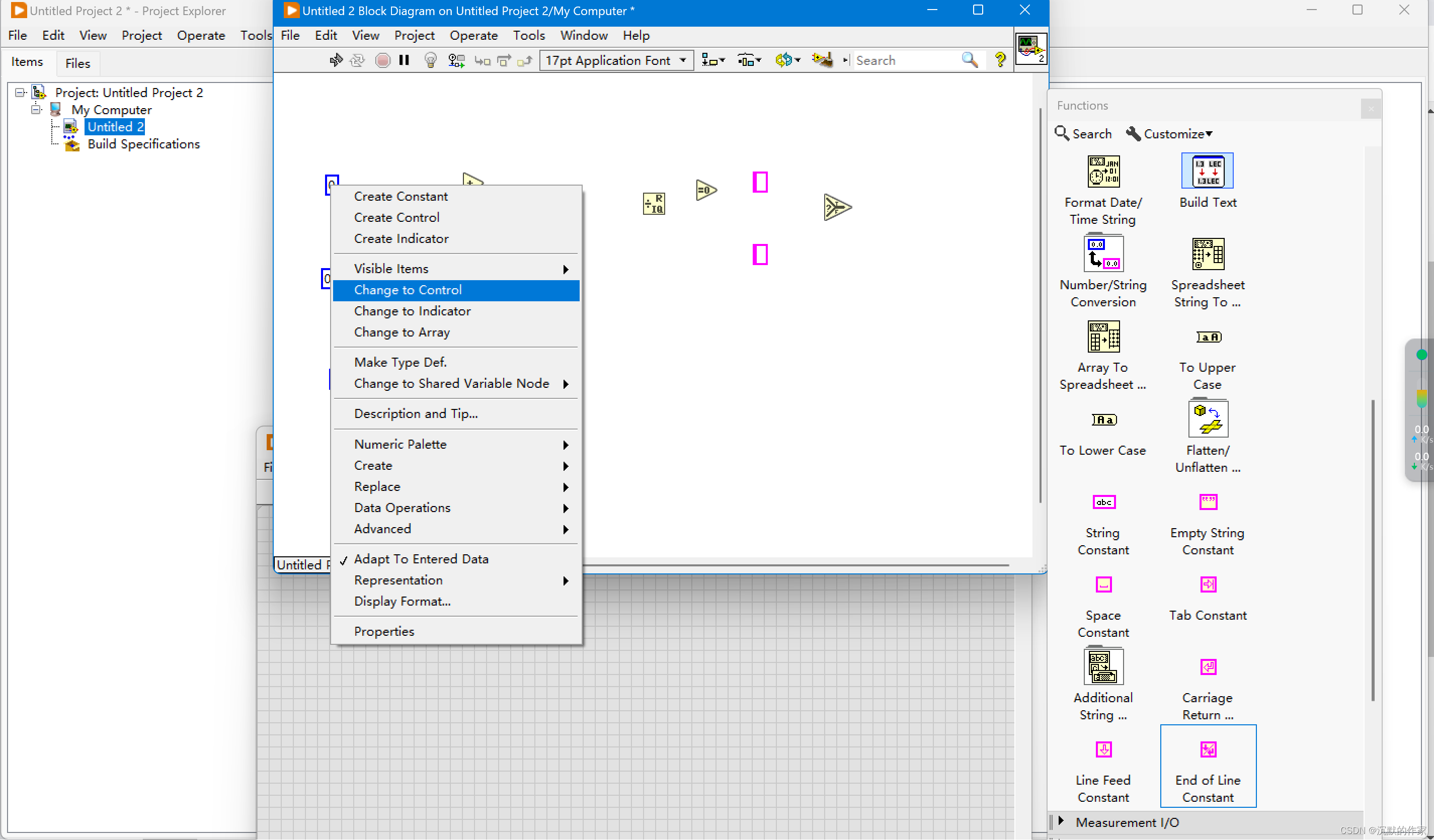

设计模式:观察者模式 ⑧

一、思想 观察者模式是一种常见的设计模式,也称作发布-订阅模式。它主要解决了对象之间的通知依赖关系问题。在这种模式中,一个对象(称作Subject)维护着一个对象列表,这些对象(称作Observers)都…...

【重温设计模式】迭代器模式及其Java示例

迭代器模式的介绍 在编程领域,迭代器模式是一种常见的设计模式,它提供了一种方法,使得我们可以顺序访问一个集合对象中的各个元素,而又无需暴露该对象的内部表示。你可以把它想象成一本书,你不需要知道这本书是怎么印…...

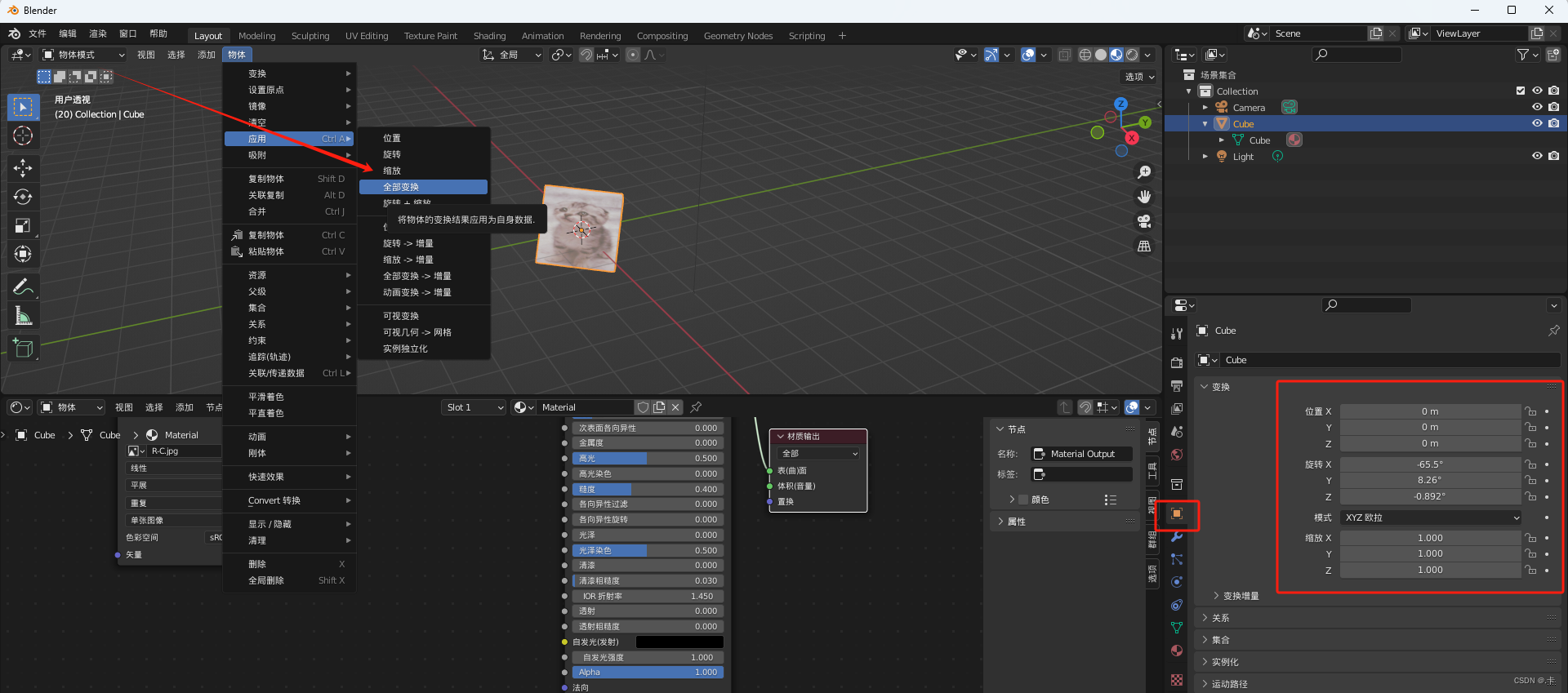

(001)UV 的使用以及导出

文章目录 UV窗口导出模型的主要事项导出时材质的兼容问题unity贴图导出导出FBX附录 UV窗口 1.uv主要的工作区域: 2.在做 uv 和贴图之前,最好先应用下物体的缩放、旋转。 导出模型的主要事项 1.将原点设置到物体模型的底部: 2.应用修改器的…...

一文理解CAS和自旋的区别(荣耀典藏版)

目录 一、自旋 二、CAS 三、什么是 ABA 问题 大家好,我是月夜枫,通常在面试的时候,或者在学习的时候,经常性的会遇到一些关于锁的问题,尤其是面试官会提出提问,你对锁了解的多么?你知道锁的原…...

【吊打面试官系列】Java虚拟机JVM篇 - 关于内存溢出

大家好,我是锋哥。今天分享关于内存溢出的JVM面试题,希望对大家有帮助; 什么是内存溢出? 内存溢出(OOM)是指可用内存不足。程序运行需要使用的内存超出最大可用值,如果不进行处理就会影响到其他…...

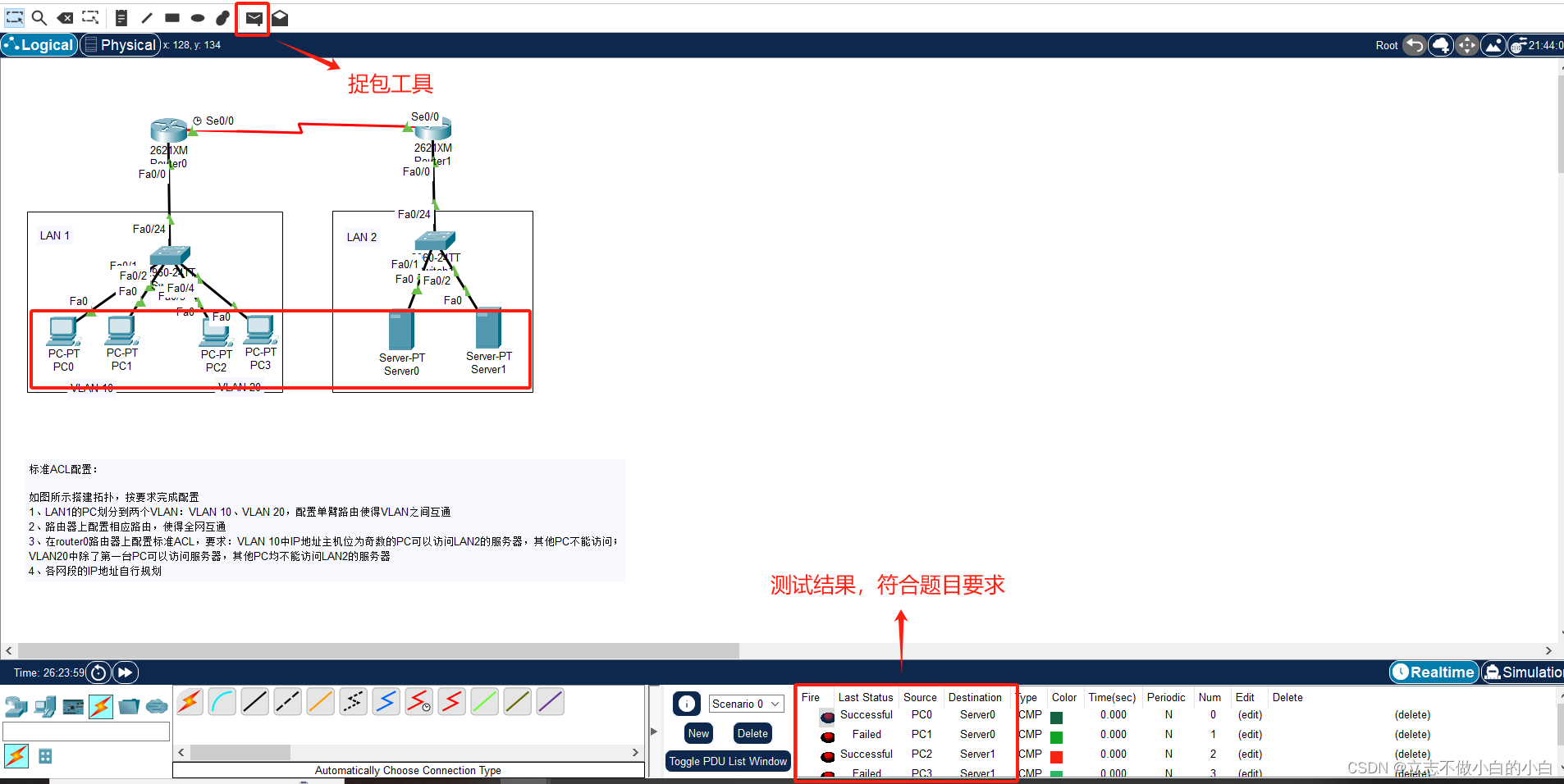

思科网络中如何配置标准ACL协议

一、什么是标准ACL协议?有什么作用及配置方法? (1)标准ACL(Access Control List)协议是一种用于控制网络设备上数据流进出的协议。标准ACL基于源IP地址来过滤数据流,可以允许或拒绝特定IP地址范…...

蓝桥杯刷题(二)

参考大佬代码:(区间合并二分) import os import sysn, L map(int, input().split()) # 输入n,len arr [list(map(int, input().split())) for _ in range(n)] # 输入Li,Si def check(Ti, arr, L)->bool:sec [] # 存入已打开的阀门在…...

【Python】牛客网—软件开发-Python专项练习(day1)

1.(单选)下面哪个是Python中不可变的数据结构? A.set B.list C.tuple D.dict 可变数据类型:列表list[ ]、字典dict{ }、集合set{ }(能查询,也可更改)数据发生改变,但内存地址不变 不…...

P3405 [USACO16DEC] Cities and States S题解

题目 Farmer John有若干头奶牛。为了训练奶牛们的智力,Farmer John在谷仓的墙上放了一张美国地图。地图上表明了每个城市及其所在州的代码(前两位大写字母)。 由于奶牛在谷仓里花了很多时间看这张地图,他们开始注意到一些奇怪的…...

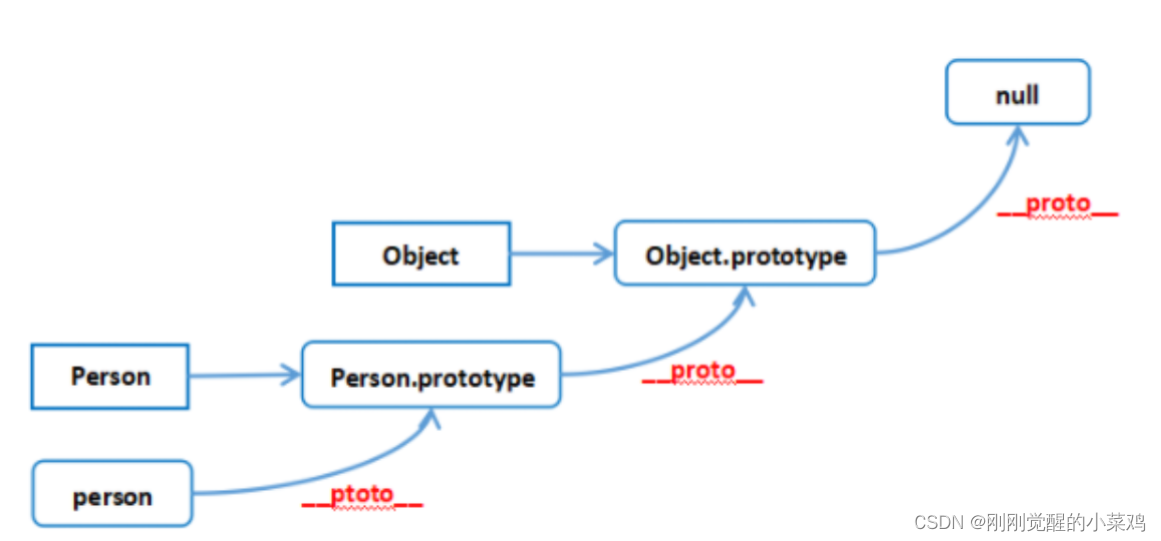

JavaScript原型和原型链

JavaScript每个对象拥有一个原型对象 需要注意的是,只有函数对象才有 prototype 属性 当试图访问一个对象的属性时,它不仅仅在该对象上搜寻,还会搜寻该对象的原型,以及该对象的原型的原型,依次层层向上搜索ÿ…...

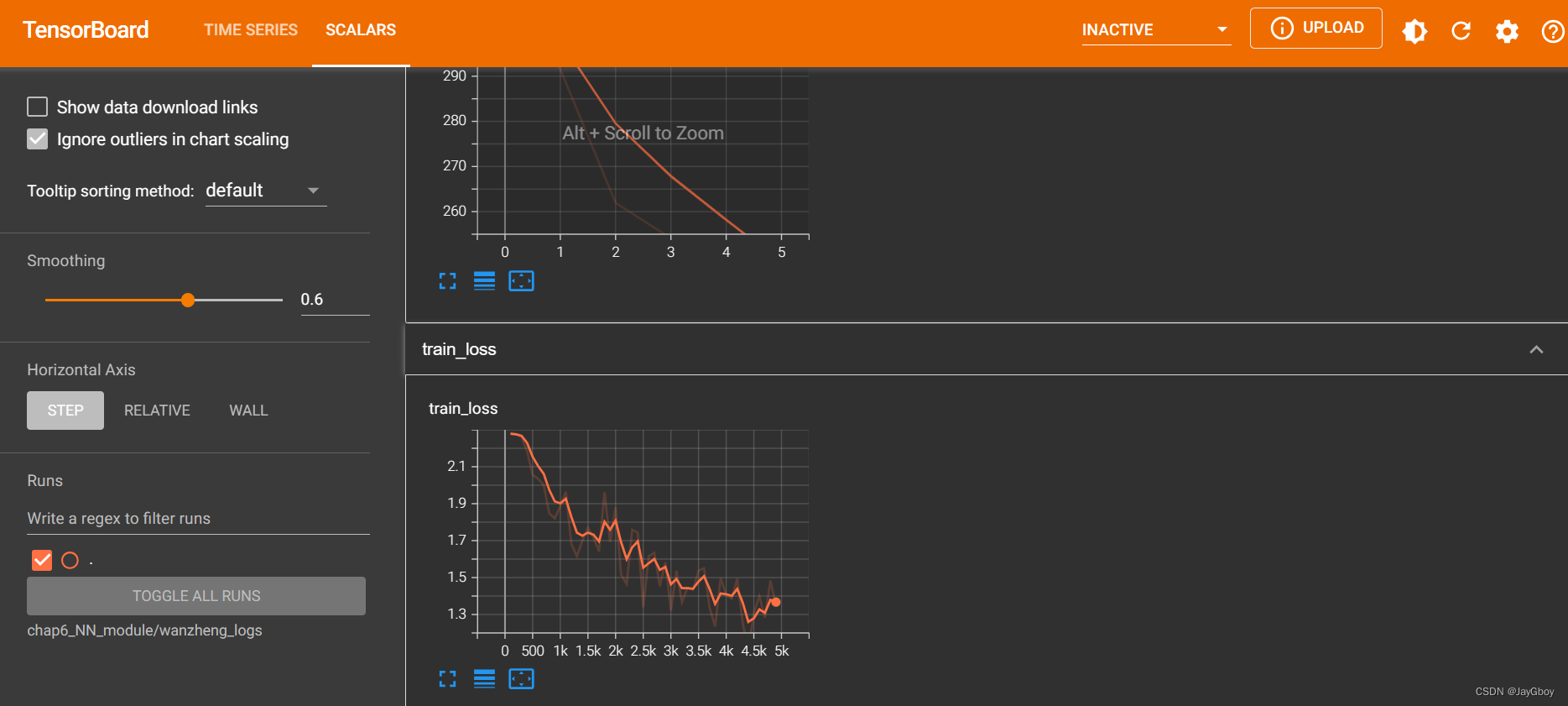

PyTorch之完整的神经网络模型训练

简单的示例: 在PyTorch中,可以使用nn.Module类来定义神经网络模型。以下是一个示例的神经网络模型定义的代码: import torch import torch.nn as nnclass MyModel(nn.Module):def __init__(self):super(MyModel, self).__init__()# 定义神经…...

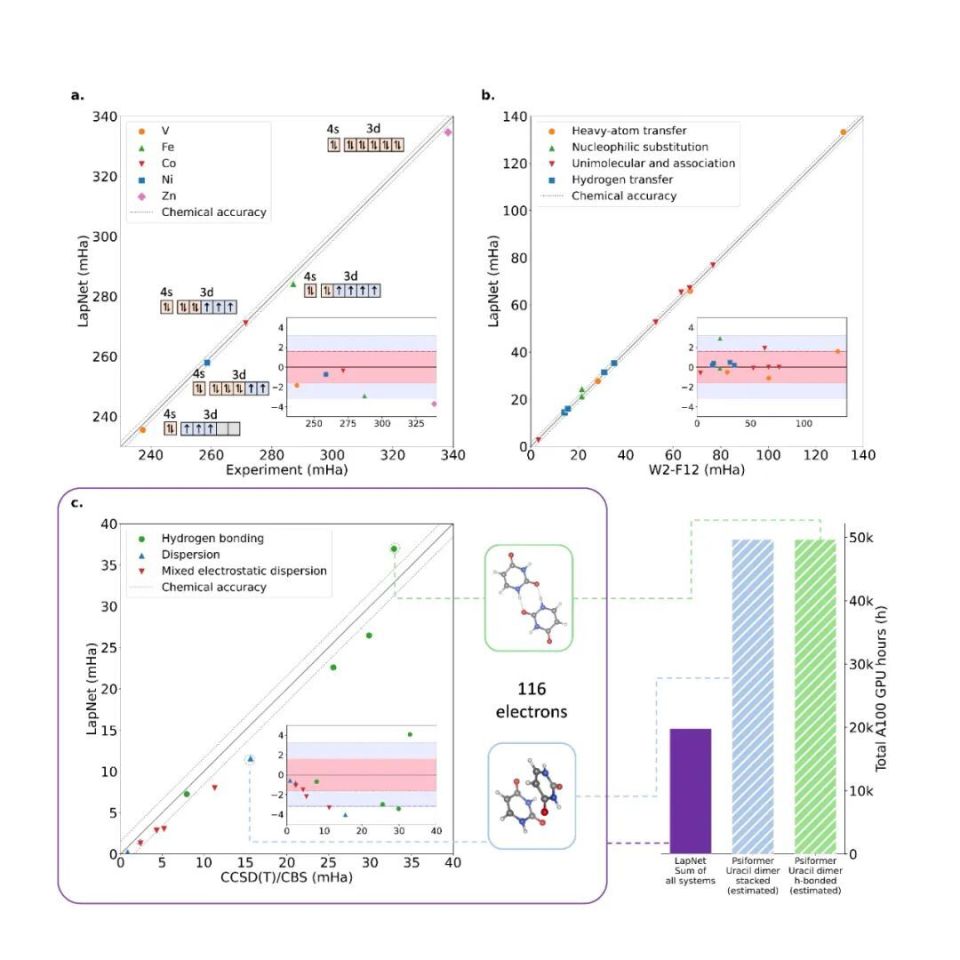

基于神经网络的偏微分方程求解器再度取得突破,北大字节的研究成果入选Nature子刊

目录 一.引言:神经网络与偏微分方程 二.如何基于神经网络求解偏微分方程 1.简要概述 2.基于神经网络求解偏微分方程的三大方向 2.1数据驱动 基于CNN 基于其他网络 2.2物理约束 PINN 基于 PINN 可测量标签数据 2.3物理驱动(纯物理约束) 全连接神经网路(FC-NN) CN…...

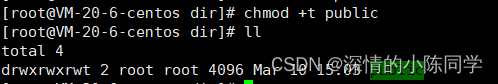

Linux的基本权限

一、对shell的浅显认识 shell是操作系统下的一个外壳程序,无论是Linux操作系统,还是Windows操作系统,用户都不会直接对操作系统本身直接进行操作,需要通过一个外壳程序去间接的进行各种操作 在Linux的shell外壳就是命令行&#…...

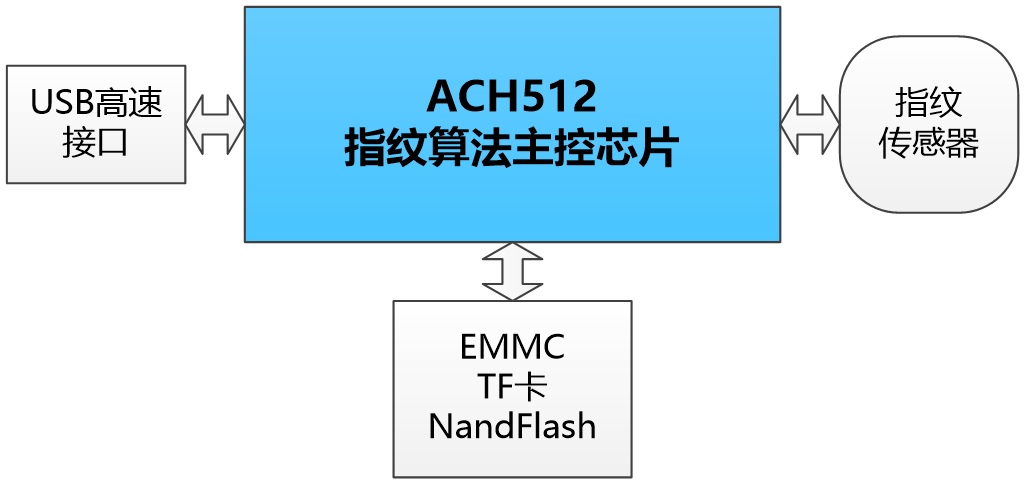

指纹加密U盘/指纹KEY方案——采用金融级安全芯片 ACH512

方案概述 指纹加密U盘解决方案可实现指纹算法处理、数据安全加密、数据高速存取(EMMC/TF卡/NandFlash),可有效保护用户数据安全。 方案特点 • 采用金融级安全芯片 ACH512 • 存储介质:EMMC、TF卡、NandFlash • 支持全系列国密…...

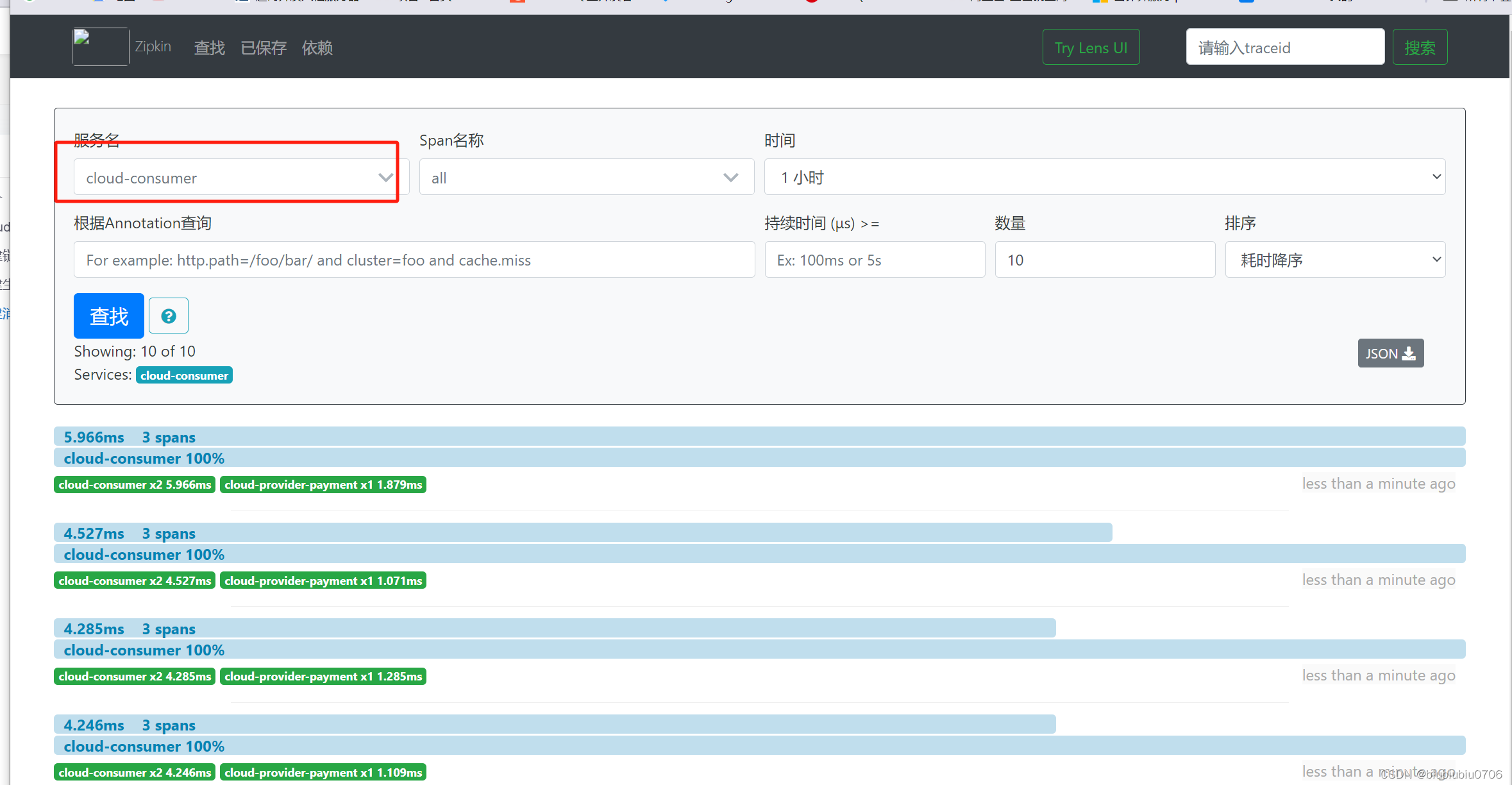

Cloud-Sleuth分布式链路追踪(服务跟踪)

简介 在微服务框架中,一个由客户端发起的请求在后端系统中会经过多个不同的服务节点调用来协同产生最后的请求结果,每一个前端请求都会形成一条复杂的分布式服务调用链路,链路中的任何一环出现高延时或错误都会引起整个请求最后的失败 GitHub - spring-cloud/spring-cloud-sl…...

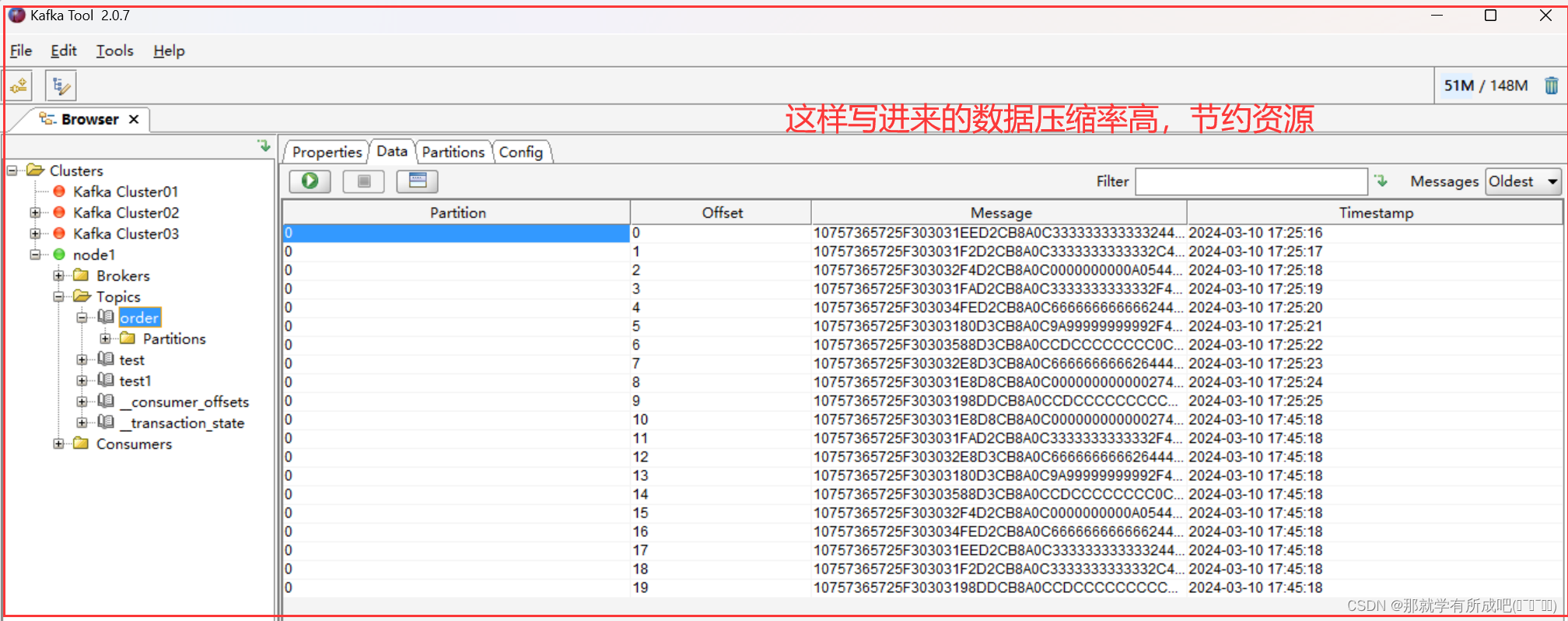

flink重温笔记(十四): flink 高级特性和新特性(3)——数据类型及 Avro 序列化

Flink学习笔记 前言:今天是学习 flink 的第 14 天啦!学习了 flink 高级特性和新特性之数据类型及 avro 序列化,主要是解决大数据领域数据规范化写入和规范化读取的问题,avro 数据结构可以节约存储空间,本文中结合企业真…...

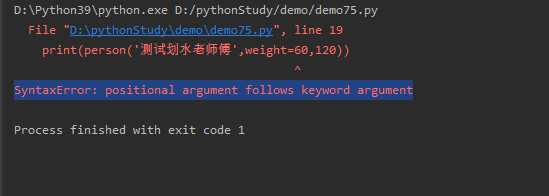

python75-Python的函数参数,关键字(keyword)参数

在定义Python函数时可定义形参(形式参数的意思)这些形参的值要等到调用时才能确定下来,由函数的调用者负责为形参传入参数值。简单来说,就是谁调用函数,谁负责传入参数值。 关键字(keyword)参数 Python函数的参数名不是无意义的,…...

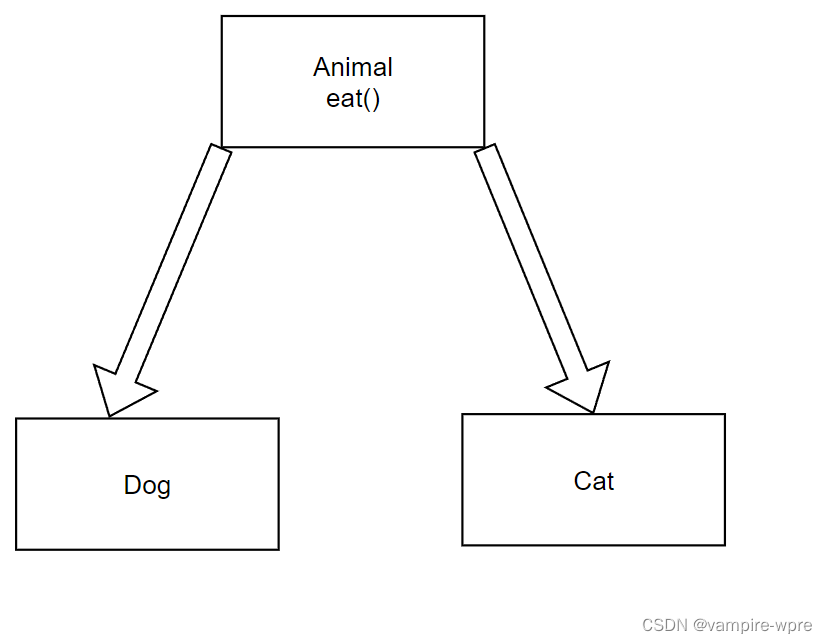

Java宝典-抽象类和接口

目录 1. 抽象类1.1 抽象类的概念1.2 抽象类的语法1.3 抽象类的特点 2. 接口2.1 接口的概念2.2 接口的语法2.3 接口的特点2.4 实现多个接口2.5 接口的继承 3. 接口使用案例 铁汁们好,今天我们学习抽象类和接口~ 1. 抽象类 1.1 抽象类的概念 什么是抽象类?在面向对象中,如果一…...

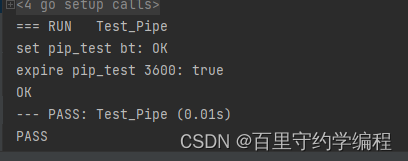

6. Gin集成redis

文章目录 一:连接Redis二:基本使用三:字符串四:列表五:哈希六:Set七:管道八、事务九:示例 代码地址:https://gitee.com/lymgoforIT/golang-trick/tree/master/14-go-redi…...

洋葱矮砧密植模式:水肥一体化系统铺设全实操指南

【导读】这篇文章主要写给正在尝试或者打算搞洋葱矮砧密植的朋友们。你可能听说过“矮砧密植”这个词,但放在洋葱上到底怎么操作?水肥一体化系统又该怎么铺?别急,我会用大白话把整套流程拆开来讲,从前期准备到管子怎么…...

)

避坑指南:在Win11上搞定PSCAD 5.0与MATLAB R2022a联合仿真(附VS2015+Intel Fortran配置)

Win11下PSCAD与MATLAB联合仿真避坑全攻略 电力系统仿真研究者们常常需要在PSCAD和MATLAB之间搭建联合仿真环境,但这个过程就像在雷区行走——稍有不慎就会触发各种兼容性问题。本文将带你避开所有已知的"地雷",从版本选择到配置修复ÿ…...

实验六 存储器实验:从触发器到RAM的实战解析

1. 存储器实验的前置知识 第一次接触存储器实验时,我完全被各种专业术语搞晕了。触发器、寄存器、计数器这些名词听起来都很抽象,直到我用Logisim实际搭建电路才恍然大悟。存储器就像计算机的"记忆宫殿",从最基础的触发器开始&…...

苹果USB网络共享驱动安装终极指南:2分钟解决iPhone连接Windows问题

苹果USB网络共享驱动安装终极指南:2分钟解决iPhone连接Windows问题 【免费下载链接】Apple-Mobile-Drivers-Installer Powershell script to easily install Apple USB and Mobile Device Ethernet (USB Tethering) drivers on Windows! 项目地址: https://gitcod…...

从edgeR到DESeq2:差异基因分析全流程解析与ggplot2/biomaRt实战

1. 差异基因分析工具概述:edgeR、limma与DESeq2的核心差异 在RNA-seq数据分析中,edgeR、limma和DESeq2是三大主流差异表达分析工具。它们虽然目标相同——识别两组样本间的差异表达基因,但算法实现各有特色。先说说edgeR,它基于负…...

CloudFlare内网穿透实战:从零搭建到稳定运行

1. 为什么选择CloudFlare做内网穿透? 最近几年内网穿透需求爆发式增长,很多开发者都需要远程访问家里的NAS、调试树莓派或者展示本地开发环境。传统方案要么需要公网IP(现在越来越难申请),要么需要自建服务器…...

高效百度网盘直链解析架构解析:从协议逆向到企业级部署方案

高效百度网盘直链解析架构解析:从协议逆向到企业级部署方案 【免费下载链接】baidu-wangpan-parse 获取百度网盘分享文件的下载地址 项目地址: https://gitcode.com/gh_mirrors/ba/baidu-wangpan-parse 百度网盘直链解析技术作为解决云存储资源访问效率瓶颈的…...

Z-Image LoRA 训练全流程解析:从数据准备到模型部署的 ai-toolkit 实战指南

1. Z-Image LoRA训练入门指南 最近在AI绘画圈子里,Z-Image LoRA训练越来越火。作为一个从去年就开始折腾LoRA训练的老玩家,我发现很多新手朋友对这个技术既好奇又害怕。其实只要掌握正确的方法,训练一个可用的LoRA模型并没有想象中那么难。今…...

WebPShop:Adobe Photoshop插件架构深度解析与WebP格式集成技术实现

WebPShop:Adobe Photoshop插件架构深度解析与WebP格式集成技术实现 【免费下载链接】WebPShop Photoshop plug-in for opening and saving WebP images 项目地址: https://gitcode.com/gh_mirrors/we/WebPShop 在数字图像处理领域,WebP格式以其卓…...

变更频繁、责任不清、效果难闭环如何破?4m变更管理看板这套方法,专治4m变更管理乱象

产线上临时换了人、设备参数被调了、物料批次变了、作业方法改了,结果没人通知、没人记录、没人验证,等出了批量质量事故才回头查原因——才发现是某个变更惹的祸。这就是典型的4m变更管理失控。4m变更管理指的是对人、机、料、法四类生产要素变更的系统…...