Faust勒索病毒:了解最新变种[nicetomeetyou@onionmail.org].faust,以及如何保护您的数据

导言:

在一个快节奏的数字世界中,我们经常忽视数据安全的重要性。然而,最新的勒索病毒——[nicetomeetyou@onionmail.org].faust、[support2022@cock.li].faust、[tsai.shen@mailfence.com].faust 、[Encryptedd@mailfence.com].faust、[Decipher@mailfence.com].faust正在威胁着我们的数字生活,将我们的数据锁定在黑暗中。但不要惊慌,接下来我们将揭秘如何解救被它困住的数据。当面对被勒索病毒攻击导致的数据文件加密问题时,您可添加我们的技术服务号(sjhf91)。我们将为您提供专业、快速的数据恢复技术支持。

了解"Faust"勒索病毒

"Faust"勒索病毒是一种恶意软件,专门用于加密受感染计算机上的文件,并勒索受害者支付赎金以获取解密密钥。这种勒索病毒首次被发现于2022年,它采用类似于其他勒索病毒的模式进行操作。

一旦"Faust"勒索病毒感染了系统,它会将受害者的文件加密,并更改文件的扩展名,以标识它们已被加密。通常,它还会在受感染系统中留下一条勒索信息,要求受害者支付比特币或其他加密货币来获取解密密钥。这种勒索病毒通常利用漏洞或社会工程攻击等方式传播,例如通过恶意链接、电子邮件附件或下载的软件。

面对"Faust"勒索病毒的攻击,受害者往往需要寻求解密工具或专业的数据恢复服务来恢复受影响的文件。此外,为了防止未来的攻击,用户应当保持系统和软件的更新,并谨慎打开来自未知发送者或可疑来源的电子邮件附件和链接。

遭遇[nicetomeetyou@onionmail.org].faust勒索病毒的攻击

一场突如其来的危机常常能够彻底改变一家企业的命运。就在不久前,某公司的服务器遭遇了来自.[nicetomeetyou@onionmail.org].faust勒索病毒的攻击,公司的重要数据文件被加密,企业面临着巨大的损失和威胁。

在这场数据安全危机中,公司的IT团队和管理层陷入了恐慌和无助之中。他们意识到,如果不能及时解决问题,将会导致严重的业务中断和经济损失。在寻找解决方案的过程中,他们得知了91数据恢复公司,一家专业的数据恢复服务提供商,以其高效的技术和丰富的经验闻名于业界。

经过紧急联系,91数据恢复公司的专家团队迅速响应,并立即着手解决这一危机。首先,他们与公司的IT团队进行了充分的沟通,了解了被加密的数据文件的具体情况和加密方式。随后,他们迅速展开调查和分析工作,利用先进的技术和工具,试图找到解密数据的方法。

经过数小时的不懈努力,91数据恢复公司的专家们终于取得了突破性进展。他们成功地恢复了被加密的数据文件。这个消息传来,公司的管理层和员工们无比振奋,他们终于看到了希望,业务恢复的曙光即将到来。

最终,在91数据恢复公司专家团队的协助下,公司成功地恢复了被勒索病毒加密的数据文件,并恢复了正常的业务运营。这一次的危机成为了公司在数据安全管理上的一次宝贵经验,也让他们更加重视数据安全和备份的重要性。同时,91数据恢复公司以其专业的技术和出色的服务质量,赢得了公司的高度信赖和赞誉。

数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

如何拯救被加密的数据

面对"Faust"勒索病毒的威胁,我们必须迅速采取行动来拯救被加密的数据。以下是一些可能的方法:

-

备份文件:备份是防范勒索病毒的最佳方法之一。定期将重要文件备份到云存储或外部硬盘上,以确保即使你的系统受到攻击,你仍然能够访问到你的数据。

-

使用解密工具:一些安全研究人员可能会发布针对特定勒索病毒的解密工具。你可以通过互联网搜索或与安全专家联系,以寻找针对"Faust"勒索病毒的解密工具。

-

专业数据恢复服务:如果你的数据非常重要,你可以考虑联系专业的数据恢复服务提供商。他们可能有能力恢复你的数据,尽管这可能会花费较高的费用。

如何预防未来的危机

除了拯救被加密的数据,我们还必须采取措施来预防未来的勒索病毒攻击。以下是一些预防措施:

-

保持系统更新:及时安装操作系统和软件的安全补丁和更新,以修复可能存在的漏洞,降低受到攻击的风险。

-

谨慎打开附件和链接:避免打开来自未知发送者或可疑来源的电子邮件附件和链接,因为它们可能包含恶意软件。

-

安装可信的安全软件:使用反病毒软件和防火墙等安全工具来保护你的系统免受恶意软件的侵害。

-

教育员工:对员工进行安全意识培训,让他们了解如何识别和应对勒索病毒攻击,以减少人为错误导致的安全漏洞。

最后,要记住,在数字时代,保护个人和企业数据的安全至关重要。通过采取预防措施和备份数据,我们可以最大程度地减少受到勒索病毒攻击的影响。

愿你的数据永远安全,远离勒索病毒的威胁!

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,.halo勒索病毒,mallox勒索病毒,rmallox勒索病毒,.ma1x0勒索病毒,.pings勒索病毒,.helper勒索病毒,.dataru勒索病毒,.ryabina勒索病毒,.acekui勒索病毒,.target勒索病毒,.jayy勒索病毒,.faust勒索病毒,.wis勒索病毒,.kat6.l6st6r勒索病毒,._locked勒索病毒,.babyk勒索病毒,.DevicData-P-XXXXXXXX勒索病毒,lockbit3.0勒索病毒,.[[MyFile@waifu.club]].wis勒索病毒,[[backup@waifu.club]].wis勒索病毒,.[[Rast@airmail.cc]].wis勒索病毒,.locked勒索病毒,locked1勒索病毒,[henderson@cock.li].mkp勒索病毒,[myers@airmail.cc].mkp勒索病毒,[datastore@cyberfear.com].mkp,mkp勒索病毒,eking勒索病毒,.[bkpsvr@firemail.cc].eking勒索病毒,.Elibe勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,[Encryptedd@mailfence.com].faust勒索病毒,[Decipher@mailfence.com].faust勒索病毒,[nicetomeetyou@onionmail.org].faust勒索病毒,[datastore@cyberfear.com].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,[thekeyishere@cock.li].Elbie勒索病毒,.Carver勒索病毒,.[steloj@mailfence.com].steloj勒索病毒,.BlackBit勒索病毒,.[sqlback@memeware.net].2700勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

相关文章:

Faust勒索病毒:了解最新变种[nicetomeetyou@onionmail.org].faust,以及如何保护您的数据

导言: 在一个快节奏的数字世界中,我们经常忽视数据安全的重要性。然而,最新的勒索病毒——[nicetomeetyouonionmail.org].faust、[support2022cock.li].faust、[tsai.shenmailfence.com].faust 、[Encrypteddmailfence.com].faust、[Deciphe…...

EI Scopus检索 | 第二届大数据、物联网与云计算国际会议(ICBICC 2024) |

会议简介 Brief Introduction 2024年第二届大数据、物联网与云计算国际会议(ICBICC 2024) 会议时间:2024年12月29日-2025年1月1日 召开地点:中国西双版纳 大会官网:ICBICC 2024-2024 International Conference on Big data, IoT, and Cloud C…...

判断闰年(C语言)

一、运行结果; 二、源代码; # define _CRT_SECURE_NO_WARNINGS # include <stdio.h>int main() {//初始化变量值;int year 2000;//执行循环判断;while (year < 2010){//执行流程;//判断能否整除4࿱…...

2024全国水科技大会【协办单位】凌志环保股份有限公司

凌志环保股份有限公司成立于1998年5月,集团共有20余家经营主体组成,凌志环保作为村镇污水处理领域的领军企业、农村污水处理“家电化”的开创者,深耕水治理行业25年,2022年被工信部认定为国家级专精特新“小巨人”企业。公司的核心…...

以太坊开发学习-solidity(二)值类型

文章目录 第一个Solidity程序编译并部署代码变量值类型1. 布尔型2. 整型3. 地址类型4. 定长字节数组 第一个Solidity程序 开发工具:remix 本教程中,我会用remix来跑solidity合约。remix是以太坊官方推荐的智能合约开发IDE(集成开发环境&#…...

实景剧本杀小程序儿童公园剧本杀小程序系统开发

开发实景剧本杀小程序儿童公园剧本杀系统需要考虑以下几个方面: 1. 游戏设计:设计适合儿童玩耍的剧本杀游戏,考虑场景、角色、任务、线索等因素,以适应儿童的理解力和参与度。 2. 技术实现:利用小程序技术框架进行系…...

AJAX——综合案例

1 Bootstrap弹框 功能:不离开当前页面,显示单独内容,供用户操作 步骤: 引入bootstrap.css和bootstrap.js准备弹框标签,确认结构通过自定义属性,控制弹框的显示和隐藏 <!DOCTYPE html> <html la…...

数字化社会的新纪元:揭秘 Web3 的社交网络

随着区块链技术的不断发展和普及,Web3作为其重要组成部分,正逐渐改变着社交网络的面貌。Web3的出现不仅为社交网络带来了新的技术和理念,还为用户提供了更加开放、透明和安全的社交体验。本文将深入探讨Web3的社交网络,揭示其在数…...

旋转花键的制造工艺

旋转花键的制造工艺是一门精细的技术,涉及多个步骤和精细的操作,以确保最终产品的质量和性能,下面简单介绍下旋转花键的制造工艺。 1、原材料准备:制造旋转花键的核心是选择合适的材料,根据花键的规格和性能要求&#…...

python--高阶函数

python--高阶函数 mapmap的用法map的代码示例 filterfilter的用法filter的代码示例 reducereduce的用法reduce的代码示例 返回函数IO编程打开文件文件打开--打开格式文件打开--上下文管理器打开文件(会自动close文件) 文件读取文件读取--file.read(m)文件…...

Vue/Uni-app/微信小程序 v-if 设置出场/退出动画(页面交互不死板,看起来更流畅)

天梦星服务平台 (tmxkj.top)https://tmxkj.top/#/ 在Vue.js中,使用v-if进行条件渲染时设置动画可以通过<transition>组件来实现。 具体操作步骤如下: 包裹条件渲染的元素:您需要将要通过v-if控制显示隐藏的元素包裹在<transition…...

加速量子计算机商业化!富士通日立NEC等联合成立新量子计算公司

内容来源:量子前哨(ID:Qforepost) 编辑丨王珩 编译/排版丨沛贤 深度好文:700字丨5分钟阅读 日本工业界和学术界将在 2024 年联合成立新一家公司,研发量子计算机并将其商业化。包括富士通、日立和NEC在内…...

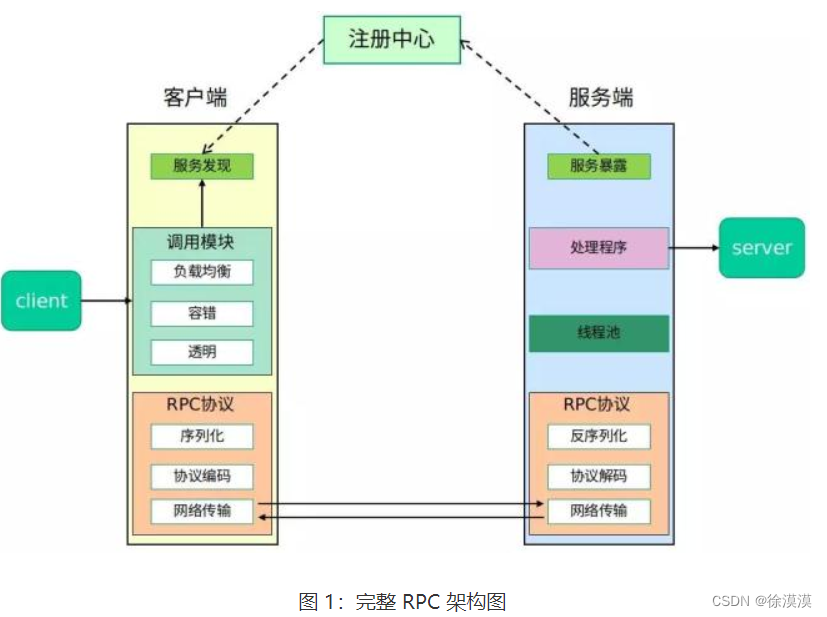

RPC学习笔记一

什么是RPC RPC(Remote Procedure Call,远程过程调用)是一种用于实现分布式系统中不同计算机或进程之间进行通信和调用的技术和模式。 在传统的过程调用中,当一个程序需要调用另一个程序的函数或方法时,通常是在同一台…...

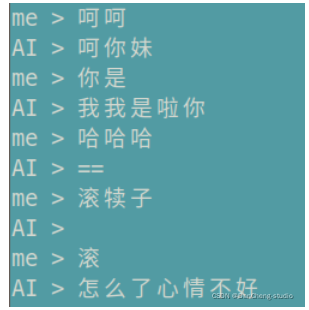

计算机设计大赛 题目:基于深度学习的中文对话问答机器人

文章目录 0 简介1 项目架构2 项目的主要过程2.1 数据清洗、预处理2.2 分桶2.3 训练 3 项目的整体结构4 重要的API4.1 LSTM cells部分:4.2 损失函数:4.3 搭建seq2seq框架:4.4 测试部分:4.5 评价NLP测试效果:4.6 梯度截断…...

LabVIEW飞行器螺旋桨性能测试与数据监控

LabVIEW飞行器螺旋桨性能测试与数据监控 开发LabVIEW的电动飞行器螺旋桨性能测试与数据监控系统,专门针对电动飞行器螺旋桨在运行过程中的性能测试和监控需求。通过采集转速、转矩、拉力和温度等关键参数,系统能够实时监测和分析螺旋桨的状态࿰…...

)

数字电子技术实验(九)

单选题 1. 本实验仿真与实际操作时时钟信号源必须满足什么条件? A. 仿真和实际操作时,时钟信号源频率必须大于1KHZ。 B. 仿真和实际操作时钟信号源频率可以在1 - 5 0HZ之间调整。 C. 仿真和实际操作时钟信号源频率必须是1HZ。 D. 仿真和实际操作时钟…...

Android 开发环境搭建(Android Studio 安装图文详细教程)

Android Studio 下载 https://developer.android.google.cn/studio?hlzh-cn Android Studio 安装 检查电脑是否启用虚拟化 如果没有开启虚拟化,则需要进入电脑的 BIOS 中开启 直接 next选择安装的组件,Android Studio 和 Android 虚拟设备ÿ…...

解决方案:使用Vscode运行命令时,.出现 __vsc_prompt_cmd_original: command not found

参考:https://blog.csdn.net/qq_44949985/article/details/128902944 解决方案:使用Vscode运行命令时,.出现 __vsc_prompt_cmd_original: command not found 问题描述: 在本地的vscode上使用ssh-remote登录到远程服务器(操作系统为ubuntu 18.…...

SinoDB数据库运行分析

SinoDB数据库运行主要从数据库互斥资源等待、数据库写类型、备份文件有效性、Chunk状态等15个方向进行分析,具体说明如下: 一、数据库互斥资源等待 检查项目 数据库互斥资源等待 检查命令 onstat -g con |head -20 说明 onstat -g con 查看目前数据处…...

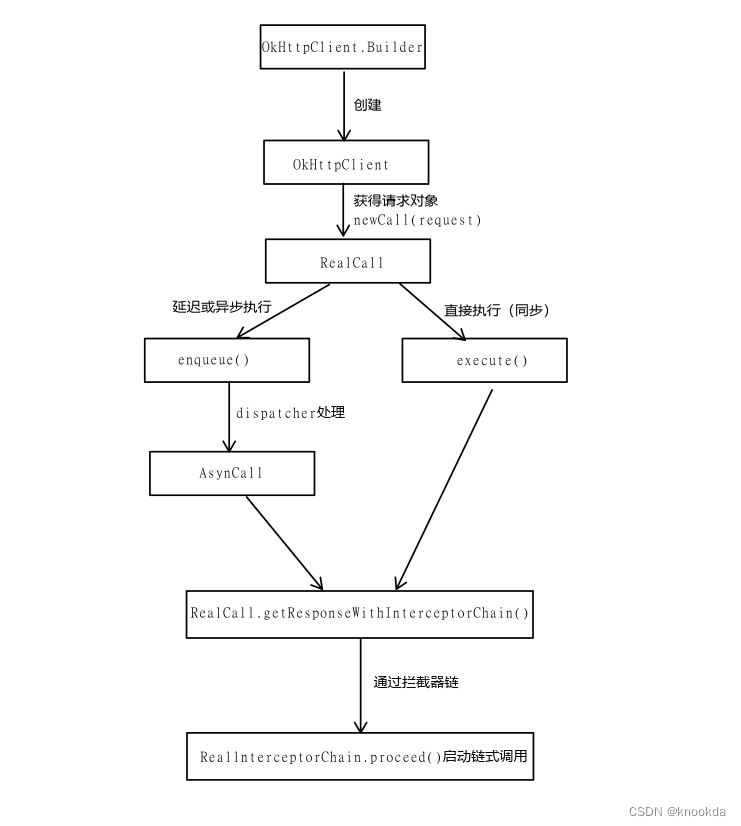

OkHttp

文章目录 OkHttp概要1.简介2.特点3.基本组成5.工作流程 拦截器1.简介2.内置拦截器3.自定义拦截器 连接池1.简介2.常用参数配置选项 Dispatcher和线程池1.简介2.重要方法3.DispatCher中的双端队列4.总结 OkHttp 概要 1.简介 OkHttp是一个开源的HTTP客户端,用于在J…...

Python、BMA-Stacking融合LightGBM、GBDT、KNN多模型电商交易欺诈风险预警研究|附代码数据

全文链接:https://tecdat.cn/?p45916原文出处:拓端数据部落公众号封面:关于分析师在此对 Haoyang Ke 对本文所作的贡献表示诚挚感谢。他在浙江财经大学完成了数理统计专业的学习,专注机器学习、数据采集领域。他擅长 Python、R 语…...

SSH安全加固:禁用弱加密算法的实操指南

1. 为什么禁用弱加密算法不是“可选项”,而是SSH上线前的必过门槛我第一次在客户现场接手一台刚部署的CentOS 7跳板机时,安全扫描报告里赫然标红了三条:ssh-rsa签名算法被标记为CRITICAL,diffie-hellman-group1-sha1密钥交换被判定…...

QMCDecode:基于Swift的QQ音乐加密格式解析与转换方案

QMCDecode:基于Swift的QQ音乐加密格式解析与转换方案 【免费下载链接】QMCDecode QQ音乐QMC格式转换为普通格式(qmcflac转flac,qmc0,qmc3转mp3, mflac,mflac0等转flac),仅支持macOS,可自动识别到QQ音乐下载目录,默认转…...

为ClaudeCode配置Taotoken作为备用API解决访问限制

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 为ClaudeCode配置Taotoken作为备用API解决访问限制 基础教程类,指导经常遇到ClaudeCode访问限制的开发者,如…...

别再只会用HAL_GPIO_WritePin了!深入STM32的BSRR和BRR寄存器,让你的GPIO操作快人一步

突破HAL库限制:STM32 GPIO寄存器级操作实战指南 在嵌入式开发领域,效率往往决定着产品的竞争力。当我们使用STM32 HAL库进行GPIO操作时,HAL_GPIO_WritePin()可能是最常用的函数之一。但您是否知道,在高速PWM生成、精确时序控制或自…...

在线语音工具大比拼:顶伯胜在哪?

🎯 在线语音工具大比拼:顶伯、剪映、配音阁、讯飞,微软 TTS 版胜在哪?在内容创作日益多元的今天,语音合成工具已成为视频博主、教育从业者、有声书制作者不可或缺的伙伴。市面常见的选项包括剪映内置配音、配音阁、讯飞…...

从代购源码到生产环境:反向海淘系统部署与运维实战指南

代码写完之后,真正的考验才刚刚开始。 这是做代购网站开发时经常会遇到的另一个问题——开发的时候感觉一切顺利,一上线就各种出状况。数据库连接数不够、海外用户访问慢、订单高峰期系统卡死……这些问题我在之前的反向海淘项目里都经历过。 这些问题的…...

)

紧急!2024年Q2最新:Claude 3.5 Sonnet对LaTeX/Markdown混合文档的支持边界实测报告(附绕过限制的3种军工级方案)

更多请点击: https://kaifayun.com 第一章:Claude 3.5 Sonnet对LaTeX/Markdown混合文档的原生支持能力全景评估 Claude 3.5 Sonnet 在处理 LaTeX 与 Markdown 混合文档时展现出显著增强的解析鲁棒性与语义理解深度,尤其在数学公式嵌入、交叉…...

使用OpenClaw连接Taotoken配置Agent工作流的具体步骤

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 使用OpenClaw连接Taotoken配置Agent工作流的具体步骤 OpenClaw是一款流行的AI Agent开发框架,它允许开发者构建和运行能…...

PyMICAPS:基于Python的气象数据可视化解决方案,提升Micaps数据处理效率300%

PyMICAPS:基于Python的气象数据可视化解决方案,提升Micaps数据处理效率300% 【免费下载链接】PyMICAPS 气象数据可视化,用matplotlib和basemap绘制micaps数据 项目地址: https://gitcode.com/gh_mirrors/py/PyMICAPS PyMICAPS是一个专…...