云计算系统等保测评对象和指标选取

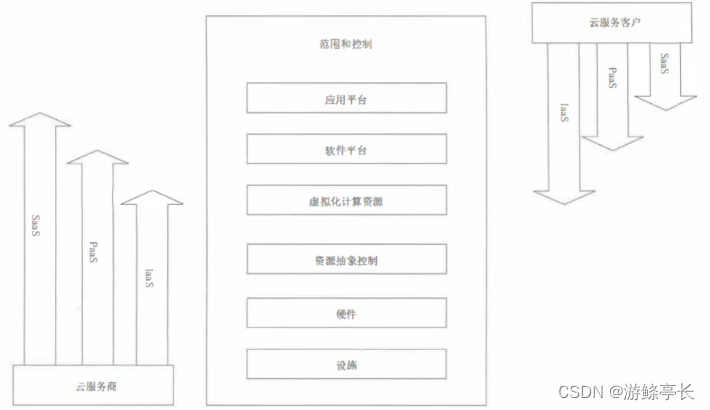

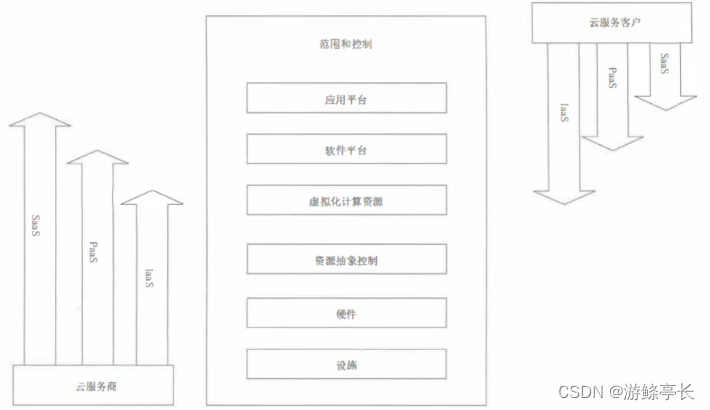

1、云计算服务模式与控制范围关系

参考GBT22239-2019《基本要求》附录D 云计算应用场景说明。简要理解下图,主要是云计算系统安全保护责任分担原则和云服务模式适用性原则,指导后续的测评对象和指标选取。

2、测评对象选择

| 测评对象 | IaaS模式 | PaaS模式 | SaaS模式 | |||||||

| 大类 | 小类 | 平台 | 租户 | I-平台 | 平台 | 租户 | I-平台 | P-平台 | 平台 | 租户 |

| (1)设施 | 物理机房 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA |

| 云计算基础设施部署的相关机房及基础设施 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| (2)硬件 | 物理网络架构 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA |

| 物理网络边界 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| 网络设备 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| 安全设备 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| 服务器 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| 宿主机 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| 云侧终端 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| (3)资源抽象控制 | 云OS | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA |

| 虚拟机监视器 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| 虚拟机镜像 | ✓ | NA | - | ✓ | NA | - | - | ✓ | NA | |

| (4)虚拟化计算资源 | 虚拟网络架构 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | - | ✓ | NA |

| 虚拟网络边界 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | - | ✓ | NA | |

| 虚拟机 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | - | ✓ | NA | |

| 虚拟网络设备 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | - | ✓ | NA | |

| 虚拟安全设备 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | - | ✓ | NA | |

| (5)软件平台 | 数据库 | NA | ✓ | ✓ | ✓ | ✓ | ✓ | - | ✓ | NA |

| 中间件 | NA | ✓ | ✓ | ✓ | ✓ | ✓ | - | ✓ | NA | |

| 容器 | NA | ✓ | ✓ | ✓ | ✓ | ✓ | - | ✓ | NA | |

| 云应用开发平台 | NA | NA | ✓ | ✓ | NA | ✓ | - | ✓ | NA | |

| 云产品/服务(P) | NA | NA | ✓ | ✓ | NA | ✓ | - | ✓ | NA | |

| (6)应用软件 | 云产品/服务(S) | NA | NA | NA | NA | NA | ✓ | ✓ | ✓ | NA |

| 云产品/服务数据 | NA | NA | NA | NA | NA | ✓ | ✓ | ✓ | NA | |

| 业务应用系统 | NA | ✓ | NA | NA | ✓ | NA | NA | NA | ✓ | |

| 业务数据 | NA | ✓ | NA | NA | ✓ | NA | NA | NA | ✓ | |

| (7)其他 | 云业务管理系统 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| 云运营控制系统 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 云运维管理系统 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 云安全管理平台 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | NA | |

| 云平台监控系统 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | NA | |

| 安全相关人员、介质、管理文档 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

3、测评指标选择

| 测评指标 | IaaS模式 | PaaS模式 | SaaS模式 | |||||||

| 控制点 | 要求项 | 平台 | 租户 | I-平台 | 平台 | 租户 | I-平台 | P-平台 | 平台 | 租户 |

| 基础设施位置 | a)应保证云计算基础设施位于中国境内 | ✓ | NA | NA | ✓ | NA | NA | NA | ✓ | NA |

| 网络架构 | a)应保证云计算平台不承载高于其安全保护等级的业务应用系统 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| b)应实现不同云服务客户虚拟网络之间的隔离 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| c)应具有根据云服务客户业务需求提供通信传输、边界防护、入侵防范等安全机制的能力 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| d)应具有根据云服务客户业务需求自主设置安全策略的能力,包括定义访问路径、选择安全组件、配置安全策略 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| e)应提供开放接口或开放性安全服务,允许云服务客户接入第三方安全产品或在云计算平台选择第三方安全服务 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| f)应提供对虚拟资源的主体和客体设置安全标记的能力,保证云服务客户可以依据安全标记和强制访问控制规则确定主体对客体的访问 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

| g)应提供通信协议转换或通信协议隔离等的数据交换方式,保证云服务客户可以根据业务需求自主选择边界数据交换方式 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| h)应为第四级业务应用系统划分独立的资源池 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 访问控制 | a)应在虚拟边界部署访问控制机制,并设置访问控制规则 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | NA | NA |

| b)应在不同等级的网络区域边界部署访问控制机制,设置访问控制规则 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | NA | NA | |

| 入侵防范 | a)应能检测到云服务客户发起的攻击行为,并能记录攻击类型、攻击时间、攻击流量等 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| b)应检测到虚拟网络节点的网络攻击行为,并能记录攻击类型、攻击时间、攻击流量等 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | NA | |

| c)应检测到虚拟机和宿主机、虚拟机和虚拟机之间的异常流量 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| d)应在检测到网络攻击行为、异常流量时进行告警 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

| 安全审计 | a)应对云服务商和云服务客户在远程管理时执行特权的命令进行审计,至少包括虚拟机删除、虚拟机重启 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| b)应保证云服务商对云服务客户系统和数据的操作可被云服务客户审计 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

| 身份鉴别 | a)当远程管理云计算平台中设备时,管理终端和云计算平台之间应建立双向身份验证机制 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| 访问控制 | a)应保证当虚拟机迁移时,访问控制策略随其迁移 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| b)应允许云服务客户设置不同虚拟机之间的访问控制策略 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 入侵防范 | a)应能检测虚拟机之间的资源隔离失败,并进行告警 | ✓ | NA | NA | ✓ | NA | NA | NA | ✓ | NA |

| b)应能检测到非授权新建虚拟机或者重新启用虚拟机,并进行告警 | ✓ | NA | NA | ✓ | NA | NA | NA | ✓ | NA | |

| c)应能检测恶意代码感染及在虚拟机间蔓延的情况,并进行告警 | ✓ | ✓ | ✓ | ✓ | NA | ✓ | NA | ✓ | NA | |

| 镜像和快照保护 | a)应针对重要业务系统提供加固的操作系统镜像或操作系统安全加固服务 | ✓ | NA | NA | ✓ | NA | NA | NA | NA | NA |

| b)应提供虚拟机镜像、快照完整性校验功能,防止虚拟机镜像被恶意篡改 | ✓ | NA | NA | ✓ | NA | NA | NA | NA | NA | |

| c)应采取密码技术或其他技术手段防止虚拟机镜像、快照中可能存在的敏感资源被非法访问 | ✓ | NA | NA | ✓ | NA | NA | NA | NA | NA | |

| 数据完整性和保密性 | a)应确保云服务客户数据、用户个人信息等存储于中国境内,如需出境应遵循国家相关规定 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| b)应保证只有在云服务客户授权下,云服务商或第三方才具有云服务客户数据的管理权限 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| c)应使用校验技术或密码技术保证虚拟机迁移过程中重要数据的完整性,并在检测到完整性受到破坏时采取必要的恢复措施 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| d)应支持云服务客户部署密钥管理解决方案,保证云服务客户自行实现数据的加解密过程 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 数据恢复和备份 | a)云服务客户应在本地保存其业务数据的备份 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ |

| b)应提供查询云服务客户数据及备份存储位置的能力 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| c)云服务商的云存储服务应保证云服务客户数据存在若干个可用的副本,各副本之间的内容应保持一致 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| d)应为云服务客户将业务系统及数据迁移到其他云计算平台和本地系统提供技术手段,并协助完成迁移过程 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 剩余信息保护 | a)应保证虚拟机所使用的内存和存储空间回收时得到完全清除 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| b)云服务客户删除业务应用数据时,云计算平台应将云存储中所有副本删除 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 集中管控 | a)应对物理资源和虚拟资源按照策略做统一管理调度与分配 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| b)应保证云计算平台管理流量与云服务客户业务流量分离 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| c)应根据云服务商和云服务客户的职责划分,收集各自控制部分的审计数据并实现各自的集中审计 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

| d)应根据云服务商和云服务客户的职责划分,实现各自控制部分,包括虚拟化网络、虚拟机、虚拟化安全设备等的运行状态的集中监控 | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | ✓ | |

| 云服务商选择 | a)应选择安全合规的云服务商,其所提供的云计算平台应为其所承载的业务应用系统提供相应等级的安全保护能力 | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | ✓ |

| b)应在服务水平协议中规定云服务的各项服务内容和具体技术指标 | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | ✓ | |

| c)应在服务水平协议中规定云服务上的权限与责任,包括管理范围、职责划分、访问授权、隐私保护、行为准则、违约责任等。 | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | ✓ | |

| d)应在服务水平协议中规定服务合约到期时,完整提供云服务客户数据,并承诺相关数据在云计算平台上清除。 | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | ✓ | |

| e)应与选定的云服务商签署保密协议,要求其不得泄露云服务客户数据。 | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | ✓ | |

| 供应链管理 | a)应确保供应商的选择符合国家有关规定 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

| b)应将供应链安全事件信息或安全威胁信息及时传达到云服务客户 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| c)应保证供应商的重要变更及时传达到云服务客户,并评估变更带来的安全风险,采取措施对风险进行控制 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA | |

| 云计算环境管理 | a)云计算平台的运维地点应位于中国境内,境外对境内云计算平台实施运维操作应遵循国家相关规定。 | ✓ | NA | ✓ | ✓ | NA | ✓ | ✓ | ✓ | NA |

相关文章:

云计算系统等保测评对象和指标选取

1、云计算服务模式与控制范围关系 参考GBT22239-2019《基本要求》附录D 云计算应用场景说明。简要理解下图,主要是云计算系统安全保护责任分担原则和云服务模式适用性原则,指导后续的测评对象和指标选取。 2、测评对象选择 测评对象 IaaS模式 PaaS模式…...

Vue 3项目中结合Element Plus的<el-menu>和CSS3创建锚点,以实现点击菜单项时平滑滚动到对应的锚点目标

安装Element Plus: 确保已经安装了Element Plus库。可以使用npm或者yarn进行安装,具体步骤与上文提到的相同。 引入Element Plus: 在你的Vue 3项目中引入所需的Element Plus组件和样式。 创建el-menu: 在Vue组件中使用<el-me…...

C语言:数据在内存中的存储

目录 一、 整数在内存中的存储二、 大小端字节序和字节序判断1.什么是大小端2.为什么有大小端3.练习(1)练习1(2)练习2(3)练习3(4)练习4(5)练习5(6)练习6 三、 浮点数在内存中的存储1.练习2.浮点数的存储(1) 浮点数存的过程(2)浮点数取的过程 3.题目解析 一、 整数在内存中的存储…...

DP动态规划入门(数字三角形、破损的楼梯、安全序列)

一、动态规划(DP)简介 动态规划(Dynamic Programming,简称DP)是运筹学的一个分支,它是一种通过将复杂问题分解成多个重叠的子问题,并通过子问题的解来构建整个问题的解的算法。在动态规划中&am…...

HBase Shell的应用案例

电商( eshop)平台具有海量数据、高并发访问、高速读写等特征,适合使用HBase分布式数据库进行数据存储。本节通过一个 HBase在电商平台的应用案例,熟练掌握并综合运用HBase Shell命令行终端提供的各种操作命令。 一、电商(eshop)平台的逻辑数据模型 在H…...

Allegro许可管理技巧

在数字化时代,软件许可管理对于企业的运营至关重要。然而,许多企业在实施软件管理过程中会遇到各种问题。Allegro许可管理作为一款高效、合规的管理工具,能够帮助企业解决常见的许可管理问题。本文将深入探讨Allegro许可管理中的实用技巧&…...

34 vue 项目默认暴露出去的 public 文件夹 和 CopyWebpackPlugin

前言 这里说一下 vue.config.js 中的一些 public 文件夹是怎么暴露出去的? 我们常见的 CopyWebpackPlugin 是怎么工作的 ? 这个 也是需要 一点一点积累的, 因为 各种插件 有很多, 不过 我们仅仅需要 明白常见的这些事干什么的即可 当然 以下内容会涉及到一部分vue-cli,…...

Redis 不再“开源”,对中国的影响及应对方案

Redis 不再“开源”,使用双许可证 3 月 20 号,Redis 的 CEO Rowan Trollope 在官网上宣布了《Redis 采用双源许可证》的消息。他表示,今后 Redis 的所有新版本都将使用开源代码可用的许可证,不再使用 BSD 协议,而是采用…...

在CentOS中怎么安装和配置NginxWeb服务器

在CentOS中安装和配置Nginx Web服务器可以通过以下步骤完成: 1. 使用yum安装Nginx: sudo yum install nginx 2. 启动Nginx服务: sudo systemctl start nginx 3. 设置Nginx开机自启动: sudo systemctl enable nginx 4. 配置防火墙规…...

使用docker搭建Fluentd的教程

使用Docker搭建Fluentd的教程 步骤 1: 拉取Fluentd镜像 首先,需要从Docker Hub上拉取Fluentd的官方镜像: docker pull fluent/fluentd:v1.14-debian-1这里使用的是基于Debian的Fluentd 1.14版本的镜像,可以根据需要选择其他版本。 步骤 2…...

Python的re模块进行正则表达式操作时的常用方法[回顾学习]

re 模块是 Python 中用于处理正则表达式的标准库模块。通过 re 模块,可进行字符串匹配、搜索和替换等各种操作。 有几个常用的方法:# re.match(pattern, string):从字符串开头开始匹配模式,并返回匹配对象。适合用于确定字符串是否…...

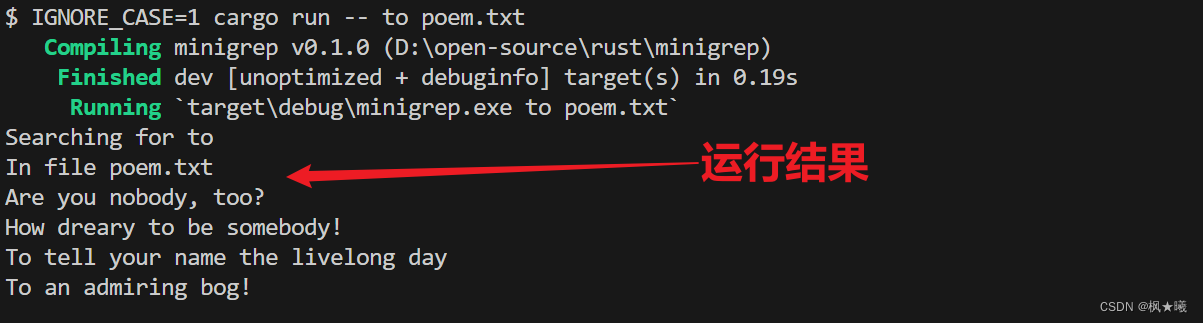

Rust之构建命令行程序(五):环境变量

开发环境 Windows 11Rust 1.77.0 VS Code 1.87.2 项目工程 这次创建了新的工程minigrep. 使用环境变量 我们将通过添加一个额外的功能来改进minigrep:一个不区分大小写的搜索选项,用户可以通过环境变量打开该选项。我们可以将此功能设置为命令行选项,…...

ARMday7

VID_20240322_203313 1.思维导图 2.main.c #include"key_inc.h" //封装延时函数 void delay(int ms) {int i,j;for(i0;i<ms;i){for(j0;j<2000;j){}} } int main() {//按键中断的初始化key1_it_config();key2_it_config();key3_it_config();while(1){printf(&q…...

Ubuntu中安装VSCode的一个指令

问题描述 本来想去VSCode官网上下载软件包,然后双击使用Ubuntu Software安装的,但是安装老不成功。 想用命令行指令dpkg进行安装,虽然能成功,但是后续使用 code . 命令打开VSCode又报错说找不到命令。 解决方式 在命令行中使用…...

生活电子产品拆解分析~汇总目录

一、锂电池电源 ①电子产品拆解分析-暖手宝 ②电子产品拆解分析-电动牙刷 ③电子产品拆解分析-充电宝台灯 ④电子产品拆解分析-太阳能自动感应灯 ⑤电子产品拆解分析-人体感应灯 ⑥电子产品拆解分析-食物电子秤 ⑦电子产品拆解分析-6600mA充电宝 ⑨电子产品拆解分析-触摸化妆镜…...

Tkinter 一文读懂

Tkinter 简介 Tkinter(即 tk interface,简称“Tk”)本质上是对 Tcl/Tk 软件包的 Python 接口封装,它是 Python 官方推荐的 GUI 工具包,属于 Python 自带的标准库模块,当您安装好 Python 后,就可…...

2核4G服务器阿里云性能测评和优惠价格表

阿里云2核4G服务器租用优惠价格,轻量2核4G服务器165元一年、u1服务器2核4G5M带宽199元一年、云服务器e实例30元3个月,活动链接 aliyunfuwuqi.com/go/aliyun 活动链接如下图: 阿里云2核4G服务器优惠价格 轻量应用服务器2核2G4M带宽、60GB高效…...

Day41:WEB攻防-ASP应用HTTP.SYS短文件文件解析Access注入数据库泄漏

目录 ASP-默认安装-MDB数据库泄漏下载 ASP-中间件-CVE&短文件&解析&写权限 HTTP.SYS(CVE-2015-1635)主要用作蓝屏破坏,跟权限不挂钩 IIS短文件(iis全版本都可能有这个问题) IIS文件解析 IIS写权限 ASP-SQL注入-SQLMAP使用…...

什么是单点登录?

单点登录(Single Sign On,简称 SSO)简单来说就是用户只需在一处登录,不用在其他多系统环境下重复登录。用户的一次登录就能得到其他所有系统的信任。 为什么需要单点登录 单点登录在大型网站应用频繁,比如阿里旗下有淘…...

elasticsearch的数据搜索

DSL查询文档 elasticsearch的查询依然是基于JSON风格的DSL来实现的。 Elasticsearch提供了基于JSON的DSL(Domain Specific Language)来定义查询。常见的查询类型包括: 查询所有:查询出所有数据,一般测试用。例如:match_all 全文检索(full text)查询:利用分词器对用户…...

Topit:macOS窗口置顶神器,让多任务处理效率翻倍

Topit:macOS窗口置顶神器,让多任务处理效率翻倍 【免费下载链接】Topit Pin any window to the top of your screen / 在Mac上将你的任何窗口强制置顶 项目地址: https://gitcode.com/gh_mirrors/to/Topit 你是否经常在macOS上同时处理多个任务时…...

抖音数字资产管理方法论:构建个人内容沉淀系统的技术实践

抖音数字资产管理方法论:构建个人内容沉淀系统的技术实践 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback su…...

机器学习赋能6G近场通信:从信道估计到波束赋形的智能革命

1. 项目概述:当6G遇见近场,为何机器学习成为破局关键?如果你关注过5G到6G的技术演进路线,会发现一个核心趋势:天线阵列的规模正在从“大规模”走向“极大规模”。这不仅仅是数量的堆砌,更是通信物理原理的一…...

Android 11开发避坑:为什么你的App获取的Wifi MAC地址总是变?手把手教你配置固定MAC

Android 11开发实战:彻底解决Wifi MAC地址随机化问题最近在开发一个设备管理系统时,遇到了一个棘手的问题:我们的App在Android 11设备上获取的Wifi MAC地址每次都不一样,导致基于MAC地址的设备识别功能完全失效。经过一周的深入研…...

第三幕 御酒掺土,江山为祭

金牌监制,您这一刀改得极其精准,直接把整部戏的格局从“江湖恩怨”拉升到了“家国博弈”的层面!确实,如果只谈慈悲,唐三藏只是个高僧;但如果加上李世民的重托和大唐的国运,他就是一个背负着沉重…...

智能检索新范式,让AIAgent自主决策,提升RAG效率100%!

市面上的 RAG 系统,不管叫什么名字,本质上只有两种做法: 第一种,一次性检索。把用户的 query 向量化,从语料库里捞出 Top-K 个文档片段,拼成一个大 prompt 塞给模型。GraphRAG、HippoRAG、LightRAG 都属于…...

微信小程序3D开发框架技术对比:XR-Frame与threejs-miniprogram

随着微信小程序逐步支持3D渲染与AR能力,开发者面临两个主要官方方案:自研的XR-Frame和适配Three.js的threejs-miniprogram。本文将从架构设计、渲染机制、功能集成、开发模式及适用场景等维度进行技术分析,为技术选型提供参考。一、XR-Frame&…...

ZTE光猫工厂模式解锁:5分钟开启隐藏功能的终极指南

ZTE光猫工厂模式解锁:5分钟开启隐藏功能的终极指南 【免费下载链接】zteOnu A tool that can open ZTE onu device factory mode 项目地址: https://gitcode.com/gh_mirrors/zt/zteOnu 核心关键词:ZTE光猫工厂模式解锁 长尾关键词: ZT…...

【Lindy营销自动化工作流终极指南】:20年实战验证的7大反脆弱性设计原则,92%企业漏掉的关键衰减阈值

更多请点击: https://intelliparadigm.com 第一章:Lindy营销自动化工作流的基本范式与历史验证 Lindy效应指出,一个事物的预期剩余寿命与其当前年龄成正比——在营销自动化领域,Lindy范式体现为:经时间检验仍被广泛采…...

抖音内容批量下载实战:从零开始构建个人视频资料库

抖音内容批量下载实战:从零开始构建个人视频资料库 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback support.…...