网络安全---RSA公钥加密与签名

实验项目:RSA公钥加密与签名实验

1.实验目的

本实验的学习目标是让学生获得 RSA 算法的动手经验。 通过课堂学习,学生应该已经了解 RSA 算法的理论部分, 知道在数学上如何生成公钥、私钥以及如何执行加密、解密和签名生成、验证。 通过使用具体数字进行 RSA 算法的每一个基本步骤,他们可以应用课堂上学习到的理论, 并加深对 RSA的理解。 本质上,学生将使用 C 程序语言实现 RSA 算法。

2.实验环境

该实验室已在 SEED Ubuntu 20.04 VM 上进行了测试。您可以从 SEED 网站下载预建映像,并在自己的计算机上运行 SEED VM。但是,大多数 SEED 实验室都可以在云上进行,您也可以按照我们的指示在云上创建 SEED VM。

3.实验内容与步骤

本次实验的具体内容,即实验要验证的问题,以及验证所依据的原理和设计的实验方案;按照实验过程列出实验步骤(涉及编程的,须首先进行算法设计,画出流程图,算法源代码在此处仅仅按功能给出核心代码,完整源代码将工程项目压缩为一个文件作为附件提交,如何不是太长,可以在附录中列印)。

3.0 实验原理或方案

实验所依据的原理或为完成实验目的而设计的实验方案。

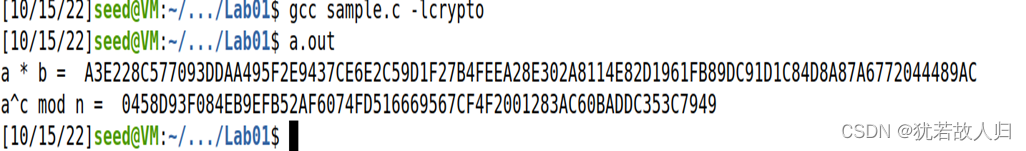

3.0 .1验证例子

接下来我们展示一个完整的例子。 在这个例子中,我们初始化三个 BIGNUM 变量 a、b、和 n, 然后计算 a*b 和 (a^b mod n)。

3.1 生成私钥

设 p、 q 和 e 为三个素数,n = p*q。 我们使用 (e, n) 作为公钥。 请计算私钥 d。 p、 q和 e 的十六进制如下。 注意:尽管本任务中的p 和q非常的大,但它们还没有大到足以保证安全。 为了简单,我们有意让这些数比较小。 在实践中,这些数应当至少有 512 bit,而这里使用的只有 128 bit 。

3.2 加密一条消息

请将(e, n) 作为公钥,加密消息 “1818064057!”(不包括引号)。 我们需要将 ACSII 字符串转换为十六进制字符串, 然后用 BN_hex2bn()将十六进制字符串转换为 BIGNUM。 下面的 python 命令可以用于将原始的ASCII 字符串转换为十六进制字符串。

3.3 解密一条消息

本任务中使用的公私钥对与任务2中的相同。 请解密下面的密文 C,然后转换回ASCII 字符串。

C = 8C0F971DF2F3672B28811407E2DABBE1DA0FEBBBDFC7DCB67396567EA1E2493F

3.4 为一条消息签名

本任务中使用的公私钥对与任务2中的相同。 请为下面的消息生成一个签名(直接为这条消息签名,而不是它的 Hash ):

M = "I love you 1"

稍微改动一下 M,例如将 1 改为 2, 然后为修改后的消息签名。 比较两个签名,并描述你的发现。

3.5 验证一个签名

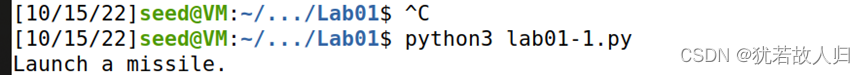

Bob 从 Alice 那里收到一条消息附带了她的签名S 的消息 M =“Launch a missile.”。 我们知道 Alice 的公钥是 (e, n)。 请验证这个签名是否确实是 Alice 生成的。 公钥和签名(十六进制)如下所示:

M = Launch a missile.

S = 643D6F34902D9C7EC90CB0B2BCA36C47FA37165C0005CAB026C0542CBDB6802F

e = 010001 (this hex value equals to decimal 65537)

n = AE1CD4DC432798D933779FBD46C6E1247F0CF1233595113AA51B450F18116115

假设上面的签名被破坏了,例如签名的最后一个字节从 2F 变成了 3F,也就是说只改变了一个 bit。 请重复这个实验,描述验证过程中发生了什么。

4、实验结果及分析

4.0 验证例子

4.1 生成私钥

生成的私钥为:

d= 3587A24598E5F2A21DB007D89D18CC50ABA5075BA19A33890FE7C28A9B496AEB2

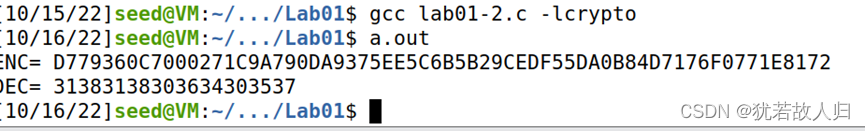

4.2 加密一条消息

加密消息:1818064057

验证结果:发现加密与解密密文一致

4.3 解密一条消息

解密: C = 8C0F971DF2F3672B28811407E2DABBE1DA0FEBBBDFC7DCB67396567EA1E2493F

得到结果:DEC= 50617373776F72642069732064656573

利用Python代码转换成ASCII码,结果为:Password is dees

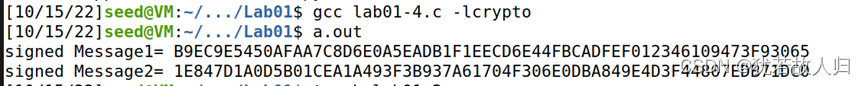

4.4 为一条消息签名

为消息M = "I love you 1."和M = "I love you 2."签名先利用Python代码转换为16进制,得到:

得到的签名结果如下:

发现:两者加密得到的密文不完全一致,签名的结果不一致。

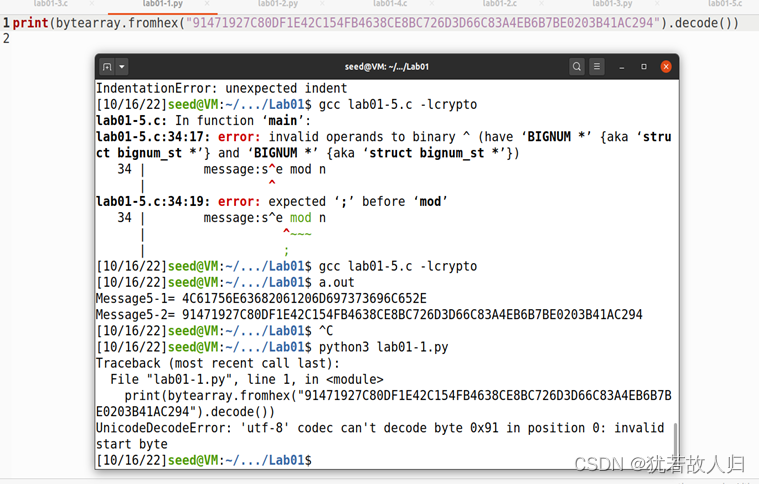

4.5 验证一个签名

根据签名S = 643D6F34902D9C7EC90CB0B2BCA36C47FA37165C0005CAB026C0542CBDB6802F

和签名S = 643D6F34902D9C7EC90CB0B2BCA36C47FA37165C0005CAB026C0542CBDB6803F

可以得到两个加密的消息:

Message5-1= 4B23486C674E5ECDD6C924382DD378C0E997C3A64ED3A32C5864EB4AFECDE524

Message5-2= 75134ADADC056D5EC6D1F3828238234B4658028E850E3EDCB269B13A09EB00BB

解密Message= 4C61756E63682061206D697373696C652E得到:

解密Message= 91471927C80DF1E42C154FB4638CE8BC726D3D66C83A4EB6B7BE0203B41AC294得到:

可以观察到消息是Alice生成的,但是签名被破坏后消息无法被解密,也就是签名不是Alice生成的,从而避免消息泄露。

5.总结

通过本次实验,进一步学习和了解了RSA算法,知道了公钥、私钥的产生过程,并且能够更加深入的了解到了明文消息的加密以及解密过程,同时了解了签名算法的相关信息以及需要运用的密码学知识。

相关文章:

网络安全---RSA公钥加密与签名

实验项目:RSA公钥加密与签名实验 1.实验目的 本实验的学习目标是让学生获得 RSA 算法的动手经验。 通过课堂学习,学生应该已经了解 RSA 算法的理论部分, 知道在数学上如何生成公钥、私钥以及如何执行加密、解密和签名生成、验证。 通过使用…...

李白打酒加强版 -- 题解 c++

题目链接 : 4408. 李白打酒加强版 - AcWing题库 用户登录 二进制搜索 只能过10%,极限暴力 #include<bits/stdc.h> #define IOS ios::sync_with_stdio(0);cin.tie(0);cout.tie(0); #define endl \n typedef long long LL; const int mod 1e97; const int N 2e510;…...

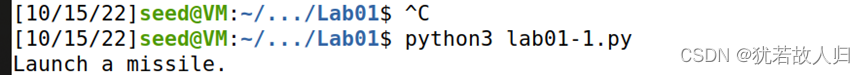

蓝桥杯——玩具蛇

题目 小蓝有—条玩具蛇,一共有16节,上面标着数字1至16。每—节都是一个正方形的形状。相邻的两节可以成直线或者成90度角。 小蓝还有一个44的方格盒子,用于存放玩具蛇,盒子的方格上依次标着字母A到Р共16个字母。 小蓝可以折叠自…...

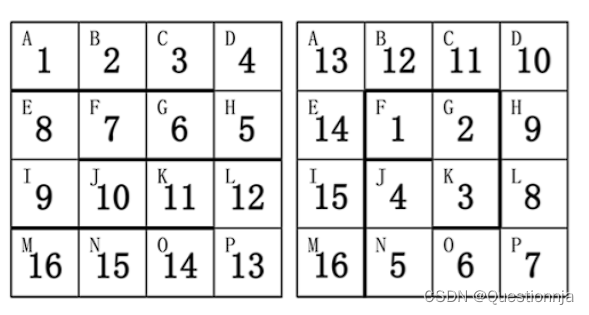

百度SSL证书免费申请

百度云也有免费SSL证书可以申请,很多用户找不到,云服务器吧yunfuwuqiba.com整理百度云SSL免费证书申请入口: 1、打开百度云SSL证书购买页面 yunfuwuqiba.com/go/baidu_ssl 点立即购买,如下图: 百度云SSL证书 2、免费…...

SpringBoot Assert断言

文章目录 前言一、Assert说明二、Assert方法三、使用示例四、总结前言 在Spring Boot中,Assert类提供了一系列用于断言的静态方法,用于在代码中进行条件检查和错误处理。这些方法可以帮助我们在开发过程中快速发现和解决问题,提高代码的可靠性和健壮性。 一、Assert说明 在…...

test4121

欢迎关注博主 Mindtechnist 或加入【Linux C/C/Python社区】一起学习和分享Linux、C、C、Python、Matlab,机器人运动控制、多机器人协作,智能优化算法,滤波估计、多传感器信息融合,机器学习,人工智能等相关领域的知识和…...

UI自动化测试重点思考(下)--装饰器/生成器/夹具的使用/描述符的作用/ddt驱动/多线程

UI自动化测试重点思考--装饰器 装饰器装饰器定义装饰器代码示例装饰器的执行如何将装饰器融合到pytest框架里面 生成器创建生成器生成器的定义如何将生成器融合到pytest框架里面 fixture(夹具)使用pytest fixture 中 scope 参数的详细解释 描述符的总结描…...

C# 字段和属性的区别

区别 在C#中,字段(Field)和属性(Property)都是用来封装对象状态的方式,但它们有以下区别: 访问级别: 字段通常是private,而属性可以有不同级别的访问限制(…...

备考ICA----Istio实验17---TCP流量授权

备考ICA----Istio实验17—TCP流量授权 1. 环境准备 1.1 环境部署 kubectl apply -f <(istioctl kube-inject -f istio/samples/tcp-echo/tcp-echo.yaml) -n kim kubectl apply -f <(istioctl kube-inject -f istio/samples/sleep/sleep.yaml) -n kim1.2 测试环境 检测…...

[C++][算法基础]树的重心(树图DFS)

给定一颗树,树中包含 n 个结点(编号 1∼n)和 n−1 条无向边。 请你找到树的重心,并输出将重心删除后,剩余各个连通块中点数的最大值。 重心定义:重心是指树中的一个结点,如果将这个点删除后&a…...

探秘ChatGPT:如何利用AI提升论文写作效率

ChatGPT无限次数:点击直达 html 探秘ChatGPT:如何利用AI提升论文写作效率 在当今信息爆炸的时代,论文写作是许多人工作者每天都要面对的任务。如何更高效地撰写出内容丰富、结构严谨的论文,一直是许多学者和研究人员所追求的目标。随着人…...

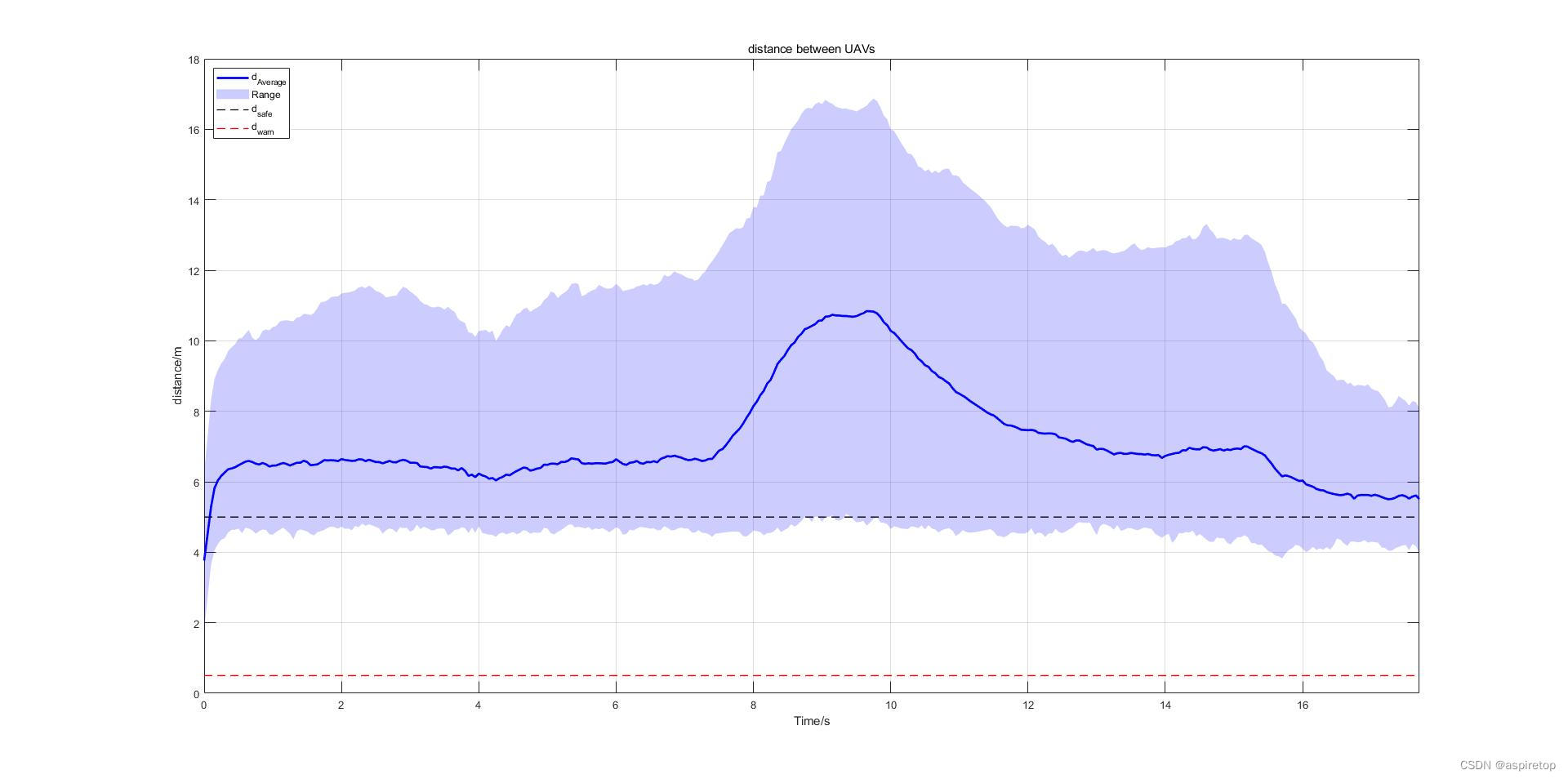

多无人机集群协同避障

matlab2020a正常运行 场景1规划结果 场景2规划结果 场景3规划结果 代码地址: 多无人机集群协同避障效果(5架)资源-CSDN文库...

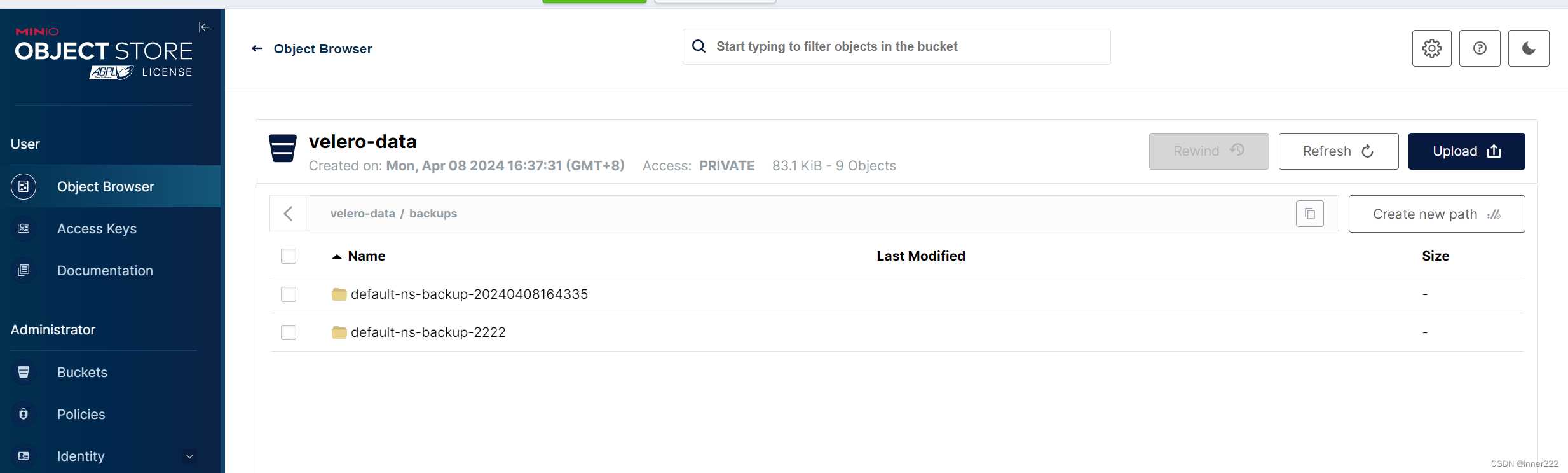

基于velero和minio实现k8s数据的备份

1.30部署minio rootk8s-harbor:/etc/kubeasz/clusters/k8s-cluster1# docker run \ -d --restartalways -p 9000:9000 -p 9090:9090 –name minio -v /data/minio/data:/data -e “MINIO_ROOT_USERadmin” -e “MINIO_ROOT_PASSWORD12345678” quay.io/minio/minio server…...

【Java核心技术】第4章 对象与类

1 面向对象 2 自定义类 形式: class ClassName { field // 字段 constructor // 构造器(构造函数) method // 方法 } 如: class Employee {private String name;private double salary;private LocalDate hireDay;public Emp…...

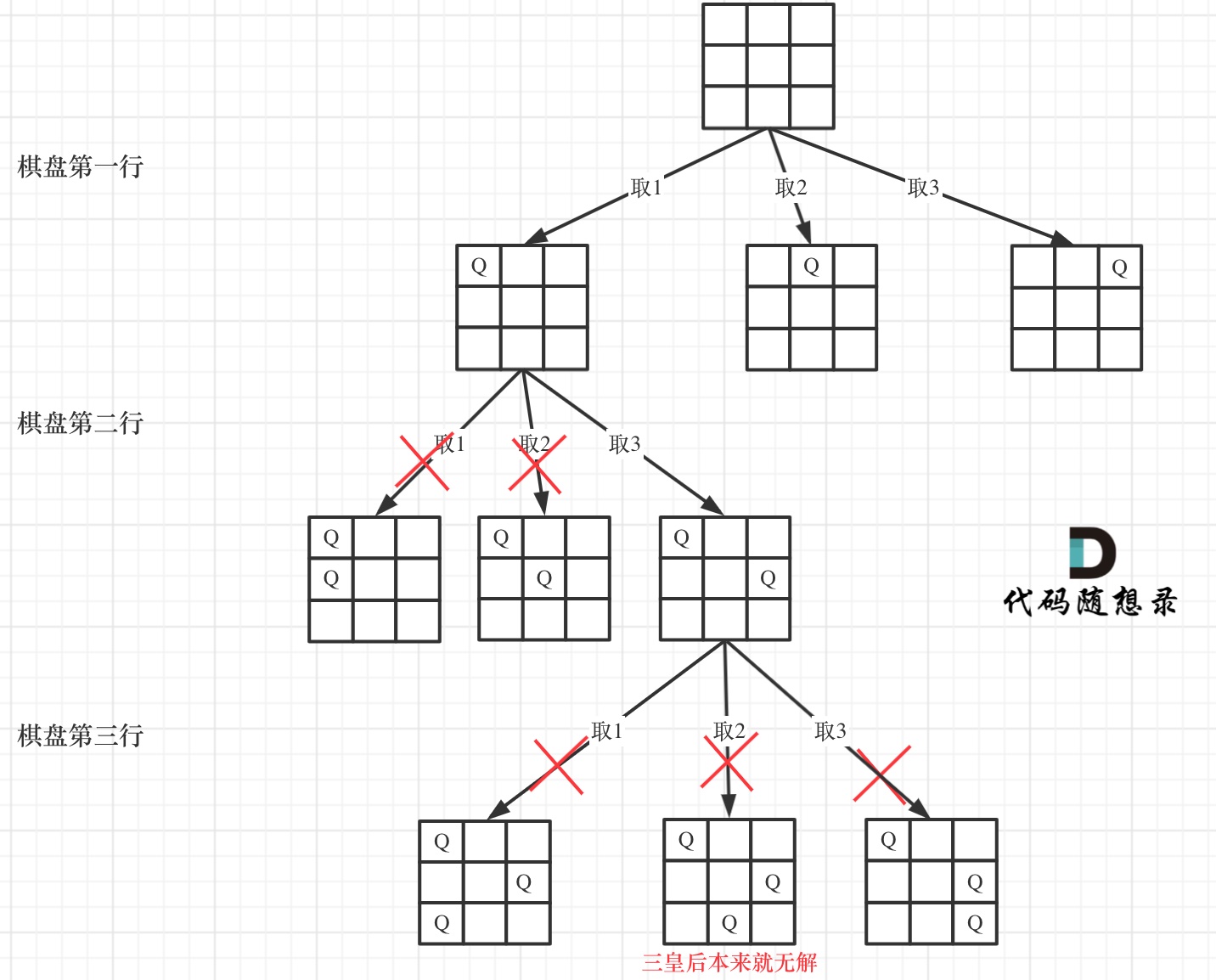

【LeetCode】回溯算法类题目详解

所有题目均来自于LeetCode,刷题代码使用的Python3版本 回溯算法 回溯算法是一种搜索的方法,在二叉树总结当中,经常使用到递归去解决相关的问题,在二叉树的所有路径问题中,我们就使用到了回溯算法来找到所有的路径。 …...

java实现请求缓冲合并

业务背景: 我们对外提供了一个rest接口给第三方业务进行调用,但是由于第三方框架限制,导致会发送大量相似无效请求,例如:接口入参json包含两个字段,createBy和receiverList,完整的入参json示例…...

分布式锁的原子性问题

4.6 分布式锁的原子性问题 更为极端的误删逻辑说明: 线程1现在持有锁之后,在执行业务逻辑过程中,他正准备删除锁,而且已经走到了条件判断的过程中,比如他已经拿到了当前这把锁确实是属于他自己的,正准备删…...

从零自制docker-8-【构建实现run命令的容器】

文章目录 log "github.com/sirupsen/logrus"args...go moduleimport第三方包失败package和 go import的导入go build . 和go runcli库log.SetFormatter(&log.JSONFormatter{})error和nil的关系cmd.Wait()和cmd.Start()arg……context.Args().Get(0)syscall.Exec和…...

2024.03.31 校招 实习 内推 面经

绿*泡*泡VX: neituijunsir 交流*裙 ,内推/实习/校招汇总表格 1、自动驾驶一周资讯 -小米SU7上市24小时,大定达88898台;小鹏汽车正式进入德国市场;地平线递交港股上市申请 自动驾驶一周资讯 -小米SU7上市24小时&…...

邦芒职场:塑造职场人气王的秘诀

在职场中,有些人总能吸引众人的目光,成为团队的焦点;而有些人却常常默默无闻,难以融入。那么,如何在职场中脱颖而出,成为一个受欢迎的人呢?下面,让我们来探讨一下塑造职场人气王的秘…...

从零到自动化:手把手教你用nRF Connect搭建个人BLE设备测试流水线

从零到自动化:手把手教你用nRF Connect搭建个人BLE设备测试流水线 在物联网设备开发中,蓝牙低功耗(BLE)技术的测试验证一直是让开发者头疼的环节。传统手动测试不仅效率低下,还容易因人为因素导致结果不一致。对于资源有限的硬件创业团队或个…...

pyecharts-assets终极指南:告别网络依赖,打造本地可视化环境

pyecharts-assets终极指南:告别网络依赖,打造本地可视化环境 【免费下载链接】pyecharts-assets 🗂 All assets in pyecharts 项目地址: https://gitcode.com/gh_mirrors/py/pyecharts-assets 还在为pyecharts图表加载慢而烦恼吗&…...

)

2026年小白程序员必看:5项吃香AI技能,助你薪资翻倍(建议收藏)

2026年小白程序员必看:5项吃香AI技能,助你薪资翻倍(建议收藏) 随着AI大模型重构职场规则,掌握相关技能将极大提升工作效率和薪资。本文为小白和程序员推荐了5项最吃香的AI技能:RAG、提示词工程、多模态大模…...

49_《智能体微服务架构企业级实战教程》智能助手主应用服务之工具执行节点

前言 配套视频教程: 在 Bilibili课堂、CSDN课程、51CTO学堂 同步发售,提供:源码+部署脚本+文档。 bilibili课堂视频教程:智能体微服务架构企业级实战教程_哔哩哔哩_bilibili CSDN课程视频教程:智能体微服务架构企业级实战教程_在线视频教程-CSDN程序员研修院 51CTO学堂…...

突破Java静态调用图分析瓶颈:Java-Callgraph2深度解析与应用实践

突破Java静态调用图分析瓶颈:Java-Callgraph2深度解析与应用实践 【免费下载链接】java-callgraph2 Programs for producing static call graphs for Java programs. 项目地址: https://gitcode.com/gh_mirrors/ja/java-callgraph2 在复杂的Java企业级应用架…...

当代酷刑:如厕等信号

如厕等信号,属于当代十大酷刑之一。作为社会观察理性分析的结合体,今天,我想写一些这物理世界的墙,也是这消费世界的墙。你有没有过这样的感受?不管你家里换了多么厉害的宽带,多么高端前沿的路由器…...

魔百和CM311-1A刷机后体验:S905L3A芯片+安卓9,到底能装哪些好玩的应用?

魔百和CM311-1A刷机后应用生态全攻略:释放S905L3A芯片的隐藏潜力 当你的魔百和CM311-1A成功刷入纯净安卓9系统后,这台搭载S905L3A芯片的设备便从一台普通电视盒子蜕变为开放式的娱乐中心。ADB功能默认开启的状态下,它的可能性只受限于你的想…...

黑金AX301开发板+HS-04模块:FPGA超声波测距从原理到数码管显示的保姆级教程

黑金AX301开发板实战:基于HS-04模块的FPGA超声波测距系统设计 当超声波传感器遇到FPGA,我们能创造出怎样的精准测距系统?本文将带你从硬件连接到Verilog编码,完整实现一个基于黑金AX301开发板和HS-04超声波模块的测距系统。不同于…...

)

保姆级教程:用TensorRT 8.5和Python实现ArcFace动态Batch推理(附完整代码)

从零实现ArcFace动态Batch推理:TensorRT 8.5实战手册 人脸识别技术在实际业务场景中往往需要处理海量并发请求,而传统单张图片推理模式难以满足实时性要求。本文将手把手带您完成PyTorch训练的ArcFace模型到TensorRT动态Batch推理的完整部署流程…...

Shoelace赞助支持:打造开源项目可持续发展的终极指南

Shoelace赞助支持:打造开源项目可持续发展的终极指南 【免费下载链接】shoelace Shoelace is now Web Awesome. Come see what’s new! 项目地址: https://gitcode.com/gh_mirrors/sh/shoelace Shoelace(现已更名为Web Awesome)作为一…...