网络安全学习路线-超详细

零基础小白,到就业!入门到入土的网安学习路线!

在各大平台搜的网安学习路线都太粗略了。。。。看不下去了!

建议的学习顺序:

一、网络安全学习普法(心里有个数,要进去坐几年!)

1、了解并介绍《网络安全法》

2、《全国人大常委会关于维护互联网安全的决定》

3、《中华人民共和国计算机信息系统安全保护条例(2011 年修正)》

4、《中华人民共和国计算机信息网络国际联网管理暂行规定》

5、《计算机信息网络国际联网安全保护管理办法》

6、《互联网信息服务管理办法》

7、《计算机信息系统安全专用产品检测和销售许可证管理办法》

8、《通信网络安全防护管理办法》

9、《国家安全法》

一、夯实一下基础,梳理和复习

LINUX 系统运维基础

1、LINUX 服务管理

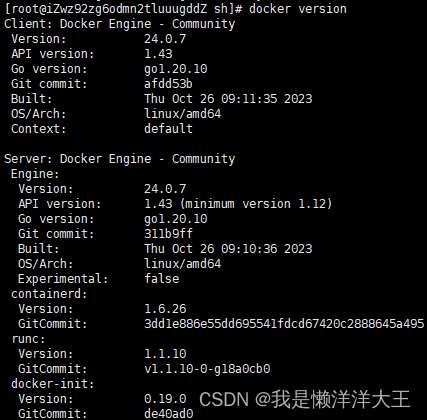

2、DOCKER 安装使用

3、LINUX 安全加固

网络必备基础

1、物理层

2、数据链路层与交换机

3、网络模型 OSI TCP 对等传输

4、虚拟局域网 VLAN

5、静态路由与配置

6、网络地址转换 NAT

7、访问控制列表 ACL

8、IP 协议与 IP 地址分类

9、子网掩码

10、网关

11、子网划分

二、HTML与JAVASCRIPT(了解一下语法即可,要求不高)

1、HTML 入门?为什么要学习 HTML

2、HTML 文档格式、实体详解

3、HTML 标签、框架、表格、列表、表单、图像、背景讲解

4、JAVASCRIPT 简介

5、JAVASCRIPT 特点

6、JAVASCRIPT 组成

7、如何在网页中写 JAVASCRIPT

三、PHP入门

1、PHP 环境搭建、编写代码工具选择

2、PHP 基础语法(函数、变量、常量、注释、数据类型、流程控制、算术运算)

3、PHP 流程控制(IF 语句 多种嵌套 SWITCH 语句 WHILE 循环 FOR 循环 GOTO 循环) PHP 函数

4、PHP 正则表达式

5、PHP 文件上传、PHP 错误处理

6、PHP 操作 MYSQL 数据库

7、PHP 会话管理和控制

四、MYSQL/MSSQL

1、数据库介绍、分类、安装、配置、登录、连接等

2、数据库基本操作 创建、查看、选中、查库表、删除数据库等相关命令行操作

3、数据字段操作 创建 修改 增加 调整字段顺序 排序 删除等字段命令行操作

4、数据库表操作创建 查看 选中删除数据库表等相关个命令行操作

5、数据类型 整型、浮点、字符、时间、符合型等

6、字符集合索引

7、增删改查之更新记录、数据库权限操作

五、Python运维自动化和各大开发工具

六、重点

02黑客守则

03安全运维工程师行业发展与就业趋势

04企业级网站攻击方式概述与Linux系统常见...

05安全导论/病毒/恶意程序/黑客/入侵/

06 CentOS7.x模板机封装有系统优化/与攻防环...

07 CentOS7.x模板机封装有系统优化/与攻防环...

08攻防环境搭建/DVWA靶场搭建/网站前端技...

09企业级CentOS7.x系统目录管理常见命令

10企业级CentOS7.x系统文件操作基础命令

11企业级CentOS7.x系统中VI/VIM文本编辑器

12企业级CentOS7.x系统文件权限

13企业级CentOS7.x系统文件属性

14企业级CentOS7.x系统用户管理

15企业级CentOS7.x系统字符集、通配符、特...

16企业级CentOS7.x系统字符集、通配符、特...

17企业级CentOS7.x文件压缩与文件传输(1)

18企业级CentOS7.x系统文件查找实用技能

19企业级CentOS7.x系统定时任务/计划任务

20企业级CentOS7.x系统磁盘管理与项目实战

21企业级CentOS7.x网络管理/与静态路由项目...

22渗透测试之Web应用程序安全与风险导论

23渗透测试之Nginx/Apache/Tomcat等Web服...

24渗透测试安全工具之信息收集

25渗透测试安全工具之漏洞扫描

26渗透测试之SQL注入基础(上)

27渗透测试安全工具之攻击框架,

28渗透测试之SQL注入基础(下)、工具和POST...

29渗透测试之资产梳理与Nmap工具介绍

30渗透测试之SQL注入盲注

31渗透测试之SQL注入基于报错注入(上)

32渗透测试之SQL注入基于报错注入(下)

33渗透测试之SQL注入之SQL使用

34渗透测试之SQL注入之SQL注入防御,35渗透测试必备工具(上)

36 渗透测试必备工具(下)

37渗透测试漏洞挖掘/漏洞扫描

38渗透测试Kali Linux安全渗透

39等级保护之等保流程以及渗透测试报告编写

40等级保护之Linux系统安全加固(上) 41 渗透测试之网络安全跨站脚本攻击介绍-XSS...

42渗透测试之文件上传漏洞

43渗透测试之网络安全跨站脚本攻击介绍-XSS...

44渗透测试之网络安全跨站脚本攻击介绍-XSS...

45渗透测试之网络安全服务请求伪造漏洞-CSRF

46渗透测试之网络安全服务请求伪造漏洞-SSRF,47业务安全漏铜Top10

48渗透测试之暴力破解与验证码安全

49 DDoS–DDoS、CC、SYN–Linux安全三大攻...

50 DDoS–防火墙技术/Shell编程技术实践

51 DDoS–DDoS安全防御

52 DDoS-DDoS安全防御

53安全-社会工程(上)

54安全-社会工程(下)

55拒绝访问攻防说明-DoS-DDoS,56序列化与反序列化

57文件上传

58社会工程学三

59社会工程学四

60WAF绕过渗透与防御

61验证码安全渗透与防御

62WEBSHELL相关渗透与防御

63系统权限提升渗透与防御

64数据库权限提升渗透与防御

65三方应用软件安全

66ARP渗透与防御

67内网相关渗透与防御

68无线安全相关渗透与防御

69渗透报告编写

70木马免杀问题与防御

71windows安全系列问题

72等级保护

73风险评估

74安全巡检

75应急响应

76代码审计

五、如果时间富余,可以学习

1、ANDROID脱壳与逆向

2、SHELL深入

3、C深入学习

4、C++深入学习

5、go语言

6、JAVA语言

7、windows的脱壳与逆向

8、区块链

9、CTF深入

最后

为了帮助大家更好的学习网络安全,小编给大家准备了一份网络安全入门/进阶学习资料,里面的内容都是适合零基础小白的笔记和资料,不懂编程也能听懂、看懂,所有资料共282G,朋友们如果有需要全套网络安全入门+进阶学习资源包,可以点击免费领取(如遇扫码问题,可以在评论区留言领取哦)~

😝有需要的小伙伴,可以点击下方链接免费领取或者V扫描下方二维码免费领取🆓

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

2️⃣视频配套资料&国内外网安书籍、文档

① 文档和书籍资料

② 黑客技术

因篇幅有限,仅展示部分资料

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3️⃣网络安全源码合集+工具包

4️⃣网络安全面试题

5️⃣汇总

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

相关文章:

网络安全学习路线-超详细

零基础小白,到就业!入门到入土的网安学习路线! 在各大平台搜的网安学习路线都太粗略了。。。。看不下去了! 建议的学习顺序: 一、网络安全学习普法(心里有个数,要进去坐几年!&#x…...

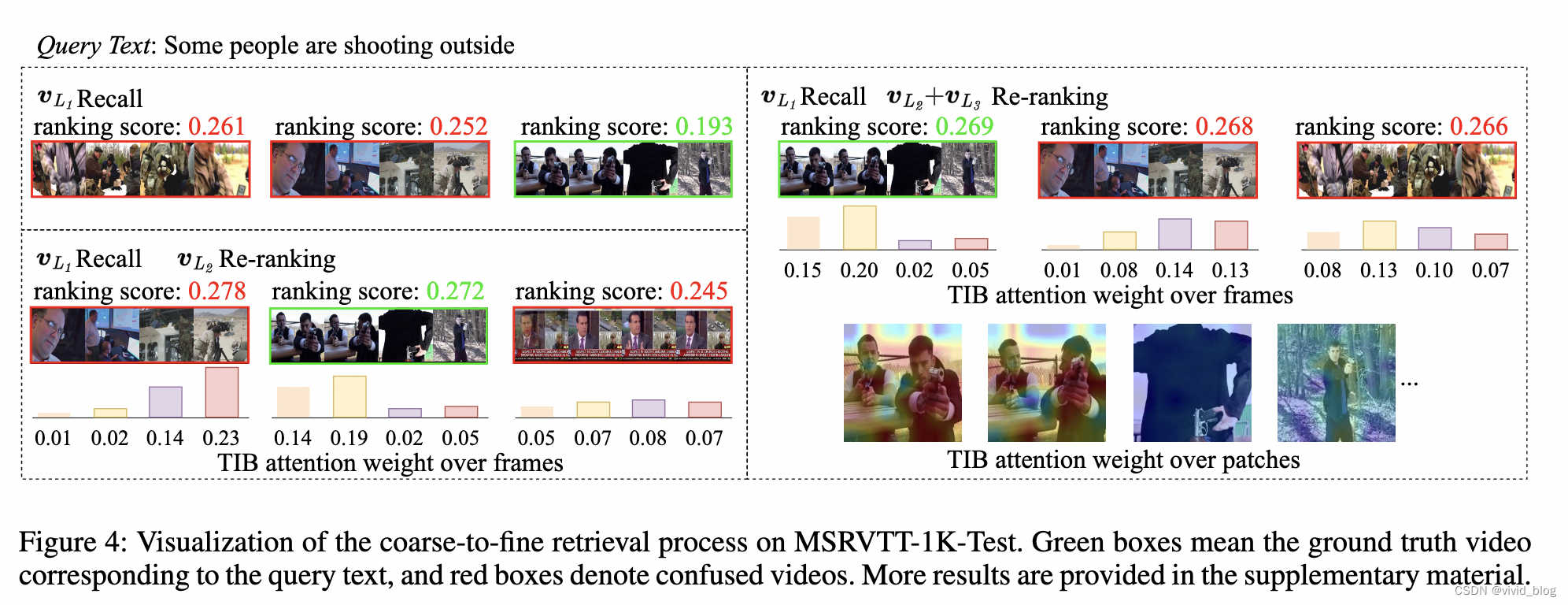

【多模态检索】Coarse-to-Fine Visual Representation

快手文本视频多模态检索论文 论文:Towards Efficient and Effective Text-to-Video Retrieval with Coarse-to-Fine Visual Representation Learning 链接:https://arxiv.org/abs/2401.00701 摘要 近些年,基于CLIP的text-to-video检索方法…...

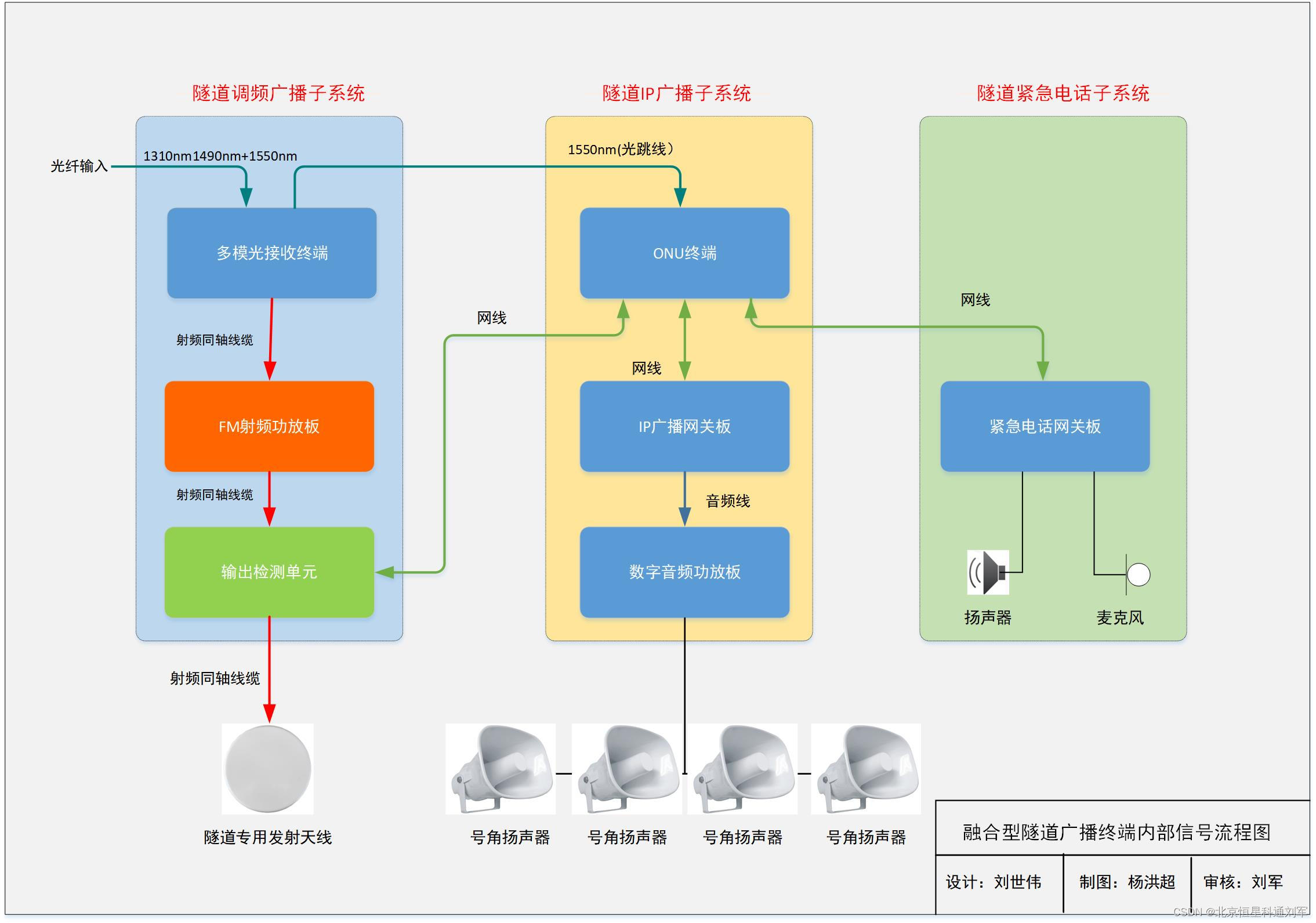

VRRP——虚拟路由冗余协议

什么是VRRP 虚拟路由冗余协议VRRP(Virtual Router Redundancy Protocol)是一种用于提高网络可靠性的容错协议。 通过VRRP,可以在主机的下一跳设备出现故障时,及时将业务切换到备份设备,从而保障网络通信的连续性和可…...

隧道应急广播应该如何搭建?

隧道应急广播系统的搭建需遵循以下关键步骤,确保在紧急情况下能够迅速、准确地传达信息,保障人员安全: 1. 需求分析与规划设计: 明确目标:确定广播系统覆盖范围(如隧道全长、出入口、避难所等关键位置&…...

OpenHarmony实战开发-Worker子线程中解压文件。

介绍 本示例介绍在Worker 子线程使用ohos.zlib 提供的zlib.decompressfile接口对沙箱目录中的压缩文件进行解压操作,解压成功后将解压路径返回主线程,获取解压文件列表。 效果图预览 使用说明 1.点击解压按钮,解压test.zip文件,…...

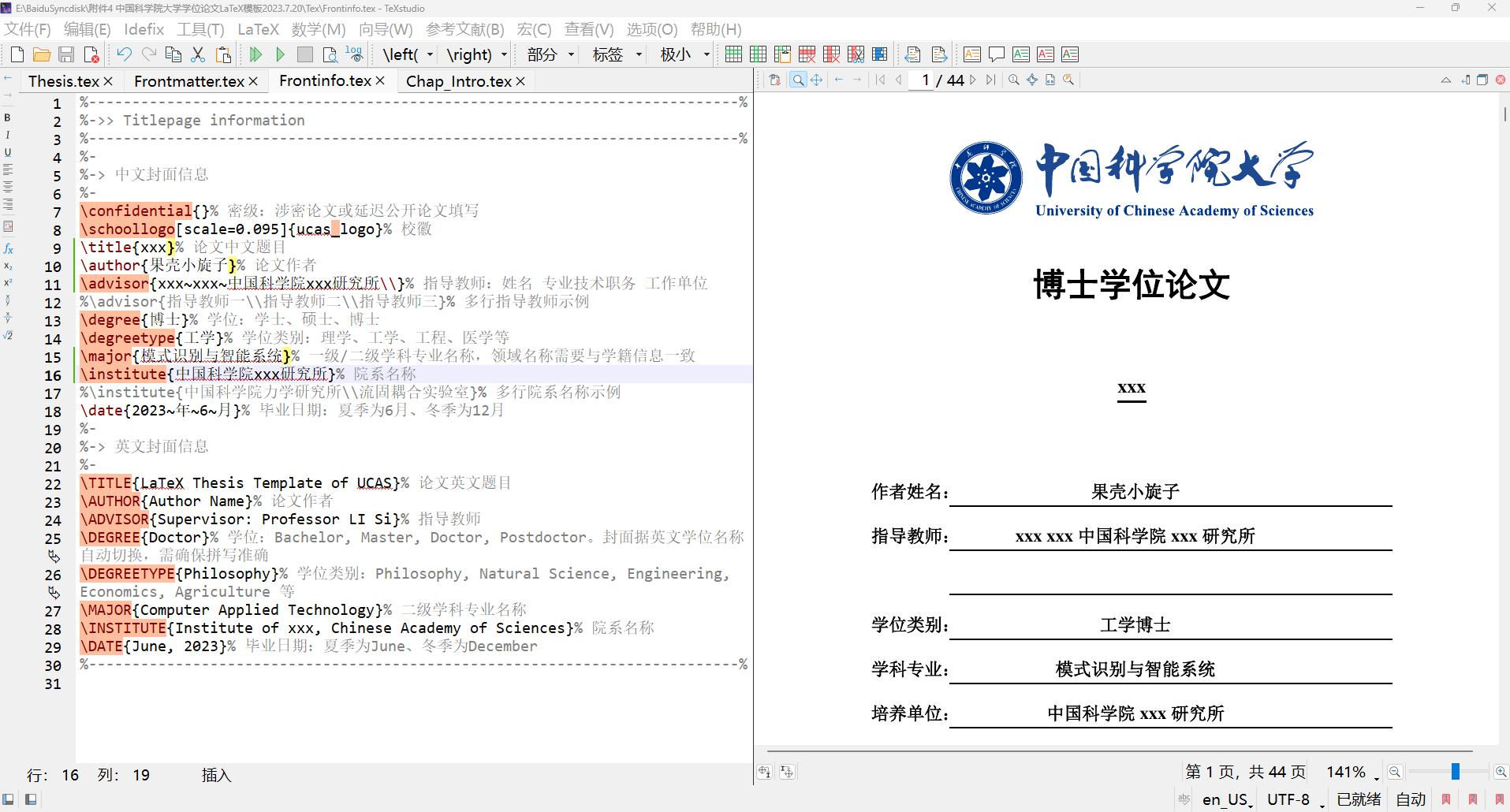

中国科学院大学学位论文LaTeX模版

Word排版太麻烦了,公式也不好敲,推荐用LaTeX模版,全自动 官方模版下载位置:国科大sep系统 → \rightarrow → 培养指导 → \rightarrow → 论文 → \rightarrow → 论文格式检测 → \rightarrow → 撰写模板下载百度云&#…...

秘塔和Kimi AI在资料查询和学习中的使用对比

一、引言 最近老猿在网上查资料时,基本上都使用Kimi AI进行查询,发现其查询资料后总结到位,知识点的准确度较高。今天早上收到一个消息,说新推出的秘塔AI比Kimi更新进,老猿利用在学习的《统计知识学习》简单对比试用了…...

apk反编译

APK文件可以通过多个工具反编译,以便查看包含在其中的Java源文件。但是,需要注意的是,通常通过反编译得到的不是原始的Java源代码,而是反编译后的代码,这意味着它可能已经被转换成了类似于原始Java代码的形式ÿ…...

修改百度百科的词条的方法

百度百科作为国内最大的百科全书网站之一,是广大网民获取各类知识的重要途径之一。所以,如何修改百度百科的词条成为了很多人关心的话题。本文将介绍修改百度百科的方法,并提供一些技巧和注意事项。 注册百度账号 首先,进入百度百…...

更改ip地址的几种方式有哪些

在数字化时代,IP地址作为网络设备的标识,对于我们在网络世界中的活动至关重要。然而,出于多种原因,如保护隐私、访问特定网站或进行网络测试,我们可能需要更改IP地址。虎观代理将详细介绍IP地址的更改方法与步骤&#…...

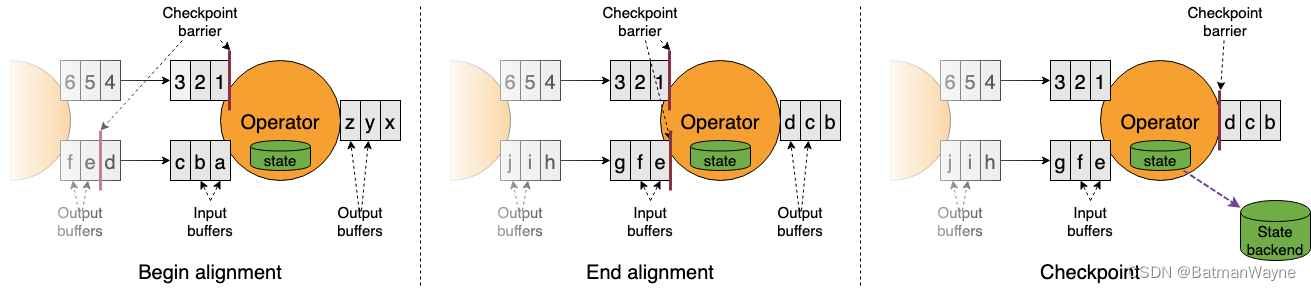

Flink学习(六)-容错处理

前言 Flink 是通过状态快照实现容错处理 一、State Backends 由 Flink 管理的 keyed state 是一种分片的键/值存储,每个 keyed state 的工作副本都保存在负责该键的 taskmanager 本地中。 一种基于 RocksDB 内嵌 key/value 存储将其工作状态保存在磁盘上&#x…...

行为型之备忘录模式)

设计模式(020)行为型之备忘录模式

备忘录模式是一种行为型设计模式,用于在不破坏封装性的前提下捕获一个对象的内部状态,并在该对象之外保存这个状态,以便之后可以将该对象恢复到之前的状态。这种模式通常用于需要记录对象状态历史、撤销操作或实现“回到过去”功能的场景。 在…...

Android 系统锁屏息屏休眠时Handler CountDownTimer计时器停止运行问题解决

1.前言 在进行app开发的过程中,在进行某些倒计时的功能项目开发中,会遇到在锁屏息屏休眠一段时间的情况下, 在唤醒屏幕的情况下发现倒计时已经停止了,这是因为在系统处于休眠的状态下cpu也停止了工作,所以 handler和countdowntimer倒计时也停止了工作,接下来就来看怎么样…...

Java中如何提取视频文件的缩略图

在Java中,可以使用FFmpeg库来提取视频文件的缩略图。以下是一种使用FFmpeg的方法来提取视频缩略图的示例代码: import java.io.File; import java.io.IOException;public class VideoThumbnailExtractor {public static void main(String[] args) {Stri…...

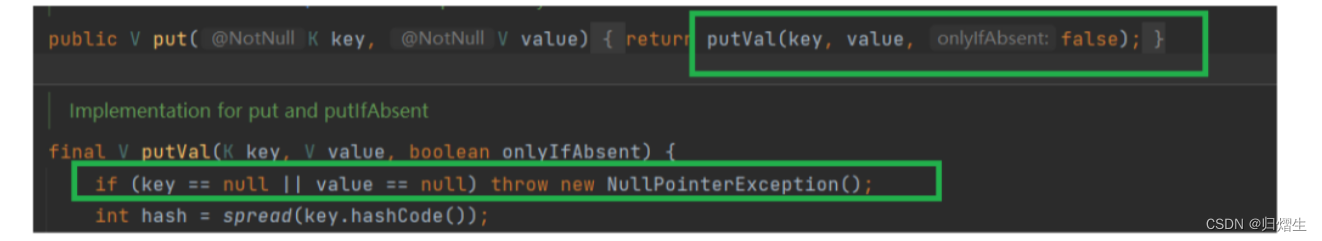

总结 HashTable, HashMap, ConcurrentHashMap 之间的区别

前言 HashMap 本身不是线程安全的. 在多线程环境下使用哈希表可以使用: Hashtable(不推荐使用)ConcurrentHashMap(推荐使用) HashMap HashMap数据结构 根本: 数组 链表(jdk1.7)/数组链表红黑…...

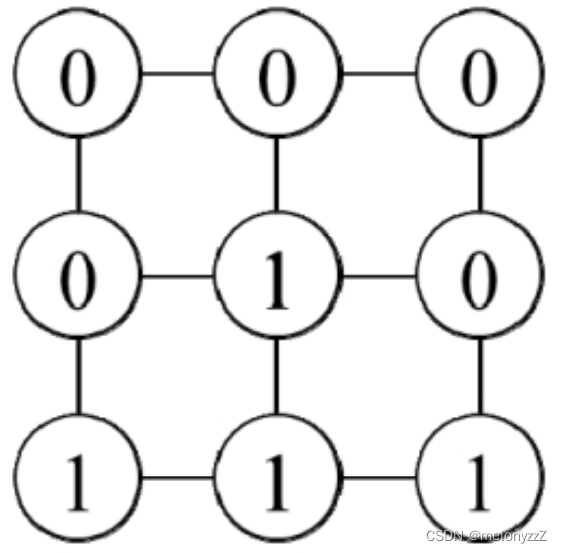

《剑指 Offer》专项突破版 - 面试题 107 : 矩阵中的距离(C++ 实现)

题目链接:矩阵中的距离 题目: 输入一个由 0、1 组成的矩阵 M,请输出一个大小相同的矩阵 D,矩阵 D 中的每个格子是矩阵 M 中对应格子离最近的 0 的距离。水平或竖直方向相邻的两个格子的距离为 1。假设矩阵 M 中至少有一个 0。 …...

揭秘智慧礼品背后的故事

如若不是从事技术行业,在罗列礼品清单时,可能不会想到 “数据”,但幸运的是,我们想到了。如何将AI技术应用到当季一些最受青睐的产品中去,训练数据是这一智能技术的背后动力。很多电子设备或名称中带有“智能”一词的设…...

NVM的安装与配置

目录 一、简介二、下载2.1、windows环境下载地址2.2、安装 三、配置3.1、查看可安装版本3.2、安装版本3.3、使用和切换版本3.4、模块配置 四、其他4.1、全局安装pnpm4.2、常用nvm命令 一、简介 NVM,全称为Node Version Manager,是一个流行的命令行工具&a…...

[Java EE] 多线程(一) :线程的创建与常用方法(上)

1. 认识线程 1.1 概念 1.1.1 什么是线程 ⼀个线程就是⼀个"执⾏流".每个线程之间都可以按照顺序执⾏⾃⼰的代码.多个线程之间"同时"执⾏ 着多份代码. 还是回到我们之前的银⾏的例⼦中。之前我们主要描述的是个⼈业务,即⼀个⼈完全处理⾃⼰的…...

Linux安装docker(含Centos系统和Ubuntu系统)

一、Centos系统 1. 卸载旧版本依赖 sudo yum remove docker \docker-client \docker-client-latest \docker-common \docker-latest \docker-latest-logrotate \docker-logrotate \docker-engine 2. 设置仓库 安装所需的软件包。yum-utils 提供了 yum-config-manager &…...

OpenClaw引发AI Agent狂欢,深圳机密计算科技打造全链路安全基座

OpenClaw:AI Agent狂欢的导火索当AI Agent从实验室走向产业爆发,技术革命与安全危机正同步抵达临界点。2026年初,OpenClaw横空出世,彻底点燃了全球AI Agent的狂欢。它仅用60天,便打破React保持十年的GitHub Star纪录&a…...

自治性、反应性、学习能力:AI Agent的关键特性

自治性、反应性、学习能力:AI Agent的关键特性——从蚂蚁觅食到通用智能体的进化之路 关键词 AI Agent, 自治性, 反应性, 强化学习, 记忆机制, 环境交互, 通用人工智能萌芽 摘要 想象一下:你有一个能自己帮你规划周末露营路线(自治性)、中途遇到暴雨自动切换到附近民宿…...

v7上线首周,93%老用户没发现的隐藏指令——高阶提示工程实战手册,含12个未公开参数调用语法

更多请点击: https://intelliparadigm.com 第一章:Midjourney v7核心架构升级与隐性能力图谱 多模态融合推理引擎重构 Midjourney v7 引入了基于分层注意力对齐(Hierarchical Attention Alignment, HAA)的新型生成主干ÿ…...

独立开发者如何下载使用Taotoken管理多个AI项目的模型与密钥

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 独立开发者如何下载使用Taotoken管理多个AI项目的模型与密钥 对于独立开发者或小型工作室而言,同时推进多个AI应用项目…...

基于MCP协议与FFmpeg构建AI视频处理服务器:原理、部署与实战

1. 项目概述:一个面向视频处理的MCP服务器 最近在折腾一些AI应用,发现很多工具在处理视频内容时,总感觉差了那么一口气。要么是功能太单一,只能做简单的剪辑或转码;要么就是流程太复杂,需要把视频下载、处…...

从零到一:Brigadier如何重塑Mac Boot Camp驱动部署体验

从零到一:Brigadier如何重塑Mac Boot Camp驱动部署体验 【免费下载链接】brigadier Fetch and install Boot Camp ESDs with ease. 项目地址: https://gitcode.com/gh_mirrors/bri/brigadier 在Mac上安装Windows系统曾是一个令人望而生畏的技术挑战ÿ…...

【JVM】面试题-有哪些垃圾回收器

【JVM】面试题-有哪些垃圾回收器 在JVM的内存管理中,垃圾收集算法是内存回收的核心逻辑与方法论,而垃圾收集器则是将这套方法论落地实现的具体工具。 不同的垃圾收集器针对JVM堆的不同分代(新生代、老年代)设计,具备不…...

全国跨省搬家专业靠谱无套路排行 跨省搬家公司选哪个物流平台便宜省心?哪个搬家公司专业安全保障,没有半路加价?

用户最担心的“半路加价”问题,几乎所有“搬家公司/搬家平台”每天都发生各样“半路加价”问题。本文根据各大社交平台用户避雷贴,统计出搬家公司/搬家平台专业靠谱无套路程度前5名,方便广大需要跨省搬家的用户,接近跨省搬家公司选…...

AI智能体审批系统设计:从规则到价值网络的动态决策引擎

1. 项目概述:为什么AI需要“举手提问”?在AI智能体(Agent)日益深入业务流程自动化的今天,一个核心的、却常被忽视的问题浮出水面:这个拥有一定自主决策能力的“数字员工”,在什么情况下应该停下…...

深入T100系统腹地:拆解标准区、测试区与客制开发的协作逻辑

深入T100系统腹地:拆解标准区、测试区与客制开发的协作逻辑 在企业管理系统的复杂生态中,T100以其独特的四区架构和多环境协作机制,为企业的数字化转型提供了稳健的技术支撑。这套架构不仅关乎代码的流转,更是企业业务流程标准化与…...