专家解读 | NIST网络安全框架(1):框架概览

本文主要探讨NIST CSF框架的起源目标、内容组成,及其在网络安全风险管理中的关键作用,通过采用该框架,组织能够更有效地实施风险识别、安全保护、威胁检测和事件响应,从而构建更加坚固和弹性的网络安全基础设施。 关键字:网络安全框架;风险管理;威胁检测

一

背景与起源

在数字化的时代,信息技术的快速发展为组织带来了巨大的机遇,同时也暴露了其面临的严峻网络安全挑战。2013年2月,美国总统奥巴马颁布了行政命令“改善关键基础设施网络安全”(EO 13636),目标是通过建立一个框架,改善政府和私营部门之间的信息共享和协作,从而提升关键基础设施的网络安全能力。 NIST通过与政府机构、私营企业以及学术界的广泛合作,于2014年发布了CSF 1.0,该框架是基于现有标准、指南和实践的自愿指南,旨在帮助关键基础设施组织更好地管理和降低网络安全风险。2018年4月,NIST更新发布了CSF 1.1,并于2024年2月再次更新为CSF 2.0。 根据利益相关者的反馈,为了反映不断变化的网络安全形势,帮助组织更轻松、更有效地管理网络安全风险,NIST在CSF2.0中引入了一系列的修改,本系列相关文章将针对CSF 2.0展开讨论。

图1 NIST CSF的发展历程

图1 NIST CSF的发展历程

二

内容组成

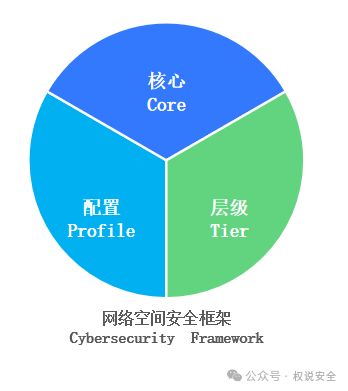

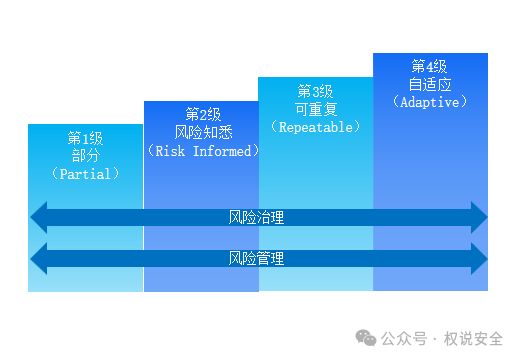

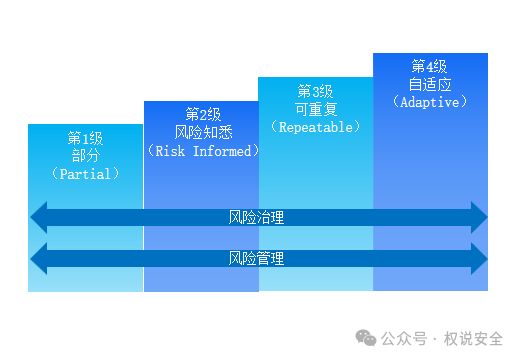

CSF框架主要包含三个部分:框架核心(Core)、配置文件(Profile)和实施层级(Tier)。其中, ● 核心(Core):定义了一组网络安全成效(Outcome),以及相关成效的实现示例和参考信息; ● 配置(Profile):利用核心部分定义的成效,描述组织当前或未来要达到的网络安全状态; ● 层级(Tier):描述网络安全风险管理的成效等级,以指导配置的创建和设计。

图2 NIST CSF的内容组成

图3 CSF Core的内容组织形式

图3 CSF Core的内容组织形式

三

使用与效益

CSF提供了管理网络安全风险的通用语言和系统方法。框架核心包括纳入网络安全计划的活动,可以根据任何组织的需求进行定制。创建框架配置文件的过程为组织提供了一个机会来确定可以加强现有流程的领域,或者可以实施新流程的领域。框架实施层通过层级指导组织考虑其网络安全规划的安全能力级别,同时用作讨论任务优先级、风险偏好和预算的沟通工具。 CSF有助于指导组织各个级别的风险管理活动的关键决策点,从高级管理人员到业务和流程级别,以及实施和运营。虽然CSF在设计时重点考虑了关键基础设施,但它的用途极其广泛,适用于各种规模、行业和成熟度的组织。通过内在的定制机制(层、配置文件和核心均可修改),可以定制框架以供各种类型的组织使用。 CSF是结果驱动型的框架,并且不强制要求组织必须如何实现这些功能,具有不同预算的小型组织或大公司都能够以适合自己的方式实现CSF定义的安全成效,为实施网络安全计划的组织提供了充分的灵活性和扩展性。

相关文章:

专家解读 | NIST网络安全框架(1):框架概览

随 着信息技术的快速发展,组织面临着越来越严峻的网络安全挑战。NIST网络安全框架(NIST Cybersecurity Framework,CSF)是一个灵活的综合性指南,旨在协助各类组织建立、改进和管理网络安全策略,以加强网络安…...

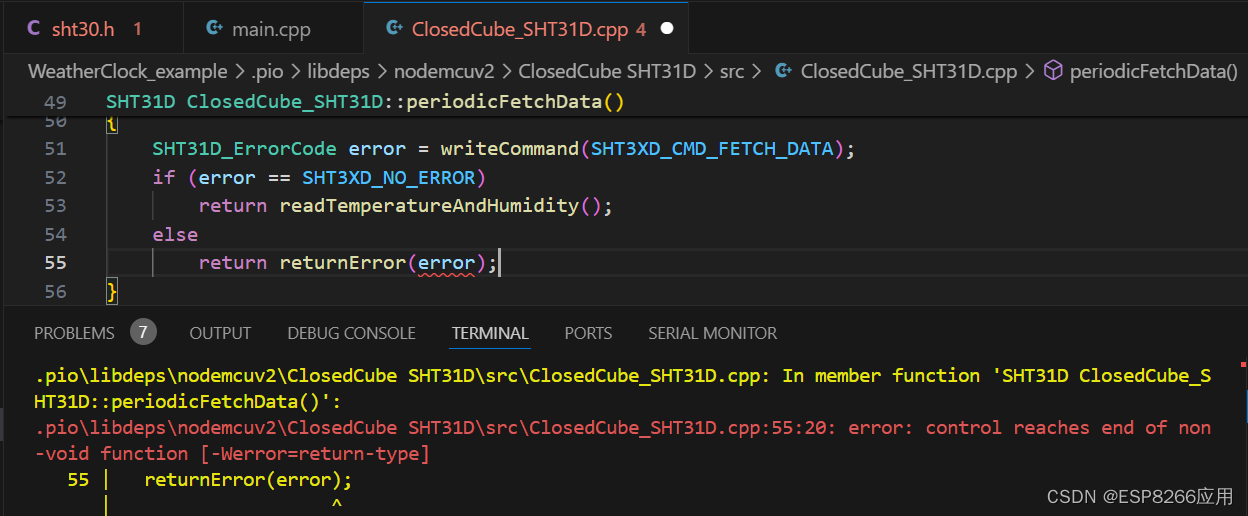

【NodeMCU实时天气时钟温湿度项目 3】连接SHT30传感器,获取并显示当前环境温湿度数据(I2C)

今天,我们开始第三个专题:连接SHT30温湿度传感器模块,获取当前环境实时温湿度数据,并显示在1.3寸TFT液晶显示屏上。 第一专题内容,请参考 【NodeMCU实时天气时钟温湿度项目 1】连接点亮SPI-TFT屏幕和UI布局设计…...

Unity3D DOTween

简单介绍一下 DOTween 插件的使用。 导入插件 先到 Asset Store 获取 DOTween 插件,然后在 Package Manager 的 My Assets 中搜索,下载并导入插件。 导入后,会自动弹出一个窗口,提示需要先对插件进行配置。 点击上图中的按钮&am…...

罗宾斯《管理学》第13版/教材讲解/考研真题视频课程/网课

本课程是罗宾斯《管理学》(第13版)精讲班,为了帮助参加研究生招生考试指定考研参考书目为罗宾斯《管理学》(第13版)的考生复习专业课,我们根据教材和名校考研真题的命题规律精心讲解教材章节内容。 序号名…...

docker-compose启动mysql4.7环境搭建

注意: 下面挂载的目录需要自己创建文件夹比如: /home/dockerInfo/composeInfo/volumes/mysqlVolume/var/log/mysql(数据文件) /home/dockerInfo/composeInfo/volumes/mysqlVolume/var/lib/mysql(日志文件)…...

StarryCoding入门教育赛2 题解 C++代码(推荐学习)

比赛地址:https://www.starrycoding.com/contest/6 比赛介绍 系列赛名称:StarryCoding 入门教育赛难度:语法~较低时长: 1.5 1.5 1.5小时比赛时间:约每2-3天一场,一般为晚上18:30~20:00赛后题解࿱…...

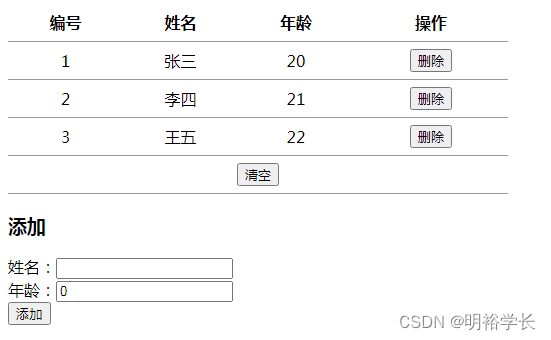

【JAVA进阶篇教学】第九篇:MyBatis-Plus用法介绍

博主打算从0-1讲解下java进阶篇教学,今天教学第九篇:MyBatis-Plus用法介绍。 在 MyBatis-Plus 3.5.0 中,LambdaQueryWrapper支持多种条件构造方式,除了等于(eq)、不等于(ne)、大于&a…...

实时音视频通信的主要矛盾及解决方法

实时音视频通信的主要矛盾及解决方法 实时音视频通信的主要矛盾及解决方法实时音视频通信的主要矛盾矛盾的解决方法增加带宽减少数据量适当增加延时提高网络质量快速准确地评估带宽 总结参考 实时音视频通信的主要矛盾及解决方法 实时音视频通信的主要矛盾 实时音视频通信的主…...

【Delphi 爬虫库 4】使用封装好的 XML 解析库对 XML 数据进行解析

由于官方提供的TXMLDocument组件并不是特别好用,有着体积大,速度慢,调用不方便等缺点。 这里直接利用封装好的XML 解析库来对Xml数据进行解析与生成。 文章目录 1、生成XML文件2、解析XML文件3、生成带注释的XML文件4、删除XML文件节点 1、生…...

Flask简介

Flask简介 安装概述使用PyCharm创建一个Flask程序 Flask程序的基本结构初始化路由和视图函数启动服务器请求-响应循环 安装 概述 Flask算是小型框架,小到可以称为“微框架”。Flask 非常小,因此你一旦能够熟练使用它,很可能就能读懂它所有的…...

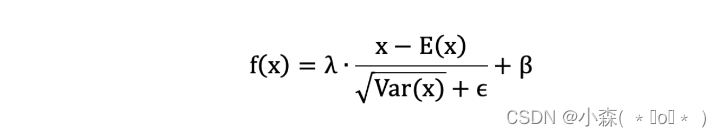

神经网络中的归一化

我们今天介绍一下神经网络中的归一化方法~ 之前学到的机器学习中的归一化是将数据缩放到特定范围内,以消除不同特征之间的量纲和取值范围差异。通过将原始数据缩放到一个特定的范围内,比如[0,1]或者[-1,1],来消除不同特征之间的量纲和取值范围…...

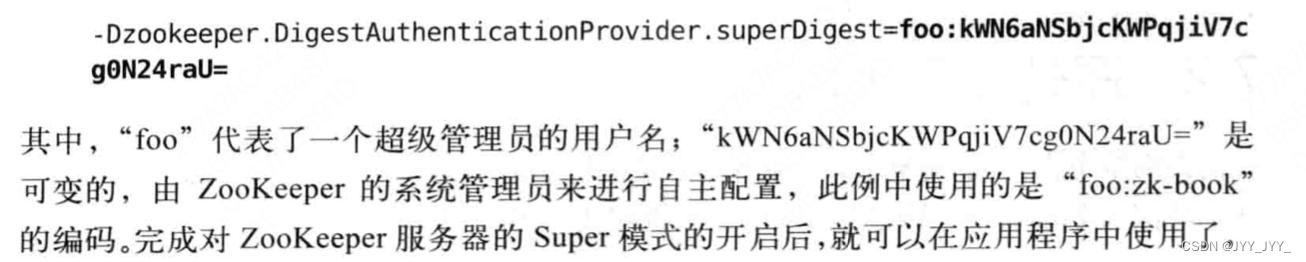

《从Paxos到Zookeeper》——第四、七章:基本概念及原理

目录 第四章 Zookeeper与Paxos 4.1 Zk是什么 4.1.1 Zk特性 4.1.2 Zk基本概念 4.1.2.1 集群角色(Follower, Leader, Observer) 4.1.2.2 数据模型 4.1.2.3 ZNode(数据节点) 4.1.2.4 Session(会话) 4.1.2.5 ACL(Access Control Lists) 4.1.2.6 Watcher(事件…...

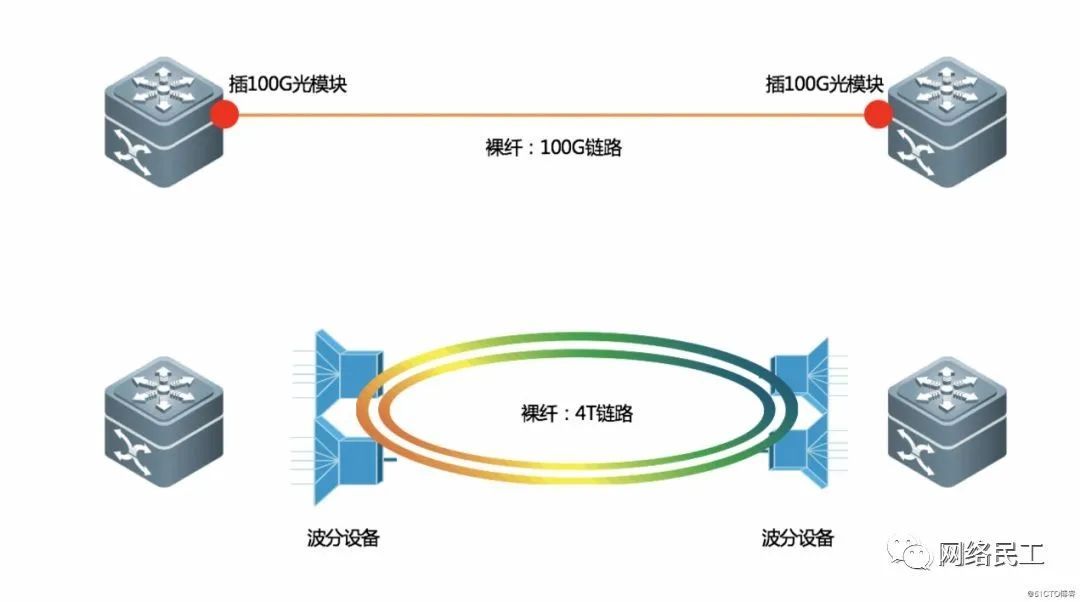

网络演进技术演进:裸纤专线、SDH、MSTP+、OTN、PTN、IP-RAN

前言 文章主要介绍常见名词以及其在各自领域实现的功能价值。 01 裸纤 裸光纤(裸光纤)由运营商提供,是无中继的光纤线路,仅通过配线架连接。相比传统光纤,裸光纤提供纯粹的物理传输路径,无需额外网…...

MMC设备

MMC(MultiMediaCard)是一种闪存卡标准,用于作为便携式设备上的存储媒介,例如数码相机、智能手机、平板电脑、个人数字助理(PDA)以及其他便携式设备。MMC卡最初是由SanDisk和Siemens AG开发的,并…...

图片浏览器-PicView

一、前言 PicView 是一款适用于 Windows 10 或 11 的快速高效的图像查看器,配备了干净简洁的用户界面,可以在不需要时方便地隐藏。 二、支持类型 它支持广泛的图像文件类型,包括:WEBP、GIF、SVG、PNG、JXL、HEIC、PSD 三、软件特…...

一些零碎小知识

函数递归复习 #define 的头文件包含 #define定义标识符常量 等define其他用法 斐波那契数列 函数栈帧 青蛙跳台问题 汉诺塔问题 字符“0”与0的计算 “0”-“0”0; 最后一次作业题一道 素数 随机数 strand timer rand 水仙花数 变种随鲜花 斐波那契数…...

2.2 Java全栈开发前端+后端(全栈工程师进阶之路)-前端框架VUE3-基础-Vue基本语法

文本渲染指令 文本渲染指令-v-html与v-text Vue使用了基于HTML的模板语法,允许开发者声明式地将DOM绑定至底层Vue实例的数据。所有Vue的模板都是 合法的HTML,所以能被遵循规范的浏览器和HTML解析器解析。 在前面,我们一直使用的是字符串插…...

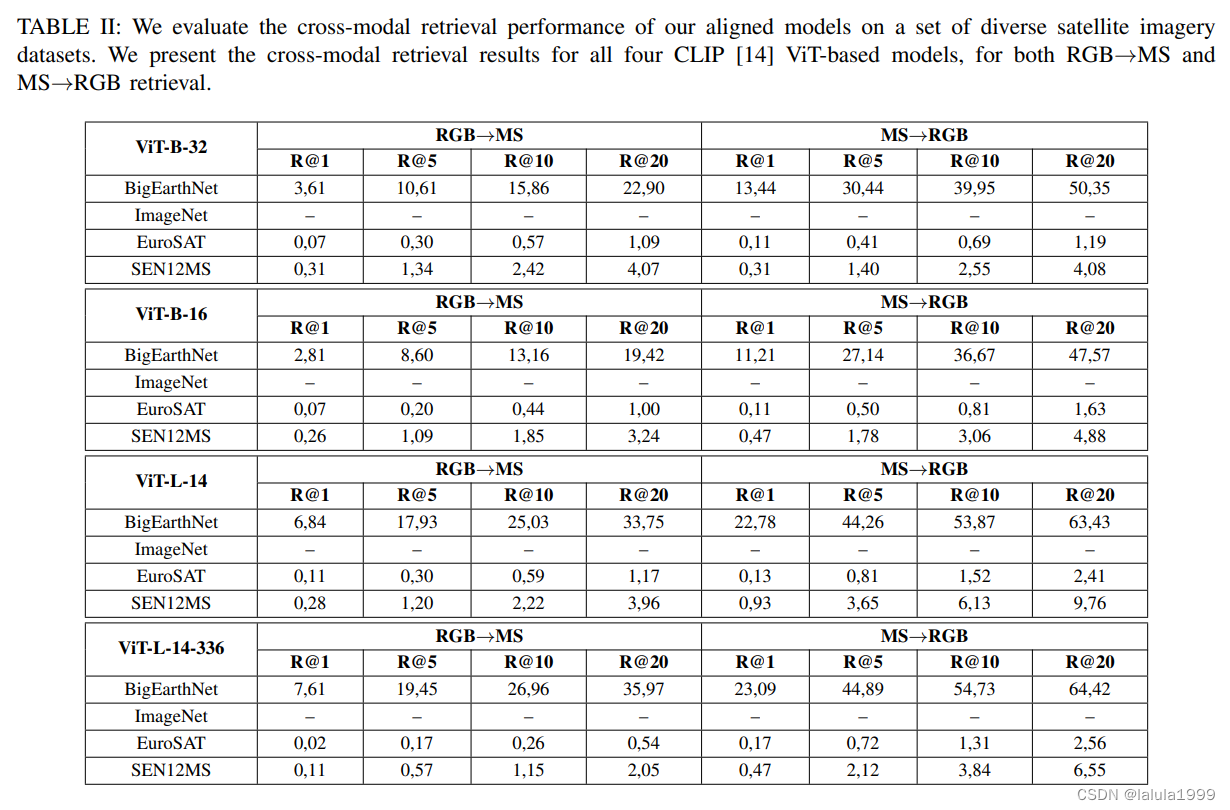

(Arxiv,2024)Mind the Modality Gap:通过跨模态对齐建立遥感视觉语言模型

文章目录 相关资料摘要引言相关工作对比语言图像预训练遥感域专用 CLIP 模型遥感中的多模态 CLIP 启发模型 方法模型算法输入阶段:输出阶段:步骤说明: 第一阶段:通过权重插值修补CLIP将遥感图像模态与自然图像和文本对齐 实验 相关…...

)

区块链 | 一文了解 NFT 的生态系统(上)

🐶原文: Understanding Security Issues in the NFT Ecosystem 🐶写在前面: 本博客只摘取了原论文的第二、三节。 技术背景知识 在本节中,我们将介绍以太坊生态系统的构建模块,重点关注「NFT,…...

为什么centos官方版不支持arm架构?

为什么centos官方版不支持arm架构? 1、资源限制:CentOS是由社区维护的开源操作系统,其开发和维护需要大量的人力和物力资源。由于ARM架构的设备相对较少,社区资源有限,因此官方版CentOS选择集中精力在x86架构上进行开发…...

为OpenClaw智能体工作流配置Taotoken作为后端模型供应商

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 为OpenClaw智能体工作流配置Taotoken作为后端模型供应商 对于使用OpenClaw框架构建AI智能体的开发者而言,将后端模型服…...

点云配准避坑指南:当ICP把深度图配到‘中心’时,我的自适应阈值调整方案

点云配准避坑指南:动态阈值优化解决ICP中心化失效问题 在三维重建和SLAM项目中,工程师们常常会遇到一个令人头疼的现象:使用标准ICP算法对深度图点云进行配准时,点云会神秘地"滑向"彼此的中心位置。这种看似魔法的行为背…...

Cursor编辑器深度解析:AI驱动的智能编程助手如何重塑开发工作流

1. 项目概述:一个为开发者而生的“智能副驾”如果你是一名开发者,最近一定在某个技术社区、朋友圈或者同事的聊天里,听到过“Cursor”这个名字。它不是某个新的编程语言,也不是一个框架,而是一个被许多一线工程师私下称…...

AI应用安全新挑战:基于模糊测试的提示词注入漏洞自动化检测

1. 项目概述:当AI提示词成为攻击目标最近在跟几个做AI应用安全的朋友聊天,大家不约而同地提到了一个词:“提示词攻击”。听起来有点抽象,对吧?简单来说,就是有人不直接黑你的系统,而是通过精心构…...

3步解决魔兽争霸3显示问题:WarcraftHelper配置终极指南

3步解决魔兽争霸3显示问题:WarcraftHelper配置终极指南 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 魔兽争霸3作为经典RTS游戏…...

Gemini浏览器插件深度评测:3大隐藏功能+4个高危误用陷阱,Chrome用户必须立即自查

更多请点击: https://intelliparadigm.com 第一章:Gemini浏览器插件深度评测:3大隐藏功能4个高危误用陷阱,Chrome用户必须立即自查 Gemini 浏览器插件(v2.4.1)虽以“AI网页摘要”为公开定位,但…...

如何用 writable 属性描述符限制 JavaScript 对象属性修改.txt

Lock wait timeout exceeded 表示事务等待行锁超时(默认50秒),本质是被其他长事务或未提交操作阻塞,并非数据库性能问题;需通过INNODB_TRX和performance_schema定位锁源,排查索引缺失、MDL锁及锁链式等待。…...

深度拆解GPT-Realtime-2:从“能听会说”到“听懂人话”,靠的是什么?

请你想象这个场景: 你打电话订酒店,中途改主意3次,还接了另一个电话。AI全程没让你重复一句话。——这就是GPT-Realtime-2做到的事。三大模型,三类场景的精准切割OpenAI此次发布的核心策略是专业化分工:GPT-Realtime-2…...

在线图片处理工具源码, 多功能编辑格式转换HTML单文件版

概述 在数字化内容创作与网站运营的日常中,高效、便捷的图片处理能力是提升工作效率的关键。无论是为了优化网页加载速度而进行的图片压缩,还是为了满足特定设计需求的格式转换与尺寸调整,都离不开得力的工具支持。为此,幽络源源…...

工资到账前,先把个税摸个底

工资到账前,先把个税摸个底 什么是个税 「个税」通常指个人所得税。对大多数上班族来说,最常见的是工资薪金所得:公司发你税前工资,按规定预扣预缴一部分税款交给税务;你到手的「实发」已经扣过税了。除此之外&#…...