Web3:下一代互联网的科技进化

随着科技的不断演进,互联网已经成为了我们生活中不可或缺的一部分。而在Web3时代,我们将会见证互联网进化的下一个阶段。本文将探讨Web3作为下一代互联网的科技进化,以及它所带来的重要变革和影响。

传统互联网的局限性

传统互联网存在诸多问题,如数据中心集中化、个人数据安全性不足、信息垄断等,这些问题已经成为了当前互联网发展的瓶颈。

Web3的概念与特点

1、去中心化

Web3将数据和应用从中心化的数据中心转移到了分布式的节点网络上,消除了单点故障,提高了网络的稳定性和可靠性。

2、 数据安全与隐私保护

通过加密技术和分布式账本,Web3保障了用户数据的安全性和隐私性,使得用户可以更加放心地使用网络服务。通过强大的加密技术,ClonBrowser确保用户的浏览行为、账号信息和个人数据得到了有效的保护,防止其被未经授权的访问和窃取。同时,利用分布式账本技术,ClonBrowser实现了数据的去中心化存储和管理,使得用户的数据分散存储在网络中的多个节点上,极大地提高了数据的安全性和可靠性。

3、 自主身份验证

Web3允许用户拥有自主的数字身份,并通过区块链技术进行验证和管理,从而减少了中间人和中心化机构对身份验证的控制。

Web3的关键技术

1、 区块链技术

区块链作为Web3的核心技术之一,为网络提供了安全、透明、不可篡改的分布式账本,实现了去中心化的数据存储和交易。

2 、加密技术

加密技术在Web3中起着至关重要的作用,它保障了数据和通信的安全性,防止了信息被窃取和篡改。

3、 智能合约

智能合约是一种基于区块链的自动执行程序,它可以在没有第三方的情况下,自动执行合约条款和交易规则,实现了去中心化的合约管理和执行。

Web3的应用场景

1、去中心化金融(DeFi)

DeFi是Web3最具代表性的应用之一,它通过智能合约和区块链技术,实现了传统金融服务的去中心化和自动化,包括借贷、交易、稳定币等。

2、去中心化社交网络

Web3时代的社交网络不再受到中心化平台的控制,用户可以拥有自主的数字身份和数据,自由地参与社交活动,构建更加开放和自由的网络社区。

3、去中心化应用市场

Web3的去中心化应用市场为开发者提供了一个开放、透明的平台,他们可以通过智能合约和分布式技术开发和部署应用程序,实现了更加公平和可持续的应用生态系统。

Web3的未来展望

Web3作为下一代互联网的科技进化,将为我们带来更加开放、透明、安全和民主的网络世界。我们可以期待着它在金融、社交、娱乐、教育等各个领域的广泛应用,推动社会的数字化和智能化发展。

结语

Web3的到来标志着互联网进入了全新的时代,它将深刻改变我们的生活和工作方式,为人类社会带来前所未有的科技进步和社会变革。我们应该拥抱这一变革,积极探索和应用新技术,共同创造一个更加美好的数字未来。

相关文章:

Web3:下一代互联网的科技进化

随着科技的不断演进,互联网已经成为了我们生活中不可或缺的一部分。而在Web3时代,我们将会见证互联网进化的下一个阶段。本文将探讨Web3作为下一代互联网的科技进化,以及它所带来的重要变革和影响。 传统互联网的局限性 传统互联网存在诸多…...

SQL注入-基础知识

目录 前言 一,SQL注入是什么 二,SQL注入产生的条件 三,学习环境介绍 四、SQL注入原理 五,SQL中常用的函数 六,关于Mysql数据库 前言 在网络安全领域中,sql注入是一个无法被忽视的关键点,…...

npx 有什么作用跟意义?为什么要有 npx?什么场景使用?

npx 是 npm 从 v5.2.0 开始新增了 npx 命令,> 该版本会自动安装 npx,如果不能使用就手动安装一下: $ npm install -g npxnpx 的作用 npm 只能管理包的依赖,npx 则可以快捷的运用包中的命令行工具和其他可执行文件,…...

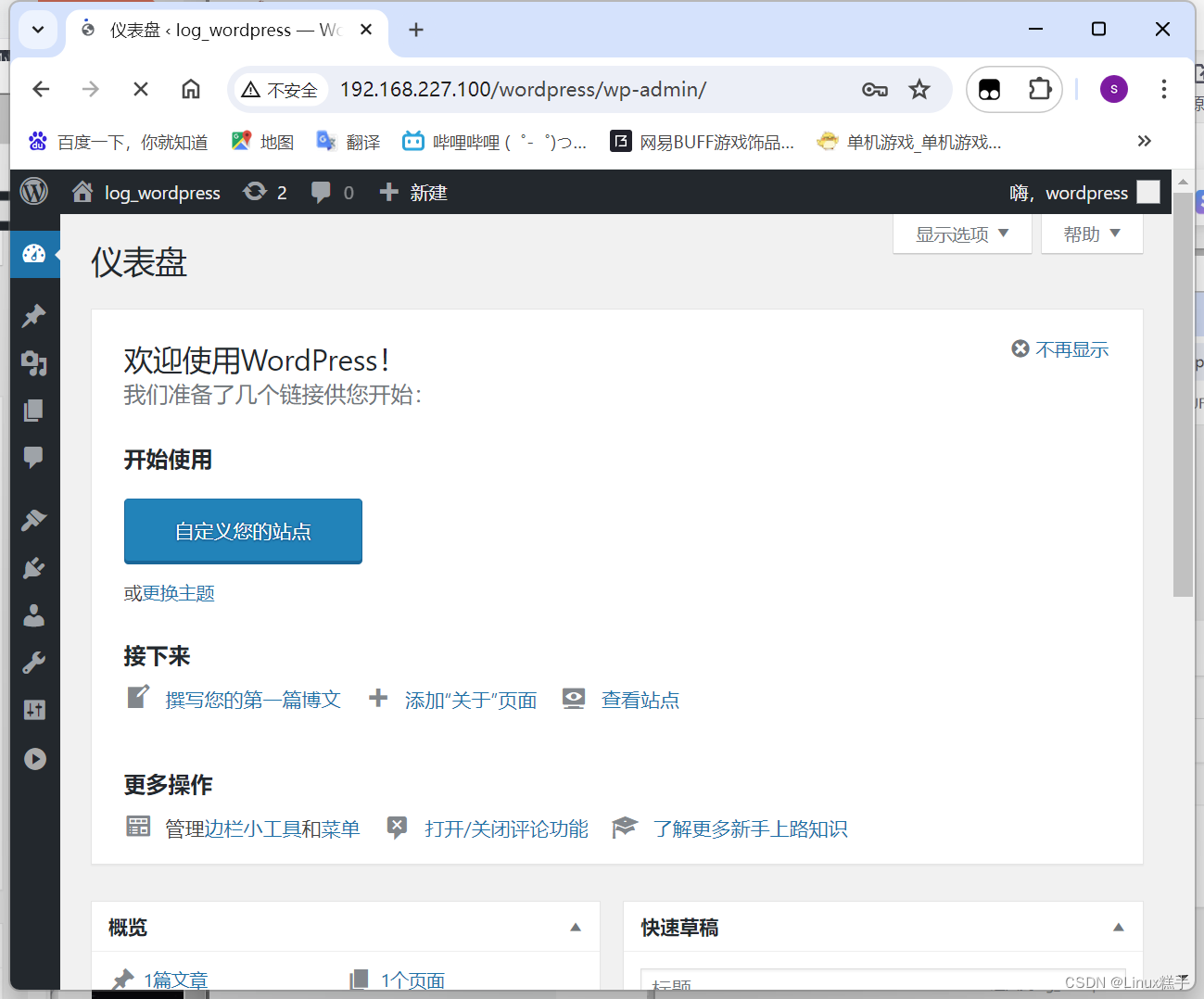

Docker搭建LNMP+Wordpress

目录 一.项目模拟 1.项目环境 2.服务器环境 3.任务需求 (1)使用 Docker 构建 LNMP 环境并运行 Wordpress 网站平台 (2)限制 Nginx 容器最多使用 500MB 的内存和 1G 的 Swap (3)限制 Mysql 容器写 /d…...

PCIE相关总结

1、概述 "PCIE 槽位" 指的是主板上的 Peripheral Component Interconnect Express (外围设备互联扩展)槽位。它是用于连接扩展卡(如显卡、网卡、声卡等)到主板的接口。PCI Express 是一种高速串行扩展总线标准ÿ…...

OpenCV 入门(五) —— 人脸识别模型训练与 Windows 下的人脸识别

OpenCV 入门系列: OpenCV 入门(一)—— OpenCV 基础 OpenCV 入门(二)—— 车牌定位 OpenCV 入门(三)—— 车牌筛选 OpenCV 入门(四)—— 车牌号识别 OpenCV 入门…...

C++基础-编程练习题2

文章目录 前言一、查找“支撑数”二、数组元素的查找三、爬楼梯四、数字交换五、找高于平均分的人 前言 C基础-编程练习题和答案 一、查找“支撑数” 【试题描述】 在已知一组整数中, 有这样一种数非常怪, 它们不在第一个, 也不在最后一个&…...

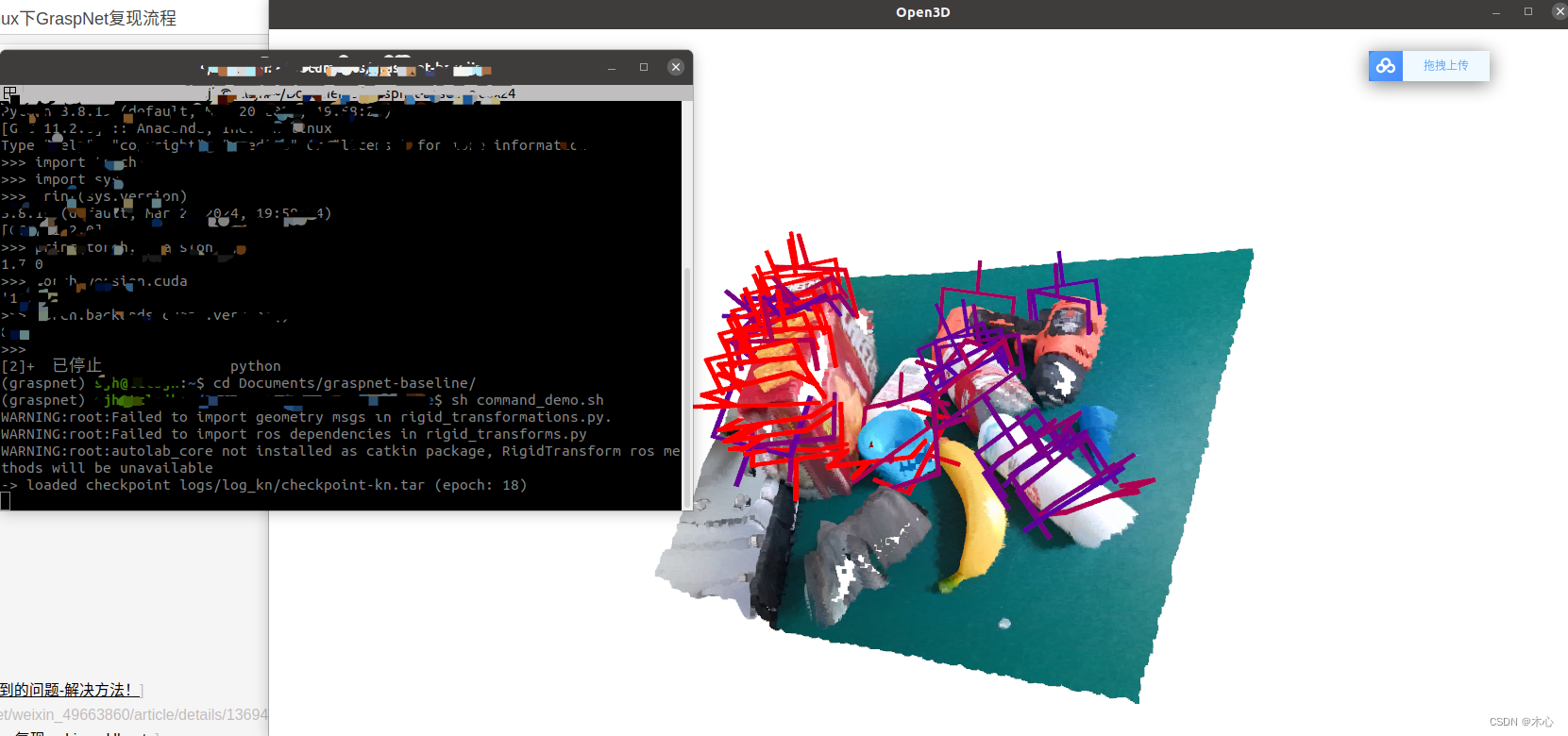

Linux下GraspNet复现流程

Linux,Ubuntu中GraspNet复现流程 文章目录 Linux,Ubuntu中GraspNet复现流程1.安装cuda和cudnn2.安装pytorch3.编译graspnetAPIReference 🚀非常重要的环境配置🚀 ubuntu 20.04cuda 11.0.1cudnn v8.9.7python 3.8.19pytorch 1.7.0…...

Linux——MySQL5.7编译安装、RPM安装、yum安装

文章目录 Linux——MySQL5.7编译安装、RPM安装、yum安装一、编译安装二、RPM安装三、yum安装 Linux——MySQL5.7编译安装、RPM安装、yum安装 卸载mysql # 查看是否安装了mysql [rootcsq ~]# rpm -qa |grep mysql mysql-community-server-5.7.36-1.el7.x86_64 mysql-community-c…...

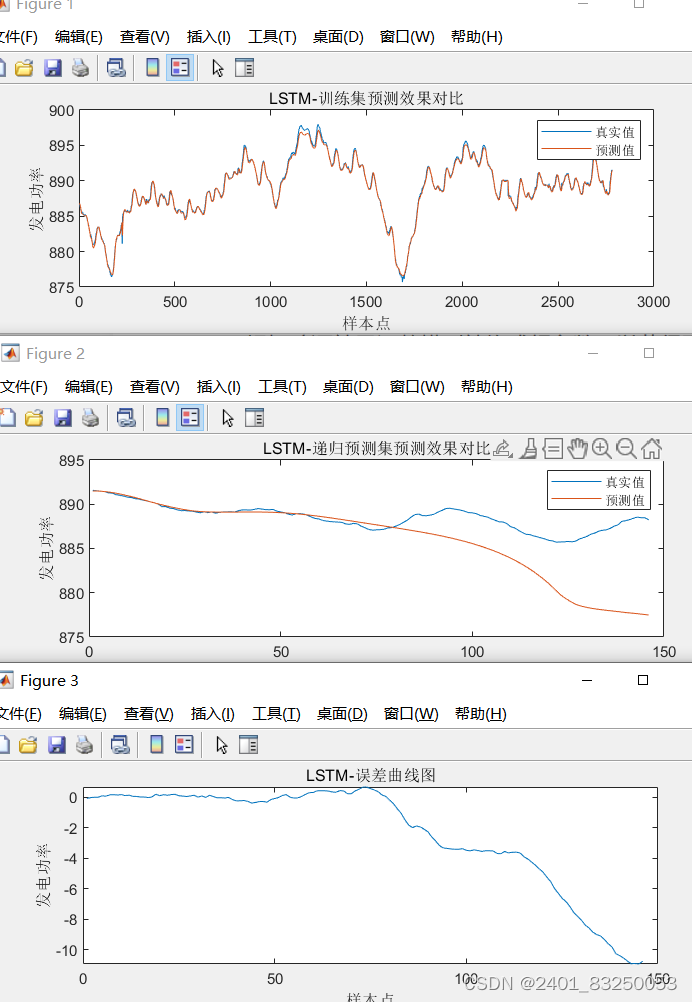

LSTM递归预测(matlab)

LSTM(长短期记忆)递归预测原理及步骤详解如下: LSTM递归预测(matlab)代码获取戳此处代码获取戳此处代码获取戳此处 一、LSTM递归预测原理 LSTM是一种特殊的递归神经网络(RNN),它能够…...

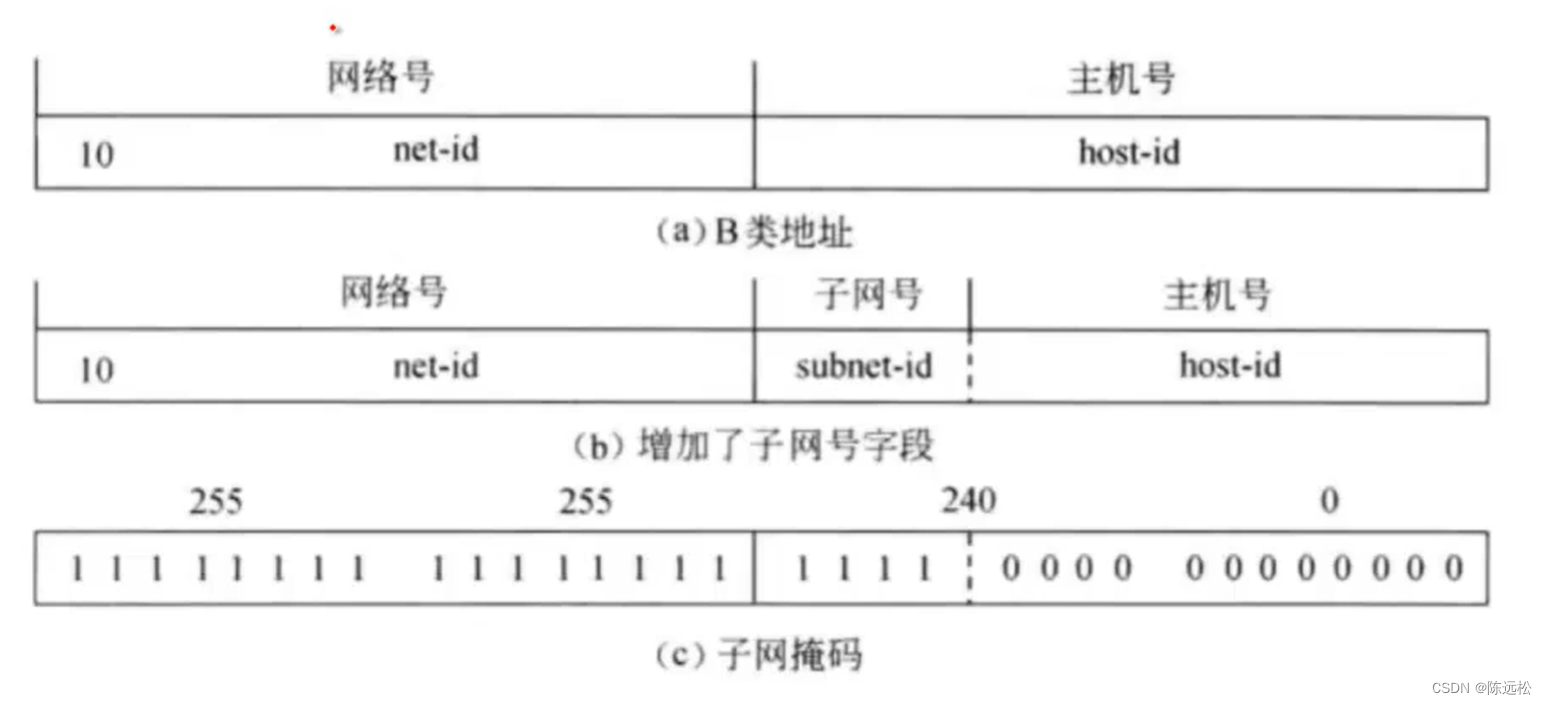

计算机网络 备查

OSI 七层模型 七层模型协议各层实现的功能 简要 详细 TCP/IP协议 组成 1.传输层协议 TCP 2.网络层协议 IP 协议数据单元(PDU)和 封装 数据收发过程 数据发送过程 1. 2.终端用户生成数据 3.数据被分段,并加上TCP头 4.网络层添加IP地址信息…...

查看软件包依赖关系

列出软件包依赖文件列表 rpm -ql 命令用于列出已安装软件包的文件列表。它显示软件包中包含的文件及其对应的路径。 具体来说,-q 选项表示查询已安装的软件包,而 -l 选项表示列出软件包中的文件列表。 例如,如果要查看已安装的 nginx 软件…...

函数的用法)

C++ 中 strcmp(a,b) 函数的用法

【C 中 strcmp(a,b) 函数的用法】 ● 若 len(a)>len(b),则返回1。 ● 若 len(a)len(b),则返回0。 ● 若 len(a)<len(b),则返回-1。【C 中 strcmp(a,b) 函数的用法代码一】 #include <bits/stdc.h> using namespace std;int main…...

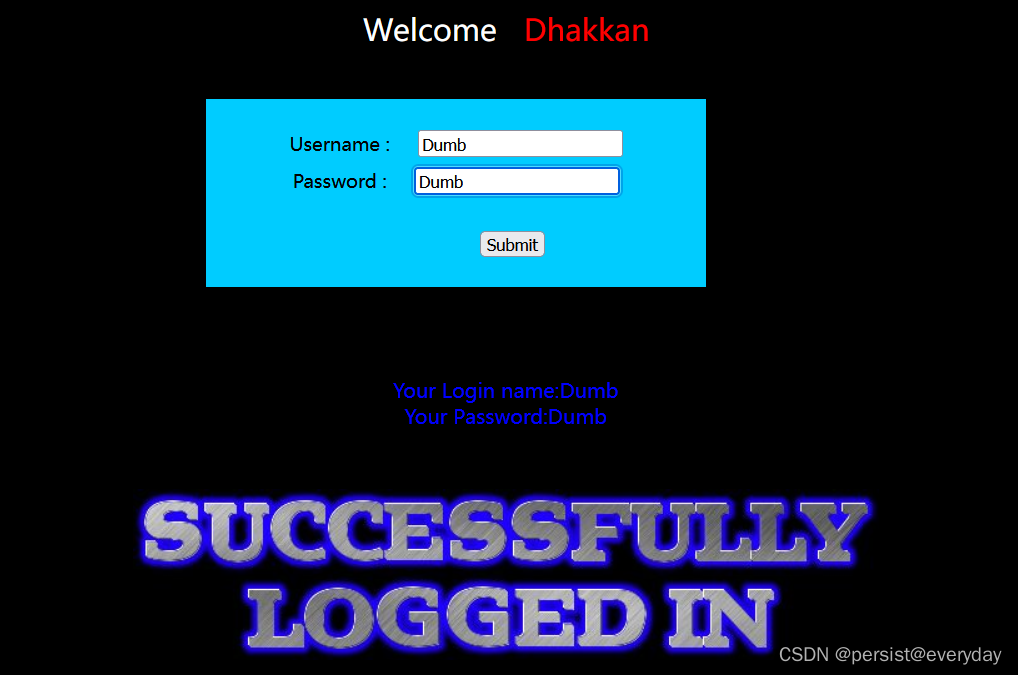

Servlet(一些实战小示例)

文章目录 一、实操注意点1.1 代码修改重启问题1.2 Smart Tomcat的日志1.3 如何处理错误 一. 抓自己的包二、构造一个重定向的响应,让页面重定向到百度主页三、让服务器返回一个html数据四、表白墙4.1 约定前后端数据4.2 前端代码4.3 后端代码4.4 保存在数据库的版本…...

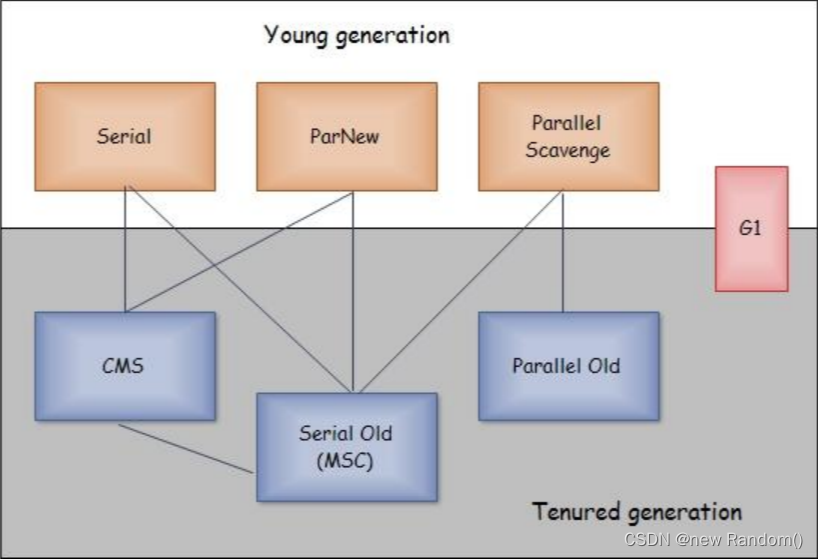

【JVM】垃圾回收机制(Garbage Collection)

目录 一、什么是垃圾回收? 二、为什么要有垃圾回收机制(GC)? 三、垃圾回收主要回收的内存区域 四、死亡对象的判断算法 a)引用计数算法 b)可达性分析算法 五、垃圾回收算法 a)标记-清除…...

C++中的priority_queue模拟实现

目录 priority_queue模拟实现 priority_queue类定义 priority_queue构造函数 priority_queue类push()函数 priority_queue类pop()函数 priority_queue类size()函数 priority_queue类empty()函数 priority_queue类top()函数 仿函数与priority_queue类模拟实现 仿函数 …...

【Kafka】1.Kafka核心概念、应用场景、常见问题及异常

Kafka 是一个分布式流处理平台,最初由 LinkedIn 开发,后成为 Apache 软件基金会的顶级项目。 它主要用于构建实时数据管道和流式应用程序。它能够高效地处理高吞吐量的数据,并支持消息发布和订阅模型。Kafka 的主要用途包括实时分析、事件源、…...

LTE的EARFCN和band之间的对应关系

一、通过EARFCN查询对应band 工作中经常遇到只知道EARFCN而需要计算band的情况,因此查了相关协议,找到了他们之间的对应关系,可以直接查表,非常方便。 具体见: 3GPP TS 36.101 5.7.3 Carrier frequency and EAR…...

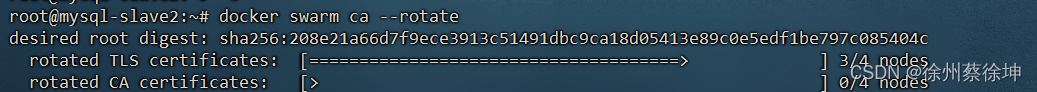

解决问题:Docker证书到期(Error grabbing logs: rpc error: code = Unknown)导致无法查看日志

问题描述 Docker查看日志时portainer报错信息如下: Error grabbing logs: rpc error: code Unknown desc warning: incomplete log stream. some logs could not be retrieved for the following reasons: node klf9fdsjjt5tb0w4hxgr4s231 is not available报错…...

【C语言】预处理器

我们在开始编写一份程序的时候,从键盘录入的第一行代码: #include <stdio.h>这里就使用了预处理,引入头文件。 C预处理器不是编译器的组成部分,但是它是编译过程中一个单独的步骤。简言之,C预处理器只不过是一…...

WinMerge对比日志和备份文件?用过滤器精准匹配,效率翻倍

WinMerge对比日志和备份文件?用过滤器精准匹配,效率翻倍 在日常运维和办公场景中,我们经常需要对比不同版本的日志文件或备份文件。比如app.log.1和app.log.2的差异分析,或者report_20240520.xlsx与report_20240521.xlsx的内容比对…...

USER.md 渐进式沉淀实战:Hermes Agent 用户画像构建的 4 阶段演进路径

1. USER.md 不是静态配置,而是用户认知的渐进式快照 大多数人第一次打开 USER.md 文件时,会下意识把它当成一个“填空题”:姓名、职位、技术栈、常用工具……填完就提交,以为完成了人格初始化。我试过三次——第一次在内部 PoC 项目里,第二次在客户交付现场,第三次是在给…...

避坑指南:STM32F4 HAL库驱动MPU6050,从GitHub标准库移植到DMA模式的完整记录

STM32F4 HAL库下MPU6050 DMA模式移植实战:从标准库到高效姿态采集 移植第三方传感器驱动是嵌入式开发中的高频操作。最近在平衡车项目中,需要将GitHub上一个基于标准库的MPU6050驱动移植到STM32CubeMX生成的HAL库环境,并升级为DMA传输模式。这…...

创业团队如何利用taotoken管理多项目ai调用成本

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 创业团队如何利用Taotoken管理多项目AI调用成本 对于同时推进多个AI应用原型开发的创业团队而言,一个常见的挑战是如何…...

如何快速掌握Switch文件管理神器:NSC_BUILDER完整新手指南

如何快速掌握Switch文件管理神器:NSC_BUILDER完整新手指南 【免费下载链接】NSC_BUILDER Nintendo Switch Cleaner and Builder. A batchfile, python and html script based in hacbuild and Nuts python libraries. Designed initially to erase titlerights encr…...

)

手把手教你用ROS小车仿真搞定LIO-SAM建图与NDT定位(附避坑配置)

从零实现ROS仿真环境下的LIO-SAM建图与NDT定位全流程指南 在机器人自主导航领域,激光雷达与惯性测量单元(IMU)的融合建图定位技术已成为工业级应用的主流方案。本文将基于steer_mini_gazebo仿真平台,完整演示如何配置LIO-SAM实时建图系统与Autoware的ND…...

通过Taotoken审计日志功能追踪与分析API调用情况

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过Taotoken审计日志功能追踪与分析API调用情况 对于使用大模型API进行开发的项目团队而言,清晰、透明地掌握API调用情…...

NoFences:彻底告别桌面混乱的免费开源分区管理工具

NoFences:彻底告别桌面混乱的免费开源分区管理工具 【免费下载链接】NoFences 🚧 Open Source Stardock Fences alternative 项目地址: https://gitcode.com/gh_mirrors/no/NoFences 你是否经常在杂乱无章的Windows桌面上花费大量时间寻找需要的文…...

如何构建拼多多数据采集系统:面向电商决策者的战略投资方案

如何构建拼多多数据采集系统:面向电商决策者的战略投资方案 【免费下载链接】scrapy-pinduoduo 拼多多爬虫,抓取拼多多热销商品信息和评论 项目地址: https://gitcode.com/gh_mirrors/sc/scrapy-pinduoduo 在拼多多平台占据中国电商市场重要份额的…...

Sunshine开发者指南:理解项目架构和代码实现原理

Sunshine开发者指南:理解项目架构和代码实现原理 【免费下载链接】sunshine Host for Moonlight Streaming Client 项目地址: https://gitcode.com/gh_mirrors/sun/sunshine Sunshine是一个开源的游戏串流主机项目,专为Moonlight客户端设计。作为…...