「 网络安全常用术语解读 」通用配置枚举CCE详解

1. 背景介绍

NIST提供了安全内容自动化协议(Security Content Automation Protocol,SCAP)为漏洞描述和评估提供一种通用语言。SCAP组件包括:

- 通用漏洞披露(Common Vulnerabilities and Exposures, CVE):提供一个描述安全漏洞的命名系统;

- 通用漏洞评分系统(Common Vulnerability Scoring System, CVSS):提供一个描述安全漏洞严重性的标准化评分系统;

- 通用配置枚举(Common Configuration Enumeration,CCE):提供一个系统配置问题的命名系统;

- 通用平台枚举(Common Platform Enumeration,CPE):提供一个操作系统、应用程序及硬件的命名系统;

- 可扩展配置检查表描述格式(Extensible Configuration Checklist Description Format,XCCDF):提供一种描述安全检查表的语言;

开放漏洞评估语言(Open Vulnerability and Assessment Language,OVAL):提供一种描述安全测试过程的语言。

2. CCE介绍

CCE列表为安全相关的系统配置问题提供了唯一的标识符,以便通过促进多个信息源和工具之间配置数据的快速准确关联来改进工作流程。

CCE标识符包含在Microsoft的《Windows Server 2008安全指南》和《2007 Microsoft Office安全指南》中的设置中,是用于美国联邦桌面核心配置(Federal Desktop Core Configuration,FDCC)数据文件下载中的设置的主要标识符,并提供配置最佳实践文件中各要素之间的映射,包括互联网安全中心(Center for Internet Security,CIS)的CIS基准文件、国家标准与技术研究所(NIST)的NIST安全配置指南、国家安全局(National Security Agency,NSA)的NSA安全配置指南和国防信息系统局(Defense Information Systems Agency ,DISA)的DISA安全技术实施指南(Security Technical Implementation Guides,STIGS)。

3. 使用CCE的优势

在处理来自多个来源的信息时,使用一致的标识符可以

- 提高数据相关性;

- 实现互操作性;

- 促进自动化;

- 简化用于态势感知、IT安全审计和法规遵从性的指标收集。例如,常见漏洞和暴露(CVE)为信息安全漏洞提供了这一功能。

与CVE工作类似,CCE为特定的安全相关配置问题分配一个唯一的公共标识符。CCE标识符与配置语句和配置控件相关联,这些配置语句和控件表达了人类在配置计算机系统时命名和讨论其意图的方式。通过这种方式,CCE ID作为标签的使用提供了自然语言、基于文本的配置指导文档与机器可读或可执行功能(如配置审计工具)之间的桥梁。

4. CCE列表

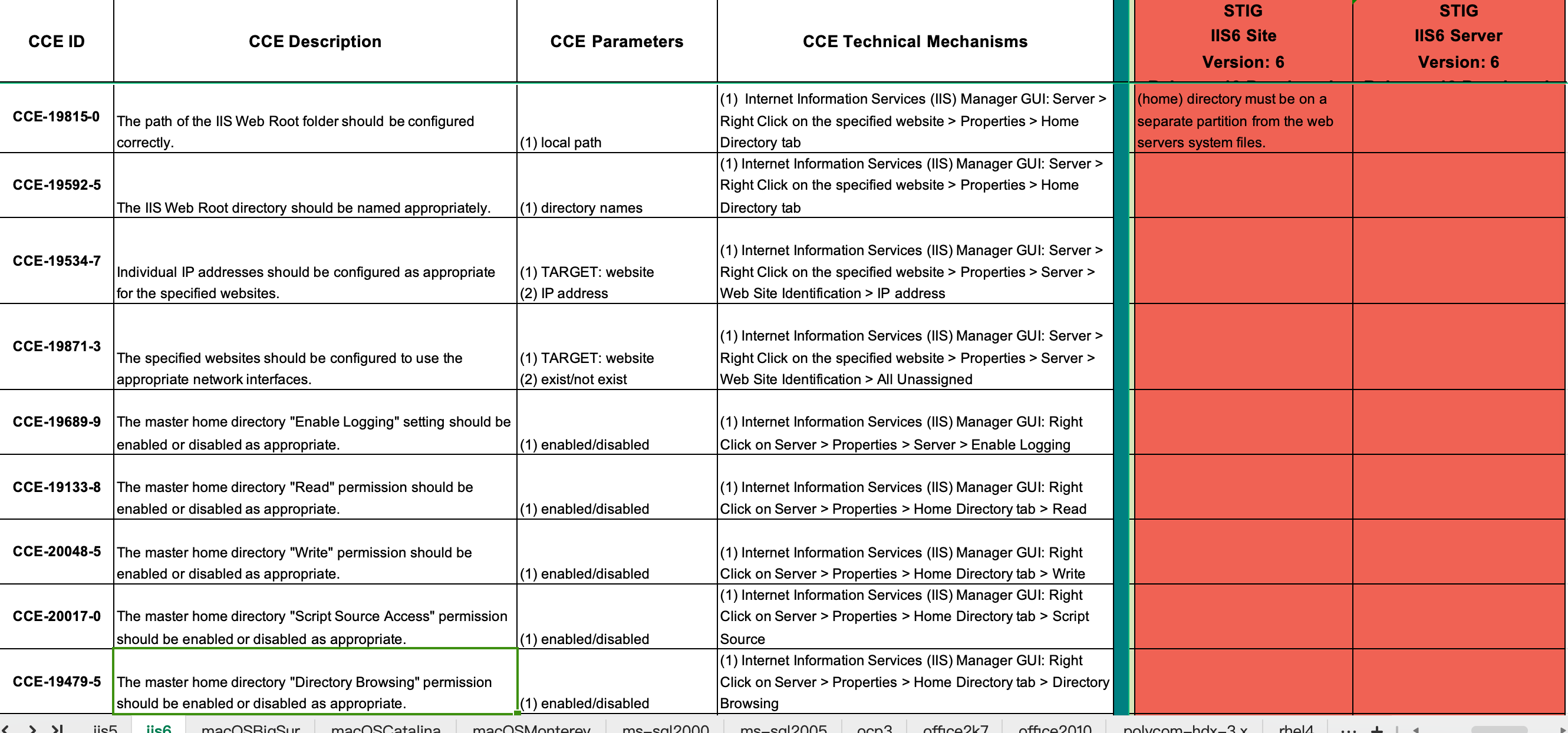

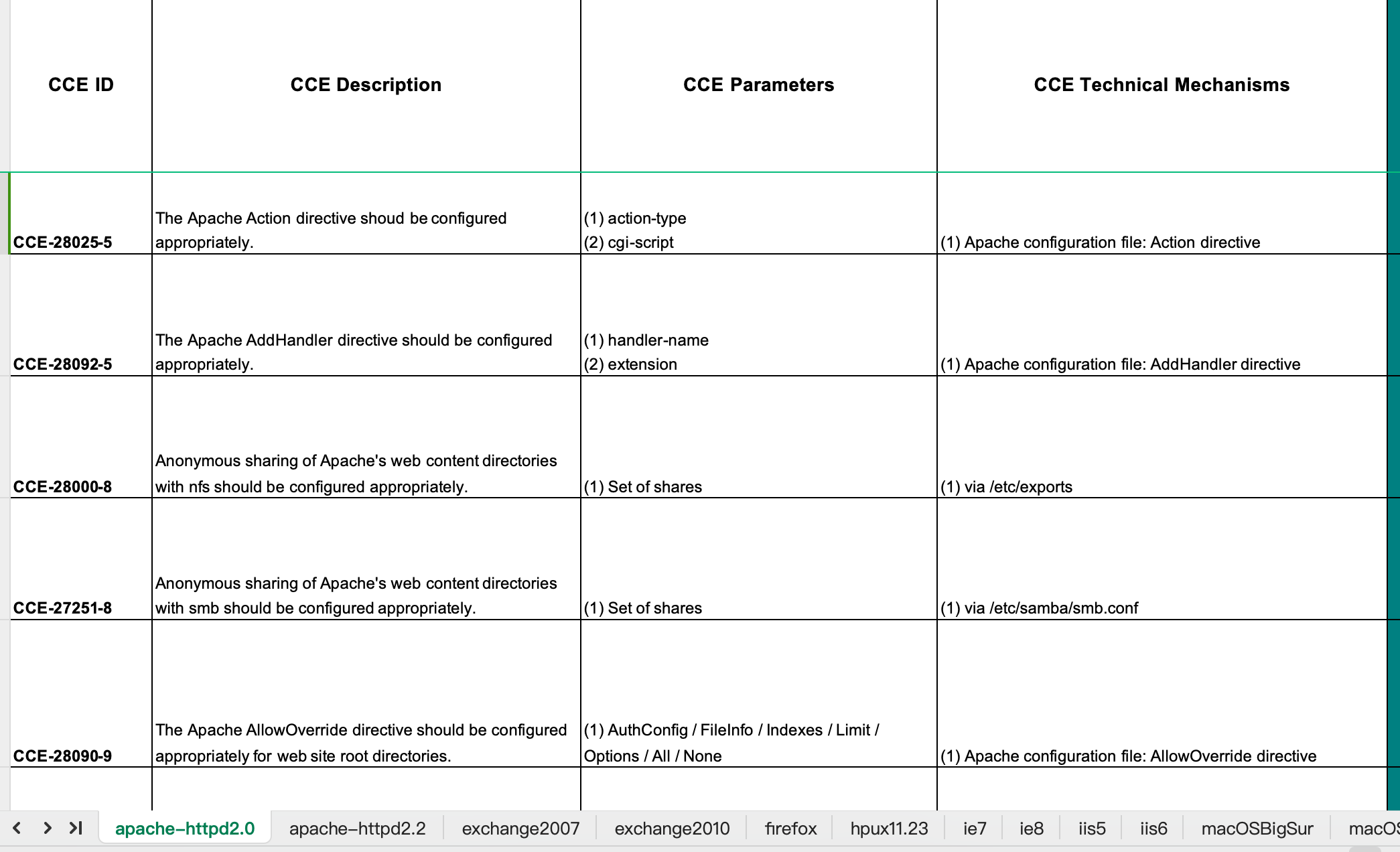

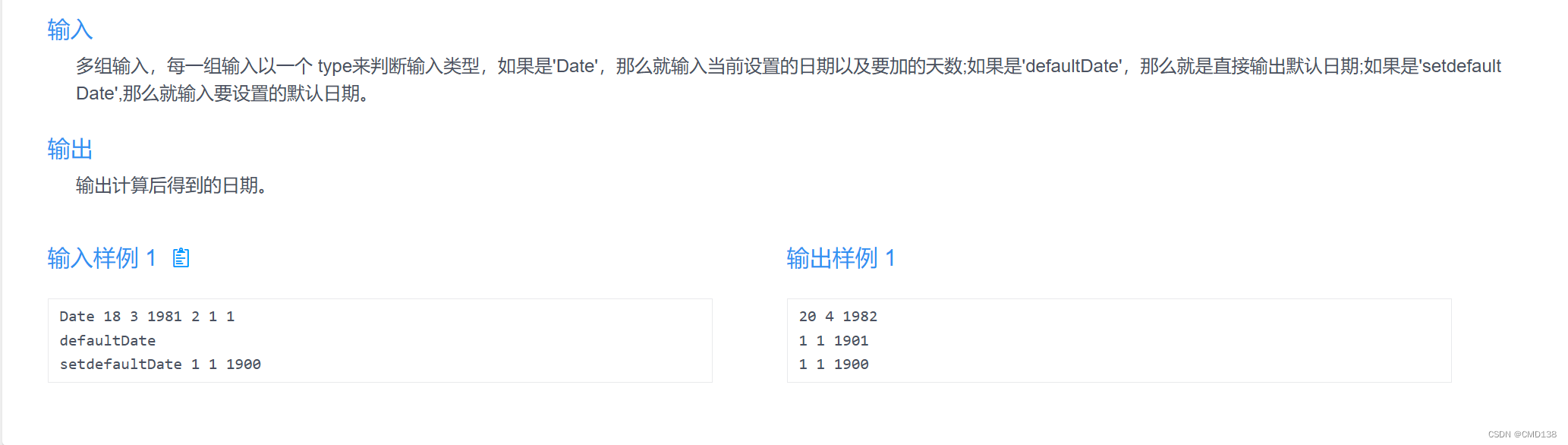

CCE列表中的每个条目都包含以下五个属性:

- CCE标识符编号:与CVE一样,CCE为每个公认的配置问题分配标识符标签,如

CCE-28025-5。这些标识符是唯一的标签或密钥,而不是描述性名称。通过一个松散的类比,CCE ID就像动物的科学名称,为一个物种提供了一个精确的标识符,该标识符得到了技术界的同意,但在通用语言使用中可能几乎没有意义。 - 描述:CCE条目包含对配置问题的人性化描述。本说明旨在描述一般问题。特别是,它并不打算断言应该或不应该进行什么特定配置。例如,一个有效的CCE描述可能是“应适当设置最小密码长度”。CCE不断言最小密码长度应该是8、10还是14。它只描述了最短密码长度的一般性和非限定性问题。

- 参数:为了在系统上实施CCE,需要指定的参数。CCE条目包含在系统上实现CCE所需指定的概念参数列表。例如,对于与“Telnet服务的启动类型应正确”(对于Windows)相关联的CCE,概念参数将为“自动”、“手动”和“禁用”。CCE条目区分了这种人类可理解的概念参数和机器可理解的参数,例如可能与“自动”、“手动”和“禁用”的概念概念相关联的特定注册表键值。

- 技术机制:对于任何给定的配置问题,可能有一种或多种方法来实现所需的结果。例如,在Windows中,“应为所有驱动器正确设置自动播放功能”问题可以通过直接编辑注册表项来设置,如果系统参与Active Directory域,则可以通过组策略对象来设置。在大多数形式的UNIX和Linux中,“FTP服务应酌情启用或禁用”的问题可以通过多种方式实现。

理解说明书及其相应的一组技术机制之间区别的一种方式是,前者描述了一个目标,而后者描述了实现该目标的一组方法。 - 参考:每个CCE条目都有一组来自已发布配置指南文件的参考资料,如NSA安全指南、CIS和DISA STIGS,这些参考资料指向文件或工具中更详细描述配置问题的特定部分。这些参考文献:

- 提供了与更详细信息的逻辑链接

- 验证任何给定配置问题对CCE条目的需求

- 验证CCE条目是在社区内使用和接受的抽象级别上描述的

目前,CCE仅专注于基于软件的配置,不支持对硬件和/或物理配置的建议。有关更多信息,请参阅CCE列表,当前最新的CCE列表为2022年发布的文档 cce-COMBINED-5.20220713.xlsx (访问密码: 6277)。

若想了解更多关于CCE的细节,可以参阅如下官方文档:

-

Introduction_to_CCE_White_Paper_July_2008.pdf (访问密码: 6277)

-

cce-intro-handout.pdf (访问密码: 6277)

5. 参考

[1] https://ncp.nist.gov/cce

[2] https://cce.mitre.org/about/index.html

推荐阅读:

- 「 网络安全常用术语解读 」软件物料清单SBOM详解

- 「 网络安全常用术语解读 」SBOM主流格式CycloneDX详解

- 「 网络安全常用术语解读 」SBOM主流格式SPDX详解

- 「 网络安全常用术语解读 」SBOM主流格式CycloneDX详解

- 「 网络安全常用术语解读 」漏洞利用交换VEX详解

- 「 网络安全常用术语解读 」软件成分分析SCA详解:从发展背景到技术原理再到业界常用检测工具推荐

- 「 网络安全常用术语解读 」什么是0day、1day、nday漏洞

- 「 网络安全常用术语解读 」软件物料清单SBOM详解

- 「 网络安全常用术语解读 」杀链Kill Chain详解

- 「 网络安全常用术语解读 」点击劫持Clickjacking详解

- 「 网络安全常用术语解读 」悬空标记注入详解

- 「 网络安全常用术语解读 」内容安全策略CSP详解

- 「 网络安全常用术语解读 」同源策略SOP详解

- 「 网络安全常用术语解读 」静态分析结果交换格式SARIF详解

- 「 网络安全常用术语解读 」安全自动化协议SCAP详解

- 「 网络安全常用术语解读 」通用平台枚举CPE详解

- 「 网络安全常用术语解读 」通用缺陷枚举CWE详解

- 「 网络安全常用术语解读 」通用漏洞披露CVE详解

- 「 网络安全常用术语解读 」通用配置枚举CCE详解

- 「 网络安全常用术语解读 」通用漏洞评分系统CVSS详解

- 「 网络安全常用术语解读 」通用漏洞报告框架CVRF详解

- 「 网络安全常用术语解读 」通用安全通告框架CSAF详解

- 「 网络安全常用术语解读 」漏洞利用交换VEX详解

- 「 网络安全常用术语解读 」软件成分分析SCA详解:从发展背景到技术原理再到业界常用检测工具推荐

- 「 网络安全常用术语解读 」通用攻击模式枚举和分类CAPEC详解

- 「 网络安全常用术语解读 」网络攻击者的战术、技术和常识知识库ATT&CK详解

相关文章:

「 网络安全常用术语解读 」通用配置枚举CCE详解

1. 背景介绍 NIST提供了安全内容自动化协议(Security Content Automation Protocol,SCAP)为漏洞描述和评估提供一种通用语言。SCAP组件包括: 通用漏洞披露(Common Vulnerabilities and Exposures, CVE):提供一个描述…...

一机游领航旅游智慧化浪潮:借助前沿智能设备,革新旅游服务效率,构建高效便捷、生态友好的旅游服务新纪元,开启智慧旅游新时代

目录 一、引言 二、一机游的定义与特点 (一)一机游的定义 (二)一机游的特点 三、智能设备在旅游服务中的应用 (一)旅游前的信息查询与预订支付 (二)旅游中的导航导览与互动体…...

)

设计模式学习笔记 - 项目实战三:设计实现一个支持自定义规则的灰度发布组件(实现)

概述 上两篇文章,我们讲解了灰度组件的需求和设计的思路。不管之前讲的限流、幂等框架,还是现在讲的灰度组件,功能性需求都不复杂,相反,非功能性需求是开发的重点。 本章,按照上篇文章的灰度组件的设计思…...

BJFUOJ-C++程序设计-实验2-类与对象

A 评分程序 答案: #include<iostream> #include<cstring>using namespace std;class Score{ private:string name;//记录学生姓名double s[4];//存储4次成绩,s[0]和s[1]存储2次随堂考试,s[2]存储期中考试,s[3]存储期…...

数据库语法复习

总结: DDL(数据定义语言) CREATE DATABASE:创建一个新的数据库。DROP DATABASE:删除一个数据库。CREATE TABLE:创建一个新的表。DROP TABLE:删除一个表。ALTER TABLE:修改表的结构&a…...

Tomcat、MySQL、Redis最大支持说明

文章目录 一、Tomcat二、MySQL三、Redis1、最大连接数2、TPS、QPS3、key和value最大支持 一、Tomcat 查看SpringBoot内置Tomcat的源码,如下: 主要就是看抽象类AbstractEndpoint,可以看到默认的核心线程数10,最大线程数200 通过…...

MATLAB数值计算工具箱介绍

MATLAB是一个强大的数学计算平台,它提供了广泛的数值计算工具箱,这些工具箱覆盖了从基础的线性代数到复杂的数值分析和优化问题。以下是MATLAB中一些关键工具箱的详细介绍: 1. 线性代数工具箱(Linear Algebra Toolbox)…...

2023 广东省大学生程序设计竞赛(部分题解)

目录 A - Programming Contest B - Base Station Construction C - Trading D - New Houses E - New but Nostalgic Problem I - Path Planning K - Peg Solitaire A - Programming Contest 签到题:直接模拟 直接按照题目意思模拟即可,为了好去…...

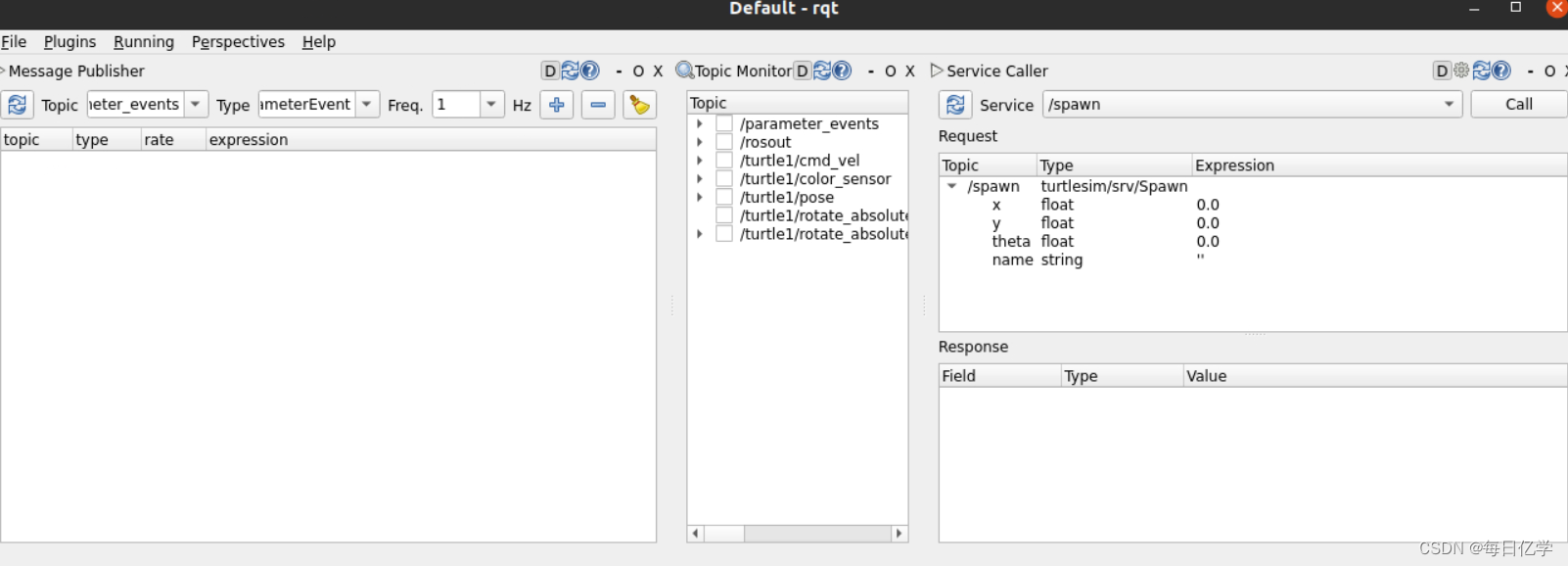

ROS2学习——Docker环境下安装于使用(1)

目录 一、简要 二、ROS2和ROS1区别 三、环境搭建与安装 (2)拉取ubuntu22.04镜像 (2)安装ROS2 1. 基本设置 2.设置源 3.安装ROS2功能包 4.测试 四、相关指令学习 1.小海龟测试 2.ros2 node等指令 3.rqt 一、简要 随着R…...

数据仓库之Hologres

官方文档 简介 Hologres是阿里云推出的一种云原生的实时分析型数据仓库。它是基于开源项目Apache Hudi(Hadoop Upserts Deletes and Incrementals)进行扩展和优化的。Hologres提供了高性Hologres是阿里云推出的一种云原生的实时分析型数据仓库。它是基…...

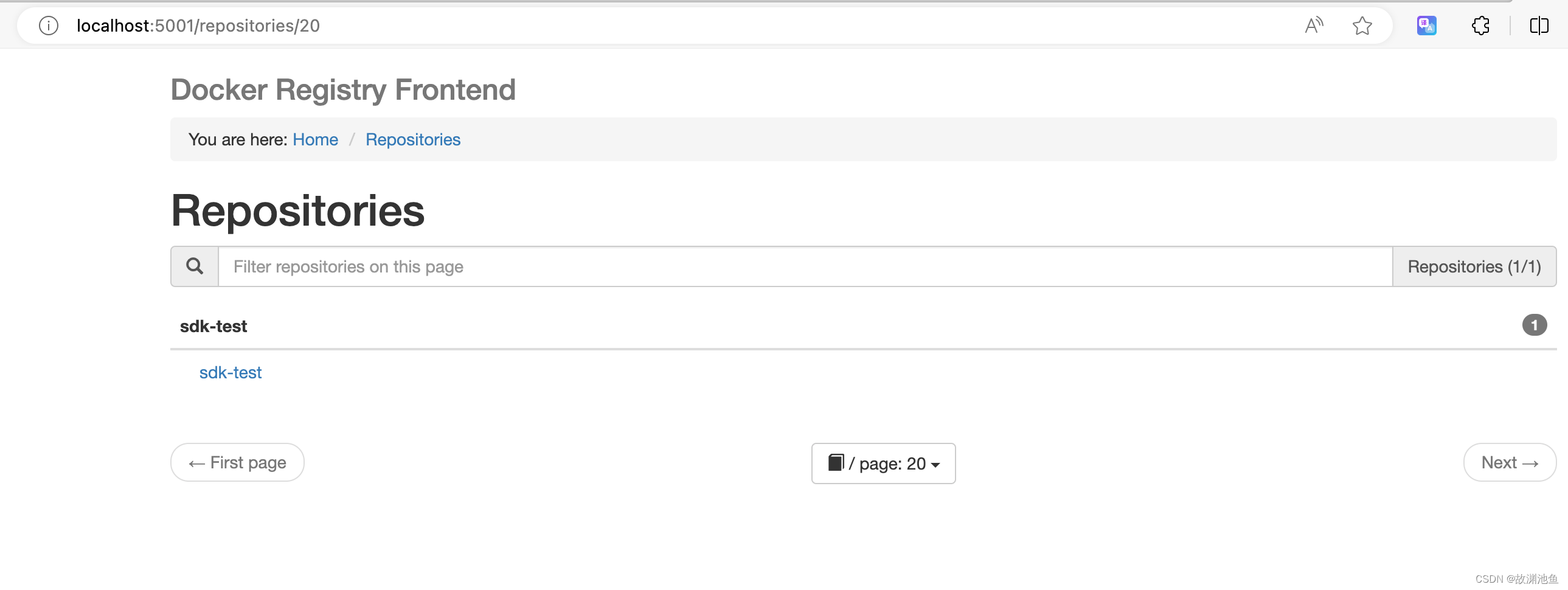

MacOS搭建docker本地私有镜像库

相关环境 macOS: bigsur 11.7.8 docker desktop: 4.22.0 docker engine: 24.0.5 准备工作 本机已经安装好docker desktop,未安装的自行参考其他教程。如果不能翻墙,可以修改本地的镜像地址,可在docker desktop 设置中的docker engine中修…...

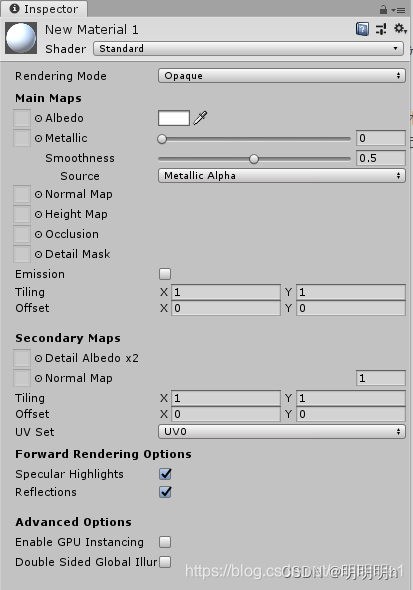

Unity Material(材质)、Texture(纹理)、Shader(着色器)简介

文章目录 一、概念二、Rendering Mode三、Main Maps三、参考文章 一、概念 Material(材质):物体的“色彩”、“纹理”、“光滑度”、“透明度”、“反射率”、“折射率”、“发光度”等,材质的本质是shader的实例(载体)Texture(贴图):附件到…...

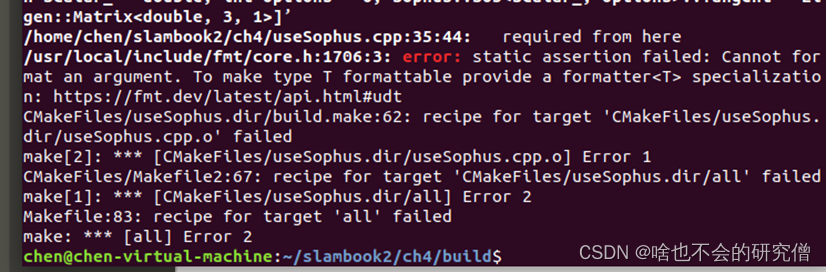

《视觉十四讲》例程运行记录(1)—— 课本源码下载和3rdparty文件夹是空的解决办法

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 文章目录 前言一、第二版十四讲课本源码下载1. 安装git工具 二、Pangolin下载和安装1. 源码下载2. Pangolin的安装(1) 安装依赖项(2) 源码编译安装(2) 测试是否安装成功 二、…...

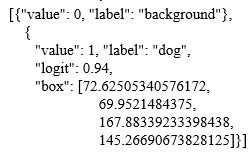

VLM与基础分割模型的联合使用

最近做的项目里有涉及大模型,里面有一部分的功能是: 将图片输入VLM(视觉语言模型,我使用的是llava),询问图中最显著的物体,将其给出的答案作为基础分割模型(我使用的是Grounded-SAM)的text prom…...

JS数组去重的方法

目录 1、includes 2、indexOf 3、Set结合Array.from 4、filter 5、reduce 6、使用双重for循环 介绍一下数组常用的去重复方法 以以下数组为例子来介绍,一维的数字类型数组: const arr [1, 2, 2, 2, 3, 1, 6, 4, 4, 6, 5, 7] 1、includes funct…...

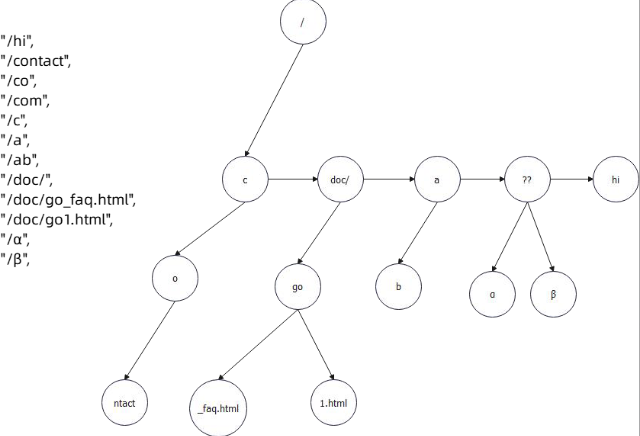

Go实战训练之Web Server 与路由树

Server & 路由树 Server Web 核心 对于一个 Web 框架,至少要提供三个抽象: Server:代表服务器的抽象Context:表示上下文的抽象路由树 Server 从特性上来说,至少要提供三部分功能: 生命周期控制&…...

C#中接口设计相关原则

在C#中,接口(Interface)是一种引用类型,它定义了一个契约,指定了一个类必须实现的成员(属性、方法、事件、索引器)。接口不提供这些成员的实现,只指定成员必须按照特定的方式被实现。…...

Pytorch学习笔记——卷积操作

一、认识卷积操作 卷积操作是一种数学运算,它涉及两个函数:输入函数(通常是图像)和卷积核(也称为滤波器或特征检测器)。卷积核在输入函数上滑动,将核中的每个元素与其覆盖的输入函数区域中的对应…...

探索鸿蒙开发:鸿蒙系统如何引领嵌入式技术革新

嵌入式技术已经成为现代社会不可或缺的一部分。而在这个领域,华为凭借其自主研发的鸿蒙操作系统,正悄然引领着一场技术革新的浪潮。本文将探讨鸿蒙开发的特点、优势以及其对嵌入式技术发展的深远影响。 鸿蒙操作系统的特点 鸿蒙,作为华为推…...

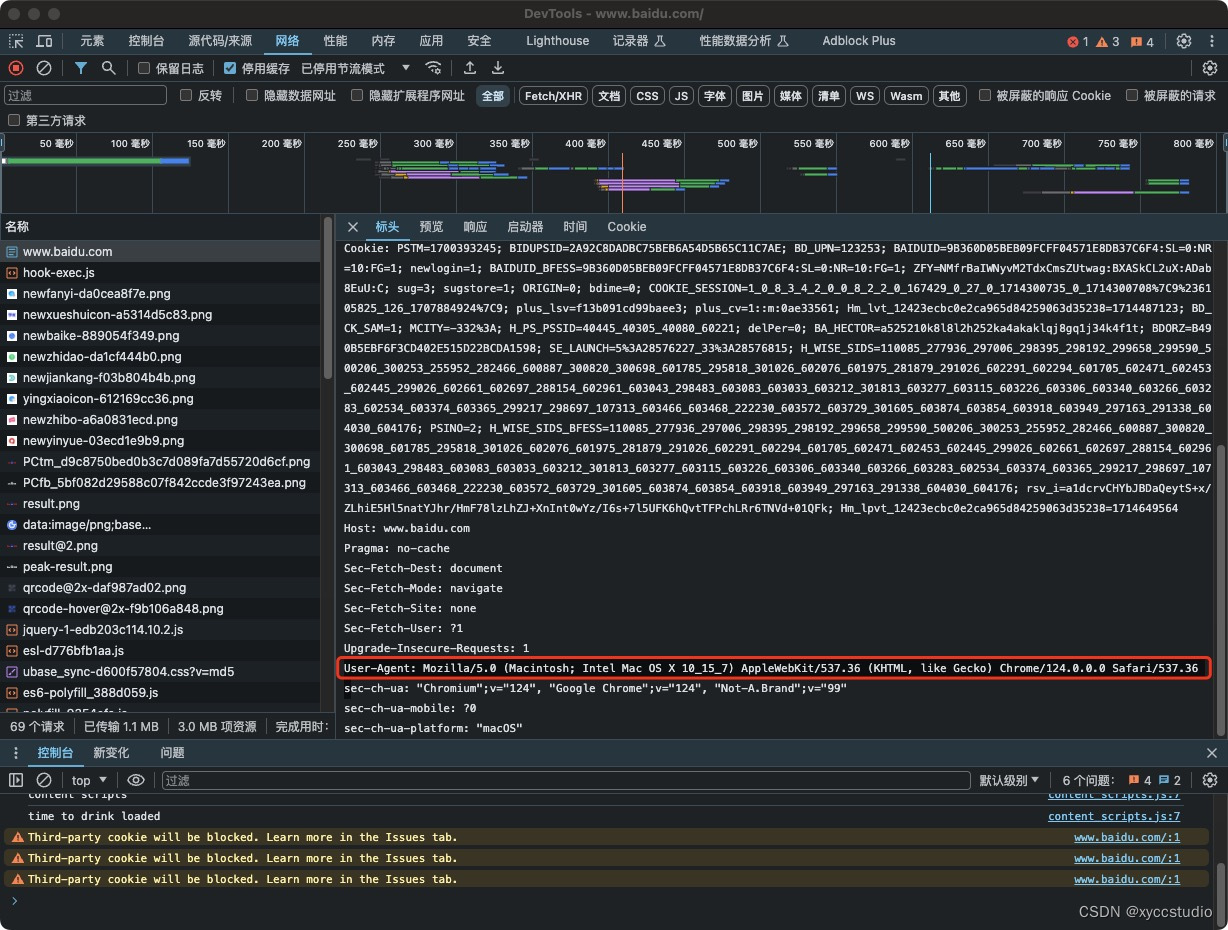

chrome extension插件替换网络请求中的useragent

感觉Chrome商店中的插件不能很好的实现自己想要的效果,那么就来自己动手吧。 本文以百度为例: 一般来说网页请求如下: 当前使用的useragent是User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/124.0.0.0 Safar…...

基于2D工程图几何特征与梯度提升模型的制造成本智能预测

1. 项目概述:从图纸到报价的智能革命在制造业,尤其是像汽车零部件这样的离散制造领域,报价速度直接决定了订单的生死。传统上,拿到一张新的2D工程图(DWG格式),成本工程师需要花上几天甚至几周时…...

Redis沙盒体验:在浏览器中零门槛掌握NoSQL核心技能

Redis沙盒体验:在浏览器中零门槛掌握NoSQL核心技能 【免费下载链接】try.redis A demonstration of the Redis database. 项目地址: https://gitcode.com/gh_mirrors/tr/try.redis 当你第一次听说Redis时,是否被那些晦涩的技术术语吓退࿱…...

HFSS仿真结果怎么看?一文读懂S参数与电场图,让你的T型波导分析不再迷茫

HFSS仿真结果深度解析:从S参数到电场图的工程实践指南面对HFSS仿真生成的复杂数据图表,许多工程师常陷入"看得见数据却读不懂含义"的困境。本文将带您穿透数据表象,掌握T型波导性能分析的核心方法论。1. S参数:波导性能…...

基于声卡与电流互感器的安全交流功率测量系统设计与实践

1. 项目概述:用声卡安全测量交流功率我一直对各种测量技术抱有浓厚的兴趣,毕竟“测量即认知”这句老话在今天依然适用。对于电力消耗和产出,没有什么比直接测量更能说明问题了。交流功率的测量,核心在于同时获取电压和电流的瞬时值…...

文件-语言-系统:基础IO-2.0——IO重定向接口,语言层缓冲区,系统级缓冲区。内核级分析!

bit::Shadow✧(≖ ◡ ≖✿ 目录 重定向接口dup2() ">" ">>" "<" 函数原型 输出重定向1和2的使用 文件描述符表 ./a.out运行: "./a.out >"默认重定向是fd 1 合并标准输入输出 缓冲区 什么是缓冲…...

CANoe诊断测试没CDD文件怎么办?手把手教你用Fault Memory窗口和CAPL脚本读取解析DTC故障码

CANoe诊断测试无CDD文件的实战解决方案:从Fault Memory到CAPL脚本全解析当CDD文件缺失或定义不清晰时,诊断测试工程师常常陷入困境。本文将深入探讨如何利用Fault Memory窗口的基础功能,并通过CAPL脚本实现更灵活、更强大的故障码读取与解析方…...

Graphin高级应用:结合GISDK构建配置化图分析模块的完整指南

Graphin高级应用:结合GISDK构建配置化图分析模块的完整指南 【免费下载链接】Graphin 🌌 A React toolkit for graph visualization based on G6. 项目地址: https://gitcode.com/gh_mirrors/gr/Graphin 在当今数据驱动的时代,图可视化…...

独立开发者如何利用Taotoken Token Plan,以更低成本启动AI项目

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 独立开发者如何利用Taotoken Token Plan,以更低成本启动AI项目 对于独立开发者或小型团队而言,启动一个集成…...

解决方法:庐山派K230接串口没识别到端口问题

一、插入usb转串口工具之前二、插入usb转串口工具之后三、解决方法说明:🔍 核心原因:USB Serial 设备,没有被识别为 COM 口你现在看到的 USB Serial,说明开发板已经正常启动了,USB 也被电脑识别到了&#x…...

JMeter实现RSA签名验签全流程实战

1. 为什么RSA加密接口测试总卡在“连通但失败”这一步? 你有没有遇到过这种情况:接口文档写得清清楚楚,Postman里填好URL、Header、Body,一发请求——返回 {"code":4001,"msg":"签名验证失败"} …...