服务器数据恢复—拯救raid5阵列数据行动,raid5数据恢复案例分享

Raid5数据恢复算法原理:

分布式奇偶校验的独立磁盘结构(被称之为raid5)的数据恢复有一个“奇偶校验”的概念。可以简单的理解为二进制运算中的“异或运算”,通常使用的标识是xor。运算规则:若二者值相同则结果为0,若二者结果不同则结果为1。

例如0101 xor 0010根据上述运算规则来计算的话二者第一位都是0,两者相同,结果为0 ;第二、三、四位的数值不同则结果均为1,所以最终结果为0111。公式表示为:0101 xor 0010 = 0111,所以在 a xor b=c 中如果缺少其中之一,我们可以通过其他数据进行推算,这就是raid5数据恢复的基本原理。

了解了这个基本原理之后,您可以尝试一下恢复raid5阵列的丢失数据。

Raid5磁盘阵列数据恢复案例一:

一台某品牌服务器中有一组由6块SCSI硬盘组建的raid5磁盘阵列,redhat linux操作系统+ext3文件系统。

在运行过程中服务器瘫痪,管理员对服务器进行检查后发现有两块硬盘离线,将其中一块离线硬盘进行强制上线操作,但操作系统无法正常启动。于是管理员将服务器关机,然后联系北亚企安数据恢复中心恢复服务器中的数据。

在服务器数据恢复工作中,raid5阵列两块硬盘离线的情况十分常见。raid5支持一块硬盘离线的冗余保护,一旦多块硬盘离线,服务器便处于瘫痪状态,且离线硬盘不会自动上线。大多数品牌的raid控制器对阵列中磁盘状态比较敏感,多数情况下硬盘掉线仅仅是因为电源波动、控制器bug、磁盘读写不稳定等非磁盘故障原因所导致,所以很多情况下磁盘阵列中的掉线盘不存在物理故障,本案例就是如此。这种情况下将掉线硬盘强制上线的风险是很大的,一旦上线出错就会给数据造成不可逆的损坏,数据恢复难度非常大。

将故障服务器中所有硬盘变厚取出,以只读方式进行扇区级全盘镜像,在镜像备份过程中发现多块硬盘存在坏道但没有下线,可能是raid没有读到硬盘坏道。镜像完成后将所有磁盘按照编号还原到原服务器中,后续的数据分析和数据恢复操作都基于镜像文件进行,避免对原始磁盘数据造成二次破坏。

基于镜像文件分析原服务器的raid组成结构,虚拟重组raid并对raid结构进行验证,人工修复破坏的结构,将修正后的数据导出到一台存储上临时存放。

使用完好的硬盘在原服务器上搭建新的raid5磁盘阵列,将恢复出的数据迁移到新搭建的raid中。检验恢复出来的数据,一切正常。

Tips:一旦raid5磁盘阵列出现多块硬盘离线,并且服务器瘫痪的情况切记不要盲目进行强制上线操作。如果有足够的备用空间,可将源硬盘全部镜像。

Raid5磁盘阵列数据恢复案例二:

一台服务器中有一组由12块磁盘组建的raid5磁盘阵列,Linux操作系统+ext3文件系统。Raid中2号盘和6号盘两块硬盘的指示灯亮黄色,工作人员检查后将6号盘进行强制上线操作,强制上线后发现有很多目录打不开,少数可以打开的目录中的部分目录有文件丢失的情况。管理员联系北亚企安数据恢复中心恢复服务器中的数据。

镜像过程在这里不再赘述了。首先基于镜像文件分析原raid结构,将强制上线的6号盘去掉,将2号盘加入进去并虚拟重组raid。

提取数据,在2号盘中发现不规则的坏道。

使用专业工具将2号硬盘进行完整镜像,绝大部分坏道成功读取。

将2号盘镜像数据加入并虚拟重组raid环境,再次提取数据,经过检测,99%的数据都被恢复出来,用户认可数据恢复结果。

相关文章:

服务器数据恢复—拯救raid5阵列数据行动,raid5数据恢复案例分享

Raid5数据恢复算法原理: 分布式奇偶校验的独立磁盘结构(被称之为raid5)的数据恢复有一个“奇偶校验”的概念。可以简单的理解为二进制运算中的“异或运算”,通常使用的标识是xor。运算规则:若二者值相同则结果为0&…...

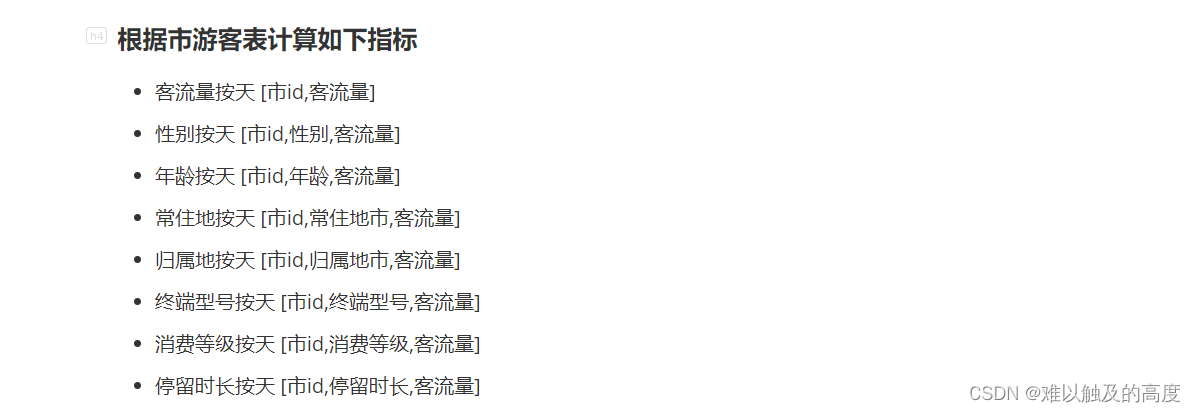

旅游集市数仓建设

旅游集市数仓建设 小白如何从0到1成为大数据工程师 目录 旅游集市数仓建设 1.上传数据 2.可能用到的UDF函数 3.创建所需数据库及表 1)ODS层 ①ods_oidd ②ods_wcdr ③ods_ddr ④ods_dpi 2)DWD层 ①dwd_res_regn_mergelocation_msk_d ②dwm_s…...

vue实现点击高亮效果

<view class"tabs"><textv-for"(item, index) in subTypes":key"item.id"class"text":class"{ active: index activeIndex }"//动态绑定高亮类:判断下标是否等于当前下标tap"activeIndex index&…...

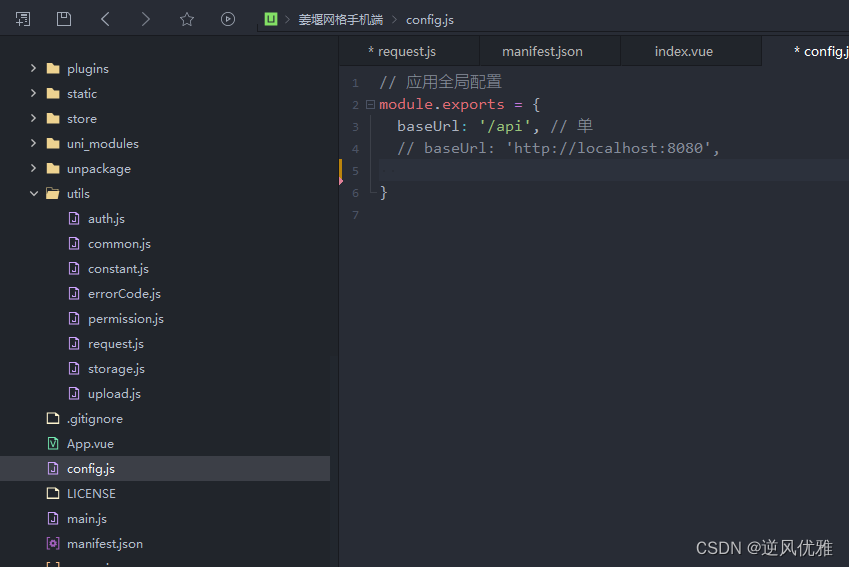

uniapp 配置请求代理+请求封装

uniapp官网提供了三种方式:什么是跨域 | uni-app官网 1. 通过uniapp自带浏览器 打开项目是不存在跨域的 第二种方式: "h5" : {"template" : "static/index.html","devServer": {"proxy": {&quo…...

代码随想录算法训练营第二十八天|216.组合总和III、17.电话号码的字母组合

216.组合总和III 文档讲解:代码随想录 题目链接:. - 力扣(LeetCode) 这一题与昨天的组合差不多,区别就在只有和是目标值的时候才会加入到result数组中,并且在回溯时,会处理sum的值 class Solution:def __i…...

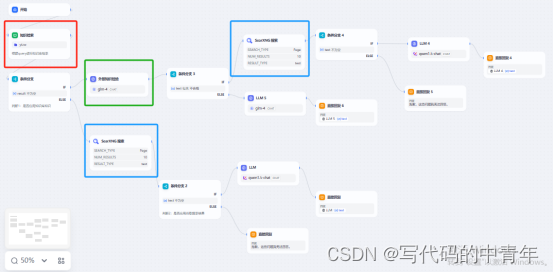

大模型prompt实例:知识库信息质量校验模块

大模型相关目录 大模型,包括部署微调prompt/Agent应用开发、知识库增强、数据库增强、知识图谱增强、自然语言处理、多模态等大模型应用开发内容 从0起步,扬帆起航。 大模型应用向开发路径:AI代理工作流大模型应用开发实用开源项目汇总大模…...

正则表达式和lambda表达式

正则表达式(Regular Expressions)和Lambda表达式虽然都包含“表达式”一词,但它们在编程中的作用和用法是完全不同的。让我们详细比较一下它们的定义、用途和应用场景: 正则表达式 定义:正则表达式是一种用于匹配文本…...

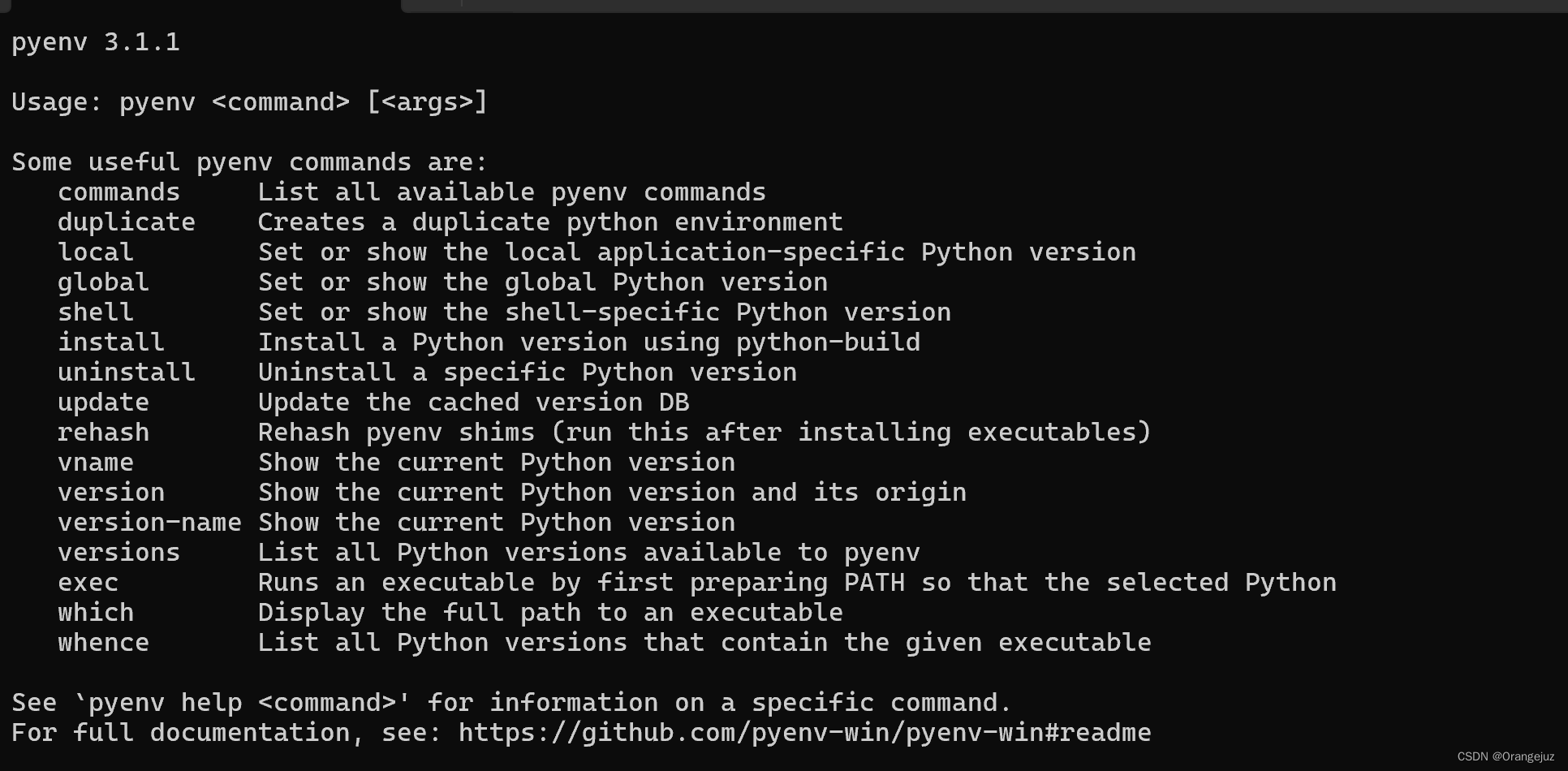

pyenv 之 python 多版本管理(win11)

1. 背景 常常会用到Python的多个版本,因此可以使用Pyenv来对Python版本进行管理。 2. win11下载 pyenv 在终端执行下载语句: pip install pyenv-win --target D:\software\pyenv 其中 D:\software\pyenv 为你想要下载到的文件目录,建议在 …...

nodemon运行ts文件

https://juejin.cn/post/7035637086451400734 nodemon经常用来调试js文件,大家都是知道的,但是用nodemon来调试ts文件,大家试过吗? 如果直接运行nodemon index.ts是会报错的。 ts 复制代码 //index.ts console.log(1) 需要全局…...

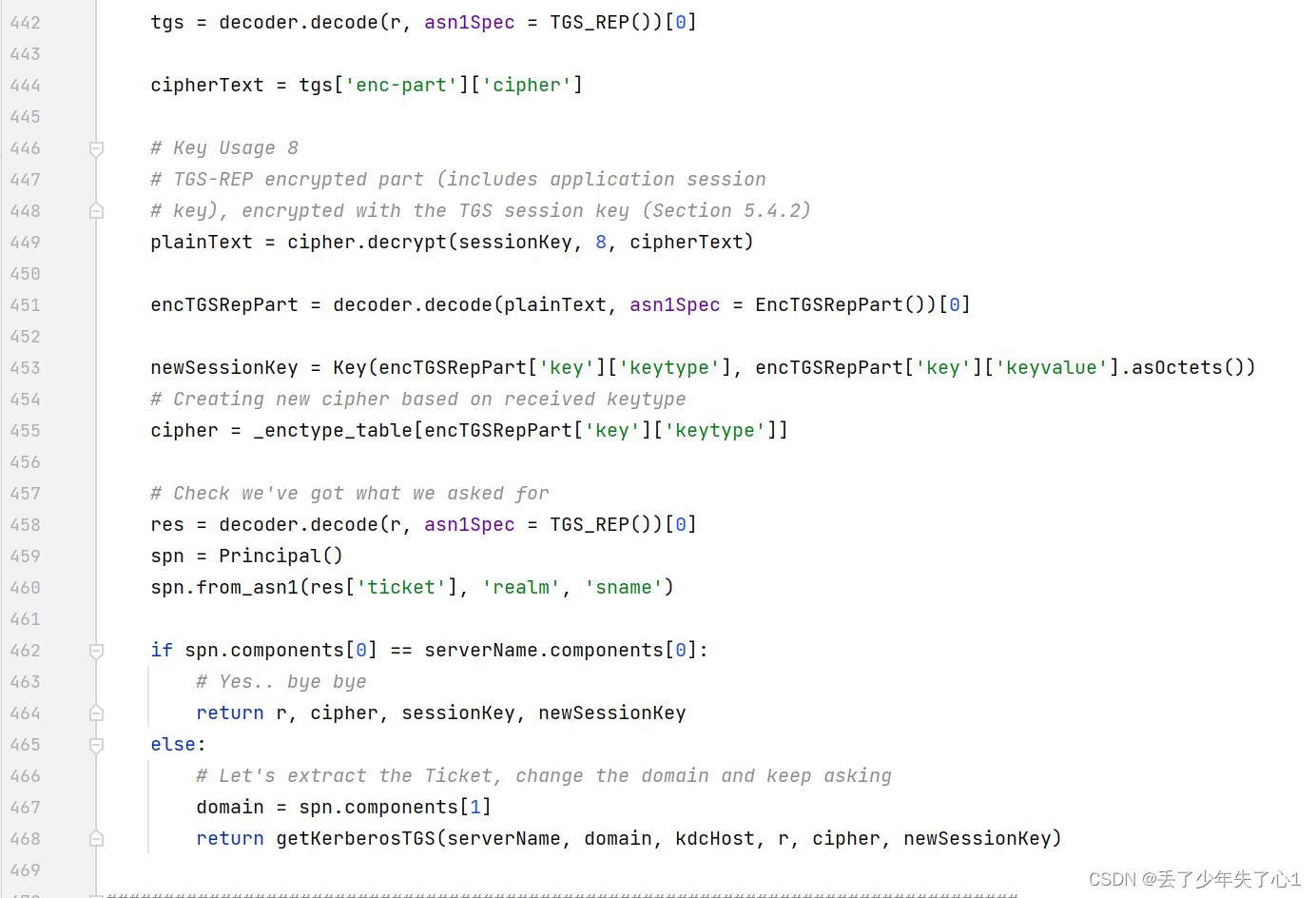

内网渗透瑞士军刀-impacket工具解析(二)

impacket工具解析之Kerberos认证协议 上一期我们介绍了impacket中ntlm协议的实现,在Windows认证中除了使用ntlm认证,还支持Kerberos认证协议,Kerberos认证也是Windows 活动目录中占比最高的认证方式。 什么是Kerberos协议? Kerb…...

huggingface 笔记:pipeline

1 介绍 pipeline() 是使用预训练模型进行推理的最简单和最快速的方式。可以针对不同模态的许多任务直接使用 pipeline() 2 举例:情感分析 2.1 创建pipeline实例 from transformers import pipelineclassifier pipeline("sentiment-analysis") #首先创…...

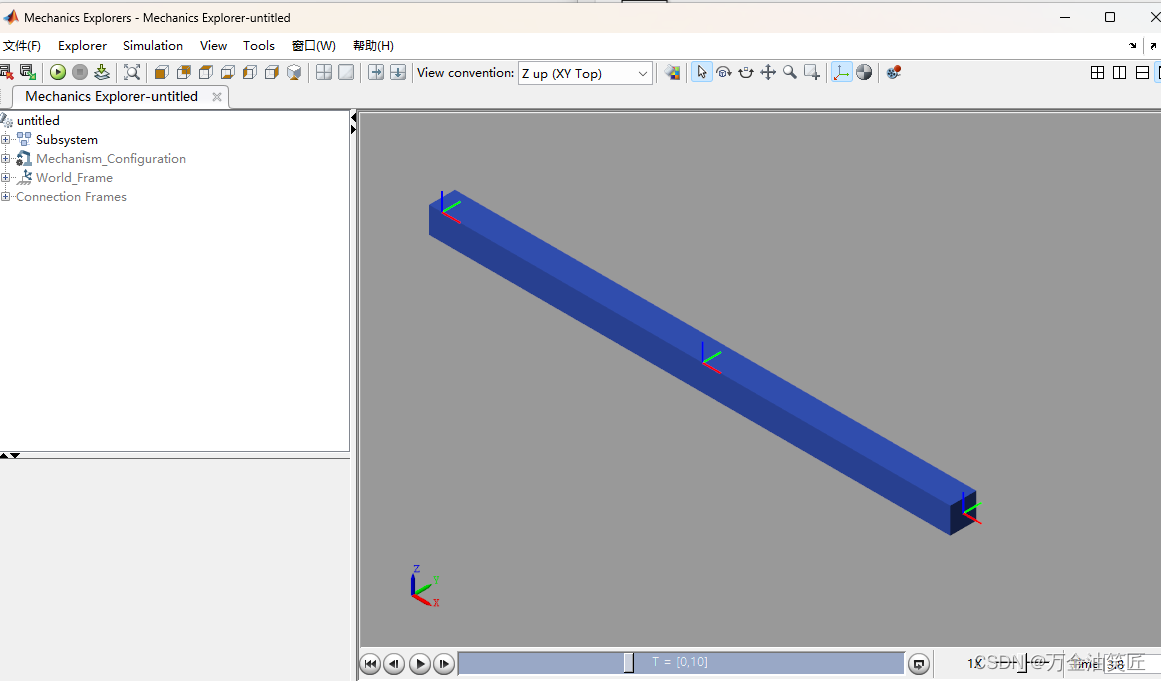

玩转Matlab-Simscape(初级)-01-从一个简单模型开始学习之旅

** 玩转Matlab-Simscape(初级)- 01 - 从一个简单模型开始学习之旅 ** 目录 玩转Matlab-Simscape(初级)- 01 - 从一个简单模型开始学习之旅 前言一、从模板开始建模二、建模一个简单的连杆2.1 建模2.2 生成子系统 总结 前言 在产…...

电脑录屏软件有哪些?这3款神器必须要知道

在当今现代社会,电脑录屏软件已经成为人们日常生活中不可或缺的一部分。无论是录制游戏精彩瞬间、制作教程、还是在线会议记录,一款好用的电脑录屏软件都能帮助我们更高效地完成任务。可是电脑录屏软件有哪些呢?接下来,我们将介绍…...

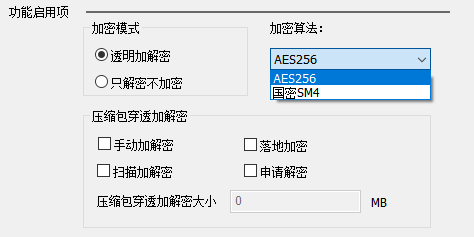

如何在华企盾DSC防泄密系统中设置文件自动加密?

在华企盾DSC系统中设置文件自动加密的过程,简单且用户友好,确保了企业数据的安全,同时不干扰日常工作流程。以下是设置文件自动加密的步骤: 系统安装与配置:确保华企盾DSC数据防泄密系统已经在企业的网络中正确安装和配…...

【DevOps】Dockerfile详解,做自己的docker镜像

学会使用DockerHub找自己想要的镜像以后,我们会很方便的使用一些公用镜像仓库的Docker镜像。但是开发和部署的过程中,能找到的镜像可能并不能满足我们需要,这样我们就需要自己制作Docker镜像。我们通过需要编写一个 Dockerfile,然…...

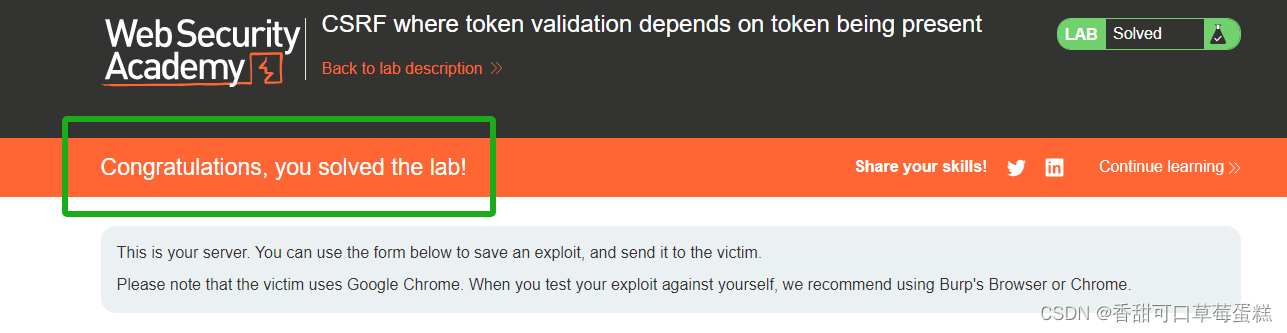

CSRF 攻击实验:Token 不存在绕过验证

前言 CSRF(Cross-Site Request Forgery),也称为XSRF,是一种安全漏洞,攻击者通过欺骗用户在受信任网站上执行非自愿的操作,以实现未经授权的请求。 CSRF攻击利用了网站对用户提交的请求缺乏充分验证和防范…...

c#教程——索引器

前言: 索引器(Indexer)可以像操作数组一样来访问对象的元素。它允许你使用索引来访问对象中的元素,就像使用数组索引一样。在C#中,索引器的定义方式类似于属性,但具有类似数组的访问方式。 索引器&#x…...

)

麒麟服务器上执行可执行脚本报错:bash: ./xx: Permission denied(完整版)

前情提要 本来都好好的,我重启了服务器以后就开始报这个错了,而我的麒麟服务器目前是这个情况: 已经在服务器上配置好了 ssh 免密登录,在命令行里执行 ssh -o StrictHostKeyCheckingno -p 22 usernamexxx.xxx.xxx.xxx 可以正常登…...

前端起dev从110秒减少到7秒, 开发体验大幅提升

[webpack由浅入深]系列的内容 第一层: 了解一个小功能的完整流程. 看完可以满足好奇心和应付原理级别面试.第二层: 源码陪读, webpack源码比较灵活, 自己看容易陷入迷惑. 文章里会贴出关键流程的代码来辅助阅读源码. 如果你正在自己调试, 在这些方法上下断点会节约你宝贵的时间…...

6-英语不好,能学习嵌入式吗?

文/一只会飞的猫 本文为原创作品,收录于独家专栏:《嵌入式入行认知指南,避开99%的入行弯路》 已加入原创侵权保护,未经同意,禁止任何形式的搬移/转载/改编等,违者必究! 与两千多位想要学习嵌入式的同学交流过程中,总能被问到这个问题: “我英语四级都没过,单词记不住…...

: 丰富的序列 - Python序列类型核心解析)

《流畅的Python》读书笔记03(补充01): 丰富的序列 - Python序列类型核心解析

《流畅的 Python》第 2 章“丰富的序列”系统性地阐述了 Python 序列类型的体系结构、核心操作及其背后的设计哲学。本章内容可归纳为以下四个核心模块: 一、序列类型的分类体系 Python 序列从两个正交维度进行分类,形成了清晰的类型矩阵。 分类维度类…...

照片直播如何实现?Android 通过 PTP/MTP 有线连接相机的技术方案

一、应用场景 在婚礼摄影、赛事记录、电商拍摄等业务中,客户往往希望: 摄影师按下快门,手机或平板立刻能看到照片。 常见传输方式的对比: 方式 问题 WiFi 延迟高、断连频繁 蓝牙 传输速度慢 有线 OTG ✅ 稳定、实时、低…...

GitHub中文插件终极指南:3分钟让英文GitHub变母语界面

GitHub中文插件终极指南:3分钟让英文GitHub变母语界面 【免费下载链接】github-chinese GitHub 汉化插件,GitHub 中文化界面。 (GitHub Translation To Chinese) 项目地址: https://gitcode.com/gh_mirrors/gi/github-chinese 还在为GitHub的英文…...

量子化学计算中的自旋适应算符与费米子激发算符

1. 量子化学计算中的自旋适应算符基础在量子化学模拟领域,保持电子波函数的自旋对称性是一个根本性挑战。传统计算方法中,我们使用Slater行列式来表示多电子波函数,这种方法虽然直观,但无法保证波函数是总自旋算符Ŝ的本征态。自旋…...

手把手教你用Python3运行seeyon_exp工具,一键检测致远OA常见漏洞

手把手教你用Python3运行seeyon_exp工具进行致远OA漏洞检测 在当今企业数字化办公环境中,协同办公系统承载着大量核心业务数据,其安全性至关重要。致远OA作为国内广泛使用的办公自动化平台,近年来曝光的多个高危漏洞引起了安全从业者的高度关…...

【YOLOv5 v6.1】从零到一:手把手实战自定义数据集训练与部署避坑指南

1. 环境准备:从零搭建YOLOv5训练环境 第一次接触YOLOv5时,我最头疼的就是环境配置。这里分享一个经过多次验证的稳定方案,适用于大多数NVIDIA显卡设备。首先需要安装Anaconda,这是管理Python环境的利器。我习惯用Miniconda&#x…...

基于MYC-Y6ULX-V2核心板的工业运动控制系统实践

1. 项目概述:当工业运动控制遇上嵌入式核心板在工业自动化领域,运动控制系统是驱动设备精确执行动作的“大脑”和“神经中枢”。从数控机床的精密加工,到机器人的流畅轨迹,再到包装产线的快速分拣,其核心都依赖于一个稳…...

Taotoken平台Token计费模式下的用量看板使用指南

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken平台Token计费模式下的用量看板使用指南 作为项目管理者,当团队同时接入多个大语言模型进行开发时,…...

如何用Lano Visualizer打造智能音频可视化桌面:从音乐爱好者到专业用户的完整指南

如何用Lano Visualizer打造智能音频可视化桌面:从音乐爱好者到专业用户的完整指南 【免费下载链接】Lano-Visualizer A simple but highly configurable visualizer with rounded bars. 项目地址: https://gitcode.com/gh_mirrors/la/Lano-Visualizer 你是否…...