红蓝对抗 网络安全 网络安全红蓝对抗演练

什么是红蓝对抗

在军事领域,演习是专指军队进行大规模的实兵演习,演习中通常分为红军、蓝军,演习多以红军守、蓝军进攻为主。类似于军事领域的红蓝军对抗,网络安全中,红蓝军对抗则是一方扮演黑客(蓝军),一方扮演防御者(红军)。在国外的话,进行渗透攻击的团队经常称做红队,在国内称为蓝队实际上应该是比较准确的叫法。

红蓝对抗的目的

安全是一个整体,正如木桶定律,最短的木板是评估木桶品质的标准,安全最薄弱环节也是决定系统好坏的关键。而网络红蓝军对抗的目的就是用来评估企业安全性,有助于找出企业安全中最脆弱的环节,提升企业安全能力的建设。

红蓝对抗关注点

其实红蓝对抗点没有统一的标准,因为很多会涉及到业务以及内网攻击的场景,所以个人认为红蓝团队比较适合甲方团队自己组建,这样信息资源比较可控,做的也会更细致。例如曾经在中小型互联网公司做的红蓝对抗点:

外网web安全

办公网安全

IDC主机安全

DB专项

这边web安全的关注点会不同于渗透测试的团队,例如红蓝团队就会关注一些敏感文件泄漏、管理后台暴露、waf有效性、waf防御效果、违规使用的框架等。再例如办公网安全红蓝团队还会关注安全助手的一些问题,也就是说红蓝团队关注的不仅是应用服务的漏洞,各个安全组件的效果、漏洞都会关注到。

上面都是按照一个个大项来进行,其实还有的红蓝团队是按项目来分,比如说xx支付业务红蓝对抗,给你域名或者ip,让你自由发挥,不限方法拿到目标flag(例如xx支付的数据或者机器权限等),这个过程不要求测的全,以结果为导向。然后红队(防御方)尽可能复盘补漏,把不完善的地方都补齐。后面可以继续进行对抗演练,继续找出薄弱点,这边很考验红队的技术和业务的了解程度,能从蓝队的攻击链路中,找出尽可能多的脆弱点,做出防御策略。所以,我觉得红蓝对抗还是得根据公司的规模、安全人员的比例、技术人员的素养做制定,都按同一套标准是不会适用所有公司的。我的建议就是中小规模公司的红蓝对抗点尽可能覆盖全,尽可能找出全量的脆弱点让红队的人员进行修复后进行新一轮对抗。而大公司就可以不用考虑面面俱到,以夺取目标结果为导向,脆弱点由红队自己发现,红队自己修复,而后周期的进行红蓝对抗。可以看出大公司的红蓝对抗更类似于APT攻击,这也正是大公司蓝队喜欢招APT人员的关系。

红蓝对抗测试的方法

如果是中小型的互联网企业的话,我的方法是先预先讨论好并记录下脑图,然后

按专项测试

每个专项包含很多点,按点排期测试

报告撰写,漏洞闭环

例行扫描

持续跟进,复盘测试

因为中小型企业个人认为还是以全为主,尽可能把漏洞修复完。大型公司可以大量的人力投入,业务也繁多,还是以结果导向,漏洞的薄弱点由红队确认,所以方法就没有统一的标准。

红蓝对抗注意事项

测试前提前报备

有可能会影响到业务的操作时候务必提前沟通

漏洞的确认按照公司的规范制度制定

漏洞和业务沟通确认后再发工单修复

漏洞闭环

这边需要注意的是测试需要提前报备,免得事后被业务捅,更要注意的是测试千万不要影响到业务。 还有经常有点大家会忽略的是,一定要进行漏洞闭环,发现漏洞而不去解决漏洞等于无效漏洞。

红蓝对抗所需技术

红蓝对抗不同于渗透测试,红蓝对抗测试的范围很广泛,不仅需要渗透技术,还需要逆向、脚本编程、各种绕过黑魔法等。所以,红蓝对抗不仅需要渗透测试的人才,也需要逆向的工程师,甚至是区块链安全工程师、数据安全方向的工程师等,所以说其实在大公司更容易开展红蓝对抗,因为大公司人才更加齐全。红蓝对抗也需要团队的协作,一个人是比较难完成的,更好的方式,不同的团队进行红蓝对抗,每个团队攻击的方法思路也不尽相同,更能模拟真实的场景攻击,对于红队查缺补漏也更有帮助。如下,是用到的一小部分工具:

Python

IDA

JEB

Masscan

Nmap

Metasploit

搜集的各类样本

总结:

红蓝对抗一定要区别于渗透测试,渗透测试这是每个公司的标配。红蓝对抗的价值在于挖掘渗透测试不关注的漏洞或者渗透测试无法覆盖的点,并且持续的对抗,不断帮助业务提升安全能力,完善自己的安全防御。根据自己做的红蓝对抗经验来说,我们发现办公安全助手的漏洞、waf的部署缺和绕过缺陷以及HIDS一些缺陷等。其实这些东西渗透测试很少会去涉及和考虑,而红蓝对抗的作用就显现,这些风险的发现对于自身的安全防御是有很大的帮助的,因为你挖漏洞只是修修补补,而做这些红蓝对抗发现的问题,则是解决一类的问题。对于这种方式的对抗,老大也认可,自己也有很有满足感,所以对于红蓝对抗,其实是很适合互联网安全团队去尝试组建的。

网络安全学习路线 (2024最新整理)

如图片过大被平台压缩导致看不清的话,评论区点赞和评论区留言扣1或者关注我我后台会主动发给你!

第一阶段:安全基础

网络安全行业与法规

Linux操作系统

计算机网络

HTML PHP Mysql Python基础到实战掌握

第二阶段:信息收集

IP信息收集

域名信息收集

服务器信息收集

Web网站信息收集

Google hacking

Fofa网络安全测绘

第三阶段:Web安全

SQL注入漏洞

XSS

CSRF漏洞

文件上传漏洞

文件包含漏洞

SSRF漏洞

XXE漏洞

远程代码执行漏洞

密码暴力破解与防御

中间件解析漏洞

反序列化漏洞

第四阶段:渗透工具

MSF

Cobalt strike

Burp suite

Nessus Appscea AWVS

Goby XRay

Sqlmap

Nmap

Kali

第五阶段:实战挖洞

漏洞挖掘技巧

Src

Cnvd

众测项目

热门CVE漏洞复现

靶场实战

学习资料的推荐

学习框架已经整理完毕,现在就差资料资源了,我这里整理了所有知识点对应的资料资源文档,大家不想一个一个去找的话,可以参考一下这些资料!

1.视频教程

2.SRC技术文档&PDF书籍

3.大厂面试题

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。

相关文章:

红蓝对抗 网络安全 网络安全红蓝对抗演练

什么是红蓝对抗 在军事领域,演习是专指军队进行大规模的实兵演习,演习中通常分为红军、蓝军,演习多以红军守、蓝军进攻为主。类似于军事领域的红蓝军对抗,网络安全中,红蓝军对抗则是一方扮演黑客(蓝军&…...

springboot 序列化和反序列化

介绍 在Java中,序列化和反序列化是一种将对象转换为字节流或将字节流转换为对象的机制。通过序列化,可以将对象存储到文件中、传输到网络上,或者在分布式系统中进行对象的传递。本文将详细介绍Java序列化和反序列化的原理、使用方法和常见应用…...

德克萨斯大学奥斯汀分校自然语言处理硕士课程汉化版(第一周) - 自然语言处理介绍和线性分类

自然语言处理介绍和线性分类 1. 自然语言处理介绍2. 线性二分类3. 情感分析和基础特征提取 3.1. 情感分析3.2. 特征提取3.3. 文本预处理 4. 学习的基础-梯度下降算法5. 感知机6. 逻辑回归7. 情感分析8. 感知机和逻辑回归 1. 自然语言处理介绍 自然语言处理的目标是什么 能够解…...

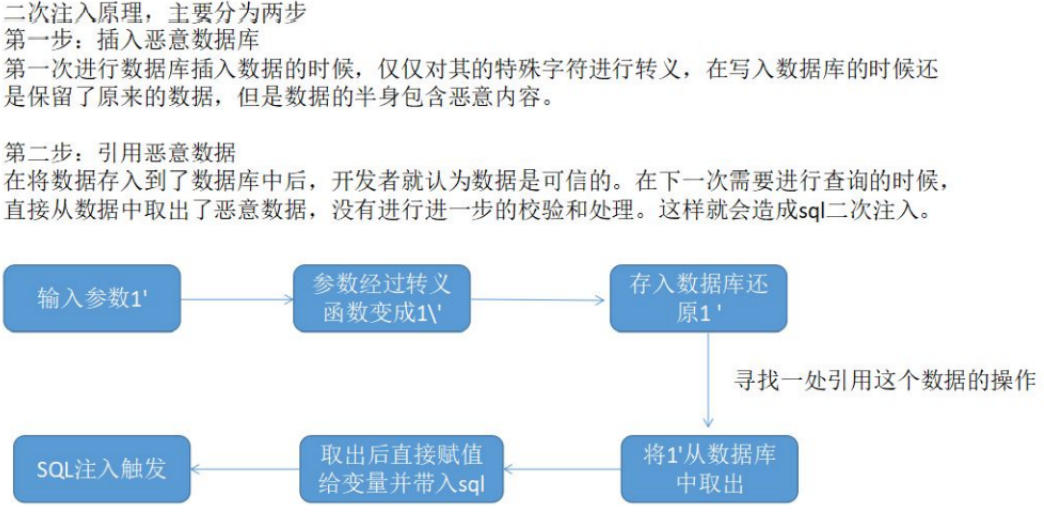

SQL注入漏洞常用绕过方法

SQL注入漏洞 漏洞描述 Web 程序代码中对于用户提交的参数未做过滤就直接放到 SQL 语句中执行,导致参数中的特殊字符打破了原有的SQL 语句逻辑,黑客可以利用该漏洞执行任意 SQL 语句,如查询数据、下载数据、写入webshell 、执行系统命令以及…...

C语言输出符

C语言输出符 以下是C语言中一些常用的格式化输出的格式控制符及其对应的数据类型: 格式控制符描述对应数据类型%d十进制有符号整数int%ld长整型long int%lld长长整型long long int%u十进制无符号整数unsigned int%lu无符号长整型unsigned long int%llu无符号长长整…...

申请一个开发者域名

申请一个开发者域名 教程 fourm.js.org 因本地没安装 hexo 环境,模板下载的 html...

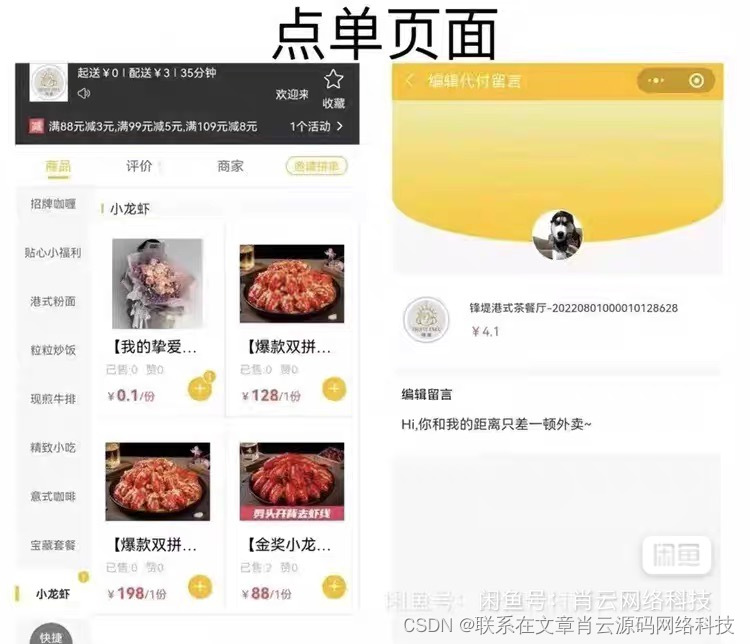

接搭建仿美团、代付系统源码搭建教程

最近很多粉丝催更、分享一下地球号:xiaobao0214520(WX) 现在大家都很流行搞网恋,我们搭建一个跟美团相似的系统 然后开发一个好友代付,我们在点单的时候转发链接让网恋对象付钱 若只是单点外卖的话,能榨出的油水还是太少。 所以…...

迭代的难题:敏捷团队每次都有未完成的工作,如何破解?

各位是否遇到过类似的情况:每次迭代结束后,团队都有未完成的任务,很少有完成迭代全部的工作,相反,总是将上期未完成的任务重新挪到本期计划会中,重新规划。敏捷的核心之一是“快速迭代,及时反馈…...

ChatGPT未来可能应用于iPhone?

苹果接即将与OpenAI达成协议 ChatGPT未来应用于iPhone 前言 就在5月11日,苹果公司正与OpenAI进行深入讨论,计划在其最新的iOS操作系统中整合OpenAI的先进技术。这一举措是苹果公司在为其产品线融入更先进的人工智能功能所做努力的一部分。 目前情况双方…...

)

Spring之bean的细节(创建方式、作用范围、生命周期)

在Spring框架中,Bean是一个非常重要的概念,它代表了应用程序中需要被管理的对象。关于Bean的细节,我们可以从创建方式、作用范围以及生命周期三个方面进行阐述。 创建方式 Spring支持以下三种方式创建Bean: 调用构造器创建Bean…...

探索STLport:C++标准模板库的开源实现

在C++编程的世界里,STL(标准模板库)是一个不可或缺的工具。它提供了许多用于数据结构、算法和其他重要功能的模板类和函数。然而,标准模板库的实现并非只有一种,而其中一个备受推崇的选择就是STLport。 官方下载: STLport: Welcome! STLport是什么? STLport是一个开…...

计算机Java项目|Springboot高校心理教育辅导设计与实现

作者主页:编程指南针 作者简介:Java领域优质创作者、CSDN博客专家 、CSDN内容合伙人、掘金特邀作者、阿里云博客专家、51CTO特邀作者、多年架构师设计经验、腾讯课堂常驻讲师 主要内容:Java项目、Python项目、前端项目、人工智能与大数据、简…...

数据结构简单介绍、算法简单介绍、算法复杂度、时间复杂度等的介绍

文章目录 前言一、什么是数据结构二、什么是算法三、算法复杂度1. 时间复杂度① 时间复杂度的定义② 大O的渐进表示法 总结 前言 数据结构简单介绍、算法简单介绍、算法复杂度、时间复杂度等的介绍 一、什么是数据结构 数据结构是计算机存储,组织数据结构的方式&…...

Google I/O 2024:有关AI的一切已公布|TodayAI

2024年谷歌I/O大会圆满落幕,谷歌在会上发布了一系列更新,涵盖从最新的人工智能技术到Android系统的多项改进。此次大会特别关注于谷歌的Gemini人工智能模型,并详细介绍了这些模型如何被融入到Workspace、Chrome等多个应用程序中,展…...

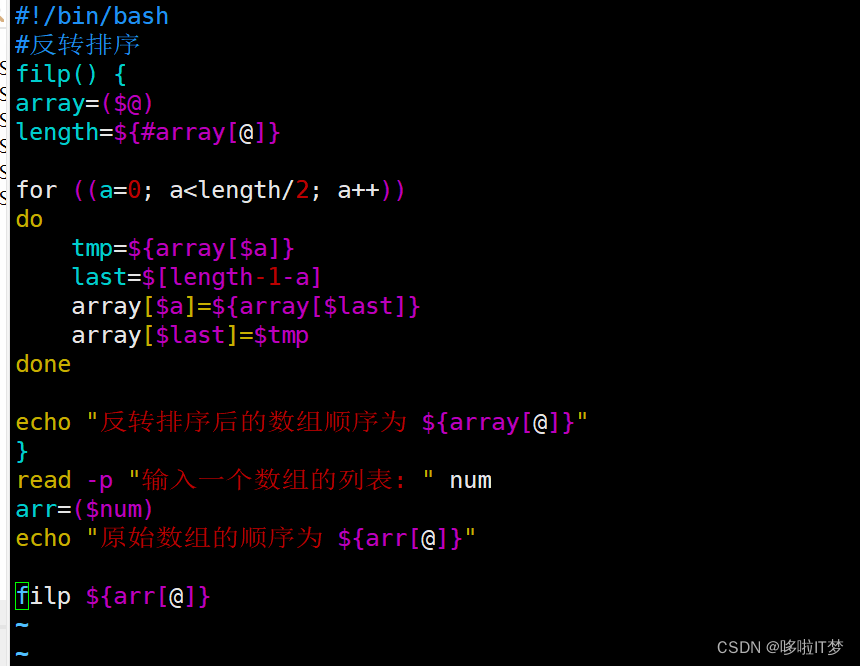

【Shell脚本】Shell编程之数组

目录 一.数组 1.基本概念 2.定义数组的方法 2.1.方法一 2.2.方法二 2.3.方法三 2.4.方法四 2.5.查看数组长度 2.6.查看数组元素下标 3.数组分片 4.数组字符替换 4.1.临时替换 4.2.永久替换 5.数组删除 5.1.删除某个下标 5.2.删除整组 6.数组遍历和重新定义 7…...

Python 全栈系列246 任务调度对象WFlaskAPS

说明 之前已经完全跑通了任务调度,实现了S2S的流转Python 全栈系列243 S2S flask_celery。由于request请求用起来比较别扭,所以创建一个对象来进行便捷操作。 内容 1 功能 WFlaskAPS包含管理定时任务的必要功能 from datetime import datetime from…...

关于Windows中的NTUSER.DAT文件的知识,看这篇文章就差不多了

每个用户配置文件中都隐藏着一个名为NTUSER.DAT的文件。此文件包含每个用户的设置和首选项,因此你不应该删除它,也可能不应该编辑它。Windows会自动为你加载、更改和保存该文件。 NTUSER.DAT包含你的用户配置文件设置 每次更改Windows和已安装程序的外观和行为时,无论是桌…...

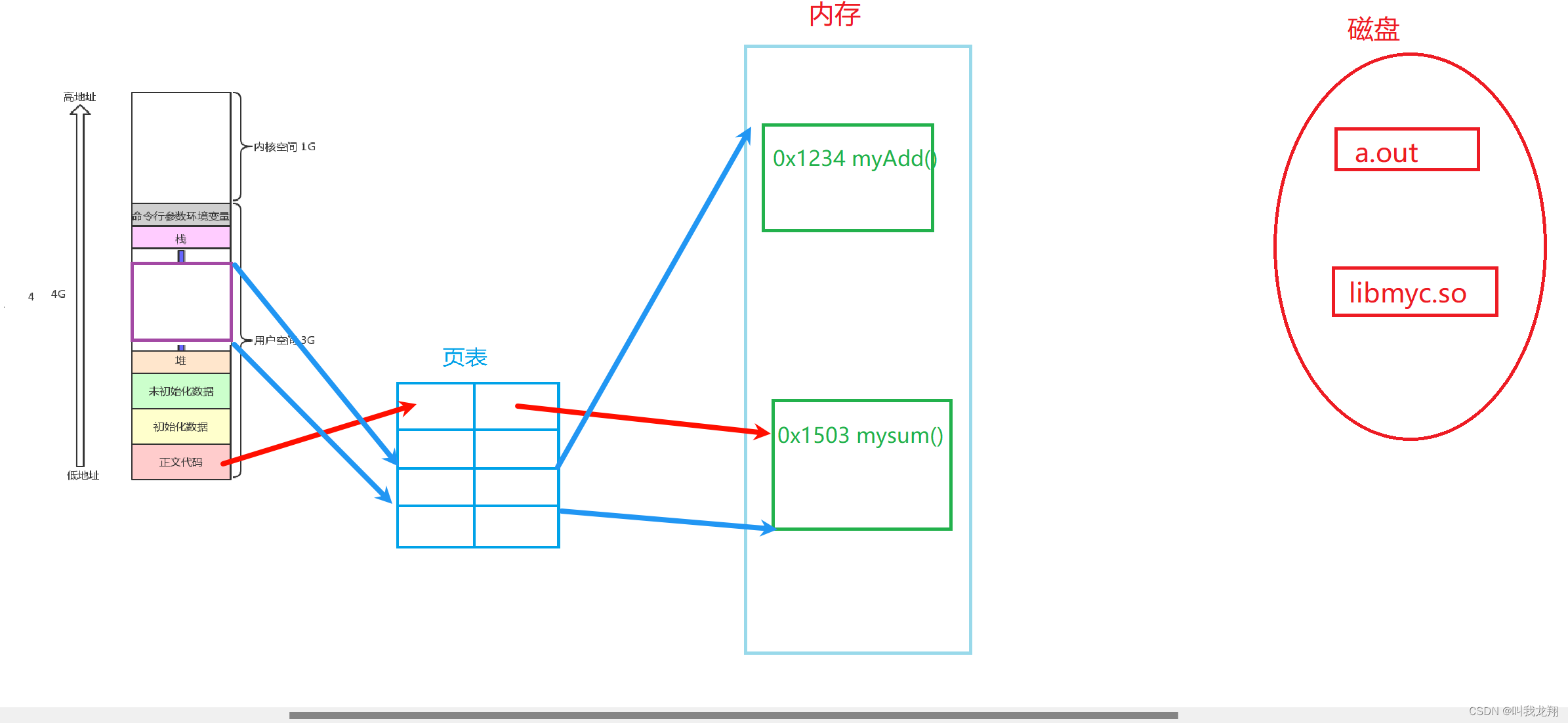

【Linux】动态库与静态库的底层比较

送给大家一句话: 人生最遗憾的,莫过于,轻易地放弃了不该放弃的,固执地坚持了不该坚持的。 – 柏拉图 (x(x_(x_x(O_o)x_x)_x)x) (x(x_(x_x(O_o)x_x)_x)x) (x(x_(x_x(O_o)x_x)_x)x) 底层比较 1 前言2 编译使用比较2 如何加载Than…...

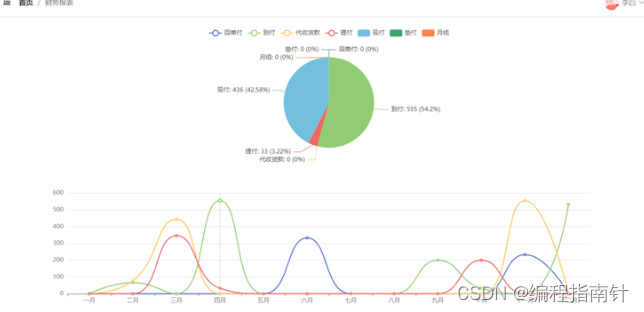

私活更好用:SpringBoot开源项目!!【送源码】

今天分享一款非常香的SpringBoot大屏开源项目,非常适合接私活用。 这是一款基于SpringBoot代码生成器的快速开发平台!采用前后端分离架构:SpringBoot,Mybatis,Shiro,JWT,Vue&Ant Design。强…...

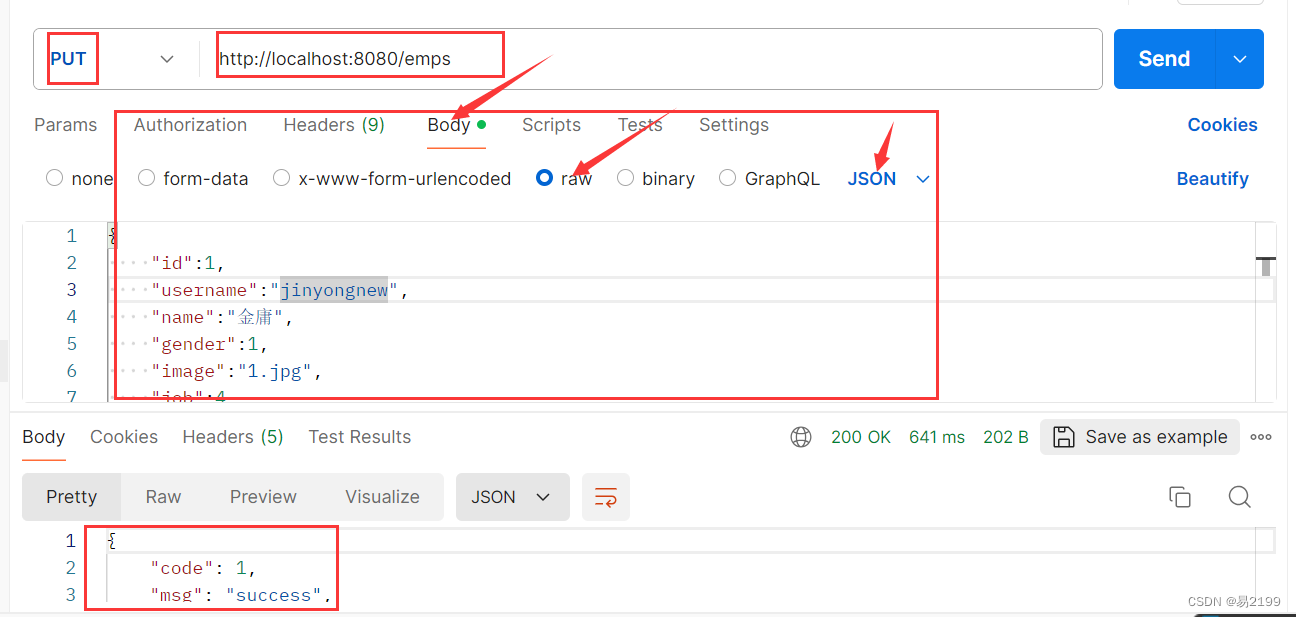

SprintBoot案例-增删改查

黑马程序员JavaWeb开发教程 文章目录 一、准备工作1. 准备数据库表1.1 新建数据库mytlias1.2 新建部门表dept1.3 新建员工表emp 2. 准备一个Springboot工程2.1 新建一个项目 3. 配置文件application.properties中引入mybatis的配置信息,准备对应的实体类3.1 引入myb…...

无王无帝定乾坤,来自田间第一人 立凰标定世序

谶曰 乱世去旧制,盛世出布衣。 凰标立天地,大同自此始。 一、破题:王权之外,另有乾坤 世人皆道 “普天之下,莫非王土;率土之滨,莫非王臣。” 却不知真正的变局, 起于垄亩࿰…...

终极经典游戏现代化工具:让《暗黑破坏神2》在现代PC上重生 [特殊字符]

终极经典游戏现代化工具:让《暗黑破坏神2》在现代PC上重生 🎮 【免费下载链接】d2dx D2DX is a complete solution to make Diablo II run well on modern PCs, with high fps and better resolutions. 项目地址: https://gitcode.com/gh_mirrors/d2/d…...

Mac鼠标滚轮优化终极指南:三步告别卡顿实现丝滑滚动

Mac鼠标滚轮优化终极指南:三步告别卡顿实现丝滑滚动 【免费下载链接】Mos 一个用于在 macOS 上平滑你的鼠标滚动效果或单独设置滚动方向的小工具, 让你的滚轮爽如触控板 | A lightweight tool used to smooth scrolling and set scroll direction independently for…...

2026 年软硬两用床垫,为何能做到不塌陷?

引言随着科技的不断进步和消费者需求的多样化,床垫市场也在不断创新。特别是软硬两用床垫,因其能够满足不同人群的需求而备受青睐。然而,如何确保床垫在长时间使用后不塌陷,仍然是一个技术难题。本文将探讨2026年软硬两用床垫如何…...

抖音下载器技术方案:重构短视频内容采集架构的90%效率提升方案

抖音下载器技术方案:重构短视频内容采集架构的90%效率提升方案 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallba…...

PHPWord替换word模板内容时,存在表格,且不确定表格行数的处理方式

PHPWord替换word模板内容时,存在表格,且不确定表格行数的处理方式 想得到的目标表格 表格可能存在若干行,需要循环生成,插入到word模板中 word模板 实现过程 1、Composer安装 phpword composer require phpoffice/phpword2、实现代码 //模拟数据 $data = [[...

通俗易懂的C++前缀和与差分算法图文示例详解

1、前缀和 前缀和是指某序列的前n项和,可以把它理解为数学上的数列的前n项和,而差分可以看成前缀和的逆运算。合理的使用前缀和与差分,可以将某些复杂的问题简单化。 2、前缀和算法有什么好处? 先来了解这样一个问题:…...

CircuitPython内存优化与PyCharm集成:嵌入式开发实战指南

1. 项目概述与核心挑战在嵌入式开发的世界里,CircuitPython以其极低的入门门槛和强大的硬件抽象能力,成为了连接创意与现实的桥梁。无论是驱动一串炫彩的NeoPixel灯带,还是读取传感器数据,CircuitPython都让这一切变得像在桌面Pyt…...

Lenovo Legion Toolkit:拯救者笔记本的终极性能优化指南

Lenovo Legion Toolkit:拯救者笔记本的终极性能优化指南 【免费下载链接】LenovoLegionToolkit Lightweight Lenovo Vantage and Hotkeys replacement for Lenovo Legion laptops. 项目地址: https://gitcode.com/gh_mirrors/le/LenovoLegionToolkit 你是否曾…...

从直流平衡到时钟恢复:深入剖析8B10B编码在高速串行链路中的核心作用

1. 8B10B编码:高速串行通信的"交通警察" 第一次接触PCIe调试时,我拿着示波器看到波形图上那些密集的跳变信号完全摸不着头脑。直到前辈指着屏幕说:"看见这些有规律的0/1跳变了吗?这就是8B10B在指挥交通。"这个…...