信息系统安全与对抗-网络侦查技术与网络扫描技术(期末复习简答题)

1、网络拓扑结构在网络攻击中的作用

查明目标网络的拓扑结构,有利于找到目标网络的关键节点,从而提高攻击效率,达到最大攻击效果。

2、网络侦查在网络攻击中的作用

识别潜在目标系统,确认目标系统适合哪种类型的攻击。

3、百度搜索引擎常用命令的功能与用法

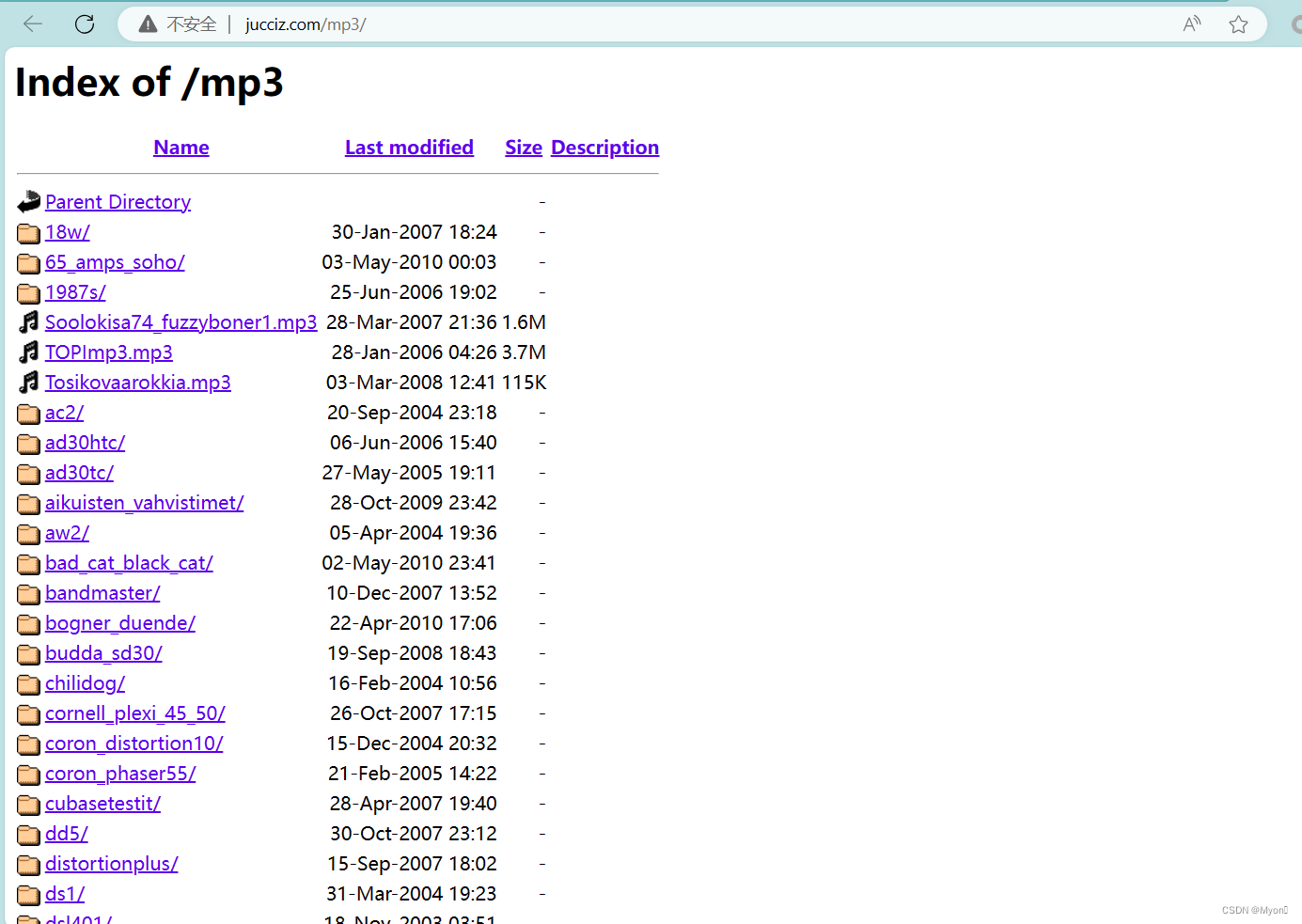

(1)index of mp3

找到 mp3 资源列表

(2)intitle:检索条件

检索标题中含有特定文本的页面

比如我们检索标题中包含"系统"二字的页面:

intitle:系统

(3)site:域

返回与特定域相关的检索结果

比如检索 .vip 的域名:

site:.vip

当然,也可以具体指定:

site:baidu.com

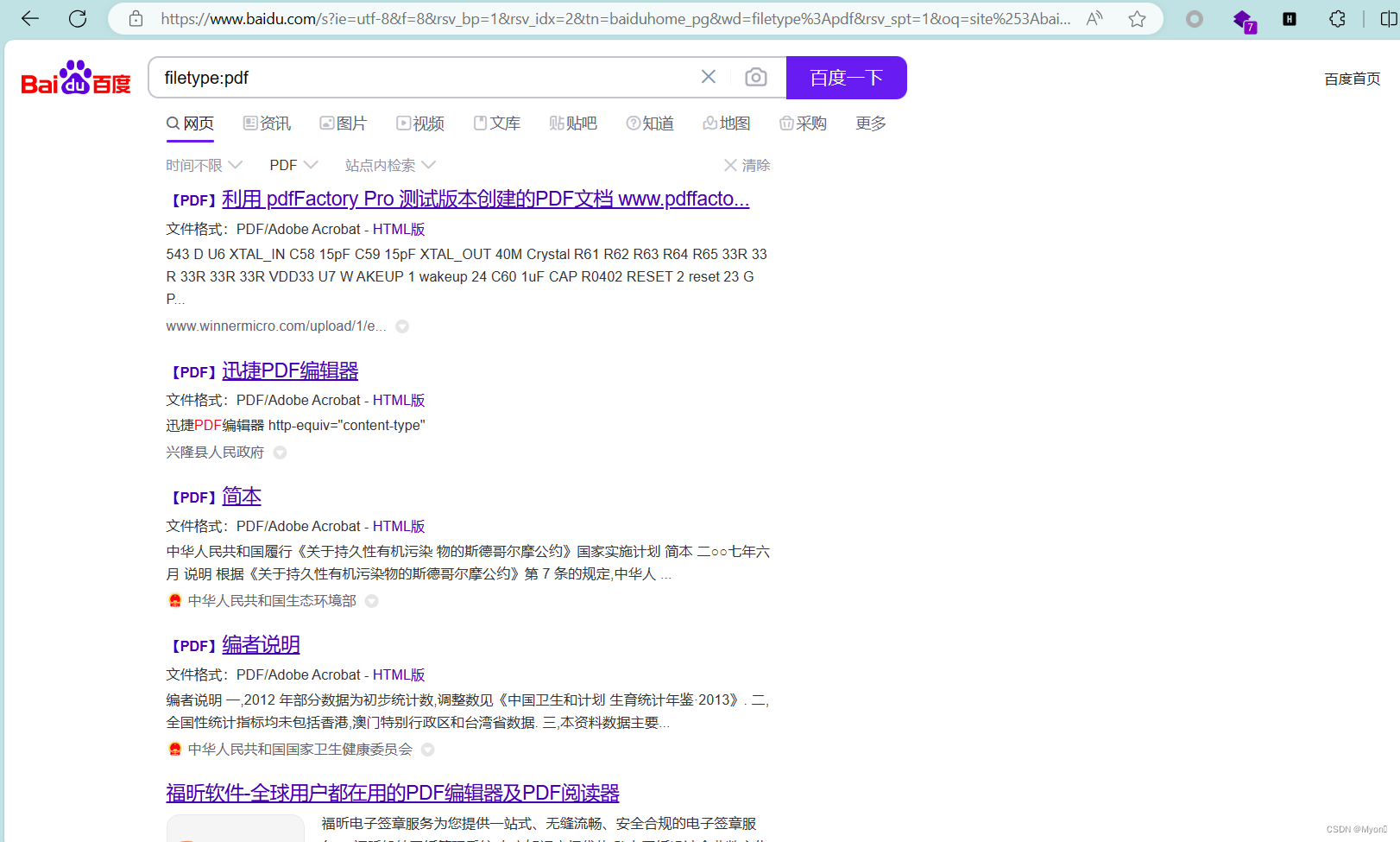

(4)filetype:文件后缀

检索特定类型的文件

比如我们检索 pdf 类型的文件:

filetype:pdf

打开链接都是 pdf 类型的文件

(5)inurl:关键字

检索 URL 中存在指定字符

比如我们检索管理员后台登录页面:

inurl:admin

打开即是登录页面

(6) -(删除)

过滤掉指定字符的信息

(7)|(并行)

相当于就是逻辑或

4、网络侦查的防御方法

(1)防御搜索引擎侦查

建立严格的信息披露策略。

(2)防御 whois 查询

保证注册记录中没有额外可被利用的信息。

(3)防御 DNS 侦查

限制 DNS 区域传送,使用 DNS 分离技术,即在几台不同的 DNS 服务器上分散存储 DNS 信息。

(4)防御社工攻击和垃圾搜索

进行二次身份认证;对带有敏感信息的东西进行粉碎或焚烧处理,合理使用碎纸机、光盘粉碎机。

5、主机扫描的目的是什么?主机扫描的方法

(1)判断目标主机的工作状态

(2)判断目标主机的端口工作状态(开了什么服务)

(3)判断目标主机的操作系统类型

(4)判断目标主机可能存在的安全漏洞

方法:主机发现,端口扫描,操作系统识别,漏洞扫描。

6、端口扫描的目的是什么?端口扫描方法及策略

目的:获取目标主机端口的工作状态,推断主机开放了哪些网络服务方法。

方法:TCP 扫描、FTP 代理扫描、UDP 扫描

策略:隐匿性策略

(1)调整扫描的次序

(2)减缓扫描速度

(3)对数据包中的一些字段进行随机化处理

(4)利用虚假的源地址

(5)五采用分布式扫描

7、分析 TCP SYN 扫描的优缺点

优点:隐蔽性较好,因为大部分系统不会记录这种不完整的 TCP 连接,扫描不易被发现。

缺点:对于用户权限要求较高,通常只有管理员权限才能构造 TCP SYN 数据包,普通用户无法执行 TCP SYN 扫描。

8、分析TCP FIN 扫描存在的问题

(1)扫描时间增加,如果发生丢包,会得出错误结论。

(2)并非所有操作系统都遵循 RFC793 规定,比如 Windows 收到 FIN 标志位为 1 的报文时,相应端口无论是否开放,都会回应一个 RST 标志位为 1 的报文,这样TCP FIN 扫描就无法发挥区分作用。

(3)构造 FIN 扫描报文也要求用户有较高权限。

9、操作系统识别的目的是什么?方法?

目的:明确目标主机所运行的操作系统,便于攻击者采取最有效的攻击方法和手段。

方法:通过旗标信息识别、端口信息识别、TC/IP 协议栈指纹识别。

相关文章:

信息系统安全与对抗-网络侦查技术与网络扫描技术(期末复习简答题)

1、网络拓扑结构在网络攻击中的作用 查明目标网络的拓扑结构,有利于找到目标网络的关键节点,从而提高攻击效率,达到最大攻击效果。 2、网络侦查在网络攻击中的作用 识别潜在目标系统,确认目标系统适合哪种类型的攻击。 3、百度…...

【python量化交易】—— Alpha选股策略 - Qteasy自定义交易策略【附源码】

使用qteasy创建并回测Alpha选股交易策略 使用qteasy创建并回测Alpha选股交易策略策略思想第一种自定义策略设置方法,使用持仓数据和选股数据直接生成比例交易信号PS信号:第二种自定义策略设置方法,使用PT交易信号设置持仓目标:第三…...

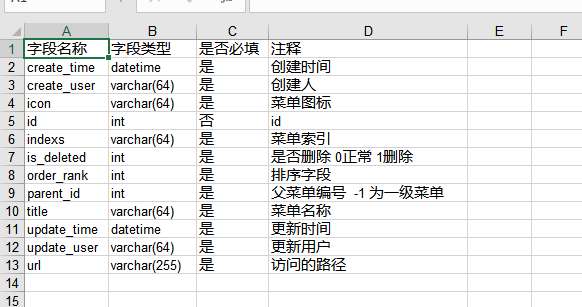

简单记录下:Navicat 导出表结构至 Excel

首先我们需要通过sql语句查询出相关的表结构的结构 SELECT COLUMN_NAME AS 字段名称,COLUMN_TYPE AS 字段类型,IF(IS_NULLABLENO,否,是) AS 是否必填,COLUMN_COMMENT AS 注释FROM INFORMATION_SCHEMA.COLUMNSWHERE table_schema bs-gdsAND table_name sys_menu;查询的结构如下…...

黑马基于Web-socket的java聊天室基本解析

要是用Web-socket协议,我们要前端upgrade升级成web-socket协议 首先我们要引入springboot的websocket起步依赖,这样子方便使用,自己指定版本注意 <dependency><groupId>org.springframework.boot</groupId><artifactId&…...

【操作系统期末速成】内存管理|内存的装入模块在装入内存的方式|分配管理方式|页面置换算法|页面置换

🎥 个人主页:深鱼~🔥收录专栏:操作系统🌄欢迎 👍点赞✍评论⭐收藏 推荐 前些天发现了一个巨牛的人工智能学习网站,通俗易懂,风趣幽默,忍不住分享一下给大家。点击跳转到…...

图和网络笔记

文章目录 1. A X 0 AX0 AX02. A T Y 0 A^TY0 ATY03. A X 0 AX0 AX0和 A T Y 0 A^TY0 ATY0的关系 1. A X 0 AX0 AX0 一个图可以由节点和边组成,假设我们有一个节点notes :n4,边edges:m5的有向图,表示如下 通过以上电路…...

请求外部系统报错

报错信息: nested exception is com.google.common.util.concurrent.ExecutionError: java.lang.NoSuchMethodError: com.google.common.net.HostAndPort.getHostText()Ljava/lang/String; 在网上看了好几篇文章,和我的都不符合。 后面自己发现是我的系…...

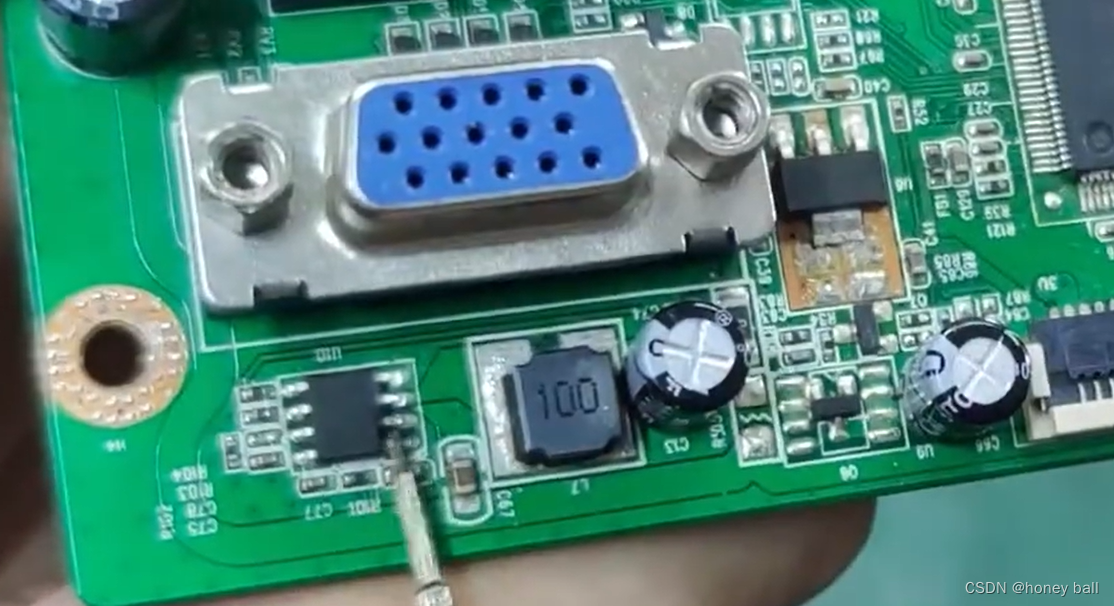

电路板维修【四】

【开关电源输出电压偏低不稳,用示波器立马锁定故障范围】:https://www.bilibili.com/video/BV1pf421D73K?vd_source3cc3c07b09206097d0d8b0aefdf07958 可以用示波器查看MOS的输出波形来查看其是否损坏: 电源芯片的供电电压来回跳变…...

传值、传引用)

(程序设计语言)传值、传引用

1、传值(传递值): 在传值的情况下,函数接收到的是参数的一个副本,而不是参数本身。这意味着函数内部对参数的修改不会影响到原始值。传值通常用于基本数据类型(如整数、浮点数、布尔值等)的传递…...

一次基类类型对象无法被传递问题的分析

看下面一段代码: // proj2.cpp #include <iostream> using namespace std; class CharShape { public:CharShape(char ch) : _ch(ch) {};virtual void Show() 0; protected:char _ch; // 组成图形的字符 }; class Triangle : public CharShape { public:Tr…...

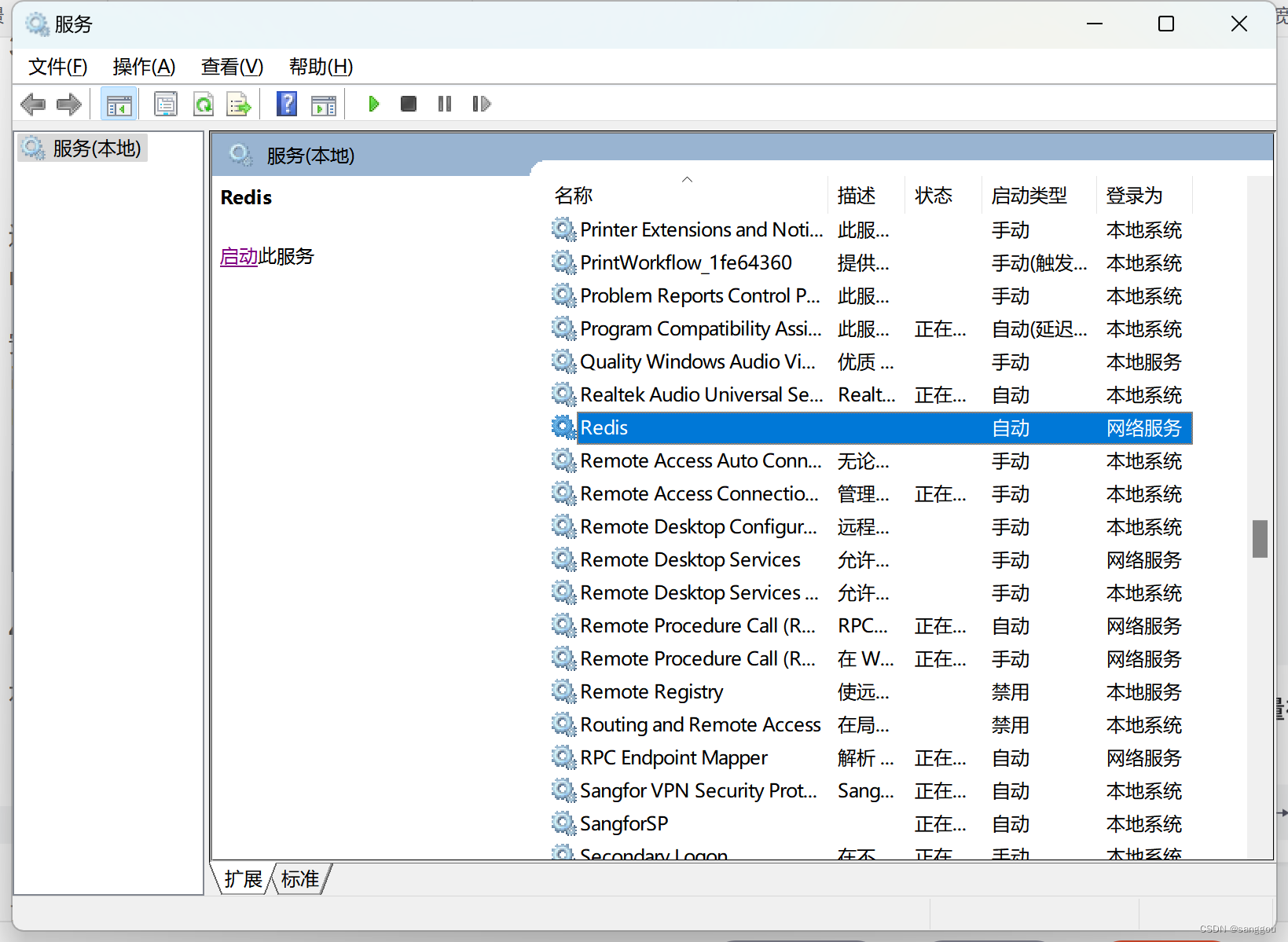

windows设置Redis服务后台自启动

问题 在日常开发过程中,redis是我们常用的缓存工具,但是由于redis对于Linux系统进行开发的,在Linux系统里可以通过修改redis.conf从而从而实现后台启动。 daemonize no 改成 daemonize yes 但是在window上如何也进行后台运行呢,…...

掌握Linux常用命令,扫平面试需求障碍

cd 切换目录。 > cd ../ #切换到父级目录 > cd /tmp # 切换到/tmp目录 > cd ~ # 切换到当前用户的家目录 ls命令 查看文件与目录的命令,list 的缩写。 > ls -l #列出长数据串,包含文件的属性与权限数据等 > ls -a #列出隐藏…...

c语言之文件打开模式

在c语言中,文件打开模式如下 r读模式: 允许对文件读取信息。若文件不存在,则会报错 w写模式: 允许向文件写入信息,若文件不存在,则创建一个文件 #include<stdio.h>int main() {FILE *fp;int i;char ay;fpfo…...

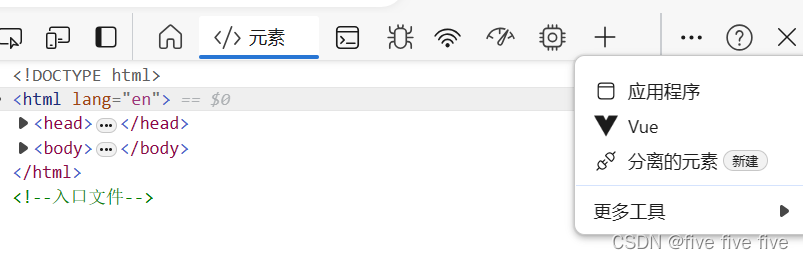

与禹老师学前端vue3学习汇总

24.5.15: 创建Vue3工程 1.确定自己电脑有没有nodejs环境,在cmd中输入node,如果出现Node.js的版本号说明已经有这个环境了,否则搜索Node.js安装 2.先在D盘创建一个文件夹Vue3_Study,然后在这个空文件夹中右键选择终端…...

Linux网络编程——HTTP协议的理解与运用

目录 前言 一、认识URL 二、认识HTTP样例 三、HTTP的报头内容 1.url 2. Content-Type 3.Method 方法 1.GET方法 2.POST方法 4、状态码 5.cookie和session 前言 我们知道,协议就是一种约定,客户端与服务端统一的用这种约定进行传输数据。我们…...

RestTemplate接口请求发送json、form数据格式以及处理接口错误状态码400 null

在使用RestTemplate发送HTTP请求时,你可以通过不同的方式发送JSON或表单数据(application/x-www-form-urlencoded)。同时,处理接口错误状态码(如400)和返回null的情况也是很重要的。以下是一些示例代码&…...

《Python编程从入门到实践》day29

# 昨日知识点回顾 修改折线图文字和线条粗细 矫正图形 使用内置格式 # 今日知识点学习 15.2.4 使用scatter()绘制散点图并设置样式 import matplotlib.pyplot as plt import matplotlib matplotlib.use(TkAgg)plt.style.use(seaborn-v0_8) # 使用内置格式 fig, ax plt.subpl…...

UIKit之图片浏览器

功能需求 实现一个图片浏览器,点击左右按钮可以切换背景图,且更新背景图对应的索引页和图片描述内容。 分析: 实现一个UIView的子类即可,该子类包含多个按钮。 实现步骤: 使用OC语言,故创建cocoa Touch类…...

如何查看SNMP设备的OID

什么是OID和MIB OID OID 代表对象标识符。 OID 唯一地标识 MIB 层次结构中的托管对象。 这可以被描述为一棵树,其级别由不同的组织分配。MIB MIB(管理信息基)提供数字化OID到可读文本的映射。 使用MIB Browser扫描OID 我的设备是一台UPS SN…...

什么?你设计接口什么都不考虑?

如果让你设计一个接口,你会考虑哪些问题? 1.接口参数校验 接口的入参和返回值都需要进行校验。 入参是否不能为空,入参的长度限制是多少,入参的格式限制,如邮箱格式限制 返回值是否为空,如果为空的时候是…...

无王无帝定乾坤,来自田间第一人 大道同行赴新程

无王无帝定乾坤,来自田间第一人。 ——题记一、旧世终章:王权尽头的暮色朝代崛起方式落幕原因秦铁血征伐暴政失心汉布衣起义外戚乱政唐门阀更迭藩镇割据……………… “千秋岁月流转,世道几经更迭,无数王朝踏着烽烟崛起࿰…...

从机翼到飞行:空气动力学核心概念与应用解析

1. 翼型:飞机飞行的秘密藏在形状里 第一次看到飞机机翼横截面时,我盯着那个水滴状的形状看了足足十分钟。这个被称为翼型的二维轮廓,藏着人类百年航空史最精妙的设计智慧。就像鱼类的流线型身体决定了游泳效率,翼型的每个曲线转折…...

从LED闪烁到任务调度:手把手教你用英飞凌AURIX的STM系统定时器构建简单时间片

从LED闪烁到任务调度:基于英飞凌AURIX的STM系统定时器构建轻量级时间片框架 在嵌入式开发中,系统定时器(STM)常被简化为"高级延时工具",但它的潜力远不止于此。当开发者面对需要同时处理LED状态控制、按键扫…...

如何5分钟完成浏览器脚本安装:免费网盘直链解析工具终极指南

如何5分钟完成浏览器脚本安装:免费网盘直链解析工具终极指南 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘 …...

工作流的常见模式 [ 2 ]

协调者 - 工作者模式(Orchestrator-Workers)概念好,我们接下来继续来看第4种工作模式。第4种工作模式呢它叫协调者工作者模式。什么是协调者和工作者模式呢?跟大家讲解这个模式,我们需要结合实际当中的例子,…...

从蝴蝶效应到股票市场:用Python重现洛伦兹系统,并计算其李雅普诺夫指数谱

从蝴蝶效应到金融混沌:Python实战洛伦兹系统与李雅普诺夫指数谱分析 混沌理论中那句著名的"巴西蝴蝶扇动翅膀可能引发德克萨斯州的龙卷风",如今已成为跨学科研究的经典隐喻。而在金融市场上,微小信息引发的资产价格剧烈波动与之惊人…...

)

告别Excel!用Python复现地理探测器,手把手教你分析空间数据(附完整代码)

告别Excel!用Python复现地理探测器,手把手教你分析空间数据(附完整代码) 空间数据分析在地理信息科学、生态学和城市规划等领域扮演着关键角色。传统的地理探测器分析往往依赖Excel工具包,但这种方式存在诸多限制&…...

告别黑盒预测:用TFT模型的可解释性,看清电力负荷预测的‘为什么’

电力负荷预测的透明革命:如何用TFT模型打开时间序列黑箱 当电网调度员面对突如其来的负荷波动时,传统深度学习模型往往只能给出一个冷冰冰的预测数字,却无法解释"为什么会有这样的变化"。这种黑箱特性让关键决策充满不确定性——温…...

如何快速掌握CircuitJS1:免费高效的浏览器电路仿真终极指南

如何快速掌握CircuitJS1:免费高效的浏览器电路仿真终极指南 【免费下载链接】circuitjs1 Electronic Circuit Simulator in the Browser 项目地址: https://gitcode.com/gh_mirrors/ci/circuitjs1 CircuitJS1是一款功能强大的电子电路仿真工具,它…...

前端开发自救指南:不用写测试代码,5分钟用Playwright录制生成E2E测试脚本

前端开发自救指南:5分钟零代码生成E2E测试脚本的Playwright实战 最近在重构公司后台管理系统时,我遇到了一个典型的前端开发困境:每次修改表单验证逻辑后,都需要手动点击十几个字段组合来验证是否会影响其他功能。直到团队里的测…...