COD论文笔记 Boundary-Guided Camouflaged Object Detection

动机

- 挑战性任务:伪装物体检测(COD)是一个重要且具有挑战性的任务,因为伪装物体往往与背景高度相似,使得准确识别和分割非常困难。

- 现有方法的不足:现有的深度学习方法难以有效识别伪装物体的结构和细节,常常无法提供完整和精确的物体边界。

- 边缘语义的价值:边缘信息对于物体检测中的结构保留非常有用,但在COD任务中尚未得到充分利用。

贡献

- 提出新方法:提出了一种新的边界引导网络(BGNet)用于伪装物体检测,利用边缘语义来提升表示学习,从而提高检测精度。

- 设计模块:设计了边缘感知模块(EAM)、边缘引导特征模块(EFM)和上下文聚合模块(CAM),用于增强边缘语义和多尺度上下文特征的融合。

- 实验验证:在三个具有挑战性的基准数据集上进行广泛实验,证明BGNet在四个常用评估指标上的性能显著优于现有的18种最新方法。

创新点

- 边缘感知模块(EAM):通过整合低级局部边缘信息和高级全局位置信息来提取与物体边界相关的边缘语义,从而提升特征学习。

- 边缘引导特征模块(EFM):将边缘特征与伪装物体特征在各层级进行融合,使用局部通道注意机制来挖掘关键特征通道,增强语义表示。

- 上下文聚合模块(CAM):通过跨尺度交互学习,逐层聚合多级融合特征,提升物体检测的特征表示。

- 模块的简化与有效性:与复杂的图卷积网络方法(如MGL)相比,BGNet设计了更简单但更有效的边缘提取模块,减少了模型的复杂性和计算负担,同时提升了性能。

这些动机、贡献和创新点展示了BGNet在伪装物体检测任务中的显著改进和有效性。

网络结构

这张图2展示了BGNet(边界引导网络)的整体架构,主要由三部分组成:边缘感知模块(EAM)、边缘引导特征模块(EFM)和上下文聚合模块(CAM)。下面详细解释各个部分的工作流程和相互关系。

整体架构说明

-

输入层:

- 输入图像首先通过一个预训练的Res2Net-50骨干网络进行特征提取。

- 产生多个层级的特征图(f1, f2, f3, f4, f5),这些特征图具有不同的空间分辨率和通道数。

-

边缘感知模块(EAM):

- EAM模块接收来自低层特征图f2(包含局部边缘信息)和高层特征图f5(包含全局位置信息)的输入。

- 通过融合这些特征来提取与物体边界相关的边缘特征fe。

- EAM模块旨在生成突出物体边缘的特征,帮助模型更好地定位和分割伪装物体。

-

边缘引导特征模块(EFM):

- EFM模块在每个层级上整合边缘特征fe和相应的层级特征(f2, f3, f4, f5)。

- 使用局部通道注意机制(LCA)来加强特征通道间的交互,提取关键语义信息。

- 经过融合后的特征(fei)用于指导伪装物体的表示学习,增强边界和结构信息。

-

上下文聚合模块(CAM):

- CAM模块从上到下逐层聚合多级融合特征。

- 通过跨尺度的交互学习(例如扩张卷积),提取多尺度的上下文语义,增强特征表示。

- CAM模块的输出用于生成最终的伪装物体预测。

损失函数(Loss Function)

- 掩膜监督(Go):

- 使用加权二值交叉熵损失(LwBCE)和加权IOU损失(LwIOU)来训练模型,对难以分割的像素赋予更高权重。

- 边缘监督(Ge):

- 使用Dice损失(Ldice)处理正负样本之间的不平衡问题。

- 总损失函数(Ltotal)综合考虑了掩膜监督和边缘监督,权重参数λ用来平衡这两部分的损失。

总结

- 这张图展示了BGNet如何通过EAM模块提取边缘特征,EFM模块融合这些边缘特征,并通过CAM模块聚合多级特征,最终实现伪装物体的准确检测和分割。该方法在实验中表现出色,显著提升了伪装物体检测的性能。

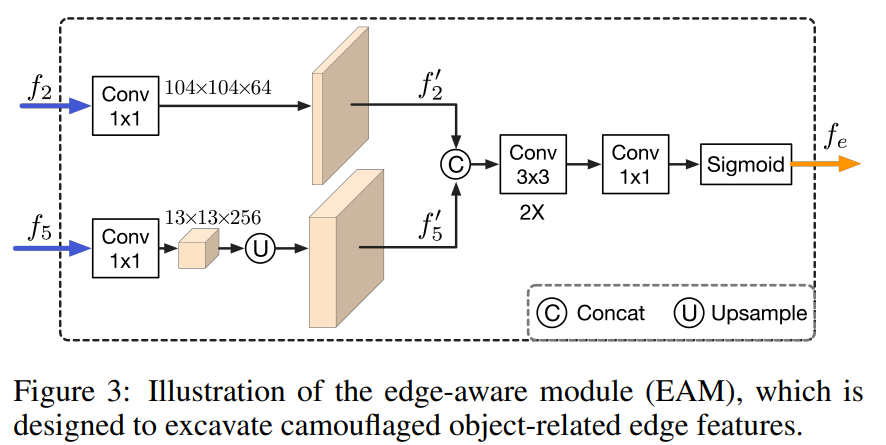

EAM

图3展示了边缘感知模块(EAM)的具体架构。EAM模块的设计目的是提取与伪装物体相关的边缘特征。下面详细解释该模块的工作流程:

输入特征

- f2:来自骨干网络的低级特征,包含局部边缘信息,尺寸为104×104×256。

- f5:来自骨干网络的高级特征,包含全局位置信息,尺寸为13×13×2048。

步骤详细说明

-

1x1卷积降维:

- 对f2和f5分别应用1x1卷积,将特征通道数减少到64(对于f2)和256(对于f5),生成f2’和f5’。

- 具体来说,f2通过1x1卷积变成f2’(尺寸为104×104×64),f5通过1x1卷积变成f5’(尺寸为13×13×256)。

-

上采样:

- 对低分辨率的f5’进行上采样,使其尺寸与f2’匹配(104×104×256)。

-

特征融合:

- 将f2’和上采样后的f5’进行特征拼接(Concat),得到融合特征。

-

卷积层处理:

- 对融合特征应用两个3×3卷积层(分别有64个和1个输出通道),然后应用一个1×1卷积层进行特征提取。

-

激活函数:

- 最后通过Sigmoid激活函数得到边缘特征图fe。

作用

- EAM模块通过融合低级和高级特征,生成了与伪装物体边界相关的边缘特征。这些边缘特征在EFM模块中被进一步利用,以提升伪装物体的检测和分割性能。

小结

EAM模块的设计简单但有效,充分利用了低级特征中的局部边缘信息和高级特征中的全局位置信息,通过卷积和上采样操作生成高质量的边缘特征图,从而为后续模块提供了更丰富的语义信息。

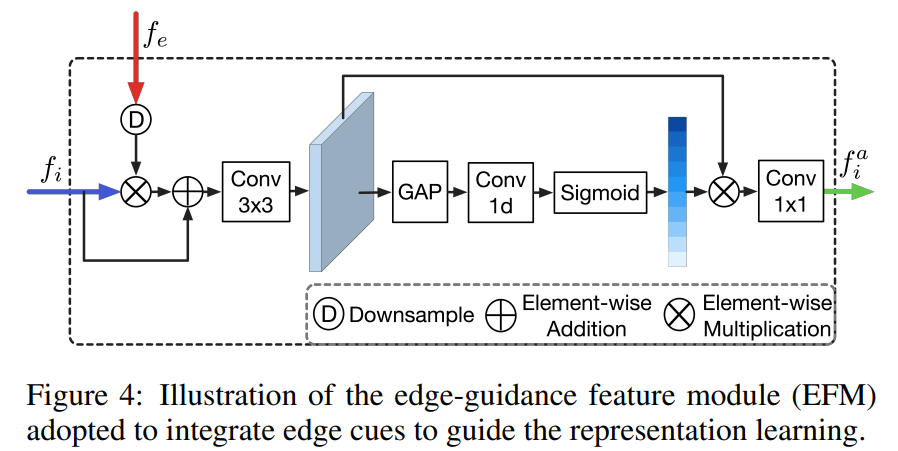

EFM

图4展示了边缘引导特征模块(EFM)的具体架构。EFM模块的设计目的是整合边缘特征以引导表示学习,增强特征表示。下面详细解释该模块的工作流程:

输入特征

- fi:来自骨干网络的多层次特征(如f2, f3, f4, f5),表示输入特征。

- fe:来自EAM模块的边缘特征。

步骤详细说明

-

边缘特征的下采样:

- 对边缘特征fe进行下采样(D),使其尺寸与输入特征fi匹配。

-

特征融合:

- 进行逐元素相乘操作(⊗),将下采样后的边缘特征fe与输入特征fi结合。

- 将结果与输入特征fi进行逐元素相加(⊕),得到初始融合特征。

-

卷积层处理:

- 将初始融合特征通过一个3x3卷积层,以提取进一步的特征表示。

-

全局平均池化(GAP):

- 对卷积后的特征图进行全局平均池化(GAP),得到全局特征向量。

-

通道注意力机制:

- 通过1D卷积(Conv 1d)处理全局特征向量,提取跨通道的局部交互信息。

- 使用Sigmoid激活函数生成通道注意力权重。

-

通道加权:

- 将通道注意力权重与初始融合特征逐元素相乘(⊗),生成加权特征。

- 通过1x1卷积层(Conv 1x1)对加权特征进行处理,得到最终的输出特征fa_i。

作用

- EFM模块通过融合边缘特征和输入特征,利用通道注意力机制增强重要特征的表示,同时抑制冗余信息。

- 该模块在不同层级应用,可以增强模型对物体边界和结构的理解,从而提高伪装物体的检测和分割性能。

小结

EFM模块通过整合边缘特征与输入特征,并引入通道注意力机制,实现了特征表示的增强。该模块在保留重要边缘信息的同时,提升了特征的辨别能力,促进了更准确的伪装物体检测。

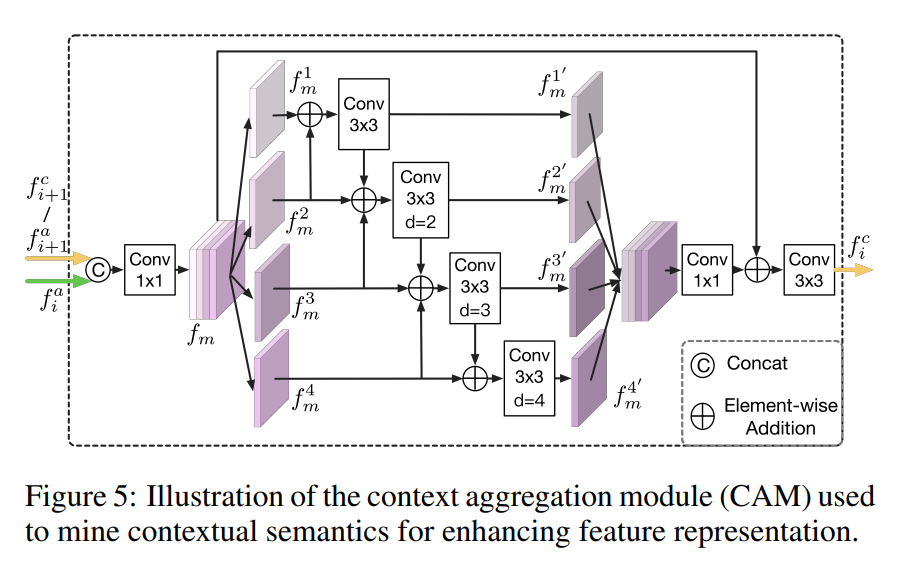

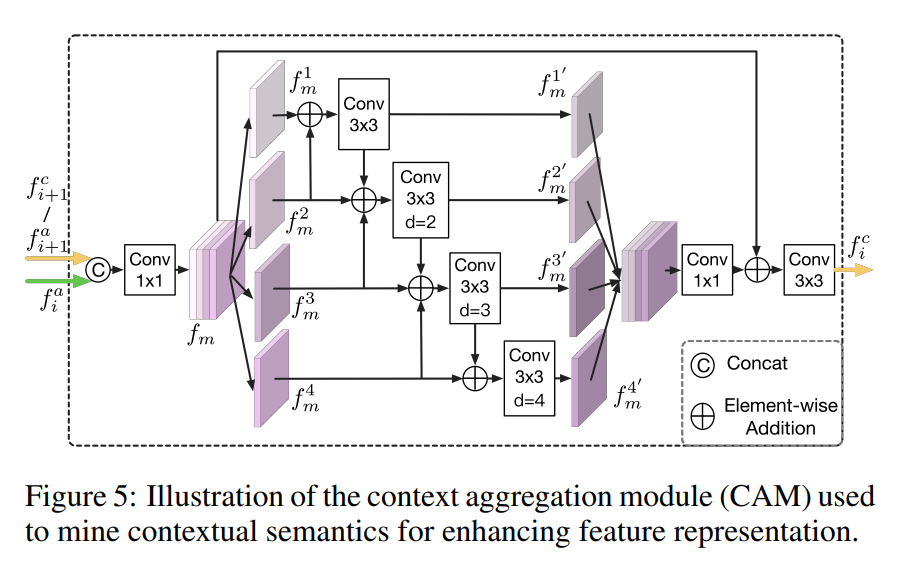

CAM

图5展示了上下文聚合模块(CAM)的具体架构。CAM模块的设计目的是通过挖掘多尺度上下文语义来增强特征表示。下面详细解释该模块的工作流程:

输入特征

- fai 和 fc i+1:分别表示来自EFM模块的特征和来自上一级CAM模块的特征。

步骤详细说明

-

特征融合:

- 首先,将fai与上一级CAM模块的输出特征fc i+1进行特征拼接(Concat),得到初始聚合特征fm。

- 然后,使用1×1卷积层对fm进行处理,以减少通道数。

-

跨尺度特征分割:

- 将处理后的初始聚合特征fm均匀分割成四个特征图,分别表示为f1m, f2m, f3m, f4m。

-

跨尺度交互学习:

- 对每个特征图分别进行3x3卷积,卷积操作的扩张率(dilation rate)分别设置为1、2、3、4,以捕捉不同尺度的上下文信息。

- 每个特征图在进行卷积时,还会与其相邻特征图进行逐元素相加操作(element-wise addition),以实现跨尺度的特征融合。例如:

- f1’ m = Conv3x3(f1m + f2m)

- f2’ m = Conv3x3(f1m + f2m + f3m)

- f3’ m = Conv3x3(f2m + f3m + f4m)

- f4’ m = Conv3x3(f3m + f4m)

-

多尺度特征融合:

- 将上述四个卷积后的特征图进行特征拼接(Concat),并通过一个1x1卷积层进行处理,得到融合后的特征。

-

最终输出:

- 对融合后的特征进行逐元素相加(element-wise addition)操作,并通过一个3x3卷积层进行处理,得到最终的输出特征fci。

作用

- CAM模块通过逐层聚合多尺度特征,能够有效捕捉不同尺度的上下文语义,增强特征表示的多样性和丰富性。

- 这种跨尺度的特征交互和融合策略,能够提高模型对伪装物体的检测和分割能力。

小结

CAM模块通过跨尺度的特征交互和多尺度上下文语义的融合,实现了特征表示的增强。该模块的设计使得模型能够更好地理解和表征伪装物体,从而提升检测和分割性能。

实验细节

实验细节总结

这篇论文的实验部分详细介绍了模型的实现、评估指标、数据集和对比方法。以下是实验细节的总结:

1. 实现细节

- 框架:模型使用PyTorch实现。

- 骨干网络:采用预训练的Res2Net-50。

- 输入尺寸:所有输入图像都调整为416×416。

- 数据增强:使用随机水平翻转进行数据增强。

- 批量大小:训练时的批量大小设置为16。

- 优化器:采用Adam优化器,初始学习率为1e-4,并使用poly策略进行调整(功率为0.9)。

- 硬件:在NVIDIA Tesla P40 GPU上进行加速训练,训练25个epoch大约需要2小时。

2. 数据集

- CAMO:包含1,250张伪装图像,覆盖八个类别。

- COD10K:包含10,000张图像,覆盖78个伪装物体类别,具有高质量的层次化标注。

- NC4K:包含4,121张图像,支持伪装物体的定位和排名标注。

- 训练集和测试集:使用CAMO和COD10K的训练集进行训练,使用它们的测试集和NC4K进行测试。

3. 评估指标

- MAE(M):平均绝对误差。

- 加权F-measure(Fwβ):衡量检测结果的准确性和召回率。

- 结构度量(Sα):评估分割结果与真实掩码的结构相似度。

- E-measure(Eφ):综合评估检测结果的整体性能。

4. 对比方法

论文与18种最新的伪装物体检测和显著性物体检测模型进行了比较,包括:

- 显著性物体检测模型:如PoolNet、EGNet、SRCN、F3Net、ITSD、CSNet、MINet、UCNet、PraNet、BASNet等。

- 伪装物体检测模型:如SINet、PFNet、S-MGL、R-MGL、LSR、UGTR、C2FNet、JCSOD等。

5. 实验结果

- 定量比较:在CAMO、COD10K和NC4K数据集上,BGNet在四个评估指标上均显著优于所有对比方法。例如,BGNet在Sα、Eφ、Fwβ上分别提高了1.80%、1.40%、3.55%(相比第二好的方法JCSOD)。

- 定性比较:在一些典型样本上进行的可视化比较显示,BGNet能够准确分割出伪装物体,并保留更清晰的边界和结构细节。

- 边界探索:与MGL模型相比,BGNet在边缘信息提取和伪装物体预测方面表现出更优越的性能。

6. 消融实验

- 模块贡献:通过逐步添加EAM、EFM和CAM模块,评估各模块的贡献,结果表明每个模块都对最终性能有显著提升。

- EAM输入特征:测试不同输入特征对EAM的影响,结果表明f2 + f5的组合效果最佳。

- 超参数λ:测试不同的λ值对损失函数的影响,发现λ=3时模型性能最佳。

小结

通过详细的实验设计和充分的对比,论文证明了BGNet在伪装物体检测任务中的优越性能。实验结果表明,BGNet在多个数据集和评估指标上均取得了显著的提升,验证了其设计的有效性。

相关文章:

COD论文笔记 Boundary-Guided Camouflaged Object Detection

动机 挑战性任务:伪装物体检测(COD)是一个重要且具有挑战性的任务,因为伪装物体往往与背景高度相似,使得准确识别和分割非常困难。现有方法的不足:现有的深度学习方法难以有效识别伪装物体的结构和细节&am…...

java内存模型介绍

Java内存模型(Java Memory Model,JMM)是一种规范,它定义了Java虚拟机(JVM)如何在内存中存储和访问Java对象的方式,以及多个线程如何访问这些对象时的规则。它的主要目标是定义程序中的各个线程如…...

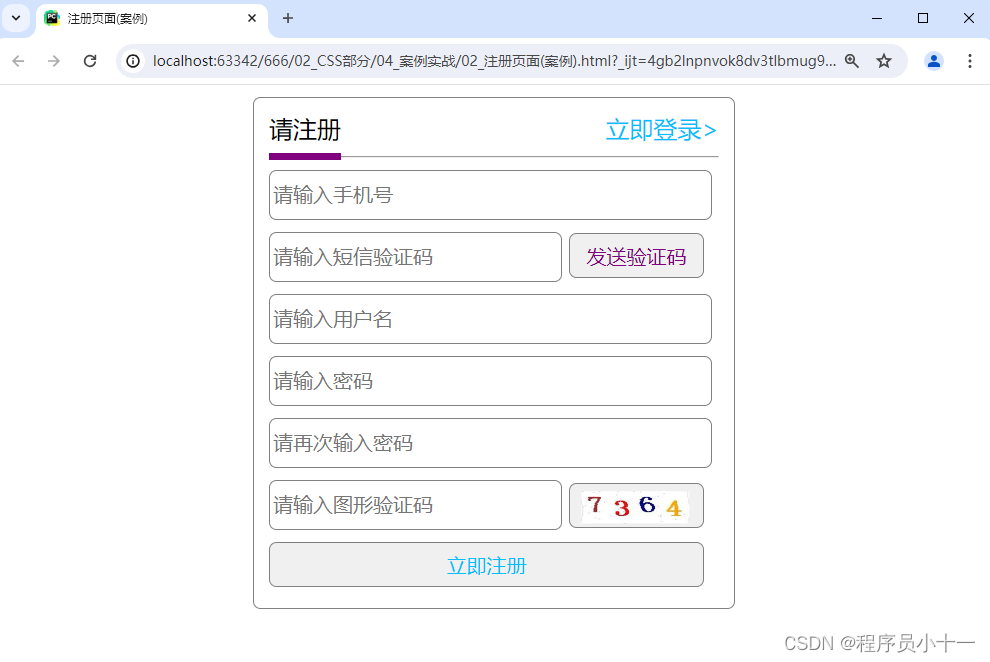

CSS语法介绍

文章目录 前言一、CSS引入方式1.行内操作2.内部操作3.外部操作 二、常用选择器1.标签选择器2.类选择器3.id选择器4.群组选择器5.后代选择器 三、字体常用设置1.字体类型2.字体大小3.字体样式4.字体粗细 四、div盒子模型1.盒子边框2.外边距3.内边距4.浮动 综合实战案例 前言 以…...

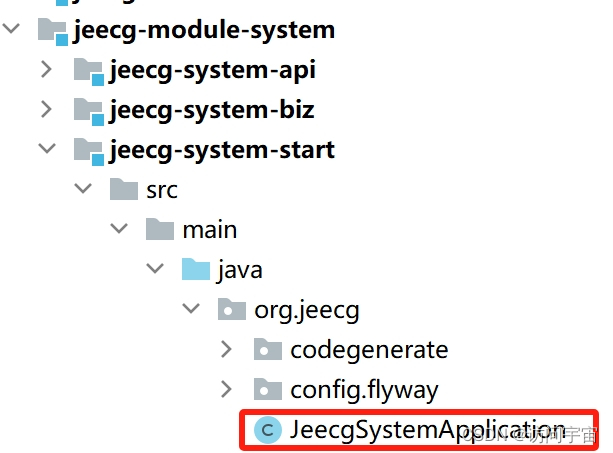

Jeecg | 完成配置后,如何启动整个项目?

前端启动步骤: 1. 以管理员身份打开控制台,切换到前端项目目录。 2. 输入 pnpm install 3. 输入 pnpm dev 4. 等待前端成功运行。 可以看到此时前端已经成功启动。 后端启动步骤: 1. 启动 mysql 服务器。 管理员身份打开控制台&#…...

Kubectl 的使用——k8s陈述式资源管理

一、kebuctl简介: kubectl 是官方的CLI命令行工具,用于与 apiserver 进行通信,将用户在命令行输入的命令,组织并转化为 apiserver 能识别的信息,进而实现管理 k8s 各种资源的一种有效途径。 对资源的增、删、查操作比较方便&…...

多天线技术

多天线技术可以分为两类:分集技术和空间复用技术。分集技术利用多天线接收或者发射载有同一信息的信号,提高传输的可靠性。分集技术是将瑞利衰落无线信道换成更加稳定的信道。 发射端未知CSI时的信道容量 发射端已知CSI时的信道容量 信道估计ÿ…...

Meta发布Chameleon模型预览,挑战多模态AI前沿

每周跟踪AI热点新闻动向和震撼发展 想要探索生成式人工智能的前沿进展吗?订阅我们的简报,深入解析最新的技术突破、实际应用案例和未来的趋势。与全球数同行一同,从行业内部的深度分析和实用指南中受益。不要错过这个机会,成为AI领…...

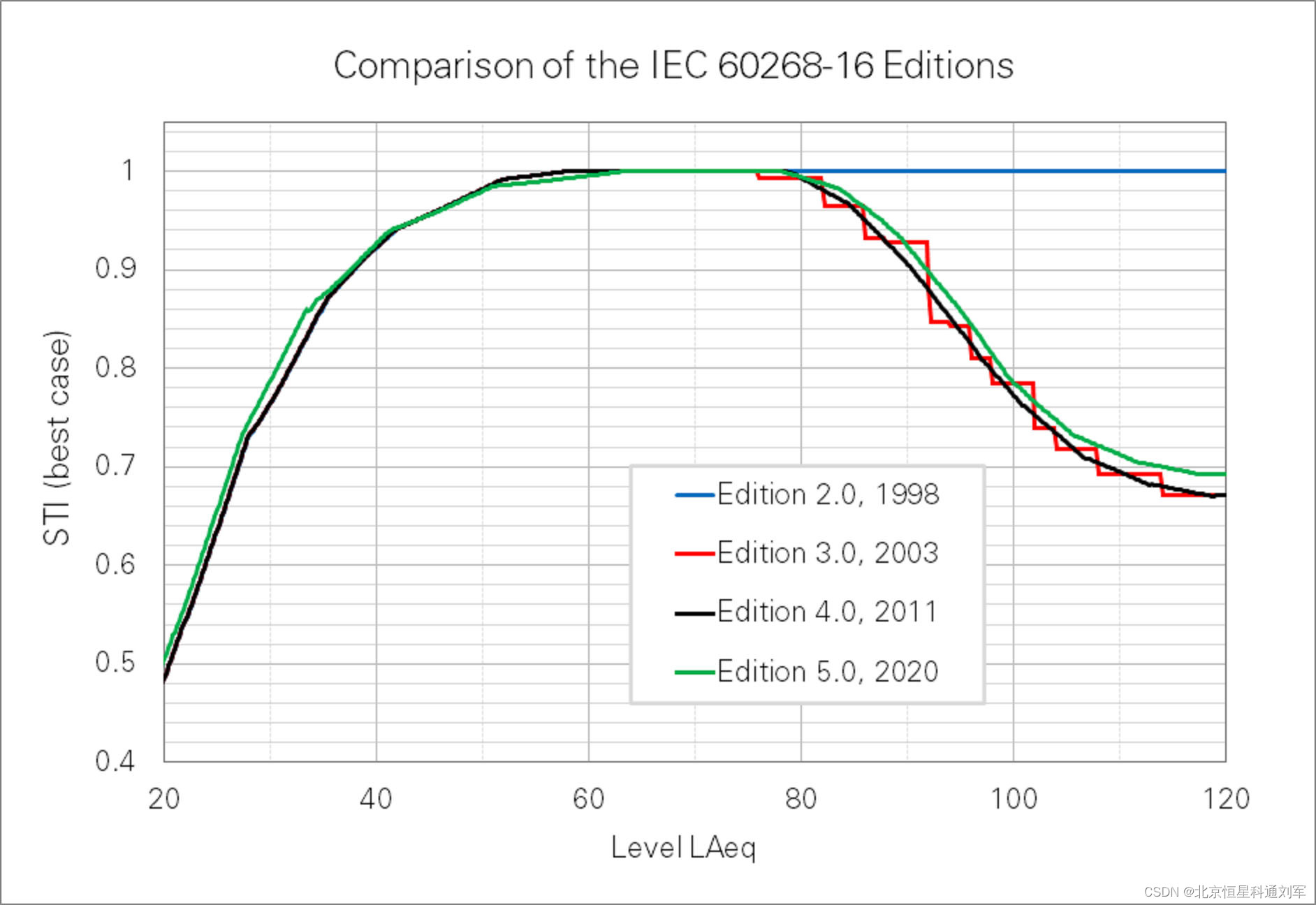

声压级越大,STIPA 越好,公共广播就越清晰吗?

在公共广播中,有些朋友经常问到是不是声压越大,广播清晰度就越高,下面我从搜集了一些专业技术资料,供大家参考。 一、声压级越大,STIPA 越好吗? 不完全是。最初,人们认为当声压级达到 60 dBA 以…...

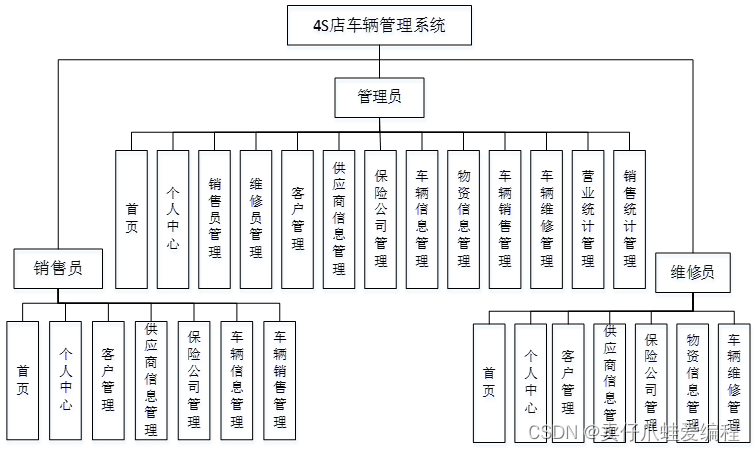

基于springboot+vue的4S店车辆管理系统

开发语言:Java框架:springbootJDK版本:JDK1.8服务器:tomcat7数据库:mysql 5.7(一定要5.7版本)数据库工具:Navicat11开发软件:eclipse/myeclipse/ideaMaven包:…...

深入理解 HTTP 缓存

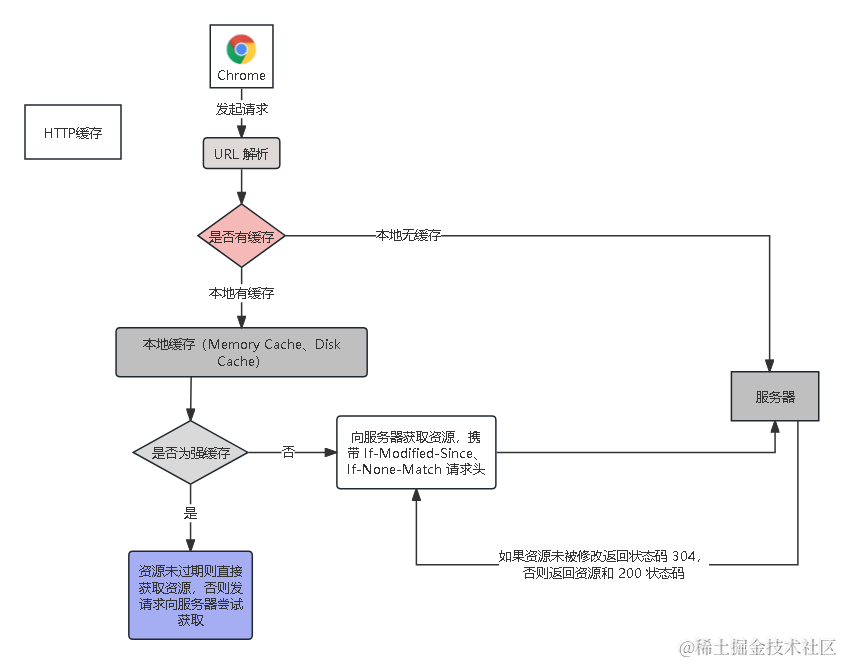

浏览器缓存不是本地存储,要分清。浏览器缓存分为强缓存和协商缓存。本篇文章参考:使用 HTTP 缓存防止不必要的网络请求 讲解之前,我画了个简图来解释浏览器从缓存中获取资源的过程。 1. 强缓存 强缓存是浏览器缓存机制中的一种,…...

upload-labs 通关方法

目录 Less-1(JS前端验证) Less-2(MIME验证) Less-3(黑名单,特殊过滤) Less-4(黑名单验证,.htaccess) Less-5(黑名单,点空格点绕过…...

5-26 Cpp学习笔记

1、如果子类实现了基类的函数,返回值、参数都相同,就覆盖了基类的函数。 2、使用作用域解析运算符来调用基类的函数。myDinner.Swim(); —— 调用子类的。myDinner.Fish::Swim(); —— 调用基类的(基类是Fish) 3、在子类中使用关键字using解除对Fish::…...

YOLOv8_pose的训练、验证、预测及导出[关键点检测实践篇]

1.关键点数据集划分和配置 从上面得到的数据还不能够直接训练,需要按照一定的比例划分训练集和验证集,并按照下面的结构来存放数据,划分代码如下所示,该部分内容和YOLOv8的训练、验证、预测及导出[目标检测实践篇]_yolov8训练测试验证-CSDN博客是重复的,代码如下: …...

架构师必考题--软件系统质量属性

软件系统质量属性 1.质量属性2.质量属性场景描述3.系统架构评估 这个知识点是系统架构师必考的题目,也是案例分析题第一题, 有时候会出现在选择题里面,考的分数也是非常高的。 1.质量属性 属性说明可用性错误检测/恢复/避免性能资源需求/管理…...

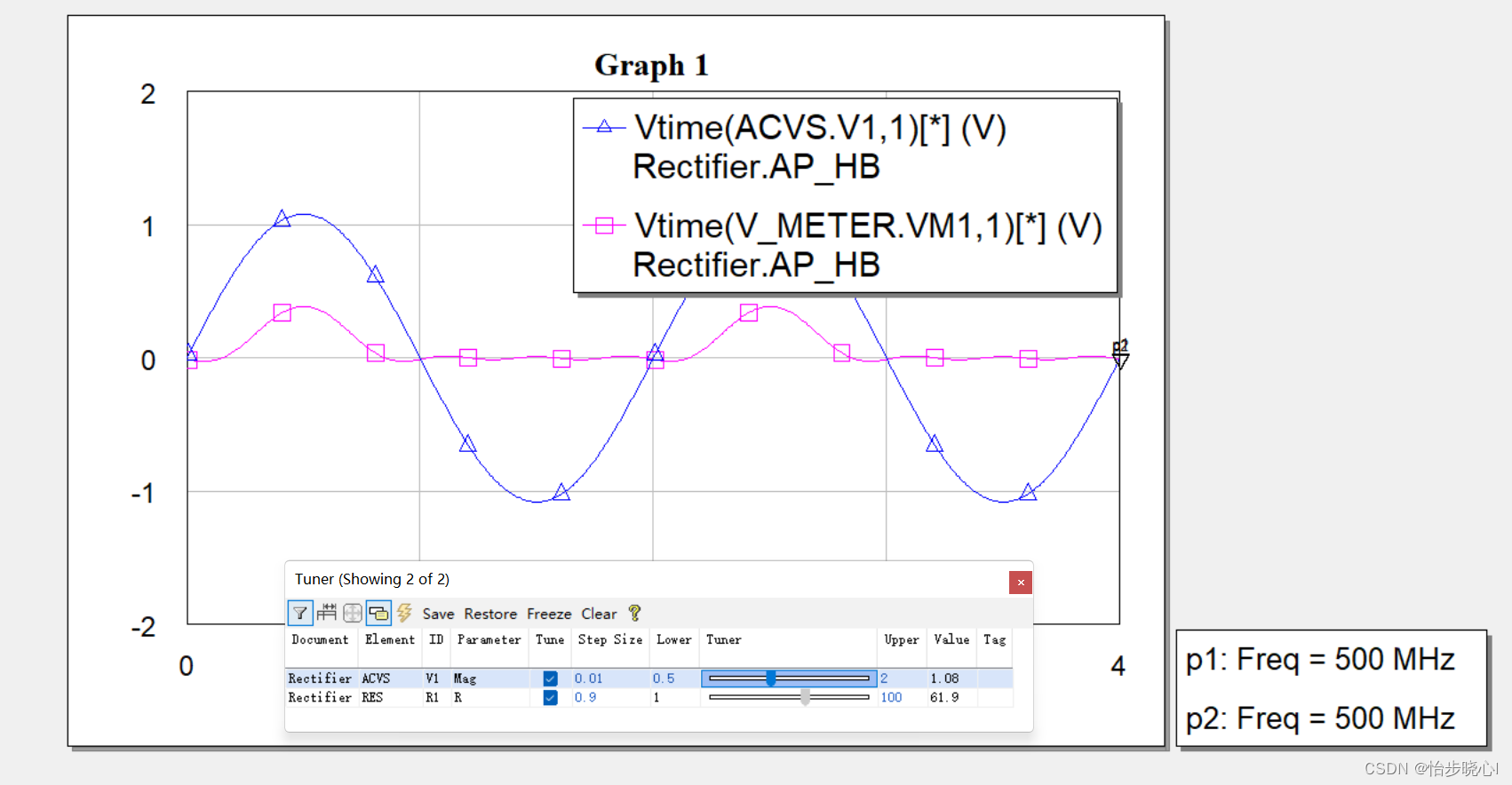

使用AWR对电路进行交流仿真---以整流器仿真为例

使用AWR对电路进行交流仿真—以整流器仿真为例 生活不易,喵喵叹气。马上就要上班了,公司的ADS的版权紧缺,主要用的软件都是NI 的AWR,只能趁着现在没事做先学习一下子了,希望不要裁我。 本AWR专栏只是学习的小小记录而…...

在UbuntuLinux系统上安装MySQL和使用

前言 最近开始计划在Ubuntu上写一个webserver的项目,看到一些比较好的类似的项目使用了MySQL,我就打算先把环境搞好跑一下试试,方便后面更进一步的学习。其实在本机windows上我已经有一个mysql,不过 在Unbuntu上安装MySQL 首先…...

React 如何自定义 Hooks

自定义 Hooks React 内部自带了很多 Hooks 例如 useState、useEffect 等等,那么我们为什么还要自定义 Hooks?使用 Hooks 的好处之一就是重用,可以将代码从组件中抽离出来定义为 Hooks,而不用每个组件中重复去写相同的代码。首先是…...

智能家居完结 -- 整体设计

系统框图 前情提要: 智能家居1 -- 实现语音模块-CSDN博客 智能家居2 -- 实现网络控制模块-CSDN博客 智能家居3 - 实现烟雾报警模块-CSDN博客 智能家居4 -- 添加接收消息的初步处理-CSDN博客 智能家居5 - 实现处理线程-CSDN博客 智能家居6 -- 配置 ini文件优化设备添加-CS…...

)

双指针用法练习题(2024/5/26)

1三数之和 给你一个整数数组 nums ,判断是否存在三元组 [nums[i], nums[j], nums[k]] 满足 i ! j、i ! k 且 j ! k ,同时还满足 nums[i] nums[j] nums[k] 0 。请 你返回所有和为 0 且不重复的三元组。 注意:答案中不可以包含重复的三元…...

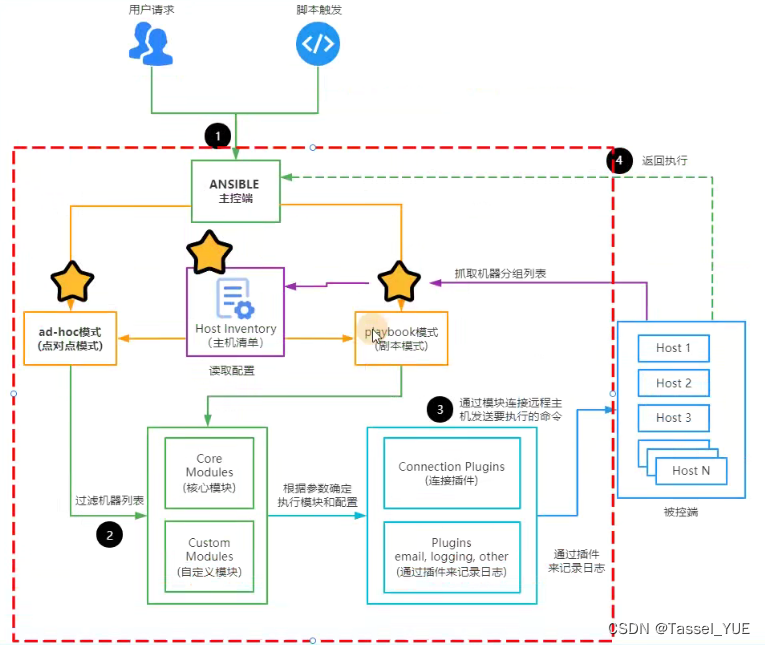

Ansible02-Ansible Modules模块详解

目录 写在前面4. Ansible Modules 模块4.1 Ansible常用模块4.1.1 Command模块4.1.2 shell模块4.1.3 scrpit模块4.1.4 file模块4.1.5 copy模块4.1.6 lineinfile模块4.1.7 systemd模块4.1.8 yum模块4.1.9 get_url模块4.1.10 yum_repository模块4.1.11 user模块4.1.12 group模块4.…...

洛谷-【动态规划1】动态规划的引入4

P1077 [NOIP 2012 普及组] 摆花题目描述小明的花店新开张,为了吸引顾客,他想在花店的门口摆上一排花,共 m 盆。通过调查顾客的喜好,小明列出了顾客最喜欢的 n 种花,从 1 到 n 标号。为了在门口展出更多种花,…...

齐物论智慧:为什么“不知“才是真知?

齐物论智慧:为什么"不知"才是真知? 副标题: 从王倪三问到道枢境界,庄子如何破除认知局限 痛点:为什么我们总是"自以为知"? 王倪三问(《庄子齐物论》): 齧缺问王倪:“你知道万物共同的标准吗?” 王倪答:“吾恶乎知之”(我怎么知道呢?) 齧缺…...

Keil C166汇编头文件路径问题解决方案

1. 问题现象与背景解析作为一名长期使用Keil C166开发工具的嵌入式工程师,我最近在移植一个老项目时遇到了一个典型的路径查找问题。项目混合了C和汇编代码,当我把自定义的DEFS.INC汇编头文件放在项目INC目录下,并在Target Environment中正确…...

Gofile下载器深度解析:Python自动化文件获取架构设计与性能优化

Gofile下载器深度解析:Python自动化文件获取架构设计与性能优化 【免费下载链接】gofile-downloader Download files from https://gofile.io 项目地址: https://gitcode.com/gh_mirrors/go/gofile-downloader Gofile下载器是一个基于Python的高效自动化文件…...

Taotoken用量看板与成本分析功能,如何帮助团队控制大模型支出

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Taotoken用量看板与成本分析功能,如何帮助团队控制大模型支出 对于任何将大模型能力集成到产品开发流程中的团队而言&a…...

总结模式的智能化升级

📋 本文目录 一、前言 二、从工具到智能系统的升级 三、工具链完整演示 四、智能总结Agent整合实战 五、智能总结系统的核心价值 六、总结与展望 一、前言 1.1 本节内容简介 我们已经有了5个好用的总结工具,但问题来了:工具是死的&am…...

机器学习系统能源优化:Magneton框架与能效提升实践

1. 机器学习系统中的能源浪费现状在当今大规模机器学习应用场景中,能源效率已成为与计算性能同等重要的关键指标。根据行业实测数据,一个典型的大型语言模型推理任务可能消耗相当于数十个家庭日用电量的能源。这种惊人的能源消耗背后,隐藏着大…...

为什么Rotating-machine-fault-data-set是机械故障诊断研究的必备资源?

为什么Rotating-machine-fault-data-set是机械故障诊断研究的必备资源? 【免费下载链接】Rotating-machine-fault-data-set Open rotating mechanical fault datasets (开源旋转机械故障数据集整理) 项目地址: https://gitcode.com/gh_mirrors/ro/Rotating-machin…...

不止是搜索!Listary隐藏玩法大揭秘:网页传文件、快速启动器、资源管理器增强

Listary进阶指南:解锁Windows效率中枢的隐藏玩法双击Ctrl键调出搜索框——这可能是大多数Listary用户对这个工具的全部认知。但如果你只把它当作一个文件搜索工具,那就像用瑞士军刀只开瓶盖一样暴殄天物。经过三年深度使用和上百次工作流优化,…...

)

UE5 RPG开发实战:用MVC架构重构你的UI系统(GAS项目避坑指南)

UE5 RPG开发实战:用MVC架构重构UI系统的工程化实践当你的UE5 RPG项目从原型阶段进入正式开发,UI系统往往会成为第一个显露出架构问题的模块。属性面板、技能栏、BUFF指示器等数十个UI组件相互纠缠,每次新增功能都像在走钢丝——这就是我们引入…...