23.Dropout

在深度学习的训练过程中,过拟合是一个常见的问题。为了解决这个问题,研究者们提出了多种正则化技术,其中Dropout技术因其简单而有效的特点,得到了广泛的应用。本文将对Dropout技术的工作原理、主要优点、潜在缺点以及应用场景进行详细的解析。

Dropout技术工作原理

Dropout是一种正则化技术,用于防止深度学习模型的过拟合。它的核心思想是在训练过程中,随机地将网络中的一部分神经元“丢弃”或“关闭”,即让这些神经元的输出为0。这样,每次迭代时,网络都会基于一个不同的“子网络”进行训练。由于这些子网络之间共享权重,因此最终得到的模型会具有更强的泛化能力。

在测试阶段,为了保持与训练阶段的一致性,所有的神经元都会被使用,但它们的权重需要乘以一个丢弃概率(如0.5或0.3),以确保输出的期望值与训练时相同。

首先,我们来探讨Dropout为什么能够减少过拟合现象:

-

减少神经元之间的依赖:在训练过程中,每个神经元都会尽量去学习并依赖输入数据中的特征,以此来最小化损失函数。然而,当某些神经元被随机丢弃时,剩余的神经元就必须学会适应这种“不完整”的网络结构,并更加独立地处理输入数据。这减少了神经元之间的依赖关系,使得网络不会过于依赖训练数据中的特定模式或噪声。

-

集成学习的效果:每次训练迭代中,由于Dropout的随机性,网络实际上都在训练不同的子网络。这些子网络共享相同的权重,但由于不同的神经元被丢弃,它们实际上是不同的模型。在测试时,所有神经元都被使用,这可以看作是将这些子网络的预测结果进行了平均(或集成),从而提高了模型的泛化能力。

-

简化模型复杂度:通过随机丢弃神经元,Dropout实际上是在训练一个更简单的模型。这个更简单的模型在训练数据上的性能可能会稍差,但它在未见过的数据上的泛化能力更强。这是因为更简单的模型通常更容易学习到数据的本质特征,而不是过度拟合训练数据中的噪声。

接下来,我们来看Dropout在神经网络中的具体实现:

- 在训练过程中,对于每个神经元,根据其对应的丢弃概率(例如0.5或0.3)来决定是否将其输出置为零。这通常是通过生成一个与神经元数量相同的随机向量来实现的,该向量的每个元素都是0或1(对应于丢弃或保留)。

- 在前向传播过程中,只使用那些未被丢弃的神经元来计算输出。

- 在反向传播过程中,也只更新那些未被丢弃的神经元的权重。

- 在测试或评估模型时,所有神经元都被使用,但它们的权重需要乘以丢弃概率(例如0.5),以确保输出的期望值与训练时相同。

Dropout技术的主要优点

- 减少过拟合:Dropout通过随机丢弃神经元,减少了神经元之间的共适应性,从而有效地防止了过拟合。

- 提高模型的鲁棒性:由于模型不再依赖于任何特定的神经元或输入特征,因此它对新数据具有更好的性能。

- 计算开销小:与其他正则化技术相比,Dropout在计算上相对高效,因为它只需要在训练阶段随机丢弃神经元,而不需要额外的计算资源。

- 可与其他正则化方法结合使用:Dropout可以与其他正则化技术(如L1、L2正则化)结合使用,以进一步提高模型的性能。

Dropout技术的潜在缺点

- 降低训练效率:由于每次迭代都需要重新构建子网络并计算其权重,因此Dropout可能会降低训练速度。

- 损失函数的不确定性:由于每次迭代都涉及不同的子网络,因此损失函数可能会产生一些计算上的误差。这可能导致模型在训练过程中的收敛速度变慢或不稳定。

Dropout技术的应用场景

Dropout技术在全连接网络中得到了广泛应用,特别是在图像分类、语音识别和自然语言处理等领域。在这些任务中,过拟合是一个普遍存在的问题,而Dropout技术能够有效地减轻过拟合的影响,提高模型的泛化能力。

然而,值得注意的是,在卷积神经网络(CNN)的隐藏层中,由于卷积操作本身已经具有一定的稀疏性,并且ReLU等激活函数的大量使用也进一步增强了稀疏性,因此Dropout在这些场景中的使用相对较少。在这些情况下,其他正则化技术(如批量归一化、数据增强等)可能更为有效。

结论

Dropout技术是一种简单而有效的正则化方法,它通过随机丢弃神经元来防止深度学习模型的过拟合。虽然Dropout技术存在一些潜在的缺点,如降低训练效率和损失函数的不确定性,但其在全连接网络中的广泛应用证明了其在实际任务中的有效性。因此,在构建深度学习模型时,我们可以考虑使用Dropout技术来提高模型的泛化能力。

相关文章:

23.Dropout

在深度学习的训练过程中,过拟合是一个常见的问题。为了解决这个问题,研究者们提出了多种正则化技术,其中Dropout技术因其简单而有效的特点,得到了广泛的应用。本文将对Dropout技术的工作原理、主要优点、潜在缺点以及应用场景进行…...

电脑撤回的快捷键是什么?

下面给大家介绍了各种办公应用的撤回以及反向撤回快捷键介绍,在ps、excel中都是可以使用的。 撤回键是ctrl加什么 1、撤销的快捷键是“CtrlZ”,用于取消上一步操作,对与在电脑系统上或软件内的操作均适用。重复按下可以取消多步操作。 2、而…...

每日一题——Python实现PAT甲级1116 Come on! Let‘s C(举一反三+思想解读+逐步优化)五千字好文

一个认为一切根源都是“自己不够强”的INTJ 个人主页:用哲学编程-CSDN博客专栏:每日一题——举一反三Python编程学习Python内置函数 Python-3.12.0文档解读 目录 我的写法 代码点评 时间复杂度分析 空间复杂度分析 总结 我要更强 优化思路 优化…...

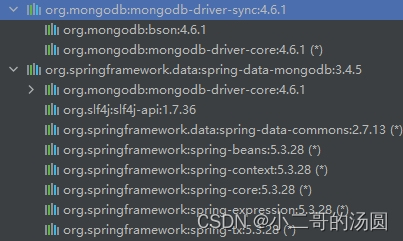

spring-data-mongodb版本兼容问题

spring-data-mongodb与mongodb驱动有兼容性问题,不匹配会报NoSuchMethod异常,mongodb的java驱动包在4.0之后由mongodb-java-driver更名为mongodb-driver-sync。 spring-data-mongodb包依赖中有mongodb-driver-core,但缺诸如MongoCollection等…...

Java的核心类库

引言 在Java编程中,熟练掌握常用类与对象操作是开发的基础。Java的核心类库提供了丰富的功能,可以帮助开发者高效地处理各种编程任务。本文将详细介绍Java字符串操作、集合框架、日期与时间处理等内容,并通过图表和表格进行总结与示范。 字符…...

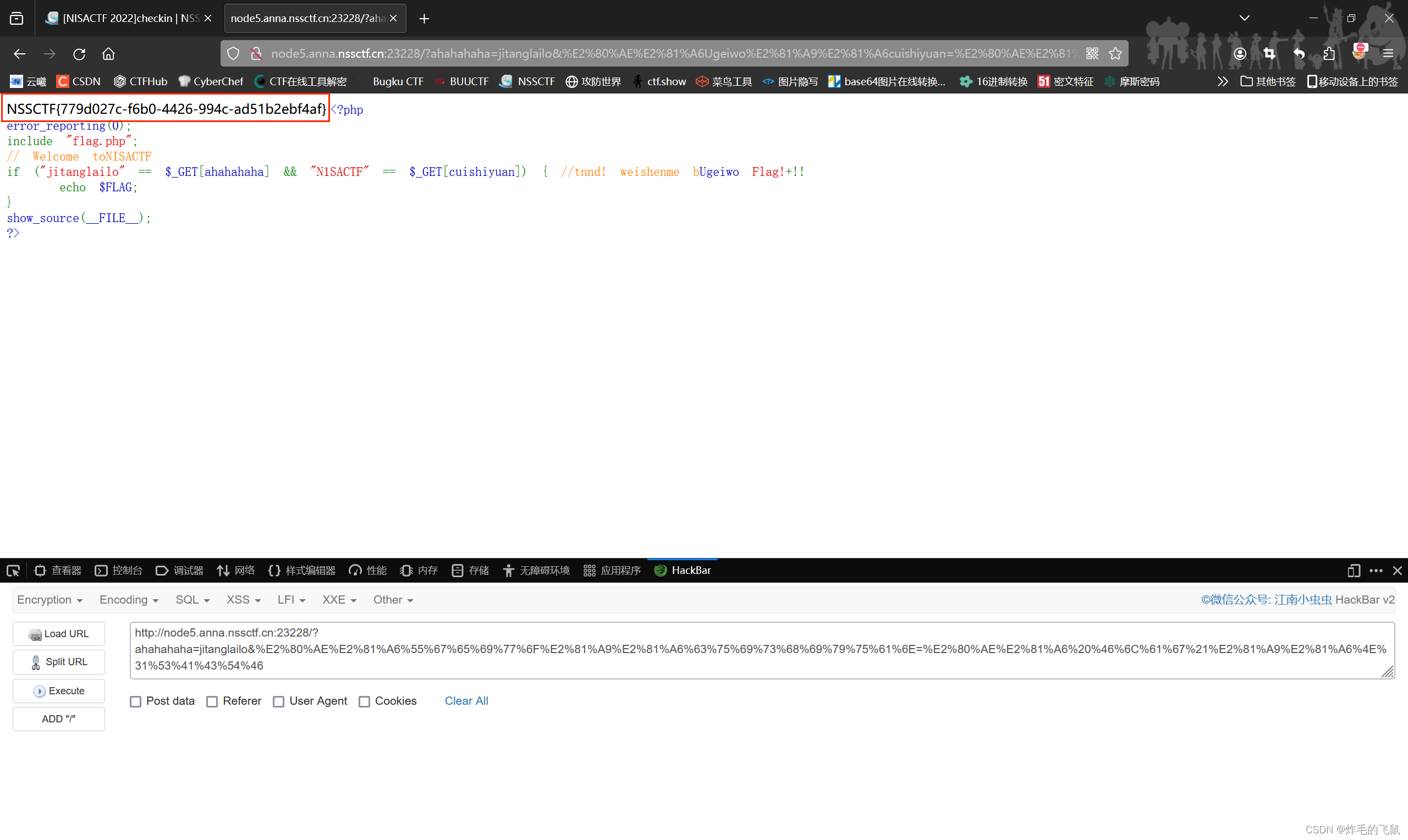

NSS题目练习9

[极客大挑战 2020]welcome 界面打开后一片空白,查看题目描述,翻译过来是 1.除了GET请求方法,还有一种常见的请求方法… 2.学习一些关于sha1和array的知识。 3.更仔细地检查phpinfo,你会发现标志在哪里。 补充: sh…...

JS 【算法】二分查找

使用场景 在有序数组中查找目标元素 const arr [1, 2, 3, 4, 5, 6, 7, 8, 9] const target 2 console.log(binarySearch1(arr, target)) console.log(binarySearch2(arr, target))循环实现 function binarySearch1(arr, target) {const length arr.lengthif (length 0) re…...

—— Webpack(v5.91.0):应用模块打包器与构建工具)

前端工程化工具系列(十四)—— Webpack(v5.91.0):应用模块打包器与构建工具

Webpack 是用于现代 JavaScript 应用程序的静态模块打包器。 当 webpack 处理应用程序时,它会在内部构建一个依赖关系图,该图映射项目所需的每个模块最终会生成一个或多个包。 1 概念 1.1 modules Webpack 中,无论是 JS 、CSS 还是图片等&…...

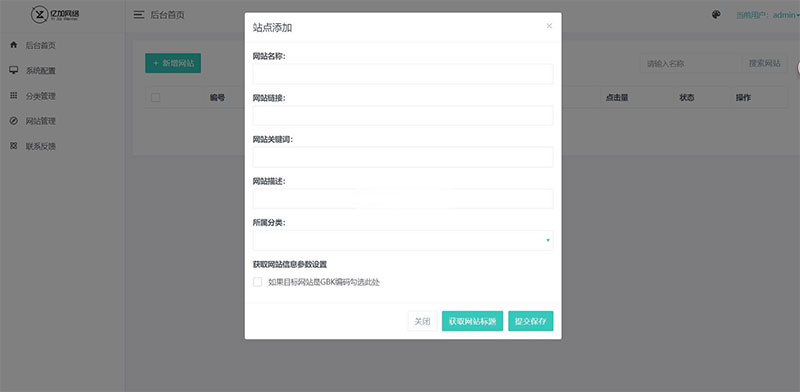

ThinkPHP+Bootstrap简约自适应网址导航网站源码

使用 ThinkPHPbootstrap 开发,后台采用全局 ajax 无刷新加载,前后台自适应,前台页面非常简洁适合自己收藏网站或做导航网站。 搭建教程: 1.整个主机 2.绑定解析域名 3.上传源码,解压 把解压出来的 nav.sql 文件导入数…...

Flutter 使用ffigen生成ffmpeg的dart接口

Flutter视频渲染系列 第一章 Android使用Texture渲染视频 第二章 Windows使用Texture渲染视频 第三章 Linux使用Texture渲染视频 第四章 全平台FFICustomPainter渲染视频 第五章 Windows使用Native窗口渲染视频 第六章 桌面端使用texture_rgba_renderer渲染视频 第七章 使用ff…...

: No CUDA toolset found.)

(message): No CUDA toolset found.

解决方法: C:\Program Files\NVIDIA GPU Computing Toolkit\CUDA\v10.2\extras\visual_studio_integration\MSBuildExtensions\ 下的4个文件 复制到 D:\Program Files\Microsoft Visual Studio\2022\Enterprise\MSBuild\Microsoft\VC\v170\BuildCustomizations\下。…...

【python】邮箱正则验证

当然可以。以下是一个使用Python正则表达式的例子,用于检查一个字符串是否是一个有效的电子邮件地址: import re def is_valid_email(email):regex r^[a-zA-Z0-9._%-][a-zA-Z0-9.-]\.[a-zA-Z]{2,}$return bool(re.match(regex, email)) # 测试电子邮件…...

深度学习(四)——torchvision中数据集的使用

1. 参数详解 torchvision中每个数据集的参数都是大同小异的,这里只介绍CIFAR10数据集 该数据集的数据格式为PIL格式 class torchvision.datasets.CIFAR10(root:str,train:boolTrue,transform:Optional[Callable]None,target_transform:Optional[Callable]None,do…...

【全开源】图书借阅管理系统源码(ThinkPHP+FastAdmin)

📚图书借阅管理系统:打造你的私人图书馆 一款基于ThinkPHPFastAdmin开发的简易图书借阅管理系统,一款轻量级的图书借阅管理系统,具有会员管理,图书管理,借阅及归还管理,会员充值等基本功能&…...

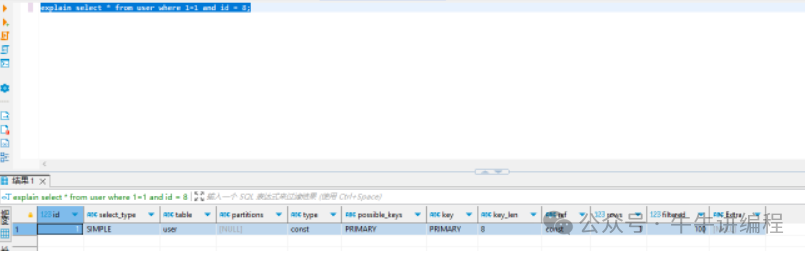

Mysql中使用where 1=1有什么问题吗

昨天偶然看见一篇文章,提到说如果在mysql查询语句中,使用where 11会有性能问题?? 这着实把我吸引了,因为我项目中就有不少同事,包括我自己也有这样写的。为了不给其他人挖坑,赶紧学习一下&…...

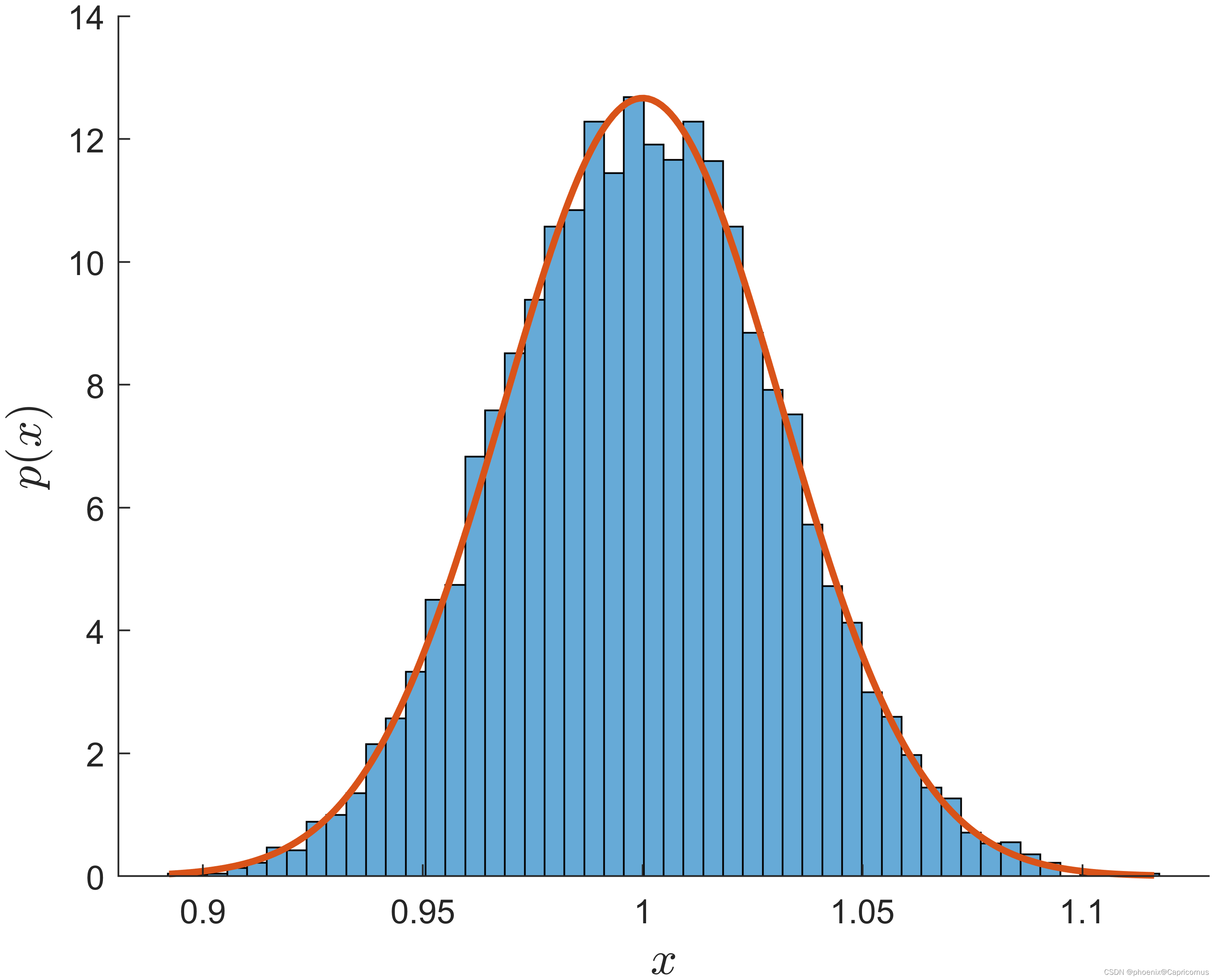

中心极限定理的MATLAB例

独立同分布的中心极限定理: 设 X 1 , X 2 , … , X n X_1, X_2, \ldots, X_n X1,X2,…,Xn 是独立同分布的随机变量序列,且 E ( X i ) μ E(X_i) \mu E(Xi)μ, D ( X i ) σ 2 > 0 D(X_i) \sigma^2 > 0 D(Xi)σ2>0&a…...

定义input_password函数,提示用户输入密码.如果用户输入长度<8,抛出异常,如果用户输入长度>=8,返回输入的密码

def input_password(password):str1passwordlen1len(str1)try:if len1<8:raise ValueError("密码长度不能小于8")else:return print(f"你的密码为:{password},请确认")except ValueError as e:print(f":Error is {e}")number1input("请…...

【深度学习】IP-Adapter 和 InstantID 的核心机制比较

IP-Adapter 和 InstantID 是两个在图像生成中具有不同优势和应用场景的模型。以下是这两个模型的区别及其理论分析。 IP-Adapter 特点: 图像提示能力: IP-Adapter 通过引入图像提示能力,使得预训练的文本到图像扩散模型可以接受图像作为提示,从而生成…...

JEPaaS 低代码平台 j_spring_security_check SQL注入漏洞复现

0x01 产品简介 JEPaaS是一款优秀的软件平台产品,可视化开发环境,低代码拖拽式配置开发,操作极其简单,可以帮助解决Java项目80%的重复工作,让开发更多关注业务逻辑,大大提高开发效率,能帮助公司大幅节省人力成本和时间成本,同时又不失灵活性。适用于搭建 OA、ERP、CRM、…...

天锐绿盾 | 无感知加密软件、透明加密系统、数据防泄漏软件

摘要:文件加密软件,包含禁止非授权的文件泄密和抄袭复制解决方案即使被复制泄密都是自动加密无法阅读,透明加密,反复制软件,内网监控,文件加密,网络安全方案,透明文件加密,加密文件,图纸加密,知识产权保护,加密数据; 通过绿盾信息安全管理软件,系统在不改…...

AI技能白日梦:让大模型通过自主推演实现能力进化

1. 项目概述:当AI学会“白日做梦”最近在GitHub上看到一个挺有意思的项目,叫regiep4/skill-daydreaming。光看这个名字,就让人浮想联翩——“技能白日梦”?这听起来不像是一个传统的工具库或者框架,更像是一种对AI能力…...

DsHidMini技术深度解析:让经典PS3手柄在Windows上重获新生的开源方案

DsHidMini技术深度解析:让经典PS3手柄在Windows上重获新生的开源方案 【免费下载链接】DsHidMini Virtual HID Mini-user-mode-driver for Sony DualShock 3 Controllers 项目地址: https://gitcode.com/gh_mirrors/ds/DsHidMini 你是否有一台尘封已久的Play…...

如何高效管理fg-data-profiling版本控制:Git工作流完整指南 [特殊字符]

如何高效管理fg-data-profiling版本控制:Git工作流完整指南 🚀 【免费下载链接】fg-data-profiling 1 Line of code data quality profiling & exploratory data analysis for Pandas and Spark DataFrames. 项目地址: https://gitcode.com/gh_mi…...

苹果单图生成3D数字人像技术解析:从神经纹理到可微分渲染

1. 项目概述:从二维到三维的“升维”革命 最近在计算机视觉和生成式AI的圈子里,一个来自苹果的研究成果引起了不小的震动。简单来说,他们搞出了一个模型,只需要你的一张正面照片,就能生成一个可以360度旋转、表情生动的…...

AWorks嵌入式设计哲学:从统一抽象到组件化构建可靠系统

1. 项目概述:从“框架”到“哲学”的认知跃迁在嵌入式开发领域,提到“周立功”,很多工程师的第一反应是“那家做ARM开发板和CAN总线的公司”。然而,如果你深入接触过他们推出的AWorks平台,就会发现其背后蕴含的远不止一…...

Python小说爬虫框架NovelClaw:模块化设计与规则驱动实践

1. 项目概述:一个为小说爱好者打造的智能采集与整理工具如果你和我一样,是个重度小说爱好者,同时又有点技术背景,那你肯定遇到过这样的烦恼:追更的小说散落在十几个不同的网站,更新提醒全靠缘分;…...

Angular 响应式原理深度解析:核心机制与源码解读

一、前言Angular 响应式原理深度解析:核心机制与源码解读。本文深入源码层面,剖析核心设计原理,帮你从"会用"升级到"精通"。二、核心原理深度剖析2.1 数据结构设计// Angular 核心数据结构与算法 // 理解 Angular 的底层…...

开源爬虫框架OpenClaw深度集成Bitrix24:企业级数据自动化采集实战

1. 项目概述:当开源爬虫框架遇上企业级CRM如果你正在寻找一个能够与Bitrix24深度集成、稳定可靠且高度可定制的数据采集方案,那么rsvbitrix/openclaw-bitrix24这个开源项目绝对值得你花时间深入研究。简单来说,这是一个基于Python的爬虫框架&…...

Kraken P2P镜像分发:解决大规模容器化部署的镜像仓库瓶颈

1. 项目概述:一个为容器镜像分发而生的“海妖”如果你在容器化这条路上走得足够远,尤其是在处理大规模、多集群、跨地域的镜像分发时,大概率会遇到一个共同的痛点:镜像仓库成了瓶颈。无论是自建的Harbor、Docker Registry…...

碧蓝航线Alas自动化脚本终极指南:7x24小时全自动游戏管理解决方案

碧蓝航线Alas自动化脚本终极指南:7x24小时全自动游戏管理解决方案 【免费下载链接】AzurLaneAutoScript Azur Lane bot (CN/EN/JP/TW) 碧蓝航线脚本 | 无缝委托科研,全自动大世界 项目地址: https://gitcode.com/gh_mirrors/az/AzurLaneAutoScript …...