Java中的加密与解密:实现安全的数据传输

Java中的加密与解密:实现安全的数据传输

大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!在当今信息安全至关重要的时代,保护数据的安全性是每个开发人员都需要关注的重要议题。本文将深入探讨Java中的加密与解密技术,帮助你实现安全的数据传输。

1. 加密与解密基础概念

加密是将原始数据(明文)通过一定的算法转换为密文的过程,而解密则是将密文还原成明文的过程。在数据传输过程中,加密可以有效防止数据被窃取或篡改,保障数据的机密性和完整性。

2. Java中的加密算法

Java提供了丰富的加密算法和API,包括对称加密、非对称加密和哈希算法等。下面我们分别介绍几种常用的加密算法及其在Java中的应用。

2.1 对称加密算法:AES

对称加密算法使用同一个密钥进行加密和解密,速度快,适合大数据量的加密。在Java中,常用的对称加密算法包括AES(Advanced Encryption Standard)。

package cn.juwatech;import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import java.util.Base64;public class AESEncryptionExample {public static void main(String[] args) throws Exception {String plainText = "Hello, world!";// 生成AES密钥KeyGenerator keyGen = KeyGenerator.getInstance("AES");keyGen.init(256);SecretKey secretKey = keyGen.generateKey();// 加密Cipher cipher = Cipher.getInstance("AES");cipher.init(Cipher.ENCRYPT_MODE, secretKey);byte[] encryptedBytes = cipher.doFinal(plainText.getBytes());String encryptedText = Base64.getEncoder().encodeToString(encryptedBytes);System.out.println("Encrypted: " + encryptedText);// 解密cipher.init(Cipher.DECRYPT_MODE, secretKey);byte[] decryptedBytes = cipher.doFinal(Base64.getDecoder().decode(encryptedText));String decryptedText = new String(decryptedBytes);System.out.println("Decrypted: " + decryptedText);}

}

2.2 非对称加密算法:RSA

非对称加密算法使用一对密钥进行加密和解密,分别是公钥和私钥,安全性更高。RSA算法在Java中应用广泛。

package cn.juwatech;import javax.crypto.Cipher;

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.PrivateKey;

import java.security.PublicKey;

import java.util.Base64;public class RSAEncryptionExample {public static void main(String[] args) throws Exception {String plainText = "Hello, world!";// 生成RSA密钥对KeyPairGenerator keyPairGen = KeyPairGenerator.getInstance("RSA");keyPairGen.initialize(2048);KeyPair keyPair = keyPairGen.generateKeyPair();PublicKey publicKey = keyPair.getPublic();PrivateKey privateKey = keyPair.getPrivate();// 加密Cipher cipher = Cipher.getInstance("RSA");cipher.init(Cipher.ENCRYPT_MODE, publicKey);byte[] encryptedBytes = cipher.doFinal(plainText.getBytes());String encryptedText = Base64.getEncoder().encodeToString(encryptedBytes);System.out.println("Encrypted: " + encryptedText);// 解密cipher.init(Cipher.DECRYPT_MODE, privateKey);byte[] decryptedBytes = cipher.doFinal(Base64.getDecoder().decode(encryptedText));String decryptedText = new String(decryptedBytes);System.out.println("Decrypted: " + decryptedText);}

}

2.3 哈希算法:SHA-256

哈希算法将任意长度的数据映射为固定长度的哈希值,通常用于验证数据完整性。在Java中,常用的哈希算法包括SHA-256。

package cn.juwatech;import java.nio.charset.StandardCharsets;

import java.security.MessageDigest;

import java.util.Base64;public class HashingExample {public static void main(String[] args) throws Exception {String data = "Hello, world!";// 使用SHA-256计算哈希值MessageDigest digest = MessageDigest.getInstance("SHA-256");byte[] hashBytes = digest.digest(data.getBytes(StandardCharsets.UTF_8));String hash = Base64.getEncoder().encodeToString(hashBytes);System.out.println("SHA-256 Hash: " + hash);}

}

3. 加密与解密的应用场景

- 网络数据传输安全:保护数据在网络上传输过程中的安全性。

- 密码存储:加密存储敏感信息,如用户密码。

- 数字签名:用于验证数据的真实性和完整性。

- 数据隐私保护:保护个人隐私信息。

4. 注意事项与最佳实践

- 密钥管理:安全地管理密钥,防止泄露。

- 选择合适的加密算法:根据安全要求选择合适的加密算法和密钥长度。

- 性能考虑:加密解密操作可能会影响系统性能,需要权衡安全性和性能。

5. 结论

通过本文的学习,我们深入了解了Java中的加密与解密技术,包括对称加密、非对称加密和哈希算法的原理及其在Java中的实现方式。这些技术可以帮助开发人员实现安全可靠的数据传输和存储,保护用户的隐私和数据安全。希望本文能够为你在实际项目中应用加密解密技术提供帮助和指导。

相关文章:

Java中的加密与解密:实现安全的数据传输

Java中的加密与解密:实现安全的数据传输 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!在当今信息安全至关重要的时代,保护数据的安全性…...

基于SSM的美食推荐系统

文章目录 项目介绍主要功能截图:部分代码展示设计总结项目获取方式🍅 作者主页:超级无敌暴龙战士塔塔开 🍅 简介:Java领域优质创作者🏆、 简历模板、学习资料、面试题库【关注我,都给你】 🍅文末获取源码联系🍅 项目介绍 基于SSM的美食推荐系统,java项目。 ecli…...

Pycharm利用Anaconda环境

创建环境 conda create --name d2l python3.11 -y 激活环境 conda activate d2l 配置环境 以torch环境为例 我们可以按如下⽅式安装PyTorch的CPU或GPU版本: pip install torch pip install torchvision 我们的下⼀步是安装d2l包,以⽅便调取本书中经…...

Python函数魔术:深入理解18个高级函数特性

今天,我们将一起探索那些让代码瞬间变得优雅而强大的高级函数。准备好,让我们一起揭开它们的神秘面纱吧! 1. map():一招制胜,批量操作 想象一下,你需要给一个数字列表的每个元素加上5。普通的循环是不是让…...

中,如何处理状态管理的)

在大型单页应用(SPA)中,如何处理状态管理的

在大型单页应用(SPA)中,如何处理状态管理的 在大型单页应用(SPA)中,状态管理是一个关键环节,确保数据的一致性和可预测的变更。以下是一些常见的状态管理方法: Redux: …...

力扣78 子集

给你一个整数数组 nums ,数组中的元素 互不相同 。返回该数组所有可能的 子集(幂集)。 解集 不能 包含重复的子集。你可以按 任意顺序 返回解集。 示例 1: 输入:nums [1,2,3] 输出:[[],[1],[2],[1,2],[3],…...

C语言从头学24——函数原型

前面学习函数时已经知道必须先存在一个函数然后才能使用,且这个函数的位置还要在 main()函数之前,否则的话编译时会报错。但我们写程序时,main() 函数是程序入口,程序的主要部分都在 main() 函数中,且其它函数也都要通…...

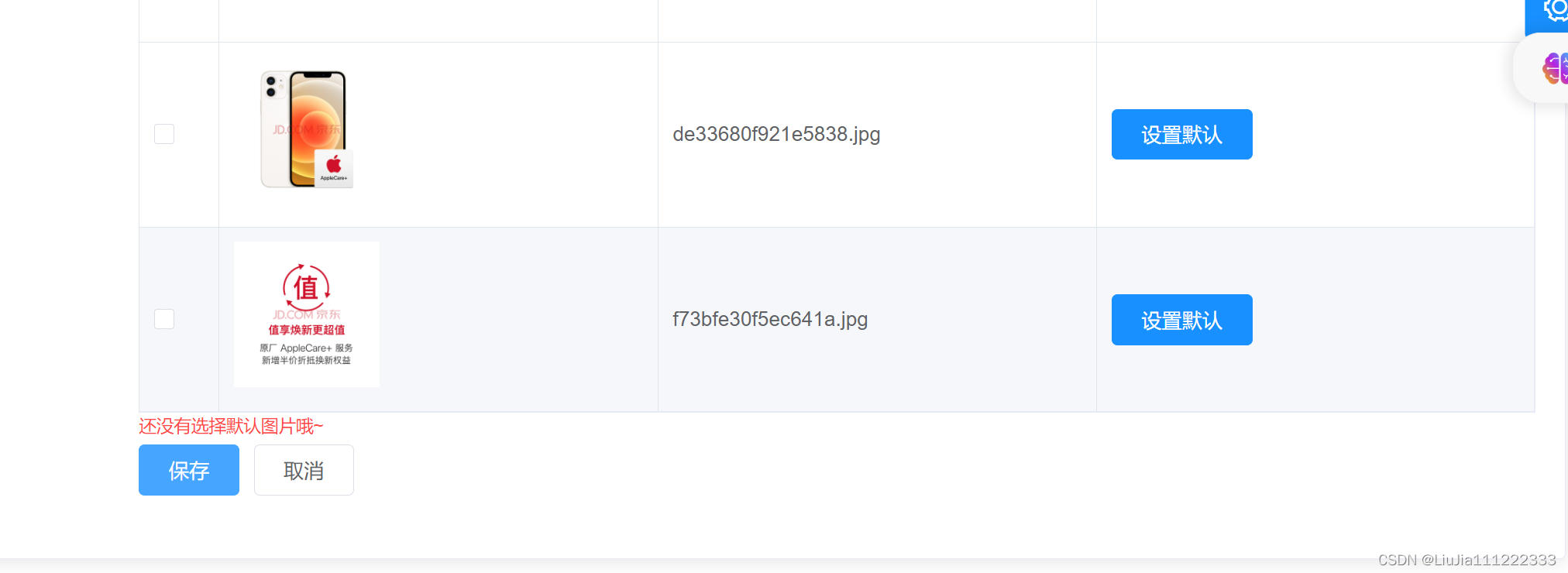

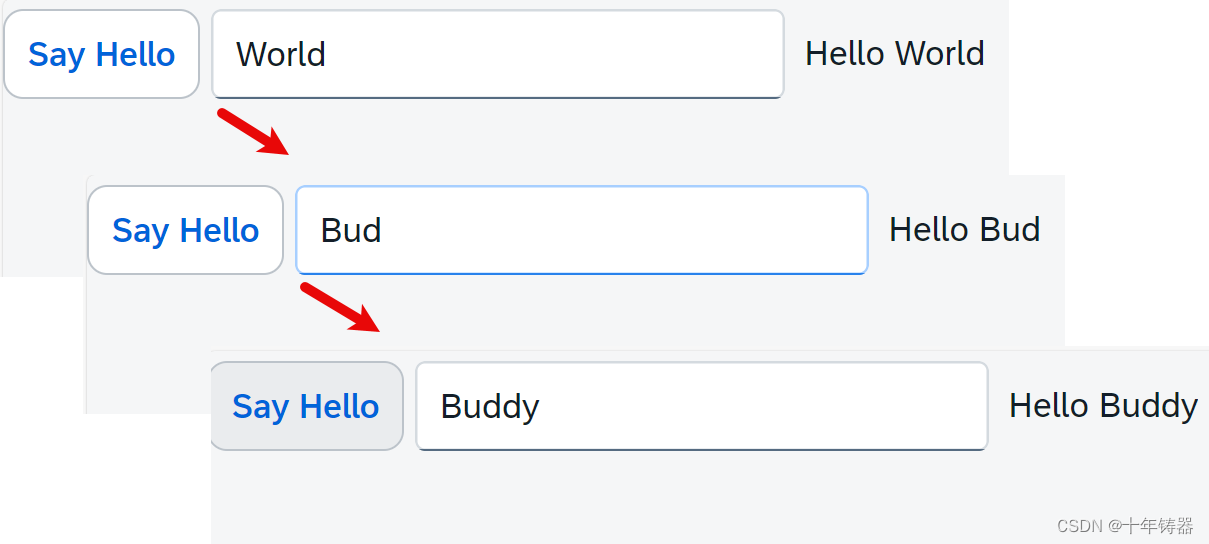

Vue中使用ElementUI组件Form组件的校验validate

先准备一些el-form元素 这里面el-form中:model(v-bind:model)是单项绑定的,如果你写成了v-model""可能会出现校验没有效果的情况。 这是校验过后的结果了 现在开始使用下吧! 1.在el-form中绑定一个ref,名字自拟,后续触发检验结果…...

PostgreSQL性能优化之分区表 #PG培训

在处理大规模数据时,PostgreSQL的性能优化是一个非常重要的话题,其中分区表(Partitioned Tables)是提高查询和数据管理效率的重要手段。本文将详细介绍PostgreSQL分区表的概念、优势、创建与管理方法以及一些常见的优化策略。 #P…...

SAPUI5基础知识9 - JSON Module与数据绑定

1. 背景 在前面的博客中,我们已经学习了SAPUI5中视图和控制器的使用,在本篇博客中,让我们学习下MVC架构中的M-模型了。 SAPUI5中的JSON Model是一个客户端模型,可以用于在SAPUI5应用程序中处理和操作JSON数据。SAPUI5提供了绑定…...

解决vue3使用ref 获取不到子组件属性问题

需求: 父子组件使用<script setup>语法糖,父组件通过给子组件定义ref访问子组件内部属性或事件。 关键点: 子组件中,setup语法糖需要用defineExpose把要读取的属性和方法单独暴露出去,否则会访问失败…...

使用STL容器还是Qt容器?

在C编程中,选择合适的容器库对于编写高效、可维护的代码至关重要。两大主流选择是STL容器(如std::map,std::vector等)和Qt容器(如QMap,QVector等)。本文将探讨两者的优缺点,以帮助开…...

Android 2ndBLE的实现

没有需求创造需求 有没有想过一件事情,假如你的手机关机了,而且在家里怎么都找不到的情况? 那么通过另外一种手机进行查找是不是可以?听上去有点搞笑,但实际上确实有这样的需求存在。实现方案是用超低功耗蓝牙&#…...

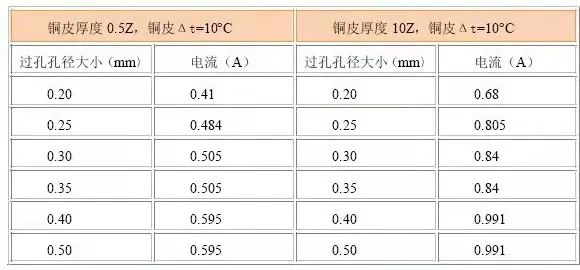

常见硬件工程师面试题(二)

大家好,我是山羊君Goat。 对于硬件工程师,学习的东西主要和电路硬件相关,所以在硬件工程师的面试中,对于经验是十分看重的,像PCB设计,电路设计原理,模拟电路,数字电路等等相关的知识…...

java构造方法的重载

在java中,与普通方法一样,构造方法也可以重载,在一个类中可以定义多个构造方法,但是要求每个构造方法的参数类型或参数不同。在创建对象时,可以通过调用不同的构造方法为不同属性赋值。 示例代码如下 class Student5…...

webpack 压缩图片

压缩前: 压缩后: 压缩后基本上是压缩了70-80%左右 1.依赖版本及配置 "imagemin-webpack-plugin": "^2.4.2", "imagemin-mozjpeg": "^7.0.0", "imagemin-pngquant": "^5.0.1", "webpa…...

JAVA每日作业day6.24

ok了家人们今天学习了一些关键字,用法和注意事项,静态代码块这些知识,闲话少叙我们一起看看吧。 一,final关键字 1.1 final关键字的概述 final: 不可改变。可以用于修饰类、方法和变量。 类:被修饰的类&a…...

鸿蒙开发系统基础能力:【@ohos.hiTraceChain (分布式跟踪)】

分布式跟踪 本模块提供了端侧业务流程调用链跟踪的打点能力,包括业务流程跟踪的启动、结束、信息埋点等能力。 说明: 本模块首批接口从API version 8开始支持。后续版本的新增接口,采用上角标单独标记接口的起始版本。 导入模块 import hi…...

.git目录解读

在执行 git init 命令时,Git 会在当前目录中创建一个名为 .git 的目录。该目录包含 Git 所需的所有元数据和对象,用于版本控制。以下是 .git 目录结构的示意图,并附有每个目录和文件的作用说明: .git #…...

如何在Java中处理InterruptedException异常?

如何在Java中处理InterruptedException异常? 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿! 在Java编程中,多线程是一个常见的应用场景…...

如何快速解锁NCM加密音乐:NcmppGui完整使用指南

如何快速解锁NCM加密音乐:NcmppGui完整使用指南 【免费下载链接】ncmppGui 一个使用C编写的极速ncm转换GUI工具 项目地址: https://gitcode.com/gh_mirrors/nc/ncmppGui 你是否曾经下载了喜欢的音乐,却因为NCM格式的限制而无法在其他设备上播放&a…...

RK3568金融自助终端方案:AI边缘计算与高可靠设计实践

1. 项目概述:当金融自助终端遇上RK3568最近几年,如果你留意过银行网点或者一些商业中心,会发现自助终端的形态正在发生一些微妙的变化。从传统的ATM机,到如今功能繁多的VTM(远程视频柜员机)、智能柜台、自助…...

点云与轨迹对齐:从经典算法到实际挑战的深度解析

1. 点云与轨迹对齐的核心挑战 想象一下你手里有两张不同角度拍摄的乐高城堡照片,现在需要把它们完美拼接起来。这就是点云对齐要解决的问题——找到两组三维数据之间的最佳变换关系。在机器人导航、自动驾驶和三维重建中,这个技术直接影响着定位精度和地…...

微服务设计终极指南:从单体到分布式的服务拆分原则与实践

微服务设计终极指南:从单体到分布式的服务拆分原则与实践 【免费下载链接】CodeGuide :books: 本代码库是作者小傅哥多年从事一线互联网 Java 开发的学习历程技术汇总,旨在为大家提供一个清晰详细的学习教程,侧重点更倾向编写Java核心内容。如…...

康威定律与数据空间

原文:towardsdatascience.com/the-curse-of-conway-and-the-data-space-e3cba689a915?sourcecollection_archive---------4-----------------------#2024-10-25 现代趋势如何追溯到康威定律 https://medium.com/jvanlightly?sourcepost_page---byline--e3cba689a…...

)

Midjourney葡萄酒视觉叙事术(从葡萄藤到酒标的一站式AI印相工作流)

更多请点击: https://intelliparadigm.com 第一章:Midjourney葡萄酒视觉叙事术(从葡萄藤到酒标的一站式AI印相工作流) 在数字酒庄时代,视觉叙事已成为品牌差异化的核心引擎。Midjourney 不再仅是图像生成工具…...

从TLS1.0到TLS1.3:一次Java 17连接SQL Server的报错,带你读懂JDK安全策略的演进与影响

从TLS1.0到TLS1.3:Java 17连接SQL Server的安全协议演进解析 当你在Java 17环境中尝试连接SQL Server数据库时,突然遭遇"TLS10 is not accepted by client preferences [TLS13, TLS12]"的错误提示,这绝非简单的配置问题。这个看似普…...

罗博特科冲刺港股:年营收9.5亿同比降14% 市值一度超千亿 宁波科骏套现超6亿 高管李伟彬套现1230万

雷递网 雷建平 5月14日罗博特科智能科技股份有限公司(简称:“罗博特科”)日前更新招股书,准备在港交所上市。罗博特科2019年在深交所上市,2020年收购ficonTEC 的少数权益,并开始向硅光领域扩展,…...

【SAP工作】1.ECC与S4HANA后台表对比

查看表的Tcode:SE11,SE16N,SM30,SE38FIS4 HANABKPF会计凭证抬头存储凭证编号、日期、公司代码、凭证类型等不变BSEG会计凭证行项目存储科目、金额、税码、成本中心等明细ACDOCABSEG降级SKA1总帐科目主数据(科目表级&am…...

构建本地AI智能体:从LLM工具调用到自动化工作流实战

1. 项目概述:一个能“听懂”你需求的本地AI助手最近在折腾本地大语言模型(LLM)的朋友,可能都绕不开一个痛点:模型本身能力很强,但怎么让它真正“听话”,按照你的具体需求去执行任务?…...