【面试干货】Java中的++操作符与线程安全性

【面试干货】Java中的++操作符与线程安全性

- 1、什么是线程安全性?

- 2、 ++操作符的工作原理

- 3、 ++操作符与线程安全性

- 4、如何确保线程安全?

- 5、 结论

| 💖The Begin💖点点关注,收藏不迷路💖 |

在Java编程中,++操作符常用于对变量进行自增操作。然而,当我们讨论线程安全性时,这个看似简单的操作却可能引发复杂的问题。本文将探讨Java中++操作符的线程安全性,并解释为什么它不是线程安全的。

1、什么是线程安全性?

线程安全性 指的是 在多线程环境中,多个线程同时访问共享数据时,不会导致数据不一致或其他不期望的行为。

2、 ++操作符的工作原理

++操作符 在Java中是一个复合操作,它实际上包含了三个步骤:

- 读取变量值: 从内存中读取变量的当前值。

- 增加: 将读取到的值增加1。

- 存储回内存: 将增加后的值写回内存中的原始变量。

3、 ++操作符与线程安全性

由于++操作符包含多个步骤,并且这些步骤不是原子的,因此它在多线程环境中可能存在线程安全性问题。

具体来说,如果两个线程同时对一个变量执行++操作,可能会出现竞态条件,导致数据不一致的情况。

例如:

- 线程A读取变量值(假设为1)。

- 线程B读取变量值(仍然是1,因为线程A尚未将增加后的值写回内存)。

- 线程A将增加后的值(2)写回内存。

- 线程B将增加后的值(也是2)写回内存,覆盖了线程A的写入。

这样,尽管两个线程都对变量执行了自增操作,但变量的值只增加了1,而不是期望的2。这就是一个典型的线程安全问题。

4、如何确保线程安全?

要确保++操作符的线程安全性,有几种常见的方法:

- 使用synchronized关键字: 通过在访问共享数据的代码块或方法上使用synchronized关键字,可以确保同一时间只有一个线程能够执行该代码块或方法。但这种方法可能会导致性能下降,因为线程需要等待其他线程释放锁。

- 使用原子类: Java提供了java.util.concurrent.atomic包,其中包含了一些原子类(如AtomicInteger),这些类提供了线程安全的自增、自减等操作。这些操作是基于底层的硬件支持实现的,通常比使用synchronized更高效。

- 避免共享可变状态: 如果可能的话,最好避免在多线程环境中共享可变状态。这可以通过将每个线程的数据存储在本地变量中,或者通过消息传递等方式来实现。

5、 结论

在Java中,++操作符本身不是线程安全的。 为了在多线程环境中安全地使用它,我们需要采取额外的措施来确保线程安全性。这可以通过使用synchronized关键字、原子类或避免共享可变状态来实现。

| 💖The End💖点点关注,收藏不迷路💖 |

相关文章:

【面试干货】Java中的++操作符与线程安全性

【面试干货】Java中的操作符与线程安全性 1、什么是线程安全性?2、 操作符的工作原理3、 操作符与线程安全性4、如何确保线程安全?5、 结论 💖The Begin💖点点关注,收藏不迷路💖 在Java编程中,操…...

)

NLP学习与踩坑记录(持续更新版)

NLP学习与踩坑记录(持续更新版) OSError: Cant load tokenizer for bert-base-uncased.google.protobuf.message.DecodeError: Error parsing messageDeepspeed 本博客记录了博主在学习NLP时遇到了各种各样的问题与解决方法,供大家参考&#…...

Java也能做OCR!SpringBoot 整合 Tess4J 实现图片文字识别

文章目录 1. 环境准备1.1 安装 Tesseract OCR 引擎1.2 引入 Tess4J 依赖 2. 创建 Spring Boot 项目2.1 初始化项目2.2 目录结构 3. 编写 OCR 功能代码3.1 创建服务层3.2 创建控制器层 4. 配置 Tesseract 语言包5. 运行和测试5.1 启动 Spring Boot 应用5.2 使用 Postman 或 cURL…...

微信小程序常用标签及其用法

大家好,我是linzi,今天我来给大家分享一下微信小程序一些个常用的标签及其用法 1. <view> 标签 <view> 标签是小程序中最常用的标签之一,用于组织和布局页面上的内容,类似于HTML中的 <div> 标签。 <view …...

开发查询订单信息fastGPT智能体工作流 将工作流接入到人工客服系统

我在抖音上发布了视频 https://www.douyin.com/video/7382446337482099977 下面是主要内容介绍 【视频标题:】开发查询订单信息fastGPT智能体工作流 将工作流接入到人工客服系统 #智能体 #FastGPT #客服系统-----------【视频行业分类:】<3C数码>-…...

Flink集群运行模式

我们了解了flink的一个集群的一个基础架构,包括里面核心的一些组件,比如说job manager,task manager等一些组件的一些主要的一些组成。本节课程开始我们学习flink的一个集群部署模式。首先我们来看一下flink集群部署模式究竟应该有哪一些种类…...

XSS 安全漏洞介绍及修复方案

简介 XSS(Cross Site Scripting)是一种常见的 Web 安全漏洞,攻击者通过在网页中注入恶意脚本代码,使得网页在用户端执行这些脚本,从而窃取用户信息或者进行其他恶意操作。为了防止 XSS 攻击,可以使用正则表…...

基于STM32的智能仓库管理系统

目录 引言环境准备智能仓库管理系统基础代码实现:实现智能仓库管理系统 4.1 数据采集模块4.2 数据处理与分析4.3 通信模块实现4.4 用户界面与数据可视化应用场景:仓库管理与优化问题解决方案与优化收尾与总结 1. 引言 智能仓库管理系统通过使用STM32嵌…...

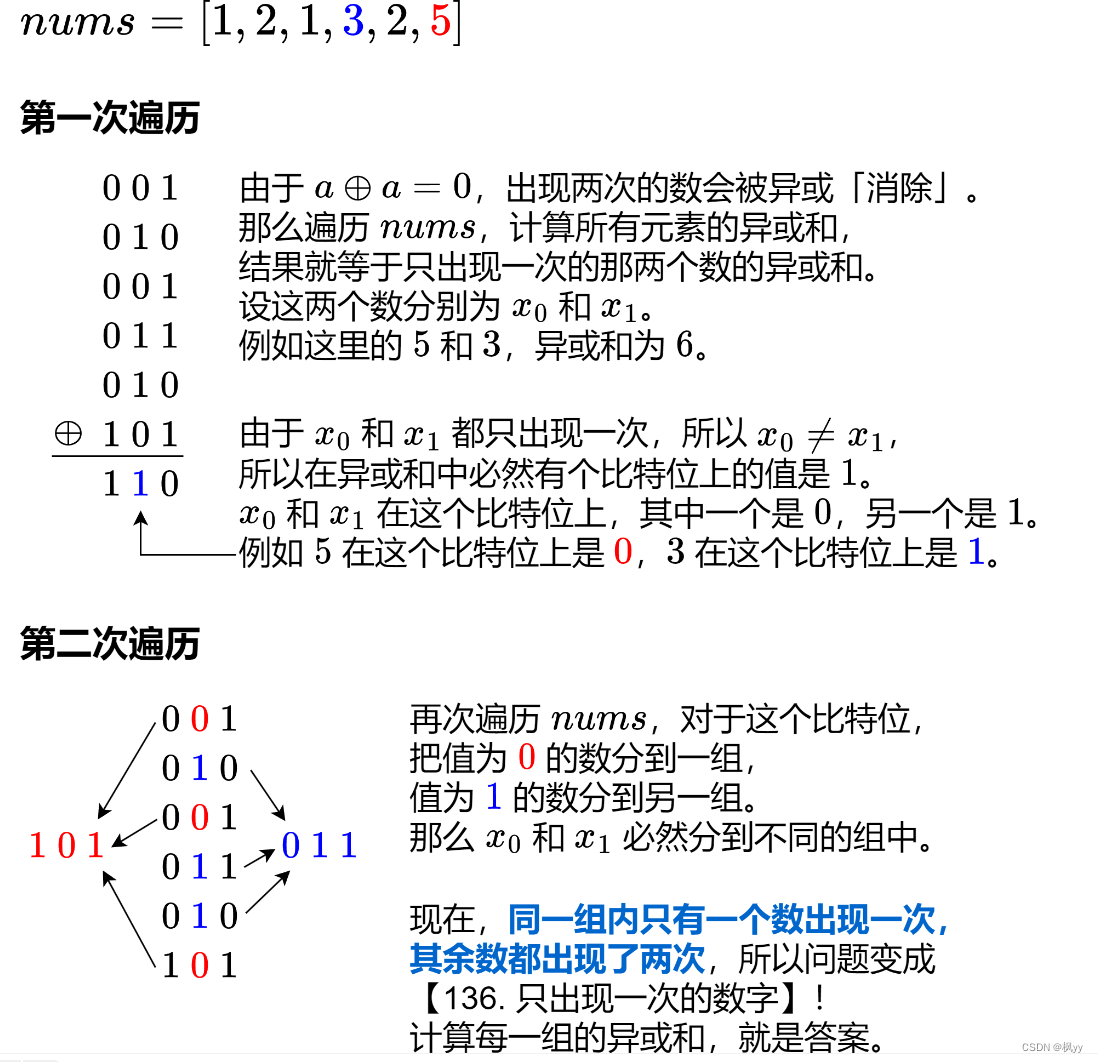

LeetCode —— 只出现一次的数字

只出现一次的数字 I 本题依靠异或运算符的特性,两个相同数据异或等于0,数字与0异或为本身即可解答。代码如下: class Solution { public:int singleNumber(vector<int>& nums) {int ret 0;for (auto e : nums){ret ^ e;}return ret;} };只出…...

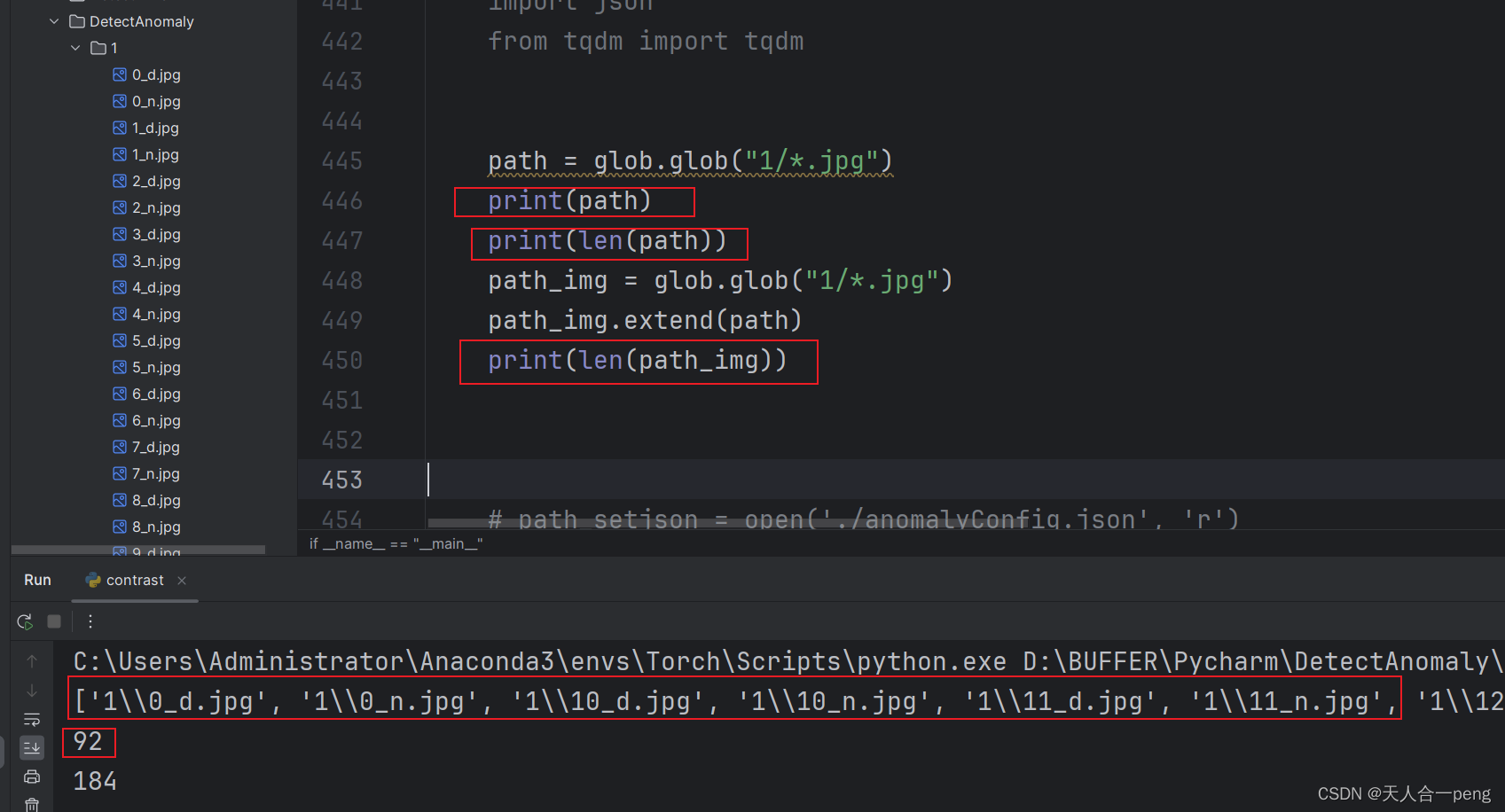

python遍历文件夹中所有图片

python遍历文件夹中的图片-CSDN博客 这个是之前的版本,现在这个版本会更好,直接进来就在列表中 path glob.glob("1/*.jpg")print(path)print(len(path))path_img glob.glob("1/*.jpg")path_img.extend(path)print(len(path_img))…...

速盾:DDOS能打死高防ip吗?

DDoS攻击是一种利用大量计算机或设备发起的分布式拒绝服务攻击。它的目标是通过发送大量流量或请求,使目标服务器或网络资源无法正常工作。高防IP是一种具有强大防御能力的网络服务,能够抵御各种形式的网络攻击,包括DDoS攻击。然而࿰…...

3dsMax怎样让渲染效果更逼真出色?三套低中高参数设置

渲染是将精心构建的3D模型转化为逼真图像的关键步骤。但要获得令人惊叹的渲染效果,仅仅依赖默认设置是不够的。 实现在追求极致画面效果的同时,兼顾渲染速度和时间还需要进行一些调节设置,如何让渲染效果更加逼真? 一、全局照明与…...

Android的OverlayFS原理与作用

标签: OverlayFS; Android;Overlay Filesystem; Android的OverlayFS原理与作用 概述 OverlayFS(Overlay Filesystem)是一种联合文件系统,允许将一个或多个文件系统叠加在一起,使它们表现为一个单一的文件系统。Android系统利用OverlayFS来实现动态文件系统的叠加和管…...

奇点临近:人类与智能时代的未来

在信息爆炸的时代,我们每天都被海量的信息所淹没,如何才能在这个嘈杂的世界中找到真正有价值的信息?如何才能利用信息的力量,提升我们的认知水平,重塑我们的未来? 这些问题的答案,或许都能在雷…...

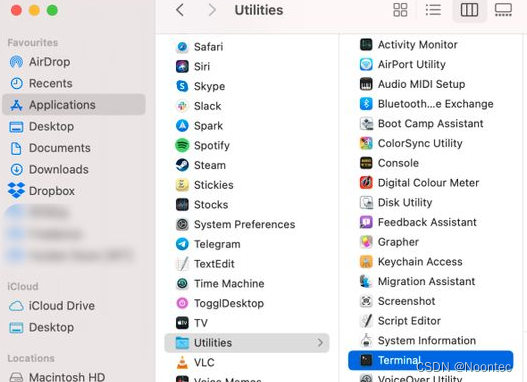

NAS教程丨铁威马如何登录 SSH终端?

适用型号: 所有TNAS 型号 如您有特殊操作需要通过 SSH 终端登录 TNAS,请参照以下指引: (注意: 关于以下操作步骤中的"cd /"的指令,其作用是使当前 SSH/Telnet 连接的位置切换到根目录,以免造成对卷的占用.请不要遗漏它.) Windows…...

2024-06-24 百度地图的使用及gps定位坐标获取

1.百度地图的使用教程 2. 定位功能的实现 第一种:通过h5自带定位获取当前gps坐标 var options {enableHighAccuracy: true,timeout: 5000,maximumAge: 0};function success(pos) {var crd pos.coords;alert(crd.latitude---crd.longitude---crd.accuracy);conso…...

Python二级考试试题②

1. 以下关于程序设计语言的描述,错误的选项是: A Python语言是一种脚本编程语言 B 汇编语言是直接操作计算机硬件的编程语言 C 程序设计语言经历了机器语言、汇编语言、脚本语言三个阶段 D 编译和解释的区别是一次性翻译程序还是每次执行时都要翻…...

安装和使用nvm安装Nodejs

文章目录 安装和使用 nvm1. 安装 nvm2. 重新加载终端配置3. 安装所需的 Node.js 版本4. 使用安装的 Node.js 版本 nvm 常用命令 安装和使用 nvm 以下是安装 nvm 并使用它来安装 Node.js 的步骤: 1. 安装 nvm 首先,您需要安装 nvm。您可以使用 curl 或…...

)

非遗!四川省21市非遗大师工作室申报认定条件程序和认定补贴经费支持(管理办法)

第一章总则 第一条贯彻落实中共中央办公厅、国务院办公厅《关于进一步加强非物质文化遗产保护工作的意见》(厅字〔2021〕31号)、四川省文化和旅游厅等12部门《关于进一步加强非物质文化遗产保护工作的实施意见》(川文旅发〔2022〕25号&#…...

uni-app系列:uni.navigateTo传值跳转

文章目录 1. 使用URL参数2. 使用页面栈注意事项:uni.navigateTo API 参数详细说明回调函数参数 在uni-app中,如果想要通过uni.navigateTo方法跳转到另一个页面并传递参数,可以使用页面路由的URL参数或者页面栈的方式来传递。但是,…...

IT6520:USB‑C 转 MIPI 芯片方案 4K@120Hz 高清显示

一、前言平板、便携屏、AR/VR 头显、车载中控、会议终端等设备,对USB‑C 一线通视频输出的需求越来越强。 传统方案必须用:PD 控制器 DP 接收芯片 MIPI 桥接芯片 外置 MCU Flash,多芯片拼凑导致电路复杂、成本高、兼容性差、开发周期长。…...

从“寄生二极管”入手:用万用表二极管档快速判别NMOS/PMOS管脚与好坏

从“寄生二极管”入手:用万用表二极管档快速判别NMOS/PMOS管脚与好坏 当你面对一个没有任何标识的MOS管,或者怀疑电路板上的MOS管损坏时,如何快速准确地判断它是NMOS还是PMOS,并识别出D、S、G三个引脚?本文将详细介绍一…...

B站缓存视频无损转换终极指南:3步快速上手m4s-converter开源工具

B站缓存视频无损转换终极指南:3步快速上手m4s-converter开源工具 【免费下载链接】m4s-converter 一个跨平台小工具,将bilibili缓存的m4s格式音视频文件合并成mp4 项目地址: https://gitcode.com/gh_mirrors/m4/m4s-converter 你是否曾为B站缓存视…...

Windows终极HEIC预览方案:免费解锁苹果照片缩略图

Windows终极HEIC预览方案:免费解锁苹果照片缩略图 【免费下载链接】windows-heic-thumbnails Enable Windows Explorer to display thumbnails for HEIC/HEIF files 项目地址: https://gitcode.com/gh_mirrors/wi/windows-heic-thumbnails 还在为iPhone拍摄的…...

【Perplexity法规查询功能深度解密】:20年合规专家亲授3大避坑指南与5步精准检索法

更多请点击: https://codechina.net 第一章:Perplexity法规查询功能的核心定位与演进逻辑 Perplexity法规查询功能并非通用搜索引擎的简单延伸,而是面向法律合规、金融风控与企业治理场景构建的垂直智能体。其核心定位在于实现“可溯源、可验…...

B站视频转换神器:5分钟掌握m4s到MP4的无损转换

B站视频转换神器:5分钟掌握m4s到MP4的无损转换 【免费下载链接】m4s-converter 一个跨平台小工具,将bilibili缓存的m4s格式音视频文件合并成mp4 项目地址: https://gitcode.com/gh_mirrors/m4/m4s-converter 还在为B站缓存视频无法在其他播放器播…...

32位寄存器全解析:逆向分析与系统底层开发的基石

1. 从零开始:为什么32位寄存器是逆向分析的基石如果你刚开始接触逆向工程或者系统底层开发,面对一堆以E开头的寄存器缩写,是不是感觉有点头大?EAX、EBP、ESP……这些看起来神秘的代号,其实是理解程序如何“思考”和“行…...

保姆级教程:用QGIS 3.22.16给火星遥感影像‘抠图’,从创建矢量图层到GDAL裁剪一步到位

火星地质勘探实战:用QGIS精准提取毅力号影像的五大核心技巧 当第一缕阳光掠过火星杰泽罗陨石坑的悬崖,毅力号传回的遥感影像中藏着无数科学秘密。作为太空数据分析师,我们常需要从广袤的火星地表影像中精确"抠"出目标区域——就像地…...

2026届必备的六大AI辅助论文方案实际效果

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 处在信息爆炸的当下之时段,内容创作成为了个人以及企业的核心竞争力所在。针对广…...

模型切换总报错?Trae 在模块四迁移中解决 3 类兼容性问题的配置要点

1. 模型切换总报错?不是模型的问题,是配置没对齐上下文契约 我在三个中型项目里反复遇到同一个现象:刚切完模型,Trae 就在右下角弹出红色提示——“Context initialization failed” 或 “Model adapter mismatch: expected Claude-3-haiku, got DeepSeek-VL-4”。不是模型…...