网络安全工程师在面试安全岗位时,哪些内容是加分项?

金三银四已经来了,很多小伙伴都在困惑,面试网络安全工程师的时候,有哪些技能是加分项呢?接下来,我简单说说!

去年我在微博上贴了一些在面试安全工作时会加分的内容,如下:

1. wooyun上提交的漏洞,并被厂商认可的。最好是不同类型的,能表达你的知识面。(CVE、微软、Google的漏洞平台效果同)

2. 在黑客类杂志上发表了文章的,比如《黑客X档案》等,表明你有一定的研究精神。

3. 原创的技术类博客文章,比如漏洞原理分析等,说明你除了知其然,还知其所以然。

4. 自己挖掘的漏洞,以及分析文章。这个要求比较高,也比较少见这种人才,如果你能拿出5篇以上,只要专业对口,技术肯定是过关了。

5. 自己写的小工具,比如扫描器、exploit或后门之类。总之就是展示coding能力。

至于懂什么攻击原理之类的,来面试的所有人都这么写的(校招除外),怎么体现出你的与众不同?只懂渗透的话,除非你在这方面真的是非常非常出色,不然很难拿到什么好offer。

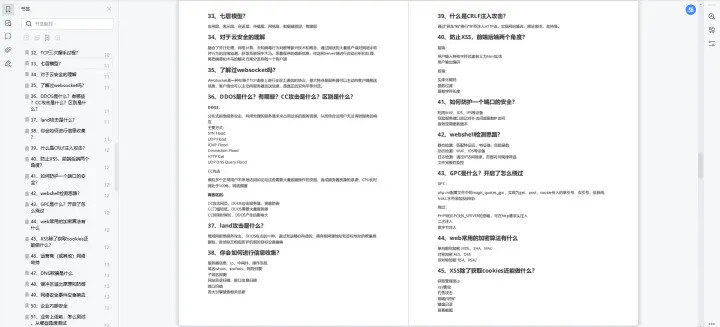

另外,我也给大家整理了一套2023年网络安全常见面试题,星数越多代表问题出现的几率越大,祝各位都能在金三银四中找到满意的工作~

注:做这个List的目标不是很全,因为无论如何都不可能覆盖所有的面试问题,更多的还是希望由点达面,查漏补缺。

【一>所有面试资源获取,点击这里<一】

1、很多已经买不到的绝版电子书

2、安全大厂内部的培训资料

3、全套工具包

4、100份src源码技术文档

5、网络安全基础入门、Linux、web安全、攻防方面的视频

6、应急响应笔记 7、 网络安全学习路线

8、ctf夺旗赛解析

9、WEB安全入门笔记

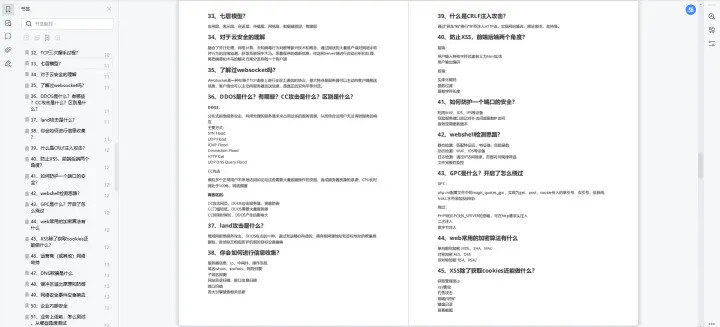

TODO LIST

- 渗透测试

- Web安全

- PHP安全

- Java安全

- Linux相关

- Windows相关

- 内网渗透

- 安全研发

- 甲方安全运营

渗透测试

如何绕过CDN找到真实IP,请列举五种方法 (★★★)

redis未授权访问如何利用,利用的前提条件是?(★★★)

mysql提权方式有哪些?利用条件是什么? (★)

windows+mysql,存在sql注入,但是机器无外网权限,可以利用吗? (★)

常用的信息收集手段有哪些,除去路径扫描,子域名爆破等常见手段,有什么猥琐的方法收集企业信息? (★★)

SRC挖掘与渗透测试的区别是什么,针对这两个不同的目标,实施过程中会有什么区别 (★★)

存储xss在纯内网的环境中,可以怎么利用?(★★)

mssql中,假设为sa权限,如何不通过xp_cmdshell执行系统命令 (★★)

假设某网站存在waf,不考虑正面绕过的前提下,应该如何绕过(分情况讨论 云waf/物理waf) (★)

Web安全

介绍一下自认为有趣的挖洞经历(或CTF经历)(★★★)

CSRF的成因及防御措施(不用token如何解决) (★)

SSRF的成因及防御措施 (★★)

SSRF如何探测非HTTP协议(★)

简述一下SSRF的绕过手法(★★)

简述一下SSRF中DNSRebind的绕过原理及修复方法(★)

介绍 SQL 注入漏洞成因,如何防范?注入方式有哪些?除了拖取数据库数据,利用方式还有哪些?(★★)

如何通过sql注入写shell,写shell的前提条件是什么?(★★)

介绍一下XSS漏洞的种类,dom型XSS和反射XSS的区别是什么?(★★)

如何防范 XSS 漏洞,在前端如何做,在后端如何做,哪里更好,为什么?(★★)

讲述一下找回密码可能涉及的逻辑漏洞(★)

假设你是甲方的一名安全工程师,应该如何降低逻辑漏洞的出现率?(★★)

oauth认证过程中可能会出现什么问题,导致什么样的漏洞?(★)

CSP应该如何使用及配置,有哪些绕过CSP的方式(★★)

已知某网站存在LFI(本地文件包含),但是无法上传任何文件,针对该情况有哪些利用方式?(★★)

简述一下XXE漏洞产生的原理,针对PHP和JAVA,XXE分别可以进行哪些恶意利用?(★★)

PHP安全

PHP中如何使用phar://伪协议触发反序列化,利用场景以及前提条件有哪些?(★★)

如何绕过php.ini中disable_function的限制,有哪些方法,其中成功率最高的方法是哪个,为什么?(★★★)

文件上传中%00截断的原理是什么,官方是如何设计修复方案的?(★★)

实现一个一句话webshell,绕过RASP的方式有哪些,绕过机器学习检测的方式有哪些,绕过AST-Tree的方式有哪些(★★)

PHP伪协议的攻击场景有哪些?(★★)

mail函数的攻击面有哪些?(★)

如何不通过数字以及字符构造webshell,其原理是什么,此类特性还会造成什么安全问题?(★)

JAVA安全

ClassLoader是什么? 加载自定义ClassLoader的前提是什么? (★)

大概讲一下CommonCollections1的利用链,该利用链有什么样的限制? (★★)

fastjson的反序列化和普通反序列化漏洞的区别是什么? (★★)

在Tomcat中实现内存马有哪些方式,有办法实现重启之后依然不会消失的内存马吗?(★)

单向代码执行链如何实现执行多条语句,如CommonCollections1 (★)

请简单讲述一下Shiro反序列化漏洞的原理,无法使用ysoerial中common-collections利用链的原因是什么? (★)

安全研发相关

简要介绍自己常用的扫描器和其实现上的特点(★★)

如果让你设计一个HIDS,应该如何设计(★)

介绍一下Python中的迭代器、生成器、装饰器(★)

介绍自己常用的python库(★)

讲一讲celery的特点以及原理(★)

简述Python中的GIL锁,以及如何打破GIL锁的限制(★★)

masscan号称世界上最快的扫描器,快的原因是什么,如何实现一个自己的masscan?(★★)

简述协程,线程,以及进程的区别(★★)

Linux相关

简述一下守护进程的概念,如何生成一个守护进程? (★)

Linux 服务器的安全运维操作有哪些?如何保护 SSH?(★★)

入侵 Linux 服务器后需要清除哪些日志?(★★)

反弹 shell 的常用命令?一般常反弹哪一种 shell?为什么?(★★★)

从主机的层面,反弹shell如何监控 (★★★)

Rootkit的种类有哪些,针对不同种类的Rootkit应该如何防护以及检测 (★★)

A账户创建了权限为766的文件夹adir,该文件夹中有B账户的文件password.txt,权限为B账户的700,请问B账户能否读取到adir/password.txt文件的内容 (★)

ssh软链接后门的原理是什么,可以通过该原理构造其他后门吗?(★)

Linux中fork的原理是什么,子进程一定会拷贝父进程的资源状态吗?(★★)

实现R3层HOOK的方式有哪些,R0层的HOOK又有哪些? (★)

Linux下如何准确实现应用识别,如识别nginx mysql等 (★)

假设某Linux机器存在命令审计(方法未知),有哪些可能的绕过方法? (★★)

Linux常见的提权方法有哪些?(★★)

内网渗透

psexec的底层实现原理是什么? (★)

SSP接口中修复了哪个模块杜绝了mimikatz的恶意利用,具体是如何修复的?(★★)

内网KDC服务器开放在哪个端口,针对kerbores的攻击有哪些? (★★★)

在win10或者winserver2012中,如果需要使用mimikatz,该如何使用,修改注册表后如何在不重启机器的情况下获取NTLM? (★★)

域内如何查询员工对应的机器?(★)

如何查询域之间的信任关系?(★)

域控开放的常见端口有哪些?(★)

windows内网中ntlm协议认证过程 (★★★)

cobalt strike中上线方式有哪些,各自是什么原理,如果需要绕过监控,如何绕?(★★)

横向渗透中,wmic如何构造有回显的命令执行? (★★)

windows应急响应中,需要查看哪些安全日志ID,分别对应哪些攻防场景,如果该windows主机为域控,又应该查看哪些事件日志?(★★★)

golden ticket和sliver ticket的区别是什么?(★★★)

在非域主机的情况下,如何快速发现域主机?(★★)

mimikatz的原理,哪个补丁导致了mimikatz无法利用,如何绕过? (★★)

NTLM relay的攻击场景有哪些,使用NTLM relay会受到哪些限制?(★)

其他安全相关

RSA加解密流程(★)

HTTPS是如何实现的(★★)

如何防护运营商的DNS劫持/链路劫持(★★)

如何防范羊毛党?(★)

一个大范围影响的0day被曝光,作为甲方安全工程师,应该如何处理(★★)

相关文章:

网络安全工程师在面试安全岗位时,哪些内容是加分项?

金三银四已经来了,很多小伙伴都在困惑,面试网络安全工程师的时候,有哪些技能是加分项呢?接下来,我简单说说! 去年我在微博上贴了一些在面试安全工作时会加分的内容,如下: 1. wooyu…...

前端整理 —— vue

1. vue的生命周期 经典爱问,感觉内容挺多的 介绍一下有哪几个 vue2中的生命周期有11个,分别为beforeCreate,created,beforeMount,mounted,beforeUpdate,updated,beforeDestroy&…...

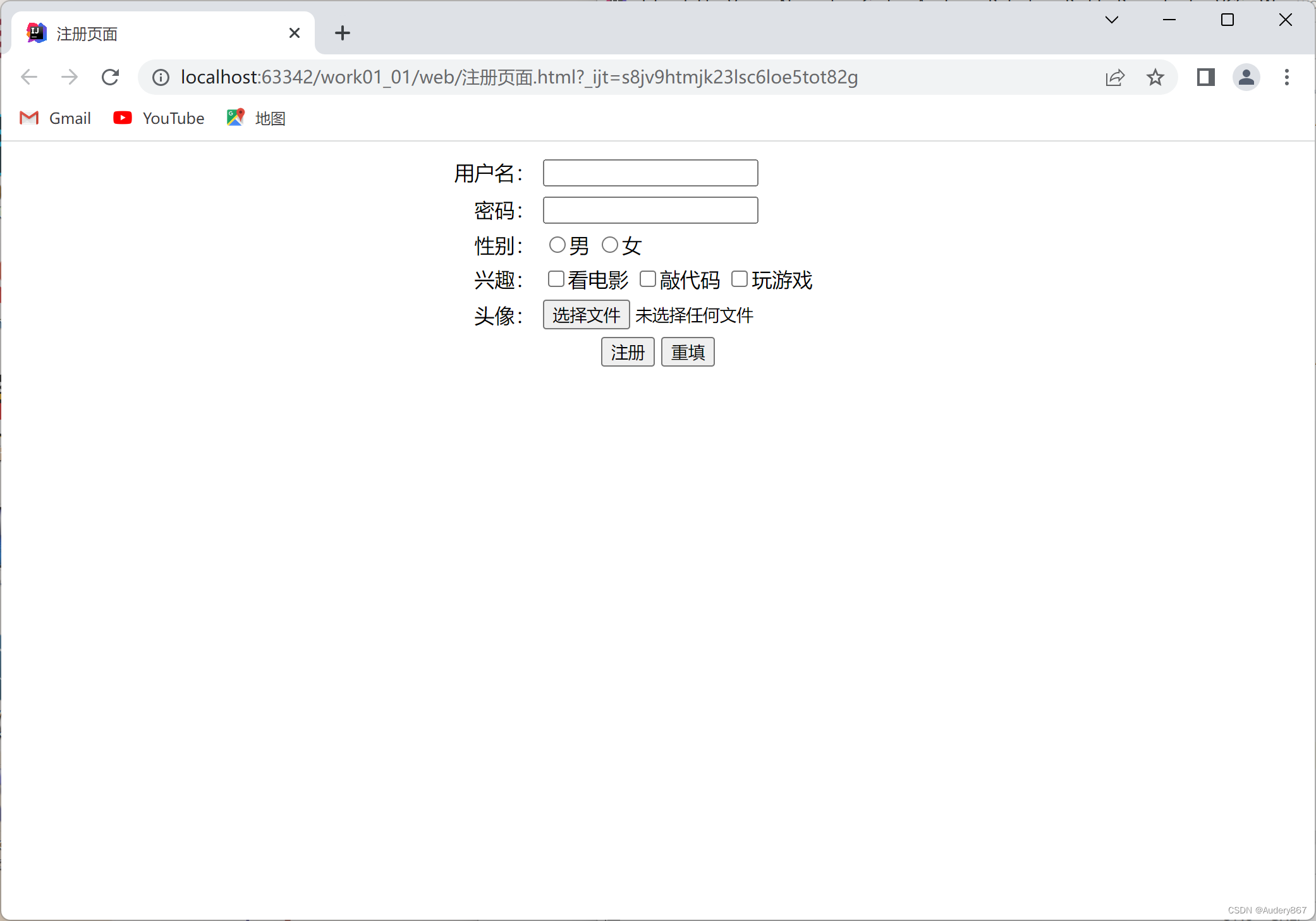

HTML快速入门

目录HTML概念HTML基本格式基本语法常用标签1.文件标签:构成html最基本的标签2.文本标签:和文本有关的标签3.列表标签4.图片标签5.超链接标签6.表格标签7.表单标签HTML概念 HTML是最基础的网页开发语言,Hyper Text Markup Language࿰…...

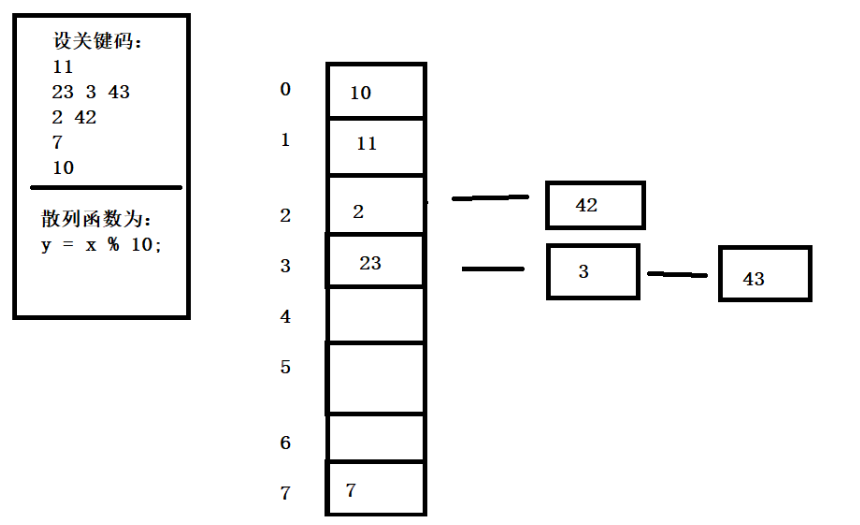

哈希冲突

为什么会有哈希冲突?哈希表通过哈希函数来计算存放数据,在curd数据时不用多次比较,时间复杂度O(1)。但是凡事都有利弊,不同关键字通过相同哈希函数可能计算出来相同的存放地址,这种现象被称为哈…...

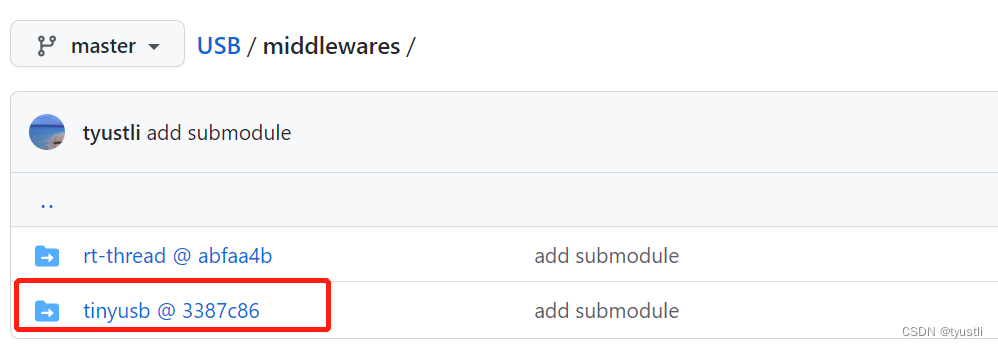

git添加子模块(submodule)

git添加子模块(submodule) 背景 有时候自己的项目需要用到别人的开源代码,例如 freertos 和 tinyusb 这个时候有两种选择 将开源的代码下载下来放到自己的 git 中管理 缺点:如果远端仓库更新,自己仓库的代码不会更新 将开源代码通过子模块…...

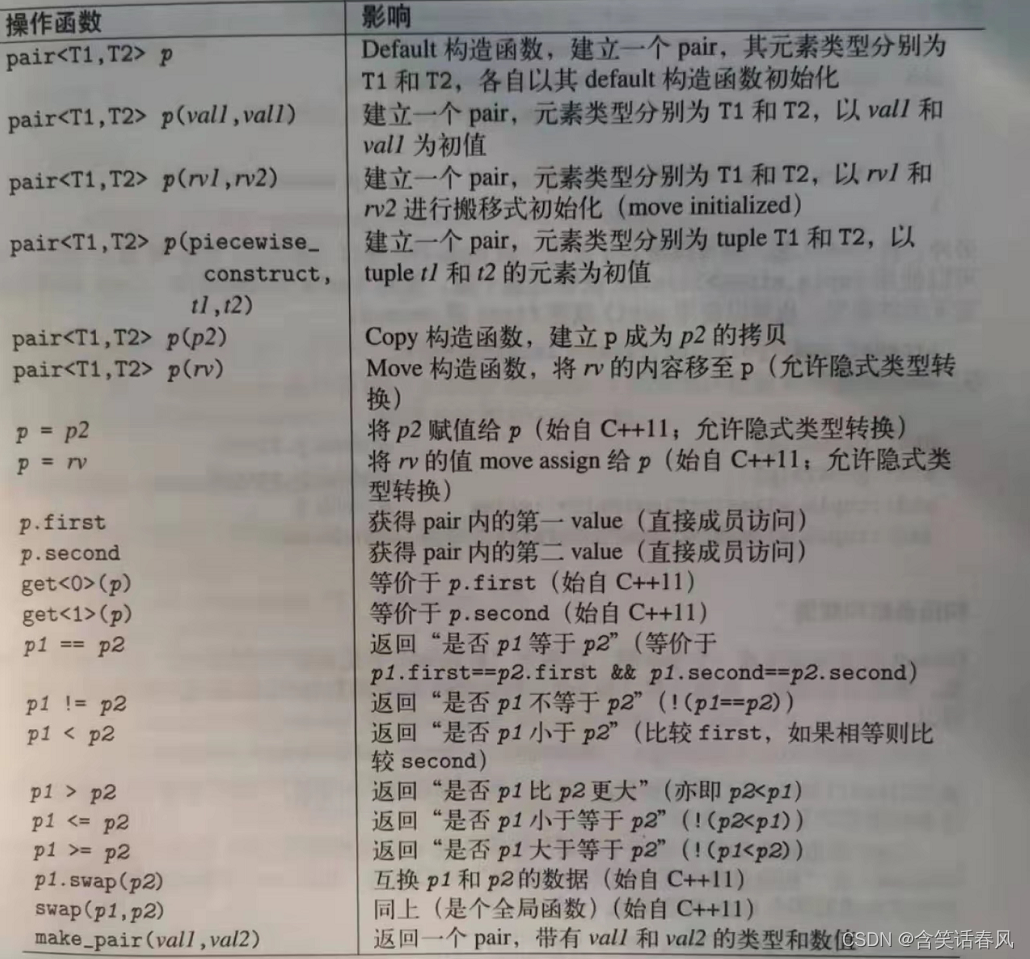

C++ 11 pair

class pair 可将两个 value视为一个单元。C标准库内多处用到了这个 class 。尤其是容器 map、multimap、unordered_map和 unordered_multimap就是使用 pair 来管理其以 key/value pair形式存在的元素。任何函数如果需要返回两个 value,也需要用到 pair,例…...

反向传播与随机梯度下降

反向传播实际上就是在算各个阶段梯度,每层的传入实际是之前各层根据链式法则梯度相乘的结果。反向传播最初传入的Δout是1,Δ通常表示很少量的意思,Δout1的时候这样在反向传播的时候算出来的dw和dx刚好就是当前梯度。深度神经网络中每层都会…...

一个conda引起的CPU异常

03/11/2023 登陆访问用户CPU异常 错误描述 早上向往常一样打开机器,突然感觉CPU有点"乱飙",因为是个人机器,没有别人使用,所以感觉有点问题。 排错流程 首先查看各个进程的资源占用情况 top # 按住P,以CPU的…...

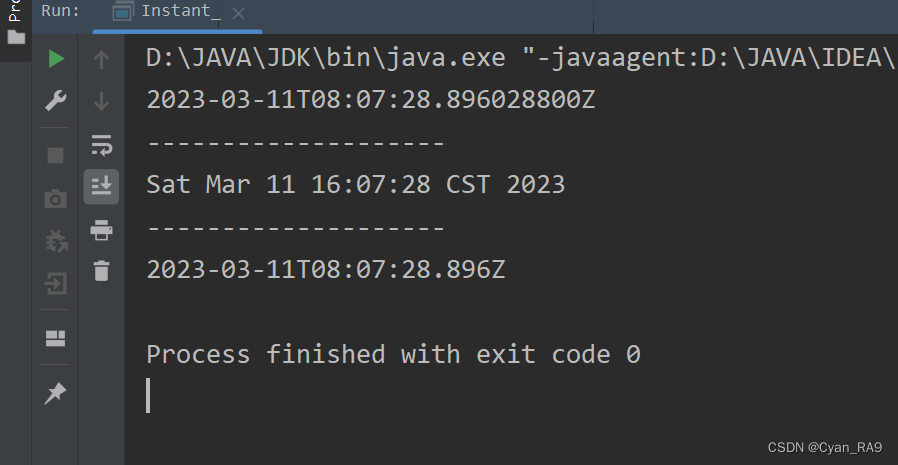

java Date 和 Calendar类 万字详解(通俗易懂)

Date类介绍及使用关于SimpleDateFormat类Calendar类介绍及使用LocalDateTime类介绍及使用关于DateTimeFormatter类一、前言本节内容是我们《API-常用类》专题的第五小节了。本节内容主要讲Date 类 和 Calendar 类,内容包括但不限于Date类简介,Date类使用…...

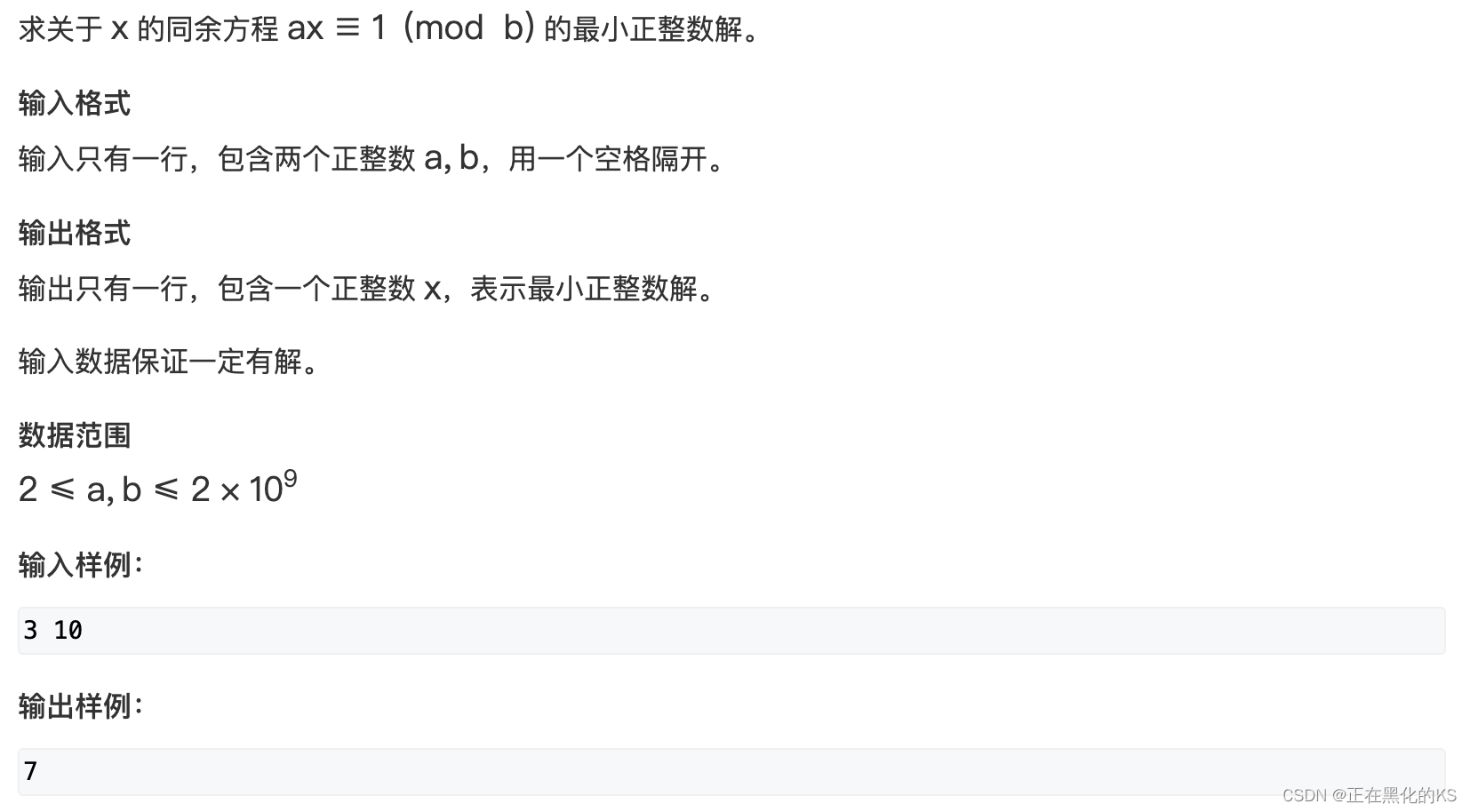

扩展欧几里得算法及其应用

前言 由于数论的板子真的很抽象,也很难背,所以特此记录扩展欧几里得算法的板子和它的用途 本篇文章只涉及应用,不涉及证明,如需理解证明还请各位移步其他优秀的讲解! 扩展欧几里得算法 先粘一下板子的代码 typedef lo…...

JAVA练习75-全排列

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 前言 提示:这里可以添加本文要记录的大概内容: 3月11日练习内容 提示:以下是本篇文章正文内容,下面案例可供参考 一、题目-…...

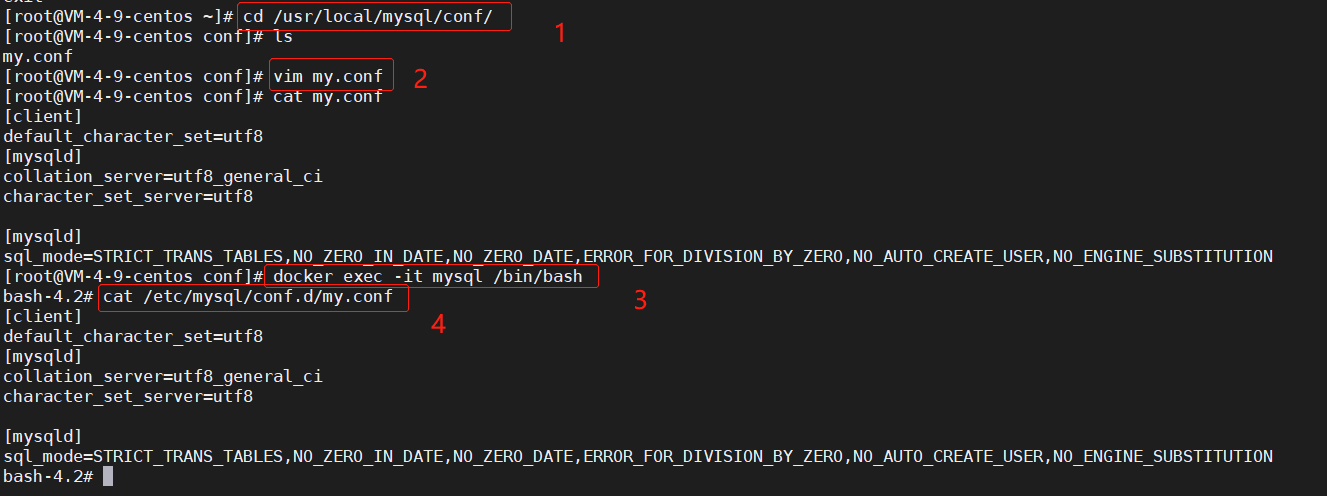

Linux下Docker安装mysql-超详细步骤

安装Docker Engine官方参考文档:https://docs.docker.com/engine/install/centos/若之前有安装docker,需要先卸载之前的dockersudo yum remove docker \docker-client \docker-client-latest \docker-common \docker-latest \docker-latest-logrotate \d…...

弹性存储-对象存储OSS部分

对象存储介绍 对象存储(object storage service,简称oss),具备与平台无关的rest api接口,可提供99.9999999999%(12个9)的数据持久性和99.995%的数据可用性。 OSS优势 功能介绍 存储空间bucke…...

强推!30个遥感数据下载网站整理分享

1、中国遥感数据共享网(http://rs.ceode.ac.cn/)国内存档周期最长的数据网站,对Landsat数据免费共享,也可订购国外商业卫星数据。注册账号,通过审核就可直接下载。2、中国资源卫星应用中心(https://data.cr…...

进程系统调用

进程系统调用 文章目录进程系统调用fork()进程创建:fock()fork函数fork用法僵尸进程孤儿进程vfork函数vfork与fork区别exec函数族exec函数族-何时使用?exec函数族语法exec函数族使用区别exit和_exit_exit和exit的区别wait和waitpidfork() 进程创建&…...

dubbo进阶——服务导出

服务导出 在这里记录一下对" Dubbo 导出服务的过程"的研究。 触发时机 public class ServiceBean<T> extends ServiceConfig<T> implements InitializingBean, DisposableBean, ApplicationContextAware, ApplicationListener<ContextRefreshedEv…...

【竞品分析】如何撰写竞品分析?竞品分析的基本结构?以及优秀的竞品分析案例

文章目录一、撰写竞品分析的意义二、撰写的节点三、竞品分析内容的基本结构四、总结本文对视频 如何撰写竞品分析(demo)进行了总结。一、撰写竞品分析的意义 竞品分析是指对现有的或潜在的竞争产品的优势和劣势进行评价。现在被广泛应用于互联网产品的…...

海思ubootsd卡协议

在start_armboot()函数中调用mmc_initialize(0)初始化mmc;最终调用到int hi_mci_initialize(unsigned int dev_num)函数;内容如下:static int hi_mci_initialize(unsigned int dev_num) {struct mmc *mmc NULL;static struct himci_host *host;unsigned int regval;unsigned l…...

nuxt3使用总结

目录 背景 安装 项目配置 路由 Tailwindcss引入 全局样式配置 css预处理器 安装 Tailwindcss 项目的配置 部署上线 seo优化 背景 新入职了一家公司,刚进入公司第一个需求就是先做一个公司的官网,需要使用vue写,作为祖师爷的粉丝…...

指向函数的指针详解,以及如何使用指向函数的指针变量做函数参数

指向函数的指针作为函数参数,是 C 语言实际应用中的一个比较深入的部分。 目录 一、什么是函数的指针 二、用函数指着变量调用函数 2.1举例说明 三、怎样定义和使用指向函数的指针变量 3.1定义指向函数的指针变量 3.2指向函数的指针变量详解 3.3通过指针变量…...

Agent-S智能自动化框架:企业级系统集成的技术解决方案

Agent-S智能自动化框架:企业级系统集成的技术解决方案 【免费下载链接】Agent-S Agent S: an open agentic framework that uses computers like a human 项目地址: https://gitcode.com/GitHub_Trending/ag/Agent-S 在当今快速发展的数字化转型浪潮中&#…...

)

Delphi 终极实战:将自定义控件打包成 BPL,安装到 Delphi 工具栏(组件库实战)

前面我们手写了专属 UI 组件库(MyUIClass.pas),但如果你想在以后的项目中一键调用这些控件,而不是每次都复制粘贴代码,那就必须将它们打包成 Delphi 组件包(BPL 文件)。学会这篇,你将…...

高通平台USB充电背后的秘密:从SBL1阶段到Kernel的电池ID识别全解析

高通平台USB充电与电池ID识别的深度技术解析 在Android设备开发中,电源管理系统的稳定性直接影响用户体验。作为底层驱动工程师,理解高通平台从硬件到软件的完整充电流程至关重要。本文将深入剖析从XBL阶段到Kernel层的电池识别机制,揭示BATT…...

7大核心优势!Windows环境PM2服务化终极解决方案:从痛点到实战的完整指南

7大核心优势!Windows环境PM2服务化终极解决方案:从痛点到实战的完整指南 【免费下载链接】pm2-installer Install PM2 offline as a service on Windows or Linux. Mostly designed for Windows. 项目地址: https://gitcode.com/gh_mirrors/pm/pm2-ins…...

JDK24虚拟线程pinning问题终于解决了!手把手教你如何避免同步代码块阻塞

JDK24虚拟线程pinning问题深度解析与实战优化指南 虚拟线程作为Java平台近年来最重要的并发模型革新,从JDK21的初次亮相到JDK24的成熟完善,已经逐步改变了Java开发者处理高并发的思维方式。本文将带您深入理解pinning问题的本质,掌握JDK24中的…...

OpenClaw语音交互:nanobot对接Whisper实现声控任务触发

OpenClaw语音交互:nanobot对接Whisper实现声控任务触发 1. 为什么需要语音交互能力 作为一个长期使用OpenClaw进行个人工作流自动化的用户,我一直在思考如何让这个工具更加"无感"地融入日常。键盘输入固然高效,但在某些场景下——…...

Windows服务器部署:OpenClaw守护进程+Qwen3-32B镜像长期运行

Windows服务器部署:OpenClaw守护进程Qwen3-32B镜像长期运行 1. 为什么需要服务器级部署? 去年我尝试在个人笔记本上运行OpenClaw时,经常遇到两个头疼的问题:一是夜间执行任务时电脑休眠导致流程中断,二是长时间运行后…...

LFM2.5-1.2B-Thinking-GGUF开源可部署:自主可控轻量模型替代方案深度评测

LFM2.5-1.2B-Thinking-GGUF开源可部署:自主可控轻量模型替代方案深度评测 1. 模型概述 LFM2.5-1.2B-Thinking-GGUF是Liquid AI推出的轻量级文本生成模型,专为低资源环境优化设计。该模型采用GGUF格式存储,配合llama.cpp运行时,能…...

实战:利用大模型预测 2026 年最热门的‘长尾提问’并提前进行 GEO 占位

各位编程领域的同仁、技术爱好者,大家好!今天,我们齐聚一堂,探讨一个既前沿又极具实战价值的议题:如何利用大模型(Large Language Models, LLMs)的强大能力,预测2026年可能成为热点的…...

)

实战指南:如何用Hydra在Kali Linux上快速破解Telnet弱密码(附字典优化技巧)

Kali Linux渗透测试实战:Hydra高效破解Telnet服务的进阶技巧 在渗透测试和网络安全评估中,弱密码检测是基础但至关重要的环节。Telnet作为传统的远程管理协议,由于采用明文传输,成为安全测试的重点对象。本文将深入探讨如何利用Ka…...