.[nicetomeetyou@onionmail.org].faust深入剖析勒索病毒及防范策略

引言:

在数字化时代,网络安全问题日益凸显,其中勒索病毒无疑是近年来网络安全的重大威胁之一。勒索病毒以其独特的加密机制和恶意勒索行为,给个人和企业带来了巨大的经济损失和数据安全风险。本文将从勒索病毒的传播方式、攻击链、防范策略以及应对措施等多个方面进行详细分析,以期提高公众的防范意识和应对能力。欢迎留言个人简介或关注私信联系小编。

一、勒索病毒的传播与攻击链

勒索病毒通常通过多种途径进行传播,包括但不限于电子邮件附件、恶意网站、下载的文件和受感染的软件等。其中,电子邮件是勒索病毒传播的主要途径之一。攻击者会伪造发件人身份,向用户发送包含恶意附件或链接的邮件,诱导用户点击从而触发病毒感染。

勒索病毒的攻击链通常包括四个主要阶段:边界突破、病毒投放、加密勒索和横向传播。在边界突破阶段,攻击者利用RDP爆破、钓鱼邮件、Web漏洞利用等手段,实现从外网到内网的入侵。病毒投放阶段,勒索病毒会在受害者的计算机系统中静默安装,并准备进行加密操作。在加密勒索阶段,病毒会对受害者的重要文件进行加密,并弹出勒索信息,要求受害者支付赎金以获取解密密钥。最后,在横向传播阶段,病毒会尝试感染同一网络内的其他计算机,扩大感染范围。

二、防范勒索病毒的策略

面对勒索病毒的威胁,我们需要采取多层次、综合性的防范措施。以下是一些有效的防范策略:

- 定期备份数据:定期备份重要数据是防范勒索病毒的基本措施之一。即使遭受了勒索病毒的攻击,用户也可以通过备份数据恢复被加密的文件,从而避免重大损失。

- 及时更新操作系统和软件:勒索病毒往往利用操作系统和软件的漏洞进行攻击。因此,及时更新操作系统和软件,修复已知漏洞,是提升系统安全性的关键步骤。

- 安装可靠的安全软件:选择知名的安全软件,并定期更新病毒库,可以有效监测和清除潜在的勒索病毒威胁。

- 谨慎打开邮件和下载附件:对于来自不熟悉发件人或包含可疑内容的邮件,应谨慎打开和下载附件。在打开之前,最好使用安全软件进行扫描。

- 不随意点击链接和下载软件:避免点击来自不可信网站或第三方下载平台的链接和软件,以降低感染勒索病毒的风险。

- 加强网络安全意识教育:提高用户对勒索病毒的认识和防范意识,学会识别可疑的邮件、链接和软件,是长期防范勒索病毒的重要措施。

三、应对勒索病毒的措施

如果不幸感染了勒索病毒,以下是一些应对措施:

- 立即隔离受感染的系统:一旦发现系统被勒索病毒感染,应立即将受感染的系统从网络中隔离出来,防止病毒进一步传播。

- 不要支付赎金:尽管面临文件被加密的威胁,但支付赎金并不是明智的选择。因为即使支付了赎金,也可能无法恢复文件,而且这种行为还会助长犯罪分子的嚣张气焰。

- 寻求专业帮助:在遭受勒索病毒攻击后,可以寻求专业的网络安全团队或技术人员的帮助,以尝试恢复被加密的文件和清除病毒。

四、如何恢复被.faust勒索病毒加密的数据?

恢复被.faust勒索病毒加密的数据是一个复杂且具有挑战性的任务。以下是一些建议的恢复步骤和策略:

1. 立即响应

- 断网隔离:一旦发现感染,立即断开受感染计算机的网络连接,包括Wi-Fi和有线连接,以防止病毒进一步传播或向外部发送数据。

2. 避免进一步损害

- 不要重启或关闭计算机:在寻求专业帮助之前,避免重启或关闭计算机,以防止病毒在加密文件之前将其上传到攻击者的服务器。

3. 记录信息

- 收集勒索信息:详细记录屏幕上显示的勒索信息,包括赎金要求、支付方式和联系信息。这些信息可能对后续的恢复工作有帮助。

4. 寻求专业帮助

- 联系网络安全专家:尽快联系网络安全专家或技术支持团队,他们可以提供进一步的指导,帮助评估损害程度,并可能提供解密工具或恢复策略。

5. 数据恢复策略

- 备份数据的使用:如果之前有备份受影响的数据,尽管这些数据当前无法访问,但可以尝试从备份中恢复。

- 专业数据恢复服务:可以考虑寻求专业的数据恢复服务,他们可能具有更高级的技术手段来尝试解密数据。

- 避免支付赎金:通常不建议支付赎金,因为这并不能保证数据的恢复,而且可能助长犯罪活动。

6. 预防措施

- 定期备份数据:为防止未来类似事件的发生,应定期备份所有重要数据。

- 保持系统更新:确保操作系统和安全软件是最新的,以减少安全漏洞。

- 提高安全意识:谨慎打开未知来源的邮件,不随意点击链接或下载可疑附件。

需要注意的是,由于.faust勒索病毒使用了复杂的加密算法,数据恢复的成功率可能因病毒版本、感染时间、系统配置等多种因素而异。因此,在数据恢复过程中,保持与专业人士的沟通,并根据实际情况调整恢复策略至关重要。

五、结论

勒索病毒作为一种严重的网络安全威胁,对个人和企业造成了巨大的经济损失和数据安全风险。通过深入了解勒索病毒的传播方式、攻击链以及采取有效的防范策略和应对措施,我们可以更好地保护自己的数据安全和网络环境。同时,加强网络安全意识教育和技能培训也是必不可少的环节。只有全面提升网络安全防护能力,才能有效应对勒索病毒等网络安全威胁的挑战。

以下是一些最近多发的勒索病毒后缀:

.halo,.360,.faust,.2700, .eking,elbie, .wis,.mkp,.malox,.rmallox,.mallox,.hmallox, .anony, .ma1x0,.live,.carver,.locked,_locked,.locked1,.svh , lockbit, .src, .datah, .BEAST,.DevicData-P, .kat6.l6st6r 等等,

以上列出的勒索病毒家族仅是其中的一部分,且随着网络安全环境的不断变化,新的勒索病毒家族和变种可能会不断出现。因此,保持防病毒软件的更新、定期备份数据以及提高网络安全意识是防范勒索病毒攻击的关键措施。

相关文章:

.[nicetomeetyou@onionmail.org].faust深入剖析勒索病毒及防范策略

引言: 在数字化时代,网络安全问题日益凸显,其中勒索病毒无疑是近年来网络安全的重大威胁之一。勒索病毒以其独特的加密机制和恶意勒索行为,给个人和企业带来了巨大的经济损失和数据安全风险。本文将从勒索病毒的传播方式、攻击链、…...

Ardupilot开源代码之ExpressLRS性能实测方法

Ardupilot开源代码之ExpressLRS性能实测方法 1. 源由2. 测试效果3. 测试配置4. 总结5. 参考资料6. 补充 1. 源由 之前一直在讨论ExpressLRS性能的问题,有理论、模拟、实测。 始终缺乏完整的同一次测试的测试数据集,本章节将介绍如何在Ardupilot上进行获…...

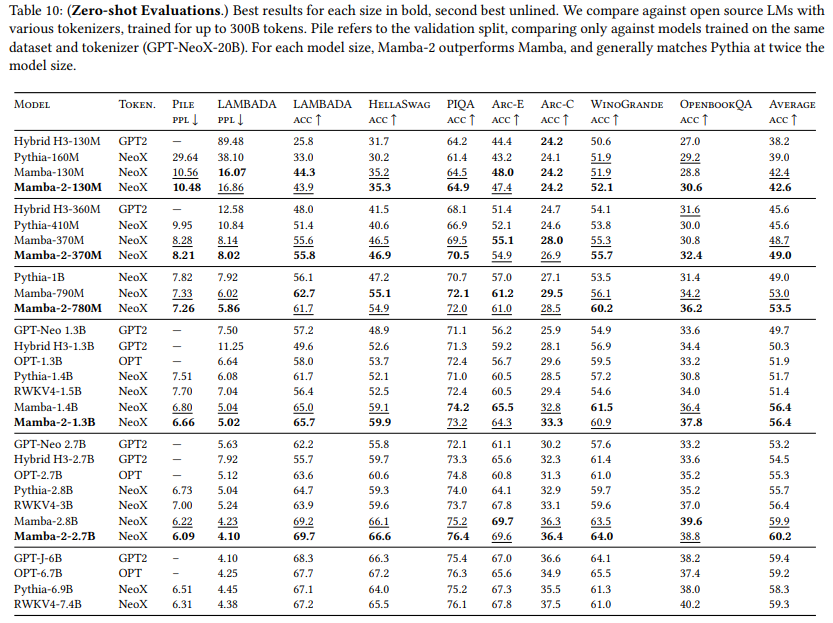

Transformers是SSMs:通过结构化状态空间对偶性的广义模型和高效算法(二)

文章目录 6、针对SSD模型的硬件高效算法6.1、对角块6.2、低秩块6.3、计算成本 7、Mamba-2 架构7.1、块设计7.2、序列变换的多头模式7.3、线性注意力驱动的SSD扩展8、系统优化对于SSMs8.1、张量并行8.2、序列并行性8.3、可变长度 9、实证验证9.1、合成任务:联想记忆9…...

Segment any Text:优质文本分割是高质量RAG的必由之路

AI应用开发相关目录 本专栏包括AI应用开发相关内容分享,包括不限于AI算法部署实施细节、AI应用后端分析服务相关概念及开发技巧、AI应用后端应用服务相关概念及开发技巧、AI应用前端实现路径及开发技巧 适用于具备一定算法及Python使用基础的人群 AI应用开发流程概…...

IDEA 学习之 编译内存问题

目录 1. 正常的 IDEA build 日志2. 编译工具内存不足日志 (内存从小变大)2.1. 干脆无法启动2.2. Ant 任务执行报错2.3. 内存溢出:超出 GC 上限2.4. 内存溢出:超出 GC 上限,编译报错2.5. 内存溢出: 堆空间2.…...

如何将本地项目推送到gitee仓库

目录 为何用gitee管理自己项目: 如何将自己的项目推送到gitee仓库,步骤如下: 1.下载git 2.生成公钥 3.在gitee上添加公钥 4.在gitee上创建仓库 5.将本地项目推送到gitee仓库 为何用gitee管理自己项目: 1.可以使用多台电脑…...

产品经理基础入门

一、产品基础(需求收集、需求管理、需求分析、结构图、流程图、原型、PRD文档、用户画像、后台的角色管理) 产品经理定义: 1.市场分析:找准市场方向,确定哪个市场是值得进入的。 2.用户分析:针对目标市场…...

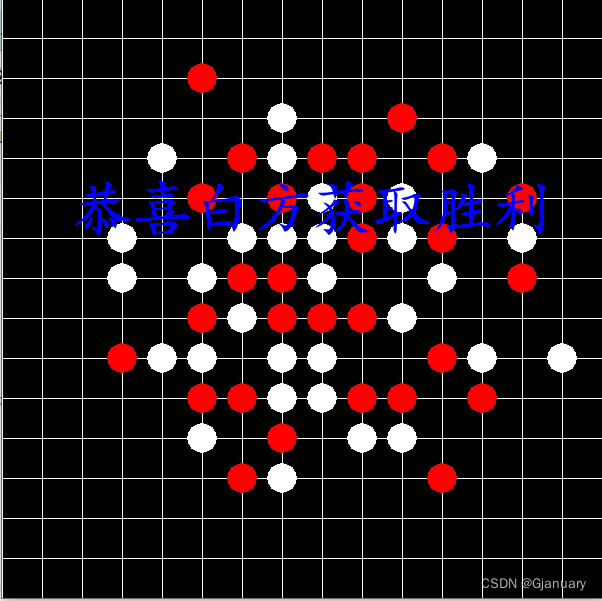

五子棋纯python手写,需要的拿去

import pygame,sys from pygame import * pygame.init()game pygame.display.set_mode((600,600)) gameover False circlebox [] # 棋盘坐标点存储 box [] def xy():for x in range(0,800//40): for y in range(0,800//40): box.append((x*40,y*40)) xy() defaultColor wh…...

C# Winform按钮避免重复点击以及解决WinForm中设置Enabled=False为什么还会响应Click事件

1、C# Winform按钮避免重复点击 代码如下 btn.Enablefalse; //执行任务的函数或代码 btn.Enabletrue; 在btn.Enabletrue前添加Application.DoEvents(); 就是让应用程序的消息队列自动走完(即在按钮为Ture前清空消息队列)。 2、解决WinForm中设置Enabl…...

谷歌SEO是什么意思?

谷歌SEO(Search Engine Optimization)是通过优化网站内容和结构,使其在谷歌搜索引擎中排名更高的策略和技术。这不仅仅是提高网站排名,更是吸引目标受众、增加流量并最终提升业务转化的关键方法之一。谷歌搜索引擎优化(…...

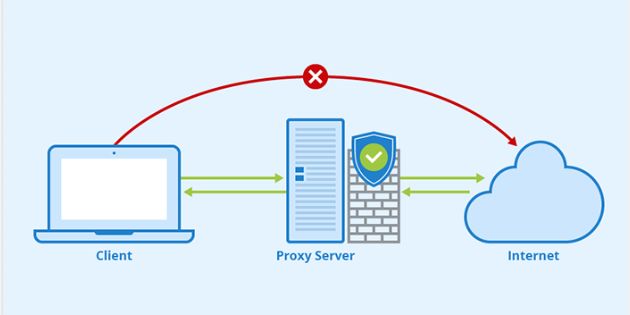

IPFoxy Tips:匿名海外代理IP的使用方法及注意事项

在互联网上,隐私和安全问题一直备受关注。为了保护个人隐私和数据安全,使用匿名代理IP是一种常用的方法。匿名代理IP可以隐藏用户的真实IP地址,使用户在访问网站时更加隐秘和安全。 本文将介绍匿名代理IP的基本原理和核心功能。 基本原则 匿…...

【MySQL进阶之路 | 小结篇】MySQL键约束KEY与索引INDEX

1. 键约束 关键字key 比如UNIQUE KEY就是一个唯一性约束,用于确保表中的某一列或多列的组合具有唯一性,不允许有重复值.当定义一个唯一性约束的时候,会自动创建一个唯一性索引来支持这一约束,这意味着它同时也起到了索引的作用.…...

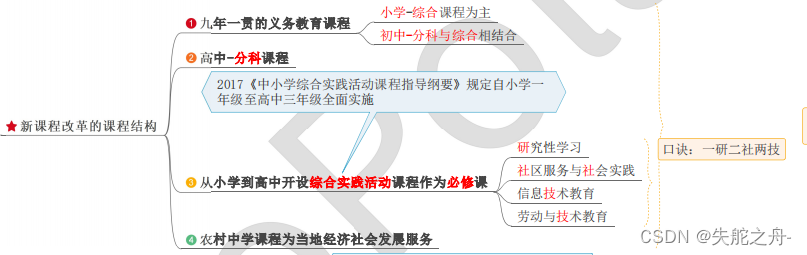

【中学教资科目二】02中学课程

02中学课程 第一节 课程概述1.1 课程的分类 第二节 课程组织2.1 课程内容的文本表现形式2.2 课程评价 第三节 基础教育课程改革3.1 基础教育改革的目标3.2 新课改的课程结构 第一节 课程概述 1.1 课程的分类 学校课程有多种类型,其中最利于学生系统掌握人类所取得的…...

Stable Diffusion 亲测这几个SDXL大模型,真的非常好用!

大家好我是极客菌,前两周Stable Diffusion WebUI1.6.0发布了,新增了很多对SDXL生态的支持。 而ControlNET也对SDXL的支持也逐渐稳定。 SDXL的生态终于有一点起色了,我也觉得是时候,可以来写一篇SDXL的大模型推荐了。 在推荐之前…...

DLS策略洞察:如何应对AI数据中心网络交换机市场的爆发式增长?

摘要: 随着AI技术的发展和应用,AI数据中心对网络交换机的需求日益增加。摩根士丹利预计,2023-2026年间,AI数据中心网络交换机的收入复合年增长率(CAGR)将达到55%。本文将详细分析AI数据中心网络交换机市场…...

数据仓库架构设计

数据仓库架构设计是为了有效地收集、存储、处理和分析大规模数据,从而支持商业智能和数据分析活动。一个良好的数据仓库架构需要考虑数据源的多样性、数据存储的结构化、数据处理的高效性和数据分析的灵活性。以下是数据仓库架构设计的详细介绍。 数据仓库架构的层…...

EasyExcel动态表头多sheet录入,单元格操作样式,自动修改单元格格式

EasyExcel动态表头多sheet录入,单元格操作样式,自动修改单元格格式 说明 EasyExcel是一款开源的Java库,用于读取、写入和操作Excel文件。它是阿里巴巴集团开发的一款高效、功能丰富且易于使用的Excel操作工具。 EasyExcel提供了简洁的API,使得读写Excel…...

Linux的设备模型

在设备模型出现以前,Linux的驱动存在以下问题: 1,设备和驱动没有分离。也就是说设备的信息是硬编码在驱动代码中的,这给驱动程序造成了极大的限制。如果硬件有所改动,那么必然要修改驱动代码。比如LED如果修改了管脚,那么就必然要修改驱动程序。这样就导致驱动的通用性很…...

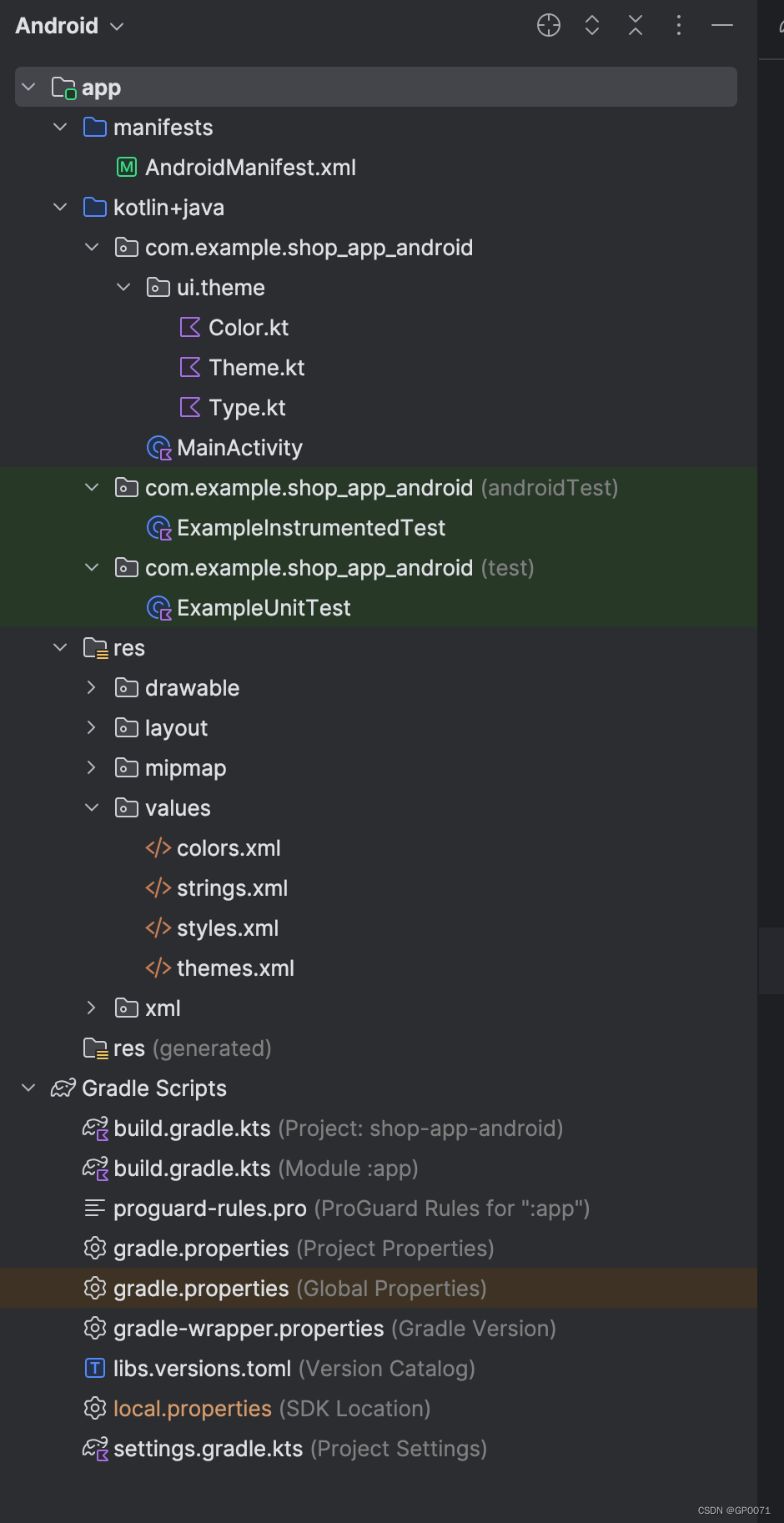

初始化一个Android项目时,Android Studio会自动生成一些文件和目录结构,以帮助你快速上手开发

当你初始化一个Android项目时,Android Studio会自动生成一些文件和目录结构,以帮助你快速上手开发。这些文件和目录各自有其特定的功能和用途。下面我为你解释一下这些自动生成的内容: 1. app 目录 这是你的应用模块的根目录,包…...

社区团购小程序开发

在快节奏的现代生活中,人们越来越追求便利与效率。社区团购小程序应运而生,以其独特的优势成为连接社区居民与优质商品的重要桥梁。本文将探讨社区团购小程序的特点、优势以及未来发展趋势,为大家揭示这一新型购物模式的魅力。 社区团购小程序…...

AssetStudio实战指南:解锁Unity游戏资源的完整解决方案

AssetStudio实战指南:解锁Unity游戏资源的完整解决方案 【免费下载链接】AssetStudio AssetStudio - Based on the archived Perfares AssetStudio, I continue Perfares work to keep AssetStudio up-to-date, with support for new Unity versions and additional…...

智元与宇树的机器人之争:全栈布局与低成本盈利,谁能笑到最后?

智元:押上一切,志在必成智元押上了资本、声誉,还有两位创始人最黄金的职业生涯,它没有借口和退路,必须成功。上半年的中国机器人圈,如同一场魔幻现实主义大戏。4月,人形机器人半程马拉松在北京亦…...

2026openclaw+hermes agent 安装指南3.0版

2026 年人工智能行业悄然完成了一场意义深远的战略转向。曾经如火如荼的纯对话大模型参数规模竞赛已成为过去,能够真正解决实际问题、具备落地执行能力的自主智能体,正式登上了历史舞台的中央,成为新一代生产力工具的核心驱动力。 在众多开源…...

观察不同模型在Taotoken平台上的实际Token消耗速率

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 观察不同模型在Taotoken平台上的实际Token消耗速率 对于依赖大模型API进行开发的团队和个人而言,成本控制是一个持续关…...

终极GitHub加速指南:如何免费将下载速度提升10倍以上

终极GitHub加速指南:如何免费将下载速度提升10倍以上 【免费下载链接】Fast-GitHub 国内Github下载很慢,用上了这个插件后,下载速度嗖嗖嗖的~! 项目地址: https://gitcode.com/gh_mirrors/fa/Fast-GitHub 对于国内开发者来…...

Canvas动画实战:从入门到精通

Canvas动画实战:从入门到精通 前言 各位前端小伙伴,不知道你们有没有想过在浏览器中实现复杂的动画效果?Canvas可以让你实现各种炫酷的动画! 我曾经开发过一个在线绘图应用,使用Canvas实现了流畅的画笔效果和动画回放功…...

Steam创意工坊模组下载终极指南:轻松获取1000+游戏模组的完整解决方案

Steam创意工坊模组下载终极指南:轻松获取1000游戏模组的完整解决方案 【免费下载链接】WorkshopDL WorkshopDL - The Best Steam Workshop Downloader 项目地址: https://gitcode.com/gh_mirrors/wo/WorkshopDL 还在为无法下载Steam创意工坊模组而烦恼吗&…...

C++二叉树控制台可视化:从递归布局到层序遍历的图形化实现

1. 项目概述:为什么我们需要“看见”二叉树?在C的学习和数据结构实践中,二叉树是一个绕不开的核心概念。我们经常需要实现它的插入、删除、遍历等操作。然而,无论是调试一个复杂的平衡算法,还是向他人展示你的数据结构…...

番茄小说下载器:如何用开源工具构建个人数字图书馆?

番茄小说下载器:如何用开源工具构建个人数字图书馆? 【免费下载链接】Tomato-Novel-Downloader 番茄小说下载器不精简版 项目地址: https://gitcode.com/gh_mirrors/to/Tomato-Novel-Downloader 你是否曾经遇到过这样的情况:在手机上追…...

Midscene.js跨平台AI自动化测试:从视觉驱动到企业级部署的完整指南

Midscene.js跨平台AI自动化测试:从视觉驱动到企业级部署的完整指南 【免费下载链接】midscene AI-powered, vision-driven UI automation for every platform. 项目地址: https://gitcode.com/GitHub_Trending/mid/midscene Midscene.js作为一款基于视觉语言…...