网络安全:渗透测试思路.(面试)

网络安全:渗透测试思路.(面试)

渗透测试,也称为 "pen testing",是一种模拟黑客攻击的网络安全实践,目的是评估计算机系统、网络或Web应用程序的安全性.

目录:

网络安全:渗透测试思路.(面试)

渗透测试思路(一)

渗透测试思路(二)

渗透思路流程:

(1)信息收集:

(2)漏洞挖掘.

(3)漏洞利用 & 权限提升.

(4)清除测试数据 & 输出报告.

渗透测试思路(一)

题目描述:假设渗透时发现服务器开了 21,80,445,3306,11211端口,你有什么渗透思路.

(1)针对 21 端口:21端口开放表明运行这 FTP 服务,可以尝试对 FTP 进行爆破和尝试匿名 anonymous/空登陆。以及使用 MS12-073 (信息泄漏漏洞)的攻击尝试.

实战测试:Python 渗透测试:FTP 文件传输 爆破.(21端口)

实战测试:应用协议安全:Hydra 端口爆破工具.(九头蛇)

(2)针对 80 端口:对应 web 服务,可通过信息收集,分析出去中间件类型和版本,后端语言类型。还有 CMS 类型,看是否可有已知漏洞可利用。若无,对Web 站点进行渗透测,查看是否存在注入等漏洞。

实战测试:Web安全 信息收集 (收集 Web服务器 的重要信息.)

(3)针对 445 端口:对应网络共享 SMB 服务,可尝试利用 ms08-067,ms17-010等溢出漏洞对服务器进行攻击。也可以尝试使用IPC$进行攻击.

实战测试:内网安全:Msfconsole攻击技术(成功拿下服务器最高权限.)

(4)针对 3306 端口:mysql 端口也可以采用爆破的方式。成功后可以用 mysql 写 webshel,或者构造 VBS 写入服务器启动项,带服务器重启就可以添加管理员账号和打开 3389 端口.

实战测试:应用协议安全:Hydra 端口爆破工具.(九头蛇)

实战测试:数据库安全:MySQL数据库的弱口令漏洞测试._

实战测试:Python 渗透测试:MySQL 数据库 弱密码测试.(3306 端口)

(5)针对 11211 端口:是 memcached 服务(缓存系统)的端口。memcached 默认情况下存在未授权访问漏洞,telnetip 就可以获得服务器敏感信息。对进一步渗透提供帮助

渗透测试思路(二)

题目描述:假设渗透时发现服务器开了 22,8088,8161,6379 端口,你有什么渗透思路.

(1)针对 22 端口 :22端口一般是 Linux 服务器的 SSH 远程登录协议,一般也采用爆破的方法;

实战测试:Python 渗透测试:SSH 加密通道 传输文件 爆破.(22 端口)

实战测试:应用协议安全:Hydra 端口爆破工具.(九头蛇)

(2)针对 8088 端口:8088 端口是 Hadoop Yarn 资源管理系统 REST API 存在未授权漏洞。通过 cur -v -XPOST 申请新的 application,构造提交任务后即可在相应目录生成 webshell。

实战测试:数据库安全:Hadoop 未授权访问-命令执行漏洞.

(3)针对 8161 端口: 运行着 Apache ActiveMQ。其 Console 存在默认端口和默认密码/未授权访问(默认密码为 admin:admin)

(4)针对 6379 是 Redis 数据库的开放端口。Redis 因配置不当可以导致未授权访问。通过连接 Redis(./redis-cli -hlP),可实现写入 webshell,写入 crontab 计划任务反弹 shell,以及写入 ssh 公钥,获取操作系统权限。其端口也可被暴力破解.

实战测试:数据库安全:Redis 未授权访问漏洞 测试.

渗透思路流程:

(1)信息收集:

1. 服务器的相关信息(真实IP,系统类型,版本,开放端口,WAF等.)

2. 网络指纹识别【cms (内容管理系统),cdn(内容分发网络),证书等】,dns 记录(存储在DNS服务器上的文本指令).

3. Whois 信息(用来查询域名是否已经被注册),姓名,备案,邮箱,电话反查(邮箱丢社工库,社工准备等)

4. 子域名收集,旁站,C段等.

5. google hacking 针对化搜索,pdf 文件,中间件版本,弱口令扫描等.

6. 扫描网站目录结构,爆后台,网站 banner,测试文件,备份等敏感文件泄漏等.

7. 传输协议,通用漏洞,exp,github 源码等.

实战测试:Web安全 信息收集 (收集 Web服务器 的重要信息.)

(2)漏洞挖掘.

1. 浏览网站,看看网站规模,功能,特点等.

实战测试:半个西瓜.-CSDN博客(直接点入搜索自己需要的文章)

2. 端口,弱口令,目录等扫描,对响应的端口进行漏洞探测,比如 rsync,心脏滴血,mysql,ftp,ssh 弱口令等.

实战测试:半个西瓜.-CSDN博客(直接点入搜索自己需要的文章)

3. XSS,SQL注入,上传,命令注入,CSRF,cookie 安全检测,敏感信息,通信数据传输,暴力破解,任意文件上传,越权访问,未授权访问,目录遍历,文件 包含,重放攻击(短信轰炸),服务器漏洞检测,最后使用漏扫工具等.

实战测试:半个西瓜.-CSDN博客(直接点入搜索自己需要的文章)

实战测试:Web安全 PHP反序列化漏洞的 测试.

实战测试:Web 攻防之业务安全:越权访问漏洞

实战测试:Web安全:XSS漏洞的测试

实战测试:Web安全:SQL注入漏洞测试

实战测试:Web安全 目录遍历漏洞

实战测试:Web安全:文件上传漏洞测试

实战测试:Web安全:文件包含漏洞测试

实战测试:Web安全:代码执行漏洞 测试

实战测试:Web安全:命令执行漏洞 测试

实战测试:Web安全:PHP反序列化漏洞的 测试

实战测试:中间件安全:JBoss 反序列化命令执行漏洞.

实战测试:数据库安全:Redis 未授权访问漏洞 测试.

实战测试:中间件安全:Weblogic 反序列化漏洞.

实战测试:Web安全 SSRF漏洞的 测试和利用.

实战测试:Web安全 XXE漏洞的 测试和利用.

(3)漏洞利用 & 权限提升.

1. mysql提权,serv-u提权,oracle 提权.

2. windows 溢出提权.

3. linux 脏牛、内核漏洞提权.

实战测试:半个西瓜.-CSDN博客(直接点入搜索自己需要的文章)

(4)清除测试数据 & 输出报告.

1. 日志、测试数据的清理.

2. 总结,输出渗透测试报告,附修复方案.

相关文章:

)

网络安全:渗透测试思路.(面试)

网络安全:渗透测试思路.(面试) 渗透测试,也称为 "pen testing",是一种模拟黑客攻击的网络安全实践,目的是评估计算机系统、网络或Web应用程序的安全性. 目录: 网络安全:…...

优化堆排序

优化堆排序 堆排序是一种基于比较的排序算法,它利用堆这种数据结构来进行排序。堆是一个近似完全二叉树的结构,并同时满足堆积的性质:即子节点的键值或索引总是小于(或者大于)它的父节点。堆排序算法分为两个大的步骤:首先将待排序的序列构造成一个最大堆,此时,整个序…...

vue3使用一些组件的方法

iconpark...

OceanBase 4.2.1 离线安装

OceanBase 4.2.1 离线安装 4.2 版本的OceanBase支持一键安装,所以在线版本的安装简单了很多,但在无法连接网络的情况下安装就只能手动离线安装。 注:如下安装过程都是在同一台机器上面进行,也就是只有一个节点,多个节…...

ForkJoin

线程数超过CPU核心数是没有任何意义的【因为要使用CPU密集型运算】 Fork/Join:线程池的实现,体现是分治思想,适用于能够进行任务拆分的 CPU 密集型运算,用于并行计算 任务拆分:将一个大任务拆分为算法上相同的小任务…...

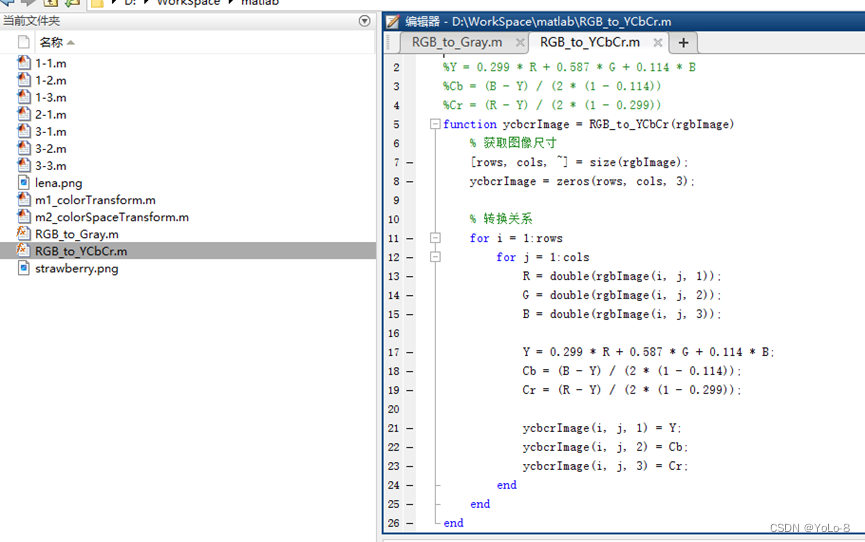

实验2 色彩模式转换

1. 实验目的 ①了解常用的色彩模式,理解色彩模式转换原理; ②掌握Photoshop中常用的颜色管理工具和色彩模式转换方法; ③掌握使用Matlab/PythonOpenCV编程实现色彩模式转换的方法。 2. 实验内容 ①使用Photoshop中的颜色管理工具ÿ…...

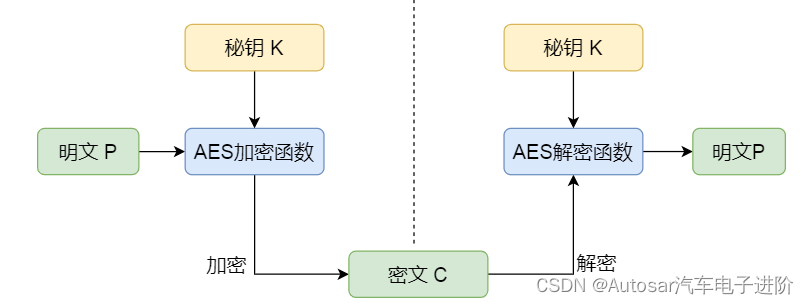

AES加密算法及AES-CMAC原理白话版系统解析

本文框架 前言1. AES加密理论1.1 不同AES算法区别1.2 加密过程介绍1.2.1 加密模式和填充方案选择1.2.2 密钥扩展1.2.3分组处理1.2.4多轮加密1.2.4.1字节替换1.2.4.2行移位1.2.4.3列混淆1.2.4.4轮密钥加1.3 加密模式1.3.1ECB模式1.3.2CBC模式1.3.3CTR模式1.3.4CFB模式1.3.5 OFB模…...

24年hvv前夕,微步也要收费了,情报共享会在今年结束么?

一个人走的很快,但一群人才能走的更远。吉祥同学学安全https://mp.weixin.qq.com/s?__bizMzkwNjY1Mzc0Nw&mid2247483727&idx1&sndb05d8c1115a4539716eddd9fde4e5c9&scene21#wechat_redirect这个星球🔗里面已经沉淀了: 《Ja…...

【地理库 Turf.js】

非常全面的地理库 , 这里枚举一些比较常用,重点的功能, 重点功能 提供地理相关的类:包括点,线,面等类。 测量功能:点到线段的距离,点和线的关系等。 判断功能: 点是否在…...

springboot在线考试 LW +PPT+源码+讲解

第三章 系统分析 3.1 可行性分析 一个完整的系统,可行性分析是必须要有的,因为他关系到系统生存问题,对开发的意义进行分析,能否通过本系统来补充线下在线考试管理模式中的缺限,去解决其中的不足等,通过对…...

JDBC中的事务及其ACID特性

在JDBC(Java Database Connectivity)中,事务(Transaction)是指作为单个逻辑工作单元执行的一系列操作。这些操作要么全部执行,要么全部不执行,从而确保数据库的完整性和一致性。事务是现代数据库…...

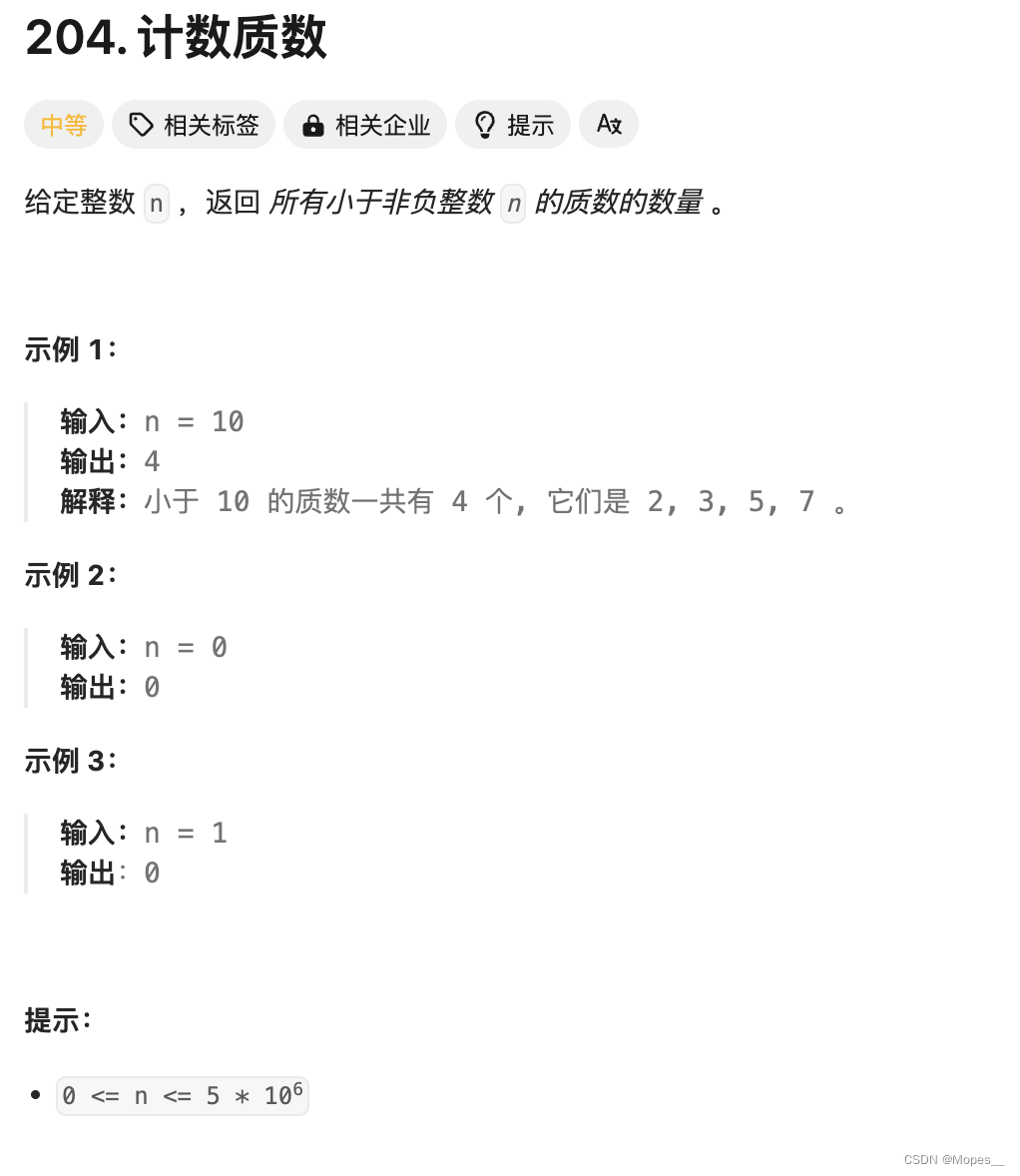

Python | Leetcode Python题解之第204题计数质数

题目: 题解: MX5000000 is_prime [1] * MX is_prime[0]is_prime[1]0 for i in range(2, MX):if is_prime[i]:for j in range(i * i, MX, i):#循环每次增加iis_prime[j] 0 class Solution:def countPrimes(self, n: int) -> int:return sum(is_prim…...

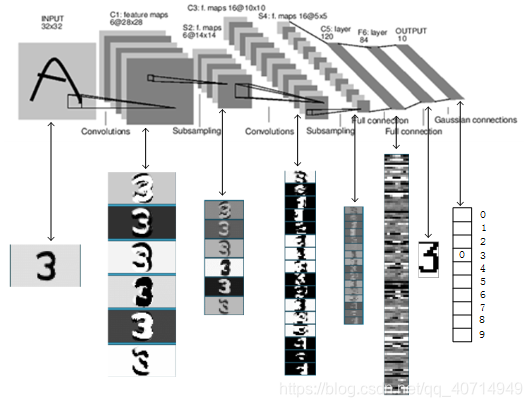

【课程总结】Day10:卷积网络的基本组件

前言 由于接下来的课程内容将围绕计算机视觉展开,其中接触最多的内容是卷积、卷积神经网络等…因此,本篇内容将从卷积入手,梳理理解:卷积的意义、卷积在图像处理中的作用以及卷积神经网络的概念,最后利用pytorch搭建一…...

ModuleNotFoundError: No module named ‘_sysconfigdata_x86_64_conda_linux_gnu‘

ModuleNotFoundError: No module named _sysconfigdata_x86_64_conda_linux_gnu 1.软件环境⚙️2.问题描述🔍3.解决方法🐡4.结果预览🤔 1.软件环境⚙️ Ubuntu 20.04 Python 3.7.0 2.问题描述🔍 今天发现更新conda之后࿰…...

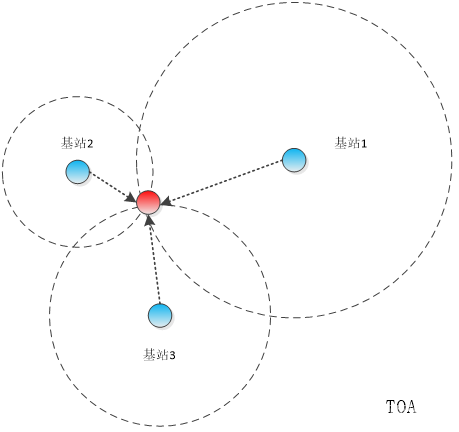

【物联网】室内定位技术及定位方式简介

目录 一、概述 二、常用的室内定位技术 2.1 WIFI技术 2.2 UWB超宽带 2.3 蓝牙BLE 2.4 ZigBee技术 2.5 RFID技术 三、常用的室内定位方式 3.1 信号到达时间 3.2 信号到达时间差 3.3 信号到达角 3.4 接收信号强度 一、概述 GPS是目前应用最广泛的定位技术࿰…...

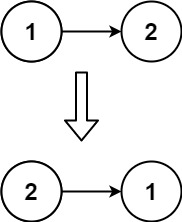

Leetcode[反转链表]

LCR 024. 反转链表 给定单链表的头节点 head ,请反转链表,并返回反转后的链表的头节点。 示例 1: 输入:head [1,2,3,4,5] 输出:[5,4,3,2,1]示例 2: 输入:head [1,2] 输出:[2,1]示…...

【差分数组】个人练习-Leetcode-2249. Count Lattice Points Inside a Circle

题目链接:https://leetcode.cn/problems/count-lattice-points-inside-a-circle/description/ 题目大意:给出一系列圆的圆心坐标和半径,求在这些圆内部(边缘也算)的格点的数量。 思路:简单的思路就是暴力…...

【JavaEE】Cookie和Session详解

一.Cookie 首先我们知道HTTP协议本身是’‘无状态’‘的, 这里的’‘无状态’指的是:默认情况下HTTP协议的客户端和服务器之间的这次通信,和下次通信之间没有直接的联系. 但是在实际的开发过程之中, 我们很多时候是需要知道请求之间的关联关系的. 例如登陆网站成功后,第二次访…...

uniapp canvas vue3 ts实例

<template><view><canvas canvas-idcanvas-test class"canvas-test"></canvas></view> </template><script setup lang"ts">//封装的jsimport libs from /libs;//重点引入的import type { ComponentInternalIns…...

网络构建关键技术_3.SDN技术

SDN网络在控制平面和转发平面分别采用了不同技术,以满足SDN网络控件的全局性和灵活性,业务转发的高效性及高性价比要求。主要关键技术包括:控制平面技术、数据平面技术和转发规则一致性更新技术等。 1.控制平面技术 控制器是控制平面核心部件…...

网盘下载新革命:九大平台一键直链,告别客户端束缚

网盘下载新革命:九大平台一键直链,告别客户端束缚 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘…...

编程统计公司内部资料查阅使用数据,优化资料分类存储方式。提升职场员工工作查阅办事效率。

构建一个公司内部资料查阅使用统计与资料分类存储优化的商务智能示例项目,去营销化、中立化,仅用于学习与工程实践参考。一、实际应用场景描述在中大型企业中,内部资料(制度、流程文档、技术手册、项目档案)数量庞大&a…...

深度解析:Performance-Fish如何通过四级缓存架构实现《环世界》400%性能优化

深度解析:Performance-Fish如何通过四级缓存架构实现《环世界》400%性能优化 【免费下载链接】Performance-Fish Performance Mod for RimWorld 项目地址: https://gitcode.com/gh_mirrors/pe/Performance-Fish Performance-Fish是《环世界》(Rim…...

DriveBench:面向真实驾驶场景的长序列多智能体交互基准测试框架

1. 项目概述:从“世界基准”到“驾驶基准”的演进如果你在自动驾驶或者计算机视觉领域摸爬滚打过几年,一定对“基准测试”(Benchmark)这个词又爱又恨。爱的是,它提供了一个相对公平的擂台,让不同算法、不同…...

怎么找到一个行业的源头工厂、绕开中间商?一套五步识别流程

你下了单,货到了,质量也还行。但心里一直有个疙瘩:这家供应商到底是自己在生产,还是从别处转手赚了你一道差价? 这个问题对采购方和跨境卖家不是洁癖,是真金白银。同一款产品,源头工厂和中间商的…...

【仿真学习框架】HoloMotion 从入门到精通:全身人形控制 Foundation Model 完全指南

HoloMotion 从入门到精通:全身人形控制 Foundation Model 完全指南 目标读者:具身智能研究者、人形机器人开发者、RL/机器人学习工程师 目录 第1章 HoloMotion 全景概览 1.1 什么是 HoloMotion 1.2 技术定位:"小脑"基座模型 1.3 4-Any 愿景与路线图 1.4 核心能力矩…...

如何在Windows 11上让经典游戏重获新生:DDrawCompat兼容性解决方案详解

如何在Windows 11上让经典游戏重获新生:DDrawCompat兼容性解决方案详解 【免费下载链接】DDrawCompat DirectDraw and Direct3D 1-7 compatibility, performance and visual enhancements for Windows Vista, 7, 8, 10 and 11 项目地址: https://gitcode.com/gh_m…...

自建轻量级Docker镜像中心:聚合管理与加速部署实践

1. 项目概述:一个面向容器化开发者的中心化镜像仓库最近在和一些做容器化开发的朋友交流时,大家普遍提到一个痛点:随着团队项目增多,Docker镜像的管理变得越来越零散。有的镜像放在Docker Hub,有的放在阿里云镜像服务&…...

WarcraftHelper:魔兽争霸3终极增强插件5分钟快速上手指南

WarcraftHelper:魔兽争霸3终极增强插件5分钟快速上手指南 【免费下载链接】WarcraftHelper Warcraft III Helper , support 1.20e, 1.24e, 1.26a, 1.27a, 1.27b 项目地址: https://gitcode.com/gh_mirrors/wa/WarcraftHelper WarcraftHelper是一款专为魔兽争…...

容器化技术实战:从Docker到Kubernetes的体系化学习路径

1. 项目概述:一个容器化时代的“瑞士军刀”训练营 如果你正在或即将踏入容器化技术领域,无论是刚接触Docker的新手,还是想系统梳理Kubernetes的开发者,又或者是需要为团队进行技术培训的架构师,那么“jpetazzo/contai…...