信息收集---端口服务信息收集

1. 什么是端口

是设备与外界通讯交流的出口。端口可分为虚拟端口和物理端口,其中虚拟端口指计算机内部或交换机路由器内的端口,不可见。例如计算机中的80端口、21端口、23端口等。物理端口又称为接口,是可见端口,计算机背板的RJ45网口,交换机路由器集线器等RJ45端口。电话使用RJ11插口也属于物理端口的范畴。如果把IP地址比作一间房子 ,端口就是出入这间房子的门。真正的房子只有几个门,但是一个IP地址的端口可以65536(即:2^16)个之多!端口是通过端口号来标记的,端口号只有整数,范围是从0 到65535。

2. 查看本机端口信息

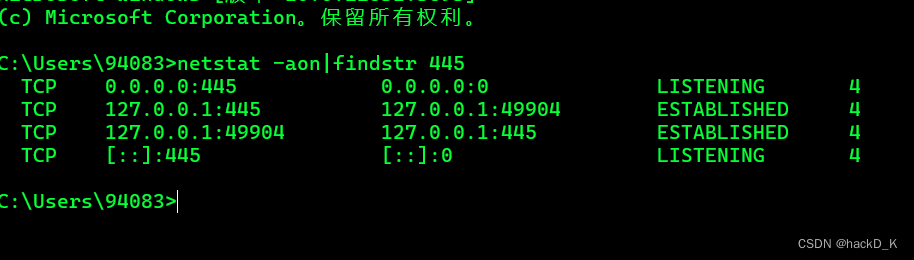

Windows:

命令:netstat -aon|findstr 445 #查看本机445端口有没有运行

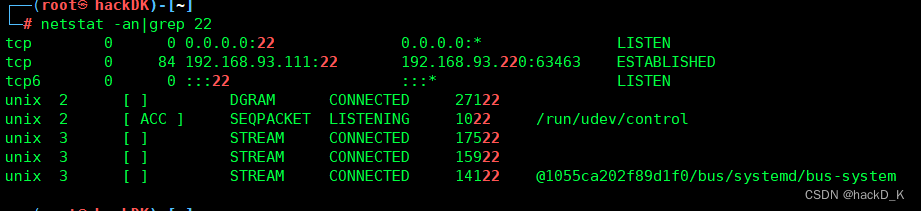

Linux:

命令:netstat -an|grep 22 #查看本机22端口是否启动

3. 常见的漏洞及端口

20:FTP服务的数据传输端口

21:FTP服务的连接端口,可能存在 匿名登陆 弱口令暴力破解 匿名登陆:1.用nc链接21号端口 2.直接使用USER anonymous PASS xxxx

22:SSH服务端口,可能存在 弱口令暴力破解

23:Telnet端口,可能存在 弱口令暴力破解

25:SMTP简单邮件传输协议端口,和 POP3 的110端口对应

43:whois服务端口

53:DNS服务端口(TCP/UDP 53)

67/68:DHCP服务端口

69:TFTP端口,可能存在弱口令

80:HTTP端口,常见web漏洞

110:POP3邮件服务端口,和SMTP的25端口对应

111:rpcbind服务,可能存在端口泄露 使用nmap脚本: nmap -p 111 --script=rpcinfo 目标

135:RPC服务

137/138:NMB服务

139:SMB/CIFS服务,可能存在远程代码执行 MSF模块:use multi/samba/usermap_script PAYLOAD: cmd/unix/reverse

143:IMAP协议端口

161/162: Snmp服务,public弱口令

389:LDAP目录访问协议,有可能存在注入、弱口令

443:HTTPS端口,心脏滴血等与SSL有关的漏洞

445:SMB服务端口,可能存在永恒之蓝漏洞MS17-010,和远程代码执行

512/513/514:Linux Rexec服务端口,可能存在爆破, 如果配置错误,是开启的rlogin服务则可以使用以下命令进行最高权限登陆 rlogin -l root 被攻击者ip 就可获得最高权限

873:Rsync ,可能存在Rsync未授权访问漏洞,传送门:rsync 未授权访问漏洞

1080:socket端口,可能存在爆破

1099:RMI,可能存在 RMI反序列化漏洞 使用msf 模块:exploit/multi/misc/java_rmi_server payload: java/meterpreter/reverse_tcp

1352:Lotus domino邮件服务端口,可能存在弱口令、信息泄露

1433:SQL Server数据库端口,可能存在弱口令

1434:用于向请求者返回SQL Server使用了哪个TCP/IP端口

1521:oracle数据库端口

后门:xx端口: xxx服务,后门,已经被攻击。 扫描时出现bingshell绑定shell,则表明可能存在后门 nc连接后门:nc xxx 端口 直接连接

2049:NFS服务端口(网络共享资源和smb类似),可能存在NFS配置不当 查看铭感目录: nmap --script=nfs-* 被攻击者ip 探测nfs是否可导出: 安装nfs-common: apt-get install nfs-common 探测铭感目录是否可以导出: showmount -e 被攻击者ip 查看导出内容: mkdir nfs_root mount -t nfs(服务)被攻击者的ip:/被导出的内容,比如:-/nsf_root(导出到这个文件) -o nolock(直接导出的意思)

最后在 cat -/nfs_root/etc/shadow 下查看,(根据自己存放的位置) cat /etc/shadow cat /etc/passwd 结合起来就可以破解出他的账号和密码

2121:ccproxy-ftp,特点:ftp服务器程序,proftpd,暴力破解

2181:ZooKeeper监听端口,可能存在 ZooKeeper未授权访问漏洞

2375:Docker端口,可能存在 Docker未授权访问漏洞

2601: Zebra ,默认密码zebr

27017:MongoDB未授权访问

3128: squid ,匿名访问(可能内网漫游)

3306:MySQL数据库端口,可能存在 弱口令暴力破解

3389:Windows远程桌面服务,可能存在 弱口令漏洞 或者 CVE-2019-0708 远程桌面漏洞复现

3690:SVN服务,可能存在SVN泄漏,未授权访问漏洞

4440:Rundeck,弱口令admin

4560:log4j SocketServer监听的端口,可能存在 log4j<=1.2.17反序列化漏洞(CVE-2019-17571)

4750:BMC,可能存在 BMC服务器自动化RSCD代理远程代码执行(CVE-2016-1542)

4848:GlassFish控制台端口,可能存在弱口令admin/adminadmin

5000:SysBase/DB2数据库端口,可能存在爆破、注入漏洞

5432:PostGreSQL数据库的端口

5632:PyAnywhere服务端口,可能存在代码执行漏洞

5900/5901:VNC监听端口(远程控制),可能存在 VNC未授权访问漏洞 ,暴力破解 msf: 模块:auxiliary/scanner/vnc/vnc_login 字典使用默认字典,破解密码和账户 最后: 安装vnc viewer客户端软件连接vnc服务端

5984:CouchDB端口,可能存在 CouchDB未授权访问漏洞

6379:Redis数据库端口,可能存在Redis未授权访问漏洞,传送门:Redis未授权访问漏洞

6667:irc服务(聊天服务)也有漏洞

7001/7002:Weblogic,可能存在Weblogic反序列化漏洞,传送门:Weblogic反序列化漏洞

7180:Cloudera manager端口

8069:Zabbix服务端口,可能存在Zabbix弱口令导致的Getshell漏洞

8080:Tomcat、JBoss,可能存在Tomcat管理页面弱口令Getshell,JBoss未授权访问漏洞,传送门:Tomcat管理弱口令页面Getshell

8080-8090:可能存在web服务

8089:fastjson、Jetty、Jenkins服务端口,可能存在反序列化,控制台弱口令等漏洞

8161:Apache ActiveMQ后台管理系统端口,默认口令密码为:admin:admin ,可能存在CVE-2016-3088漏洞,传送门:Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)

8180:tomcat,(免费开源代码的web应用服务器,属于轻量级应用服务器) 模块:auxiliary/scanner/http/tomcat_mgr_login,破解登陆密码 模块:multi/http/tomcat_mgr_deploy,反弹shell

8500:Adobe ColdFusion 任意文件读取,反序列化漏洞

该服务为:JRun Web Server

9000:fastcgi端口,可能存在远程命令执行漏洞

9001:Supervisord,可能存在Supervisord远程命令执行漏洞(CVE-2017-11610),传送门:Supervisord远程命令执行漏洞(CVE-2017-11610)

9043/9090:WebSphere,可能存在WebSphere反序列化漏洞

9200/9300:Elasticsearch监听端口,可能存在 Elasticsearch未授权访问漏洞 10000:Webmin-Web控制面板,可能存在弱口令

10001/10002:JmxRemoteLifecycleListener监听的,可能存在Tomcat反序列化漏洞,传送门:Tomcat反序列化漏洞(CVE-2016-8735)

11211:Memcached监听端口,可能存在 Memcached未授权访问漏洞

27017/27018:MongoDB数据库端口,可能存在 MongoDB未授权访问漏洞

50000:SAP Management Console服务端口,可能存在 运程命令执行漏洞。

50070:Hadoop服务端口,可能存在 Hadoop未授权访问漏洞

61616:Apache ActiveMQ服务端口,可能存在 Apache ActiveMQ任意文件写入漏洞(CVE-2016-3088)复现

60020:hbase.regionserver.port,HRegionServer的RPC端口

60030:hbase.regionserv er.info.port,HRegionServer的http端口

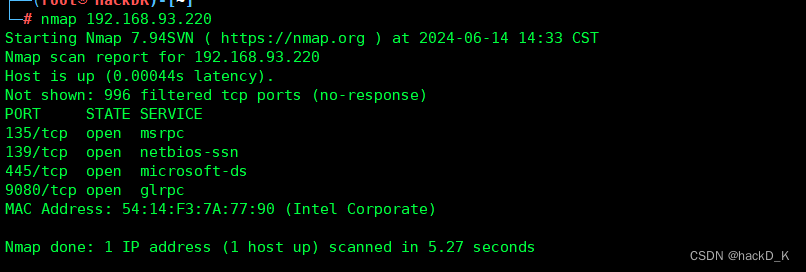

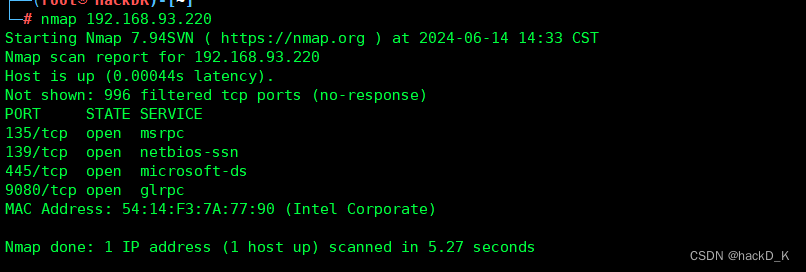

4. 端口扫描工具nmap

下载地址:https://nmap.org/

kali自带nmap:更新命令:apt-get update nmap

- 发现活跃主机

以192.168.1.0/24作为目标网段,说明如下:

使用ICMP协议发现活跃主机:nmap -PE 192.168.1.0/24

使用IP协议发现活跃主机:nmap -PO 192.168.1.0/24

使用TCP SYN发现活跃主机:nmap -PS 192.168.1.0/24

使用TCP ACK发现活跃主机:nmap -PA 192.168.1.0/24

使用UDP协议发现活跃主机:nmap -PU 192.168.1.0/24

使用SCTP协议发现活跃主机:nmap -PY 192.168.1.0/24

扫描本机端口:nmap localhost

使用TCP SYN 快速扫描:nmap -sS 192.168.1.0/24

扫描速度慢可以绕过某些防火墙:nmap -sT 192.168.1.0/24

扫面开放的UDP端口:nmap -sU 192.168.1.0/24

用于识别目标的操作系统:nmap -O 192.168.1.0/24

用于扫面目标主机是否存在漏洞:nmap --script vuln 192.168.1.0/24

扫描所有主机清单:nmap -sn 192.168.1.0/24

扫描所有端口:nmap -p- 192.168.1.2

5. 扫描端口

以192.168.1.0/24作为目标网段,说明如下:

- 端口分类

公认端口(well-known port):从0至1024,最常用端口,通常与协议绑定;

注册端口(registered port):从1025至49151,这些端口已经注册到服务协议上;

动态或私有端口(dynamic/private port):从49152至65535。

另外,端口还与协议相关;比如:UDP端口53通常用于DNS查询、TCP端口53通常用于DNS记录迁移。

- 端口状态

open:目标端口开启。

closed:目标端口关闭。

filtered:通常被防火墙拦截,无法判断目标端口开启与否。

unfiltered:目标端口可以访问,但无法判断开启与否。

open | filtered:无法确定端口是开启还是filtered。

closed | filtered:无法确定端口是关闭还是filtered。

- 端口扫描 技术

(4)FIN扫描

命令:nmap -sF 192.168.1.0/24

说明:在TCP数据包中置FIN标志位、然后发送数据包、进行扫描。

判断:无应答、表示端口开启;返回RST应答,表示端口关闭。

(5)NULL扫描

命令:nmap -sN 192.168.1.0/24

说明:在TCP数据包中不包含任何标志、然后发送数据包、进行扫描。

判断:无应答、表示端口开启;返回RST应答,表示端口关闭。

(6)Xmas扫描

命令:nmap -sX 192.168.1.0/24

说明:在TCP数据包中置FIN、RST、PUSH标志位、然后发送数据包、进行扫描。

判断:无应答、表示端口开启;返回RST应答,表示端口关闭。

(7)idle扫描

命令:假设僵尸机是172.16.1.1,nmap -sI 172.16.1.1 192.168.1.0/24

说明:利用僵尸机进行跳转完成对目标的扫描。

判断:当僵尸机返回序列ID增加数量是“2”时、表示端口开启;当僵尸机返回序列ID增加数量是“1”时,表示端口关闭。

详细说明参见:nmap中的Idle scan - CSDN博客

(8)指定端口扫描

命令:nmap -p 端口号 192.168.1.0/24

示例:nmap -p 80 192.168.1.0/24 , nmap -p 80,443 192.168.1.0/24

(9)扫描常见的100个端口(即:Fast快速模式 )

命令:nmap -F 192.168.1.0/24

(10)使用协议名字进行扫描

命令:nmap -p 协议名 192.168.1.0/24

示例:nmap -p http 192.168.1.0/24 , nmap -p http,smtp 192.168.1.0/24

(11)扫描常用端口

命令:nmap --top-ports 端口数量 192.168.1.0/24

示例:扫描常用的10个端口 nmap --top-ports 10 192.168.1.0/24

(12)扫描所有端口(效率差,不建议使用)

命令:nmap -p * 192.168.1.0/24

- 操作系统、服务判断

1、判断操作系统:nmap -O 192.168.1.0/24

2、判断服务版本:nmap -sV 192.168.1.0/24

3、综合判断:nmap -A 192.168.1.0/24

- 使用脚本

命令:nmap --script 脚本名 192.168.1.0/24

示例:nmap --script http-methods 192.168.1.0/24

6. Netcat扫描端口

- 工具简介

Netcat 是一款简单的Unix工具,使用UDP和TCP协议,被称为网络工具中的"瑞士军*刀"。它是一个可靠的容易被其他程序所启用的后台操作工具,同时它也被用作网络的测试工具或黑客工具。 使用它你可以轻易的建立任何连接

- NetCat基本功能

获取系统bannet信息、传输文本信息、传输文件和目录、加密传输文件、端口扫描、远程控制、正方向shell等

- 常用参数

-h 查看帮助信息。

-l 监听模式,等待其他计算机连接。

-p 指定监听的端口号。

-u 使用UDP协议。

-v 输出详细信息,如建立连接时显示IP地址和端口号。

-n 不使用DNS查找,使用IP地址进行连接。

-z 将输入/输出功能关闭,进行端口扫描。

-s 指定本地的IP地址。

-e 在连接建立后,将标准输入和输出重定向到一个指定的程序或脚本中。

-w 设置超时时间,等待连接或数据的时间。

-c 发送指定字节数的数据后关闭连接。

-i 设置发送数据的时间间隔。

-q 设置程序退出前的最大延迟时间。

-k 启用TCP保持活动状态。

-r 设置随机本地端口号。

-t 以telnet形式应答。

- banner相关信息抓取

命令:nc -nv 192.168.10.30 22

- 扫描端口

命令:nc -vz 192.168.10.30 0-65535

- 发送文件

命令:nc -vn 192.168.10.20 333 < 2.txt

- 接收文件

命令:nc -lp 333 > 1.txt

相关文章:

信息收集---端口服务信息收集

1. 什么是端口 是设备与外界通讯交流的出口。端口可分为虚拟端口和物理端口,其中虚拟端口指计算机内部或交换机路由器内的端口,不可见。例如计算机中的80端口、21端口、23端口等。物理端口又称为接口,是可见端口,计算机背板的RJ45…...

Python知识点背诵手册,超详细知识梳理

一、手册介绍 《Python知识点背诵手册》是一份详尽的Python学习资料,旨在帮助学习者系统地掌握Python语言的基础知识和进阶技能。该手册将Python的所有关键语法和概念进行了精炼的总结,并以易于理解和记忆的方式呈现。以下是手册的主要特点和内容概述&a…...

【Pytorch实用教程】如何在多个GPU上使用分布式数据并行进行训练模型

文章目录 1. 代码(可直接运行,含随机生成的训练数据)2. 代码的详细解释2.1. 导入必要的库和模块2.2. 设置每个进程的初始设置2.3. 随机生成数据集类 `RandomDataset`2.4. 训练函数 `train`1. 代码(可直接运行,含随机生成的训练数据) 以下是一个基于PyTorch的多GPU分布式…...

)

PIL,OpenCV,Pytorch处理图像时的通道顺序(颜色,长宽深)

项目颜色通道顺序长宽通道顺序数据类型取值范围PILRGBHWCndarray0-255 (byte)OpenCVBGRHWCndarray0-255 (byte)PyTorchRGB/BGR (取决于如何读取)(N)CHWtensor0-1 (float, 标准化后); 0-255 (int, 未标准化) 注意以下几点: 颜色通道顺序:PIL默认使用RGB顺…...

经纬恒润亮相2024世界智能产业博览会

近日,以“智行天下 能动未来”为主题的2024世界智能产业博览会(以下简称“智博会”)在国家会展中心(天津)成功举办。本次智博会上,经纬恒润自主研发的汽车电子产品联合天津(西青)国家…...

Python序列化和反序列化

一.序列化和反序列化 在Python中,序列化(Serialization)和反序列化(Deserialization)是处理对象数据的过程,主要用于对象的存储或网络传输。 序列化(Serialization) 序列化是将Pyth…...

Stream toArray 好过collect

toArray 比collect 更好用,这样就不需要判断Null。 if(_user.getUserRole()!null) {_user.setRole(_roleList.stream().filter(_e->_e.getRoleId()_user.getUserRole()).toArray(Role[]::new)[0]); } if(_user.getUserRole()!null) {_user.setRole(_roleList.s…...

qt/c++/mysql教务管理系统

简介 qt/c/mysql教务管理系统 学生端,教师端,管理员端 演示 qt/c/mysql教务管理系统 源码获取 printf("白嫖勿扰,需要的加v%s","ywj17347418171");...

Echarts公共方法

Vue引入Echarts install 1.安装Echartsnpm install echarts --save 2.项目全局引入形式--#main.js 全局引入形式import * as echarts from "echarts"Vue.prototype.$echarts echarts 公共方法JS /*** author: wangjie* description: 通用echarts图表封装* date: …...

)

鸿蒙学习(二)

文章目录 1、弹窗2、走马灯(实现轮播图效果)3、注解6、多选框、单选框7、Stack8、TextTimer9、DatePicker 1、弹窗 显示提示信息或者用于用户交互 导入模块 prompt 接口 showToast:显示toast showDialog:显示对话框 showContextMenu:显示上下文菜单 sh…...

企业机构营销目前106短信群发还有用吗?此文告诉你该如何抉择!

在当今竞争激烈的企业营销环境中,106短信群发平台依然是众多企业机构青睐的营销工具之一。尽管互联网技术的发展带来了多样化的沟通方式,但106短信群发凭借其直达性强、成本低廉、覆盖广泛等优势,仍然保持着不错的营销效果。然而,…...

DJYGUI AI低代码图形编程开发平台:开启嵌入式软件图形编程新纪元

在科技高速发展的当今时代,软件开发行业对创新和高效的需求日益增长。DJYGUI AI低代码图形编程开发平台的出现,为智能屏、物联屏、串口屏等嵌入式显示设备领域带来了全新的机遇。该平台由都江堰操作系统 AI 代码自动生成平台研发,具有显著的优…...

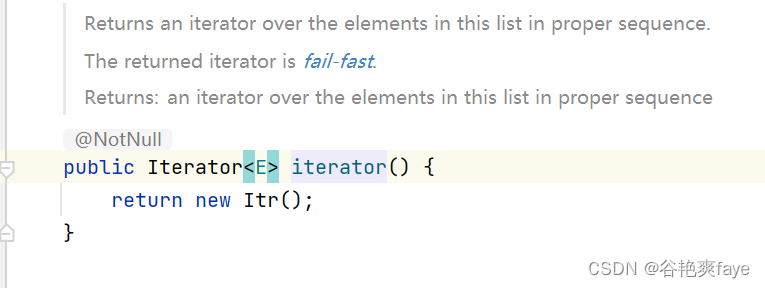

为什么不能在foreach中删除元素

文章目录 快速失败机制(fail-fast)for-each删除元素为什么报错原因分析逻辑分析 如何正确的删除元素remove 后 breakfor 循环使用 Iterator 总结 快速失败机制(fail-fast) In systems design, a fail-fast system is one which i…...

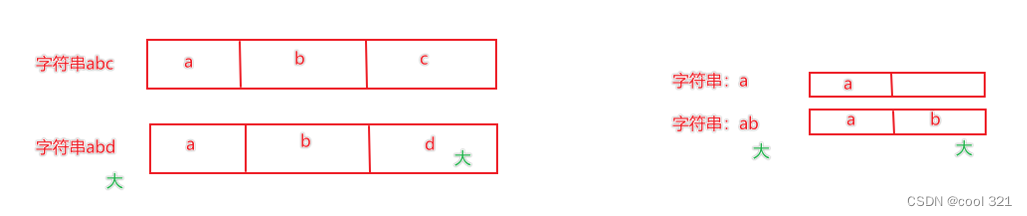

python学习-tuple及str

为什么需要元组 定义元组 元组的相关操作 元组的相关操作 - 注意事项 元组的特点 字符串 字符串的下标(索引) 同元组一样,字符串是一个:无法修改的数据容器。 如果必须要修改字符串,只能得到一个新的字符串ÿ…...

Python深度理解系列之【排序算法——冒泡排序】

读者大大们好呀!!!☀️☀️☀️ 👀期待大大的关注哦❗️❗️❗️ 🚀欢迎收看我的主页文章➡️木道寻的主页 文章目录 🔥前言🚀冒泡排序python实现算法实现图形化算法展示 ⭐️⭐️⭐️总结 🔥前…...

边界框在目标检测中的作用与应用

目标检测是计算机视觉领域的核心任务之一,旨在从图像或视频中识别和定位感兴趣的目标。边界框(Bounding Box)是目标检测中常用的一种表示方法,用于确定目标在图像中的确切位置。本文将详细探讨边界框的概念、它在目标检测中的角色…...

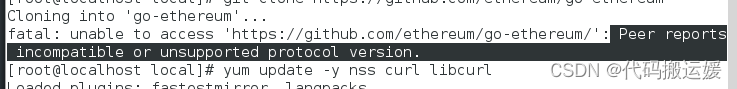

linux 环境报错:Peer reports incompatible or unsupported protocol version

出现问题的原因: curl 不兼容或不支持的协议版本。 解决方案: yum update -y nss curl libcurl如此继续之前的操作即可。...

深入解析:Java爬虫的本质是什么?

深入解析:Java爬虫的本质是什么? 引言: 随着互联网的快速发展,获取网络数据已成为许多应用场景中的重要需求。而爬虫作为一种自动化程序,能够模拟人类浏览器的行为,从网页中提取所需信息,成为了…...

【Matlab 六自由度机器人】机器人动力学之推导拉格朗日方程(附MATLAB机器人动力学拉格朗日方程推导代码)

【Matlab 六自由度机器人】机器人动力学概述 近期更新前言正文一、拉格朗日方程的推导1. 单自由度系统2. 单连杆机械臂系统3. 双连杆机械臂系统 二、MATLAB实例推导1. 机器人模型的建立2. 动力学代码 总结参考文献 近期更新 【汇总】 【Matlab 六自由度机器人】系列文章汇总 …...

线下生鲜蔬果店做小程序有什么方法

生鲜蔬果是生活所需,大小商家众多,零售批发各种经营模式,小摊贩或是超市门店都有着目标客户或准属性群体。竞争和获客转化也促进着商家寻找客源和加快线上进程。 尤其是以微信社交为主的私域场景,普客/会员都需要精细化管理营收和…...

App Inventor蓝牙调试避坑指南:从连接失败到数据乱码,一次讲清所有常见问题

App Inventor蓝牙调试避坑指南:从连接失败到数据乱码的实战解决方案在移动应用开发领域,蓝牙通信一直是实现设备间短距离数据交换的核心技术之一。对于使用App Inventor的开发者而言,蓝牙模块提供了无需复杂编码即可实现无线通信的便捷途径。…...

Windows文件夹共享

目标:同一局域网实现在一台计算机上共享文件夹,在另一台电脑访问一、电脑A 1.点击要共享的文件夹 -> 属性 -> 共享2.添加Everyone用户组3.控制面板中网络共享关闭密码保存,在访问时不用输入账号密码。二、电脑B 1.在文件资源管理器路径…...

万星easy-vibe:描述需求即发布 零基础无需学语法

开源Easy-Vibe是一套开源AI编程学习方案,把学习顺序从先学语法再做项目翻转为直接做项目。文章拆解了项目驱动、提示词编写、AI编辑器和多Agent协作的完整流程,解释了为什么想法比语法更重要。 github上datawhalechina/easy-vibe:它在GitHub…...

2026论文顶级降AI率工具大曝光:一键把AIGC率降至安全线!

步入2026年,学术圈的规则已经彻底变了味。过去那种只盯着查重率的“降重焦虑”早就被更可怕的“降AI焦虑”取代了。AI检测算法越来越聪明,高校审核标准也越来越严苛,光是把重复率压下去已经完全不够用了。现在摆在学生和科研人员面前的难题是…...

AI算法工程师如何进行模型部署?这2个工具+3个技巧,快速上线

对于软件测试从业者来说,模型部署并不是一个陌生的概念——随着AI功能逐渐渗透到各类应用软件中,测试工程师不仅需要验证模型输出的准确性,更需要理解部署流程对模型稳定性、响应速度和结果一致性的影响。很多测试同学会有这样的困惑…...

CTF出题人视角:从NewStarCTF 2023的WEB题,聊聊PHP特性与Flask Debug的那些‘坑’

CTF出题艺术:从PHP特性到Flask Debug的攻防博弈 当一道精心设计的CTF题目被成功破解时,出题人与解题者之间往往存在一场无声的思维交锋。作为NewStarCTF 2023 WEB方向的出题人,我想通过复盘"Begin of PHP"和"ErrorFlask"…...

茉莉花插件:如何让中文文献管理效率提升300%

茉莉花插件:如何让中文文献管理效率提升300% 【免费下载链接】jasminum A Zotero add-on to retrive CNKI meta data. 一个简单的Zotero 插件,用于识别中文元数据 项目地址: https://gitcode.com/gh_mirrors/ja/jasminum 还在为中文文献的元数据抓…...

Unity中文语言包安装失败?手动部署全流程详解

1. 为什么Unity编辑器中文语言包总在安装时“卡住”或报错? Unity编辑器自带多语言支持,但中文语言包的安装过程却常年被开发者吐槽——点开Preferences → Localization → Install Language Pack,选中Chinese (Simplified),点击…...

为Claude Code配置Taotoken解决账号封禁与Token不足难题

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 为Claude Code配置Taotoken解决账号封禁与Token不足难题 对于依赖Claude Code进行日常编程辅助的开发者而言,直接使用官…...

D3KeyHelper终极指南:5分钟掌握暗黑3技能自动化

D3KeyHelper终极指南:5分钟掌握暗黑3技能自动化 【免费下载链接】D3keyHelper D3KeyHelper是一个有图形界面,可自定义配置的暗黑3鼠标宏工具。 项目地址: https://gitcode.com/gh_mirrors/d3/D3keyHelper D3KeyHelper是一款专为《暗黑破坏神3》玩…...