安全管理中心测评项

安全管理中心

系统管理

应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些操作进行审计;

应通过系统管理员对系统的资源和运行进行配置、控制和管理,包括用户身份、系统资源配置、系统加载和启动、系统运行的异常处理、数据和设备的备份恢复等。

【解读和说明】

本控制点主要对系统管理员自身及其职能进行了约束。为了实现系统管理功能,需要对系统管理员进行身份认证并严格限制系统管理员账户的管理权限,所有系统管理操作仅由系统管理员完成。系统管理员的主要职责是对系统资源进行配置、控制和管理等,包括用户身份、系统资源配置、系统加载和启动、系统运行的异常处理、数据和设备的备份与恢复等。

所有系统管理员进行系统登录时都需要经过身份认证,以确保系统管理员账户不会被非法使用。同时,需要严格限制管理员的管理权限,仅给予管理员完成相关工作所需的最小权限,其管理权限、操作权限需要与审计管理员和安全管理员的管理权限、操作权限形成制约。

系统管理员只允许通过特定的命令(startup、shutdown等被授权的命令)或操作界面(如 HTTPS等)进行系统管理操作。管理内容包括用户身份、系统资源配置、系统加载和启动、系统运行的异常处理、数据和设备的备份与恢复等。所有系统管理操作全部需要进行审计,审计措施需要提供存储、管理和查询等功能,相关审计记录需保存至少6个月。

严禁多个用户使用统一账户或一个用户使用多个账户,以防止当系统发生问题后由于多人共享账户,无法精确定位恶意操作或误操作的具体责任人;

严格限制人员对系统管理平台的访问,限制维护人员对数据信息的访问能力及范围,保证信息资源不被非法使用和访问;

系统管理平台启用操作审计功能,针对敏感指令进行阻断相应或触发审核操作,对没有通过审核的敏感指令进行拦截;

严禁仅使用口令登录系统管理平台,在执行主机重启、口令修改、会话创建、快照回滚和磁盘更换等重要操作时,需要使用双因素身份鉴别,确保访问者身份的合法性;

系统管理平台进行严格权限和授权管理控制,以实现细粒度的命令级授权策略,并基于最小权限原则,实现集中有序的运维操作管理。

审计管理

应对审计管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全审计操作,并对这些操作进行审计;

应通过审计管理员对审计记录应进行分析,并根据分析结果进行处理,包括根据安全审计策略对审计记录进行;

【解读和说明】

本控制点主要针对审计管理员自身及其职能进行了约束。为了实现审计管理功能,需要对审计管理员进行身份认证并严格限制 审计管理员账户的管理权限,所有的审计管理操作仅由审计管理员完成。审计管理员主要职责是对系统的审计数据进行查询、统计 和分析对系统用户行为进行监测和报警,对发现的安全事件或违反安全策略的行为及时告警并采取必要的应对措施。

所有审计管理行为都需要经过身份认证,以确保审计管理员账户没有被非法使用。同时需要严格限制审计管理员的管理权限, 仅授予审计管理员完成相关工作所需的最小权限,其管理权限、操作权限需要与系统管理员和安全管理员的管理权限、操作权限形 成制约。

所有审计管理操作仅由审计管理员完成。审计管理员仅允许通过特定方式进行审计管理操作,如通过使用口令、证书等身份鉴 别技术进行合法授权后,通过特定的命令(SSH)或操作界面(HTTPS)进行安全审计操作,对所有操作进行详细记录。保证至少6个 月的全流量、全操作日志可查询;保证审计记录有备份并有完整性保护措施等。

安全管理

应对安全管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行安全管理操作,并对这些操作进行审计;

应通过安全管理员对系统中的安全策略进行配置,包括安全参数的设置,主体、客体进行统一安全标记,对主体进行授权,配置可信验证策略等。

【解读和说明】

本控制点主要对安全管理员自身及其职能进行了约束。为了实现安全管理功能,需要对安全管理员进行身份认证并严格限制安全管理员账户的管 理权限,所有安全管理操作仅由安全管理员完成。安全管理员的主要职责是对系统的安全策略和安全配置进行统一管理,并对相关安全事件进行集中 检测、分析和管理。

所有安全管理行为都需要经过身份认证,以确保安全管理员账户没有被非法使用。同时应严格限制安全管理员的管理权限,仅授予安全管理员完 成相关工作所需的最小权限,其管理权限、操作权限应与系统管理员和审计管理员的管理权限、操作权限形成相互制约。

所有安全管理操作应仅由安全管理员完成,安全管理员只允许通过特定命令(SSH)或操作界面(HTTPS)进行安全管理操作,并对所有操作进行 详细的记录。

针对提供集中安全管理功能的系统,要求对安全管理员进行授权,通过安全管理员对安全管理中心进行安全监测,对各安全设备进行策略配置, 其中安全参数的设置包括对主体和客体进行统一安全标记、对主体进行授权并为其配置可信策略等。

配置可信验证策略,即对计算环境、通信网络和区域边界中计算节点的可信验证功能进行策略配置。可信验证由可信根和可信软件基共同完成, 所以策略配置涉及可信根的策略配置和可信软件基的策略配置,从而实现在管理中心侧由安全管理员进行系统可信验证策略的配置和统一管理。安全 管理中心也是计算节点,其应该具备由可信根支撑的可信验证功能。

集中管控

应划分出特定的管理区域,对分布在网络中的安全设备或安全组件进行管控;

应能够建立一条安全的信息传输路径,对网络中的安全设备或安全组件进行管理;

应对网络链路、安全设备、网络设备和服务器等的运行状况进行集中监测;

应对分散在各个设备上的审计数据进行收集汇总和集中分析,并保证审计记录的留存时间符合法律法规要求;

应对安全策略、恶意代码、补丁升级等安全相关事项进行集中管理;

应能对网络中发生的各类安全事件进行识别、报警和分析。

【解读和说明】

本控制点主要明确了安全管理中心在集中管控方面需要具备的安全能力。相关单位需要通过集中管控措施实现对全网中所有 设备或组件的管控,要求相关人员对网络链路、安全设备、网络设备和服务器等设备的运行情况进行集中监测;要求相关人员采 集、汇总、存储各类型设备中的审计数据,并保证审计记录的留存时间符合相关法律法规的要求;要求相关人员对安全策略、恶 意代码、补丁升级等安全相关事项进行集中管理,能够对网络中发生的各类安全事件进行识别、报警和分析。

为了实现相关单位对全网中所有设备或组件进行集中管控,需要在网络中划分独立的网络区域,用于部署集中管控设备或组件。集中管控措施包括集中监控系统、集中身份认证系统、集中审计系统和集中安全策略管理系统等。

为了保障网络中数据传输的安全性,需要采用带外管理、独立管理VLAN 和加密的远程访问等安全方式对设备或安全组件进行集中管理。

集中管控

应划分出特定的管理区域,对分布在网络中的安全设备或安全组件进行管控;

应能够建立一条安全的信息传输路径,对网络中的安全设备或安全组件进行管理;

应对网络链路、安全设备、网络设备和服务器等的运行状况进行集中监测;

应对分散在各个设备上的审计数据进行收集汇总和集中分析,并保证审计记录的留存时间符合法律法规要求;

应对安全策略、恶意代码、补丁升级等安全相关事项进行集中管理;

应能对网络中发生的各类安全事件进行识别、报警和分析。

【解读和说明】

为了保障业务系统的正常运行,需要在网络中部署具备运行状态监测功能的系统或设备,如综合网管系统等,对网络链路、网络设备、安全设备、服务器和应用系统的运行状态进行集中实时监控。

为了发现网络中潜在的安全风险,相关单位需要部署集中安全管理平台,对基础网络平台及其上运行的各类型设备的审计记录进行收集和存储,同时需要接收来自其他安全管理系统的处理结果或预警信息,实现综合安全分析、事件预警和安全态势感知等。对基础网络平台范围内的各类安全事件进行实时的识别和分析,通过声、光、短信和邮件等方式进行实时报警。安全事件包括有害程序事件、网络攻击事件、信息破坏事件和设备设施故障等。每种分类还包含了具体的安全事件。例如,有害程序事件包括病毒、蠕虫和木马等网络攻击事件包括僵尸网络、混合攻击、网页内嵌恶意代码、拒绝服务攻击、后门攻击漏洞攻击、网络扫描窃听和钓鱼等;信息破坏事件包括网络干扰、信息篡改、身份假冒窃取信息和信息丢失等;软硬件故障及衍生出的新型网络安全事件等。审计记录的存储时间需要符合相关法律法规的要求,目前,《网络安全法》规定审计记录的保存时间不少于6个月。

在安全管理中心部署各类或统一的集中安全策略管理平台,实现对各类型设备或系统安全策略的统一管理,包括防火墙、入侵防御系统(IPS)和应用防火墙(WAF)等;实现对恶意代码防范软件及病毒库的统一升级;实现对各类型系统或设备的补丁升级进行集中管理,包括操作系统及其系统组件等。

为了保证全网设备或系统时钟一致,建议部署统一时钟源,如GPS 授时、北斗授时或可靠的网络时钟源等,所有设备或系统配置NTP时钟同步服务实现时间同步。时间同步技术使数据产生与处理系统的所有节点具有统一的标准时间,使系统中的各种消息、事件节点和数据等具备逻辑性、协调性及可追溯性。

相关文章:

安全管理中心测评项

安全管理中心 系统管理 应对系统管理员进行身份鉴别,只允许其通过特定的命令或操作界面进行系统管理操作,并对这些操作进行审计; 应通过系统管理员对系统的资源和运行进行配置、控制和管理,包括用户身份、系统资源配置、系统加…...

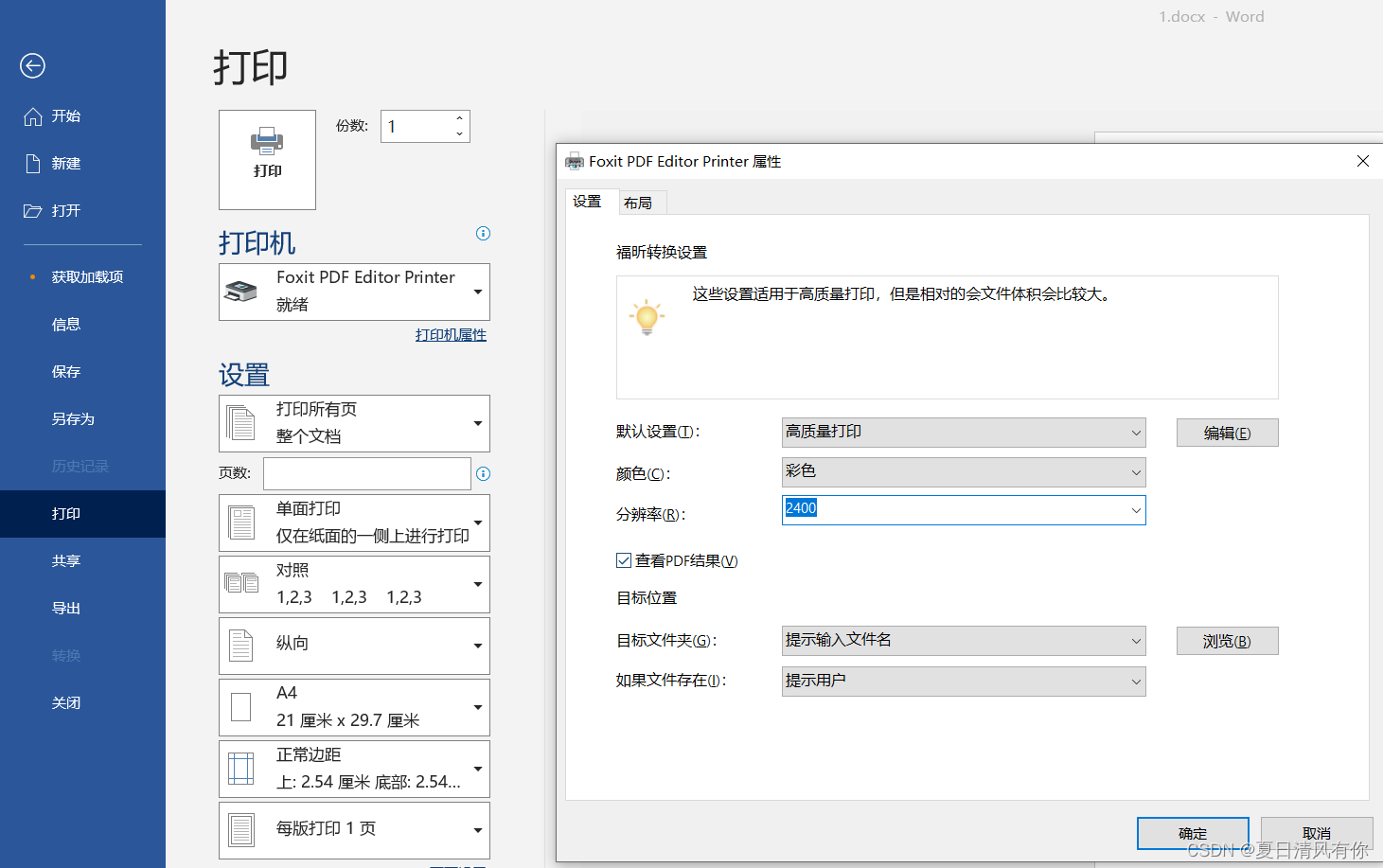

word 转pdf 中图片不被压缩的方法

word 转pdf 中图片不被压缩的方法 法1: 调节word 选项中的图片格式为不压缩、高保真 法2: 1: word 中的图片尽可能使用高的分辨率,图片存为pnd或者 tif 格式(最高清) 2: 转化为pdf使用打印机器,参数如下…...

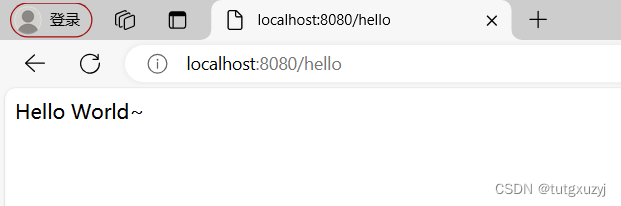

Springboot+Vue3开发学习笔记《1》

SpringbootVue3开发学习笔记《1》 博主正在学习SpringbootVue3开发,希望记录自己学习过程同时与广大网友共同学习讨论。 一、前置条件 博主所用版本: IDEA需要破解,破解工具链接容易挂,关注私聊我单发。 Spring Boot是Spring提…...

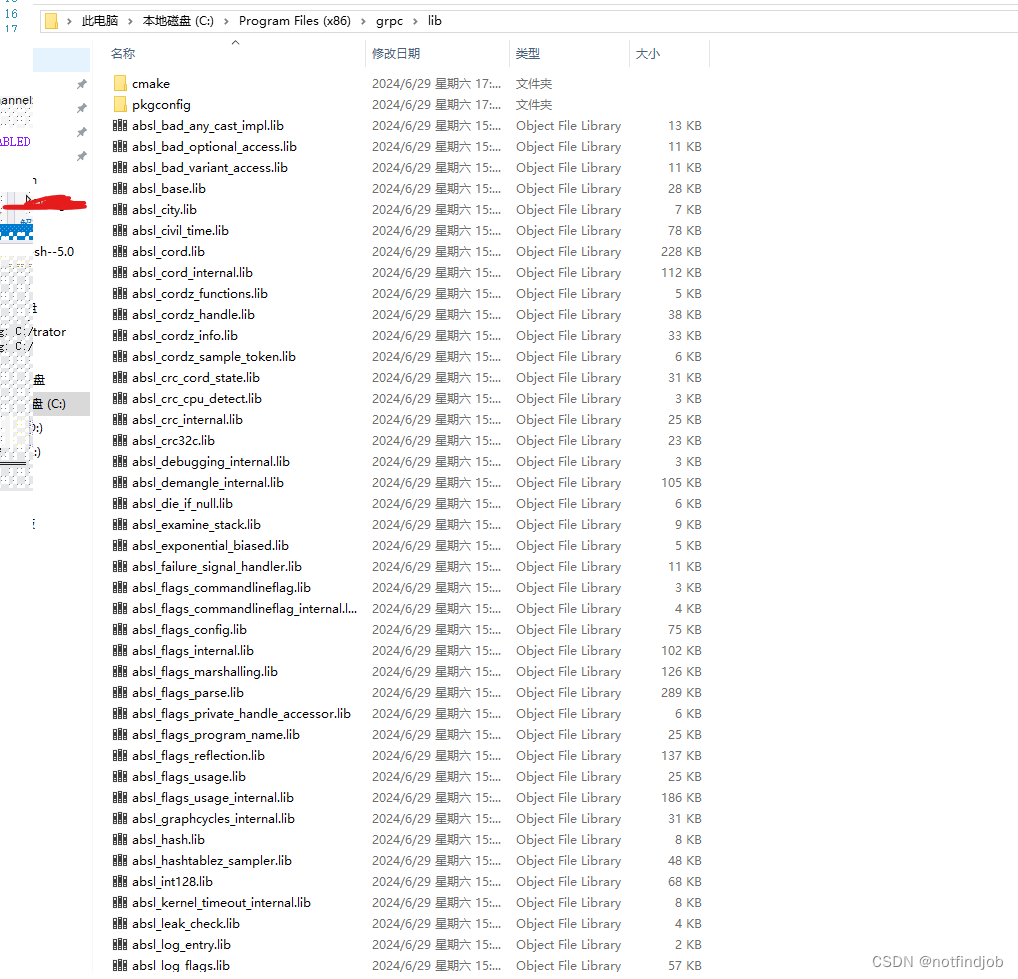

grpc编译

1、cmake下载 Download CMakehttps://cmake.org/download/cmake老版本下载 Index of /fileshttps://cmake.org/files/2、gprc源码下载,发现CMAKE报错 3、使用git下载 1)通过git打开一个目录:如下grpc将放在D盘src目录下 cd d: cd src2&am…...

echarts-wordcloud:打造个性化词云库

前言 在当今信息爆炸的时代,如何从海量的文本数据中提取有用的信息成为了一项重要的任务。词云作为一种直观、易于理解的数据可视化方式,被广泛应用于文本分析和可视化领域。本文将介绍一种基于 echarts-wordcloud 实现的词云库,通过其丰富的…...

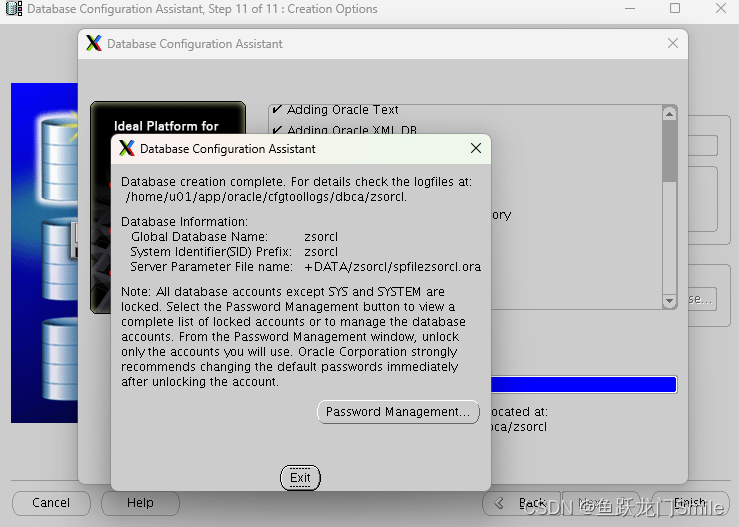

VMware虚拟机安装CentOS7.9 Oracle 11.2.0.4 RAC+单节点RAC ADG

目录 一、参考资料 二、RAC环境配置清单 1.主机环境 2.共享存储 3.IP地址 4.虚拟机 三、系统参数配置 1. 配置网卡 1.1 配置NAT网卡 1.2 配置HostOnly网卡 2. 修改主机名 3. 配置/etc/hosts 4. 关闭防火墙 5. 关闭Selinux 6. 配置内核参数 7. 配置grid、oracle…...

iOS 视图实现渐变色背景

需求 目的是要实现视图的自定义的渐变背景色,实现一个能够随时使用的工具。 实现讨论 在 iOS 中,如果设置视图单一的背景色,是很简单的。可是,如果要设置渐变的背景色,该怎么实现呢?其实也没有很是麻烦&…...

hive命令和参数

一.命令行模式 hive命令行 hive -H 查询hive的可用参数 hive -e "" 在hive命令中直接执行简单的sql语句 在hive命令中执行sql文件 hive -f 文件地址 在hive命令中新建hive变量 hive --hivevar mykey"myvalue" beeline命令行 先得启动hiveserver…...

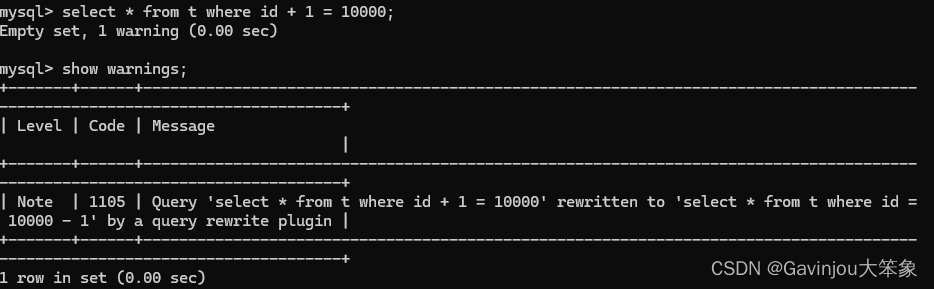

『MySQL 实战 45 讲』22 - MySQL 有哪些“饮鸩止渴”提高性能的方法?

MySQL 有哪些“饮鸩止渴”提高性能的方法? 需求:业务高峰期,生产环境的 MySQL 压力太大,没法正常响应,需要短期内、临时性地提升一些性能 短连接风暴 短连接模式:执行很少的 SQL 语句就断开,…...

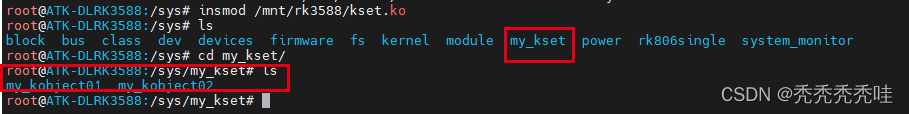

创建kset

1、kset介绍 2、相关结构体和api介绍 2.1 struct kset 2.2 kset_create_and_add kset_create_and_addkset_createkset_registerkobject_add_internalkobject_add_internal2.3 kset_unregister kset_unregisterkobject_delkobject_put3、实验操作 #include<linux/module.…...

实战:基于Java的大数据处理与分析平台

实战:基于Java的大数据处理与分析平台 大家好,我是免费搭建查券返利机器人省钱赚佣金就用微赚淘客系统3.0的小编,也是冬天不穿秋裤,天冷也要风度的程序猿!今天我们将探讨如何利用Java构建高效的大数据处理与分析平台。…...

构建安全稳定的应用:Spring Security 实用指南

前言 在现代 Web 应用程序中,安全性是至关重要的一个方面。Spring Security 作为一个功能强大且广泛使用的安全框架,为 Java 应用程序提供了全面的安全解决方案。本文将深入介绍 Spring Security 的基本概念、核心功能以及如何在应用程序中使用它来实现…...

嵌入式STM32F103项目实例可以按照以下步骤进行构建和实现

嵌入式STM32F103项目实例可以按照以下步骤进行构建和实现: 1. 项目概述 目标:演示STM32F103开发板的基本功能,通过LED闪烁来实现。硬件需求:STM32F103开发板、LED灯、杜邦线、USB转串口模块(可选,用于调试…...

2024最新Stable Diffusion【插件篇】:SD提示词智能生成插件教程!

前言 今天我们介绍几款可以自动生成提示词的插件。所谓智能生成提示词,就是我们只需要输入非常少量的关键字,插件就会根据关键词提示信息帮助我们生成一系列关键字或者句子作为提示词。下面来和我一起看看吧。 一. SD智能提示词工具 之前的文章中和大…...

彻底学会Gradle插件版本和Gradle版本及对应关系

看完这篇,保你彻底学会Gradle插件版本和Gradle版本及对应关系,超详细超全的对应关系表 需要知道Gradle插件版本和Gradle版本的对应关系,其实就是需要知道Gradle插件版本对应所需的gradle最低版本,详细对应关系如下表格࿰…...

p2p、分布式,区块链笔记: 通过libp2p的Kademlia网络协议实现kv-store

Kademlia 网络协议 Kademlia 是一种分布式哈希表协议和算法,用于构建去中心化的对等网络,核心思想是通过分布式的网络结构来实现高效的数据查找和存储。在这个学习项目里,Kademlia 作为 libp2p 中的 NetworkBehaviour的组成。 以下这些函数或…...

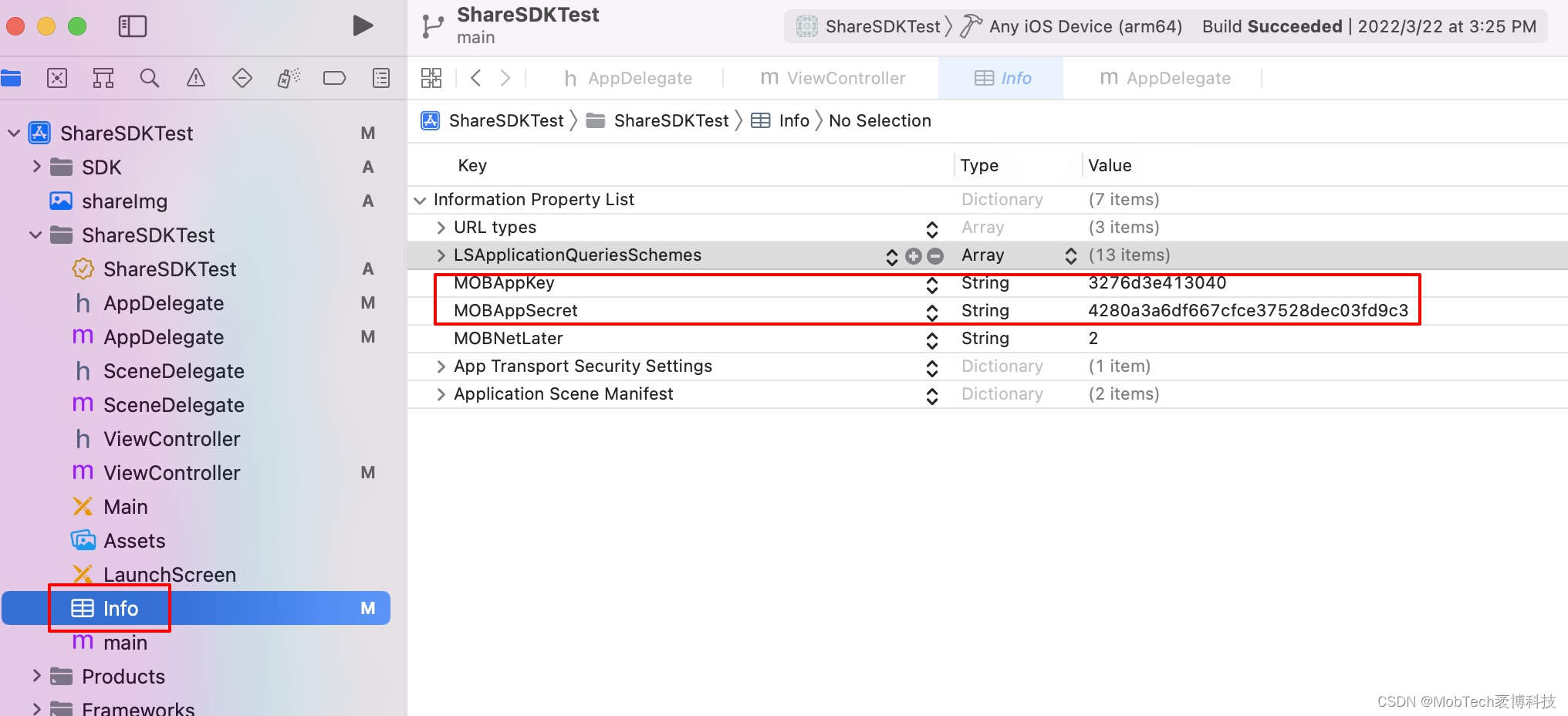

ShareSDK iOS端如何实现小红书分享

下载SDK 请登陆官网 ,找到SDK下载,勾选需要的平台下载 导入SDK (1)离线导入将上述下载到的SDK,直接将整个SDK资源文件拖进项目里,如下图: 并且勾选以下3个选项 在点击Finish,…...

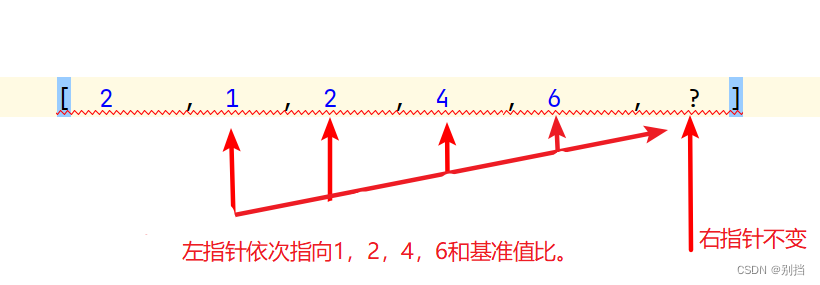

算法day1 两数之和 两数相加 冒泡排序 快速排序

两数之和 最简单的思维方式肯定是去凑两个数,两个数的和是目标值就ok。这里两遍for循环解决。 两数相加 敲了一晚上哈哈,结果超过int范围捏,难受捏。 public class Test2 {public static void main(String[] args) { // ListNode l1 …...

Rust监控可观测性

可观测性 在监控章节的引言中,我们提到了老板、前端、后端眼中的监控是各不相同的,那么有没有办法将监控模型进行抽象、统一呢? 来简单分析一下: 业务指标实时展示,这是一个指标型的数据( metric )手机 APP 上传的数…...

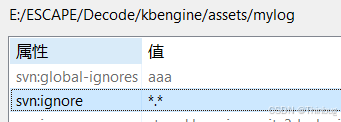

SVN 的忽略(Ignore)和递归(Recursively)以及忽略部分

SVN中忽略大家经常用到,但总是似懂非懂,下面就详细展开说明一下忽略如何设置。 两个忽略 通常设置忽略都是文件夹和里面的文件都忽略。 设置忽略我们通常只需要鼠标右键点击忽略就可以了,如图: 第一个忽略用的最多,…...

ComfyUI-Manager终极指南:3个核心功能彻底解决AI工作流管理难题

ComfyUI-Manager终极指南:3个核心功能彻底解决AI工作流管理难题 【免费下载链接】ComfyUI-Manager ComfyUI-Manager is an extension designed to enhance the usability of ComfyUI. It offers management functions to install, remove, disable, and enable vari…...

机器学习模型评估中的构念效度:超越基准测试分数的科学推断

1. 项目概述与核心问题在机器学习的日常研究和工程实践中,我们每天都在和各种各样的基准测试(Benchmark)打交道。无论是为了比较新提出的ResNet变体在ImageNet上的Top-1准确率,还是评估一个大型语言模型在MMLU上的常识推理能力&am…...

)

从STM32迁移到普冉PY32F003:UART代码移植保姆级教程(附HAL库对比)

从STM32到普冉PY32F003的UART代码迁移实战指南 1. 国产MCU替代浪潮下的技术选择 近年来,半导体行业的供应链波动促使更多工程师将目光投向国产MCU解决方案。普冉PY32F003系列作为Cortex-M0内核的代表产品,以48MHz主频、64KB Flash和8KB RAM的配置&#x…...

用Python和MNE库玩转BCI Competition IV 2a脑电数据集:从数据加载到可视化全流程

用Python和MNE库玩转BCI Competition IV 2a脑电数据集:从数据加载到可视化全流程当你第一次接触脑电信号处理时,面对原始数据文件可能会感到无从下手。BCI Competition IV 2a数据集作为脑机接口领域的经典基准数据,包含了9名受试者四种运动想…...

Burp Suite深度解析:从流量抓包到业务逻辑漏洞挖掘

1. 这不是“学个插件”——Burp Suite 是渗透测试的呼吸系统 很多人第一次听说 Burp Suite,是在某篇“三步拿下登录框”的速成教程里:装好Java、拖进浏览器代理、点几下Repeater就弹出密码明文。结果真去测一个中型SaaS后台,不到十分钟就卡在…...

Windows文件夹共享

目标:同一局域网实现在一台计算机上共享文件夹,在另一台电脑访问一、电脑A 1.点击要共享的文件夹 -> 属性 -> 共享2.添加Everyone用户组3.控制面板中网络共享关闭密码保存,在访问时不用输入账号密码。二、电脑B 1.在文件资源管理器路径…...

股票买卖最佳时机:LeetCode121题解

题目LeetCode121给定一个数组 prices ,它的第 i 个元素 prices[i] 表示一支给定股票第 i 天的价格。你只能选择 某一天 买入这只股票,并选择在 未来的某一个不同的日子 卖出该股票。设计一个算法来计算你所能获取的最大利润。返回你可以从这笔交易中获取…...

关联规则挖掘在Calabi-Yau流形Hodge数分析中的应用与复现

1. 项目概述:当数据挖掘遇见高维几何在理论物理和代数几何的交叉领域,Calabi-Yau流形一直扮演着核心角色。这些具有特殊拓扑结构的空间,不仅是弦理论中额外维度紧化的关键候选者,其本身丰富的数学性质也吸引着无数研究者。然而&am…...

PCL 法向量夹角剔除错误匹配点对【2026最新版】

目录 一、 算法简介 1、主要函数 2、参考文献 二、 代码实现 三、 结果展示 四、 参考链接 博客长期更新,本文最新更新时间为:2026年5月24日。代码在PCL1.15.1中测试通过 一、 算法简介 在三维点云配准中,对应点(correspondence)的准确性直接决定了配准算法的精度和鲁棒性…...

)

别再死磕USB HID了!用ESP32的Arduino框架手把手教你实现蓝牙鼠标键盘(附完整代码)

ESP32蓝牙HID实战:零基础打造自定义键盘鼠标 手里那块吃灰的ESP32开发板终于能派上用场了!上周我用它做了个无线演示控制器,在会议室里走着就能翻PPT,同事们都问是怎么实现的。其实秘诀就在于ESP32的蓝牙HID功能——不需要任何USB…...