前缀匹配工具之IP-Prefix

目录

基本概念:

技术背景:

用户需求:

安全需求:

企业内部的访问控制需求:

IP-Prefix的配置与语句分析:

调用方式:

尾声

基本概念:

IP-Prefix,即IP前缀,相比传统ACL,它能够基于路由前缀与路由掩码进行匹配

例如,192.168.0.0/16,192.168.0.0/24,这两条前缀相同,但是掩码不同的路由流量

若是ACL规则如是写下:

rule 5rule permit source 192.168.0.0 0.0.255.255那么两条路由都会被匹配到

但若是IP-Prefix呢,IP-Prefix的配置我在这里先超前写一下

ip ip-prefix 1 permit 192.168.0.0 16那么只有192.168.0.0的路由被permit,其它都被deny

这就是IP-Prefix的最大特性:对IP路由的高度控制

技术背景:

用户需求:

随着网络规模越来越大,路由表的规模也越来越大,路由表中条目也显著增加,且用户对QoS也提出了越来越高的要求,要求网管实现对网络路由的一个高度精细的控制来优化网络流量的路径,提升网络性能和网络运行效率。但由于IP-Prefix只能基于路由前缀和路由掩码进行匹配,无法通过服务端口或传输协议匹配,因此大多数情况下需要与ACL结合使用,IP-Prefix主要是辅助ACL,提供了更精细的路由控制

安全需求:

随着网络攻击手段的日益增加,相比只用ACL,我们更需要一种全新的技术来辅助ACL实现对未授权流量或攻击流量更精细的访问限制功能,IP-Prefix能够有效的控制基于IP地址前缀的路由流量,这使得网络安全的防护更加到位

企业内部的访问控制需求:

在中大型组织机构中,每个部门之间都会定义访问控制,基于访问控制的最小权限原则,每个部门应只被赋予其工作所需要的一个访问权限,来确保一些敏感信息或私密的网络资源只能够被授权人员看到。但仅仅依赖ACL,无法实现对路由流量的精细匹配,因为ACL只能基于路由前缀而无法基于路由掩码进行匹配,因此将ACL与IP-Prefix结合使用,能够更加高度精细的视线企业内部的访问控制

IP-Prefix的配置与语句分析:

这是一段IP-Prefix的配置

ip ip-prefix 10 permit 192.168.0.0 16 greater-equal 16 less-equal 32

接下来我们进行分析

首先这是ip的匹配工具,所以是ip下调用

ip ip-prefix,后面跟着IP-Prefix的名字,随便取啥,然后后面理论上跟着的参数是索引号,但是有缺省,因此可以隐藏,索引号缺省步长为10,即第一条叫做10的IP前缀规则的索引号为10,第二条就是20。

因此我们直接写permit(放行)或者deny(拒绝),然后后面跟着匹配的路由ip地址,再跟着子网掩码长度。此时到这里就可以结束了。

就比如我们前面提到的:

ip ip-prefix 1 permit 192.168.0.0 16

他这里没有配置Greater-equal和Less-equal,因此这俩缺省为Mask-length

因此这段没有定义Greater-equal和Less-equal的配置我们可以理解为:

ip ip-prefix 1 permit 192.168.0.0 16 greater-equal 16 less-equal 16Greater-equal表示掩码长度的最小值(下限),Less-equal表示掩码长度的最大值(上限)

调用方式:

1.filter-policy过滤策略

2.route-policy路由策略

尾声:

那么IP-Prefix的内容就到此为止,我们下次再见

相关文章:

前缀匹配工具之IP-Prefix

目录 基本概念: 技术背景: 用户需求: 安全需求: 企业内部的访问控制需求: IP-Prefix的配置与语句分析: 调用方式: 尾声 基本概念: IP-Prefix,即IP前缀,相比传统ACL,它能…...

等级保护测评案例分享及合规建议

一、黑龙江省等级保护测评概述 黑龙江省等级保护测评(简称“等保测评”)是依据国家网络安全等级保护制度的要求,对信息系统进行安全等级划分和安全保护能力的评估。等保测评不仅能够帮助企业和组织发现潜在的安全风险,还能够指导…...

GOLLIE : ANNOTATION GUIDELINES IMPROVE ZERO-SHOT INFORMATION-EXTRACTION

文章目录 题目摘要引言方法实验消融研究 题目 Techgpt-2.0:解决知识图谱构建任务的大型语言模型项目 论文地址:https://arxiv.org/abs/2310.03668 摘要 大型语言模型 (LLM) 与指令调优相结合,在泛化到未见过的任务时取得了重大进展。然而,它…...

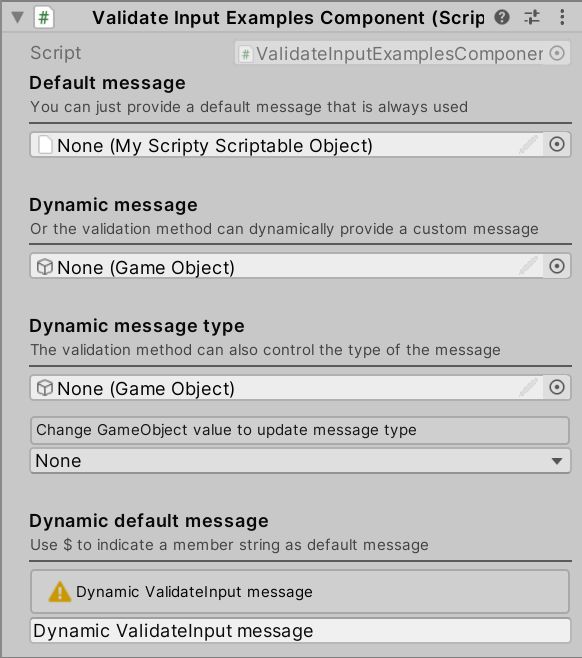

2024-07-19 Unity插件 Odin Inspector9 —— Validation Attributes

文章目录 1 说明2 验证特性2.1 AssetsOnly / SceneObjectsOnly2.2 ChildGameObjectsOnly2.3 DisallowModificationsIn2.4 FilePath2.5 FolderPath2.6 MaxValue / MinValue2.7 MinMaxSlider2.8 PropertyRange2.9 Required2.10 RequiredIn2.11 RequiredListLength2.12 ValidateIn…...

跨平台WPF音乐商店应用程序

目录 一 简介 二 设计思路 三 源码 一 简介 支持在线检索音乐,支持实时浏览当前收藏的音乐及音乐数据的持久化。 二 设计思路 采用MVVM架构,前后端分离,子界面弹出始终位于主界面的中心。 三 源码 视窗引导启动源码: namesp…...

)

设计模式简述(一)

定义:设计模式指的是在软件开发过程中,经过验证的,用于解决在特定环境下,重复出现的,特定问题的解决方案。创建型设计模式关注对象的创建过程,提供了更灵活、可扩展的对象创建机制。结构型设计模式用于解决…...

OSI参考模型:解析网络通信的七层框架

引言 在现代计算机网络中,OSI(开放式系统互联)参考模型是理解和设计网络通信协议的基础。1978年由国际标准化组织(ISO)提出,OSI模型定义了网络通信的七层结构,每一层都承担着特定的功能&#x…...

QT通用配置文件库(QPreferences)

QT通用配置文件库(QPreferences) QPreferences项目是基于nlohmann/json的qt可视化配置文件库,将配置保存成json格式,并提供UI查看与修改,可通过cmake可快速添加进项目。默认支持基本类型、stl常用容器、基本类型与stl容器组成的结构体&#…...

如何搭建一个RADIUS服务器?

1. 系统环境 1.1.操作系统 Ubuntu-20.04.1 (kernel: 5.15.0-58-generic) 1.2.所需软件 FreeRADIUS MariaDB 1.3.注意事项 本文提到的所有操作,都是以root 身份执行; 2. FreeRADIUS的安装 2.1. 安装FreeRADIUS服务器程序 以…...

双机热备综合实验

1,对现有网络进行改造升级,将当个防火墙组网改成双机热备的组网形式,做负载分担模式,游客区和DMZ区走FW3,生产区和办公区的流量走FW1 2,办公区上网用户限制流量不超过100M,其中销售部人员在其基…...

Java和Python的图结构如何实现图的深度优先搜索算法

Java和Python的图结构如何实现图的深度优先搜索算法? 在Java和Python中,实现深度优先搜索(DFS)算法的基本思路都是通过递归或栈来探索图的各个节点。 Java实现DFS:Java import java.util.ArrayList; import java.uti…...

Web学习day05

html&css 目录 html&css 文章目录 一、web开发 1.1工作流程 1.2开发技术 二、HTML 2.1HTML规范 2.2基础标签 2.2.1标题 2.2.2水平线 2.2.3段落和换行 2.2.4文字效果 2.2.5超链接 2.2.6图像 2.2.7音频和视频 三、布局标签 3.1列表 3.2容器 3.3表格 3…...

LINUX客户端client(socket、connect)实现客户端发送,服务器接收

SERVICE端见前一篇文章 5. 客户端连接函数 connect()(与前面的bind一样) int connect (int sockfd, struct sockaddr * serv_addr, int addrlen) 参数: sockfd: 通过 socket() 函数拿到的 fd addr:struct sockaddr 的结构体变量地址 addr…...

【网络安全科普】勒索病毒 防护指南

勒索病毒简介 勒索病毒是一种恶意软件,也称为勒索软件(Ransomware),其主要目的是在感染计算机后加密用户文件,并要求用户支付赎金以获取解密密钥。这种类型的恶意软件通常通过电子邮件附件、恶意链接、下载的软件或漏洞…...

TFHE库,fftw和googletest库安装

点个关注吧!本文主要关注于TFHE的安装与常见的问题 1.TFHE的git链接: https://github.com/tfhe/tfhe git clone --recurse-submodules --branchmaster https://github.com/tfhe/tfhe.git 2.安装 mkdir build cd build cmake ../src -DENABLE_TESTSon -D…...

关于Spring Boot IOCDC,看这一篇就够了

一,Spring是什么及常用注解 先说什么是spring,在前面的博客中已经知道了,spring是一个开源框架,为了让我们开发更加简单,那关于ioc呢,一句话概况一下:Spring就是包含了众多工具方法的Ioc容器 …...

Model Import Settings

前言 在可视化3D世界中,模型是3D世界的核心,你可以没有贴图,可以没有特效,甚至可以没有用户交互界面,但必须得有模型来描述世界的基本样貌。 在3D世界中,由点线面构成了模型的轮廓;由UV和纹理&a…...

腾讯云COS托管静态网站,以及如何解决访问出现了下载网页的情况

腾讯云对象存储(Cloud Object Storage,简称COS),与其他云厂商所提供的云对象存储都是面向非结构化数据,只是每个云厂商的叫法有别于他家,或许是更能彰显厂商的品牌吧! 但不管云厂商怎么给云对象…...

软件设计模式: 抽象工厂

抽象工厂 一、解决的问题 抽象工厂模式主要解决了在具有多个产品族的情况下,如何统一管理创建相关产品对象的问题。 当系统需要创建一系列相互关联或相互依赖的对象,并且这些对象可以形成多个不同的产品族时,如果直接由客户端去分别创建这…...

使用Vuepress搭建个人网站

网站地址:bloggo.chat...

OpenClaw 消息路由与广播机制深度解析

OpenClaw 消息路由与广播机制深度解析 作者: Social Agent (小社) 日期: 2026-03-18 研究模块: channels/channel-routing + broadcast-groups + group-messages 一、消息路由的核心设计 1.1 确定性路由,而非 AI 决策 OpenClaw 消息路由最重要的设计决策是:路由是确定性的…...

6自由度KUKA机械臂自主抓取系统:ROS架构设计与逆运动学技术实现深度解析

6自由度KUKA机械臂自主抓取系统:ROS架构设计与逆运动学技术实现深度解析 【免费下载链接】pick-place-robot Object picking and stowing with a 6-DOF KUKA Robot using ROS 项目地址: https://gitcode.com/gh_mirrors/pi/pick-place-robot 在工业自动化领…...

R3nzSkin内存换肤技术实现与国服应用实践

R3nzSkin内存换肤技术实现与国服应用实践 【免费下载链接】R3nzSkin-For-China-Server Skin changer for League of Legends (LOL) 项目地址: https://gitcode.com/gh_mirrors/r3/R3nzSkin-For-China-Server R3nzSkin是一款专为中国服务器优化的英雄联盟内存换肤工具&am…...

从零搭建知识图谱:我是如何用Neo4j和neosemantics处理Wikidata RDF数据的

从零搭建知识图谱:我是如何用Neo4j和neosemantics处理Wikidata RDF数据的 第一次接触Wikidata的RDF数据时,我被它庞大的规模和复杂的结构震撼到了。作为一个长期从事数据科学工作的研究者,我深知将这些半结构化数据转化为可操作的知识图谱需要…...

从‘不好用的CE’到‘好用的OD’:一次逆向实战中的工具选择与思路转换

逆向工程实战:从工具局限到思维跃迁的破解之道 当那个MFC程序弹出第一个窗口时,我习惯性地打开了Cheat Engine——这个在游戏修改领域堪称神器的工具。但十分钟后,面对毫无进展的扫描结果和不断跳出的错误提示,我突然意识到&#…...

技能包管理器:开发者工具链标准化与版本隔离解决方案

1. 项目概述:一个为开发者赋能的技能包管理器在软件开发的世界里,我们每天都在与各种工具、库和依赖项打交道。从构建工具到代码格式化器,从静态分析器到部署脚本,一个现代项目的开发环境往往由数十个、甚至上百个独立的命令行工具…...

量子机器学习中的噪声效应与抗噪策略

1. 量子机器学习中的噪声效应全景解析在量子计算与机器学习交叉领域,噪声问题正成为制约实际应用的关键瓶颈。去年我在参与一个医疗影像分类项目时,首次亲身体验到量子噪声的破坏力——当我们将经典卷积神经网络迁移到量子变分电路架构时,准确…...

ANSI转义序列封装:cursor-reset库实现终端光标精准控制

1. 项目概述与核心价值 最近在折腾一些自动化工具链,发现一个挺有意思的小项目,叫 zhitrend/cursor-reset 。乍一看名字,你可能会觉得这只是一个重置光标位置的小工具,但实际用下来,我发现它解决的痛点非常精准&…...

别再只玩开发板了!用吃灰的STM32核心板DIY一个专属游戏手柄,实战HID协议

从零构建STM32游戏手柄:深入解析HID协议与实战开发 你是否曾盯着抽屉里积灰的STM32核心板思考它能做什么?与其重复点亮LED的基础实验,不如挑战一个既实用又有趣的项目——打造专属游戏手柄。这不仅能让硬件资源重获新生,更是深入理…...