【语音识别和生成】语音识别和语音合成技术

语音识别和生成:语音识别和语音合成技术

目录

- 引言

- 语音识别技术

- 语音识别的基本原理

- 语音识别系统的组成

- 语音识别的关键技术

- 语音合成技术

- 语音合成的基本原理

- 语音合成系统的组成

- 语音合成的关键技术

- 语音识别和生成的应用

- 智能助理

- 智能家居

- 语音翻译

- 医疗健康

- 教育和学习

- 语音识别和生成的发展趋势

- 结论

引言

语音识别和语音生成是人工智能的重要分支,旨在实现计算机对人类语音的理解和生成。随着深度学习技术的快速发展,语音识别和生成技术在近年来取得了显著进展,并在多个领域实现了广泛应用。本文将介绍语音识别和生成的基本原理、关键技术及其应用,并探讨其未来的发展趋势。

语音识别技术

语音识别的基本原理

语音识别(Automatic Speech Recognition, ASR)是将语音信号转换为文本的技术。其基本原理是通过分析语音信号的频谱特征,匹配预定义的语音模式,从而将语音信号转化为对应的文字。

语音识别系统的组成

语音识别系统通常由以下几个部分组成:

- 前端处理:对语音信号进行预处理,包括噪声消除、信号增强和特征提取。

- 声学模型:将语音信号映射到语音单元(如音素)的概率模型,通常采用深度神经网络(DNN)、卷积神经网络(CNN)和长短期记忆网络(LSTM)等模型。

- 语言模型:描述词序列的概率分布,用于提高识别结果的准确性,常见的语言模型有n-gram模型和基于RNN的语言模型。

- 解码器:将声学模型和语言模型的输出结合,生成最终的文本结果。

语音识别的关键技术

- 特征提取:将语音信号转换为易于处理的特征向量,常用的特征包括梅尔频率倒谱系数(MFCC)和梅尔倒谱系数(MCC)。

- 声学建模:采用深度学习模型对语音信号进行建模,提高语音识别的准确性。

- 语言建模:采用统计和神经网络方法,对语言进行建模,提高识别结果的语言流畅性。

- 端到端模型:通过连接主义时间分类(CTC)和注意力机制,实现语音识别的端到端训练,简化模型结构,提高识别性能。

语音合成技术

语音合成的基本原理

语音合成(Text-to-Speech, TTS)是将文本转化为语音信号的技术。其基本原理是通过分析文本的语音学和语法特征,生成对应的语音波形。

语音合成系统的组成

语音合成系统通常由以下几个部分组成:

- 文本分析:对输入文本进行分词、词性标注和韵律分析等预处理。

- 韵律生成:根据文本内容生成合适的韵律参数,包括音高、音长和重音等。

- 声学模型:将韵律参数转换为语音特征,常用的声学模型包括统计参数模型(如HMM)和神经网络模型(如WaveNet和Tacotron)。

- 波形生成:将语音特征转换为语音波形,生成最终的语音信号。

语音合成的关键技术

- 统计参数模型:如隐马尔可夫模型(HMM),通过统计方法生成语音特征。

- 神经网络模型:如WaveNet和Tacotron,通过深度学习方法生成高质量的语音。

- 波形生成技术:如基于格里芬-林算法的声码器和基于生成对抗网络(GAN)的语音生成模型,提高语音的自然度和音质。

语音识别和生成的应用

智能助理

智能助理如苹果的Siri、谷歌助手和亚马逊的Alexa,广泛应用了语音识别和生成技术,实现语音交互和智能问答。用户通过语音指令与智能助理进行对话,完成搜索、导航、提醒等任务。

智能家居

语音识别和生成技术在智能家居中得到广泛应用,通过语音控制家电设备,如灯光、空调、电视和音响等,提升用户的生活便利性和舒适度。

语音翻译

语音翻译系统如谷歌翻译,通过语音识别和生成技术,实现实时语音翻译,帮助用户跨越语言障碍,进行跨语言交流。

医疗健康

语音识别和生成技术在医疗健康领域有重要应用,如语音电子病历、语音助手和远程医疗等,提高医疗服务的效率和质量。

教育和学习

语音识别和生成技术在教育领域的应用包括智能教学助手、发音纠正、语言学习和听力训练等,帮助学生提升学习效果和兴趣。

语音识别和生成的发展趋势

- 深度学习和大数据:深度学习和大数据在语音识别和生成技术中的应用将继续深入,提升模型的准确性和鲁棒性。

- 多模态融合:将语音、图像和文本等多种模态信息结合,提高语音系统的理解和生成能力。

- 小样本学习和自监督学习:在少量标注数据的条件下,通过小样本学习和自监督学习技术,提升模型的泛化能力。

- 边缘计算和实时处理:通过边缘计算技术,实现语音识别和生成的实时处理,提升用户体验。

- 隐私保护和安全性:在数据隐私和安全性日益重要的今天,开发保护用户隐私的语音技术,如联邦学习和差分隐私,将是未来的重要研究方向。

结论

语音识别和生成技术作为人工智能的重要分支,已经在多个领域取得了显著进展。通过对其基本原理、关键技术和应用的介绍,本文希望读者能够对语音识别和生成有一个全面的认识。随着技术的发展,语音识别和生成技术将继续推动人工智能的进步,带来更多创新和变革。

通过对语音识别和生成基础知识的全面介绍,希望读者能够理解其关键概念和应用,并能够应用这些知识在实际项目中。语音识别和生成的未来充满希望,我们期待着更多的技术突破和应用创新。

相关文章:

【语音识别和生成】语音识别和语音合成技术

语音识别和生成:语音识别和语音合成技术 目录 引言语音识别技术 语音识别的基本原理语音识别系统的组成语音识别的关键技术 语音合成技术 语音合成的基本原理语音合成系统的组成语音合成的关键技术 语音识别和生成的应用 智能助理智能家居语音翻译医疗健康教育和学…...

Redis#架构师面试题

1、Redis锁存在哪些问题及如何解决? 1、死锁问题 加过期时间设定 2、原子性问题 通过“set…nx...ex…”命令,将加锁、过期命令编排到一起,它们是原子操作了,可以避免死锁。 3、释放其他线程的锁问题 当过期时间设置小于线程…...

关于#define的使用方法总结

文章目录 #define 预处理指令一、#define宏定义二、查看预处理文件三、#define 的使用方法四、C语言宏中“#”和“##”的用法五、常见的宏定义总结六、常考题目 #define 预处理指令 #define 是 C 和 C 编程语言中的预处理指令,用于定义宏(macro…...

:创造动态视觉效果)

Unity顶点动画(Vertex Animation):创造动态视觉效果

在Unity中,顶点动画(Vertex Animation)是一种强大的技术,它允许开发者直接在顶点级别上操作和变形网格,从而实现各种动态视觉效果。顶点动画不依赖于骨骼绑定,因此非常适合模拟布料、流体、面部表情等复杂的动画效果。本文将探讨顶…...

WSL for Windows

1、安装 超详细Windows10/Windows11 子系统(WSL2)安装Ubuntu20.04(带桌面环境)_wsl安装ubuntu20.04-CSDN博客https://blog.csdn.net/weixin_44301630/article/details/122390018 注意,安装之后首次启动 Ubuntu 时&…...

Matlab freqz 代码简单实现

相关代码打开matlab源码也可以看到,这里做了简单实现,与源码并不完全一样。 实现代码 [h2 w2] freqzfir(data); [h1 w1] freqz(data); h2h2; h12 [h1, h2];[h4 w4] freqziir(b,a, 2001,true); [h3 w3] freqz(b,a, w4, whole); h4 h4; h34 h…...

待办app哪款好?高效待办软件推荐

在快节奏的现代生活中,一款高效的待办事项管理软件对于提升工作效率和个人时间管理至关重要。面对市场上众多的待办app,哪款才是你的最佳选择呢?经过深入体验和对比,我发现敬业签这款高效待办软件是个不错的选择。 敬业签的快速记…...

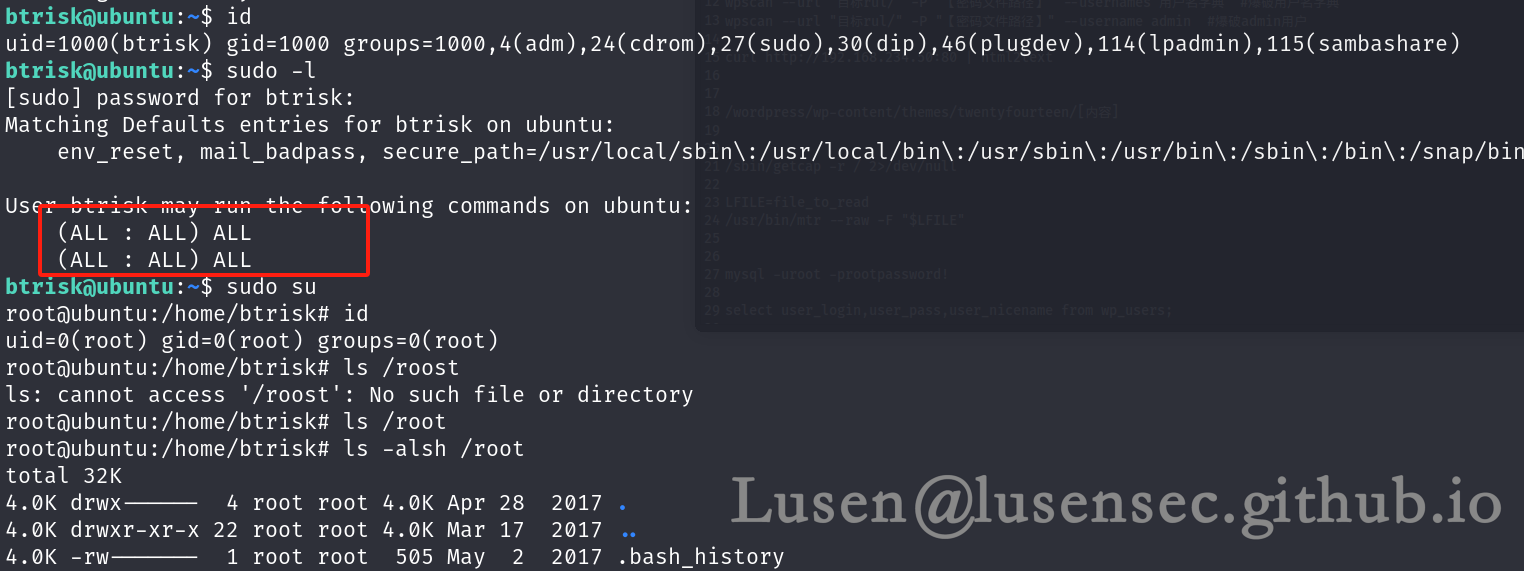

【OSCP系列】OSCP靶机-BTRsys-2.1(原创)

OSCP系列靶机—BTRsys-2.1 原文转载已经过授权 原文链接:Lusen的小窝 - 学无止尽,不进则退 (lusensec.github.io) 一、主机发现 二、端口扫描 1、快速扫描 2、全端口扫描 3、服务系统探测 4、漏洞探测 80端口扫到了一些目录,有wordpress框…...

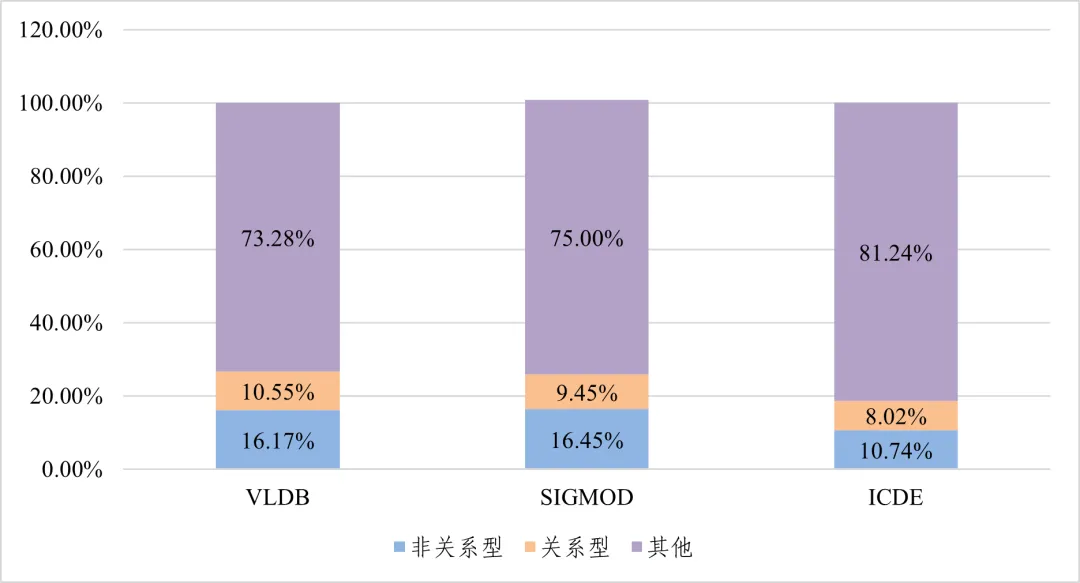

攻坚克难岁月长,自主腾飞世界强——回顾近代中国数据库的发展与飞跃

前言 最近看了《中国数据库前世今生》纪录片,感触颇深,也是一直在思考到底该用何种方式起笔来回顾这段筚路蓝缕却又充满民族自豪感的历程。大概构思了一周左右吧,我想,或许还是应该从那个计算机技术在国内刚刚萌芽的年代开始讲起…...

WEB前端12-axios基础

Vue2-axios基础 1.axios基本概念 在现代的前端开发中,处理网络请求是至关重要的一部分。Axios 是一个流行的基于 Promise 的 HTTP 客户端,它可以在浏览器和 Node.js 环境中使用。它的设计简单易用,支持并行请求、拦截器、CSRF 防护等特性&a…...

Ubuntu 防火墙设置

目录 1. 安装防火墙 2. 开启和关闭防火墙 3. 开放端口和服务规则 4. 关闭端口和删除服务规则 5. 查看防火墙状态 1. 安装防火墙 如果已经安装就忽略 # 安装ufw(Uncomplicated Firewall),这是Ubuntu上管理防火墙的一个简单工具 sudo ap…...

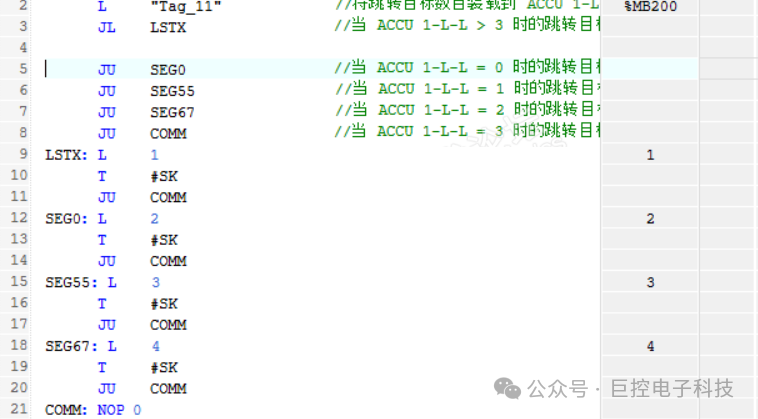

JL 跳转指令的理解

一般情况下,JU 和 JC 是最常见的跳转指令;但有时会用到JL 指令,JL 说起来更像是一组指令,类似C,C# 语言中的 switch case 语句,但是有个明显的不同,前者的判断条件可以是任意合理数字,后者范围…...

vue大屏展示组件库datav

主要用于构建大屏数据展示页面,具有多种类型组件可供使用。详情参考 datav官网 一、安装 npm 安装 npm install jiaminghi/data-viewyarn安装 yarn add jiaminghi/data-view二、使用 在main.js中注册为全局组件 import dataV from jiaminghi/data-view Vue.us…...

的集成应用)

Vue.js 与 Ajax(vue-resource)的集成应用

Vue.js 与 Ajax(vue-resource)的集成应用 Vue.js 是一款流行的前端JavaScript框架,以其简洁、灵活和高效的特点而受到开发者的喜爱。在实际开发中,与后端服务的通信是不可或缺的,而Ajax技术是实现这一功能的关键。在V…...

【讲解下AI Native应用中的模型微调】

🌈个人主页: 程序员不想敲代码啊 🏆CSDN优质创作者,CSDN实力新星,CSDN博客专家 👍点赞⭐评论⭐收藏 🤝希望本文对您有所裨益,如有不足之处,欢迎在评论区提出指正,让我们共…...

【SOC 芯片设计 DFT 学习专栏 -- DFT DRC规则检查】

请阅读【嵌入式及芯片开发学必备专栏】 请阅读【芯片设计 DFT 学习系列 】 如有侵权,请联系删除 转自: 芯爵ChipLord 2024年07月10日 12:00 浙江 文章目录 概述DRC的概念Tessent DRC检查的概述时钟相关检查扫描相关检查BIST规则检查预DFT时钟规则检查 …...

深度学习:如何计算感受野

感受野(Receptive Field)是卷积神经网络(CNN)中的一个重要概念,用于描述输入图像中的一个像素在输出特征图中影响的区域大小。在设计和理解卷积神经网络时,计算感受野有助于理解网络如何对输入数据进行处理…...

【状语从句】

框架 概念,特点主将从现连接词时间条件地点结果方式让步原因目的比较省略倒装 解读 1【概念,特点】 一个完整的句子,去修饰另一个完整句子中的动词,称为状语从句;特点:从句完整,只用考虑连接词是…...

阿里云服务器安装Anaconda后无法检测到

前言 问题如标题所言,就是conda -V验证错误,不过后来发现其实就是虽然安装时,同意了写入环境变量,但是其实还没有写入,需要手动写入。下面也会重复一遍安装流程。 安装 到[Anaconda下载处](Download Now | Anaconda)查…...

在没有源程序的情况时,如何通过控制鼠标按钮控制电脑exe程序?

有时候想控制第三方软件,但是没有源程序,可以控制鼠标键盘自动操作软件达到我们想要的目的 首先建一个功能类包含窗口控制,鼠标控制和输入控制等 csharp using System; using System.Collections.Generic; using System.Linq; using System.…...

Qwen-Image-2512-SDNQ Web服务API集成:Node.js/Java调用生成图片完整示例

Qwen-Image-2512-SDNQ Web服务API集成:Node.js/Java调用生成图片完整示例 1. 服务概述与核心价值 Qwen-Image-2512-SDNQ-uint4-svd-r32 Web服务是一个基于Flask框架构建的图片生成应用,它将先进的AI图片生成模型封装成易于使用的Web接口。这个服务最大…...

Qwen3-ASR-1.7B部署教程:基于device_map=‘auto‘的GPU智能分配实践

Qwen3-ASR-1.7B部署教程:基于device_mapauto的GPU智能分配实践 想不想把电脑变成一个能听懂人话的智能助手?无论是会议录音、视频字幕,还是采访记录,都能快速、准确地转成文字,而且完全在本地运行,不用担心…...

Source Han Serif CN:7种字重如何改变你的中文排版体验?

Source Han Serif CN:7种字重如何改变你的中文排版体验? 【免费下载链接】source-han-serif-ttf Source Han Serif TTF 项目地址: https://gitcode.com/gh_mirrors/so/source-han-serif-ttf 你是否曾为寻找合适的中文字体而烦恼?商业字…...

)

保姆级教程:在Ubuntu 22.04上为i.MX6ULL交叉编译Qt 6.6.0(含完整CMake配置与避坑指南)

保姆级教程:在Ubuntu 22.04上为i.MX6ULL交叉编译Qt 6.6.0(含完整CMake配置与避坑指南) 第一次为嵌入式设备交叉编译Qt框架时,那种面对海量配置选项的茫然感我至今记忆犹新。特别是当开发板换成了NXP的i.MX6ULL这种资源受限的ARM处…...

DanKoe 视频笔记:通用时代崛起:如何通过多种兴趣茁壮成长

在本教程中,我们将探讨为何在当今的“创作者经济”中,拥有广泛兴趣和技能的“通才”比只精通一门的“专家”更具优势。我们将分析背后的原因,并提供一套实用的步骤,帮助你作为一名通才,在数字世界中建立个人品牌、吸引…...

短效与动态代理IP区别,时效特性是关键

短效代理IP和动态代理IP最直观、最核心的区别,在于IP存活时长的时效特性,这也是两者适配不同场景的关键的原因。很多用户选型失误,本质是没有吃透两者的时效差异,导致所选代理无法匹配自身业务需求,出现IP失效快、资源…...

——从理论到实现的性能评估体系)

混沌加密算法实战指南(一)——从理论到实现的性能评估体系

1. 混沌加密算法性能评估体系概述 第一次接触混沌加密算法时,我被它独特的随机性和确定性并存的特性深深吸引。但真正让我头疼的是,当我按照论文实现了一个加密算法后,却不知道该如何评估它的实际性能。这就像做了一道新菜却不知道该怎么判断…...

ADXL362嵌入式驱动开发:SPI通信、寄存器配置与低功耗唤醒

1. ADXL362嵌入式驱动库深度解析与工程实践指南 ADXL362是Analog Devices(ADI)推出的超低功耗、三轴数字MEMS加速度计,专为电池供电的物联网终端、可穿戴设备、工业状态监测和远程传感器节点设计。其核心优势在于:在仅270 nA待机…...

医学影像融合避坑指南:如何避免MRI-PET配准中的常见伪影问题

医学影像融合避坑指南:如何避免MRI-PET配准中的常见伪影问题 在精准医疗时代,多模态医学影像融合已成为临床诊断和科研分析的重要工具。当我们将功能显像的PET与高分辨率解剖结构的MRI相结合时,理想情况下应该获得"11>2"的互补优…...

STM8/STM32 GPIO触摸按键实现与优化

基于STM8/STM32的GPIO触摸按键实现技术解析1. 触摸按键技术概述1.1 传统方案与MCU实现对比在消费类电子产品中,触摸按键的实现通常有两种主流方案:专用触摸IC方案:集成度高但成本较高MCU GPIO方案:利用通用微控制器实现࿰…...