MATLAB(8)深度变化模型

一、前言

在MATLAB中模拟深度变化模型通常依赖于具体的应用场景,比如海洋深度、地下水深度、地形高度变化等。由于“深度变化”可以涉及多种物理过程和数学模型,我将提供一个简化的示例,该示例模拟了一个基于时间变化的深度变化模型,可能类似于地下水位的季节性变化或海洋潮汐的深度变化(尽管潮汐通常更复杂,且涉及多种分潮的叠加)。

二、实现

以下是一个简单的MATLAB代码示例,用于模拟一个随时间线性变化的深度模型,并加入了一些随机噪声来模拟实际观测中的不确定性:

% 深度变化模型参数

t = 0:0.1:365; % 时间向量,假设模拟一年,步长为0.1天

depth_base = 10; % 基础深度(米)

depth_change_rate = -0.01; % 深度变化率(米/天),负值表示深度在增加

noise_std = 0.5; % 噪声标准差(米) % 生成深度变化数据

depth = depth_base + depth_change_rate * t + randn(size(t)) * noise_std; % 绘制深度变化图

figure;

plot(t, depth);

xlabel('Time (days)');

ylabel('Depth (m)');

title('Simulated Depth Variation with Time');

grid on; % 如果需要,可以添加一些额外的分析或可视化

% 例如,计算并绘制深度变化的平均值和标准差

mean_depth = mean(depth);

std_depth = std(depth);

fprintf('Mean Depth: %.2f m\n', mean_depth);

fprintf('Standard Deviation of Depth: %.2f m\n', std_depth);运行结果:

三、注意

请注意,这个模型是非常简化的,并且可能不适用于所有深度变化的场景。对于更复杂的场景,如潮汐或地下水位的动态变化,您可能需要考虑使用更复杂的数学模型,如调和常数模型(对于潮汐)或地下水流动方程(对于地下水)。

对于潮汐模拟,您可能需要查阅潮汐调和常数,并使用多个正弦和余弦函数的叠加来模拟不同分潮的贡献。对于地下水流动,您可能需要考虑达西定律、连续性方程和可能的非线性效应。

对于任何具体的深度变化模型,您都需要根据可用的数据和物理过程来定制MATLAB代码。

![]() 结语

结语

挑战让生命充满乐趣

克服挑战让生命充满意义

!!!

相关文章:

MATLAB(8)深度变化模型

一、前言 在MATLAB中模拟深度变化模型通常依赖于具体的应用场景,比如海洋深度、地下水深度、地形高度变化等。由于“深度变化”可以涉及多种物理过程和数学模型,我将提供一个简化的示例,该示例模拟了一个基于时间变化的深度变化模型ÿ…...

mp3格式转换器哪个好用?汇总七款音频格式转换方法(无损转换)

音乐已经成为我们生活中不可或缺的一部分。但是在播放的时候,可能会遇到音频格式不兼容的情况。特别是在一些下载站或音乐平台获取的音频,有些特殊格式在播放器上无法正常播放,一般这种情况我们需要借助mp3转换器解决。 mp3是一种常见的数字音…...

移行前的复盘:CodeCommit 的重要地位分析

前言 截至7月28日,关于AWS CodeCommit的现状如下: 现有账号的现有存储库可以继续使用CodeCommit,不受限制。之前未使用过CodeCommit的账号(或没有现有存储库的账号)无法创建新的存储库。 这并不意味着CodeCommit的服…...

)

Java中等题-括号生成(力扣)

数字 n 代表生成括号的对数,请你设计一个函数,用于能够生成所有可能的并且 有效的 括号组合。 示例 1: 输入:n 3 输出:["((()))","(()())","(())()","()(())","()()(…...

Flink 实时数仓(八)【DWS 层搭建(二)流量域、用户域、交易域搭建】

前言 今天的任务是完成流量域最后一个需求、用户域的两个需求以及交易域的部分需求; 1、流量域页面浏览各窗口汇总表 任务:从 Kafka 页面日志主题读取数据,统计当日的首页和商品详情页独立访客数。 注意:一般我们谈到访客&…...

gitlab-runner /var/run/docker.sock connect permission denied

usermod -aG docker gitlab-runner sudo service docker restart参考:https://gitlab.com/gitlab-org/gitlab-runner/-/issues/3492...

网络安全 - 应急响应检查表

前言 本项目旨在为应急响应提供全方位辅助,以便快速解决问题。结合自身经验和网络资料,形成检查清单,期待大家提供更多技巧,共同完善本项目。愿大家在应急之路一帆风顺。 图片皆来源于网络,如有侵权请联系删除。 一…...

)

AD常用PCB设计规则介绍 (详细版)

AD09常用PCB设计规则介绍 电气设计规则用来设置在电路板布线过程中所遵循的电气方面的规则,包括安全间距、短路、未布线网络和未连接引脚这四个方面的规则: (1)、安全间距规则(clearance) 该规则用于设定在PCB设计中࿰…...

mysql主从服务配置

主从MySQL服务器 [rootlocalhost ~]# yum -y install ntpdate [rootlocalhost ~]# ntpdate cn.ntp.org.cn [rootlocalhost ~]# yum -y install rsync [rootlocalhost ~]# vim mysql.sh #!/bin/bash yum list installed |grep libaio if [ $? ne 0 ]; then yum -y install…...

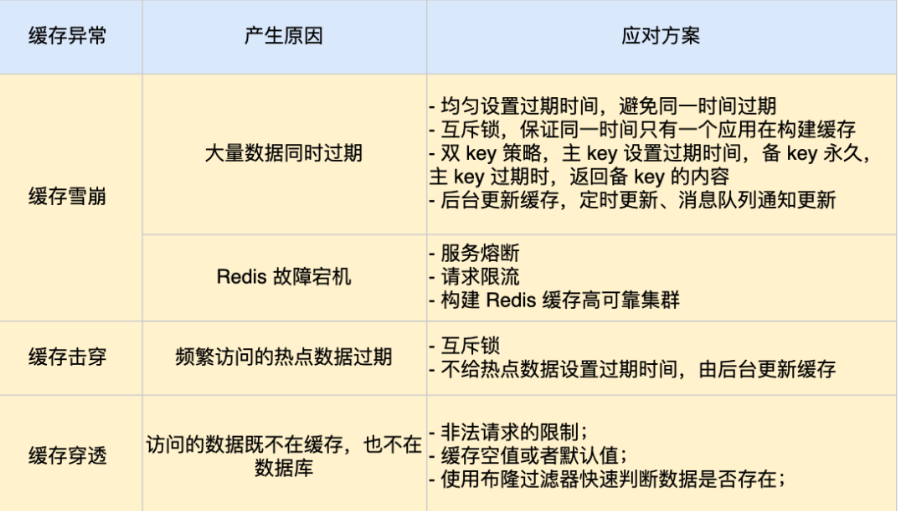

Redis基础总结、持久化、主从复制、哨兵模式、内存淘汰策略、缓存

文章目录 Redis 基础Redis 是什么,有哪些特点为什么要使用 Redis 而不仅仅依赖 MySQLRedis 是单线程吗Redis 单线程为什么还这么快 Redis 数据类型和数据结构五种基本数据结构及应用场景其他数据类型Redis 底层数据结构 Redis 持久化数据不丢失的实现AOF 日志RDB 快…...

Java与Python优劣势对比:具体例子与深入分析

在软件开发的世界里,Java和Python是两座不可忽视的高峰。它们各自拥有独特的优势和应用场景,为开发者提供了多样化的选择。本文将通过具体例子,深入分析Java和Python在不同方面的表现,以期为读者提供更为详尽的参考。 1. 语法简洁…...

C++内存泄漏介绍

C内存泄漏(Memory Leak)是指程序在运行过程中,动态分配的内存没有被适当地释放或回收,导致这部分内存始终被占用,无法再被程序或其他程序使用。这种情况通常发生在使用了new或malloc等函数动态分配内存后,忘…...

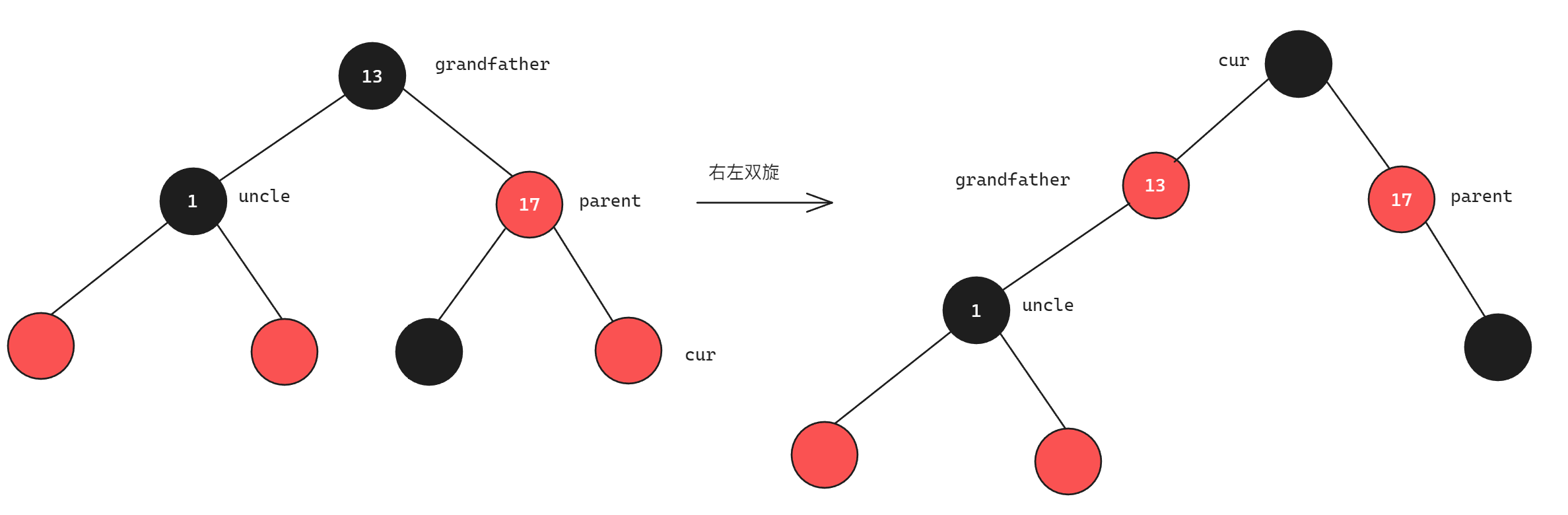

C++分析红黑树

目录 红黑树介绍 红黑树的性质与平衡控制关系 红黑树节点的插入 情况1:不需要调整 情况2:uncle节点为红色 情况3:uncle节点为黑色 总结与代码实现 红黑树的删除(待实现) 红黑树的效率 红黑树介绍 红黑树是第二种平衡二…...

mysql线上查询之前要性能调优

查询优化是数据库性能调优的关键方面,目的是减少查询的执行时间和资源消耗。以下是一些常见的查询优化技巧及其示例: 使用合适的索引 问题: 全表扫描导致查询缓慢优化: 为经常用于搜索条件的列添加索引示例: 假设有一…...

GPIO输出控制之LED闪烁、LED流水灯以及蜂鸣器应用案例

系列文章目录 STM32之GPIO(General Purpose Input/Output,通用型输入输出) 文章目录 系列文章目录前言一、LED和蜂鸣器简介1.1 LED1.2 蜂鸣器1.3 面包板 二、LED硬件电路2.1 低电平驱动电路2.2 高电平驱动电路 三、蜂鸣器硬件电路3.1 PNP型三…...

体系结构论文导读(三十四):Design of Reliable DNN Accelerator with Un-reliable ReRAM

文章核心 这篇文章主要讨论了一种在不可靠的ReRAM(阻变存储器)设备上设计可靠的深度神经网络(DNN)加速器的方法。文章提出了两种关键技术来解决ReRAM固有的不可靠性问题:动态定点(DFP)数据表示…...

WebStock会话

其实使用消息队列也可以实现会话,直接前端监听指定的队列,使用rabbitmq的分组还可以实现不同群聊的效果。 1、依赖搭建: <?xml version"1.0" encoding"UTF-8"?> <project xmlns"http://maven.apache.org…...

5_现有网络模型的使用

教程:现有网络模型的使用及修改_哔哩哔哩_bilibili 官方网址:https://pytorch.org/vision/stable/models.html#classification 初识网络模型 pytorch为我们提供了许多已经构造好的网络模型,我们只要将它们加载进来,就可以直接使…...

软件安全测试报告内容和作用简析,软件测试服务供应商推荐

在数字化时代,软件安全问题愈发凸显,安全测试显得尤为重要。软件安全测试报告是对软件系统在安全性方面进行评估和分析后的书面文件。该报告通常包含测试过程、测试发现、漏洞描述、风险评估及改进建议等重要信息。报告的目的是为了帮助开发团队及时发现…...

算法板子:树形DP、树的DFS——树的重心

思想: 代码: #include <iostream> #include <cstring> using namespace std;const int N 1e5 10;// vis标记当前节点是否被访问过; vis[1]true代表编号为1的节点被访问过 bool vis[N]; // h数组为邻接表; h数组上的每个坑位都串了一个单链…...

伯明翰大学:智能人机协作工作环境未来——迈向人人有意义的工作 2026

这份 2026 年伯明翰大学发布的智能人机协作工作环境白皮书,核心是围绕制造业人机协作,提出以人为本、技术赋能、有意义工作的未来方向,全文可概括为四大核心内容与最终主张:一、核心结论未来制造业人机协作不是机器取代人…...

ArchivePasswordTestTool技术深度解析:基于7zip引擎的自动化密码测试架构实现

ArchivePasswordTestTool技术深度解析:基于7zip引擎的自动化密码测试架构实现 【免费下载链接】ArchivePasswordTestTool 利用7zip测试压缩包的功能 对加密压缩包进行自动化测试密码 项目地址: https://gitcode.com/gh_mirrors/ar/ArchivePasswordTestTool 在…...

ArcGIS Pro2.5深度学习实战:从数据标注到模型部署全流程解析

1. 数据标注:为深度学习准备高质量训练样本 在ArcGIS Pro2.5中进行深度学习的第一步就是数据标注,这相当于给AI准备"学习资料"。我刚开始接触时,以为随便标注几个样本就能训练出好模型,结果踩了不少坑。这里分享几个关键…...

深入解析Bert算法模型:从理论到实践

1. Bert模型的前世今生 第一次接触Bert是在2018年底,当时团队里有个同事兴奋地跑过来跟我说:"快看这个新模型,在11项NLP任务上都刷新了记录!"我至今记得那份技术报告上惊人的数字——在GLUE基准测试上比人类标注员高出7…...

突破GitHub访问瓶颈:Fast-GitHub工具如何实现极速访问体验

突破GitHub访问瓶颈:Fast-GitHub工具如何实现极速访问体验 【免费下载链接】Fast-GitHub 国内Github下载很慢,用上了这个插件后,下载速度嗖嗖嗖的~! 项目地址: https://gitcode.com/gh_mirrors/fa/Fast-GitHub 你是否经常遇…...

Wan2.2-I2V-A14B网络协议分析:图像生成请求的完整生命周期

Wan2.2-I2V-A14B网络协议分析:图像生成请求的完整生命周期 1. 引言:为什么需要了解网络协议 当你点击"生成"按钮时,Wan2.2-I2V-A14B模型背后发生了什么?作为开发者,理解图像生成请求在网络层面的完整生命周…...

26年前端面试新时代,问了几个AI题没人会怎么给offer???

当“你会不会用Copilot”成了第一题,全场沉默的那三秒,我看到了普通前端的末日。上周,朋友圈被一位36岁老哥的帖子刷屏了。他说自己已经摸清了“前端AI”面试的拷打套路,从被问到卡壳,到能跟面试官聊AI工程化的落地细节…...

Qwen3-14B低代码平台应用:基于Dify快速构建AI工作流

Qwen3-14B低代码平台应用:基于Dify快速构建AI工作流 1. 引言:低代码时代的AI应用开发 最近遇到不少企业客户反馈,虽然大模型能力强大,但实际落地时面临两个主要障碍:一是技术团队需要投入大量资源进行模型部署和接口…...

工业自动化场景下耐达讯自动化的 CC-Link IE 转 Modbus TCP 技术方案与应用实践

在工业自动化行业中,设备间协议异构性是系统集成面临的核心挑战之一。尤其在产线升级、老旧设备接入或跨品牌系统融合过程中,如何高效、稳定地实现不同通信协议之间的转换,直接关系到数据采集的完整性、控制系统的实时性以及整体项目的实施成…...

[AI/向量数据库/GUI] Attu : Milvus 的图形化与一体化管理工具捞

前言 在使用 kubectl get $KIND -o yaml 查看 k8s 资源时,输出结果中包含大量由集群自动生成的元数据(如 managedFields、resourceVersion、uid 等)。这些信息在实际复用 yaml 清单时需要手动清理,增加了额外的工作量。 使用 kube…...