密码学之AES算法

文章目录

- 1. AES简介

- 1.1 AES算法的历史背景

- 1.2 AES算法的应用领域

- 2. AES加解密流程图

- 2. AES算法原理

- 2.1 AES加密过程

- 2.2 AES解密过程

1. AES简介

1.1 AES算法的历史背景

AES算法,全称为Advanced Encryption Standard(高级加密标准),是由美国国家标准与技术研究所(NIST)于2001年正式采纳的一种对称密钥加密标准。它的前身是DES(Data Encryption Standard)算法,由于DES的密钥长度较短(56位有效密钥),在计算能力迅速提升的背景下,其安全性受到了挑战。

AES的选定过程是公开和透明的,NIST在全球范围内征集候选算法,最终比利时密码学家Joan Daemen和Vincent Rijmen设计的Rijndael算法胜出。AES算法不仅安全性高,而且在各种硬件和软件平台上都表现出了优异的性能。

1.2 AES算法的应用领域

AES算法因其高安全性和高效率,在多个领域得到了广泛应用:

- 网络安全:AES常用于保护网络传输的数据,如VPN和SSL/TLS协议中的数据加密。

- 数据存储:在数据库和文件系统中,AES用于加密敏感数据,防止未授权访问。

- 移动设备:智能手机、平板电脑等移动设备中的数据保护常采用AES算法。

- 电子商务:在线交易中,AES用于确保交易数据的安全性。

- 政府和军事:在需要高安全性的政府和军事通信中,AES算法被广泛采用。

2. AES加解密流程图

2. AES算法原理

2.1 AES加密过程

AES加密算法是一种对称加密算法,其加密过程包括几个关键步骤:字节替代(SubBytes)、行移位(ShiftRows)、列混淆(MixColumns)、和轮密钥加(AddRoundKey)。以下是AES加密过程的详细描述:

- 初始化:将明文分割成128位(16字节)的块,并将初始轮密钥准备好。

- 轮密钥加:将明文块与初始轮密钥进行按位异或操作。

- 字节替代:使用AES的S盒,将每个字节替换为对应的值。

- 行移位:对状态矩阵的每一行进行循环左移。

- 列混淆:使用特定的矩阵乘法对每一列进行混淆。

- 轮密钥加:再次与轮密钥进行按位异或操作。

- 迭代:重复步骤3到6,进行多轮加密,轮数取决于密钥长度。

- 最终轮:执行字节替代、行移位和轮密钥加,但不进行列混淆。

以下是使用Python实现AES加密的示例代码:

from Crypto.Cipher import AES

from Crypto.Util.Padding import pad# 明文和密钥

plaintext = b'This is a secret message that needs to be encrypted.'

key = b'Sixteen byte key'# 创建加密器

cipher = AES.new(key, AES.MODE_ECB)

# 加密数据

ciphertext = cipher.encrypt(pad(plaintext, AES.block_size))print('Encrypted:', ciphertext)

2.2 AES解密过程

AES解密过程是加密过程的逆操作,包括逆字节替代、逆行移位、逆列混淆和轮密钥加。以下是解密过程的详细描述:

- 初始化:准备密文块和解密轮密钥。

- 逆轮密钥加:将密文块与解密轮密钥进行按位异或操作。

- 逆列混淆:对状态矩阵的每一列进行逆混淆操作。

- 逆行移位:对状态矩阵的每一行进行逆循环左移。

- 逆字节替代:使用逆S盒,将每个字节还原为原始值。

- 迭代:重复步骤3到5,进行多轮解密,轮数与加密时相同。

- 最终轮:执行逆列混淆、逆行移位和逆轮密钥加。

以下是使用Python实现AES解密的示例代码:

from Crypto.Cipher import AES

from Crypto.Util.Padding import unpad# 密文和密钥

ciphertext = b'...' # 此处应为加密后得到的密文

key = b'Sixteen byte key'# 创建解密器

cipher = AES.new(key, AES.MODE_ECB)

# 解密数据

plaintext = cipher.decrypt(ciphertext)

# 去除填充

plaintext = unpad(plaintext, AES.block_size)print('Decrypted:', plaintext)

请注意,实际使用中应避免使用ECB模式,因为它不提供模式下的安全性。建议使用CBC、CFB或其他更安全的模式。此外,密钥长度应根据安全需求选择128位、192位或256位。

相关文章:

密码学之AES算法

文章目录 1. AES简介1.1 AES算法的历史背景1.2 AES算法的应用领域 2. AES加解密流程图2. AES算法原理2.1 AES加密过程2.2 AES解密过程 1. AES简介 1.1 AES算法的历史背景 AES算法,全称为Advanced Encryption Standard(高级加密标准)&#x…...

)

GitHub每日最火火火项目(8.20)

项目名称:goauthentik / authentik 项目介绍:authentik 是一款提供认证功能的工具,它就像是一个强大的粘合剂,能够满足您在认证方面的各种需求。无论是在安全验证、用户身份管理还是访问控制等方面,它都能发挥重要作用…...

Flink Sink 数据输出)

(五)Flink Sink 数据输出

经过上面的 Transformation 操作之后,最终形成用户所需要的结果数据集。通常情况下,用户希望将结果数据输出到外部存储介质或者传输到下游的消息中间件中,在 Flink 中,将 DataStream 数据输出到外部系统的过程被定义为 Sink 操作。 目录 (一)基本数据输出 (二)第三方…...

Spring 注入、注解及相关概念补充

一、Spring DI 的理解 DI ( Dependency Inject,中文释义:依赖注入)是对 IOC 概念不同角度的描述,是指应用程序在运行时,每一个 bean 对象都依赖 IOC 容器注入到当前 bean 对象所需要的另一个 bean 对象。(例如…...

【Linux多线程】线程安全的单例模式

文章目录 1. 单例模式 与 设计模式1.1 单例模式1.2 设计模式1.3 饿汉实现模式 与 懒汉实现模式1.4 饿汉模式① 饿汉模式的特点② 饿汉式单例模式的实现③ 饿汉式单例模式的优缺点④ 适用场景 1.5 懒汉模式① 懒汉式单例模式的特点② 懒汉式单例模式的实现③ 懒汉式单例模式的优…...

基于jqury和canvas画板技术五子棋游戏设计与实现(论文+源码)_kaic

摘 要 网络五子棋游戏如今面临着一些新的挑战和机遇。一方面,网络游戏需要考虑到网络延迟和带宽等因素,保证游戏的实时性和稳定性。另一方面,网络游戏需要考虑到游戏的可玩性和趣味性,以吸引更多的玩家参与。本文基于HTML5和Canv…...

指针 (四)

一 . 指针的使用和传值调用 (1)strlen 的模拟实现 库函数 strlen 的功能是求字符串长度,统计的是字符串中 \0 之前的字符个数,函数原格式如下: 我们的参数 str 接收到一个字符串的起始地址,然后开始统计…...

便利店(超市)管理系统设计与实现(源码+lw+部署文档+讲解等)

文章目录 前言具体实现截图详细视频演示技术栈系统测试为什么选择我官方认证玩家,服务很多代码文档,百分百好评,战绩可查!!入职于互联网大厂,可以交流,共同进步。有保障的售后 代码参考数据库参…...

Excel中的“块”操作

在Excel中,有offset、index、indirect三个对“区域”操作的函数,是较高版本Excel中“块”操作的利器。 (笔记模板由python脚本于2024年08月20日 19:25:21创建,本篇笔记适合喜欢用Excel处理数据的coder翻阅) 【学习的细节是欢悦的历程】 Pytho…...

yolo V8训练 长条状目标

1、说明 目标数据集合中有很多长条状图片,如果直接Resize 会严重拉伸,因此采用把长条图像裁剪成2段,然后将裁剪后的2段图片拼接在一起。 2、代码 2.1 C 代码 (部署,模型推理时C ) #include <stdio.h…...

数据结构与算法 - 设计

1. LRU缓存 请你设计并实现一个满足 LRU (最近最少使用) 缓存 约束的数据结构。 实现 LRUCache 类: LRUCache(int capacity) 以 正整数 作为容量 capacity 初始化 LRU 缓存int get(int key) 如果关键字 key 存在于缓存中,则返回关键字的值࿰…...

62 网络设备的暗藏的操控者SNMP

一 SNMP 简介 SNMP(Simple Network Management Protocol,简单网络管理协议)广泛用于网络设备的远程管理和操作。SNMP允许管理员通过NMS对网络上不同厂商、不同物理特性、采用不同互联技术的设备进行管理,包括状态监控、数据采集和故障处理。 二 SNMP 网络架构 NMS(Netwo…...

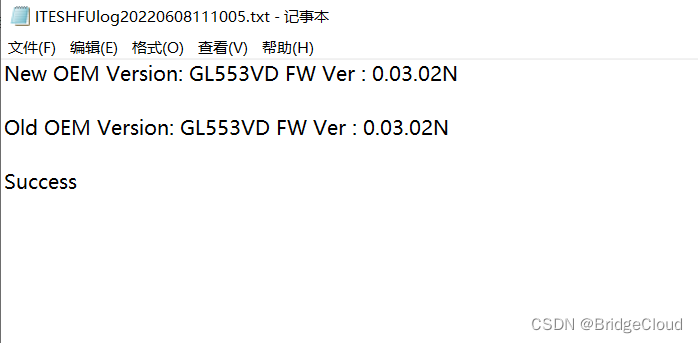

华硕飞行堡垒键盘全部失灵【除电源键】

华硕飞行堡垒FX53VD键盘全部失灵【除电源键】 前言一、故障排查二、发现问题三、使用方法总结 前言 版本型号: 型号 ASUS FX53VD(华硕-飞行堡垒) 板号:GL553VD 故障情况描述: 键盘无法使用,键盘除开机键外…...

前端字符串将其分割成长度为 32 的子字符串数组

技巧分享:将字符串切割后,对list数据进行数据处理 要实现这个需求,可以编写一个简单的 JavaScript 函数来处理字符串并将其分割成长度为 32 的子字符串数组。下面是一个具体的实现示例: function splitStringIntoChunks(str) {l…...

小学二年级数学精选试题

小学二年级数学精选试题...

练习题 - 探索正则表达式re功能

在编程的世界里,正则表达式(Regular Expression, 简称re)是一种强大的工具,它能帮助我们有效地处理文本数据。从简单的查找到复杂的字符串操作,正则表达式都能轻松应对。特别是在数据清理、文本分析以及自动化处理等场景中,正则表达式更是不可或缺的利器。本篇文章将深入…...

【Oracle 11G 配置使用教程1】

Oracle11G配置使用教程1 引言图像方式创建数据库一、打开 Database Configuration Assistant二、创建数据库操作三、选择数据库模版四、配置数据库标识五、配置数据库标识六、创建数据库 配置监听一、打开创建监听程序二、打开创建监听程序三、重新配置监听程序四、选择监听程序…...

【ubuntu24.04】docker pull 配置

Docker 镜像加速器 的方式,看起来不行。阿里云的要先登录。手动拉取tar包的方式,官方dockerhub看起来本身没提供。docker pull 的 代理与 环境变量的代理不同因此,docker pull gitlab/gitlab-ce:17.3.0-ce.0 使用了全局代理也会失败参考官方文档: Use a proxy server with …...

《机器学习》—— 通过下采样方法实现银行贷款分类问题

文章目录 一、什么是下采样方法?二、通过下采样方法实现银行贷款分类问题三、下采样的优缺点 一、什么是下采样方法? 机器学习中的下采样(Undersampling)方法是一种处理不平衡数据集的有效手段,特别是在数据集中某些类…...

Synchronized重量级锁原理和实战(五)

在JVM中,每个对象都关联这一个监视器,这里的对象包含可Object实例和Class实例.监视器是一个同步工具,相当于一个凭证,拿到这个凭证就可以进入临界区执行操作,没有拿到凭证就只能阻塞等待.重量级锁通过监视器的方式保证了任何时间内只允许一个线程通过监视器保护的临界区代码. …...

AI助手开发实战:从资源索引到生产级系统搭建指南

1. 项目概述:一个为AI助手开发者准备的“藏宝图” 如果你正在开发一个AI助手应用,或者正打算将大语言模型的能力集成到你的产品里,那你大概率会遇到一个经典难题:面对市面上眼花缭乱的模型、API和工具,我到底该怎么选&…...

第08章 FastAPI 与 SSE 流式 RAG 后端

第08章 FastAPI 与 SSE 流式 RAG 后端 到目前为止,知识库、检索工具、MCP 客户端都已经就绪,但仍缺少一个面向最终用户的入口。本章用 FastAPI 把整条 RAG 链路串起来:接收前端发来的自然语言问题,调用 MCP 工具检索相关工单&…...

网盘下载新革命:九大平台一键直链,告别客户端束缚

网盘下载新革命:九大平台一键直链,告别客户端束缚 【免费下载链接】Online-disk-direct-link-download-assistant 一个基于 JavaScript 的网盘文件下载地址获取工具。基于【网盘直链下载助手】修改 ,支持 百度网盘 / 阿里云盘 / 中国移动云盘…...

解锁端侧智能:基于BigDL-LLM与Qwen-1.8B-Chat的CPU高效推理实践

1. 为什么要在CPU上部署大模型? 最近两年大模型技术发展迅猛,但大多数应用都依赖昂贵的GPU服务器。我在实际项目中发现,很多中小企业和个人开发者其实更需要能在普通电脑上运行的轻量化方案。这就是为什么基于CPU的大模型部署方案变得越来越…...

)

保姆级教程:在CentOS 7/8服务器上部署DrissionPage爬虫(含Chrome无头模式配置)

CentOS服务器上DrissionPage爬虫的工业级部署指南 1. 环境准备与Chrome浏览器安装 在CentOS服务器上部署基于DrissionPage的爬虫系统,首要任务是构建稳定可靠的浏览器运行环境。与个人开发环境不同,生产服务器通常需要面对无图形界面、资源受限等特殊场景…...

开源项目容器镜像全流程实践:从命名规范到生产部署

1. 项目概述:从镜像名到开源协作生态的深度解构看到mco-org/mco这个镜像名,很多人的第一反应可能是去 Docker Hub 或 GitHub 上搜索,看看它具体是什么。但今天,我想从一个更本质、更实战的角度来聊聊这个话题。mco-org/mco不是一个…...

Rulebook-AI:用规则引擎为AI智能体构建可控决策框架

1. 项目概述:一个基于规则的AI智能体框架最近在探索如何让AI智能体(Agent)的行为更可控、更符合业务逻辑时,我遇到了一个挺有意思的开源项目:botingw/rulebook-ai。乍一看这个名字,可能会觉得它又是一个试图…...

LLM应用快速演示框架:从架构解析到智能体开发的实战指南

1. 项目概述:一个面向开发者的LLM应用快速演示框架最近在GitHub上闲逛,发现了一个名为wronai/llm-demo的项目,点进去一看,瞬间觉得眼前一亮。这可不是又一个简单的“Hello World”式的大语言模型调用示例,而是一个结构…...

Ruby专属LLM应用框架ruby_llm:从基础集成到生产部署实战

1. 项目概述:一个为Ruby语言量身打造的LLM应用框架如果你是一名Ruby开发者,最近被各种大语言模型(LLM)的应用搞得心痒痒,但看着满世界的Python库和框架感到无从下手,那么crmne/ruby_llm这个项目可能就是你在…...

Sophia优化器:二阶曲率感知如何加速大模型训练与调参

1. 项目概述:当优化器遇上“二阶”智慧最近在复现一些前沿的论文实验时,我又一次被优化器的选择给卡住了。AdamW虽然稳,但在某些超大规模模型或特定任务上,总觉得收敛速度不够快,调参又是个玄学。就在我对着损失曲线发…...