Docker Cgroups——Docker 资源限制背后的技术原理

Docker Cgroups——Docker 资源限制背后的技术原理

虽然在容器内部进程只能看到“掩饰”过的视图,但是在宿主机上,它就是一个普通的进程,与其他所有进程之间是平等竞争的关系。这就意味着虽然表面上被隔离了,但它实际上在与其他进程共享资源。

Cgroups(控制组) 是 Linux 内核的另一个特性,全称叫 Linux Control Group,用来限制一个进程组能够使用的资源上限,包括 CPU、内存、磁盘、网络带宽等资源。Cgroups 还可以对进程进行优先级设置、审计。

在 Linux 中,Cgroups 以文件和目录的方式组织在 /sys/fs/cgroup 路径下。

$ ll /sys/fs/cgroup/

total 0

drwxr-xr-x 15 root root 380 May 3 14:50 ./

drwxr-xr-x 9 root root 0 May 3 20:29 ../

dr-xr-xr-x 5 root root 0 May 3 14:50 blkio/

lrwxrwxrwx 1 root root 11 May 3 14:50 cpu -> cpu,cpuacct/

dr-xr-xr-x 5 root root 0 May 3 14:50 cpu,cpuacct/

lrwxrwxrwx 1 root root 11 May 3 14:50 cpuacct -> cpu,cpuacct/

dr-xr-xr-x 3 root root 0 May 3 14:50 cpuset/

dr-xr-xr-x 5 root root 0 May 3 14:50 devices/

dr-xr-xr-x 3 root root 0 May 3 14:50 freezer/

dr-xr-xr-x 3 root root 0 May 3 14:50 hugetlb/

dr-xr-xr-x 5 root root 0 May 3 14:50 memory/

lrwxrwxrwx 1 root root 16 May 3 14:50 net_cls -> net_cls,net_prio/

dr-xr-xr-x 3 root root 0 May 3 14:50 net_cls,net_prio/

lrwxrwxrwx 1 root root 16 May 3 14:50 net_prio -> net_cls,net_prio/

dr-xr-xr-x 3 root root 0 May 3 14:50 perf_event/

dr-xr-xr-x 5 root root 0 May 3 14:50 pids/

dr-xr-xr-x 2 root root 0 May 3 14:50 rdma/

dr-xr-xr-x 6 root root 0 May 3 14:50 systemd/

dr-xr-xr-x 5 root root 0 May 3 14:50 unified/

这个路径下的子目录,都是这台机器可以被 Cgroups 限制的资源种类,也叫子系统。

$ ll /sys/fs/cgroup/cpu,cpuacct/

total 0

dr-xr-xr-x 5 root root 0 May 3 20:30 ./

drwxr-xr-x 15 root root 380 May 3 14:50 ../

-rw-r--r-- 1 root root 0 May 3 20:38 cgroup.clone_children

-rw-r--r-- 1 root root 0 May 3 20:38 cgroup.procs

-r--r--r-- 1 root root 0 May 3 20:38 cgroup.sane_behavior

-rw-r--r-- 1 root root 0 May 3 15:04 cpu.cfs_period_us

-rw-r--r-- 1 root root 0 May 3 15:04 cpu.cfs_quota_us

-rw-r--r-- 1 root root 0 May 3 15:04 cpu.shares

-r--r--r-- 1 root root 0 May 3 20:38 cpu.stat

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.stat

-rw-r--r-- 1 root root 0 May 3 20:38 cpuacct.usage

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.usage_all

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.usage_percpu

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.usage_percpu_sys

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.usage_percpu_user

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.usage_sys

-r--r--r-- 1 root root 0 May 3 20:38 cpuacct.usage_user

drwxr-xr-x 2 root root 0 May 3 15:04 docker/

-rw-r--r-- 1 root root 0 May 3 20:38 notify_on_release

-rw-r--r-- 1 root root 0 May 3 20:38 release_agent

drwxr-xr-x 88 root root 0 May 3 15:03 system.slice/

-rw-r--r-- 1 root root 0 May 3 20:38 tasks

drwxr-xr-x 4 root root 0 May 3 20:38 user.slice/

大多数都是文件,里面保存着一些配置参数。

$ cat /sys/fs/cgroup/cpu,cpuacct/cpu.cfs_period_us

100000

$ cat /sys/fs/cgroup/cpu,cpuacct/cpu.cfs_quota_us

-1

我们首先来构建一个跑 Python 死循环脚本的容器镜像:

Dockerfile 如下:

FROM python:3.6.8-alpine3.9

RUN echo -e "while True:\n pass" > app.py

CMD ["python3", "app.py"]

这个脚本为了吃满 CPU。

接下来直接构建一个 Docker 镜像:

$ docker build -t cgroups_test:latest .

Sending build context to Docker daemon 2.048kB

Step 1/3 : FROM python:3.6.8-alpine3.9

3.6.8-alpine3.9: Pulling from library/python

bdf0201b3a05: Pull complete

59c926705abf: Pull complete

dd4853571cc7: Pull complete

3a45eb710779: Pull complete

f4700a9d59e5: Pull complete

Digest: sha256:54b604a4f1937b370d2daf2344594dbd76305048b705ca786cd467125f36759d

Status: Downloaded newer image for python:3.6.8-alpine3.9---> ed8897654bd1

Step 2/3 : RUN echo -e "while True:\n pass" > app.py---> Running in fbd12ca97a57

Removing intermediate container fbd12ca97a57---> d1e64aa6624f

Step 3/3 : CMD ["python3", "app.py"]---> Running in b5834c5ef957

Removing intermediate container b5834c5ef957---> a76fa98dd418

Successfully built a76fa98dd418

Successfully tagged cgroups_test:latest

docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

cgroups_test latest a76fa98dd418 3 minutes ago 79.1MB

python 3.6.8-alpine3.9 ed8897654bd1 8 days ago 79.1MB

直接启动容器:

$ docker run -d cgroups_test

$ top

top - 22:20:15 up 5:35, 2 users, load average: 0.72, 0.24, 0.09

Tasks: 172 total, 2 running, 132 sleeping, 0 stopped, 0 zombie

%Cpu(s): 50.2 us, 0.3 sy, 0.0 ni, 49.5 id, 0.0 wa, 0.0 hi, 0.0 si, 0.0 st

KiB Mem : 4034008 total, 2943452 free, 439008 used, 651548 buff/cache

KiB Swap: 2097148 total, 2095100 free, 2048 used. 3355620 avail MemPID USER PR NI VIRT RES SHR S %CPU %MEM TIME+ COMMAND

29223 root 20 0 7916 7184 2876 R 99.7 0.2 1:12.09 python3

python3(容器进程) 对 CPU 的占用率已经接近百分百了。。。

docker ps看一下容器的 ID:

$ docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

9226c3249105 cgroups_test "python3 app.py" 8 minutes ago Up 3 minutes reverent_euclid

$ docker inspect --format="{{.Id}}" reverent_euclid

9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2

得到完整的 container ID:9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2

然后查看 /sys/fs/cgroup/cpu,cpuacct/docker/ 路径

ll /sys/fs/cgroup/cpu,cpuacct/docker/

total 0

drwxr-xr-x 3 root root 0 May 3 22:24 ./

dr-xr-xr-x 5 root root 0 May 3 20:30 ../

drwxr-xr-x 2 root root 0 May 3 22:24 9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2/

-rw-r--r-- 1 root root 0 May 3 22:25 cgroup.clone_children

-rw-r--r-- 1 root root 0 May 3 22:25 cgroup.procs

-rw-r--r-- 1 root root 0 May 3 22:25 cpu.cfs_period_us

-rw-r--r-- 1 root root 0 May 3 22:25 cpu.cfs_quota_us

-rw-r--r-- 1 root root 0 May 3 22:25 cpu.shares

-r--r--r-- 1 root root 0 May 3 22:25 cpu.stat

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.stat

-rw-r--r-- 1 root root 0 May 3 22:25 cpuacct.usage

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.usage_all

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.usage_percpu

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.usage_percpu_sys

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.usage_percpu_user

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.usage_sys

-r--r--r-- 1 root root 0 May 3 22:25 cpuacct.usage_user

-rw-r--r-- 1 root root 0 May 3 22:25 notify_on_release

-rw-r--r-- 1 root root 0 May 3 22:25 tasks

看到 docker 路径下多了一个 9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2 子目录,就是正在运行的容器的 ID。

$ ll /sys/fs/cgroup/cpu,cpuacct/docker/9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2/

total 0

drwxr-xr-x 2 root root 0 May 3 22:27 ./

drwxr-xr-x 3 root root 0 May 3 22:24 ../

-rw-r--r-- 1 root root 0 May 3 22:27 cgroup.clone_children

-rw-r--r-- 1 root root 0 May 3 22:24 cgroup.procs

-rw-r--r-- 1 root root 0 May 3 22:27 cpu.cfs_period_us

-rw-r--r-- 1 root root 0 May 3 22:27 cpu.cfs_quota_us

-rw-r--r-- 1 root root 0 May 3 22:27 cpu.shares

-r--r--r-- 1 root root 0 May 3 22:27 cpu.stat

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.stat

-rw-r--r-- 1 root root 0 May 3 22:27 cpuacct.usage

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.usage_all

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.usage_percpu

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.usage_percpu_sys

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.usage_percpu_user

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.usage_sys

-r--r--r-- 1 root root 0 May 3 22:27 cpuacct.usage_user

-rw-r--r-- 1 root root 0 May 3 22:27 notify_on_release

-rw-r--r-- 1 root root 0 May 3 22:27 tasks

这里都是9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2 控制组 CPU 资源的配置。

$ cat /sys/fs/cgroup/cpu,cpuacct/docker/9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2/cpu.cfs_period_us

100000

$ cat /sys/fs/cgroup/cpu,cpuacct/docker/9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2/cpu.cfs_quota_us

-1

可以看到 9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2 控制组 CPU 周期是默认的 100ms,而 CPU 配额没有任何限制,所以 python3 进程直接就吃满了整个 CPU。

接下来我们这样修改文件内容:

$ echo 20000 > /sys/fs/cgroup/cpu,cpuacct/docker/9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2/cpu.cfs_quota_us

代表在每 100ms 的时间里,被 9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2 控制组限制的进程只能使用 20ms 的 CPU 时间,也就是这个进程最多只能使用 20% 的 CPU 带宽。

我们来看一下 tasks 文件:

cat /sys/fs/cgroup/cpu,cpuacct/docker/9226c3249105f42d04b433baa134af9bb10891de2df72fe2edfc6f2bb0a41fb2/tasks

29223

如果对数字敏感的话,马上就可以发现这个数字就是容器进程 python3 的 PID!

现在我们 top 看一下进程对 CPU 资源的占用:

$ top

top - 22:58:05 up 6:13, 2 users, load average: 0.41, 0.84, 0.90

Tasks: 173 total, 2 running, 132 sleeping, 0 stopped, 0 zombie

%Cpu(s): 10.6 us, 0.3 sy, 0.0 ni, 89.1 id, 0.0 wa, 0.0 hi, 0.0 si, 0.0 st

KiB Mem : 4034008 total, 2968868 free, 412624 used, 652516 buff/cache

KiB Swap: 2097148 total, 2095100 free, 2048 used. 3381924 avail MemPID USER PR NI VIRT RES SHR S %CPU %MEM TIME+ COMMAND29223 root 20 0 6180 5528 2816 R 20.3 0.1 9:33.65 python3

python3 进程的 CPU 使用率已经降到了 20% 左右!

下面停掉这个容器,重新创建一个限制 CPU 使用的容器:

$ docker container stop 9226c3249105

9226c3249105

$ docker run --cpu-period=100000 --cpu-quota=20000 -d cgroups_test

5218de26ad09db66a92b5c6f8880e99e48012d3cb2148eeff0ce481775b27f02

$ docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

5218de26ad09 cgroups_test "python3 app.py" 1 second ago Up 1 second flamboyant_taussig

$ top

top - 23:04:04 up 6:19, 2 users, load average: 0.11, 0.37, 0.67

Tasks: 177 total, 2 running, 135 sleeping, 0 stopped, 0 zombie

%Cpu(s): 10.5 us, 0.3 sy, 0.0 ni, 89.2 id, 0.0 wa, 0.0 hi, 0.0 si, 0.0 st

KiB Mem : 4034008 total, 2959716 free, 420932 used, 653360 buff/cache

KiB Swap: 2097148 total, 2095100 free, 2048 used. 3373504 avail MemPID USER PR NI VIRT RES SHR S %CPU %MEM TIME+ COMMAND3162 root 20 0 7916 7168 2868 R 19.6 0.2 0:13.86 python3

PID 为3162的 python3 进程在启动后的 CPU 占用率就在20%左右。

接下来确认容器对应控制组中的参数配置:

$ ll /sys/fs/cgroup/cpu,cpuacct/docker/5218de26ad09db66a92b5c6f8880e99e48012d3cb2148eeff0ce481775b27f02/

total 0

drwxr-xr-x 2 root root 0 May 3 23:06 ./

drwxr-xr-x 3 root root 0 May 3 23:02 ../

-rw-r--r-- 1 root root 0 May 3 23:06 cgroup.clone_children

-rw-r--r-- 1 root root 0 May 3 23:02 cgroup.procs

-rw-r--r-- 1 root root 0 May 3 23:02 cpu.cfs_period_us

-rw-r--r-- 1 root root 0 May 3 23:02 cpu.cfs_quota_us

-rw-r--r-- 1 root root 0 May 3 23:06 cpu.shares

-r--r--r-- 1 root root 0 May 3 23:06 cpu.stat

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.stat

-rw-r--r-- 1 root root 0 May 3 23:06 cpuacct.usage

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.usage_all

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.usage_percpu

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.usage_percpu_sys

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.usage_percpu_user

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.usage_sys

-r--r--r-- 1 root root 0 May 3 23:06 cpuacct.usage_user

-rw-r--r-- 1 root root 0 May 3 23:06 notify_on_release

-rw-r--r-- 1 root root 0 May 3 23:06 tasks

$ cat /sys/fs/cgroup/cpu,cpuacct/docker/5218de26ad09db66a92b5c6f8880e99e48012d3cb2148eeff0ce481775b27f02/cpu.cfs_period_us

100000

$ cat /sys/fs/cgroup/cpu,cpuacct/docker/5218de26ad09db66a92b5c6f8880e99e48012d3cb2148eeff0ce481775b27f02/cpu.cfs_quota_us

20000

$ cat /sys/fs/cgroup/cpu,cpuacct/docker/5218de26ad09db66a92b5c6f8880e99e48012d3cb2148eeff0ce481775b27f02/tasks

3162

Docker 在启动容器的时候就把 cpu-period 和 cpu-quota 参数写到了对应的控制组中。

总结一下,Linux Cgroups 就是一个子系统目录加上一组资源配置文件的组合。Docker 在启动容器时在每个子系统下为容器创建一个控制组(目录名为 container ID),修改相应的配置参数,把容器进程的 PID 填到 tasks 文件中就完事了。

容器的本质只是一个加了限定参数的进程。

但是 Linux Cgroups 对资源的限制最大的问题还是限制不彻底,Linux 下的 /proc 路径下存储着当前内核运行状态的一系列特殊文件,用户可以通过访问这些文件来查看系统信息,它们也是 top 查看 CPU 占用的数据来源。但在容器里执行 top,显示的信息居然是宿主机的数据。。。

这就要避免容器挂载宿主机的 /proc/stats 目录。lxcfs是一种不错的纠正方案。容器中进程读取相应文件内容时,LXCFS 的 FUSE 文件系统实现会从容器对应的控制组中读取正确的限制,从而使得应用获得正确的资源限制设定。

相关文章:

Docker Cgroups——Docker 资源限制背后的技术原理

Docker Cgroups——Docker 资源限制背后的技术原理虽然在容器内部进程只能看到“掩饰”过的视图,但是在宿主机上,它就是一个普通的进程,与其他所有进程之间是平等竞争的关系。这就意味着虽然表面上被隔离了,但它实际上在与其他进程…...

十四. MySQL 锁相关

目录一. MySQL 锁基础Mysql 锁分类二. InnoDB 下的锁增删改查操作时底层的加锁处理表级锁1. 意向锁2. AUTO-INC锁id不连续对主从同步的影响3. 其它表锁行锁分析1. 记录锁 Record Locks2. 间隙锁 Gap Locks3. 临键锁 Next-Key Locks4. 插入意向锁5. 隐式锁6. 加锁算法InnoDB 行锁…...

ModStartBlog v7.0.0 网站简单统计,支持博客分享

ModStart 是一个基于 Laravel 模块化极速开发框架。模块市场拥有丰富的功能应用,支持后台一键快速安装,让开发者能快的实现业务功能开发。 系统完全开源,基于 Apache 2.0 开源协议。 功能特性 丰富的模块市场,后台一键快速安装 …...

【C语言蓝桥杯每日一题】—— 递增序列

【C语言蓝桥杯每日一题】—— 递增序列😎前言🙌递增序列🙌总结撒花💞😎博客昵称:博客小梦 😊最喜欢的座右铭:全神贯注的上吧!!! 😊作者…...

node_express框架01

01_express 基本结构 注意点:app.get 指定了 get 方法,如果是 app.all 就是指定了所有的请求方法(例如:post delete 都是包含的),而 app.get(/) 里面访问的是根路径,如果访问别的路径ÿ…...

想转行做程序员,该怎么选择开发语言?哪个岗位工资最高?

本文主要针对零基础想了解或者转行从事开发岗的同学。 我们收集了往届毕业同学和一些正在咨询的同学,发现大家在学习初期,对转行互联网做开发,最多的疑问或者顾虑大体分为几类: 现在哪门语言比较火? 学什么语言好找到工…...

JavaWeb——【笔记】3.2JavaWeb_Web核心_Request(请求)+Response(响应)

Request(请求)Response(响应)两个对象 request、response是service()方法中的两个参数。作用分别是获取请求数据进行逻辑处理;对数据解析设置响应数据 一、简介 示例: 二、Request(请求) 1、Request继承体系 能更清楚其是由谁创建及查阅什么文档 2、Request获…...

HTML 标签和属性

一些标签 单双标签 双标签。双标签指标签是成对出现的,也就是有一个开始标签和一个结束标签,开始标签用 <标签名> 表示,结束标签用 </标签名> 表示,只有一对标签一起使用才能表示一个具体的含义。例如 <html>&…...

MySQL 连接的使用

MySQL 连接的使用 在前几章节中,我们已经学会了如何在一张表中读取数据,这是相对简单的,但是在真正的应用中经常需要从多个数据表中读取数据。 本章节我们将向大家介绍如何使用 MySQL 的 JOIN 在两个或多个表中查询数据。 你可以在 SEL…...

配置案例丨EtherCAT转Profinet网关连接凯福科技总线步进驱动器

西门子S7-1200/1500系列的PLC,采用PROFINET实时以太网通讯协议,需要连接带EtherCAT的通讯功能的伺服驱动器等设备,就必须进行通讯协议转换。小疆GW-PN-ECATM系列的网关提供了,快速可行的解决方案。GW-PN-ECATM支持两种实时以太网通…...

VSCODE连接ssh服务器时提示could not establish connection to解决方法

VSCODE连接ssh服务器时提示could not establish connection to解决方法 1.点击扩展设置 在Remote.ssh:config file中输入config路径 重新连接即可,如果是之前连接过ubuntu现在无法连接则需要打开刚刚的地址文件中删掉known_hostsj即可 虚拟机中ubuntu安…...

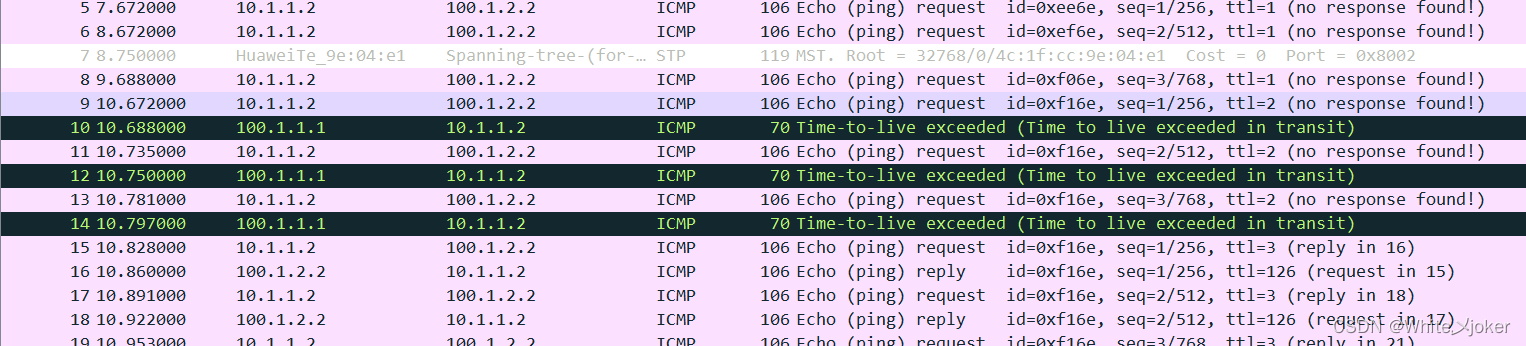

网络安全之防火墙 双机热备实验

目录 网络安全之防火墙 双机热备实验 实验图 基本配置 PC1 SW2 PC2 编辑 SW3配置 登陆防火墙图形界面 编辑 FW1的配置 FW2的配置 新建trust to untrust 区域的安全策略 配置心跳线 在FW1与FW2之间拉一条心跳线 编辑 配置FW1 g 1/0/2 口 ip 编辑 配置FW2 g…...

Java高频面试题(2023最新整理)

Java的特点 Java是一门面向对象的编程语言。面向对象和面向过程的区别参考下一个问题。 Java具有平台独立性和移植性。 Java有一句口号:Write once, run anywhere,一次编写、到处运行。这也是Java的魅力所在。而实现这种特性的正是Java虚拟机JVM。已编…...

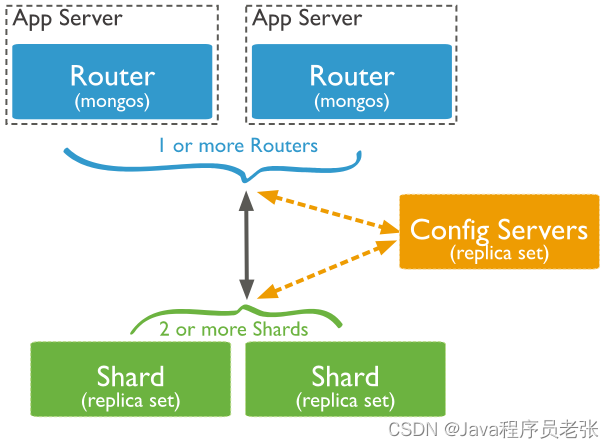

mongoDB学习笔记

1.大数据定义: 数据量级大 byte kb MB GB TB PB ... 数据种类多 数据维度 例如:人物画像 数据处理速度快 数据有价值 问题:①.存储 ? ②.数据分析? ③.高并发? 大数据应用领域: 电商(推…...

快速融人,融资的共享模式,实体,线上皆可参考

有一种模式现在非常流行,它既能帮助商家快速收钱,又能帮助商家快速裂变更多客户,这个神奇的模式就是共享股东模式,现在很多老板都在用这个模式。 梦龙商业案例分析,带你了解商业背后的秘密 这个模式也适用于很多个行…...

纯干货版阿里巴巴国际站入门攻略

阿里巴巴国际站作为目前全球排名名列前茅的B2B电商平台,很多跨境电商卖家都很想入局。但是目前很多公司的国际站都没有专职运营的人员,只是靠外贸业务员操作,所以涉猎的都是比较浅的东西。今天龙哥就来讲讲如果想要深研这个平台的话ÿ…...

jQuery四、其他方法

零、文章目录 文章地址 个人博客-CSDN地址:https://blog.csdn.net/liyou123456789个人博客-GiteePages:https://bluecusliyou.gitee.io/techlearn 代码仓库地址 Gitee:https://gitee.com/bluecusliyou/TechLearnGithub:https:…...

2023年先进无人飞行系统国际会议(ICAUAS 2023) | IOP JPCS独立出版

会议简介 Brief Introduction 2023年先进无人飞行系统国际会议(ICAUAS 2023) 会议时间:2023年7月13日-16日 召开地点:中国哈尔滨&加拿大多伦多双会场 大会官网: ICAUAS 2023-2023 International Conference on Advanced Unmanned Aerial …...

2022蓝桥杯省赛——修剪灌木

问题描述 爱丽丝要完成一项修剪灌木的工作。 有 N 棵灌木整齐的从左到右排成一排。爱丽丝在每天傍晩会修剪一棵灌木, 让灌木的高度变为 0 厘米。爱丽丝修剪灌木的顺序是从最左侧的灌木开始, 每天向右修剪一棵灌木。当修剪了最右侧的灌木后, 她会调转方向, 下一天开始向左修剪…...

Spring Boot Aop初接触

AOP(面向切面编程),或多或少都听过一点。名字比较怪,切面,不容易理解,但其中真正含义,无非就是旁路控制,非侵入式编码之类。比如我想加个操作日志功能,利用AOP࿰…...

DES算法C++实现踩坑实录:S盒置换与比特操作的那些坑

DES算法C实现中的五大典型陷阱与解决方案 在实现DES算法的过程中,许多开发者都会遇到一些看似简单却容易导致加密结果错误的细节问题。本文将聚焦于实际编码中最常见的五个"坑点",通过具体案例分析和解决方案,帮助开发者快速定位和…...

Android本地AI智能家居框架:ZeroClaw架构设计与工程实践

1. 项目缘起与核心愿景几年前,我还在为一个智能家居项目焦头烂额,试图让家里的灯光、空调和音箱能听懂人话,而不是只会执行预设的“回家模式”或“睡眠模式”。当时市面上主流的方案,要么是依赖某个封闭的云平台,所有指…...

ZonyLrcToolsX:轻松获取完美歌词的跨平台解决方案

ZonyLrcToolsX:轻松获取完美歌词的跨平台解决方案 【免费下载链接】ZonyLrcToolsX ZonyLrcToolsX 是一个能够方便地下载歌词的小软件。 项目地址: https://gitcode.com/gh_mirrors/zo/ZonyLrcToolsX 你是否曾经为音乐播放器缺少歌词而烦恼?是否厌…...

戴尔G15终极散热解决方案:TCC-G15完整使用指南

戴尔G15终极散热解决方案:TCC-G15完整使用指南 【免费下载链接】tcc-g15 Thermal Control Center for Dell G15 - open source alternative to AWCC 项目地址: https://gitcode.com/gh_mirrors/tc/tcc-g15 还在为戴尔G15笔记本的高温问题而烦恼吗?…...

别再死记硬背CTL公式了!用UPPAAL模拟器手把手带你理解A[]和E<>的区别

别再死记硬背CTL公式了!用UPPAAL模拟器手把手带你理解A[]和E<>的区别 刚接触形式化验证工具UPPAAL时,最令人头疼的莫过于那些晦涩难懂的CTL(计算树逻辑)公式。A[]、E<>这些符号组合看起来像天书,教科书上的…...

AVL许可排队严重?不想买新许可,回收闲置即刻算例

AVL许可排队严重?不买新许可,回收闲置许可就能解决,我就踩过这个坑关键词分析:AVL里藏着的宝藏AVL许可排队严重?别急着买新许可!我们先来看看这个问题到底藏哪儿。2026年我帮某制造业客户做系统优化时&…...

CSS 容器查询完全指南

CSS 容器查询完全指南 引言 CSS 容器查询(Container Queries)是 CSS 规范中的一项革命性特性,它允许开发者根据容器的尺寸而非视口尺寸来应用样式。本文将深入探讨容器查询的各种用法和高级技巧。 基础概念回顾 容器查询 vs 媒体查询 特…...

cpdown:精准下载Git仓库文件,告别克隆整个项目的低效操作

1. 项目概述与核心价值最近在整理本地开发环境,发现一个高频痛点:从各种代码托管平台(比如 GitHub、GitLab、Gitee)下载单个文件或特定目录时,总是特别麻烦。要么得克隆整个仓库,动辄几百兆,浪费…...

从微波炉到激光加工:手把手教你用COMSOL搞定4种电磁加热的仿真设置

从微波炉到激光加工:COMSOL电磁加热仿真实战指南 电磁加热技术早已渗透进现代工业与生活的每个角落——从家用微波炉的磁控管震荡,到新能源汽车电池的感应焊接,再到精密医疗器械的激光切割。这些看似迥异的应用背后,都遵循着相同…...

如何在无GPU群晖设备上开启完整AI相册功能:Synology Photos面部识别终极指南

如何在无GPU群晖设备上开启完整AI相册功能:Synology Photos面部识别终极指南 【免费下载链接】Synology_Photos_Face_Patch Synology Photos Facial Recognition Patch 项目地址: https://gitcode.com/gh_mirrors/sy/Synology_Photos_Face_Patch 还在为DS918…...