等保测评中的密码学应用分析

等保测评中密码学应用的分析

等保测评(信息安全等级保护测评)是中国信息安全领域的一项重要活动,旨在评估信息系统的安全性,并根据评估结果给予相应的安全等级。在等保测评中,密码学应用分析是评估信息系统安全性的关键部分,涉及数据加密、身份认证、数字签名等多个方面。

密码学在等保测评中的应用主要体现在以下几个方面:

-

数据加密:采用高强度的加密算法(如SM4、AES等)对敏感数据进行加密处理,确保数据在传输和存储过程中的机密性。

-

身份认证:使用密码技术(如SM2、RSA等)进行身份鉴别,确保通信双方的真实性和合法性。

-

数字签名:通过哈希算法和公钥密码算法对重要数据进行数字签名,确保数据的完整性和不可抵赖性。

-

密钥交换:采用密钥协商技术(如Diffie-Hellman协议)安全地交换会话密钥,保障密钥的机密性和安全性。

-

密钥管理:密钥管理是密码系统安全性的关键因素,涉及密钥的生成、存储、分发、使用、备份、恢复、更新和撤销等环节,直接关系到信息系统的整体安全。

等保测评要求企业在密码学应用中遵循国家密码管理主管部门的要求,使用经认证核准的密码技术和产品,并建立健全的密钥管理制度。此外,等保测评还强调了密码算法的合规性和强度,以及密码应用的正确性和有效性。

综上所述,等保测评中的密码学应用分析是确保信息系统安全性的重要组成部分,它要求企业在设计和实施信息系统时,严格遵守相关的密码学标准和管理规定。

等保测评中对数据加密算法有哪些具体要求?

等保测评中的数据加密算法要求

在等保测评中,对数据加密算法的要求主要集中在以下几个方面:

-

加密算法的强度:等保测评要求使用强加密算法对数据进行加密,以确保数据的安全性。推荐使用的加密算法包括SM2、SM3、SM4等国密算法,这些算法在数据加密、签名验证等方面具有较高的安全性。

-

算法的适用性:企业应根据数据的敏感度和业务需求选择合适的加密算法。例如,对称加密算法如AES(高级加密标准)和非对称加密算法如RSA可以用于不同的数据保护场景。

-

算法的合规性:等保测评强调遵守相关法律法规,如《个人信息保护法》和《数据安全法》,这意味着所选用的加密算法和实践必须符合国家规定的安全标准。

-

算法的实施细节:在数据传输时,应使用SSL/TLS等协议加密传输通道,确保数据在传输过程中的安全;对于存储的数据,采用加密存储技术,保护静态数据免遭非法访问。

-

密钥管理:等保测评还涉及到密钥的管理,要求企业建立健全的密钥管理制度,确保加密密钥的安全生成、存储、分发和销毁。

综上所述,等保测评对数据加密算法的要求旨在确保数据在存储和传输过程中的保密性、完整性和可用性,防止未授权访问和数据泄露。企业在实施等保测评时,需要综合考虑算法的强度、适用性、合规性以及密钥管理等多方面因素。

等保测评对于身份认证技术有哪些具体要求?

等保测评中身份认证技术的要求

等保测评(信息安全等级保护测评)对身份认证技术提出了一系列具体要求,以确保信息系统的安全性和用户身份的合法性。以下是等保测评中关于身份认证技术的一些关键要求:

-

多因素认证:等保测评鼓励采用多因素认证(MFA)来提高身份认证的安全性。多因素认证通常包括两种或以上的身份验证方法,如知识因素(密码)、拥有因素(智能卡)和生物特征因素(指纹或面部识别)。

-

动态口令认证:系统应支持动态口令认证,这种认证方式可以提供一次性的密码,减少密码被猜测或窃取的风险。

-

生物特征识别:等保测评认可生物特征识别技术作为身份认证的一种手段,因为它们具有较高的独特性和难以伪造的特点。

-

最小权限原则:身份认证不仅要准确识别用户,还要确保用户只能访问与其职责相符的最小权限资源,以防止权限滥用。

-

访问控制列表(ACL)和角色基础访问控制(RBAC):等保测评要求使用这些机制来精细控制用户对网络设备、服务器等资源的访问权限。

-

动态访问控制:身份认证后,应根据用户行为、时间、地点等动态因素调整访问权限,以增强安全性。

-

用户身份管理:企业应建立用户身份管理系统,包括用户注册、身份验证、权限分配、审计和注销等流程,确保用户身份信息的准确性和安全性。

-

定期审核访问权限:定期审核用户访问权限,确保权限分配符合最小权限原则,并及时调整离职员工或变更角色的用户权限。

-

安全意识培训:加强用户安全意识培训,提高用户对身份认证重要性的认识,并教育用户识别和防范安全威胁。

这些要求旨在构建一个强大的身份认证和访问管理体系,作为信息安全的第一道防线,防止未授权访问和保护信息资产的安全。

等保测评中的密钥管理体系需要满足哪些条件?

等保测评中密钥管理体系的条件

在等保测评中,密钥管理体系是确保信息系统安全的关键组成部分。根据相关标准和要求,密钥管理体系需要满足以下条件:

- 安全性原则:密钥的生成、存储、使用和销毁等环节都必须保证高安全性,以防止未经授权的访问和数据泄露。

- 生命周期管理:密钥管理应覆盖密钥的整个生命周期,包括生成、分配、使用、更换和销毁,确保密钥在任何时候都是安全和有效的。

- 权限控制:密钥的生成和使用应严格限制在授权人员之间,确保只有经过身份验证和授权的人员才能接触到密钥。

- 备份与恢复:应有有效的密钥备份和恢复机制,以防止密钥意外丢失或损坏,并确保业务连续性。

- 审计与监控:密钥管理系统应具备审计追踪功能,记录所有关键操作,以便进行安全分析和事后审查。

- 合规性:密钥管理应遵循国家法律法规和行业标准,如《中华人民共和国密码法》和《信息系统密码应用测评要求》等。

- 人员培训:负责密钥管理的人员应接受专业培训,提高安全意识和操作技能,确保密钥管理的专业性和准确性。

- 与其他安全措施的协调:密钥管理应与其他安全控制措施如访问控制、数据加密和安全审计等相结合,形成综合的安全防护体系。

密钥管理体系的建设和运维应全面考虑上述条件,以通过等保测评,并确保信息系统的安全稳定运行。

相关文章:

等保测评中的密码学应用分析

等保测评中密码学应用的分析 等保测评(信息安全等级保护测评)是中国信息安全领域的一项重要活动,旨在评估信息系统的安全性,并根据评估结果给予相应的安全等级。在等保测评中,密码学应用分析是评估信息系统安全性的关键…...

LCR 007. 三数之和

文章目录 1.题目2.思路3.代码 1.题目 LCR 007. 三数之和 给定一个包含 n 个整数的数组 nums,判断 nums 中是否存在三个元素 a ,b ,c *,*使得 a b c 0 ?请找出所有和为 0 且 不重复 的三元组。 示例 1:…...

【入门01】arcgis api 4.x 创建地图、添加图层、添加指北针、比例尺、图例、卷帘、图层控制、家控件(附完整源码)

1.效果 2.代码 <!DOCTYPE html> <html lang"en"><head><meta charset"UTF-8"><meta name"viewport" content"widthdevice-width, initial-scale1.0"><title></title><link rel"s…...

STL迭代器标签

STL(标准模板库)迭代器标签是用来标识迭代器类型的分类机制。这些标签有助于确定迭代器的特性,比如它是否可以进行随机访问、是否支持修改元素等。主要的迭代器标签包括: Input Iterator:只读迭代器,可以顺…...

容器学习之SparseArray源码解析

1、SparseArray是android sdk 提供集合类,主要用来替换key 为int类型,value为Object类型的Hashmap 2、SparseArray和HashMap相比优缺点: 优点: 1、SparseArray存在一个int[]keys, 因此避免自动装箱 2、SparseArray扩容时只需要数…...

信创改造技术介绍

目录 服务发现和注册 Sentinel 核心功能 典型应用场景 gateway 网关的主要功能 Spring Cloud Gateway Kong Kong 的主要功能 Kong 的架构: Kong 的使用场景: Kong 的部署模式: 优势 Gateway与Sentinel区别 Gateway Sentinel …...

【可见的点——欧拉函数】

在数论,对正整数n,欧拉函数是小于或等于n的正整数中与n互质的数的数目(不包括1) 题目 思路 有三个点比较特殊(因为一来这三个点一定可见,同时也无法用gcd 1判断):(0&am…...

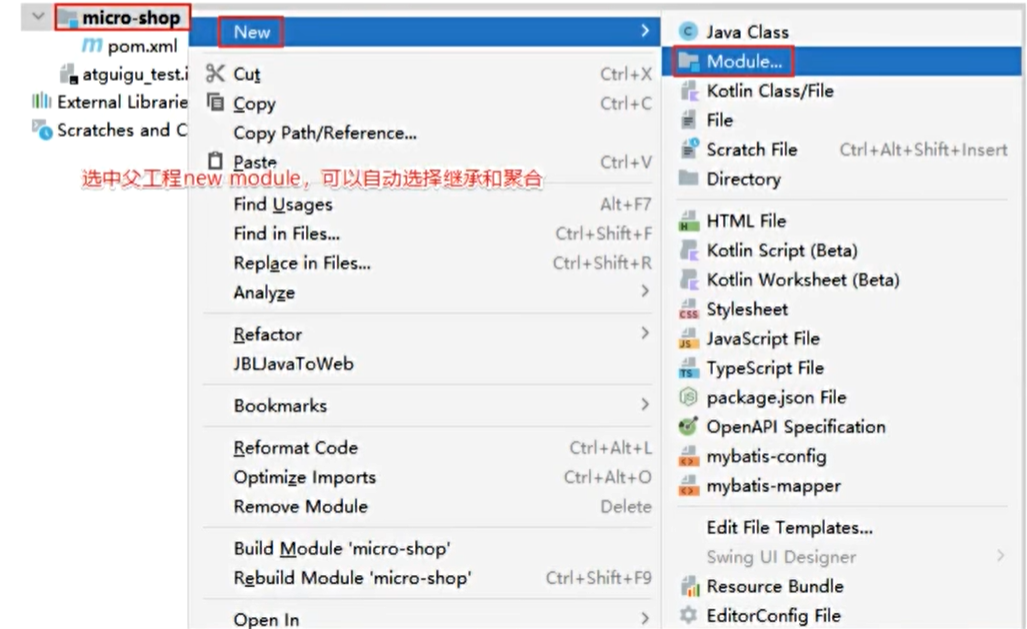

Maven重点学习笔记(包入门 2万字)

Maven依赖管理项目构建工具 尚硅谷 5h 2023最新版 一,Maven简介 1.为什么学习Maven 1.1, Maven是一个依赖管理工具 1️⃣ jar包的规模 随着我们使用越来越多的框架,或者框架封装程度越来越高,项目中使用的jar包也越来越多。项目中&…...

—— Vue3 + SpringCloud 5 + MyBatisPlus + MySQL 项目系列(基于 Zulu 11))

1.分页查询(后端)—— Vue3 + SpringCloud 5 + MyBatisPlus + MySQL 项目系列(基于 Zulu 11)

本手册是基于 Vue3 SpringCloud5 MyBatisPlus MySQL 的项目结构和代码实现,旨在作为一个教学案例进行讲解。为了使案例更具普适性,文档中的公司名称、实体类、表名以及字段名称等敏感信息均已脱敏。 项目结构概述 项目采用标准的分层架构࿰…...

机器学习与深度学习的区别:深入理解与应用场景

在人工智能(AI)的广阔领域中,机器学习和深度学习是两个核心概念,它们虽然紧密相关,但在定义、技术、数据处理能力、应用场景等方面存在显著差异。本文将深入探讨这些区别,帮助读者更好地理解并选择合适的技…...

)

C++学习笔记(45)

322、循环队列、信号量、生产/消费者模型的源代码 一、demo1.cpp // demo1.cpp,本程序演示循环队列的使用。 #include "_public.h" int main() { using ElemTypeint; squeue<ElemType,5> QQ; ElemType ee; // 创建一个数据元素。 cout << &qu…...

【2】图像视频的加载和显示

文章目录 【2】图像视频的加载和显示一、代码在哪写二、创建和显示窗口(一)导入OpenCV的包cv2(二)创建窗口(三)更改窗口大小 & 显示窗口(四)等待用户输入补充:ord()函…...

1. BOOT.BIN 2. 固化 3. 启动 4. SDK 5. 文件

在进行FPGA的开发与固化过程中,生成BOOT.BIN文件是一个重要的步骤。BOOT.BIN文件通常包含了系统启动所需的不同文件,以下是如何创建和使用该文件的详细说明。 ### 生成BOOT.BIN文件的步骤 1. **方法一:通过项目构建** - 右键单击项目…...

vue按钮接收键盘回车事件

了解了!如果您想让 Submit 按钮在按下回车键时被触发,可以在 Vue 组件中监听全局的键盘事件。以下是实现这一功能的示例: 示例代码 <template><div><inputtype"text"v-model"inputValue"placeholder&qu…...

腾讯云点播及声音上传

文章目录 1、开通腾讯云点播2、获取腾讯云API密钥3、完成声音上传3.1、引入依赖3.2、参考:接入点地域3.3、参考:任务流设置3.4、首先修改配置:3.4.1、 3.5、TrackInfoApiController --》 uploadTrack()3.6、VodServiceImpl --》 uploadTrack(…...

如何查看服务器是否有raid阵列卡以及raid类型

要查看服务器是否配置了RAID阵列卡以及RAID的类型,可以使用多种方法。以下是一些常用的命令和步骤: 1. 使用 lspci 命令 这个命令可以列出所有的PCI设备,包括RAID控制器。 lspci | grep -i raid 如果输出中有RAID相关的设备信息,那…...

工博会动态 | 来8.1馆 看桥田如何玩转全场

北京时间2024年9月24日,中国国际工业博览会开幕,桥田智能(8.1馆A001)推出心意三重奏,有没有小伙伴们发现呢?现在,让我们一起city walk下! 桥田显眼包横空出道 有小伙伴已经发现&…...

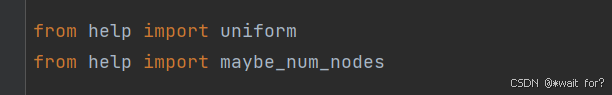

新版torch_geometric不存在uniform、maybe_num_nodes函数问题(Prune4ED论文报错解决)

这是在复现论文“Towards accurate subgraph similarity computation via neural graph pruning”时遇到的报错。 ImportError: cannot import name uniform from torch_geometric.nn.pool.topk_pool 一、报错原因 论文作者使用的是2.1.0版本的torch_geometric。而我安装了2.…...

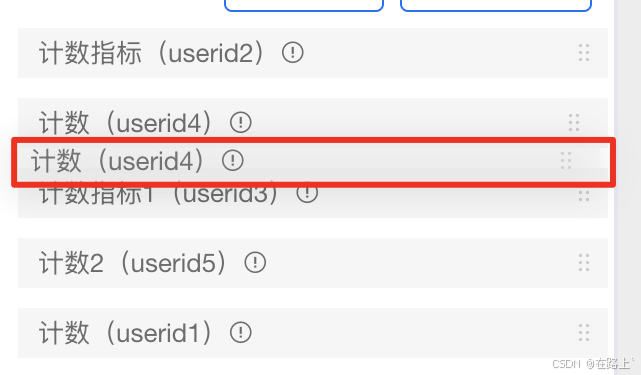

实现简易 vuedraggable 的拖拽排序功能

一、案例效果 拖拽计数4实现手动排序 二、案例代码 <draggable:list"searchResult.indicator":group"{ name: indicators }"item-key"field"handle".drag-handle-icon"><divclass"field-item"v-for"(item…...

第L2周:机器学习|线性回归模型 LinearRegression:2. 多元线性回归模型

本文为365天深度学习训练营 中的学习记录博客原作者:K同学啊 任务: ●1. 学习本文的多元线形回归模型。 ●2. 参考文本预测花瓣宽度的方法,选用其他三个变量来预测花瓣长度。 一、多元线性回归 简单线性回归:影响 Y 的因素唯一&…...

微软DebugMCP:可视化调试MCP协议,解决AI与工具通信黑盒问题

1. 项目概述:当你的AI助手开始“自言自语”,你需要一个调试器 最近在折腾AI应用开发的朋友,估计没少跟各种“智能体”打交道。无论是基于OpenAI的GPTs,还是那些能联网、能调用工具的自定义助手,它们背后的核心通信协议…...

如何安全备份微信聊天记录:PyWxDump工具使用全指南

如何安全备份微信聊天记录:PyWxDump工具使用全指南 【免费下载链接】PyWxDump 删库 项目地址: https://gitcode.com/GitHub_Trending/py/PyWxDump 你是否曾因误删重要微信对话而懊悔不已?是否想永久保存珍贵聊天记录却不知从何下手?Py…...

对比直接使用厂商 API 体验 Taotoken 在路由容灾上的价值

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 对比直接使用厂商 API 体验 Taotoken 在路由容灾上的价值 在开发依赖大模型能力的应用时,服务的连续性与稳定性是保障用…...

Boss直聘职位数据自动化采集:Python爬虫架构设计与工程实践

1. 项目概述与核心价值最近在技术社区里,看到不少朋友在讨论一个叫longsizhuo/BossZhiPin_Job_Search的项目。光看名字,你大概就能猜到,这是一个跟“Boss直聘”和“职位搜索”相关的自动化工具。作为一个在招聘数据分析和自动化领域摸爬滚打了…...

基于Helm Chart的JupyterHub生产级部署与运维实战指南

1. 项目概述:为什么我们需要一个可扩展的JupyterHub部署方案?如果你在团队里负责过数据科学或机器学习平台的搭建,大概率会为Jupyter Notebook的部署和管理头疼过。单个Jupyter Notebook服务给一两个人用还行,一旦团队规模扩大到十…...

数据流编排与异步任务调度中间件kelivo部署与实战指南

1. 项目概述与核心价值最近在折腾一个挺有意思的项目,叫“Chevey339/kelivo”。乍一看这个标题,可能有点摸不着头脑,它不像那些直接告诉你“XX管理系统”或“XX工具库”的项目名那么直白。但恰恰是这种看似神秘的命名,背后往往隐藏…...

基于双线性插值的AMG8833热成像分辨率提升方案与嵌入式实现

1. 项目概述:从8x8到15x15,一次软件驱动的热成像分辨率革命如果你玩过基于AMG8833这类低成本红外热成像传感器的项目,大概率会对它那8x8的“马赛克”图像印象深刻——64个像素点,勉强能看出个温度轮廓,但细节ÿ…...

SoC片上系统:从架构原理到选型实战的深度解析

1. 项目概述:从“黑盒子”到“智慧核心”的认知跃迁在电子产品的世界里,我们常常惊叹于一部智能手机的纤薄与强大,它既能流畅播放高清视频,又能处理复杂的游戏画面,还能实时连接网络、定位导航。这一切的背后ÿ…...

)

计算机毕业设计OpenCV多特征融合的疲劳驾驶检测系统 图像处理 深度学习 大数据毕业设计(源码+LW+PPT+讲解)

温馨提示:本人主页置顶文章(点我)开头有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:本人主页置顶文章(点我)开头有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:本人主页置顶文章(点我)开头有 CSDN 平台…...

Helm-Git插件:无缝集成Git与Helm,实现Kubernetes Chart的GitOps部署

1. 项目概述:Helm与Git的桥梁 如果你和我一样,长期在Kubernetes生态里打转,那你对Helm一定不陌生。作为Kubernetes的包管理器,它用Chart这个概念,把复杂的应用部署打包得井井有条。但不知道你有没有遇到过这样的场景&…...