零信任如何增强网络物理系统 (CPS) 安全性

远程访问对于管理关键基础设施至关重要,因为它允许企业优化和扩展运营并保持效率。然而,它也带来了许多安全漏洞,而且随着连接设备数量的增加,这些漏洞只会越来越多。

到 2025 年,企业和消费者环境中的物联网设备数量将超过410 亿台。确保远程访问安全是关键基础设施组织保护其物联网设备的首要任务。

然而,这个过程说起来容易做起来难。这是因为许多组织仍在使用传统的访问解决方案,如 VPN 和 Jump Box,这些解决方案不适合保护其扩展物联网 (XIoT)环境。

相反,组织应该使用集成安全原则的解决方案,例如身份治理和管理 (IGA)、特权访问管理 (PAM) 和零信任网络访问 (ZTNA)。

什么是零信任网络访问 (ZTNA)?

零信任网络访问 (ZTNA) 安全模型提供对应用程序、数据和服务的安全远程访问,无论用户身在何处。

零信任遵循“永不信任,始终验证”的原则,仅提供对用户明确授予的服务的访问权限。

零信任架构是边界安全模型的替代方案,该模型假设您只能信任网络边界内的用户和设备。

随着数字化转型的出现,这种方法已经过时,远程访问已在各个行业广泛普及。

尽管如此,采用 ZTNA 需要目前实施传统安全方法的关键基础设施组织转变思维方式。

目前,将远程访问集成到关键基础设施中会产生各种风险和安全漏洞,例如网络交叉的可能性或更高的供应链风险。

ZTNA 与 VPN 相比的优势

随着物理系统 CPS 环境中的连接性不断增强,以改善业务成果,组织通常会转向传统的访问解决方案,如 VPN 和跳转服务器。

然而,根据 Gartner 的说法,这些方法“已被证明越来越不安全且管理复杂。它们还通常缺乏提供对单个设备的访问的粒度,而是提供对整个网络的访问。

这是因为这些解决方案不是为 CPS 环境独特的运营约束、安全考虑或人员需求而构建的。

与实施 ZTNA 等基础安全原则的解决方案相比,VPN 在以下方面存在不足:

访问控制

零信任网络访问能够根据身份、设备状态和其他因素实施细粒度的访问控制。

另一方面,VPN 在对用户进行身份验证后提供更广泛的访问权限。

它们不允许您实施零信任方法,可能会造成访问漏洞。

信任模型

ZTNA 假设零信任,这意味着访问永远不会基于网络位置或用户身份等因素而得到隐式信任。

VPN 依赖于基于边界的模型,假设信任基于公司网络内的位置或成功的身份验证。

一旦进入,用户通常会被授予广泛的访问权限,这可能会带来安全威胁。

网络架构

ZTNA 将访问控制与网络拓扑分离开来,无论位置或网络如何,都可以安全地提供对资源的访问。

VPN 或其他以网络为中心的方法可能会受到网络约束的限制,并且管理起来可能很复杂。

态势

零信任网络访问通过在整个会话期间不断验证用户和设备的可信度,最大限度地减少了攻击面,并提供了更强大的安全态势。

VPN 可能会带来安全风险,包括 VPN 控制漏洞、加密弱点或对静态访问控制的依赖。

用户体验

ZTNA 根据用户上下文提供无缝且无摩擦的资源访问。这些访问控制以透明方式应用,最大限度地减少了对生产力的干扰。

如果用户在远程访问资源时遇到连接问题、身份验证挑战或性能瓶颈,VPN 可能会给用户体验带来麻烦。

| 类型 | ZTNA | VPN |

| 访问控制 | 细粒度的、基于上下文的访问控制。 | 更广泛的、基于周边的控制。 |

| 信任模型 | 假设零信任,要求每次访问尝试都进行验证。 | 信任但验证模型,根据初始身份验证授予访问权限。 |

| 网络架构 | 微分段和应用程序级隔离。 | 依赖集中式 VPN 网关和网络边界防御。 |

| 态势 | 在授予访问权限之前持续评估设备健康状况和环境。 | 除了初始身份验证之外,对设备姿态的可见性有限。 |

| 用户体验 | 它可能涉及更多的身份验证步骤,但提供根据特定要求定制的访问权限。 | 身份验证更简单,但访问控制的灵活性有限。 |

什么方法适合您的组织?

尽管 VPN 在过去为组织提供远程连接方面非常有效,但它们并不能完全解决现代工作环境的网络安全挑战和要求。

此外,根据调查,组织面临着远程访问工具泛滥的问题,目前有55% 的组织在其工业网络中部署了四个或更多远程访问工具。

更令人担忧的是,79% 的组织使用的解决方案缺乏针对 OT 环境的关键安全控制。

这些工具缺乏基本的特权访问管理功能,例如会话记录、审计、基于角色的访问控制,甚至缺乏基本的安全功能,例如多因素身份验证 (MFA)。

使用这些类型的工具的后果是管理多种解决方案会增加高风险暴露和额外的运营成本。

因此,越来越多的组织正在探索替代解决方案,例如集成 ZTNA 原则、IGA 和远程特权访问管理 (RPAM) 的解决方案,以增强安全性并有效适应不断变化的威胁形势。

身份治理和管理 (IGA)

IGA 涉及数字身份管理,以增强网络安全。了解数字身份在整个系统中的使用、监控和保护方式至关重要。

IGA 的主要目标是确保合适的个人能够在合适的时间出于合适的理由访问合适的资源。

如果不使用 IGA 原则或实施 IGA 框架,组织可能会成为未经授权的远程访问的受害者,并增加遭受网络攻击的风险。

远程特权访问管理 (RPAM)

RPAM 涉及控制、管理和监控特权用户或对组织内系统具有管理或特殊访问权限的用户对关键系统的远程访问。

RPAM 的目标是帮助组织降低风险并缩小组织攻击面,同时提高管理效率和运营敏捷性。

由于数字化转型和远程工作的日益普及,这种方法变得越来越重要。然而,许多组织可能会发现很难找到适合其独特需求的正确 RPAM 解决方案。

相关文章:

零信任如何增强网络物理系统 (CPS) 安全性

远程访问对于管理关键基础设施至关重要,因为它允许企业优化和扩展运营并保持效率。然而,它也带来了许多安全漏洞,而且随着连接设备数量的增加,这些漏洞只会越来越多。 到 2025 年,企业和消费者环境中的物联网设备数量…...

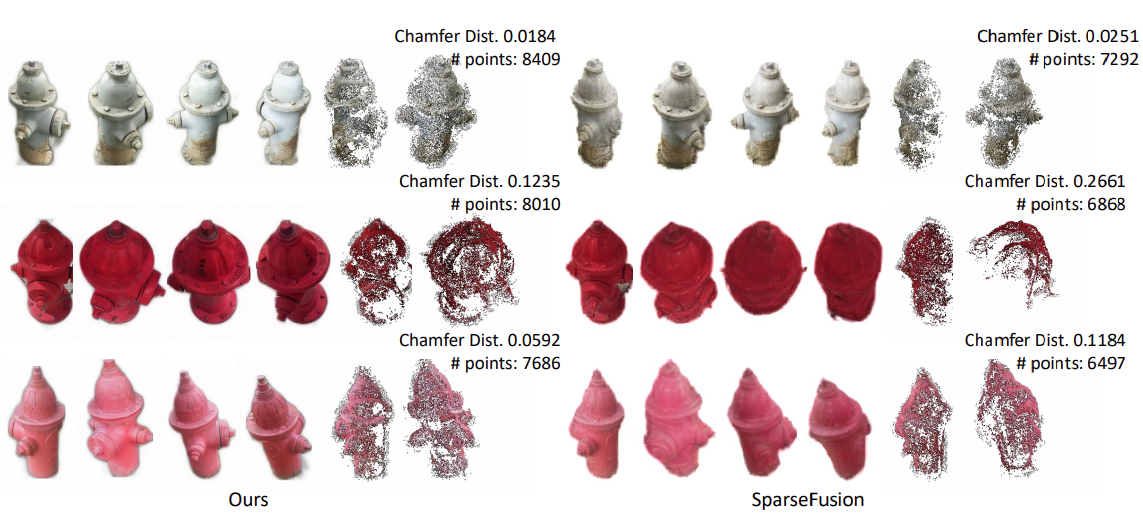

V3D——从单一图像生成 3D 物体

导言 论文地址:https://arxiv.org/abs/2403.06738 源码地址:https://github.com/heheyas/V3D.git 人工智能的最新进展使得自动生成 3D 内容的技术成为可能。虽然这一领域取得了重大进展,但目前的方法仍面临一些挑战。有些方法速度较慢&…...

计算机网络期末复习真题(附真题答案)

前言: 本文是笔者在大三学习计网时整理的笔记,哈理工的期末试题范围基本就在此范畴内,就算真题有所更改,也仅为很基础的更改数值,大多跑不出这些题,本文包含简答和计算等大题,简答的内容也可能…...

Unity 的 UI Event System 是一个重要的框架

Unity 的 UI Event System 是一个重要的框架,用于处理用户界面中的输入事件。以下是它的主要特点和功能: 1. 事件管理 UI Event System 负责捕获和管理来自用户的输入事件,如鼠标点击、触摸、键盘输入等。 2. 事件传播 事件通过层次结…...

第十三章 集合

一、集合的概念 集合:将若干用途、性质相同或相近的“数据”组合而成的一个整体 Java集合中只能保存引用类型的数据,不能保存基本类型数据 数组的缺点:长度不可变 Java中常用集合: 1.Set(集):集合中的对象不按特定方式排序&a…...

子非线程池中物

线程池,又好上了 有任务队列 任务要处理就直接放到里面 预先创建好线程,本质上也是一个生产消费模型 线程池真是麻烦啊 我们可以直接沿用之前写过的代码,Thread.hpp: #pragma once #include <iostream> #include <functional&…...

Unraid的cache使用btrfs或zfs?

Unraid的cache使用btrfs或zfs? 背景:由于在unraid中添加了多个docker和虚拟机,因此会一直访问硬盘。然而,单个硬盘实在难以让人放心。在阵列盘中,可以通过添加校验盘进行数据保护,在cache中无法使用xfs格式…...

微服务实战——平台属性

平台属性 中间表复杂业务 /*** 获取分类规格参数(模糊查询)** param params* param catelogId* param type type"base"时查询基础属性,type"sale"时查询销售属性* return*/ Override public PageUtils listByCatelogId…...

半监督学习与数据增强(论文复现)

半监督学习与数据增强(论文复现) 本文所涉及所有资源均在传知代码平台可获取 文章目录 半监督学习与数据增强(论文复现)概述算法原理核心逻辑效果演示使用方式 概述 本文复现论文提出的半监督学习方法,半监督学习&…...

css3-----2D转换、动画

2D 转换(transform) 转换(transform)是CSS3中具有颠覆性的特征之一,可以实现元素的位移、旋转、缩放等效果 移动:translate旋转:rotate缩放:scale 二维坐标系 2D 转换之移动 trans…...

SQL进阶技巧:统计各时段观看直播的人数

目录 0 需求描述 1 数据准备 2 问题分析 3 小结 如果觉得本文对你有帮助,那么不妨也可以选择去看看我的博客专栏 ,部分内容如下: 数字化建设通关指南 专栏 原价99,现在活动价39.9,十一国庆后将上升至59.9&#…...

Stream流的终结方法

1.Stream流的终结方法 2.forEach 对于forEach方法,用来遍历stream流中的所有数据 package com.njau.d10_my_stream;import java.util.ArrayList; import java.util.Arrays; import java.util.Collections; import java.util.function.Consumer; import java.util…...

JavaWeb——Vue组件库Element(4/6):案例:基本页面布局(基本框架、页面布局、CSS样式、完善布局、效果展示,含完整代码)

目录 步骤 基本页面布局 基本框架 页面布局 CSS样式 完善布局 效果展示 完整代码 Element 的基本使用方式以及常见的组件已经了解完了,接下来要完成一个案例,通过这个案例让大家知道如何基于 Element 中的各个组件制作一个完整的页面。 案例&am…...

【c++】 模板初阶

泛型编程 写一个交换函数,在学习模板之前,为了匹配不同的参数类型,我们可以利用函数重载来实现。 void Swap(int& a, int& b) {int c a;a b;b c; } void Swap(char& a, char& b) {char c a;a b;b c; } void Swap(dou…...

R 语言 data.table 大规模数据处理利器

前言 最近从一个 python 下的 anndata 中提取一个特殊处理过的单细胞矩阵,想读入R用来画图(个人比较喜欢用R可视化 ),保存之后,大概几个G的CSV文件,如果常规方法读入R,花费的时间比较久&#x…...

Java 静态代理详解:为什么代理类和被代理类要实现同一个接口?

在 Java 开发中,代理模式是一种常用的设计模式,其中代理类的作用是控制对其他对象的访问。代理模式分为静态代理和动态代理,在静态代理中,代理类和被代理类都需要实现同一个接口。这一机制为实现透明的代理行为提供了基础…...

OpenCV C++霍夫圆查找

OpenCV 中的霍夫圆检测基于 霍夫变换 (Hough Transform),它是一种从边缘图像中识别几何形状的算法。霍夫圆检测是专门用于检测图像中的圆形形状的。它通过将图像中的每个像素映射到可能的圆参数空间,来确定哪些像素符合圆形状。 1. 霍夫变换的原理 霍夫…...

H.264编解码介绍

一、简介 H.264,又称为AVC(Advanced Video Coding),是一种广泛使用的视频压缩标准。它由国际电信联盟(ITU)和国际标准化组织(ISO)联合开发,并于2003年发布。 H.264的发展历史可以追溯到上个世纪90年代。当时,视频压缩技术的主要标准是MPEG-2,但它在压缩率和视频质…...

Java | Leetcode Java题解之第450题删除二叉搜索树中的节点

题目: 题解: class Solution {public TreeNode deleteNode(TreeNode root, int key) {TreeNode cur root, curParent null;while (cur ! null && cur.val ! key) {curParent cur;if (cur.val > key) {cur cur.left;} else {cur cur.rig…...

【CViT】Deepfake Video Detection Using Convolutional Vision Transformer

文章目录 Deepfake Video Detection Using Convolutional Vision Transformerkey points**卷积视觉变压器**FLViT实验总结Deepfake Video Detection Using Convolutional Vision Transformer 会议/期刊:2021 作者: key points 提出了一种用于检测深度伪造的卷积视觉变压器…...

ROFL-Player:英雄联盟回放播放终极解决方案

ROFL-Player:英雄联盟回放播放终极解决方案 【免费下载链接】ROFL-Player (No longer supported) One stop shop utility for viewing League of Legends replays! 项目地址: https://gitcode.com/gh_mirrors/ro/ROFL-Player 如果你是一名英雄联盟玩家&#…...

通过Homebrew Tap在macOS一键部署AdGuard Home实现DNS过滤

1. 项目概述与核心价值如果你是一名 macOS 或 Linux 用户,同时又对网络内容过滤、广告拦截或者隐私保护有需求,那么你很可能听说过或正在使用像 AdGuard Home、Pi-hole 这样的 DNS 层面的过滤方案。这些工具通过在本地网络设置一个 DNS 服务器࿰…...

XUnity.AutoTranslator完整指南:为Unity游戏实现实时自动翻译的终极解决方案

XUnity.AutoTranslator完整指南:为Unity游戏实现实时自动翻译的终极解决方案 【免费下载链接】XUnity.AutoTranslator 项目地址: https://gitcode.com/gh_mirrors/xu/XUnity.AutoTranslator 你是否曾经因为语言障碍而无法畅玩心爱的日系RPG或欧美独立游戏&a…...

前端工程化:依赖管理最佳实践

前端工程化:依赖管理最佳实践 前言 依赖管理是前端工程化的基础!如果你的项目依赖管理混乱,那你的项目就像一个堆满杂物的仓库,难以维护。今天我就来给大家讲讲前端依赖管理的最佳实践。 为什么需要依赖管理 版本控制:…...

智慧交通系统安全漏洞深度解析:从明文传输到固件攻击的防御启示

1. 项目概述:一次对智慧交通“神经末梢”的深度安全审视2014年的DEF CON黑客大会,向来是安全研究的风向标。那一年,IOActive的首席技术官Cesar Cerrudo在台上展示的,不是某个炫酷的软件漏洞,而是一个关于我们每天经过的…...

ARM系统指令与内存管理深度解析

1. ARM系统指令概述与内存管理基础在ARM架构中,系统指令扮演着关键角色,它们为操作系统和底层软件开发提供了必要的硬件控制接口。这些指令通常运行在特权模式下,用于执行诸如内存管理、缓存控制、系统配置等敏感操作。ATS1CPWP、BPIALL和CCS…...

ARMv8地址转换机制与TCR_EL2寄存器详解

1. ARMv8地址转换机制概述在ARMv8架构中,地址转换是连接虚拟地址空间和物理内存的核心机制。这种转换通过多级页表结构实现,允许操作系统和hypervisor灵活地管理内存资源。作为系统程序员,理解这个机制的工作原理对开发高效可靠的系统软件至关…...

ANSYS Workbench网格划分进阶:扫掠、多区与2D网格的实战精解

1. 扫掠网格划分:从原理到实战技巧 第一次用ANSYS Workbench做薄壁结构分析时,我对着那个复杂的几何模型发呆了半小时——到底该选哪种网格划分方法?直到掌握了扫掠网格的精髓,才发现原来处理这类问题可以如此高效。扫掠网格特别适…...

MMEE框架:矩阵编码与符号剪枝优化深度学习数据流

1. MMEE框架概述:重新定义注意力融合数据流优化在深度学习硬件加速器领域,数据流优化一直是提升计算效率的核心挑战。传统方法在处理Transformer等模型的注意力融合操作时,往往面临搜索空间爆炸和优化效率低下的问题。MMEE框架的提出…...

大模型多格式量化训练技术解析与应用实践

1. 多格式量化训练技术解析在大语言模型部署实践中,量化技术已经成为平衡计算效率和模型性能的关键手段。传统量化方案通常需要为每种目标精度单独训练和存储模型,这在资源受限的边缘设备上会带来显著的存储和管理开销。多格式量化训练(Multi-format QAT…...