关于摩托车一键启动无钥匙进入、智能科技创新

摩托车一键启动无钥匙进入功能

一、工作原理

摩托车的一键启动无钥匙进入功能采用了世界最先进的RFID无线射频技术和最先进的车辆身份编码识别系统,率先应用小型化、小功率射频天线的开发方案,并成功融合了遥控系统和无钥匙系统,沿用了传统的整车电路保护,真正实现了双重射频系统、双重防盗保护。以移动管家摩托车一键启动无钥匙进入系统(型号MT168)为例,当带感应器到车前1米内坐上车,先按一下一键启动开关,主机发PKE信号给遥控器,遥控器收到信号给主机撤防,仪表电源自动打开,启动后按钮 LED长亮,摩托车通电启动后可以正常开车;停车熄火时,短按一键启动开关,关闭电源,离开车4米后,主机自动防盗;在PKE感应方面,带感应遥控器走开2 - 3米,自动锁车进入防盗状态,无法用车,按一键启动不起作用等功能也体现了其工作原理中的防盗设计等多方面原理内容。另外,遥控启动时,连续按2次启动键,摩托车自动点火启动(一次未启动成功,可多次启动,但刹车灯损坏时,无法遥控启动,强烈建议遥控启动前将摩托车置于空挡),遥控启动状态下,按一下键,摩托车立即熄火,喇叭、方向灯不动作等也是该系统工作原理的一部分体现。同时部分系统在开启动状态,长按遥控器防盗键3秒,喇叭叫3声,PKE感应功能关闭;在闭关状态下,长按遥控器防盗键3秒,喇叭叫2声,PKE感应功能开启,这都是基于RFID等技术下该功能的工作逻辑。

LED长亮,摩托车通电启动后可以正常开车;停车熄火时,短按一键启动开关,关闭电源,离开车4米后,主机自动防盗;在PKE感应方面,带感应遥控器走开2 - 3米,自动锁车进入防盗状态,无法用车,按一键启动不起作用等功能也体现了其工作原理中的防盗设计等多方面原理内容。另外,遥控启动时,连续按2次启动键,摩托车自动点火启动(一次未启动成功,可多次启动,但刹车灯损坏时,无法遥控启动,强烈建议遥控启动前将摩托车置于空挡),遥控启动状态下,按一下键,摩托车立即熄火,喇叭、方向灯不动作等也是该系统工作原理的一部分体现。同时部分系统在开启动状态,长按遥控器防盗键3秒,喇叭叫3声,PKE感应功能关闭;在闭关状态下,长按遥控器防盗键3秒,喇叭叫2声,PKE感应功能开启,这都是基于RFID等技术下该功能的工作逻辑。

二、操作步骤

- 启动车辆

- 正常启动:带感应器到车前1米内坐上车,先按一下一键启动开关,主机发PKE信号给遥控器,遥控器收到信号给主机撤防,仪表电源自动打开,然后就可以正常启动摩托车,启动后按钮LED长亮,表示摩托车通电启动成功3。

- 遥控启动:连续按2次启动键,摩托车自动点火启动(若一次未启动成功,可多次启动,但刹车灯损坏时,无法遥控启动,所以强烈建议遥控启动前将摩托车置于空挡)。

- 关闭车辆

- 正常熄火:短按一键启动开关,关闭电源,离开车4米后,主机自动防盗。

- 遥控熄火:遥控启动状态下,按一下键,摩托车立即熄火,喇叭、方向灯不动作。

- PKE感应相关操作

- 关闭PKE感应功能:在开启动状态,长按遥控器防盗键3秒,喇叭叫3声,PKE感应功能关闭。

- 开启PKE感应功能:在闭关状态下,长按遥控器防盗键3秒,喇叭叫2声,PKE感应功能开启。

三、优势

- 便捷性

- 不用再掏出钥匙解锁,拿着钥匙走到车辆所能探索的范围之内,便可以实现打开车辆储物箱、车辆通电、启动等功能,只要保证PKE智能钥匙携带在身上,而在车的旁边,就可以对车进行操控,避免了丢钥匙、找钥匙的烦恼,启动车辆时无需再进行传统的钥匙插入、扭动等操作,整个过程更加简便快捷,提升了用户体验4。

- 安全性

- 采用了先进的身份编码识别系统以及双重射频系统、双重防盗保护,能够加强车辆在防盗以及安全方面的性能。例如在PKE智能感应钥匙离开车一定距离后自动锁车进入防盗状态,相比传统的机械锁,增加了一道防盗防线。并且在启动发动机时,能比普通的发动机启动方式更好的对发动机进行保护,以免在点火的过程中因为无法掌控点火时间而对发动机和点火装置造成不必要的损伤4。

相关文章:

关于摩托车一键启动无钥匙进入、智能科技创新

摩托车一键启动无钥匙进入功能 一、工作原理 摩托车的一键启动无钥匙进入功能采用了世界最先进的RFID无线射频技术和最先进的车辆身份编码识别系统,率先应用小型化、小功率射频天线的开发方案,并成功融合了遥控系统和无钥匙系统,沿用了传统…...

怎么找矩阵系统,怎么源码搭建,源头技术开发需要哪些支持

一、引言 在进行矩阵系统源码搭建时,选择合适的工具至关重要。正确的工具选择不仅可以提高开发效率,还能确保系统的稳定性、可扩展性和性能。本文将探讨在矩阵系统源码搭建过程中如何选择合适的工具。 二、前端开发工具选择 前端框架 React:由…...

)

云原生化 - 工具镜像(简约版)

在微服务和云原生环境中,容器化的目标之一是尽可能保持镜像小型化以提高启动速度和减少安全风险。然而,在实际操作中,有时候需要临时引入一些工具来进行调试、监控或问题排查。Kubernetes提供了临时容器(ephemeral containers&…...

uni-app如何搭建项目(一步一步教程)

来来来,看这里 uni-app新建项目教程uni-app项目结构 首先我们要有一个HBuilder这个软件,然后我们来搭建uni-app项目 uni-app新建项目教程 首先我们打开这个HBuilder软件,好我们就出现这个界面,我们点击新建项目 然后我们选择…...

与原型(prototype))

javascript中原型链(__proto__)与原型(prototype)

JavaScript中原型链(proto)与原型(prototype) 在JavaScript中,理解原型链(__proto__)和原型(prototype)对于深入掌握面向对象编程至关重要。本文将通过示例代码,详细解析__proto__和prototype之间的关系&a…...

基于多种机器学习的酒店客户流失预测模型的研究与实现

文章目录 有需要本项目的代码或文档以及全部资源,或者部署调试可以私信博主项目介绍实现过程 有需要本项目的代码或文档以及全部资源,或者部署调试可以私信博主 项目介绍 项目背景: 在当今竞争激烈的酒店行业中,预测和防止客户流…...

Unity实现自定义图集(三)

以下内容是根据Unity 2020.1.0f1版本进行编写的 1、实现编辑器模式下进游戏前Pack全部自定义图集 同Unity的图集一样,Unity的编辑器模式会在进游戏前把全部的SpriteAtlas都打一次图集,如图: 我们也实现这样的效果。 首先需要获取全部的图集路径。因为目前使用的是以.…...

【测开面试真题】

针对地图导航设计测试用例 文章目录 1. selenium 定位元素的方式有几种?2. 自动化测试能够取代人工测试吗?3. 什么是回归测试? 1. selenium 定位元素的方式有几种? 🐧①通过CSS选择器定位;🐧②…...

RelationGraph实现工单进度图——js技能提升

直接上图: 从上图中可以看到整个工单的进度是从【开始】指向【PCB判责】【完善客诉】【PCBA列表】,同时【完善客诉】又可以同时指向【PCB判责】【PCBA列表】,后续各自指向自己的进度。 直接上代码: 1.安装 1.1 Npm 方式 npm …...

针对脚本爬虫攻击的防御策略与实现

随着互联网的发展,网站和应用程序面临着越来越多的自动化攻击,其中包括使用脚本进行的大规模数据抓取,即所谓的“爬虫攻击”。这类攻击不仅影响网站性能,还可能导致敏感数据泄露。本文将探讨如何识别爬虫攻击,并提供一…...

JVM发展历程

JVM发展历程 Sun Classic VM 早在1996年Java1.0版本的时候,Sun公司发布了一款名为sun classic VM的Java虚拟机,它同时也是世界上第一款商用Java虚拟机,JDK1.4时完全被淘汰。这款虚拟机内部只提供解释器。现在还有及时编译器,因此…...

C语言 | Leetcode C语言题解之第470题用Rand7()实现Rand10()

题目: 题解: // The rand7() API is already defined for you. // int rand7(); // return a random integer in the range 1 to 7int rand10() {while(true) {int index (rand7() - 1) * 7 rand7(); if(index < 40) return index % 10 1; } }...

【JavaScript】拷贝对象的几种方式与对比

#工作中拷贝对象是常有的事,我们需要分清楚深浅拷贝,一般来说要做的都是深拷贝,不然会有关联影响# 解构赋值 es6新语法,简洁是简洁,但是需要注意深拷贝只针对第一层 使用方式:{...obj} let stu {name:…...

高防服务器为何有时难以防御CC攻击及其对策

高防服务器通常被用来抵御各种类型的DDoS攻击,包括CC(Challenge Collapsar)攻击。然而,在某些情况下,即使是配备了高级防护措施的高防服务器也可能难以完全防御CC攻击。本文将探讨导致这一现象的原因,并提供…...

性能测试工具locust —— Python脚本参数化!

1.1.登录用户参数化 在测试过程中,经常会涉及到需要用不同的用户登录操作,可以采用队列的方式,对登录的用户进行参数化。如果数据要保证不重复,则取完不再放回;如可以重复,则取出后再返回队列。 def lo…...

Java中的拦截器、过滤器及监听器

过滤器(Filter)监听器(Listener)拦截器(Interceptor)关注点web请求系统级别参数、对象Action(部分web请求)如何实现函数回调事件Java反射机制(动态代理)应用场…...

Nginx 和 Lua 设计黑白名单

使用 Nginx 和 Lua 设计黑白名单机制,借助 Redis 存储 在现代网络应用中,安全性是一个不可忽视的关键因素。应用程序需要能够有效地管理访问权限,以保护其资源不被恶意用户攻击。黑白名单机制是实现访问控制的一种有效方式。本文将详细介绍如…...

【部署篇】Redis-01介绍

一、Redis介绍 1、什么是Redis? Redis,英文全称是Remote Dictionary Server(远程字典服务),Redis是一个开源的、使用ANSI C语言编写的Key-Value存储系统,支持网络、可基于内存亦可持久化。 它提…...

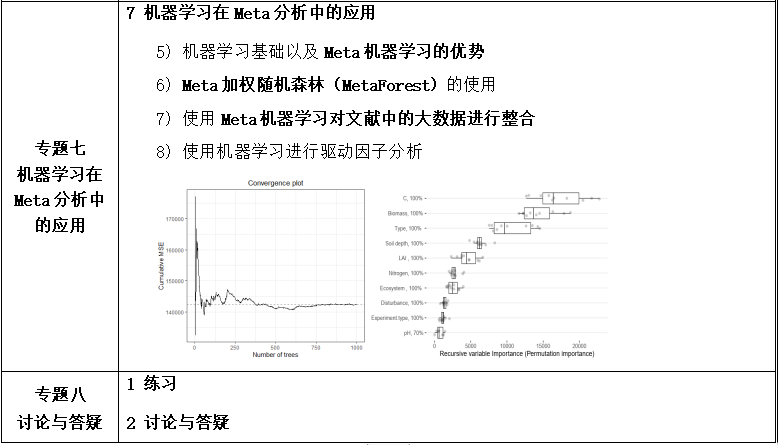

R语言的Meta分析【全流程、不确定性分析】方法与Meta机器学习技术应用

Meta分析是针对某一科研问题,根据明确的搜索策略、选择筛选文献标准、采用严格的评价方法,对来源不同的研究成果进行收集、合并及定量统计分析的方法,最早出现于“循证医学”,现已广泛应用于农林生态,资源环境等方面。…...

【text2sql】ReFSQL检索生成框架

论文标题为《ReFSQL: A Retrieval-Augmentation Framework for Text-to-SQL Generation》,发表在 EMNLP 2023 上。ReFSQL框架通过结构增强检索器来获取与当前问题语义和模式结构相似的样本,然后通过对比学习机制来引导模型学习到这些样本的特定知识&…...

Unity游戏接入TapTap登录,从后台配置到打包上线的完整避坑指南

Unity游戏接入TapTap登录的全流程避坑指南:从配置到上线的实战经验 在独立游戏开发领域,TapTap平台凭借其庞大的用户基础和便捷的登录系统,已成为许多开发者的首选接入方案。然而,从后台配置到最终打包上线的完整流程中࿰…...

Kubernetes部署Valheim游戏服务器:云原生架构实践指南

1. 项目概述:当维京英灵殿遇上Kubernetes如果你和我一样,既沉迷于《英灵神殿》(Valheim)里那种与三五好友一起伐木、采矿、建造长屋,然后被巨魔追得满地图跑的原始乐趣,又恰好是一名整天和容器、编排系统打…...

从PUMA560到你的项目:手把手教你将经典DH建模流程迁移到自定义机械臂

从PUMA560到自定义机械臂:DH建模实战迁移指南 当机械臂从教科书案例走向真实项目时,最令人头疼的莫过于面对一个全新构型却不知如何下手。本文将以工业界经典的PUMA560为跳板,拆解一套可迁移的DH建模方法论,带您跨越从理论到实践的…...

Ix开源平台:基于Kubernetes的私有云与家庭实验室一体化管理方案

1. 项目概述与核心价值最近在折腾一个叫Ix的开源项目,它来自ix-infrastructure这个组织。乍一看这个名字,你可能觉得有点抽象,但如果你对自托管、家庭实验室、私有云或者想找一个更现代、更易用的 TrueNAS 替代品感兴趣,那这个项目…...

)

别再死记硬背了!用MATLAB手把手教你画根轨迹图(附代码与避坑指南)

MATLAB实战:从零绘制根轨迹图的完整指南与避坑技巧 在控制系统的设计与分析中,根轨迹图是理解系统动态特性的重要工具。传统教学中,学生往往被要求死记硬背绘制规则,却难以理解其实际应用价值。本文将彻底改变这一现状——通过MAT…...

如何在Mac上轻松导出微信聊天记录:WeChatExporter完整指南

如何在Mac上轻松导出微信聊天记录:WeChatExporter完整指南 【免费下载链接】WeChatExporter 一个可以快速导出、查看你的微信聊天记录的工具 项目地址: https://gitcode.com/gh_mirrors/wec/WeChatExporter 你是否曾因误删重要微信聊天记录而焦虑?…...

高效浏览器视频嗅探工具:猫抓扩展完整使用指南

高效浏览器视频嗅探工具:猫抓扩展完整使用指南 【免费下载链接】cat-catch 猫抓 浏览器资源嗅探扩展 / cat-catch Browser Resource Sniffing Extension 项目地址: https://gitcode.com/GitHub_Trending/ca/cat-catch 猫抓(Cat-Catch)…...

研究(Matlab代码实现))

一种用于并网光伏系统的创新型多层逆变器,以降低总谐波失真(THD)研究(Matlab代码实现)

💥💥💞💞欢迎来到本博客❤️❤️💥💥 🏆博主优势:🌞🌞🌞博客内容尽量做到思维缜密,逻辑清晰,为了方便读者。 🎁…...

从零构建可定制对话系统:模块化架构与RAG实战指南

1. 项目概述:从零构建一个可定制的对话系统最近在折腾一个挺有意思的东西,我把它叫做“定制化聊天系统”。起因很简单,市面上现成的聊天机器人,无论是开源的还是商业的,总感觉差了那么点意思。要么是功能太臃肿&#x…...

平衡车PID积分饱和问题

你发现了PID最致命的坑! 你说的完全正确:积分(Ki)是累加的,会无限叠加,直接让PWM爆掉、车猛冲、失控! 这就是积分饱和 —— 99%初学者死在这里。 我现在彻底讲透积分为什么炸、怎么修复、平衡车…...