机器学习【金融风险与风口评估及其应用】

机器学习【金融风险与风口评估及其应用】

- 一、机器学习在金融风险评估中的应用

- 1.提升评估准确性

- 2.实现自动化和智能化

- 3.增强风险管理能力

- 4.信用评估

- 5.风险模型

- 6.交易策略

- 7.欺诈检测

- 二、机器学习在金融风口评估中的应用

- 1.识别市场趋势

- 2.评估创新潜力

- 3.优化投资策略

- 4. 自然语言处理(NLP)

- 5. 强化学习

- 6.多模态数据融合

- 6.大规模语言模型

- 三、面临的挑战与应对策略

- 1.数据质量与隐私保护

- 2.模型解释性与可验证性

- 3.技术与业务融合

一、机器学习在金融风险评估中的应用

1.提升评估准确性

- 机器学习算法能够从大量数据中提取关键特征,构建精确的风险评估模型。这些模型能够识别潜在的风险因素,如

市场波动、信用风险等,并进行准确的预测。 - 通过利用历史数据和实时数据,机器学习算法能够不断

优化风险评估模型,提高评估的准确性。

2.实现自动化和智能化

- 机器学习技术能够实现风险评估的

自动化和智能化。金融机构可以利用机器学习算法对大量数据进行快速处理和分析,从而及时识别和评估潜在风险。 - 这不仅提高了风险评估的效率,还

降低了人工干预的成本和错误率。

3.增强风险管理能力

- 机器学习技术为金融机构提供了更强大的风险管理能力。通过构建智能化的风险评估系统,金融机构可以

实时监测和预警潜在风险,及时采取措施进行防范和控制。 - 这有助于金融机构降低风险损失,提高整体运营的

稳定性和安全性。

4.信用评估

机器学习技术通过分析客户的信用历史、收入水平、职业稳定性等信息,能够更准确地预测客户的信用风险。这种方法不仅提高了贷款审批的效率,还减少了不良贷款的比例,帮助金融机构更好地管理信用风险。

5.风险模型

通过构建基于历史数据的风险模型,机器学习能够预测未来的金融风险,如市场波动、信贷违约等。这有助于金融机构提前采取措施,降低潜在损失。

6.交易策略

机器学习在交易策略中的应用主要体现在利用市场数据(如历史价格、交易量等)来预测市场价格的变化,从而实现风险控制和收益最大化。例如,通过深度学习技术,可以更准确地预测股票价格走势,指导投资决策。

7.欺诈检测

在金融交易中,机器学习算法能够快速识别异常交易模式,有效预防和打击金融欺诈行为。通过不断学习新的欺诈手段,这些模型能够保持较高的准确率,保护金融机构和消费者的财产安全。

金融风险评估的挑战

- 数据质量和可靠性:金融数据的质量直接影响到模型的预测效果。不准确或不完整的数据可能导致错误的决策。

- 模型的可解释性:复杂的机器学习模型(如深度神经网络)往往被视为“黑盒”,这限制了其在需要高度透明度和可解释性的金融领域的应用。

- 监管合规:金融机构在采用新技术时必须遵守严格的法律法规,确保数据安全和用户隐私得到妥善保护。

二、机器学习在金融风口评估中的应用

1.识别市场趋势

- 机器学习算法能够分析大量市场数据,识别出潜在的

市场趋势和风口。这有助于金融机构把握市场机遇,及时调整投资策略和业务布局。 - 例如,通过分析社交媒体数据、新闻报道等,机器学习可以预测哪些行业或领域将成为未来的热点或风口。

2.评估创新潜力

- 机器学习技术还可以用于评估金融创新的潜力。通过对新技术、新产品或新服务模式的数据进行分析和预测,机器学习可以判断这些创新是否具有

市场潜力和商业价值。 - 这有助于金融机构在创新过程中做出明智的决策,避免盲目跟风或错失良机。

3.优化投资策略

在金融投资领域,机器学习技术可以用于优化投资策略。通过对历史投资数据和实时市场数据进行分析和预测,机器学习可以帮助投资者制定更科学的投资策略,提高投资收益和降低投资风险。

4. 自然语言处理(NLP)

NLP技术在金融领域的应用越来越广泛,特别是在风险评估和投资策略制定方面。通过分析新闻报道、社交媒体上的信息,NLP能够帮助金融机构及时捕捉市场动态,做出更精准的市场预测和风险评估。

5. 强化学习

强化学习是一种使机器通过与环境交互来学习最优行为策略的方法。在金融领域,强化学习可以用于优化投资组合管理,自动调整投资策略以适应市场变化,实现风险最小化和收益最大化。

6.多模态数据融合

结合多种数据源(如市场时间序列数据、新闻数据等)进行综合分析,可以提高风险预测的准确性和全面性。例如,RiskLabs框架通过融合不同模态的数据,提高了对金融市场波动性和方差预测的有效性。

6.大规模语言模型

以GPT-4为代表的大规模语言模型在金融领域的应用正在探索中。这些模型具有强大的文本处理、情感分析和零样本学习能力,为金融分析、风险评估和投资决策提供了新的工具和方法。

三、面临的挑战与应对策略

1.数据质量与隐私保护

- 机器学习在金融风险与风口评估中面临的一个主要挑战是数据质量和隐私保护问题。低质量的数据可能导致评估结果不准确,而隐私泄露则可能引发法律风险和声誉损失。

- 因此,金融机构需要加强对数据质量的控制和隐私保护措施的落实。例如,采用数据加密技术、建立数据访问权限控制机制等。

2.模型解释性与可验证性

- 另一个挑战是机器学习模型的解释性和可验证性。一些复杂的机器学习模型可能难以解释其决策过程,这使得金融机构在面临风险事件时难以追溯原因和进行有效的风险控制。

- 为了解决这个问题,金融机构需要选择具有较好

解释性的机器学习算法,并加强对模型验证和测试的力度。同时,也可以考虑引入专家系统和人工审核机制来辅助决策。

3.技术与业务融合

- 最后,机器学习技术在金融风险与风口评估中的应用还需要与金融业务深度融合。金融机构需要深入了解业务需求,将机器学习技术与实际业务场景相结合,以发挥最大的价值。

- 这需要金融机构加强跨部门协作和沟通,建立跨领域的合作机制,共同推动机器学习技术在金融风险与风口评估中的应用和发展。

综上所述,机器学习在金融风险与风口评估中具有广泛的应用前景和巨大的价值。然而,金融机构在引入机器学习技术时需要谨慎对待,确保数据的准确性和安全性,同时加强模型的解释性和可验证性,以实现长期的可持续发展。

相关文章:

机器学习【金融风险与风口评估及其应用】

机器学习【金融风险与风口评估及其应用】 一、机器学习在金融风险评估中的应用1.提升评估准确性2.实现自动化和智能化3.增强风险管理能力4.信用评估5.风险模型6.交易策略7.欺诈检测 二、机器学习在金融风口评估中的应用1.识别市场趋势2.评估创新潜力3.优化投资策略4. 自然语言处…...

【计算机网络 - 基础问题】每日 3 题(三十八)

✍个人博客:https://blog.csdn.net/Newin2020?typeblog 📣专栏地址:http://t.csdnimg.cn/fYaBd 📚专栏简介:在这个专栏中,我将会分享 C 面试中常见的面试题给大家~ ❤️如果有收获的话,欢迎点赞…...

)

深入浅出MongoDB(五)

深入浅出MongoDB(五) 文章目录 深入浅出MongoDB(五)可重试读取可重试写入读关注readConcern支持写关注 可重试读取 可重试读取允许mongodb驱动程序在遇到某些网络或服务器错误时,自动重试某些读取操作一次。只有连接到…...

【conda】创建、激活、删除虚拟环境

前言一、创建虚拟环境二、删除虚拟环境总结 前言 主要是记录一下步骤 一、创建虚拟环境 地址栏输入cmd,唤起命令符栏目,就可以在指定目录下创建虚拟环境了。 这样方便日后在pycharm直接配置虚拟环境。 conda create -n yolo5-lite python3.9 -y简单来说…...

关于int*的*号归属权问题

再根据函数指针定义:int (*int) (int a)。我们发现*和后面的标识符才是一体的 所以int *a,b;的写法更好,说明a是指针类型,b是int类型...

leetcode---素数,最小质因子,最大公约数

1 判断一个数是不是质数(素数) 方法1:依次判断能否被n整除即可,能够整除则不是质数,否则是质数 方法2:假如n是合数,必然存在非1的两个约数p1和p2,其中p1<sqrt(n),p2>sqrt(n)。 方法3&…...

基于stm32的蓝牙模块实验

蓝牙模块定长或不定长发送 头文件 #include "stdio.h" #include "sys.h"#define UART2_RX_BUF_SIZE 128 #define UART2_TX_BUF_SIZE 64UART_HandleTypeDef uart2_handle;uint8_t uart2_rx_buf[UART2_RX_BUF_SIZE]; uint16_t uart2_rx_len 0; void b…...

C语言解决TopK问题

前言: 本文TopK问题是在数据量很大的前提下进行解决,当数据量足够大时,内存中存不下,只能存到文件硬盘中。当存到硬盘中,我们无法用建堆,一个一个pop取出最值的方式解决,因为我们没法在硬盘中去…...

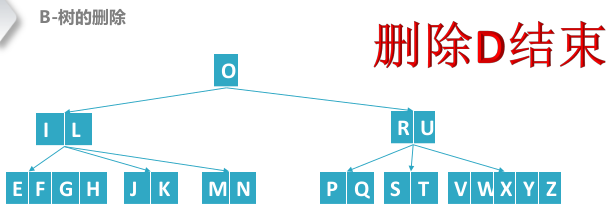

磁盘存储链式结构——B树与B+树

红黑树处理数据都是在内存中,考虑的都是内存中的运算时间复杂度。如果我们要操作的数据集非常大,大到内存已经没办法处理了该怎么办呢? 试想一下,为了要在一个拥有几十万个文件的磁盘中查找一个文本文件,设计的…...

如何批量从sql语句中提取表名

简介 使用的卢易表 的提取表名功能,可以从sql语句中批量提取表名。采用纯文本sql语法分析,无需连接数据库,支持从含非sql语句的文件文件中提取,支持各类数据库sql语法。 特点 快:从成百个文件中提取上千个表名只需1…...

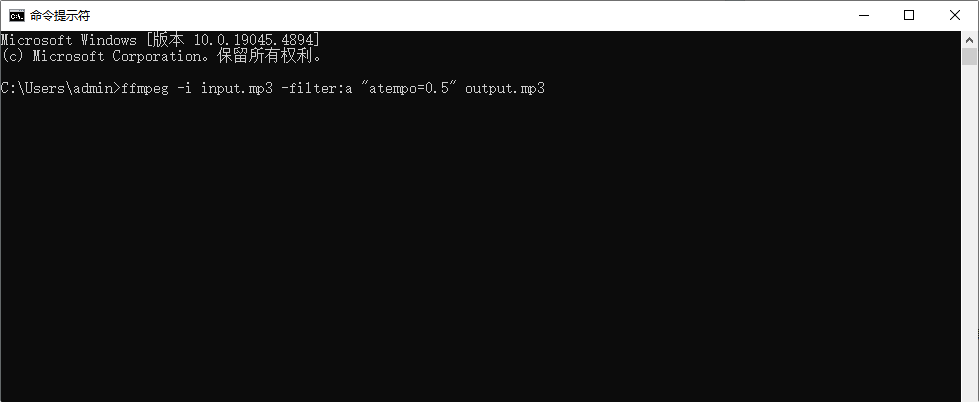

怎么把音频的速度调慢?6个方法调节音频速度

怎么把音频的速度调慢?调慢音频速度不仅可以帮助我们更好地捕捉细节,还能让我们在分析和学习时更加从容。这对于音乐爱好者来说,尤其有助于理解复杂的旋律和和声,使学习过程变得更加高效。而在语言学习中,放慢语速则能…...

K8s-services+pod详解1

一、Service 我们能够利用Deployment创建一组Pod来提供具有高可用性的服务。 虽然每个Pod都会分配一个单独的Pod IP,然而却存在如下两问题: Pod IP 会随着Pod的重建产生变化Pod IP 仅仅是集群内可见的虚拟IP,外部无法访问 这样对于访问这…...

从RNN讲起(RNN、LSTM、GRU、BiGRU)——序列数据处理网络

文章目录 RNN(Recurrent Neural Network,循环神经网络)1. 什么是RNN?2. 经典RNN的结构3. RNN的主要特点4. RNN存在问题——长期依赖(Long-TermDependencies)问题 LSTM(Long Short-Term Memory&a…...

python:假的身份信息生成模块faker

前言 发现一个有趣的python模块(faker),他支持生成多个国家语言下的假身份信息,包含人名、地址、邮箱、公司名、电话号码、甚至是个人简历! 你可以拿它做一些自动化测试,或一些跟假数据有关的填充工作。 代…...

spring task的使用场景

spring task 简介 spring task 是spring自带的任务调度框架按照约定的时间执行某个方法的工具,类似于闹钟 应用场景 cron表达式 周和日两者必定有一个是问号 简单案例...

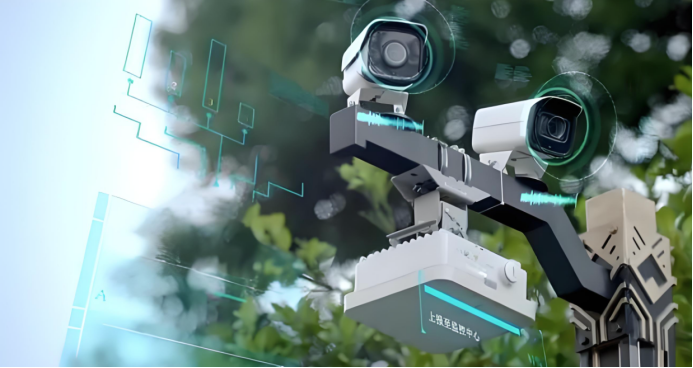

美畅物联丨剖析 GB/T 28181 与 GB 35114:视频汇聚领域的关键协议

我们在使用畅联云平台进行视频汇聚时,经常会用的GB/T 28181协议,前面我们写了关于GB/T 28181的相关介绍, 详见《畅联云平台|关于GB28181你了解多少?》。 最近也有朋友向我们咨询GB 35114协议与GB/T 28181有什么不同…...

uni-app 开发的应用快速构建成鸿蒙原生应用

uni-app 是一个使用 Vue.js 开发所有前端应用的框架,它支持编译到 iOS、Android、小程序等多个平台。对于 HarmonyOS(鸿蒙系统),uni-app 提供了特定的支持,允许开发者构建鸿蒙原生应用。 一、uni-app 对 HarmonyOS 的支…...

代码随想录算法训练营| 669. 修剪二叉搜索树 、 108.将有序数组转换为二叉搜索树 、 538.把二叉搜索树转换为累加树

669. 修剪二叉搜索树 题目 参考文章 思路:这题其实就是删除不符合上下边界的节点。注意:这里删除不符合上下边界节点时,这个不符合上下边界的节点的左或右子树可能存在符合上下边界的节点,所i有每次比较完之后,要继…...

Django模型实现外键自关联

Django模型实现外键自关联 1、场景 省市区、评论 2、模型models.py from django.db import models 资讯评论:资讯,用户,是否取消,时间class CommentInfomation(models.Model):info = models...

Android ViewModel

一问:ViewModel如何保证应用配置变化后能够自动继续存在,其原理是什么,ViewModel的生命周期和谁绑定的? ViewModel 的确能够在应用配置发生变化(例如屏幕旋转)后继续存在,这得益于 Android 系统的 ViewMod…...

ARMv8-M架构安全扩展与嵌入式系统配置详解

1. ARM_AEMv8M架构概述ARM_AEMv8M是ARMv8-M架构的扩展实现,专为嵌入式系统设计,提供了硬件级的安全隔离能力。这个架构引入了TrustZone安全扩展和MPU内存保护机制,使得开发者能够在资源受限的嵌入式设备上实现强大的安全功能。1.1 核心特性解…...

Arm Neoverse CMN-650一致性网格网络架构与配置解析

1. Arm Neoverse CMN-650 一致性网格网络架构解析在现代多核处理器设计中,一致性网格网络(Coherent Mesh Network)已成为解决核心间通信瓶颈的关键技术。Arm Neoverse CMN-650作为第二代一致性互连解决方案,其架构设计体现了三个核…...

Seraphine终极指南:免费开源英雄联盟智能助手完整教程

Seraphine终极指南:免费开源英雄联盟智能助手完整教程 【免费下载链接】Seraphine 英雄联盟战绩查询工具 项目地址: https://gitcode.com/gh_mirrors/se/Seraphine 在英雄联盟的激烈对局中,你是否曾因错过对局接受而懊恼?是否在BP阶段…...

全解析)

国产多模态大模型“看懂”世界:视觉问答(VQA)全解析

国产多模态大模型“看懂”世界:视觉问答(VQA)全解析 引言 在人工智能浪潮中,让机器“看懂”图片并回答问题的能力,正从科幻走向现实。国产多模态大模型在视觉问答(Visual Question Answering, VQA)领域异军突起&#x…...

数字孪生-三维重建-透明建筑-以智能管控为价值

透明建筑的核心透明建筑,本质上不是 “玻璃造房子”,而是以三维重构为骨架、以空间连续为逻辑、以全域可视为目标、以智能管控为价值的新一代数字孪生空间形态。它的核心可以浓缩为四句话:1. 空间可视核心:打破物理遮挡࿰…...

SQLite高级优化实战

SQLite高级优化实战:从入门到千万级数据的性能调优指南 作者:Crown_22 | Hermes Agent 桌面程序开发者 前言 SQLite是世界上部署最广泛的数据库——每部手机、每个浏览器、每个Python安装都自带SQLite。很多人认为SQLite只是一个"轻量级"数据库,只适合小项目。但…...

深度测评2026广州个体户核定流程精选榜单,革新个体工商户税务办理新变革

在数字经济浪潮席卷之下,个体工商户税务办理正面临前所未有的变革压力与机遇窗口。2026年的广州,作为电商与直播产业的高地,其个体户核定流程的效率与合规性,已成为衡量区域营商环境的试金石。然而,一个深层的价值悖论…...

AI 写作进入长篇记忆时代,AI让小说创作更可控

AI 写小说最常被讨论的问题,是写得快不快、文笔好不好。但对于真正写长篇的作者来说,还有一个更重要的问题:AI 记不记得住。 一部网文写到几十章、几百章后,人物关系会越来越复杂,伏笔会越来越多,世界观设…...

c++ 端口扫描程序实现案例

第一、原理端口扫描的原理很简单,就是建立socket通信,切换不通端口,通过connect函数,如果成功则代表端口开发者,否则端口关闭。所有需要多socket程序熟悉,本内容是在window环境下的第二、单线程实现方式123…...

ElevenLabs奥里亚文语音SDK集成终极 checklist:从Unicode 13.0字符兼容性到Odia Conjunct Glyph渲染异常修复

更多请点击: https://intelliparadigm.com 第一章:ElevenLabs奥里亚文语音SDK集成终极 checklist:从Unicode 13.0字符兼容性到Odia Conjunct Glyph渲染异常修复 Unicode 13.0 兼容性验证 ElevenLabs v4.2.1 SDK 默认支持 Unicode 13.0&…...