SSDF攻击、防御与展望

摘要:

随着无线通信业务的不断发展,频域也越来越成为了一种珍贵的稀缺资源,与此同时,相应的无线电安全问题层出不穷,为无线通信造成了十分恶劣的影响,本文从深入理解认知无线电安全开始,对一些典型的无线电安全防御技术进行介绍,尤其详细介绍SSDF技术的方法与展望。

关键词:频谱感知;无线通信;安全;无线安全;SSDF

认知无线电最大优势是利用分层模型解决目前因固定频谱分配政策导致的对频谱资源的不合理使用,将频段分成两类用户:主用户和认知用户。并要求已授权的主用户在空闲时刻贡献出频谱资源,让 未授权的认知用户使用,同时认知用户不能对主用户造成频谱干扰。[1]

这样的话可以使得认知用户动态地利用频谱,从而使得频谱利用率大大提高!但与此同时,出现恶意用户欺骗以及一些传统无线网络安全问题依旧存在,使得认知无线电处处存在安全问题,对于认知无线电技术的研究与发展极为不利。

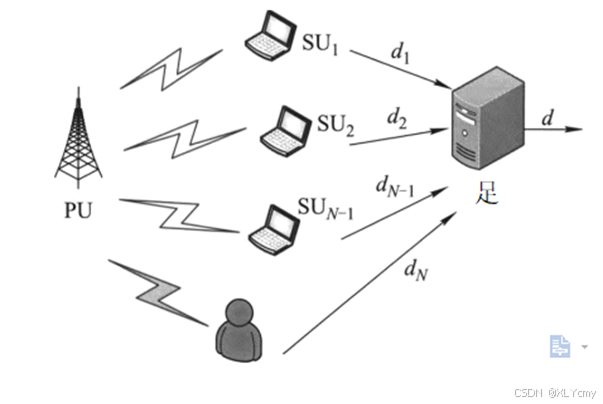

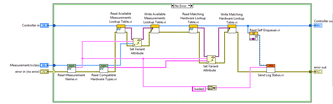

恶意用户发送错误的感知结果给数据融合中心,使数据融合中心得出错误的频谱分析结果,称为SSDF攻击。其基本攻击模型如图1所示。

图1 基本攻击模型

伴随着SSDF攻击的产生,还会引起三种潜在的附属攻击形式,如表1所示:

| 拒绝感知攻击 | 频谱感知缺乏激励机制,导致认知用户没有直接的动机提交感知信息。 |

| 变换身份攻击 | 恶意用户被识别出来后,重新获得新的身份来实现漂白,从而能继续从事危害行为。 |

| 合谋攻击 | 恶意用户合谋形成攻击组,共同提交感知信息,提高攻击力度。 |

表1 潜在附属攻击形式

一、技术现状:

恶意用户发动SSDF攻击时.若认知网络的收敛值偏离了正确范围就会导致最终的判决结果出现错误,从而使得整个认知无线电系统无法正常进行动态频谱切换等,造成种种不利状况。因此,防御SSDF攻击的重中之重就是确保认知网络在遭受SSDF 攻击时仍然能够保持较高的检测性能。

目前,国内外对CSS网络中SSDF攻击的研究尚处于初始阶段,但已有不少研究成果。根据CSS网络结构,SSDF攻击的防御策略可分为集中式和分布式两种。在现有的研究成果中,集中式防御策略比重较大,其中应用较多的主要有以下3类:基于贝叶斯理论的SSDF防御策略、基于加权序贯概率比检测的SSDF防御策略和基于信誉机制的SSDF防御策略。[2]

其他集中式防御策略,比如利用相近度估计节点可靠程度提出的基于DS证据理论的防御策略等等都取得了不错的防御效果。 但实际上集中式CSS网络自身是存在一定缺陷的:融合中心位置较为固定,且融合中心与少数偏远的此用户之间存在某些通信约束。

分布式SSDF攻击的防御策略近年来发展的十分迅速。现有的分布式防御策略大致可分为4类:基于最大差值、基于中值滤波圈、基于信任机制、基于权值的分布式防御策略。

二、几种方法以及发展趋势

1.基于证据理论和模糊熵的抗SSDF攻击算法

在该算法中,次级用户根据局部能量检测结果获得相应的隶属度函数和基本概率分配函数。基于证据距离和经典冲突系数计算新的冲突系数,得到证据的冲突权重。模糊权重由模糊熵计算。通过更新可信度来获得可信度权重。在此基础上,对证据的概率分配函数进行修正,利用融合公式得到最终结果。与其他算法相比,该算法具有较高的检测概率和较低的虚警概率。它能有效抵御SSDF攻击,提高频谱感知的性能。[3]

2. 基于深度强化学习的可靠频谱感知

在SSDF攻击中,恶意次用户主动向融合中心发送错误的本地感知结果,从而影响合作频谱感知的实际结果。目前的工作探索深度强化学习算法(DRL)适应的行为变化过程中的社会支持系统,以克服前面提到的问题。DRL算法中的代理明智地避开了FC端接收到的感知能量值中的恶意数据,有效地降低了感知误差。该方法在SSDF攻击下的CSS可靠性优于传统方法和基于支持向量机的方法。[4]

3.使用聚类和深度学习策略

本工作使用聚类策略,使用信誉值和其他属性从诚实的主用户集中隔离恶意的主用户。被识别的恶意的和不合适的主用户被限制机会性的设备到设备(D2D)通信。提出了一种集成学习策略,在SSDF攻击下,若干网络约束指导混合框架中的可靠主用户传输,以支持主网络和次网络的服务质量。[5]

4.协作认知无线电网络的顺序统计和带老化因子的递归更新

为了检测合作认知无线电网络中恶意攻击下主用户的存在,提出了一种基于顺序统计和带老化因子的递归更新算法的检测方案。老化因子不仅使检测器对次级用户的行为变化敏感,而且允许存储空间的减少。顺序统计有助于选择具有较高合作信誉的次级用户,从而减少恶意用户的影响。与传统方案相比,该方案能更有效地抵御恶意攻击。[6]

根据上述几种方法,我们可以发现SSDF的防御技术发展趋势是针对问题越来越精细化,并且越来越和深度学习等人工智能方法相结合以不断地提高防御能力和效率。

三、今后可能的技术突破以及未来展望

之前SSDF攻击的防御策略普遍侧重于集中式策略,因此分布式防御方法在未来可能会是一个比较热门的研究方向。结合目前的一些研究成果来看,如何在能够实现抵御多攻击方式的情况下,进一步降 低算法计算量,从而降低感知设备要求,将会是今后的研究重点,大胆预测会在这些领域有所突破。

防御方案的实施也是需要一定的开销的,如何既能保证认知网络的安全性又能降低开销需要进一步研究。[7]

更真实的实验环境也是一个重要的方面!在本文所列举的几个例子与方法之中,对方法的效率研究与对比均是通过仿真实验来完成的,因此对于这个方面的研究突破也是十分的重要!

基于通用软件无线电外设是目前被国内外较为认可的基于软件定义无线电的设备,在上面的开发还是有待进一步研究,模拟出比较 靠近真实的分布式协作频谱感知实验环境。[8]

同时我们还可以发现就是在如今随着chatgpt等人工智能技术的大幅度发展,未来SSDF防御技术很有可能会与这些技术相结合,从而取得更大的突破!

参考文献:

[1] 冯景瑜,卢光跃,包志强. 认知无线电安全研究综述[J]. 西安邮电学院学报,2012,17(2):47-52. DOI:10.3969/j.issn.1007-3264.2012.02.011.

[2] 卢光跃,苏杭. 分布式协作认知无线电SSDF攻击的防御策略综述[J]. 电信科学,2017,33(1):95-105. DOI:10.11959/j.issn.1000-0801.2017022.

[3] YE FANG, BAI PING, TIAN YUAN. An algorithm based on evidence theory and fuzzy entropy to defend against SSDF[J]. 系统工程与电子技术(英文版),2020,31(2):243-251. DOI:10.23919/JSEE.2020.000002.

[4] Anal Paul, Aneesh Kumar Mishra, Shivam Shreevastava, and Anoop Kumar Tiwari. 2022. Deep Reinforcement Learning based reliable spectrum sensing under SSDF attacks in Cognitive Radio networks. J. Netw. Comput. Appl. 205, C (Sep 2022).

[5] A. A. El-Sherif and K. J. R. Liu, "Joint Design of Spectrum Sensing and Channel Access in Cognitive Radio Networks," in IEEE Transactions on Wireless Communications, vol. 10, no. 6, pp. 1743-1753, June 2011, doi: 10.1109/TWC.2011.032411.100131.

[6] Lee S , Zhang Y , Yoon S , et al. Order statistics and recursive updating with aging factor for cooperative cognitive radio networks under SSDF attacks[J]. ICT Express, 2019, 6(1).

[7] 陈青青. 基于置信传播的SSDF攻击和防御方案研究[D]. 江苏:南京邮电大学,2019.

[8] 黄毅杰. 认知无线电网络中基于信誉机制的安全协作频谱感知研究[D].福建师范大学,2016.

相关文章:

SSDF攻击、防御与展望

摘要: 随着无线通信业务的不断发展,频域也越来越成为了一种珍贵的稀缺资源,与此同时,相应的无线电安全问题层出不穷,为无线通信造成了十分恶劣的影响,本文从深入理解认知无线电安全开始,对一些典…...

MedMamba代码解释及用于糖尿病视网膜病变分类

MedMamba原理和用于糖尿病视网膜病变检测尝试 1.MedMamba原理 MedMamba发表于2024.9.28,是构建在Vision Mamba基础之上,融合了卷积神经网的架构,结构如下图: 原理简述就是图片输入后按通道输入后切分为两部分,一部分走…...

单点登录的要点

单点登录(SSO)是一种身份验证服务,它允许用户使用一组凭据登录一次,然后在多个应用程序中访问其他应用程序而无需重新进行身份验证。这样,用户只需一次登录即可访问整个应用生态系统,提高了用户体验并简化了…...

linux线程 | 一点通你的互斥锁 | 同步与互斥

前言:本篇文章主要讲述linux线程的互斥的知识。 讲解流程为先讲解锁的工作原理, 再自己封装一下锁并且使用一下。 做完这些就要输出一堆理论性的东西, 但博主会总结两条结论!!最后就是讲一下死锁。 那么, 废…...

全栈开发小项目

用到的技术栈: nodejswebpackknockoutmongodbPM2rabbitmq 以下是一个综合指南,展示如何将 Node.js、Webpack、Knockout.js、MongoDB、PM2 和 RabbitMQ 集成到一个项目中。 我们将在这一项目中添加 RabbitMQ,用于处理消息队列。这对于任务分…...

批处理一键创建扫描仪桌面打开快捷方式图标 简单直接有效 扫描文档图片的应急策略

办公生活中,我们在安装完多功能一体机的打印驱动之后,找不到扫描文件的地方,如果驱动程序安装正确,我们可以用系统自带的扫描仪程序调用这种打印机或复印机的扫描程序即可,它在电脑系统中的位置一般是:C:\W…...

【服务器知识】Tomcat简单入门

文章目录 概述Apache Tomcat 介绍主要特性版本历史使用场景 核心架构Valve机制详细说明请求处理过程 Tomcat安装Windows系统下Tomcat的安装与配置:步骤1:安装JDK步骤2:下载Tomcat步骤3:解压Tomcat步骤4:配置环境变量&a…...

【前端】Matter:过滤与高级碰撞检测

在物理引擎中,控制物体的碰撞行为是物理模拟的核心之一。Matter.js 提供了强大的碰撞检测机制和碰撞过滤功能,让开发者可以控制哪些物体能够相互碰撞,如何处理复杂的碰撞情况。本文将详细介绍 碰撞过滤 (Collision Filtering) 与 高级碰撞检测…...

wps图标没有坐标轴标题怎么办?wps表格不能用enter下怎么办?

目录 wps图标没有坐标轴标题怎么办 一、在WPS PPT中添加坐标轴标题 二、在WPS Excel中添加坐标轴标题 wps表格不能用enter下怎么办 一、检查并修改设置 二、检查单元格保护状态 三、使用快捷键实现换行 wps图标没有坐标轴标题怎么办 一、在WPS PPT中添加坐标轴标题 插入…...

在ESP-IDF环境中如何进行多文件中的数据流转-FreeRTOS实时操作系统_流缓存区“xMessageBuffer”

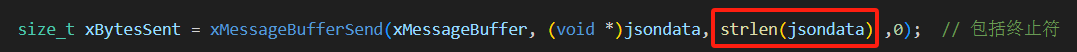

一、建立三个源文件和对应的头文件 建立文件名,如图所示 图 1-1 二、包含相应的头文件 main.h 图 2-1 mess_send.h mess_rece.h和这个中类似,不明白的大家看我最后面的源码分享 图2-2 三、声明消息缓存区的句柄 大家注意,在main.c中定义的是全局变…...

ConcurrentLinkedQueue适合什么样的使用场景?

ConcurrentLinkedQueue 是 Java 中一种无界线程安全的队列,适合多线程环境中的高并发场景。以下是一些它特别适合的使用场景: 1. 高频读操作,低频写操作 ConcurrentLinkedQueue 对于实际应用中读操作相对频繁,写操作较少的场景非…...

C语言 | Leetcode C语言题解之第480题滑动窗口中位数

题目: 题解: struct Heap {int* heap;int heapSize;int realSize;bool (*cmp)(int, int); };void init(struct Heap* obj, int n, bool (*cmp)(int, int)) {obj->heap malloc(sizeof(int) * (n 1));obj->heapSize 0;obj->cmp cmp; }bool c…...

LabVIEW开发如何实现降维打击

在LabVIEW开发中实现“降维打击”可以理解为利用软件优势和高效工具来解决复杂的问题,将多维度、多层次的技术简化为容易操作和管理的单一维度,达到出其不意的效果。以下是几种关键策略: 1. 模块化设计与封装 将复杂系统分解为若干模块&…...

docker 文件目录迁移

文章参考 du -hs /var/lib/docker/ 命令查看磁盘使用情况。 du -hs /var/lib/docker/docker system df命令,类似于Linux上的df命令,用于查看Docker的磁盘使用情况: rootnn0:~$ docker system df TYPE TOTAL ACTIVE SIZE RECLAIMABLE Images 7 2 122.2…...

Markdown 标题

Markdown 标题 Markdown 是一种轻量级标记语言,它允许人们使用易读易写的纯文本格式编写文档,然后转换成格式化的HTML代码。Markdown 的语法简洁明了,广泛用于撰写文档、博客文章、笔记等。本文将详细介绍 Markdown 的标题语法及其在文档中的应用。 Markdown 标题语法 在…...

【动手学电机驱动】TI InstaSPIN-FOC(5)Lab04 力矩控制

TI InstaSPIN-FOC(1)电机驱动和控制测试平台 TI InstaSPIN-FOC(2)Lab01 闪灯实验 TI InstaSPIN-FOC(3)Lab03a 测量电压电流漂移量 TI InstaSPIN-FOC(4)Lab02b 电机参数辨识 TI Insta…...

Mysql的CommunicationsException

一、报错内容 com.mysql.cj.jdbc.exceptions.CommunicationsException: The last packet successfully received from the server was 1,500,378 milliseconds ago. The last packet sent successfully to the server was 1,500,378 milliseconds ago. is longer than the s…...

---- 重用目的的继承)

C++学习笔记----9、发现继承的技巧(二)---- 重用目的的继承

现在你对继承的基本语法已经比较熟悉了,是时候探索继承是c语言中重要属性的一个主要原因了。继承是一个装备允许你平衡既有代码。本节会举出基于代码重用目的的继承的例子。 1、WeatherPrediction类 假想你有一个任务,写一个程序来发出简单的天气预报&a…...

锐评 Nodejs 设计模式 - 创建与结构型

本系列文章的思想,都融入了 让 Java 再次伟大 这个全新设计的脚手架产品中,欢迎大家使用。 单例模式与模块系统 Node 的单例模式既特殊又简单——凡是从模块中导出的实例天生就是单例。 // database.js function Database(connect, account, password)…...

【RoadRunner】自动驾驶模拟3D场景构建 | 软件简介与视角控制

💯 欢迎光临清流君的博客小天地,这里是我分享技术与心得的温馨角落 💯 🔥 个人主页:【清流君】🔥 📚 系列专栏: 运动控制 | 决策规划 | 机器人数值优化 📚 🌟始终保持好奇心&…...

为什么92%的Sora 2初学者卡在第4步?——帧一致性崩塌诊断工具包+时间轴锚点校准法

更多请点击: https://kaifayun.com 第一章:Sora 2视频生成的核心原理与环境准备 Sora 2并非OpenAI官方发布的模型,而是社区基于Sora技术理念构建的开源复现与增强框架,其核心依托于时空联合建模的扩散变换器(Spacetim…...

)

DeepSeek RAG系统渗透测试全链路复现(含PoC代码与防御加固清单)

更多请点击: https://kaifayun.com 第一章:DeepSeek RAG系统渗透测试全链路复现概览 DeepSeek RAG系统作为面向企业级知识检索增强生成的典型架构,其安全边界不仅涵盖LLM服务层,更延伸至向量数据库、检索代理、提示工程网关及外部…...

亚马逊卖家公开信息数据提取:反爬攻防战与 Python 批量采集实战

摘要: 批量获取亚马逊(Amazon)第三方卖家的商业名称、信用代码和注册地址等信息,对于跨境 B2B 拓客和供应链分析具有重要意义。然而,亚马逊的 Cloudflare 盾和 Robot 验证码构成了极高的反爬门槛。本文将深度解析亚马逊…...

HFSS仿真结果怎么看?以T型波导为例,读懂S参数与电场动态图

HFSS仿真结果深度解析:从S参数到电场动态图的实战指南当你第一次在HFSS中完成T型波导仿真后,面对满屏的曲线和彩色云图,是否感到既兴奋又困惑?那些起伏的S参数曲线究竟告诉你什么信息?电场图中跳跃的颜色又代表怎样的物…...

3步深度解锁:网络设备权限管理工具的实战手册

3步深度解锁:网络设备权限管理工具的实战手册 【免费下载链接】zteOnu A tool that can open ZTE onu device factory mode 项目地址: https://gitcode.com/gh_mirrors/zt/zteOnu 你是否曾面对功能受限的网络设备感到束手无策?当默认配置锁死了硬…...

开启Python GUI开发新纪元:Tkinter Designer可视化界面自动化生成终极指南

开启Python GUI开发新纪元:Tkinter Designer可视化界面自动化生成终极指南 【免费下载链接】Tkinter-Designer An easy and fast way to create a Python GUI 🐍 项目地址: https://gitcode.com/gh_mirrors/tk/Tkinter-Designer 在Python GUI开发…...

阿波罗登月,不可能:读心术与影子叙事 ——不是向全世界展示登月,而是向全世界注射登月

阿波罗登月,不可能:读心术与影子叙事 ——不是向全世界展示登月,而是向全世界注射登月 Jianbing Zhu 1^{1}1 1^{1}1 ECT-OS-JiuHuaShan 文明实验室 ORCID: 0009-0006-8591-1891 DOI: 10.5281/zenodo.20373157 Email: ect-os-jiuhuashanzoho…...

Windows Cleaner深度解析:5大核心模块彻底解决系统空间不足问题

Windows Cleaner深度解析:5大核心模块彻底解决系统空间不足问题 【免费下载链接】WindowsCleaner Windows Cleaner——专治C盘爆红及各种不服! 项目地址: https://gitcode.com/gh_mirrors/wi/WindowsCleaner Windows Cleaner是一款完全免费开源的…...

武汉国电华美16875kVA串联谐振试验装置,这手活儿细

在超高压变电站和长距离电缆的现场,交流耐压试验是检验设备绝缘的“最后一关”。这位老师傅经手过不少大工程,他说,面对GIS、大型变压器这些“大块头”电容性试品,能不能顺利“过关”,往往就看串联谐振装置顶不顶得住。…...

基于PIC32的嵌入式MIDI合成器:从波表合成到硬件实现

1. 项目概述:一个基于嵌入式微控制器的MIDI声音合成器如果你对电子音乐制作、嵌入式开发,或者DIY硬件合成器感兴趣,那么“REMI Synth”这个项目绝对值得你花时间深入了解。它本质上是一个数字单音MIDI控制的声音合成器,核心是一块…...