常见SQL注入攻击示例与原理及其防御措施

SQL 注入(SQL Injection)是一种代码注入技术,用于攻击数据驱动的应用程序,主要通过在输入字段或 URL 查询参数中插入恶意 SQL 语句来实现。攻击者利用应用程序对用户输入数据的未充分验证或过滤,将恶意 SQL 语句注入到后端数据库引擎执行。

工作原理

SQL 注入攻击的工作原理是利用输入字段或 URL 参数,将恶意 SQL 语句插入到应用程序的查询中。由于应用程序在执行 SQL 查询时,直接将用户输入的数据拼接到查询字符串中,未经充分验证或转义,攻击者可以通过构造特定的输入,使数据库执行意外的 SQL 语句。

攻击示例

假设有一个简单的登录表单,用户输入用户名和密码,后端代码如下:

username = request.POST['username']

password = request.POST['password']query = f"SELECT * FROM users WHERE username='{username}' AND password='{password}'"

如果用户输入的用户名是 admin' --,密码是任意字符串,那么生成的 SQL 查询将是:

SELECT * FROM users WHERE username='admin' --' AND password='somepassword'

由于 -- 是 SQL 中的注释符号,后面的内容将被忽略,因此查询简化为:

SELECT * FROM users WHERE username='admin'

这样,攻击者可以通过输入 admin' -- 作为用户名,绕过密码验证,直接获取管理员权限。

危害

SQL 注入攻击的危害可能包括:

- 数据泄露:攻击者可以访问、修改或删除数据库中的敏感数据。

- 数据篡改:攻击者可以插入虚假数据或修改现有数据。

- 权限提升:攻击者可以获取高权限用户的访问权限。

- 拒绝服务:攻击者可以通过执行复杂的查询或命令使数据库过载,导致应用程序无法正常工作。

以上是SQL 注入的的简单示例来帮助理解,但它在实际应用中会更加复杂和隐蔽。下面是一些其他类型的 SQL 注入示例

示例 1:盲注(Blind SQL Injection)

盲注是指攻击者无法直接从应用程序的响应中看到 SQL 查询的结果,但仍然可以通过应用程序的响应来推断数据库中的信息。

例子

假设有一个查询,根据用户 ID 返回用户是否存在:

user_id = request.GET['user_id']

query = f"SELECT EXISTS(SELECT * FROM users WHERE user_id='{user_id}')"

result = cursor.execute(query).fetchone()[0]

攻击者可以构造以下输入来推断数据库中的信息:

1' AND (SELECT LENGTH(password) FROM users WHERE username='admin') > 8 --

如果应用程序返回 True,则攻击者可以推断出 admin 用户的密码长度大于 8。通过逐步增加字符长度,攻击者可以推断出密码的准确长度。接下来,攻击者可以通过逐字符匹配来猜测密码的实际内容。

示例 2:时间延迟注入(Time-Based Blind SQL Injection)

时间延迟注入是指攻击者通过在 SQL 查询中插入时间延迟函数,根据应用程序响应的时间来推断数据库中的信息。

例子

假设有一个查询,根据用户 ID 返回用户是否存在:

user_id = request.GET['user_id']

query = f"SELECT EXISTS(SELECT * FROM users WHERE user_id='{user_id}')"

result = cursor.execute(query).fetchone()[0]

攻击者可以构造以下输入来根据响应时间推断数据库中的信息:

1' AND IF(LENGTH(password) > 8, SLEEP(5), 0) --

如果 admin 用户的密码长度大于 8,数据库将延迟 5 秒后返回结果。攻击者可以通过这种方法逐步推断出密码的长度和内容。

示例 3:联合查询注入(Union-Based SQL Injection)

联合查询注入是指攻击者通过构造联合查询,将恶意查询的结果与合法查询的结果合并,从而获取额外的数据。

例子

假设有一个查询,根据用户 ID 返回用户信息:

user_id = request.GET['user_id']

query = f"SELECT username, email FROM users WHERE user_id='{user_id}'"

result = cursor.execute(query).fetchall()

攻击者可以构造以下输入来获取所有用户的信息:

1' UNION SELECT username, password FROM users --

这个查询将返回 users 表中所有用户的用户名和密码。

示例 4:堆叠查询注入(Stacked Queries Injection)

堆叠查询注入是指攻击者通过在 SQL 查询中插入多个查询语句,执行额外的恶意操作。

例子

假设有一个查询,根据用户 ID 更新用户的邮箱:

user_id = request.GET['user_id']

new_email = request.POST['email']

query = f"UPDATE users SET email='{new_email}' WHERE user_id='{user_id}'"

cursor.execute(query)

攻击者可以构造以下输入来执行额外的恶意操作:

test@example.com'; DROP TABLE users; --

这个查询将删除 users 表中的所有数据。

防范措施

为了防止 SQL 注入攻击,可以采取以下措施:

-

使用参数化查询(Prepared Statements):这是最有效的防范措施。参数化查询通过将用户输入的数据与 SQL 语句分离,确保用户输入的数据仅作为数据处理,而不是 SQL 命令的一部分。

query = "SELECT * FROM users WHERE username=? AND password=?" cursor.execute(query, (username, password)) -

输入验证和过滤:对用户输入进行严格的验证和过滤,拒绝任何不符合预期格式的输入。

def is_valid_username(username):return re.match(r'^[a-zA-Z0-9]+$', username) -

最小权限原则:数据库用户应被授予完成其工作所需的最小权限,避免使用具有超级用户权限的账户连接数据库。

-

错误信息隐藏:在生产环境中,避免向用户暴露详细的错误信息,减少攻击者获取系统信息的机会。

-

使用安全编码实践:遵循安全的编码实践,定期进行安全审查和代码审计。

SQL 注入是一种常见的安全漏洞,攻击者通过输入恶意 SQL 语句来操纵数据库查询。防范 SQL 注入的关键是使用参数化查询、输入验证和过滤、实施最小权限原则,并遵循安全编码实践。

不过虽然前面提供的例子和解释已经涵盖了大部分常见的 SQL 注入技术和防范措施,但还有许多其他相关的内容和细节值得进一步探讨。以下是一些额外的内容和注意事项:

1. 不同数据库的差异

不同的数据库管理系统(DBMS)在 SQL 语法和内置函数方面可能有所不同,这也影响了 SQL 注入攻击的实施和防范。例如:

- MySQL、PostgreSQL 和 SQL Server 在注释符号、字符串连接方式、时间延迟函数等方面有所不同。

- Oracle 在某些情况下可能需要使用特殊的 SQL 语法来进行注入攻击。

了解特定数据库的特性可以帮助开发者和安全人员更好地防范 SQL 注入攻击。

2. 防御机制的高级应用

- 基于规则的防护:使用 Web 应用防火墙(WAF)等工具,通过定义特定规则来检测和阻止 SQL 注入攻击。

- 安全开发框架:使用安全的开发框架(如 OWASP 提供的工具和框架)来帮助开发者编写安全的代码。

- 数据库安全配置:启用数据库的安全特性,如安全模式、日志记录、审计等,以增强整体安全性。

3. 特定应用场景的挑战

- ORM 框架:使用对象关系映射(ORM)框架(如 Django ORM、Hibernate 等)可以减少 SQL 注入的风险,但仍然需要小心处理原始 SQL 查询。

- 存储过程:虽然存储过程可以减少 SQL 注入的风险,但仍需确保存储过程中的参数处理是安全的。

- 动态查询:在动态生成 SQL 查询时,特别需要注意避免将用户输入直接拼接到查询字符串中。

4. 攻击和防御的演变

- 自动化工具:攻击者可以使用自动化工具来尝试 SQL 注入攻击,而防御者也可以使用自动化工具来检测和阻止这些攻击。

- 社交工程:攻击者可能会结合社交工程技术,诱使开发者或管理员执行恶意操作,从而绕过安全措施。

5. 新兴威胁和挑战

- 多层漏洞:攻击者可能会结合多种漏洞(如 XSS、CSRF、文件上传漏洞等)进行复杂攻击,从而绕过简单的 SQL 注入防御。

- 云计算和大数据:随着云计算和大数据技术的发展,数据库的规模和复杂性增加,也给 SQL 注入防御带来了新的挑战。

6. 安全性测试

- 渗透测试:定期进行渗透测试,以发现和修复潜在的 SQL 注入漏洞。

- 代码审查:定期进行代码审查,确保所有 SQL 查询都是安全的。

- 安全培训:对开发者和运维人员进行安全培训,提高他们的安全意识和技能。

相关文章:

常见SQL注入攻击示例与原理及其防御措施

SQL 注入(SQL Injection)是一种代码注入技术,用于攻击数据驱动的应用程序,主要通过在输入字段或 URL 查询参数中插入恶意 SQL 语句来实现。攻击者利用应用程序对用户输入数据的未充分验证或过滤,将恶意 SQL 语句注入到…...

Node.js 中的 WebSocket 底层实现

WebSockets 是一种网络通信协议,可实现双向客户端-服务器通信。 WebSockets 通常用于需要即时更新的应用程序,使用 HTTP 之上的持久双工通道来支持实时交互,而无需持续进行连接协商。服务器推送是 WebSockets 的众多常见用例之一。 本文首先…...

MySQl数据库的基本操作

1.1创建数据库 使用CREATE DATABASE语句可以轻松创建MySQL数据库,语法如下: CREATE DATABASE 数据库名; 例:创建fruitsales数据库 CREATE DATABASE fruitsales;1.2 查看数据库 使用SHOW语句查看当前服务器下所有已经存在的数据库 SHOW DAT…...

Egg.js 项目的合理 ESLint 配置文件模板

Egg.js 项目的合理 ESLint 配置文件模板 安装依赖 npm install eslint babel/eslint-parser eslint-plugin-import eslint-plugin-promise eslint-plugin-node --save-dev extends: 扩展了 eslint-config-egg 以及其他一些常用的插件配置。 parser: 使用 babel/eslint-parse…...

算法专题七: 分治归并

目录 1. 排序数组2. 交易逆序对的总数3. 计算右侧小于当前元素的个数4. 翻转对 1. 排序数组 算法思路: 本道题使用归并的思路进行排序, 先讲数组分为左右两个区间, 然后合并两个有序数组. class Solution {vector<int> tmp; public:vector<int> sortArray(vector&…...

一个基于vue功能强大的表格组件--vxe-table的二次封装

基础使用 一个基于 vue 的 PC 端表格组件,支持增删改查、虚拟滚动、懒加载、快捷菜单、数据校验、树形结构、打印导出、表单渲染、数据分页、虚拟列表、模态窗口、自定义模板、渲染器、贼灵活的配置项、扩展接口等… <vxe-grid v-bind"gridOptions1"…...

CSS网页布局(重塑网页布局)

一、实现两列布局 许多网站有一些特点,如页面顶部放置一个大的导航或广告条,右侧是链接或图片,左侧放置主要内容,页面底部放置版权信息等。 一般情况,此类网页布局的两列都有固定的宽度,而且从内容上很容易…...

计算机网络:数据链路层 —— 以太网(Ethernet)

文章目录 局域网局域网的主要特征 以太网以太网的发展100BASE-T 以太网物理层标准 吉比特以太网载波延伸物理层标准 10吉比特以太网汇聚层交换机物理层标准 40/100吉比特以太网传输媒体 局域网 局域网(Local Area Network, LAN)是一种计算机网络&#x…...

考研前所学c语言02(2024/10/16)

1.一个十进制的数转化为二进制的就是不断除二取余,得到的余数从下到上取 比如123: 结果为: 同理其他的十进制转八进制,十六进制就除八,除十六即可 再比如123转十六进制: 因为余数是11,十六进…...

R语言绘图——坐标轴及图例

掌握坐标轴与图例的设置与调整,对于提升数据可视化的清晰度和可读性至关重要。通过这些工具,可以有效地传达数据背后的故事,提高图表的表现力。 0x01 坐标轴 一、坐标轴的设置 1、修改坐标轴的标签 在ggplot2中,坐标轴是根据数…...

JDK中socket源码解析

目录 1、Java.net包 1. Socket通信相关类 2. URL和URI处理类 3. 网络地址和主机名解析类 4. 代理和认证相关类 5. 网络缓存和Cookie管理类 6. 其他网络相关工具类 2、什么是socket? 3、JDK中socket核心Api 4、核心源码 1、核心方法 2、本地方法 3、lin…...

Ansible自动化运维项目实战指南

Ansible自动化运维项目实战指南 在当今快速发展的IT环境中,运维工作的复杂性和规模性日益增加,传统的手动运维方式已难以满足高效、可靠、可重复性的需求。Ansible作为一款开源的自动化运维工具,凭借其简单易用、无需代理、基于SSH的架构特性…...

MySQL【知识改变命运】10

联合查询 0.前言1.联合查询在MySQL里面的原理2.练习一个完整的联合查询2.1.构造练习案例数据2.2 案例:⼀个完整的联合查询的过程2.2.1. 确定参与查询的表,学⽣表和班级表2.2.2. 确定连接条件,student表中的class_id与class表中id列的值相等2.…...

)

Java学习教程,从入门到精通, Java 基础语法(4)

1、Java 基础语法 一、Java 简介与开发环境搭建 Java 简介:Java 是一种面向对象的编程语言,具有跨平台、安全、稳定等特点。Java 主要应用于企业级应用、Android 应用开发、大数据处理等领域。开发环境搭建:搭建 Java 开发环境需要安装 JDK…...

反编译工具-Jclasslib的使用,与Java方法调用的探索

这里写目录标题 前言IDEA下查看字节码的两种方法使用idea自带的插件工具安装插件 为什么没有看出方法调用关系原因分析工厂举例 知识补充语言java可移植性 总结 前言 画时序图的时候,我想验证下方法的调用是否写的正确。方法调用不仅涉及到程序的基本逻辑流程&#…...

力扣 简单 876.快慢指针

文章目录 题目介绍题解 题目介绍 题解 class Solution {public ListNode middleNode(ListNode head) {ListNode slow head, fast head;while(fast ! null && fast.next ! null){slow slow.next;fast fast.next.next;}return slow;} }...

FineReport 计算同比增长

1、数据库查询 SELECTt1.年,t1.月,t1.总金额 AS 同期金额,t1.仓库名称,t2.总金额 AS 上期金额 FROMtest t1LEFT JOIN test t2 ON ( t1.年 t2.年 1 ) AND t1.月 t2.月 AND t1.仓库名称 t2.仓库名称2、配置字段 月份字段加后缀 月 数据列加后缀 计算同比增长率 if(LEN(B3)0 …...

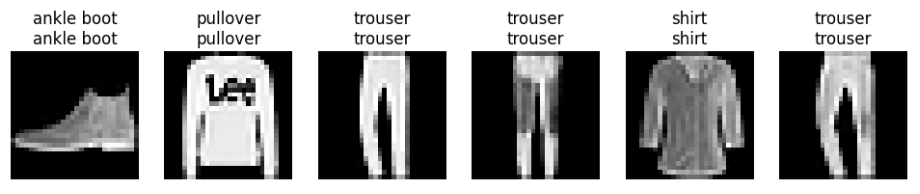

从0开始深度学习(12)——多层感知机的逐步实现

依然以Fashion-MNIST图像分类数据集为例,手动实现多层感知机和激活函数的编写,大部分代码均在从0开始深度学习(9)——softmax回归的逐步实现中实现过 1 读取数据 import torch from torchvision import transforms import torchv…...

如何利用OpenCV和yolo实现人脸检测

在之前的blog里面,我们有介绍OpenCV和yolo的区别,本文就人脸检测为例,分别介绍下OpenCV和yolo的实现方式。 OpenCV实现人脸检测 一、安装 OpenCV 首先确保你已经安装了 OpenCV 库。可以通过以下方式安装: 使用包管理工具安装&…...

015集——c# 实现CAD excel交互(CAD—C#二次开发入门)

第一步:添加引用 程序集—>扩展 namespace WindowsFormsApp2 {public partial class Form1 : Form{public Form1(){InitializeComponent();}private void Form1_Load(object sender, EventArgs e){}private void 获取当前excel_Click(object sender, EventArgs e…...

Unity UXML和USS实战:像搭积木一样设计你的第一个编辑器窗口

Unity UXML与USS模块化开发指南:构建可维护的编辑器界面 在Unity编辑器扩展开发中,界面设计往往成为制约开发效率的瓶颈。传统IMGUI虽然灵活,但维护成本随界面复杂度呈指数级增长。UI Toolkit带来的UXML/USS工作流,正在重塑Unity工…...

Qwen3.5-9B-AWQ-4bit开源模型价值解析:为何选择AWQ-4bit而非GGUF或GPTQ

Qwen3.5-9B-AWQ-4bit开源模型价值解析:为何选择AWQ-4bit而非GGUF或GPTQ 1. 模型核心能力解析 1.1 多模态理解能力 Qwen3.5-9B-AWQ-4bit是一个支持图像与文本联合理解的多模态模型,其核心能力体现在: 视觉-语言联合处理:能够同…...

消息队列5-RabbitMQ的高级特性和MQ的应用问题与解决方案-事务、消息分发的应用、幂等性保证、顺序性保证、消息积压的解决

文章目录一. 事务1. 模版开启事务功能2. 配置事务管理器3. 声明队列4. 生产者5. 运行图二. 消息分发1. 限流(1) yml配置文件(2) 声明队列与交换机及绑定关系(3) 生产者(4) 消费者(5) 运行图2. 负载均衡(1) yml配置(2) 消费者代码(3) 运行图三. MQ的幂等性保证1. MQ中存在的问题…...

如何绕过iOS 15-16激活锁:AppleRa1n工具实战指南

如何绕过iOS 15-16激活锁:AppleRa1n工具实战指南 【免费下载链接】applera1n icloud bypass for ios 15-16 项目地址: https://gitcode.com/gh_mirrors/ap/applera1n 当你的iPhone或iPad因遗忘Apple ID密码、二手交易或维修后无法激活时,设备瞬间…...

C++的std--ranges工作窃取算法

C的std::ranges工作窃取算法:高效并行的新利器 在现代多核处理器普及的背景下,如何充分利用计算资源成为编程领域的重要课题。C20引入的std::ranges库不仅简化了范围操作,还通过工作窃取算法(Work-Stealing Algorithm)…...

Seldon Core 2性能调优终极指南:10个关键指标提升推理速度300%

Seldon Core 2性能调优终极指南:10个关键指标提升推理速度300% 【免费下载链接】seldon-core An MLOps framework to package, deploy, monitor and manage thousands of production machine learning models 项目地址: https://gitcode.com/gh_mirrors/se/seldon…...

DXVK:突破Linux游戏性能瓶颈的Vulkan转换层解决方案

DXVK:突破Linux游戏性能瓶颈的Vulkan转换层解决方案 【免费下载链接】dxvk Vulkan-based implementation of D3D8, 9, 10 and 11 for Linux / Wine 项目地址: https://gitcode.com/gh_mirrors/dx/dxvk 技术价值:重新定义Linux游戏图形渲染标准 填…...

AI Agent与边缘计算结合:低延迟场景下的智能体部署方案

AI Agent与边缘计算结合:低延迟场景下的智能体部署方案 关键词:AI Agent、边缘计算、低延迟部署、模型压缩、资源调度、隐私计算、多智能体协同 摘要:本文将像给小学生讲“快递柜前置配送奶茶”的故事一样,深入浅出地解释AI Agent和边缘计算是什么、为什么要把它们结合、如…...

为什么说C#是Windows开发者的瑞士军刀?WPF、ASP.NET实战解析

为什么说C#是Windows开发者的瑞士军刀?WPF、ASP.NET实战解析 在Windows生态系统中,C#始终保持着不可替代的地位。这门由微软精心设计的语言,从2000年诞生至今,已经发展成为企业级应用、桌面程序和Web服务的全能选手。尤其对于Win…...

AI辅助开发:让快马AI设计智能引擎,深度解决synaptics.exe映像损坏

最近在帮朋友解决一个头疼的Windows系统问题——synaptics.exe损坏的映像错误。这个错误不仅影响触控板功能,还会导致各种奇怪的系统行为。作为一个开发者,我决定尝试用AI辅助开发的方式,打造一个智能诊断修复工具。下面分享我的实践过程&…...