Ivanti云服务被攻击事件深度解析:安全策略构建与未来反思

攻击事件背景

近期,威胁情报和研究机构Fortinet FortiGuard Labs发布了一份关于针对IT解决方案提供商Ivanti云服务设备(Ivanti Cloud Services Appliance,CSA)的复杂网络攻击的详细分析。

该攻击被怀疑是由国家级对手发起,攻击者利用了CSA中存在的三个重大安全漏洞,其中包括一个危险的零日漏洞,发动了一系列精心策划的网络攻击。

这些漏洞被恶意利用,使攻击者能够未经身份验证便获取对CSA设备的访问权限,进而枚举设备中配置的所有用户信息,并窃取这些用户的登录凭据。这一系列精湛的操作手法,展示了攻击者高超的技术实力与极强的隐蔽性。

具体而言,涉及的关键漏洞包括:

◾︎CVE-2024-8190(CVSS评分:7.2),该漏洞位于资源/gsb/DateTimeTab.php中,允许执行命令注入攻击;

◾︎CVE-2024-8963(CVSS评分:9.4),这是一个位于资源/client/index.php的路径遍历漏洞,危害极大;

◾︎CVE-2024-9380(CVSS评分:7.2),该漏洞影响资源reports.php,允许经身份验证的攻击者执行命令注入。

在成功获取初步立足点后,攻击者并未止步。他们利用从gsbadmin和admin账户中窃取的凭据,对reports.php资源上的命令注入漏洞进行了身份验证利用,进而部署了一个名为“help.php”的Web shell,以此作为进一步渗透的跳板。

尤为引人关注的是,就在Ivanti于2024年9月10日发布关于CVE-2024-8190漏洞的安全公告后不久,那些仍活跃在受害者网络中的威胁行为者迅速行动,对/gsb/DateTimeTab.php和/gsb/reports.php中的命令注入漏洞进行了所谓的“修补”,从而阻断了其他潜在攻击者的渗透路径。

这种行为模式在过去也曾多次出现,表明威胁行为者为了确保自身行动不受干扰,会不惜一切手段维护其在网络中的优势地位。

此外,攻击者并未满足于此。在成功入侵面向互联网的CSA设备后,他们还进一步滥用了CVE-2024-29824漏洞,这是一个影响Ivanti端点管理器(EPM)的严重安全缺陷。通过启用xp_cmdshell存储过程,攻击者实现了远程代码执行,进一步扩大了其在受害者网络中的影响力。

除了上述活动外,攻击者还采取了多种手段以深化其渗透行动。他们创建了一个名为mssqlsvc的新用户账户,运行了侦察命令以收集受害者网络的信息,并通过DNS隧道技术和PowerShell代码将命令执行结果秘密传输出去。

同时,他们还利用ReverseSocks5这一开源工具,将网络流量巧妙地通过CSA设备进行代理传输,以躲避安全监测和阻断措施。

最令人担忧的是,攻击者还在受影响的CSA设备上部署了一个名为“sysinitd.ko”的Linux内核级rootkit。这一恶意软件能够确保攻击者在CSA设备上实现内核级持久性控制,即使受害者尝试进行重置操作也无法彻底清除其痕迹。

Fortinet研究人员指出,这种策略表明攻击者旨在长期潜伏于受害者网络中,随时准备发动更为猛烈的攻击行动。

值得注意的是,美国网络安全和基础设施安全局(CISA)已迅速响应,于2024年10月的第一周将CVE-2024-29824漏洞纳入其已知被利用漏洞(KEV)目录,以提醒所有相关组织加强防范。

安全事件响应

那么企业自身应该如何避免这类攻击事件?以下是安全防护的一些建议:

一、系统漏洞修补与更新策略制定

在系统安全防护体系中,漏洞修补是至关重要的环节。随着技术的不断进步和黑客攻击手段的不断升级,系统漏洞的发现与修补成为了一项持续性的工作。为了确保系统安全,必须建立有效的系统漏洞修补与更新策略。

补丁管理系统的建立

为了有效管理补丁的发布与更新,需要建立统一的补丁管理系统。该系统应具备补丁下载、测试、发布、安装及监控等功能。

通过该系统,可以确保补丁的及时发布,并跟踪补丁的安装情况,确保用户能够及时获取最新的安全补丁。该系统还应具备漏洞扫描功能,能够自动扫描系统中的漏洞,并给出相应的修补建议。

漏洞扫描与评估

定期进行漏洞扫描与评估是确保系统安全的重要措施。通过漏洞扫描,可以发现系统中的潜在漏洞,并对其进行评估,确定漏洞的严重程度和影响范围。

在评估过程中,应重点关注高危漏洞,这些漏洞可能导致系统崩溃或数据泄露等严重后果。针对评估结果,应制定相应的修补方案,并及时进行修补。

漏洞修补优先级划分

在进行漏洞修补时,应根据漏洞的严重性和影响范围来划分修补的优先级。

对于高危漏洞,应立即进行修补,以防止黑客利用漏洞进行攻击。对于中危和低危漏洞,可以根据具体情况制定相应的修补计划,并在计划时间内完成修补。

同时,还需要关注补丁的兼容性和稳定性,确保补丁不会对系统造成不良影响。

二、安全配置优化及最佳实践分享

配置文件安全管理是企业安全的基础。配置文件包含了系统的敏感信息,如数据库连接信息、系统密码等,一旦泄露,将对企业造成严重损失。

因此,对配置文件进行权限设置和加密显得尤为重要。企业应严格限制对配置文件的访问权限,确保只有授权人员才能查看和修改。对于配置文件的存储,应采用加密技术,以防止在传输过程中被窃取。

同时,定期对配置文件进行审计和检查,及时发现并修复潜在的安全漏洞,也是保障配置文件安全的重要措施。

参数调优与安全性增强是提高系统性能和减少安全风险的重要手段。

企业应根据自身的业务需求和系统特点,合理配置系统参数,以提高系统的运行效率和安全性。在参数调优方面,企业应关注系统的性能瓶颈和安全隐患,通过调整参数配置,优化系统性能,减少安全风险。

例如,调整数据库的连接池大小,可以提高数据库的访问效率;限制系统的最大连接数,可以防止系统被恶意攻击。在安全性增强方面,企业应启用系统的安全功能,如防火墙、入侵检测系统等,以防止外部攻击。

同时,定期对系统进行漏洞扫描和安全测试,及时发现并修复漏洞,也是提高系统安全性的重要手段。

学习与共享业界最新的安全配置实践和经验也是提高企业安全水平的重要途径。

企业应积极参加安全培训和研讨会,了解最新的安全技术和趋势。同时,与其他企业和组织建立安全合作关系,共享安全信息和资源,可以帮助企业更好地应对安全挑战。

企业还可以借鉴其他企业的成功经验和教训,避免重蹈覆辙,提高企业的安全水平。

三、威胁情报收集与风险评估方法论述

在当前信息化高速发展的时代,网络安全威胁日益严峻,企业和组织需要采取有效的威胁情报收集和风险评估方法,以应对各种潜在的安全威胁。

威胁情报收集是识别和分析潜在攻击者、攻击手法和工具的重要途径,而风险评估则是对这些威胁进行量化分析和评估,以制定有效的安全策略和防护措施。

威胁情报收集机制的建立是威胁情报收集的基础。该机制应包括信息收集、分析、整理和共享等环节。

信息收集渠道应广泛,包括网络监控、黑客论坛、社交媒体等,同时应关注行业内的安全动态和漏洞信息。收集到的信息应进行分类、整理和归类,以便于后续的分析和利用。

在分析过程中,应结合攻击者的攻击手法、工具和服务,以及攻击者的行为特征和攻击目的,进行深入的分析和研究,以发现潜在的安全威胁和攻击趋势。

风险评估与预警是威胁情报收集的重要环节。定期对系统进行风险评估,可以识别潜在的安全威胁和漏洞,及时采取措施进行修复和加固。

风险评估应采用多种方法,包括漏洞扫描、渗透测试、恶意代码检测等,以全面评估系统的安全性。同时,应根据风险评估结果,制定相应的预警和防护措施,如加强网络监控、更新安全策略、备份数据等,以应对可能的安全事件。

在风险评估方法中,定性评估和定量评估是两种常用的方法。

定性评估主要是基于经验和专业知识对安全威胁进行主观判断,其优点是灵活性强、易于实施,但缺点是主观性强、难以量化。

定量评估则是通过数学模型和统计方法对安全威胁进行量化分析,其优点是客观性强、易于比较和量化,但缺点是数据收集和处理难度大、模型选择和使用不当可能导致结果不准确。

在实际应用中,应根据具体情况选择合适的风险评估方法,以充分发挥其优势。

结语

随着科技的迅猛发展和全球化的深入推进,网络空间已经成为国家经济、社会发展的重要基础设施和信息安全的核心领域。然而,随着网络技术的不断创新和应用,网络安全面临的挑战也愈发严峻。

技术创新所催生的新风险不容忽视,网络技术的迅猛进化导致黑客攻击、病毒蔓延等安全威胁不断演变升级,传统防御措施逐渐力不从心。特别是量子计算、人工智能等尖端科技的进步,对现有加密技术和安全协议构成潜在威胁,可能引发新的网络安全危机。因此,我们必须持续学习并掌握最新的安全技术,不断强化网络安全防护体系。

此外,跨国网络威胁的加剧构成了未来网络安全领域的另一重大挑战。国际网络攻击与盗窃事件层出不穷,黑客组织、网络犯罪团伙跨国作案日益猖狂,不仅危及国家安全和社会稳定,还严重冲击全球经济与贸易秩序。对此,加强国际间的合作与协调,携手应对跨国网络威胁,显得尤为重要。

同时,相关法律法规的不健全也是当前网络安全面临的重要问题。网络技术日新月异,而现有法律法规难以全面覆盖网络安全的新情境与新需求。网络犯罪手段日趋隐蔽复杂,给执法与取证带来巨大挑战。因此,我们必须加快网络安全法律法规的建设与完善步伐,提升法律的可操作性和实效性,为网络安全构筑坚实的法律防线。

相关文章:

Ivanti云服务被攻击事件深度解析:安全策略构建与未来反思

攻击事件背景 近期,威胁情报和研究机构Fortinet FortiGuard Labs发布了一份关于针对IT解决方案提供商Ivanti云服务设备(Ivanti Cloud Services Appliance,CSA)的复杂网络攻击的详细分析。 该攻击被怀疑是由国家级对手发起…...

如何做出正确选择编程语言:关于Delphi 与 C# 编程语言的优缺点对比

概述 为您的项目选择正确的技术可能是一项相当棘手的任务,尤其是当您以前从未需要做出这样的选择时。如今可用的选项范围非常广泛。虽然一些编程语言和工具有着相当悠久的历史,但其他一些则是刚刚开始赢得开发人员青睐的新手。 在这篇博文中࿰…...

39.3K Star,一个现代的数据库ORM工具,专为Node.js和TypeScript设计

大家好,今天给大家分享一个现代的数据库对象关系映射(Object-Relational Mapping,ORM)工具Prisma ORM,它旨在简化数据库操作,提高开发效率,并确保类型安全。 项目介绍 Prisma ORM适用于各种需要…...

Nginx和Mysql的基础命令

1.安装nginx brew install nginx 2.启动nginx brew services start nginx 3.查看nginx文件默认路径 brew info nginx 重装要先关闭nginx 4.nginx.conf 地址 nginx -t 5.nginx重启 brew services restart nginx 6.关闭nginx brew services stop nginx 7.卸载nginx brew uninstal…...

Docker之容器常见操作

docker 命令介绍 docker --help 管理命令: container 管理容器image 管理镜像network 管理网络命令: attach 介入到一个正在运行的容器build 根据 Dockerfile 构建一个镜像commit 根据容器的更改创建一个新的镜像cp 在本地文…...

猜数游戏(Fortran)

背景 学了两个月Fortran还没来一次正式练习 于是—— 代码 program gessnum! implicit none 不取消IN规则。integer::num,areal::Ncall random_seed()call random_number(N)aint(N*10)print*,"请输入您猜的数字:"read(*,*)numdo i1,3if (numa)thenpri…...

代码随想录 -- 贪心 -- 单调递增的数字

738. 单调递增的数字 - 力扣(LeetCode) 思路: 首先将正数n转化为字符串类型;定义一个flag:标记flag以及之后的位数都是9;从后向前遍历字符串n,如果当前的位数小于他上一位,将上一位…...

【小洛的VLOG】Web 服务器高并发压力测试(Reactor模型测试)

目录 引言 工具介绍 环境介绍 测试结果 个人主页:东洛的克莱斯韦克-CSDN博客 引言 大部分的网络通信都是支持TCP/IP协议栈,为了保证通信的可靠性,客户端和服务端之间需要建立链接。服务端能并发处理多少个链接,平均每秒钟能处理…...

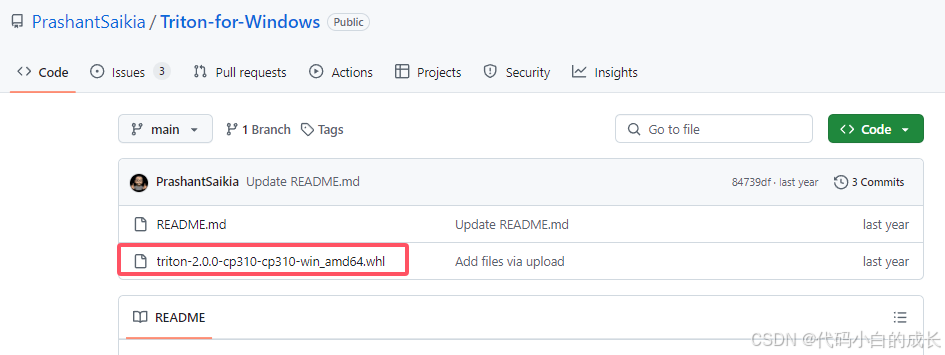

Window:下载与安装triton==2.0.0

triton2.0.0谷仓下载 创建python3.10的工作环境: conda create -n anti-dreambooth python3.10然后在下载目录下执行代码: pip install triton-2.0.0-cp310-cp310-win_amd64.whl...

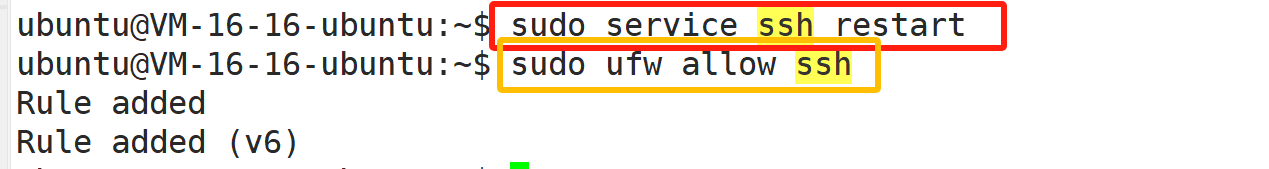

零,报错日志 2002-Can‘t connect to server on‘106.54.209.77‘(1006x)

零,报错日志 2002-Can’t connect to server on’106.54.209.77’(1006x) 今天差点被这个报错给折磨疯掉 尝试一:对腾讯云服务器进行更改 尝试二:针对配置文件处理 step1 //确保注释 /etc/mysql/mysql.conf.d/mysqld.cnf 下# bind-addres…...

)

R语言笔记(一)

文章目录 一、R objects二、Types of data三、Operators1、Operators2、Comparison operators3、Logical operators 四、Check types of data objects五、Convertion between data objects六、R workspace 一、R objects Two basic types of things/objects: data and functio…...

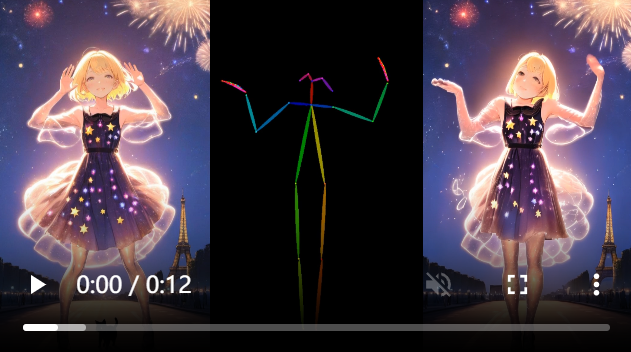

MusePose模型部署指南

一、模型介绍 MusePose是一个基于扩散和姿势引导的虚拟人视频生成框架。 主要贡献可以概括如下: 发布的模型能够根据给定的姿势序列,生成参考图中人物的舞蹈视频,生成的结果质量超越了同一主题中几乎所有当前开源的模型。发布该 pose alig…...

又一次升级:字节在用大模型在做推荐啦!

原文链接 字节前几天2024年9年19日公开发布的论文《HLLM:通过分层大型语言模型增强基于物品和用户模型的序列推荐效果》。 文字、图片、音频、视频这四大类信息载体,在生产端都已被AI生成赋能助力,再往前一步,一定需要一个更强势…...

无线领夹麦克风怎么挑选,麦克风行业常见踩坑点,避雷不专业产品

随着短视频和直播行业的迅速发展,近年来无线领夹麦克风热度持续高涨,作为一款小巧实用的音频设备,它受到很多视频创作者以及直播达人的喜爱。但如今无线领夹麦克风品类繁杂,大家选购时容易迷失方向,要知道并不是所有…...

OJ-1017中文分词模拟器

示例0 输入: ilovechina i,ilove,lo,love,ch,china,lovechina 输出: ilove,china 示例1 输入: ilovechina i,love,china,ch,na,ve,lo,this,is,the,word 输出: i,love,china 说明: 示例2 输入: iat i,love,…...

Unity 关于UGUI动静分离面试题详解

前言 近期有同学面试,被问到这样一道面试题: ”说说UGUI的动静分离是怎么一回事?” 关于这个优化有一些误区,容易让开发者陷入一个极端。我们先分析关于UGUI 合批优化的问题,最后给这个面试题一个参考回答。 对惹,…...

HarmonyNext保存Base64文件到Download下

本文介绍如何保存Base64的文件到Download下 参考文档地址: 保存用户文件-Harmony Next 用到的是DOWNLOAD模式保存文件 用户在使用save接口时,可以将pickerMode配置为DOWNLOAD模式,该模式下会拉起授权接口,用户确认后会在公共路径…...

069_基于springboot的OA管理系统

目录 系统展示 开发背景 代码实现 项目案例 获取源码 博主介绍:CodeMentor毕业设计领航者、全网关注者30W群落,InfoQ特邀专栏作家、技术博客领航者、InfoQ新星培育计划导师、Web开发领域杰出贡献者,博客领航之星、开发者头条/腾讯云/AW…...

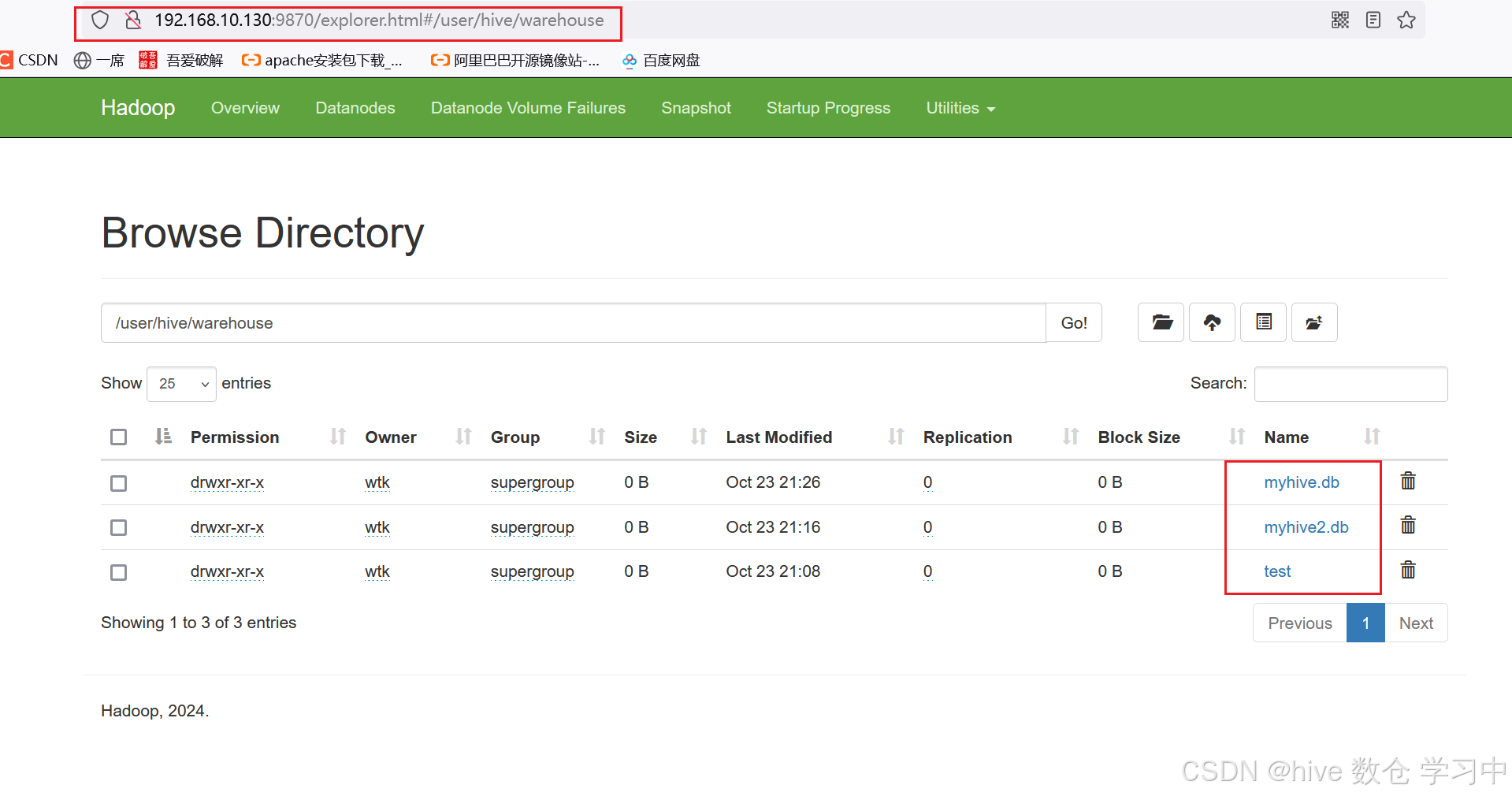

hive数据库,表操作

1.创建; create database if not exists myhive; use myhive; 2.查看: 查看数据库详细信息:desc database myhive; 默认数据库的存放路径是 HDFS 的: /user/hive/warehouse 内 补充:创建数据库并指定 hdfs 存储位置:create database myhive2 location /myhive2 3.…...

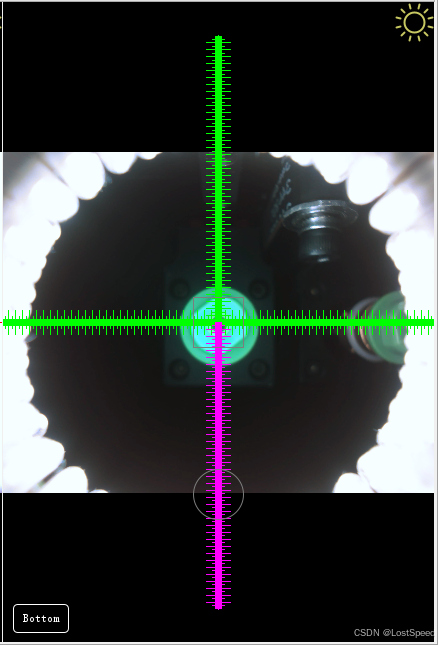

openpnp - 在顶部相机/底部相机高级校正完成后,需要设置裁剪所有无效像素

文章目录 openpnp - 在顶部相机/底部相机高级校正完成后,需要设置裁剪所有无效像素概述笔记设置后的顶部相机效果设置后的底部相机效果 备注END openpnp - 在顶部相机/底部相机高级校正完成后,需要设置裁剪所有无效像素 概述 用自己编译的基于openpnp-…...

终极窗口调整神器:WindowResizer完整使用指南

终极窗口调整神器:WindowResizer完整使用指南 【免费下载链接】WindowResizer 一个可以强制调整应用程序窗口大小的工具 项目地址: https://gitcode.com/gh_mirrors/wi/WindowResizer 还在为那些顽固的Windows窗口而烦恼吗?无论你是遇到老旧软件界…...

AgentLimb:基于肌肉记忆的AI浏览器自动化,降低85% Token消耗

1. 项目概述:当AI学会“肌肉记忆”,浏览器自动化迎来新范式如果你和我一样,每天都在和AI助手打交道,让它们帮你写代码、分析数据,甚至尝试控制浏览器完成一些重复性任务,那你一定遇到过这个痛点:…...

终极分布式编程框架全攻略:从零掌握Awesome BigData核心技术

终极分布式编程框架全攻略:从零掌握Awesome BigData核心技术 【免费下载链接】awesome-bigdata A curated list of awesome big data frameworks, ressources and other awesomeness. 项目地址: https://gitcode.com/gh_mirrors/aw/awesome-bigdata 在数据爆…...

5步掌握OpenCore Configurator:黑苹果配置终极可视化指南

5步掌握OpenCore Configurator:黑苹果配置终极可视化指南 【免费下载链接】OpenCore-Configurator A configurator for the OpenCore Bootloader 项目地址: https://gitcode.com/gh_mirrors/op/OpenCore-Configurator 如果你正在为黑苹果系统的复杂配置而烦恼…...

用OpenMV4 H7 PLUS做个智能分拣小车:颜色识别实战项目从硬件选型到代码集成

智能分拣小车实战:OpenMV4 H7 PLUS颜色识别与嵌入式系统集成 在创客竞赛和毕业设计中,智能分拣系统一直是热门选题。传统方案往往面临识别精度不足、响应延迟高或硬件兼容性差等问题。OpenMV4 H7 PLUS凭借其强大的图像处理能力和丰富的硬件接口ÿ…...

)

告别GUI!用RTKLIB的rnx2rtkp命令行工具批量处理GNSS数据(附VS2019编译避坑指南)

从GUI到命令行:RTKLIB高效数据处理全攻略 在GNSS数据处理领域,RTKLIB作为开源工具链的标杆,其图形界面rtkpost虽然直观易用,但在处理大批量数据时效率低下。本文将带您深入探索命令行工具rnx2rtkp的完整工作流,从编译避…...

3分钟上手:Windows上直接安装Android应用的最佳工具APK Installer

3分钟上手:Windows上直接安装Android应用的最佳工具APK Installer 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 还在为复杂的Android模拟器配置而烦恼吗&…...

实测推荐!2026年毕业论文5000字范文免费下载AI写作工具排行,查重降AI率全攻略

本文由知学术AIPaperGPT内容团队实测撰写 2026-05-11实测推荐!2026年毕业论文5000字范文免费下载AI写作工具排行,查重降AI率全攻略又是一年毕业季,无数本科、硕士生正为毕业…...

基于适配器模式构建跨平台待办事项聚合器:设计、实现与实战

1. 项目概述:一个跨平台待办事项聚合器的诞生最近在整理自己的效率工具时,发现了一个挺普遍但又很恼人的问题:我的待办事项散落在各处。工作上的任务在公司的Jira里,个人学习计划在滴答清单,一些临时想法随手记在手机备…...

第七部分-容器安全与监控——33. 镜像安全

33. 镜像安全 1. 镜像安全概述 镜像是容器的基石,镜像安全问题直接影响容器运行时安全。镜像安全涵盖基础镜像选择、镜像构建过程、镜像存储和分发等环节。 ┌─────────────────────────────────────────────────…...