交换机:端口安全与访问控制指南

为了实现端口安全和访问控制,交换机通常通过以下几种机制和配置来保护网络,防止未经授权的访问和恶意攻击。

01-端口安全

定义及功能

端口安全功能允许管理员限制每个交换机端口可以学习的MAC地址数量。

通过绑定特定的MAC地址到交换机的某一端口上,防止其他设备通过该端口接入网络,从而提高网络的安全性。

实现步骤

-

启用端口安全:首先,管理员可以在交换机端口上启用端口安全功能。

-

设置最大MAC地址数:配置端口允许的最大MAC地址数量,通常设置为1,以确保只有一个设备可以通过该端口访问网络。

-

指定静态MAC地址:可以手动绑定特定的MAC地址到某一端口,防止其他设备伪装该MAC地址接入。

-

设置违反行为:当检测到超过配置的MAC地址时,可以设置交换机采取的行为,如丢弃数据包、关闭端口或发送警报。

配置实例

Switch(config)# interface fastEthernet 0/1Switch(config-if)# switchport mode accessSwitch(config-if)# switchport port-securitySwitch(config-if)# switchport port-security maximum 1Switch(config-if)# switchport port-security violation shutdownSwitch(config-if)# switchport port-security mac-address sticky

在这个例子中,我们启用了端口安全,并将允许的MAC地址数量设置为1。当有其他设备试图通过该端口接入时,端口将自动关闭(shutdown)。mac-address sticky选项允许交换机自动记住连接到端口的第一个MAC地址。

02-访问控制列表

定义及功能

ACLs是一组规则,用于筛选通过交换机端口的数据流量。通过配置ACL,管理员可以允许或拒绝特定的IP地址、协议类型或端口号的流量,从而控制网络访问权限。

实现步骤

-

创建ACL规则:管理员可以根据源IP、目标IP、协议类型等定义ACL规则。

-

应用ACL到端口或VLAN:一旦ACL创建完成,可以将其应用到特定的端口或VLAN上,以限制或允许通过的数据流量。

-

测试与监控:配置完成后,应测试ACL是否按预期工作,并通过日志和监控工具来观察ACL的执行效果。

配置实例

Switch(config)# access-list 10 permit 192.168.1.0 0.0.0.255Switch(config)# access-list 10 deny anySwitch(config)# interface fastEthernet 0/1Switch(config-if)# ip access-group 10 in

在这个配置中,我们创建了一个编号为10的ACL,只允许来自192.168.1.0/24网络的流量通过端口,并将该ACL应用到fastEthernet 0/1接口的入方向(inbound)。

03-802.1X 认证

定义及功能

IEEE 802.1X 是一种网络访问控制协议,用于基于端口的认证。它在设备接入网络时,通过身份验证服务器(如RADIUS服务器)对用户或设备进行认证,只有通过认证的设备才能访问网络资源。

实现步骤

-

配置交换机为Authenticator:在交换机上启用802.1X功能,并将其配置为认证服务器和客户端之间的中介。

-

设置认证服务器:配置交换机与RADIUS服务器的通信,并在RADIUS服务器上配置用户认证信息。

-

启用端口控制:在交换机端口上启用802.1X,端口将处于受控状态,未认证的设备无法通过。

-

配置Guest VLAN:为未通过认证的设备分配一个限制性更强的VLAN,确保设备只能访问有限的资源。

配置实例

Switch(config)# aaa new-modelSwitch(config)# aaa authentication dot1x default group radiusSwitch(config)# interface fastEthernet 0/1Switch(config-if)# dot1x port-control autoSwitch(config-if)# dot1x timeout quiet-period 10Switch(config-if)# dot1x timeout tx-period 5Switch(config-if)# radius-server host 192.168.1.100 auth-port 1812 key radiuskey

在此配置中,我们启用了802.1X认证并配置了RADIUS服务器的地址和共享密钥。

dot1x port-control auto命令使端口在未认证设备连接时自动进行认证。

quiet-period和tx-period是优化认证过程的超时设置。

04-MAC地址过滤

定义及功能

MAC地址过滤是通过允许或阻止特定MAC地址访问交换机端口来控制设备的网络访问权限。这种方法在小型网络环境中很有效,能够快速阻止不明设备接入。

实现步骤

-

创建MAC地址过滤规则:配置交换机上允许或阻止的MAC地址列表。

-

应用到端口:将过滤规则应用到特定的端口,确保只有在列表中的MAC地址才能通过端口发送或接收流量。

配置实例

Switch(config)# mac access-list extended ALLOW-MACSwitch(config-ext-mac)# permit host 00a0.c91b.0e21 anySwitch(config-ext-mac)# exitSwitch(config)# interface fastEthernet 0/1Switch(config-if)# mac access-group ALLOW-MAC in

在这个示例中,ALLOW-MAC访问列表只允许MAC地址00a0.c91b.0e21通过fastEthernet 0/1端口。其他所有设备的流量都将被阻止。

05-VLAN 分割与隔离

定义及功能

通过VLAN将网络中的设备进行逻辑分割,可以隔离不同部门或用户组的流量,防止未经授权的访问。

实现步骤

-

配置VLAN:在交换机上创建多个VLAN,并将端口分配到相应的VLAN中。

-

启用VLAN间路由控制:设置ACL或防火墙规则,控制不同VLAN之间的通信,确保只有经过授权的通信可以发生。

-

使用PVLAN(Private VLAN):对于需要更高隔离级别的场景,可以使用PVLAN技术,进一步限制设备间的通信。

配置实例

Switch(config)# vlan 10Switch(config-vlan)# name SalesSwitch(config)# vlan 20Switch(config-vlan)# name ITSwitch(config)# interface fastEthernet 0/1Switch(config-if)# switchport access vlan 10Switch(config)# interface fastEthernet 0/2Switch(config-if)# switchport access vlan 20

在这个例子中,我们创建了两个VLAN,分别用于销售(Sales)和IT部门。

每个端口被分配到相应的VLAN中,这样这两个部门的流量就可以被隔离开。

06-总结

交换机通过上述机制实现端口安全和访问控制,能够有效提升网络安全性,保护网络免受内部和外部的威胁。

不同的方法可以根据具体需求组合使用,以达到最佳的安全效果。

相关文章:

交换机:端口安全与访问控制指南

为了实现端口安全和访问控制,交换机通常通过以下几种机制和配置来保护网络,防止未经授权的访问和恶意攻击。 01-端口安全 定义及功能 端口安全功能允许管理员限制每个交换机端口可以学习的MAC地址数量。 通过绑定特定的MAC地址到交换机的某一端口上&a…...

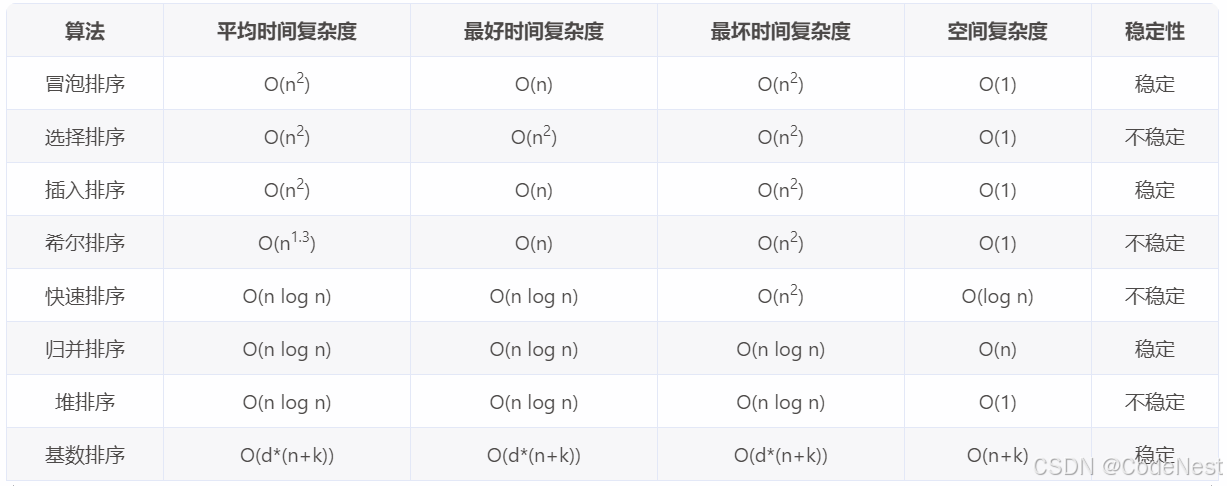

【C++ | 数据结构】八大常用排序算法详解

1. 排序的稳定性 排序是我们生活中经常会面对的问题,小朋友站队的时候会按照从矮到高的顺序排列;老师查看上课出勤情况时,会按照学生的学号点名;高考录取时,会按照成绩总分降序依次录取等等。那么对于排序它是如何定义…...

Oracle 第7章:数据完整性约束

在Oracle数据库中,数据完整性是指确保存储在数据库中的数据的正确性和一致性。为了实现这一点,Oracle提供了多种机制来维护数据完整性,包括主键(Primary Key)、外键(Foreign Key)和唯一性约束&a…...

【核心】静态/动态全覆盖路径规划相关技术研究

系列文章目录 提示:这里可以添加系列文章的所有文章的目录,目录需要自己手动添加 TODO:写完再整理 文章目录 系列文章目录前言一、明确覆盖式路径的目标二、静态/动态全覆盖路径规划相关技术研究(1)静态全覆盖路径规划方法一:波前WaveFront 覆盖算法方法二:图形学映射算…...

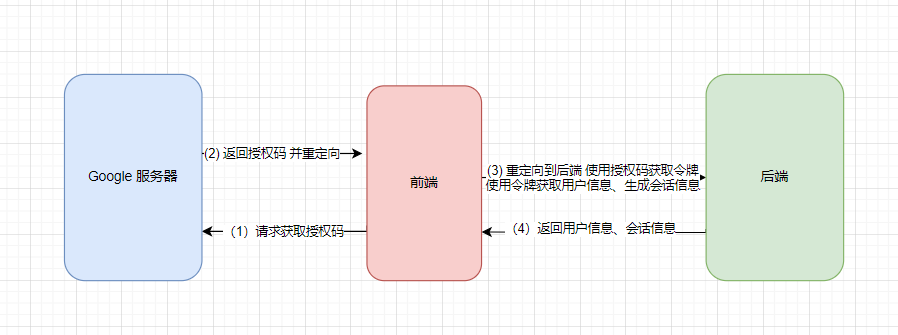

Java 实现集成 Google 邮箱第三方登录实践

文章目录 前言前期准备配置客户端 ID 和重定向 URL配置 OAuth 权限请求页面 登录流程前端演示代码后端演示代码 总结个人简介 前言 Google OAuth 2.0 是其中一种常见的第三方登录方式,广泛应用于各类网站和应用程序。通过 Google OAuth 2.0,用户可以使用…...

人人都在学的智能体(AI Agent),带你轻松入门!

一、智能体初认知 AI 智能体(英文:AI Agent)究竟是个啥 先讲个故事 想象一下,你有一个特别能干的虚拟助手,我们叫他小明。小明不是普通人,他是一个智能体,就像一个超级版的 Siri 或者小爱同学&…...

如何在Windows环境下开启Kibana的非localhost访问

Kibana是一个开源的分析和可视化平台,用于探索和可视化Elasticsearch数据。默认情况下,Kibana仅允许在本地访问,但通过一些简单的配置更改,你可以允许远程访问。在本文中,我们将介绍如何在Windows环境下开启Kibana的非…...

蓝桥杯 单片机 DS1302和DS18B20

DS1302 时钟 时钟试题 常作为实验室考核内容 控制三个引脚 P17 时钟 P23输入 P13复位 其他已经配置好 寄存器原理 定位地址 0x80地址 固定格式 0x57 5*107*1 57 小时写入格式 不同 首位区分 A上午 P下午 0为24小时制 1为12小时制 写入8小时 0x87 //1000 7 十二小时制 7…...

前端css-媒体查询@media以及常见使用例子

媒体查询(media)介绍 媒体查询(media)是 CSS 中用来针对不同的设备特性(如屏幕尺寸、分辨率等)应用不同样式的一种技术。通过媒体查询,可以使页面在不同设备上呈现不同的布局,实现响…...

centos系统防火墙SELinux设置指令

SELinux(Security-Enhanced Linux)的配置可以通过一系列步骤和命令来完成。以下是一些基本的配置SELinux的方法和步骤: 一、查看SELinux状态 首先,你需要查看SELinux的当前状态。可以使用以下命令: getenforce 该命…...

记录如何在RK3588板子上跑通paddle的OCR模型

官网文档地址 rknn_zoo RKNPU2_SDK RKNN Model Zoo 一、PC电脑是Ubuntu22.04系统中完成环境搭建(板子是20.04) 安装模型转换环境 conda create -n rknn2 python3.10 conda activate rknn2 安装Ubuntu依赖包 su…...

通过AWS Bedrock探索 Claude 的虚拟桌面魔力:让 AI 代替你动手完成任务!

前言 大家好,昨夜Anthropic 发布了更新。现在 Claude 3.5 Sonnet(V2) 和 Claude 3.5 Haiku,以及名为 computer use 的新功能已经作为公开测试版发布了。 Introducing computer use, a new Claude 3.5 Sonnet, and Claude 3.5 Ha…...

Java面向对象编程高阶(一)

Java面向对象编程高阶(一) 一、关键字static1、static修饰属性2、静态变量与实例变量的对比3、static修饰方法4、什么时候将属性声明为静态的?5、什么时候将属性声明为静态的?6、代码演示 一、关键字static static用来修饰的结构…...

JavaScript 中 let 和 var 的区别

JavaScript 中 let 和 var 的区别 在 JavaScript 中,let 和 var 都是用来声明变量的关键字,但它们在作用域、提升(hoisting)和重新赋值方面存在显著差异。理解这些差异对于编写高效和无bug的JavaScript代码至关重要。 作用域 v…...

React第十一章(useReducer)

useReducer useReducer是React提供的一个高级Hook,没有它我们也可以正常开发,但是useReducer可以使我们的代码具有更好的可读性,可维护性。 useReducer 跟 useState 一样的都是帮我们管理组件的状态的,但是呢与useState不同的是 useReducer…...

VUE3实现古典音乐网站源码模板

文章目录 1.设计来源1.1 网站首页页面1.2 古典音乐页面1.3 著名人物页面1.4 古典乐器页面1.5 历史起源页面1.6 登录页面1.7 注册页面 2.效果和源码2.1 动态效果2.2 目录结构 源码下载万套模板,程序开发,在线开发,在线沟通 作者:xc…...

1.nginx安装【Docker】

一、 拉取 最新 nginx 镜像 docker pull nginx二、 拷贝配置文件 2.1 目的 【数据持久化】容器被删除时,它内部的所有数据也会丢失。通过将数据目录挂载到宿主机,可以确保重要数据得到持久化保存 【方便数据管理和调试】通过卷挂载,可以直接…...

)

Linux -- 共享内存(1)

目录 共享内存 共享内存相关函数 ftok 函数 -- 获取 key 值 什么是 key? 如何生成 key ? 参数: 返回值: 封装: shmget 函数 -- 获取 shmid 值 什么是 shmid? shmid 和 key 的区别? …...

冒泡排序和二分查找--go

冒泡排序的逻辑 二分查找的逻辑 func bubbleSort(arr *[5]int){//冒泡排序fmt.Println(*arr)temp : 0for j : len(*arr); j > 0; j-- {for i : 0; i < j-1; i {temp (*arr)[i]if((*arr)[i] > (*arr)[i1]){(*arr)[i] (*arr)[i1](*arr)[i1] temp}}} }func binaryF…...

springboot RedisTemplate支持多个序列化方式

前提纪要:因为业务变动,需要在原先只支持protobuf的前提序列化的前提下,新增正常的序列化读取数据所以在原先的基础上进行优化。文章用于记忆。 话不多说直接上代码 Configuration AutoConfigureAfter(RedisAutoConfiguration.class) Import…...

通过Taotoken官方价折扣与活动价降低大模型API使用门槛

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过Taotoken官方折扣与活动价降低大模型API使用门槛 对于开发者而言,大模型API的成本是项目落地和持续迭代中必须考量…...

阿里云效前端流水线自动化部署

一、权限准备 如果你想实现这个功能,那么你的云效必须要有权限!!这非常重要!!如何确定自己是否有相关权限呢? 流水线权限 制品仓库权限 就是云服务器的权限,这个权限是要你可以读写文件的…...

ChatGPT对话转Markdown工具:自动化构建个人知识库

1. 项目概述:从聊天记录到结构化文档的转换利器如果你和我一样,经常在各类聊天工具里和ChatGPT、Claude这类大模型进行深度对话,那么你一定遇到过这个痛点:一段精彩的、充满洞见的对话,最终只能以杂乱的、非结构化的文…...

·面经深度解析)

前端八股文面经大全:上海威派格前端实习(2026-05-07)·面经深度解析

前言 大家好,我是木斯佳。 相信很多人都感受到了,在AI浪潮的席卷之下,前端领域的门槛在变高,纯粹的“增删改查”岗位正在肉眼可见地减少。曾经热闹非凡的面经分享,如今也沉寂了许多。但我们都知道,市场的…...

C语言-指针二

一. 指针的操作int main() {int a 10 , b 20, c 30;int *p NULL, *q NULL;p &a;//对指针变量p本身进行修改b *p;//*p为右值表示对变量a的读取*p 60;//*p为左值表示通过指向的内存空间对变量a的写入p &c;//p指向的内存空间发生变化b *p;//对c的读取操作*p 70…...

从格式混乱到工作流重构:Cloud Document Converter如何重塑飞书文档迁移体验

从格式混乱到工作流重构:Cloud Document Converter如何重塑飞书文档迁移体验 【免费下载链接】cloud-document-converter Convert Lark Doc to Markdown 项目地址: https://gitcode.com/gh_mirrors/cl/cloud-document-converter 你是否曾花费数小时手动复制飞…...

回归分析:机器学习预测建模的基石与工业实践

1. 项目概述:为什么回归分析是机器学习的“定海神针” 如果你刚接触机器学习,可能会被各种炫酷的算法名字搞得眼花缭乱——神经网络、支持向量机、随机森林……但在所有这些“明星”算法背后,有一个基础得不能再基础,却又重要得不…...

RAD-NeRF:面向实时人像合成的神经辐射场高效架构

1. 项目概述:当NeRF遇上实时人像,RAD-NeRF到底在解决什么问题?我第一次看到“Efficient NeRFs for Real-Time Portrait Synthesis (RAD-NeRF)”这个标题时,手边正调试一个跑在RTX 4090上的标准NeRF模型——单帧渲染耗时23秒&#…...

抖音无水印下载神器:3分钟实现高效批量下载的完整指南

抖音无水印下载神器:3分钟实现高效批量下载的完整指南 【免费下载链接】douyin-downloader A practical Douyin downloader for both single-item and profile batch downloads, with progress display, retries, SQLite deduplication, and browser fallback suppo…...

Muse:现代化多仓库管理工具,提升开发效率与协作体验

1. 项目概述:一个面向开发者的现代化代码库管理工具最近在和一些团队交流时,发现一个挺普遍的现象:大家手头的项目代码库越来越多,有的是自己维护的开源项目,有的是公司内部的核心业务模块,还有一堆实验性的…...