DC-1渗透测试

DC1 五个flag的拿取(截图是五个flag里面的内容)

注意事项:kali的用户名:root 密码:kali

注意:DC1 只要开机服务就起来了

思路:信息收集—> 寻找漏洞—> 利用漏洞(sql注入,文件上传漏洞,框架漏洞等)—> 反弹shell—>进行提权

1,DC1网络适配器改为NAT模式,并在高级选项一栏查看MAC地址

2信息收集过程,利用acp-scan -l f发现活动主机

3由上一步知道第三个是DC-1IP地址

4.Namp进行更加详细的扫描,发现测试机开通了22端口,80端口,111端口分别对应了ssh服务,http服务,rpcbind服务

5利用disrearch -u扫描目录(过程缓慢,)发现了robots.txt存在,应该可以利用,实验后行不通。

6,通过工具searchsploit 检查drupal的7.0-7.31版本存在5个漏洞可以利用

7, 框架版本Drupal 7,打开msfconsole工具,搜索相关框架漏洞。

Msfconsole简称(msf)是一款常用的渗透测试工具,包含了常见的漏洞利用模块和生成各种木马,方便于安全测试人员的使用。

【工具使用】Metasploit(MSF)使用详解来自 <【工具使用】——Metasploit(MSF)使用详解(超详细)-CSDN博客>

8由msf搜索总共有七个漏洞可以利用,其中第一个经过测试是可以成功的,复制粘贴一下

9, msf漏洞使用 :

use 1(复制粘贴)

查看漏洞具体内容:info

配置被攻击机:set RHOSTS 192.168.10.138

检查配置:options

执行攻击:run

10,run一下,攻击靶机192.168.23.144

11. 进入靶机的命令行内

12,执行命令:python -c 'import pty;pty.spawn("/bin/bash")'

(这是一段简短的 Python 代码,旨在从当前的 shell 会话中启动一个交互式的 bash shell(以提高终端的功能),并通过 TTY(伪终端)绑定到该 shell,从而获得更好的交互式操作体验。

代码导入了pty模块,并调用pty.spawn()函数,将参数"/bin/bash"传递给它。这个函数的作用是创建一个新的伪终端(pseudo-terminal)并将它与当前的终端关联起来,然后在新的伪终端内启动一个bash Shell进程。这相当于在当前终端执行了一个新的bash进程,但是该进程跑在伪终端下。)

由此进入交互式命令中

![]()

13,ls一下在flag1.txt找到第一个flag1

Every good CMS needs a config file - and so do you.

每一个好的CMS都需要一个配置文件,你也是。

14,提示我们需要找cms(内容管理系统)的配置文件,此系统的配置文件在sites/default/目录下,我们进入此目录,发现目录下有配置文件(settings.php),查看配置文件,果然有flag的蛛丝马迹

cat settings.php,在这个文件中,有flag2

15,由此找到第二个flag2

* Brute force and dictionary attacks aren't the

* only ways to gain access (and you WILL need access).

* What can you do with these credentials?

暴力和字典攻击不是

获得访问权限的唯一方法(您将需要访问权限)。

16,第二个flag有提示,拿到证书

你能用这些证书做什么?

数据库:用户名:dbuser 密码:R0ck3t

17,接下来进入数据库查找网页登录账号和密码然后登陆网页。

进入MYSQL mysql -u dbuser -p password:R0ck3t

18 ,存在两个数据库

19,进入第二个数据库

20,查看表名

21,查看user里面所有信息,包括密码

成功找到账户和密码,但密码进行了加密,使用md5无法解密,因为Drupal 7的加密方式并不是一般的MD5

22,退出数据库,并列出初始目录下的所有内容

23,进入scripts

24,查看一下脚本password-hash.sh下有什么,然后把想用的密码传入脚本,然后让脚本自动加密生成一个系统支持的密码形式(我们这里传入123456)。

25.编译出密码 hash: $S$Ddev/YW/NC5u9rd8xBLFT5X12s8yajuwfoifaCaoxFLDBVhSQ.bh

26,再次进入数据库

27查看数据库,使用drupaldbd数据库,并查看表名

28,由25步可以开始更换密码,

select uid,name,pass from users;

查看之前的用户密码

update users set pass="$S$D4mpsf5vApkT26HtoEKccL5nAo9YjEceEkz0np.6zC011MNhoEjQ" where name="admin";

更改admin的密码

select uid,name,pass from users;

查看更改后的用户密码

29,观察到密码改变

30, 利用admin passwd:123456登录

31,登录进入网站,获得第三个flag:

Special PERMS will help FIND the passwd - but you'll need to -exec that command to work out how to get what's in the shadow.

特殊的PERMS将有助于查找密码,但您需要执行该命令才能找到阴影中的内容。

32,退出,并依据flag3给出提示查找一下passwd,passwd在etc目录下有一个,我们进行查找发现flag4存在home目录下,直接进入home目录查看flag4

注;flag4在最后一行

33,查看flag4内容,提示根目录为关键字

flag4:

Can you use this same method to find or access the flag in root?

Probably. But perhaps it's not that easy. Or maybe it is?

您可以使用相同的方法来查找或访问根中的标志吗?

可能。但也许没那么容易。也许是这样?

34,flag4给出提示flag5就在根目录下,最后我们就需要提权。而flag3和flag4都给出了提示"find",暗示我们应该使用find提权。这里使用了find提权寻找suit

35,提权成为root用户

36,发现shell前缀改变,查看权限,发现有了root权限,进入root目录,获得第五个flag

解题总结:

DC-1靶场攻破过程:

1、首先我将测试机的网站进行了扫描,由此发现它的框架版本是Drupal 7,然后进入msf搜索相关漏洞,利用可行漏洞进行渗透,然后拿到交互shell,发现了flag1,其提示我们注意系统配置

2、cms的配置文件在sites/default中,查看配置文件发现了flag2,告诉我们数据库账号和密码

3、进入数据库后想更改密码,但是密码是进行了专门加密的,当知道了系统下自带加密脚本,于是我借助加密脚本生成了一个符合系统的密码,并且将数据库admin用户的密码进行了更改。使用更改后的密码,登陆上网站后,拿到了flag3,其提示我们寻找passwd

3、于是我找到了etc目录下的passwd,发现了flag4在home目录下,我进入home目录,查看了flag4,并提示我flag5在root目录下(需要提权操作)

4、通过flag3和flag4的提示,我使用find命令进行了提权并成功获取最后的flag5,成功渗透了DC-1靶机

相关文章:

DC-1渗透测试

DC1 五个flag的拿取(截图是五个flag里面的内容) 注意事项:kali的用户名:root 密码:kali 注意:DC1 只要开机服务就起来了 思路:信息收集—> 寻找漏洞—> 利用漏洞(sql注入,文件上传漏洞…...

深度剖析:电商 API 接口如何成就卓越用户体验

在电商领域的激烈竞争中,提供卓越的用户体验已成为企业脱颖而出的关键。而电商 API 接口在其中扮演着举足轻重的角色,它如同电商平台的神经系统,连接着各个关键环节,为用户带来无缝、高效且个性化的购物之旅。 一、极速响应&#…...

)

C++调试经验:Ubuntu下CMake链接常见库的方式(持续更新)

目录 1. CMake链接OpenCV库 2. CMake链接VTK库 3. CMake链接Qt库 4. CMake链接PCL库 5. CMake链接Gstreamer 6. CMake链接json-cpp库 7. CMake链接yaml-cpp库 8. CMake链接breakpad库 9. CMake链接Eigen3库 1. CMake链接OpenCV库 find_package (OpenCV 4 REQUIRED)…...

【HarmonyOS】应用实现APP国际化多语言切换

【HarmonyOS】应用实现APP国际化多语言切换 前言 在鸿蒙中应用国际化处理,与Android和IOS基本一致,都是通过JSON配置不同的语言文本内容。在UI展示时,使用JSON配置的字段key进行调用,系统选择对应语言文本内容。 跟随系统多语言…...

使用pandas进行数据分析

文章目录 1.pandas的特点2.Series2.1新建Seriws2.2使用标签来选择数据2.3 通过指定位置选择数据2.4 使用布尔值选择数据2.5 其他操作2.5.1 修改数据2.5.2 统计操作2.5.3 缺失数据处理 3.DataFrame3.1 新建 DataFrame3.2 选择数据3.2.1 使用标签选择数据3.2.2 使用 iloc 选择数据…...

用于无监督域适应的提示分布对齐

论文探讨了视觉语言模型(VLMs)及其在无监督域适应(UDA)中的应用,并引入了一种名为提示分布对齐(Prompt-based Distribution Alignment,PDA)的方法,该方法采用双分支训练策…...

Rust整合Elasticsearch

Elasticsearch是什么 Lucene:Java实现的搜索引擎类库 易扩展高性能仅限Java开发不支持水平扩展 Elasticsearch:基于Lucene开发的分布式搜索和分析引擎 支持分布式、水平扩展提高RestfulAPI,可被任何语言调用 Elastic Stack是什么 ELK&a…...

Linux 文件权限管理:chown、chgrp 和 chmod 的使用及权限掩码规则

目录 文件权限的基本概念 chown:更改文件的拥有者 使用方法 示例 选项 chgrp:更改文件的所属组 使用方法 示例 chmod:更改文件的权限 使用方法 权限表示 选项 权限掩码(umask)规则 如何查看和设置 umask…...

简单记录ios打包流程

1、点击这里获取UDID 2、xcode登录开发者账户、确定唯一id(Bundle ID) 3、去这里注册appid 4、在这里这里创建app 5、之后xcode中打包...

右键以vscode打开目录的时候出现找不到应用程序

出现这个问题的主要原因,大概率可能是因为你移动了vscode的安装路径导致的。 解决办法 打开注册表:通过cmd 打开regedit 然后搜索:计算机\HKEY_CLASSES_ROOT\Directory\Background\shell 这个两个参数可以自己比对一下,主要需要检…...

【Go-Taskflow:一个类似任务流的有向无环图(DAG)任务执行框架,集成了可视化和性能分析工具,旨在简化并行任务的复杂依赖管理】

Go-Taskflow是一个静态有向无环图(DAG)任务计算框架,它受到taskflow-cpp的启发,结合了Go语言的原生能力和简洁性,特别适合于并发任务中复杂的依赖管理。 Go-Taskflow的主要特点包括: 高可扩展性࿱…...

排查PHP服务器CPU占用率高的问题

排查PHP服务器CPU占用率高的问题通常可以通过以下步骤进行: 使用top或htop命令:这些命令可以实时显示服务器上各个进程的CPU和内存使用情况。找到CPU使用率高的进程。 查看进程日志:如果PHP-FPM或Apache等服务器进程的日志记录了具体的请求…...

【学术会议论文投稿】“从零到一:使用IntelliJ IDEA打造你的梦幻HTML项目“

【JPCS独立出版】2024年工业机器人与先进制造技术国际学术会议(IRAMT 2024)_艾思科蓝_学术一站式服务平台 更多学术会议请看 学术会议-学术交流征稿-学术会议在线-艾思科蓝 目录 引言:为何选择IntelliJ IDEA? 第一步:…...

Win11安装基于WSL2的Ubuntu

1. 概述 趁着还没有完全忘记,详细记录一下在Win11下安装基于WSL2的Ubuntu的详细过程。不得不说WSL2现在被微软开发的比较强大了,还是很值得安装和使用的,笔者就通过WSL2安装的Ubuntu成功搭建了ROS环境。 2. 详论 2.1 子系统安装 在Win11搜…...

如何对pdf文件进行加密?pdf文件加密全攻略与深度解析(5个方法)

如何对pdf文件进行加密? 只见,在深夜的情报局里,特工小李将一份绝密PDF文件放在保险箱内,以为这样就天衣无缝了。 细细推敲,漏洞百出: 如果钥匙被盗呢?如果被神匠破解出密码呢?如果…...

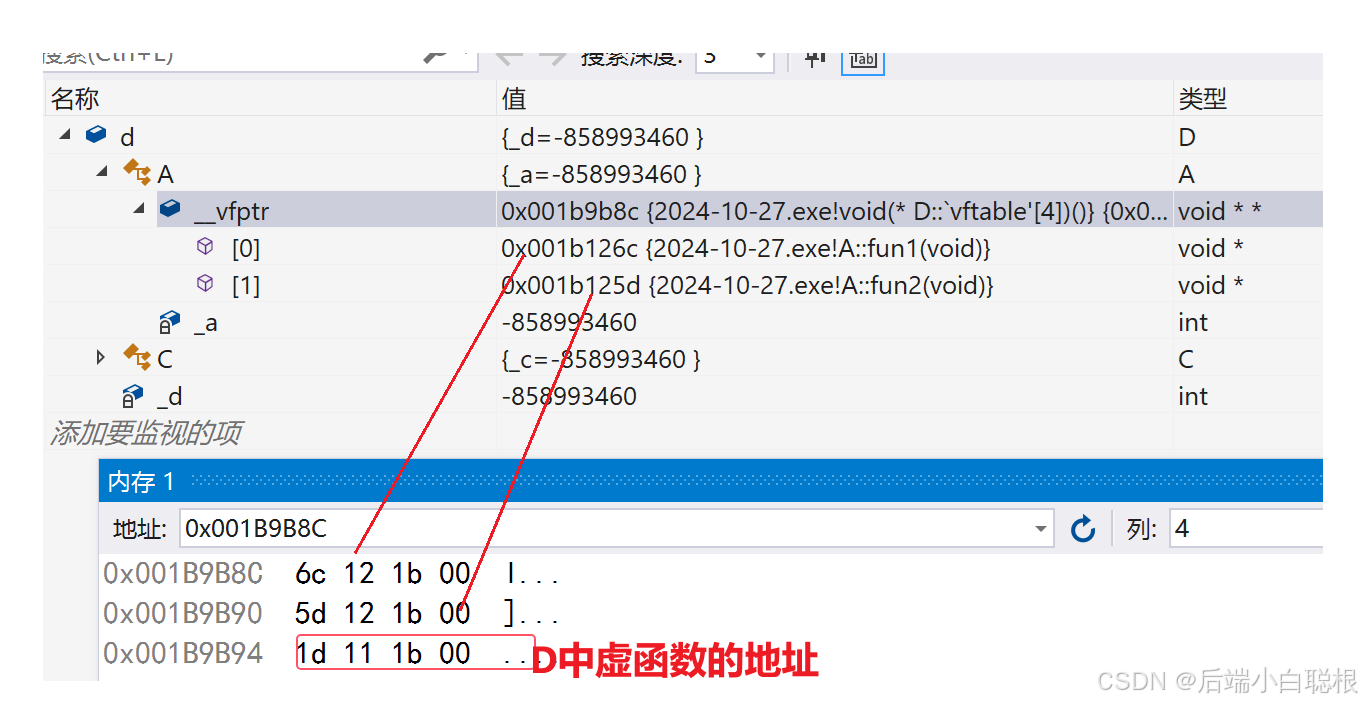

c++面向对象三大特性之一-----多态

前言:本文将介绍在32位平台下,c的多态,通过本篇文章的学习你讲了解多态的原理,多态的底层还有一些不常见的关键字的介绍(final,override). 文章内容如下: 1:多态的概念 2:多态的定义与实现 3:多态的原理 4:抽象类 文章正式开始 1:多态的概念 多…...

8.Linux按键驱动-中断下半部

1.编程思路 1.1在gpio结构体中添加tasklet_struct结构体 1.2在probe函数中初始化tasklet结构体 1.3在中断服务程序中调度tasklet 1.4在这个函数中执行其它任务 2.代码: 应用程序和Makefile和上节一致 https://blog.csdn.net/weixin_40933496/article/details/1…...

Redis 线程控制 总结

前言 相关系列 《Redis & 目录》(持续更新)《Redis & 线程控制 & 源码》(学习过程/多有漏误/仅作参考/不再更新)《Redis & 线程控制 & 总结》(学习总结/最新最准/持续更新)《Redis &a…...

Scrapy框架原理与使用流程

一.Scrapy框架特点 框架(Framework)是一种软件设计方法,它提供了一套预先定义的组件和约定,帮助开发者快速构建应用程序。框架通常包括一组库、工具和约定,它们共同工作以简化开发过程。scrapy框架是python写的 为了爬…...

【C语言】字符型在计算机中的存储方式

ASCII对照表:https://www.jyshare.com/front-end/6318/ ASCII(American Standard Code for Information Interchange,美国信息互换标准代码,ASCII)是基于拉丁字母的一套电脑编码系统。它主要用于显示现代英语和其他西…...

一键搭建AI对话系统:通义千问1.5-1.8B-Chat-GPTQ-Int4镜像使用指南

一键搭建AI对话系统:通义千问1.5-1.8B-Chat-GPTQ-Int4镜像使用指南 想快速拥有一个属于自己的AI对话助手吗?今天要介绍的这个方法,可能比你想象中简单得多。不用折腾复杂的模型下载,不用配置繁琐的运行环境,更不用写一…...

Local AI MusicGen商业应用:电商视频智能配乐

Local AI MusicGen商业应用:电商视频智能配乐 你是不是也遇到过这样的烦恼?制作电商短视频时,翻遍了免费音乐库,要么版权有问题,要么风格不搭,要么就是千篇一律的背景音。自己配乐?没那个时间和…...

从‘腐蚀液’到‘设计美学’:PCB布线‘禁止直角’这条规则是怎么流行起来的?

从工艺限制到设计美学:PCB布线"禁止直角"规则的历史演变 在电子工程领域,PCB布线中"禁止直角"的规则几乎成为了一种行业圣经。从大学实验室到商业设计部门,新手工程师们总是被反复告诫要避免在布线中使用90度转角。但有趣…...

AIVideo一站式AI长视频工具与Visual Studio的深度集成开发

AIVideo一站式AI长视频工具与Visual Studio的深度集成开发 1. 引言 作为一名长期使用Visual Studio进行开发的程序员,我经常遇到这样的痛点:想要录制一段代码演示视频,需要反复切换多个软件;想要制作项目介绍视频,得…...

软文SEO的常见指标有哪些_如何撰写有吸引力的软文标题

<h2>软文SEO的常见指标有哪些</h2> <p>在当今的数字营销领域,软文(Soft Article)已经成为推动网站流量和品牌知名度的重要工具。要让软文真正发挥作用,我们必须了解软文SEO的常见指标,这些指标可以帮…...

SDMatte多风格抠图作品集:从商品白底图到艺术创意合成

SDMatte多风格抠图作品集:从商品白底图到艺术创意合成 1. 开篇:当抠图遇上AI 还记得那些年用Photoshop一点一点抠图的痛苦经历吗?边缘总是处理不干净,头发丝永远抠不完整,遇到复杂背景更是让人抓狂。现在,…...

5个步骤掌握PatternMaster图案生成工具:提升设计效率的自动化解决方案

5个步骤掌握PatternMaster图案生成工具:提升设计效率的自动化解决方案 【免费下载链接】illustrator-scripts Adobe Illustrator scripts 项目地址: https://gitcode.com/gh_mirrors/il/illustrator-scripts 在数字设计领域,效率与创意往往难以兼…...

PNAS|收入不足对婴儿早期脑发育的影响

本文揭示了逆境在出生后最早期脑发育阶段中的关键作用。基于 Baby Steps 研究(一项正在进行的纵向研究;在一所服务于贫困与压力发生率较高家庭的初级保健门诊中采集婴儿脑电(EEG)与社会经济地位相关数据)的数据表明&am…...

Hi3559平台ISP调试实战:从参数配置到画质优化

1. Hi3559平台ISP基础概念与工作原理 第一次接触Hi3559平台的ISP模块时,我完全被各种专业术语搞晕了。后来在调试车载摄像头项目时才发现,理解ISP的工作原理对画质优化有多重要。简单来说,ISP就像是我们手机里的美颜功能,只不过它…...

为什么JavaScript无法访问用户电脑的硬件信息

JavaScript和硬件信息访问:安全和信任的博弈许多人想知道:为什么JavaScript不能访问用户计算机的硬件信息?答案与安全和信任机制密切相关。虽然本地客户端软件可以访问硬件信息,但这是基于用户对软件的信任和授权。浏览器和客户端…...