计算机毕业设计Python+大模型恶意木马流量检测与分类 恶意流量监测 随机森林模型 深度学习 机器学习 数据可视化 大数据毕业设计 信息安全 网络安全

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片!

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片!

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片!

Python+大模型恶意木马流量检测与分类系统的设计与实现

摘要

随着互联网的快速发展,网络安全问题日益突出,尤其是恶意木马流量的检测和分类成为保障网络安全的重要任务。本文提出了一种基于Python和大模型的恶意木马流量检测与分类系统,该系统能够高效地分析网络流量数据,识别潜在的恶意木马流量,并提供及时的报警和分类信息。通过对网络流量数据的深度挖掘和可视化展示,系统为网络管理员提供了科学、直观的数据支持,有助于其更明智地做出决策。

引言

网络攻击手段不断更新,攻击方式日趋复杂,给网络安全防护带来了极大的挑战。传统的网络安全检测方法主要基于规则匹配和统计分析,但在面对复杂多变的网络攻击时,其准确性和效率往往难以保证。因此,开发一种高效、智能的恶意木马流量检测与分类系统具有重要意义。

系统设计

1. 系统架构

本系统采用分布式架构,将数据采集、存储、分析和报警模块分离,以提高系统的可扩展性和性能。

- 数据采集模块:负责从网络中实时采集流量数据,并将其传输到数据存储模块。

- 数据存储模块:采用高效的数据库技术,确保数据的完整性和安全性。

- 数据分析模块:利用大模型和机器学习算法对采集到的数据进行处理和分析,识别潜在的恶意木马流量。

- 报警模块:根据分析结果,及时发出报警信息,并采取相应的防御措施。

2. 技术选型

- 编程语言:Python,利用其丰富的库和工具进行数据处理和机器学习算法的实现。

- 数据库:MySQL,确保数据的完整性和安全性。

- 大模型框架:TensorFlow或PyTorch,进行模型的训练和推理。

- 数据采集工具:Scapy库,提供丰富的网络协议解析功能,能够方便地获取网络流量的各种信息。

系统实现

1. 数据采集与预处理

数据采集模块利用Python的Scapy库进行网络流量数据的采集。采集到的数据经过预处理后,被存储到MySQL数据库中。数据预处理模块利用Python的pandas库进行数据清洗和格式化处理,包括去除重复数据、处理缺失值和异常值等步骤,并将数据转换为适合机器学习算法处理的格式。

2. 特征提取

特征提取模块利用机器学习算法对预处理后的数据进行特征提取。本系统采用多种特征提取方法,包括PCA降维、SVM特征选择等,以全面反映网络流量的特征和规律。

3. 模型训练与推理

模型训练模块利用TensorFlow或PyTorch等深度学习框架进行模型的训练和推理。首先,利用提取出的特征数据训练分类模型;然后,利用训练好的分类模型对实时流量数据进行检测。一旦检测到恶意木马流量,立即触发报警机制,并采取相应的防御措施。

4. 报警与可视化

报警模块根据分析结果,及时发出报警信息,并采取相应的防御措施。同时,系统提供可视化界面,展示系统访问次数、设备数量、告警信息数量等信息,以及各类流量检测结果统计数据,使得管理人员更清晰直观地对内部网络安全态势及事件进行监控与管理。

实验验证

为了验证本系统的有效性和准确性,我们采用了KDD Cup 99数据集进行实验。实验结果表明,本系统在KDD Cup 99数据集上取得了良好的性能表现,准确率达到了90%以上,精确率和召回率也较高。F1分数作为精确率和召回率的调和平均数,也表现出较好的性能。这表明本系统能够有效地识别网络流量中的恶意木马流量,为网络安全防护提供有力的支持。

结论与展望

本文提出了一种基于Python和大模型的恶意木马流量检测与分类系统,该系统能够高效地分析网络流量数据,识别潜在的恶意木马流量,并提供及时的报警和分类信息。实验结果表明,该系统在KDD Cup 99数据集上取得了良好的性能表现。然而,在实际应用中,系统的性能可能受到多种因素的影响,如数据量的大小、网络带宽的限制等。因此,在未来的工作中,我们将进一步优化系统架构和算法参数,以提高系统的稳定性和可靠性。同时,我们将扩展系统的应用场景和范围,以适应不同行业和领域的需求。

以上论文框架和内容仅供参考,具体写作时还需根据实际情况进行调整和补充。希望这篇论文能够为您的研究提供一定的参考和借鉴。

以下是一个基于TensorFlow的恶意木马流量检测与分类系统的核心代码示例。这段代码主要展示了如何使用TensorFlow构建一个简单的神经网络模型来对网络流量数据进行分类。请注意,这只是一个简化示例,实际应用中可能需要更复杂的模型和更多的预处理步骤。

import tensorflow as tf

from tensorflow.keras import layers, models

from sklearn.model_selection import train_test_split

from sklearn.preprocessing import StandardScaler

import pandas as pd

import numpy as np # 假设我们有一个包含网络流量数据的CSV文件

# 数据集应包含特征列(如流量包大小、协议类型等)和目标列(标记为恶意或良性)

data_path = 'network_traffic_data.csv' # 读取数据

data = pd.read_csv(data_path) # 分离特征和标签

X = data.drop('label', axis=1).values # 假设标签列为'label'

y = data['label'].values # 数据标准化

scaler = StandardScaler()

X_scaled = scaler.fit_transform(X) # 将数据集拆分为训练集和测试集

X_train, X_test, y_train, y_test = train_test_split(X_scaled, y, test_size=0.2, random_state=42) # 构建神经网络模型

model = models.Sequential()

model.add(layers.Dense(64, activation='relu', input_shape=(X_train.shape[1],)))

model.add(layers.Dense(32, activation='relu'))

model.add(layers.Dense(1, activation='sigmoid')) # 二分类问题,使用sigmoid激活函数 # 编译模型

model.compile(optimizer='adam', loss='binary_crossentropy', # 二分类问题使用binary_crossentropy损失函数 metrics=['accuracy']) # 训练模型

history = model.fit(X_train, y_train, epochs=10, batch_size=32, validation_split=0.2) # 评估模型

test_loss, test_acc = model.evaluate(X_test, y_test)

print(f'Test accuracy: {test_acc}') # 保存模型

model.save('malware_traffic_detection_model.h5') # 使用模型进行预测(示例)

new_data = np.array([[/* 这里填入新的网络流量数据,注意要进行相同的预处理和标准化 */]])

new_data_scaled = scaler.transform(new_data)

prediction = model.predict(new_data_scaled)

print(f'Prediction: {prediction[0][0] > 0.5}') # 根据阈值判断是否为恶意流量注意事项:

-

数据预处理:在实际应用中,数据预处理步骤可能更加复杂,包括处理缺失值、异常值、特征选择、特征缩放等。

-

模型选择:这里的模型是一个简单的全连接神经网络。在实际应用中,可能需要尝试不同的模型架构,如卷积神经网络(CNN)或循环神经网络(RNN),特别是当数据具有时间序列特性时。

-

超参数调优:模型的性能可以通过调整超参数(如层数、神经元数量、学习率等)来优化。

-

数据增强和平衡:如果数据集中恶意和良性流量的比例不平衡,可能需要使用数据增强技术或重采样方法来平衡数据集。

-

模型评估:除了准确率外,还可以考虑其他评估指标,如精确率、召回率、F1分数等,以更全面地评估模型的性能。

-

部署:训练好的模型可以部署到生产环境中,用于实时检测恶意流量。这通常涉及到将模型集成到现有的网络安全框架中,并配置适当的报警和响应机制。

相关文章:

计算机毕业设计Python+大模型恶意木马流量检测与分类 恶意流量监测 随机森林模型 深度学习 机器学习 数据可视化 大数据毕业设计 信息安全 网络安全

温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! 温馨提示:文末有 CSDN 平台官方提供的学长联系方式的名片! Python大模型恶意木马流量检…...

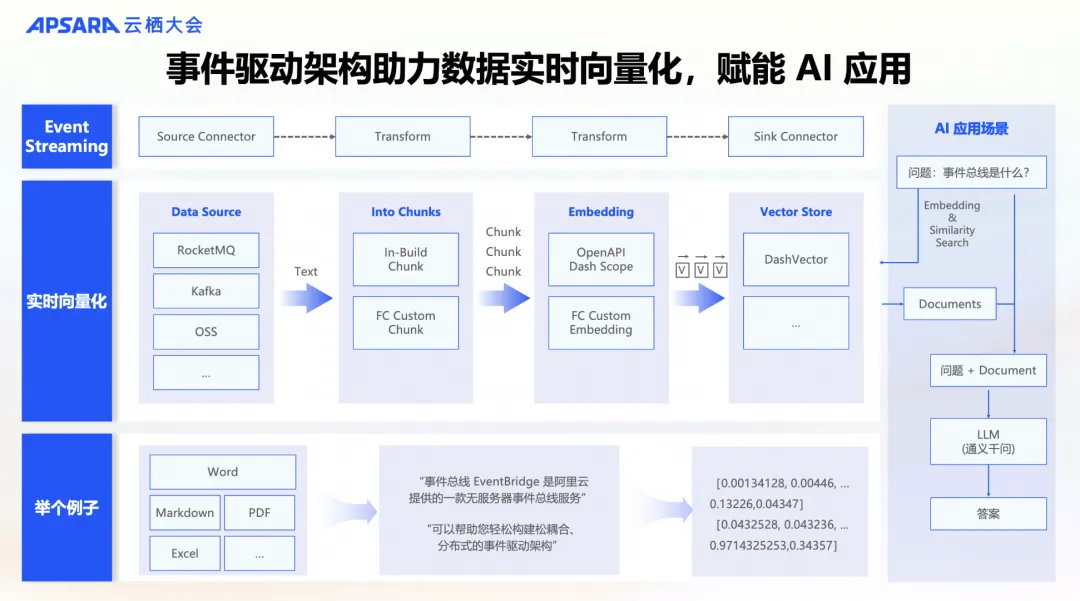

ApsaraMQ Serverless 能力再升级,事件驱动架构赋能 AI 应用

本文整理于 2024 年云栖大会阿里云智能集团高级技术专家金吉祥(牟羽)带来的主题演讲《ApsaraMQ Serverless 能力再升级,事件驱动架构赋能 AI 应用》 云消息队列 ApsaraMQ 全系列产品 Serverless 化,支持按量付费、自适应弹性、跨可…...

Xcode 16.1 (16B40) 发布下载 - Apple 平台 IDE

Xcode 16.1 (16B40) 发布下载 - Apple 平台 IDE IDE for iOS/iPadOS/macOS/watchOS/tvOS/visonOS 发布日期:2024 年 10 月 28 日 Xcode 16.1 包含适用于 iOS 18.1、iPadOS 18.1、Apple tvOS 18.1、watchOS 11.1、macOS Sequoia 15.1 和 visionOS 2.1 的 SDK。Xco…...

使用ONNX Runtime对模型进行推理

今天的深度学习可谓是十分热门,好像各行各业的人都会一点。而且特别是Hinton获得诺奖后,更是给深度学习添了一把火。星主深知大家可能在平时仅仅将模型训练好后就不会去理会它了,至于模型的部署,很多人都没有相关经验。由于我最近…...

五款pdf转换成word免费版,谁更胜一筹?

作为一名在都市丛林中奋斗的打工人,每天处理各种文件是家常便饭。尤其是PDF和Word文档之间的转换,简直是日常工作中不可或缺的一部分。今天,我就来和大家分享一下我使用过的几款PDF转Word免费版工具,看看它们的表现如何。 一、福…...

【C++】踏上C++学习之旅(四):细说“内联函数“的那些事

文章目录 前言1. "内联函数"被创造出来的意义2. 内联函数的概念2.1 内联函数在代码中的体现2.2 普通函数和内联函数的汇编代码 3. 内联函数的特性(重点)4. 总结 前言 本章来聊一聊C的创作者"本贾尼"大佬,为什么要创作出…...

SVN克隆或更新遇到Error: Checksum mismatch for xxx

文章目录 前言问题的产生探索解决方案正式的解决方法背后的故事总结 前言 TortoiseSVN 作为版本控制常用的工具,有一个更为人们熟知的名字 SVN,客观的讲SVN的门槛相比Git而言还是低一些的,用来存储一些文件并保留历史记录比较方便࿰…...

QT交互界面:实现按钮运行脚本程序

一.所需运行的脚本 本篇采用上一篇文章的脚本为运行对象,实现按钮运行脚本 上一篇文章:从0到1:QT项目在Linux下生成可以双击运用的程序(采用脚本)-CSDN博客 二.调用脚本的代码 widget.cpp中添加以下代码 #include &…...

驱动和芯片设计哪个难

驱动和芯片设计哪个难 芯片设计和驱动开发 芯片设计和驱动开发 都是具有挑战性的工作,它们各自有不同的难点和要求。 对于芯片设计,它是一个集高精尖于一体的复杂系统工程,涉及到从需求分析、前端设计、后端设计到流片的全过程。 芯片设计的…...

【云原生】云原生后端:监控与观察性

目录 引言一、监控的概念1.1 指标监控1.2 事件监控1.3 告警管理 二、观察性的定义三、实现监控与观察性的方法3.1 指标收集与监控3.2 日志管理3.3 性能分析 四、监控与观察性的最佳实践4.1 监控工具选择4.2 定期回顾与优化 结论参考资料 引言 在现代云原生架构中,监…...

在 ubuntu20.04 安装 docker

1、替换清华源 替换 sources.list 里面的内容 sudo vim /etc/apt/sources.list# 默认注释了源码镜像以提高 apt update 速度,如有需要可自行取消注释 deb https://mirrors.tuna.tsinghua.edu.cn/ubuntu/ focal main restricted universe multiverse # deb-src htt…...

前端开发设计模式——观察者模式

目录 一、定义和特点 1. 定义 2. 特点 二、实现方式 1. 使用 JavaScript 实现观察者模式的基本结构 2. 实际应用中的实现示例 三、使用场景 1. 事件处理 2. 数据绑定 3. 异步通信 4. 组件通信 四、优点 1. 解耦和灵活性 2. 实时响应和数据一致性 3. 提高代码的可…...

永磁同步电机高性能控制算法(17)——无差拍预测转速控制

1.前言 前期写了比较多的关于无差拍预测电流控制的东西。 https://zhuanlan.zhihu.com/p/659205719https://zhuanlan.zhihu.com/p/659205719 https://zhuanlan.zhihu.com/p/660266190https://zhuanlan.zhihu.com/p/660266190 https://zhuanlan.zhihu.com/p/719591343https://z…...

【GIT】Visual Studio 中 Git 界面中, 重置 和 还原

在 Visual Studio 的 Git 界面中,“重置” 和 “还原” 是两个常用的 Git 操作。它们的主要区别在于应用场景和影响范围。 1. 重置(Reset) 重置用于更改当前分支的提交历史,通常用于撤销或删除某些提交。重置操作可能会更改 Git…...

开源一款前后端分离的企业级网站内容管理系统,支持站群管理、多平台静态化,多语言、全文检索的源码

大家好,我是一颗甜苞谷,今天分享一款前后端分离的企业级网站内容管理系统,支持站群管理、多平台静态化,多语言、全文检索的源码。 前言 在当今的数字化时代,企业网站和个人博客已成为信息传播和品牌建设的重要渠道。…...

【electron+vue3】使用JustAuth实现第三方登录(前后端完整版)

实现过程 去第三方平台拿到client-id和client-secret,并配置一个能够外网访问回调地址redirect-uri供第三方服务回调搭建后端服务,引入justauth-spring-boot-starter直接在配置文件中定义好第一步的三个参数,并提供获取登录页面的接口和回调…...

Amcor 如何借助 Liquid UI 实现SAP PM可靠性

背景介绍 安姆科是塑料行业的全球领军企业,该企业认识到 SAP 工厂维护(SAP PM)对于确保高效的维护管理的重要性。 在诸如制造业等高度依赖机械设备的行业中,SAP PM是一种通过数据驱动决策来最大限度减少停机时间、降低间接成本、…...

【Redis】常见基本全局命令

一、Redis俩大核心命令 由于Redis是以键值对的形式进行数据存取,自然就离不开不断的存储和获取,而其所对应的命令则是set和get,如此说来二者为Redis的核心基础命令也不为过。 作用:用于存储Stirng类型的数据 返回:当…...

架构(上))

探索国际数据空间(IDS)架构(上)

在当今数字化时代,数据的重要性日益凸显,而国际数据空间(IDS)作为一个新兴的概念,正逐渐成为数据管理和共享的关键领域。今天,我们就来一起探索一下 IDS 的精妙架构。 参考文章:国际数据空间&am…...

如何选择好用的U盘数据恢复软件免费版?2024年热门榜单有哪些?

U盘是我们用来存数据的小玩意儿,又方便又好用。但是,有时候因为不小心删掉了、格式化了或者中病毒了,U盘里的东西就没了,这可让人头疼。好在有很多免费的U盘数据恢复软件能帮我们找回这些丢失的数据。那怎么挑一个好用的免费数据恢…...

3PEAK思瑞浦 TP2272-SO1R SOP8 精密运放

特性 增益带宽积:7MHz 高斜率:20V/us 宽电源范围:3.1V至36V或2.25V至18V 低失调电压:0.5mV(最大值) 低输入偏置电流:30pA(典型值) 轨到轨输出电压范围 单位增益稳定: 工作温度范围:-40C至125C...

华为MateBook D 2018款升级Win11遇阻?手把手教你通过修改BIOS隐藏参数开启TPM2.0

华为MateBook D 2018款解锁Win11升级全攻略:深入BIOS底层参数调整实战 华为MateBook D系列作为商务本中的性价比代表,2018款用户近期在升级Windows 11时普遍遇到TPM 2.0无法启用的困扰。这台搭载第八代Intel处理器的设备其实完全具备TPM 2.0的硬件基础&a…...

轻量级日志聚合器Shiplog:中小团队分布式日志管理实践

1. 项目概述:一个为开发者打造的轻量级日志聚合器如果你是一名后端开发者,或者正在维护一个分布式微服务系统,那么对“日志”这个词一定又爱又恨。爱的是,它是排查线上问题的唯一“时光机”;恨的是,当服务实…...

深度测试在2D渲染中的性能优化实践

1. 深度测试在2D渲染中的创新应用在移动设备上,2D应用和游戏的渲染性能优化一直是个棘手的问题。传统2D渲染采用简单的后向前(back-to-front)绘制顺序来处理透明混合,这种方法虽然直观,但存在严重的过度绘制࿰…...

087、Python并发编程:队列Queue与线程安全

087、Python并发编程:队列Queue与线程安全 上周排查一个线上问题,服务端处理传感器上报数据时偶尔会丢失几条。日志里没报错,但计数器就是对不上。最后定位到是多个工作线程共用一个列表,其中一个线程在遍历时,另一个线程正好删除了元素——经典的多线程数据竞争问题。这…...

百度网盘macOS插件:技术探索与速度优化方案解析

百度网盘macOS插件:技术探索与速度优化方案解析 【免费下载链接】BaiduNetdiskPlugin-macOS For macOS.百度网盘 破解SVIP、下载速度限制~ 项目地址: https://gitcode.com/gh_mirrors/ba/BaiduNetdiskPlugin-macOS 在macOS平台上使用百度网盘的用户常常面临下…...

福特技术复兴:用户体验整合如何重塑汽车行业竞争格局

1. 福特的技术复兴之路:一次深度拆解十年前,当大多数传统汽车制造商还在为金融危机后的生存而挣扎时,福特汽车做出了一个在当时看来颇具前瞻性的决定:将技术,而非仅仅是马力或造型,作为品牌复兴的核心驱动力…...

Laravel DDD架构实践:使用Neuron Core构建可维护业务系统

1. 项目概述:一个为Laravel打造的现代化神经元网络核心如果你正在用Laravel构建一个中大型应用,并且已经受够了在控制器里塞满几百行业务逻辑,或者在模型里写满各种scope和accessor,让它们变得臃肿不堪,那么neuron-cor…...

SuperMap GIS集成天地图服务:从协议解析到多端应用实战

1. 天地图服务与SuperMap GIS集成基础 第一次接触天地图服务集成时,我被各种参数和协议搞得晕头转向。后来在智慧城市项目中反复实践才发现,理解这些基础概念就像学做菜要先认识调料一样重要。 天地图服务主要分为国家版和地方版两种。国家天地图采用449…...

PowerBI主题模板终极指南:35款可视化模板快速美化报表

PowerBI主题模板终极指南:35款可视化模板快速美化报表 【免费下载链接】PowerBI-ThemeTemplates Snippets for assembling Power BI Themes 项目地址: https://gitcode.com/gh_mirrors/po/PowerBI-ThemeTemplates 还在为PowerBI报表的单调外观而烦恼吗&#…...