C. Gorilla and Permutation

time limit per test

2 seconds

memory limit per test

256 megabytes

Gorilla and Noobish_Monk found three numbers nn, mm, and kk (m<km<k). They decided to construct a permutation†† of length nn.

For the permutation, Noobish_Monk came up with the following function: g(i)g(i) is the sum of all the numbers in the permutation on a prefix of length ii that are not greater than mm. Similarly, Gorilla came up with the function ff, where f(i)f(i) is the sum of all the numbers in the permutation on a prefix of length ii that are not less than kk. A prefix of length ii is a subarray consisting of the first ii elements of the original array.

For example, if n=5n=5, m=2m=2, k=5k=5, and the permutation is [5,3,4,1,2][5,3,4,1,2], then:

- f(1)=5f(1)=5, because 5≥55≥5; g(1)=0g(1)=0, because 5>25>2;

- f(2)=5f(2)=5, because 3<53<5; g(2)=0g(2)=0, because 3>23>2;

- f(3)=5f(3)=5, because 4<54<5; g(3)=0g(3)=0, because 4>24>2;

- f(4)=5f(4)=5, because 1<51<5; g(4)=1g(4)=1, because 1≤21≤2;

- f(5)=5f(5)=5, because 2<52<5; g(5)=1+2=3g(5)=1+2=3, because 2≤22≤2.

Help them find a permutation for which the value of (∑ni=1f(i)−∑ni=1g(i))(∑i=1nf(i)−∑i=1ng(i)) is maximized.

††A permutation of length nn is an array consisting of nn distinct integers from 11 to nn in any order. For example, [2,3,1,5,4][2,3,1,5,4] is a permutation, but [1,2,2][1,2,2] is not a permutation (as 22 appears twice in the array) and [1,3,4][1,3,4] is also not a permutation (as n=3n=3, but 44 appears in the array).

Input

The first line contains a single integer tt (1≤t≤1041≤t≤104) — the number of test cases.

The only line of each case contains three integers nn, mm, kk (2≤n≤1052≤n≤105; 1≤m<k≤n1≤m<k≤n) — the size of the permutation to be constructed and two integers.

It is guaranteed that the sum of nn over all test cases does not exceed 2⋅1052⋅105.

Output

For each test case, output the permutation — a set of numbers that satisfies the conditions of the problem. If there are multiple solutions, output any of them.

Example

Input

Copy

3

5 2 5

3 1 3

10 3 8

Output

Copy

5 3 4 1 2 3 2 1 10 9 8 4 7 5 6 1 2 3

Note

In the first example, (∑ni=1f(i)−∑ni=1g(i))=5⋅5−(0⋅3+1+3)=25−4=21

解题说明:此题是一道模拟题,为了保证结果尽可能大,可以采用贪心算法,将大于等于k的元素按降序放在排列最前面,将小于等于m的元素按升序放在排列最后面

#include<bits/stdc++.h>

using namespace std;

typedef long long ll;

const int N = 1e5 + 10;

ll n, m, k, a[N];int main()

{int tt;cin >> tt;while (tt--){cin >> n >> m >> k;ll x = n, y = 1;for (int i = 1; i <= n - m; i++){a[i] = x--;}for (int i = n - m + 1; i <= n; i++){a[i] = y++;}for (int i = 1; i <= n; i++){cout << a[i] << ' ';}cout << endl;}return 0;

}

相关文章:

C. Gorilla and Permutation

time limit per test 2 seconds memory limit per test 256 megabytes Gorilla and Noobish_Monk found three numbers nn, mm, and kk (m<km<k). They decided to construct a permutation†† of length nn. For the permutation, Noobish_Monk came up with the …...

从0开始学python-day17-数据结构2

2.3 队列 队列(Queue),它是一种运算受限的线性表,先进先出(FIFO First In First Out) 队列是一种受限的线性结构 受限之处在于它只允许在表的前端(front)进行删除操作,而在表的后端(rear)进行插入操作 P…...

—— 编程基础)

(蓝桥杯C/C++)—— 编程基础

文章目录 一、C基础格式 1.打印hello, world 2.基本数据类型 二、string 1.string简介 2.string的声明和初始化 3.string其他基本操作 (1)获取字符串长度 (2) 拼接字符串( 或 append) (3)字符串查找(find) (4)字符串替换 (5)提取子字符串…...

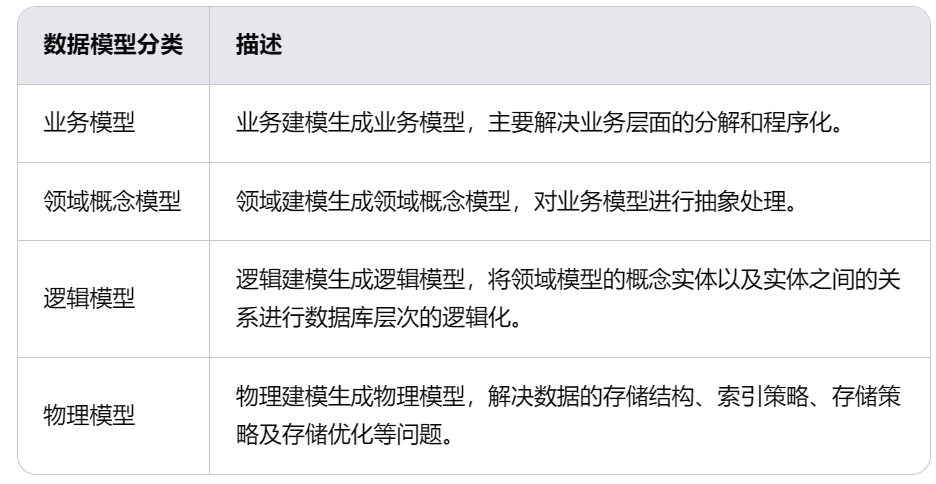

企业物流管理数据仓库建设的全面指南

文章目录 一、物流管理目标二、总体要求三、数据分层和数据构成(1)数据分层(2)数据构成 四、数据存储五、数据建模和数据模型(1)数据建模(2)数据模型 六、总结 在企业物流管理中&…...

数据采集-Kepware 安装证书异常处理

这里写目录标题 一、 问题描述二、原因分析三、处理方案3.1 1.执行根证书的更新3.2 安装KepServerEx 资源 一、 问题描述 在进行KepServerEx进行安装的情况下,出现了如下的报错: The installer was unable to find required root certificates ,please …...

ubuntu禁止自动更新设置

背景概述 从CentOS变更到uBuntu或多或少会遇到一些坑,今天分享一个。 在Ubuntu系统中,自动更新是一个既方便又引发争议的功能。它可以帮助用户保持系统的最新状态,但有时也会因为自动更新而导致系统不稳定或不兼容。 Ubuntu系统的自动更新主…...

Rust 力扣 - 1461. 检查一个字符串是否包含所有长度为 K 的二进制子串

文章目录 题目描述题解思路题解代码题目链接 题目描述 题解思路 长度为k的二进制子串所有取值的集合为[0, sum(k)],其中sum(k)为1 2 4 … 1 << (k - 1) 我们只需要创建一个长度为sum(k) 1的数组 f ,其中下标为 i 的元素用来标记字符串中子串…...

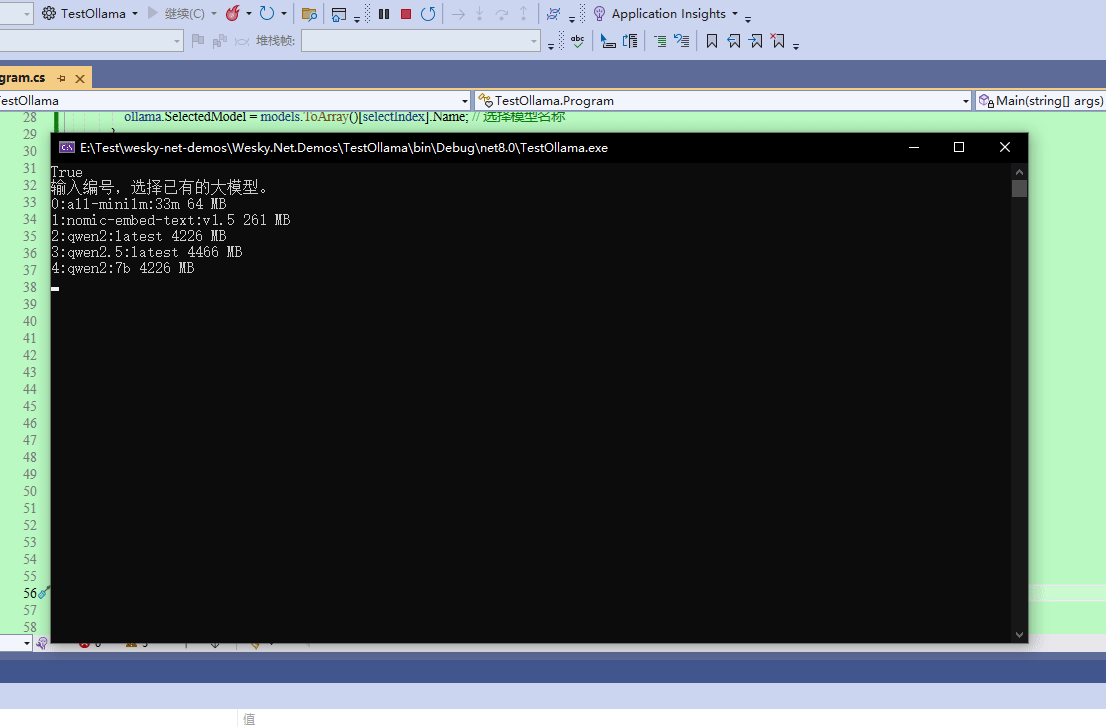

C#/.NET/.NET Core技术前沿周刊 | 第 11 期(2024年10.21-10.31)

前言 C#/.NET/.NET Core技术前沿周刊,你的每周技术指南针!记录、追踪C#/.NET/.NET Core领域、生态的每周最新、最实用、最有价值的技术文章、社区动态、优质项目和学习资源等。让你时刻站在技术前沿,助力技术成长与视野拓宽。 欢迎投稿、推荐…...

unity 三维数学 ,角度 弧度计算

弧度 角度*π/180...

Java基础4-控制流程

控制流程 Java使用条件语句和循环结构确定控制流程。基本和C一样,但是没有goto语句,但break语句可以有标签,用于跳出内层循环。 块作用域(block) 块(即复合语句)是指由一堆花括号括起来的若干…...

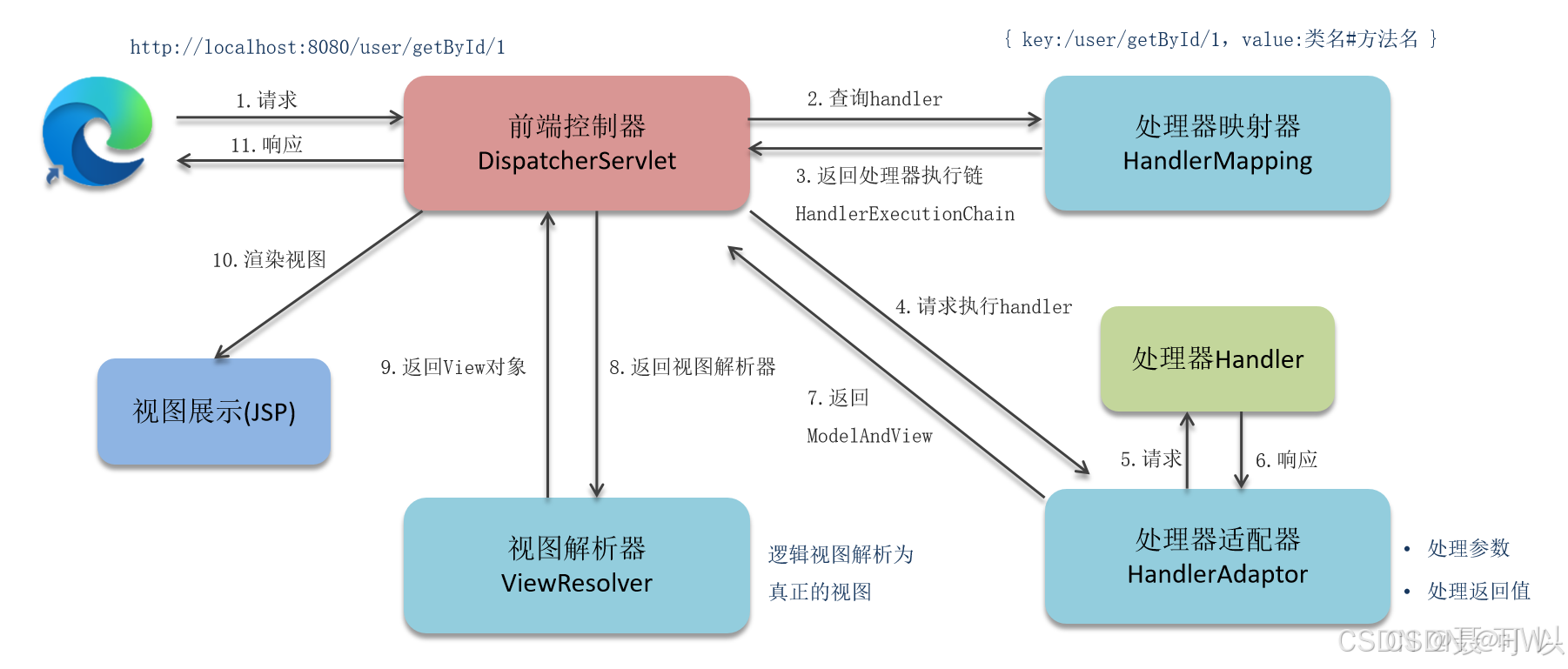

面试题分享11月1日

1、过滤器和拦截器的区别 过滤器是基于spring的 拦截器是基于Java Web的 2、session 和 cookie 的区别、关系 cookie session 存储位置 保存在浏览器 (客户端) 保存在服务器 存储数据大小 限制大小,存储数据约为4KB 不限制大小&…...

【含文档】基于ssm+jsp的学科竞赛系统(含源码+数据库+lw)

1.开发环境 开发系统:Windows10/11 架构模式:MVC/前后端分离 JDK版本: Java JDK1.8 开发工具:IDEA 数据库版本: mysql5.7或8.0 数据库可视化工具: navicat 服务器: apache tomcat 主要技术: Java,Spring,SpringMvc,mybatis,mysql,vue 2.视频演示地址 3.功能 系统定义了四个…...

Docker方式部署ClickHouse

Docker方式部署ClickHouse ClickHouse docker 版本镜像:https://docker.aityp.com/r/docker.io/clickhouse/clickhouse-server ClickHouse 21.8.13.6 docker 版本镜像:https://docker.aityp.com/image/docker.io/clickhouse/clickhouse-server:21.8.13.…...

车载通信架构 --- PNC、UB与信号的关系

我是穿拖鞋的汉子,魔都中坚持长期主义的汽车电子工程师。 老规矩,分享一段喜欢的文字,避免自己成为高知识低文化的工程师: 所有人的看法和评价都是暂时的,只有自己的经历是伴随一生的,几乎所有的担忧和畏惧,都是来源于自己的想象,只有你真的去做了,才会发现有多快乐。…...

智慧农业云平台:大数据赋能现代农业的未来

近年来,随着科技的迅速发展,农业作为传统行业正面临着前所未有的变革。智慧农业,作为现代农业发展的重要方向,借助云计算、大数据、物联网等技术,正在为农业生产、管理和服务提供全新的解决方案。在这个背景下…...

【python】OpenCV—Tracking(10.4)—Centroid

文章目录 1、任务描述2、人脸检测模型3、完整代码4、结果展示5、涉及到的库函数6、参考 1、任务描述 基于质心实现多目标(以人脸为例)跟踪 人脸检测采用深度学习的方法 核心步骤: 步骤#1:接受边界框坐标并计算质心 步骤#2&…...

2倍MSL)

为什么TCP(TIME_WAIT)2倍MSL

为什么TCP(TIME_WAIT)2倍MSL 一、TCP关闭连接的四次挥手流程进入TIME_WAIT 二、TIME_WAIT状态的意义1. 确保ACK报文到达对方2. 防止旧报文干扰新连接 三、为什么是2倍MSL四、TIME_WAIT的图解五、TIME_WAIT在实际应用中的影响总结 在TCP连接的关闭过程中&…...

jieba-fenci 05 结巴分词之简单聊一聊

拓展阅读 DFA 算法详解 为了便于大家学习,项目开源地址如下,欢迎 forkstar 鼓励一下老马~ 敏感词 sensitive-word 分词 segment 分词系列专题 jieba-fenci 01 结巴分词原理讲解 segment jieba-fenci 02 结巴分词原理讲解之数据归一化 segment jieba…...

Hadoop期末复习(完整版)

前言(全部为语雀导出,个人所写,仅用于学习!!!!) 复习之前我们要有目的性,明确考什么,不考什么。 对于hadoop来说,首先理论方面是跑不掉的&#x…...

Python篮球王子

系列文章 序号直达链接爱心系列1Python制作一个无法拒绝的表白界面2Python满屏飘字表白代码3Python无限弹窗满屏表白代码4Python李峋同款可写字版跳动的爱心5Python流星雨代码6Python漂浮爱心代码7Python爱心光波代码8Python普通的玫瑰花代码9Python炫酷的玫瑰花代码10Python多…...

从标签页混乱到高效工作流:Tabee如何彻底改变我的浏览器体验

从标签页混乱到高效工作流:Tabee如何彻底改变我的浏览器体验 【免费下载链接】chrome-tab-modifier Take control of your tabs 项目地址: https://gitcode.com/gh_mirrors/ch/chrome-tab-modifier 你是否曾经在几十个标签页中迷失方向?每个标签页…...

)

py每日spider案例之某website壁纸接口(无加密)

import requestsheaders = {"accept": "*/*","accept-language": "zh-CN,zh;q=0.9","cache-control": "no-cache","pragma"...

G101EVT05.1友达液晶屏10.1寸LCD工业电阻触摸液晶屏幕

G101EVT05.1 G101EVT05.1是友达AUO的一款10.1英寸工业触摸液晶屏模组。公开资料显示,这款屏采用1280800分辨率、16:10比例、400cd/m典型亮度、LVDS接口、WLED背光、投射式电容触摸屏PCAP,整体更偏向工业平板、HMI、人机界面、医疗终端、嵌入式控制设备&a…...

别再瞎猜了!LaTeX排版时em、ex、pt、px到底该用哪个?一篇讲透所有单位

LaTeX排版单位全指南:从em到px的精准选择策略 在学术写作和科技文档排版领域,LaTeX以其专业精美的输出质量著称。然而,对于初学者而言,面对em、ex、pt、px等多种长度单位时,常常陷入选择困难——图片宽度该用pt还是cm&…...

Perplexity考试信息失效预警:为什么你查的“最新大纲”已滞后11.7天?——基于237份版本哈希比对的紧急修正指南

更多请点击: https://intelliparadigm.com 第一章:Perplexity考试信息失效的严峻现实 Perplexity 作为一款依赖实时语义检索与动态知识图谱的 AI 工具,其内置的“考试信息”模块(如模拟题库、认证大纲、考点索引等)并…...

从Hive Metastore到HiveServer2:手把手教你配置生产级远程访问服务

从Hive Metastore到HiveServer2:生产级远程访问服务架构与实践 在大数据生态系统中,Hive作为数据仓库工具扮演着至关重要的角色。随着企业数据规模的增长,单机部署模式已无法满足多用户并发访问的需求。本文将深入探讨如何构建一个高可用、安…...

WIFI6 OFDMA工作原理

WiFi6 OFDMA 工作原理 一、OFDMA 基础定义与诞生背景 1. 名词释义 OFDMA:Orthogonal Frequency Division Multiple Access,正交频分多址 前身:WiFi4/WiFi5 使用 OFDM(正交频分复用),仅做单用户频域调制升级…...

)

【微信取证篇】从微信收藏文件看微信存储加密逻辑(附解密工具思路)

1. 微信收藏文件的存储结构解析 第一次打开微信收藏夹时,你可能不会想到那些随手保存的图片、视频和文档,在手机存储里竟会以三种完全不同的形态存在。作为一名长期研究移动应用数据存储的开发者,我发现微信对收藏文件的处理方式堪称"精…...

)

Perplexity国际新闻搜索深度解析(全球记者都在用的AI情报工作流)

更多请点击: https://codechina.net 第一章:Perplexity国际新闻搜索深度解析(全球记者都在用的AI情报工作流) Perplexity 不仅是问答引擎,更是现代调查记者与情报分析师的“实时新闻雷达”。其核心优势在于融合权威信…...

)

Oracle 19c单实例安装后,别忘了做这5个安全与性能基础配置(CentOS 7版)

Oracle 19c单实例安装后的5个关键安全与性能配置指南(CentOS 7环境) 刚完成Oracle 19c的安装只是数据库管理的第一步。许多初级DBA常犯的错误是认为安装成功就意味着工作结束,实际上默认配置往往存在严重的安全漏洞和性能隐患。本文将带您完成…...