网络安全:构建坚固的数字堡垒

网络安全:构建坚固的数字堡垒

在当今数字化时代,网络安全已经成为企业和个人不可忽视的重要议题。随着互联网的普及和信息技术的快速发展,网络攻击、数据泄露和隐私侵犯等问题日益严重,给企业和个人带来了巨大的风险和损失。本文将深入探讨网络安全的核心概念、常见威胁以及实际防护措施,帮助你从理论到实践掌握网络安全的精髓。

网络安全的核心概念

1. 机密性(Confidentiality)

机密性是指确保信息只能被授权人员访问,防止未经授权的访问和泄露。常见的机密性保护措施包括数据加密、访问控制和身份验证。

- 数据加密:通过加密算法将数据转换为不可读的格式,防止数据在传输和存储过程中被窃取。

- 访问控制:通过权限管理,确保只有授权人员可以访问特定数据和系统。

- 身份验证:通过用户名、密码、双因素认证等方式,验证用户的身份,防止未经授权的访问。

2. 完整性(Integrity)

完整性是指确保信息的准确性和一致性,防止信息被篡改或损坏。常见的完整性保护措施包括数据校验、数字签名和完整性检查。

- 数据校验:通过校验和、哈希算法等方式,验证数据的完整性,防止数据在传输和存储过程中被篡改。

- 数字签名:通过数字签名技术,确保数据的来源和完整性,防止数据被篡改或伪造。

- 完整性检查:通过定期检查系统文件和数据的完整性,发现和修复潜在的安全问题。

3. 可用性(Availability)

可用性是指确保信息和系统在需要时能够正常使用,防止系统因攻击或故障而无法访问。常见的可用性保护措施包括冗余设计、负载均衡和灾难恢复。

- 冗余设计:通过冗余服务器、存储设备等方式,确保系统在部分组件故障时仍能正常运行。

- 负载均衡:通过负载均衡技术,将请求分配到多个服务器,防止单点故障和系统过载。

- 灾难恢复:通过备份和恢复计划,确保系统在遭受攻击或故障后能够快速恢复。

4. 认证(Authentication)

认证是指验证用户的身份,确保用户是其所声称的人。常见的认证方式包括用户名和密码、双因素认证和生物识别。

- 用户名和密码:通过用户名和密码验证用户的身份,是最常见的认证方式。

- 双因素认证:通过用户名和密码、手机验证码、硬件令牌等方式,增加认证的安全性。

- 生物识别:通过指纹、面部识别、虹膜识别等生物特征,验证用户的身份。

5. 授权(Authorization)

授权是指确定用户可以访问哪些资源和执行哪些操作,确保用户只能访问其权限范围内的资源。常见的授权方式包括角色管理、权限控制和访问控制列表。

- 角色管理:通过定义不同的角色(如管理员、普通用户),分配不同的权限。

- 权限控制:通过权限控制列表(ACL),定义用户对资源的访问权限。

- 访问控制列表:通过访问控制列表,定义用户对资源的访问权限。

网络安全的常见威胁

1. 恶意软件(Malware)

恶意软件是指用于破坏、窃取或控制计算机系统的恶意程序,常见的恶意软件包括病毒、蠕虫、木马和勒索软件。

- 病毒:通过感染文件和程序,传播和破坏系统。

- 蠕虫:通过网络传播,占用系统资源,导致系统崩溃。

- 木马:伪装成合法程序,窃取用户信息和控制系统。

- 勒索软件:通过加密用户数据,勒索赎金,导致数据丢失。

2. 网络钓鱼(Phishing)

网络钓鱼是指通过伪装成合法机构或个人,诱骗用户提供敏感信息(如用户名、密码、信用卡信息)的攻击方式。

- 电子邮件钓鱼:通过伪造电子邮件,诱骗用户点击恶意链接或下载恶意附件。

- 网站钓鱼:通过伪造网站,诱骗用户输入敏感信息。

- 社交工程:通过社交手段,诱骗用户提供敏感信息。

3. 拒绝服务攻击(DDoS)

拒绝服务攻击是指通过大量请求,使目标系统无法正常提供服务的攻击方式。

- SYN Flood:通过发送大量SYN请求,占用系统资源,导致系统无法响应正常请求。

- UDP Flood:通过发送大量UDP数据包,占用网络带宽,导致网络拥塞。

- ICMP Flood:通过发送大量ICMP请求,占用网络带宽,导致网络拥塞。

4. 中间人攻击(Man-in-the-Middle)

中间人攻击是指攻击者通过拦截和篡改通信数据,窃取用户信息和控制通信的攻击方式。

- ARP欺骗:通过伪造ARP请求,将通信数据重定向到攻击者。

- SSL劫持:通过伪造SSL证书,拦截和篡改HTTPS通信数据。

- DNS劫持:通过伪造DNS请求,将用户重定向到恶意网站。

5. 内部威胁(Insider Threat)

内部威胁是指来自组织内部人员(如员工、合作伙伴)的安全威胁,常见的内部威胁包括数据泄露、恶意操作和权限滥用。

- 数据泄露:通过内部人员窃取或泄露敏感数据。

- 恶意操作:通过内部人员恶意操作,破坏系统或窃取数据。

- 权限滥用:通过内部人员滥用权限,访问未经授权的资源。

网络安全的实际防护措施

1. 防火墙(Firewall)

防火墙是网络安全的第一道防线,通过过滤网络流量,防止未经授权的访问和攻击。

- 网络防火墙:通过过滤网络流量,防止外部攻击。

- 主机防火墙:通过过滤主机流量,防止内部攻击。

- 应用防火墙:通过过滤应用流量,防止应用层攻击。

2. 入侵检测系统(IDS)和入侵防御系统(IPS)

入侵检测系统(IDS)和入侵防御系统(IPS)用于检测和防御网络攻击,常见的IDS/IPS包括基于签名的检测和基于行为的检测。

- 基于签名的检测:通过检测已知攻击的特征,发现和防御攻击。

- 基于行为的检测:通过分析网络行为,发现和防御未知攻击。

3. 数据加密(Data Encryption)

数据加密是保护数据机密性的重要手段,常见的数据加密方式包括对称加密和非对称加密。

- 对称加密:通过相同的密钥加密和解密数据,适用于大量数据的加密。

- 非对称加密:通过公钥和私钥加密和解密数据,适用于少量数据的加密。

4. 访问控制(Access Control)

访问控制是保护数据完整性和可用性的重要手段,常见的访问控制方式包括角色管理、权限控制和访问控制列表。

- 角色管理:通过定义不同的角色(如管理员、普通用户),分配不同的权限。

- 权限控制:通过权限控制列表(ACL),定义用户对资源的访问权限。

- 访问控制列表:通过访问控制列表,定义用户对资源的访问权限。

5. 安全培训和意识(Security Training and Awareness)

安全培训和意识是提高网络安全的重要手段,通过培训和意识提升,用户可以更好地识别和防御网络威胁。

- 安全培训:通过定期培训,提高用户的安全意识和技能。

- 安全意识:通过宣传和教育,提高用户的安全意识和行为。

网络安全的实际应用案例

1. 企业网络安全

假设我们有一个企业,希望通过网络安全措施保护其信息系统和数据。

- 防火墙:部署网络防火墙和主机防火墙,防止外部和内部攻击。

- 入侵检测系统:部署入侵检测系统和入侵防御系统,检测和防御网络攻击。

- 数据加密:对敏感数据进行加密,保护数据的机密性。

- 访问控制:通过角色管理和权限控制,确保用户只能访问其权限范围内的资源。

- 安全培训:定期进行安全培训,提高员工的安全意识和技能。

2. 个人网络安全

假设我们有一个个人用户,希望通过网络安全措施保护其个人信息和设备。

- 防火墙:安装和配置防火墙,防止未经授权的访问和攻击。

- 防病毒软件:安装和更新防病毒软件,检测和清除恶意软件。

- 数据加密:对敏感数据进行加密,保护数据的机密性。

- 强密码:使用强密码和双因素认证,提高账户的安全性。

- 安全意识:提高安全意识,识别和防御网络钓鱼和恶意软件。

3. 云安全

假设我们有一个云服务提供商,希望通过网络安全措施保护其云平台和用户数据。

- 防火墙:部署网络防火墙和主机防火墙,防止外部和内部攻击。

- 入侵检测系统:部署入侵检测系统和入侵防御系统,检测和防御网络攻击。

- 数据加密:对用户数据进行加密,保护数据的机密性。

- 访问控制:通过角色管理和权限控制,确保用户只能访问其权限范围内的资源。

- 安全培训:定期进行安全培训,提高员工的安全意识和技能。

网络安全的未来发展趋势

1. 人工智能和机器学习

随着人工智能和机器学习技术的发展,网络安全将越来越依赖自动化和智能化工具。通过自动化威胁检测、自动化响应和智能化分析,企业可以提高网络安全的效率和准确性。

2. 零信任安全模型

零信任安全模型是一种新的网络安全理念,强调“永不信任,始终验证”。通过零信任安全模型,企业可以更好地保护其信息系统和数据,防止内部和外部威胁。

3. 区块链技术

区块链技术通过其去中心化和不可篡改的特性,为网络安全提供了新的解决方案。通过区块链技术,企业可以更好地保护其数据和交易,防止数据篡改和欺诈。

4. 量子计算

量子计算技术的发展将对网络安全产生深远影响。通过量子计算,攻击者可以更快地破解传统加密算法,企业需要采用新的加密算法和安全措施,保护其信息系统和数据。

总结

网络安全通过其丰富的工具和措施,帮助企业和个人保护其信息系统和数据,防止网络攻击、数据泄露和隐私侵犯。通过掌握网络安全的核心概念和常见威胁,你将能够构建坚固的数字堡垒,推动企业实现数字化转型。

希望这篇文章能帮助你更好地理解网络安全,并激发你探索更多网络安全的可能性。Happy coding!

相关文章:

网络安全:构建坚固的数字堡垒

网络安全:构建坚固的数字堡垒 在当今数字化时代,网络安全已经成为企业和个人不可忽视的重要议题。随着互联网的普及和信息技术的快速发展,网络攻击、数据泄露和隐私侵犯等问题日益严重,给企业和个人带来了巨大的风险和损失。本文…...

LeetCode题练习与总结:打乱数组--384

一、题目描述 给你一个整数数组 nums ,设计算法来打乱一个没有重复元素的数组。打乱后,数组的所有排列应该是 等可能 的。 实现 Solution class: Solution(int[] nums) 使用整数数组 nums 初始化对象int[] reset() 重设数组到它的初始状态并返回int[]…...

科技改变生活:最新智能开关、调光器及插座产品亮相

根据QYResearch调研团队的最新力作《欧洲开关、调光器和插座市场报告2023-2029》显示,预计到2029年,欧洲开关、调光器和插座市场的规模将攀升至57.8亿美元,并且在接下来的几年里,将以4.2%的复合年增长率(CAGRÿ…...

传统RAG流程;密集检索器,稀疏检索器:中文的M3E

目录 传统RAG流程 相似性搜索中:神经网络的密集检索器,稀疏检索器 密集检索器 BGE系列模型 text-embedding-ada-002模型 M3E模型 稀疏检索器 示例一:基于TF-IDF的稀疏检索器 示例二:基于BM25的稀疏检索器 稀疏检索器的特点与优势 传统RAG流程 相似性搜索中:神经…...

基于统计方法的语言模型

基于统计方法的语言模型 基于统计方法的语言模型主要是指利用统计学原理和方法来构建的语言模型,这类模型通过分析和学习大量语料库中的语言数据,来预测词、短语或句子出现的概率。 N-gram模型:这是最基础的统计语言模型之一,它基…...

Flux comfyui 部署笔记,整合包下载

目录 comfyui启动: 1、下载 Flux 模型 2、Flux 库位置 工作流示例: Flux学习资料免费分享 comfyui启动: # 配置下载模型走镜像站 export HF_ENDPOINT="https://hf-mirror.com" python3 main.py --listen 0.0.0.0 --port 8188 vscode 点击 port 映射到本地,…...

高性能分布式缓存Redis-数据管理与性能提升之道

一、持久化原理 Redis是内存数据库,数据都是存储在内存中,为了避免进程退出导致数据的永久丢失,需要定期将Redis中的数据以某种形式(数据或命令)从内存保存到硬盘;当下次Redis重启时,利用持久化文件实现数据恢复。除此…...

BO-CNN-LSTM回归预测 | MATLAB实现BO-CNN-LSTM贝叶斯优化卷积神经网络-长短期记忆网络多输入单输出回归预测

BO-CNN-LSTM回归预测 | MATLAB实现BO-CNN-LSTM贝叶斯优化卷积神经网络-长短期记忆网络多输入单输出回归预测 目录 BO-CNN-LSTM回归预测 | MATLAB实现BO-CNN-LSTM贝叶斯优化卷积神经网络-长短期记忆网络多输入单输出回归预测效果一览基本介绍模型搭建程序设计参考资料 效果一览 …...

DataWind将字符串数组拆出多行的方法

摘要: 可视化建模中先将字符串split为array再用explode(array)即可 可视化建模 进入“可视化建模”页面 1.1 新建任务 如果团队内没有可视化建模任务。请点击“新建任务”,输入名称并确定。 1.2 建立数据连接 在左边栏中选择“数据连接”,…...

try...catch 和then...catch的异同点分析

try…catch 和 then…catch 的异同点分析 在现代 JavaScript 编程中,异常处理和 Promise 的处理是非常常见的两种方式。try...catch 语句主要用于同步代码的异常处理,而 .then().catch() 是 Promise 中的异步处理方法。 1. 基础概念 1.1 try…catch …...

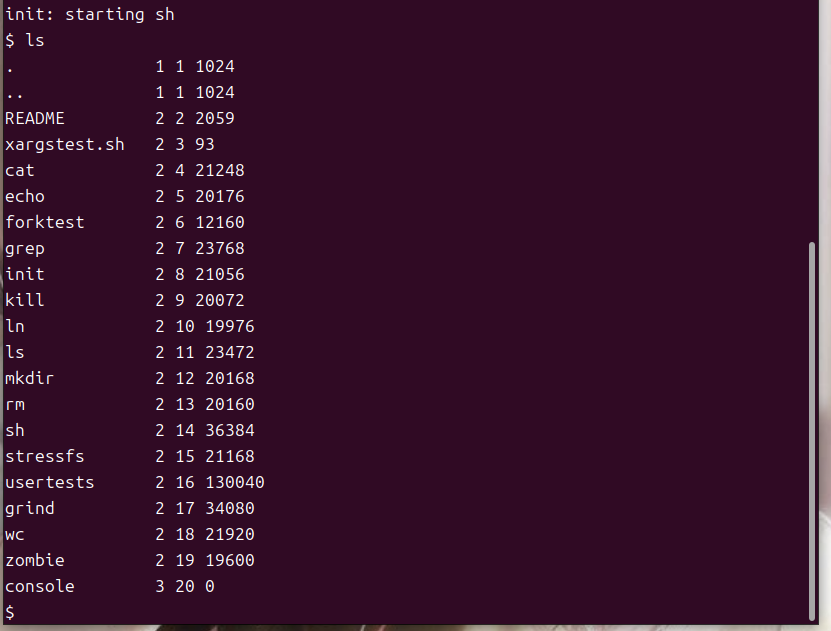

Mit6.S081-实验环境搭建

Mit6.S081-实验环境搭建 注:大家每次做一些操作的时候觉得不太保险就先把虚拟机克隆一份 前言 qemu(quick emulator):这是一个模拟硬件环境的软件,利用它可以运行我们编译好的操作系统。 准备一个Linux系统…...

以太网交换安全:MAC地址漂移

一、什么是MAC地址漂移? MAC地址漂移是指设备上一个VLAN内有两个端口学习到同一个MAC地址,后学习到的MAC地址表项覆盖原MAC地址表项的现象。 MAC地址漂移的定义与现象 基本定义:MAC地址漂移发生在一个VLAN内的两个不同端口学习到相同的MAC地…...

STM32实现串口接收不定长数据

原理 STM32实现串口接收不定长数据,主要靠的就是串口空闲(idle)中断,此中断的触发条件与接收的字节数无关,只有当Rx引脚无后续数据进入时(串口空闲时),认为这时候代表一个数据包接收完成了&…...

AAA 数据库事务隔离级别及死锁

目录 一、事务的四大特性(ACID) 1. 原子性(atomicity): 2. 一致性(consistency): 3. 隔离性(isolation): 4. 持久性(durability): 二、死锁的产生及解决方法 三、事务的四种隔离级别 0 .封锁协议 …...

外接数据库给streamlit等web APP带来的变化

之前我采用sreamlit制作了一个调查问卷的APP, 又使用MongoDB作为外部数据存储,隐约觉得外部数据库对于web APP具有多方面的意义,代表了web APP发展的趋势之一,似乎是作为对这种趋势的响应,streamlit官方近期开发了st.c…...

Gitpod: 我们正在离开 Kubernetes

原文:Christian Weichel - 2024.10.31 Kubernetes 似乎是构建远程、标准化和自动化开发环境的显而易见选择。我们也曾这样认为,并且花费了六年时间,致力于打造最受欢迎的云开发环境平台,并达到了互联网级的规模。我们的用户数量达…...

1.每日SQL----2024/11/7

题目: 计算用户次日留存率,即用户第二天继续登录的概率 表: iddevice_iddate121382024-05-03232142024-05-09332142024-06-15465432024-08-13523152024-08-13623152024-08-14723152024-08-15832142024-05-09932142024-08-151065432024-08-131123152024-…...

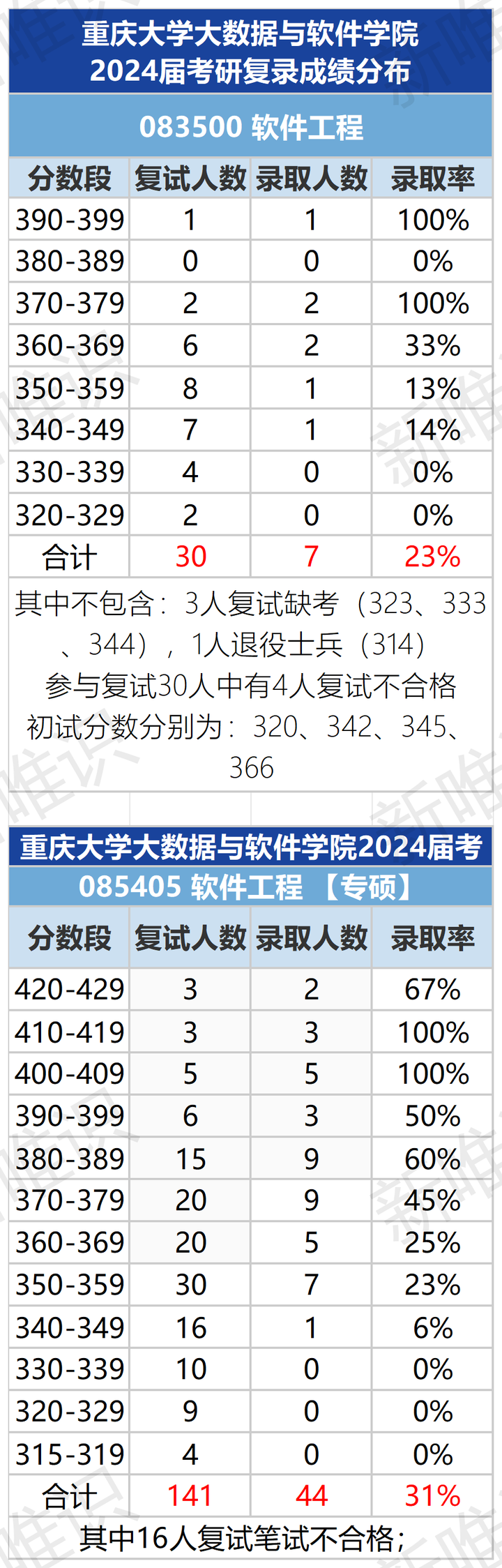

普通一本大二学生,软件工程,想考研985,想知道哪个大学的软件工程好,又不至于完全考不起的?

竞争难度适中:相较于顶尖985院校,重庆大学作为实力派985高校,其竞争烈度较为温和,考研难度适中偏易,为追求高性价比深造路径的考生提供了理想之选。 考试难度友好:重庆地区考研评分标准相对宽松࿰…...

「QT」几何数据类 之 QMatrix4x4 4x4矩阵类

✨博客主页何曾参静谧的博客📌文章专栏「QT」QT5程序设计📚全部专栏「VS」Visual Studio「C/C」C/C程序设计「UG/NX」BlockUI集合「Win」Windows程序设计「DSA」数据结构与算法「UG/NX」NX二次开发「QT」QT5程序设计「File」数据文件格式「PK」Parasolid…...

让Apache正确处理不同编码的文件避免中文乱码

安装了apache2.4.39以后,默认编码是UTF-8,不管你文件是什么编码,统统按这个来解析,因此 GB2312编码文件内的中文将显示为乱码。 <!doctype html> <html> <head><meta http-equiv"Content-Type" c…...

教你一招轻松定生物医学论文插图

写生物医学论文时,信号通路图、细胞调控机制图、病理机制图是展示研究逻辑的核心视觉语言,几乎是投稿刚需。但不少科研人都踩过绘图的坑:找不到专业的受体、离子通道、磷酸化符号等矢量图标,只能用基础形状拼凑,结果图…...

从零到一:在VMware中部署银河麒麟V10桌面版全流程实战

1. 环境准备:搭建你的虚拟实验室 在开始安装银河麒麟V10之前,我们需要先准备好虚拟化环境。就像装修房子前要准备好工具一样,这个步骤决定了后续安装的顺畅程度。我建议使用VMware Workstation Pro 16.x版本,这个版本对国产操作系…...

)

为什么顶尖纳米实验室已停用传统文献管理工具?NotebookLM私有知识中枢部署避坑清单(限内部研究员参考)

更多请点击: https://codechina.net 第一章:NotebookLM纳米技术研究 NotebookLM 是 Google 推出的基于 AI 的研究协作者工具,其核心能力在于对用户上传的私有文档进行深度语义理解与上下文推理。在纳米技术这一高度跨学科、文献密集的研究领…...

nodejs后端服务如何接入taotoken调用多模型能力

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 Node.js 后端服务如何接入 Taotoken 调用多模型能力 基础教程类,面向使用 Node.js 构建后端服务或前端应用的开发者&am…...

【亲测免费】 STM32F103CAN双机通信程序

STM32F103CAN双机通信程序 【下载地址】STM32F103CAN双机通信程序 本项目是专为嵌入式开发者设计的,特别是针对那些对STM32微控制器及CAN总线通信协议感兴趣的开发者。STM32F103系列芯片以其高性能、低功耗的特点广泛应用于工业控制、汽车电子等领域。此份资源集合了…...

FigmaCN:打破语言壁垒,让Figma设计更高效的中文界面解决方案

FigmaCN:打破语言壁垒,让Figma设计更高效的中文界面解决方案 【免费下载链接】figmaCN 中文 Figma 插件,设计师人工翻译校验 项目地址: https://gitcode.com/gh_mirrors/fi/figmaCN 还在为Figma的英文界面而烦恼吗?你是否曾…...

别被“逻辑“吓退了,入门级数字化认证根本不需要你是学霸

很多人一听到“数字化认证”“AI考试”“逻辑题”,脑子里立刻浮现两种画面:一种是数学特别强的人在刷题,另一种是自己看不懂专业词,直接劝退。可真到企业实习、岗位转型、项目落地时你会发现,职场需要的往往不是“学霸…...

嵌入式老鸟带你搞懂eMMC上电、下电时序:从Pre-Idle到HS400模式切换的完整流程解析

嵌入式系统eMMC深度解析:从硬件时序到Linux驱动的全链路设计 在嵌入式系统开发中,eMMC存储器的稳定性和性能优化往往是决定产品可靠性的关键因素之一。当开发板启动失败或存储性能不达标时,很多工程师会首先怀疑软件问题,却忽略了…...

支付系统架构设计:从交易核心到资金核算的稳定性实践

1. 支付系统总览:从业务到资金的桥梁但凡涉及在线交易的公司,支付系统都是其技术架构中当之无愧的“心脏”。它远不止是调用一个第三方支付接口那么简单,而是一套连接用户、业务、资金渠道和内部账务的复杂工程体系。一个设计得当的支付系统&…...

发动机悬架系统场景下的多目标优化算法与最优控制算法【附程序】

✨ 长期致力于深度神经网络、深度学习、多目标优化算法、最优控制、主动悬置系统研究工作,擅长数据搜集与处理、建模仿真、程序编写、仿真设计。 ✅ 专业定制毕设、代码 ✅ 如需沟通交流,点击《获取方式》 (1)基于深度神经网络与N…...