网络安全知识点

第一章 网络安全概述

1.2.1 网络安全概念P4

网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或恶意的原因而遭到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。

1.2.3 网络安全的种类P5

(1)物理安全

(2)系统安全

(3)电子商务

(4)协议安全

(5)应用系统安全

1.3.5 网络攻击分类P11

(1)主动攻击:包含攻击者访问他所需信息的故意行为。

(2)被动攻击:主要是收集信息而不是进行访问,数据的合法用户对这种一点也不会察觉到。被动攻击包括嗅探、收集信息等攻击方法。

1.3.6 常见网络攻击形式P11

(1)逻辑炸弹(2)系统Bug(3)社会工程学(4)后门和隐蔽通道(5)拒绝服务攻击(6)病毒、蠕虫和特洛伊木马(7)网络监听(8)SQL注入攻击(9)ARP欺骗

1.6常用网络安全技术P22

(1)网络监控技术(2)认证签名技术(3)安全扫描技术

(4)密码技术(5)防病毒技术(6)防火墙技术(7)VPN技术

1.7 常用网络密码安全保护技巧P23

(1)使用复杂的密码(2)使用软键盘(3)使用动态密码(一次性密码)(4)网络钓鱼的防范(5)使用SSL防范Sniffer(6)尽量不要将密码保存在本地(7)使用USB Key(8)个人密码管理(9)密码分级(10)生物特征识别

1.8.3网络安全的主要目标P25

(1)可用性(2)机密性(3)完整性(4)不可抵赖性

第二章 网络监控原理

2.1.2 网络安全的主要目标P31

网络监控系统总体目标是能有效防止员工通过网络以各种方式泄密,防止并追查重要资料、机密文件的外泄渠道,实现对网络计算机及网络资源的统一管理和有效监控。

2.1.3 网络监控的分类P32

1.监听模式:

(1)通过共享式网络

(2)通过拥有镜像备份功能的交换式网络

(3)通过拥有镜像功能的相互交换式网络

2.网关模式:按照管理目标区分为内网监控和外网监控两种

(1)内网监控(内网行为管理、屏幕监视、软硬件资产管理、数据安全)

(2)外网监控(上网行为管理、网络行为审计、内容监视、上网行为控制)

2.4.1 网路岗的基本功能P40

网路岗软件通过旁路对网络数据流进行采集、分析和识别,实时监控网络系统的运行状态,记录网络事件,发现安全隐患,并对网络活动的相关信息进行存储、分析和协议还原。

网路岗软件可以监控的内容包括监控邮件内容和附件(包括web邮件监控)、监控聊天内容、监控上网网站、监控FTP外传文件、监控Telnet命令、监控上网流量;IP过滤、端口过滤、网页过滤、封堵聊天游戏;限制外发资料邮件大小;限制网络流量;IP-MAC绑定;截取屏幕等。

2.4.2 网路岗对上网的监控程度P40

(1)让某人只能在规定时间上网,且只能上指定的网站。

(2)让某人只能在哪个网站上收发邮件,只能收发哪类的邮箱。

(3)谁什么时候通过什么软件发送了什么邮件或通过哪个网站发了什么软件,邮件的内容和附件是什么,以及附件在发送者计算机的具体位置。

(4)规定某人只能发送多大的邮件。

(5)规定某些人只能发送到哪些目标邮箱。

(6)轻松抓取指定人的计算机屏幕。

(7)所有机器在一天内各时间段的上网流量。

(8)某台机器哪些外部端口不能用,或只能通过哪些端口和外界联系等。

注:网路岗安装方法:在内部主交换机上设置端口镜像,将接路由器的网线设置为“被镜像端口”,将接网路岗的网线设置为“镜像端口”。网路岗设置为“旁路监控”模式。

第三章 操作系统安全

3.1 国际安全评价标准的发展及其联系P44

第一个有关信息技术安全评价的标准诞生于20世纪80年代的美国,就是著名的“可信计算机系统评价准则(又称橘皮书)”。

3.1.1 计算机安全评价(安全等级由低到高)P45

D类安全等级、C类安全等级、B类安全等级、A类安全等级

3.2 我国安全标准简介P47

《计算机信息系统安全保护等级划分准则》将信息系统安全分为5个等级,分别是自主保护级、系统审计保护级、安全标记保护级、结构化保护级和访问验证保护级。

3.3 安全操作系统的基本特征P49

3.3.2访问控制P50

访问控制三要素:主体、客体、控制策略。

3.3.3 安全审计功能P51

(1)记录与再现(2)入侵检测(3)记录入侵行为(4)威慑作用(5)系统本身的安全性

第四章 密码技术

4.1密码学的发展历史P66

第一阶段是从几千年前到1949年,这一阶段被称为古典密码(以字符为基本加密单元的密码)。第二阶段是从1949-1975年,这一阶段主要进行的是利用计算机技术实现密码技术的研究。第三阶段为1976年至今,这一阶段被称为现代密码(以信息块为基本加密单元的密码)。

P68 棋盘密码 2道计算题

4.2.1 密码学相关概念P81

在密码学中,有一个五元组:明文、密文、秘钥、加密算法、解密算法。

4.2.3密码学的基本功能P84

(1)机密性(2)鉴别(3)报文完整性(4)不可否认性

4.3密码体质P85

密码体质就是完成加密和解密功能的密码方案。

4.3.1 对称密码体质P85

对称密码体质是一种传统密码体质,也称为私钥密码体质。在对称加密系统中,加密和解密采用相同的秘钥。(图4.5看明白)

4.3.2 常用的对称秘钥算法P86

(1)DES(数据加密标准)(2)AES(高级加密标准)(3)3DES(4)RC2

4.3.3 非对称密码体质(重点中的重点)P87

非对称密码体质也叫公开密钥密码体质、双秘密钥码体质。该技术就是针对对称密码体质的缺陷被提出来。在公钥加密系统中,加密和解密是相对独立的,加密和解密会使用两把不同的密钥,加密密钥(公开密钥)向公众公开,谁都可以使用,解密密钥(秘密密钥)只有解密人自己知道,非法使用者根据公开的加密密钥无法推算出解密密钥,所以也被称为公钥密码体制。如图4.6

公钥加密系统可提供以下功能:

(1)机密性(2)确认性(3)数据完整性(4)不可抵赖性

公钥密码体质可用于以下三个方面:

(1)通信保密(2)数字签名(3)密钥交换

4.3.4 常用公开密钥算法P89

(1)RSA(2)背包算法

4.4 哈希算法P92

哈希算法也叫信息标记算法,可以提供数据完整性方面的判断依据。

哈希算法将任意长度的二进制值映射为固定长度的较小二进制值,这个小的二进制值称为哈希值。

4.7.1 软件加密P97

软件加密一般是用户在发送信息之前,先调用信息安全模块对信息进行加密,然后发送,到达接收方后,由用户使用相应的加密软件进行解密并还原。软件加密的方法有密码表加密、软件子校验方式、序列号加密、许可证管理方式、钥匙盘方式、光盘加密等方法。

4.8.1 数字签名P99

所谓数字签名就是附加在单元上的一些数据,或是对数据单元所做的密码变换。

4.8.2 数字证书P99

基于数字证书的应用角度分类,可分为以下几种:

(1)服务器证书(2)电子邮件证书(3)客户端个人证书

4.9.1 PKI的基本组成P101

(1)认证机构(2)数字证书库(3)密钥备份及恢复系统(4)证书作废系统(5)应用接口

4.10 认证机构P103

CA(Certificate Authority,认证机构)是负责签发证书、认证证书、管理已颁发证书的机构,是PKI的核心。

第五章 病毒技术

5.1.1计算机病毒的定义P114

病毒是指“编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。

5.1.2 计算机病毒的特点P114

(1)寄生性(2)传染性(3)潜伏性(4)隐蔽性(5)破坏性

(6)可触发性

5.2.1 木马病毒的概念P125

计算机世界的特洛伊木马是指隐藏在正常程序中的一段具有特殊功能的恶意代码,是具备破坏和删除文件、发送密码、记录键盘和Dos攻击等特殊功能的后门程序。

5.2.2 木马的种类(记几个)P127

(1)网游木马(2)网银木马(3)下载器木马(4)代理类木马(5)FTP木马(6)通信软件类木马(7)网页点击类木马

5.2.5 蠕虫病毒的概念(看一下,记住)P133

两个最基本特征:可以从一台计算机移动到另一台计算机和可以自我复制。

蠕虫病毒的传染机理是利用网络进行复制和传播,传染途径是通过网络、电子邮件及U盘、移动硬盘等移动存储设备。

P143 表5.1 病毒、木马、蠕虫比较(可能会出简答题)

第六章 防火墙技术

6.1 防火墙概述P156

所谓防火墙指的是一个由软件和硬件设备组成而成、在内部网和外部网之间、专用网与公共网之间的界面上构造的保护屏障。

6.1.1 防火墙的功能P156

(1)防火墙是网络安全的屏障。

(2)防火墙可以强化网络安全策略。

(3)对网络存取和访问进行监控审计。

(4)防止内部信息的外泄。

6.1.2 防火墙的基本特性P157

(1)内部网络和外部网络之间的所有网络数据流都必须经过防火墙。

(2)只有符合安全策略的数据流才能通过防火墙。

(3)防火墙自身应具有非常强的抗攻击免疫力。

(4)应用层防火墙具有更细致的防护能力。

(5)数据库防火墙针对数据库恶意攻击的阻断能力。

6.2.1 DMZ的概念P160

DMZ(Demilitarized Zone,隔离区)也称为“非军事化区”,是为了解决安装防火墙后外部网络不能访问内部网络服务器的问题而设立的一个非安全系统与安全系统之间的缓冲区,如企业Web服务器、FTP服务器、论坛、邮件、DNS等。

6.4 防火墙的分类P164

软硬件形式来分:软件防火墙和硬件防火墙。

根据防范的方式和侧重点的不同:包过滤、状态监测包过滤、应用代理。

6.5 防火墙硬件平台的发展(了解)P171

(1)x86平台

(2)ASIC平台

(3)NP平台

6.6 防火墙关键技术P174

(1)访问控制

(2)NAT

(3)VPN

第七章 无线网络安全

7.1.3 无线网络存在的安全隐患P185

(1)在无线网络具体应用中存在假冒攻击的隐患。

(2)在无线网络具体应用中存在无线窃听的隐患。

(3)在无线网络具体应用中存在信息篡改的隐患。

(4)在无线网络具体应用中存在重传攻击的隐患。

(5)在无线网络具体应用中存在非法用户接入的隐患。

(6)在无线网络具体应用中存在非法接入点的隐患。

7.1.4 无线网络安全的关键技术P186

(1)机密性保护(2)安全重编程(3)用户认证(4)信任管理(5)网络安全通信架构

7.2.2 WLAN的数据加密技术P188

目前常用的加密方式有WEP、WPA、WAPI。

第八章 VPN技术

8.1.1 什么是VPN P198

VPN利用隧道封装、信息加密、用户认证等访问控制技术在开放的公用网络传输信息。

8.1.3 VPN的基本功能 P198

(1)保证数据的真实性。

(2)保证数据的完整性。

(3)保证通道的机密性。

(4)提供动态密钥交换功能。

(5)提供安全防护措施和访问控制。

8.2 常用VPN技术 P199

常用VPN技术主要有IPSec VPN、SSL VPN和MPLS VPN。

8.3 VPN采用的安全技术P210

VPN主要采用4项技术来保证安全,这4项技术分别为隧道技术、加密技术、密钥管理技术和使用者与设备身份认证技术。

隧道技术的常用协议:(1)PPTP(2)L2F(3)L2TP(4)GRE

8.4 VPN的分类 P214

(1)内部VPN(2)远程访问VPN(3)外联网VPN

第九章 电子商务安全

9.1.2 电子商务安全分类 P222

安全专家通常把电子商务安全分为三类,即保密、完整和即需(也称为拒绝服务)。

9.2.6 数字证书 P227

数字证书包括6项主要内容:

(1)证书所有者的身份信息,如姓名、组织、地址等。

(2)证书所有者的公钥。

(3)证书的有效期。

(4)证书编号。

(5)证书发行机构的名称。

(6)证书发行机构的电子签名。

相关文章:

网络安全知识点

第一章 网络安全概述 1.2.1 网络安全概念P4 网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或恶意的原因而遭到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断。 1.2.3 网络安全的种类P5 (1…...

pyfink1.20版本下实现消费kafka中数据并实时计算

1、环境 JDK版本:1.8.0_412python版本:3.10.6apache-flink版本:1.20.0flink版本:1.20kafka版本:kafka_2.12-3.1.1flink-sql-connector-kafka版本:3.3.0-1.202、执行python-flink脚本 从kafka的demo获取消…...

:Linux系统部署全攻略)

国产Tomcat东方通(TongWeb):Linux系统部署全攻略

国产Tomcat东方通(TongWeb):Linux系统部署全攻略 国产tomcat东方通tongweb在linux系统上部署全流程 [这里是图片001] 项目地址: https://gitcode.com/Resource-Bundle-Collection/fca68 项目介绍 在当前的软件开发和运维环境中,…...

bilstm -crf 的torch官方的教程 不支持 batchsize 。。。。有更效率更高的方案吗

根据您的需求,您正在寻找一个支持批量处理(batch size)的BiLSTM-CRF模型的PyTorch教程。以下是一些资源,它们提供了更高效的解决方案,包括批量处理的支持: 1. **a-PyTorch-Tutorial-to-Sequence-Labeling*…...

Python面试常见问题及答案6

一、基础部分 问题1: 在Python中,如何将字符串转换为整数?如果字符串不是合法的数字字符串会怎样? 答案: 在Python中,可以使用int()函数将字符串转换为整数。如果字符串是合法的数字字符串,转换…...

代码随想录算法训练营第三天 | 链表理论基础 | 203.移除链表元素

感觉上是可以轻松完成的,因为对链接的结构,元素的删除过程心里明镜似的 实际上四处跑气 结构体的初始化好像完全忘掉了,用malloc折腾半天,忘记了用new,真想扇自己嘴巴子到飞起删除后写一个函数,把链表打印…...

——练习题(1))

1. 机器学习基本知识(5)——练习题(1)

1.7 🐦🔥练习题(本章重点回顾与总结) 0.回答格式约定: 对于书本内容的回答,将优先寻找书本内容作为答案进行回答。 书本内容回答完毕后,将对问题进行补充回答,上面分割线作为两个…...

vue 自定义组件image 和 input

本章主要是介绍自定义的组件:WInput:这是一个验证码输入框,自动校验,输入完成回调等;WImage:这是一个图片展示组件,集成了缩放,移动等操作。 目录 一、安装 二、引入组件 三、使用…...

系列3:基于Centos-8.6 Kubernetes使用nfs挂载pod的应用日志文件

每日禅语 古代,一位官员被革职遣返,心中苦闷无处排解,便来到一位禅师的法堂。禅师静静地听完了此人的倾诉,将他带入自己的禅房之中。禅师指着桌上的一瓶水,微笑着对官员说:“你看这瓶水,它已经…...

Jfinal项目整合Redis

1、引入相关依赖 <!-- https://mvnrepository.com/artifact/redis.clients/jedis --> <dependency><groupId>redis.clients</groupId><artifactId>jedis</artifactId><version>2.9.0</version> </dependency><depen…...

在Ubuntu服务器上备份文件到自己的百度网盘

文章目录 概述安装bypy同步文件定时任务脚本 概述 之前自购了一台阿里云服务器,系统镜像为Ubuntu 22.04, 并且搭建了LNMP开发环境(可以参考:《Ubuntu搭建PHP开发环境操作步骤(保姆级教程)》)。由于项目运行中会产生附…...

Unity 模板测试透视效果(URP)

可以实现笼中窥梦和PicoVR中通过VST局部透视效果。 使用到的Shader: Shader "Unlit/StencilShader" {Properties{[IntRange]_Index("Stencil Index",Range(0,255))0}SubShader{Tags{"RenderType""Opaque""Queue""Geo…...

《计算机视觉证书:开启职业发展新航道》

一、引言 在当今科技飞速发展的时代,计算机视觉技术正以惊人的速度改变着我们的生活和工作方式。从智能手机的人脸识别解锁到自动驾驶汽车的环境感知,计算机视觉技术的应用无处不在。而计算机视觉证书作为这一领域的专业认证,其作用愈发凸显…...

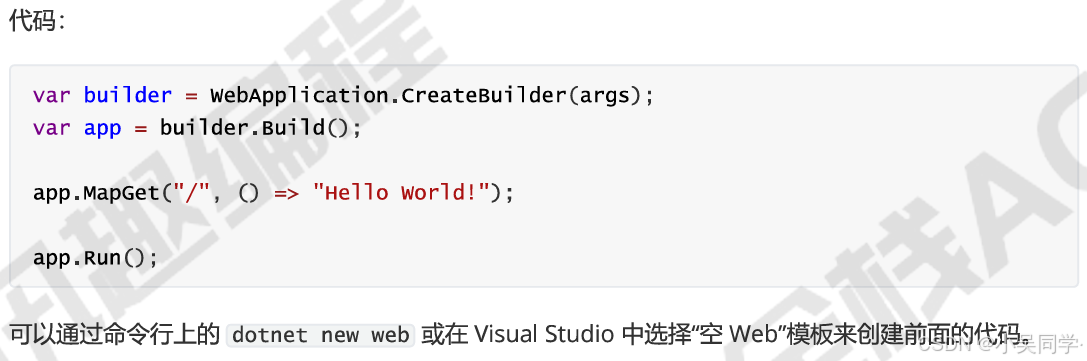

.NET6 WebApi第1讲:VSCode开发.NET项目、区别.NET5框架【两个框架启动流程详解】

一、使用VSCode开发.NET项目 1、创建文件夹,使用VSCode打开 2、安装扩展工具 1>C# 2>安装NuGet包管理工具,外部dll包依靠它来加载 法1》:NuGet Gallery,注意要启动科学的工具 法2》NuGet Package Manager GUl,…...

Git-分布式版本控制工具

目录 1. 概述 1. 1集中式版本控制工具 1.2分布式版本控制工具 2.Git 2.1 git 工作流程 1. 概述 在开发活动中,我们经常会遇到以下几个场景:备份、代码回滚、协同开发、追溯问题代码编写人和编写时间(追责)等。备份的话是为了…...

C++ 第10章 对文件的输入输出

https://www.bilibili.com/video/BV1cx4y1d7Ut/?p147&spm_id_from333.1007.top_right_bar_window_history.content.click&vd_sourcee8984989cddeb3ef7b7e9fd89098dbe8 🍁🍁🍁本篇为贺宏宏老师C语言视频教程文件输入输出部分笔记整理…...

【机器学习】手写数字识别的最优解:CNN+Softmax、Sigmoid与SVM的对比实战

一、基于CNNSoftmax函数进行分类 1数据集准备 2模型设计 3模型训练 4模型评估 5结果分析 二、 基于CNNsigmoid函数进行分类 1数据集准备 2模型设计 3模型训练 4模型评估 5结果分析 三、 基于CNNSVM进行分类 1数据集准备 2模型设计 3模型训练 4模型评估 5结果分…...

android 聊天界面键盘、表情切换丝滑

1、我们在聊天页面时候,往往会遇到,键盘、表情、其他选择切换时候页面会出现掉下来再弹起问题,这是因为,我们切换时候,键盘异步导致内容View高度变化,页面掉下来后,又被其他内容顶起这种很差视觉…...

Web项目图片视频加载缓慢/首屏加载白屏

Web项目图片视频加载缓慢/首屏加载白屏 文章目录 Web项目图片视频加载缓慢/首屏加载白屏一、原因二、 解决方案2.1、 图片和视频的优化2.1.1、压缩图片或视频2.1.2、 选择合适的图片或视频格式2.1.3、 使用图片或视频 CDN 加速2.1.4、Nginx中开启gzip 三、压缩工具推荐 一、原因…...

关于Git分支合并,跨仓库合并方式

关于Git合并代码的方式说明 文章目录 关于Git合并代码的方式说明前情提要开始合并方式一:git merge方式二:git cherry-pick方式三:git checkout Git跨仓库合并的准备事项前提拉取源仓库代码 前情提要 同仓库不同分支代码的合并可直接往下看文…...

顶伯文字转语音工具:批量转换,万字长文轻松搞定

🎯 顶伯文字转语音工具:批量转换 微软TTS,万字长文轻松搞定将目标文本整理为纯文本格式(如 TXT),并检查有无特殊符号或乱码。顶伯工具支持直接粘贴文本或上传文件。进入语音选择界面,你可以从微…...

3步解锁专业级HDR画质:MPC Video Renderer完全使用指南

3步解锁专业级HDR画质:MPC Video Renderer完全使用指南 【免费下载链接】VideoRenderer Внешний видео-рендерер 项目地址: https://gitcode.com/gh_mirrors/vi/VideoRenderer 还在为Windows播放HDR视频效果不佳而烦恼吗?MPC…...

企业微信SCRM与客户管理系统推荐:2026年这12家值得关注

2026年,一个企业要选客户管理系统,第一个要回答的问题是:你的客户在哪里?如果答案是"微信",那企业微信SCRM就是最直接的路径——而在这个领域,微盛企微管家作为企业微信最大ISV,服务了…...

Fere AI 新手快速上手指南

在快速迭代的开发节奏中,我们常常面临这样的困境:想要为应用集成智能对话能力,却被复杂的模型部署、高昂的算力成本或是晦涩的 API 文档劝退。很多时候,开发者需要的不是一个庞大的底层框架,而是一个能够即插即用、稳定可靠且易于集成的智能服务接口。无论是构建客服机器人…...

3步搞定Photoshop图层批量导出:高效工具终极指南

3步搞定Photoshop图层批量导出:高效工具终极指南 【免费下载链接】Photoshop-Export-Layers-to-Files-Fast This script allows you to export your layers as individual files at a speed much faster than the built-in script from Adobe. 项目地址: https://…...

FLUX.1-dev-Controlnet-Union深度解析:多模态控制网络的架构与实战应用

FLUX.1-dev-Controlnet-Union深度解析:多模态控制网络的架构与实战应用 【免费下载链接】FLUX.1-dev-Controlnet-Union 项目地址: https://ai.gitcode.com/hf_mirrors/InstantX/FLUX.1-dev-Controlnet-Union FLUX.1-dev-Controlnet-Union作为FLUX.1-dev生态…...

Hotkey Detective:3分钟找出Windows热键冲突元凶,重获键盘控制权

Hotkey Detective:3分钟找出Windows热键冲突元凶,重获键盘控制权 【免费下载链接】hotkey-detective A small program for investigating stolen key combinations under Windows 7 and later. 项目地址: https://gitcode.com/gh_mirrors/ho/hotkey-de…...

【APP分发系统二开版】app打包一键免IOS免签封包分发平台源码 带绿标

内容目录一、详细介绍二、效果展示1.部分代码2.效果图展示三、学习资料下载一、详细介绍 60gx版APP分发系统在线IOS免签封包分发平台源码免签封装带绿标已对接码支付 这个源码某站卖300,主要是因为他有几个功能比较好。 支持一键IOS在线免签封装。买源码可免费协助…...

Wand-Enhancer终极指南:一键解锁WeMod完整功能

Wand-Enhancer终极指南:一键解锁WeMod完整功能 【免费下载链接】Wand-Enhancer Advanced UX and interoperability extension for Wand (WeMod) app 项目地址: https://gitcode.com/gh_mirrors/we/Wand-Enhancer 还在为WeMod免费版的诸多限制而烦恼吗&#x…...

终极指南:使用OpenHTMLtoPDF快速构建专业PDF生成器

终极指南:使用OpenHTMLtoPDF快速构建专业PDF生成器 【免费下载链接】openhtmltopdf An HTML to PDF library for the JVM. Based on Flying Saucer and Apache PDF-BOX 2. With SVG image support. Now also with accessible PDF support (WCAG, Section 508, PDF/U…...