php的线程安全与非线程安全版本的区别

PHP的线程安全(Thread Safe,简称TS)与非线程安全(Non-Thread Safe,简称NTS)版本主要在多线程环境下的行为特性、性能、以及适用场景上存在差异。以下是两者的详细对比:

一、定义与概念

线程安全版本(TS):

- 线程安全意味着在多线程环境下,PHP代码的执行能够确保数据的一致性和完整性,不会出现数据不一致或竞争条件。

- 线程安全版本通过增加对共享资源的读写控制(如加锁机制)来实现这一点。

非线程安全版本(NTS):

- 没有对共享资源进行额外的读写控制机制。

- 在多线程环境下可能会出现数据不一致的情况,更适合于单线程或低并发环境。

二、性能

线程安全版本:

- 在多线程环境下,由于需要对共享资源进行加锁,这会导致性能下降,因为加锁操作会增加系统开销。

- 但在单线程环境下,如果不进行加锁操作,线程安全版本的性能可能会与非线程安全版本相当或更好。

非线程安全版本:

- 没有加锁机制,在高并发环境下通常具有更好的性能表现。

三、内存管理

线程安全版本:

- 内存管理方面相对复杂,因为需要对共享资源进行加锁,这增加了内存管理的开销。

非线程安全版本:

- 内存管理相对简单,因为没有加锁机制,所以内存管理的开销较小。

四、并发性与扩展性

线程安全版本:

- 在多线程环境下具有较好的并发性,因为它能够确保数据的一致性。

但由于加锁机制的限制,其扩展性可能受到限制。

非线程安全版本:

- 在多线程环境下并发性能较差,因为可能会出现数据不一致的情况。

但其扩展性较好,因为没有加锁机制的限制。

五、稳定性与安全性

线程安全版本:

- 在多线程环境下更加稳定,因为它能够确保数据的一致性和完整性。

- 由于加锁机制的存在,它在一定程度上提高了安全性。

非线程安全版本:

- 在多线程环境下可能会出现不稳定的情况,因为数据可能会不一致。

- 其安全性相对较低,因为多线程环境下的数据不一致可能导致安全问题。

六、适用场景

线程安全版本:

- 适用于需要在多线程环境中运行且要求线程安全性的场景。

- 在Windows环境下,如果使用的Web服务器是Apache或IIS 7以下版本,则应该选择线程安全的安装文件。

非线程安全版本:

- 适用于单线程或低并发环境。

- 在使用Fast-CGI模式时,可以选择非线程安全版本,因为Web服务器本身能够保证线程安全。

综上所述,PHP的线程安全与非线程安全版本在定义、性能、内存管理、并发性与扩展性、稳定性与安全性以及适用场景等方面均存在差异。在选择PHP版本时,需要根据具体的应用场景和需求进行综合考虑。

相关文章:

php的线程安全与非线程安全版本的区别

PHP的线程安全(Thread Safe,简称TS)与非线程安全(Non-Thread Safe,简称NTS)版本主要在多线程环境下的行为特性、性能、以及适用场景上存在差异。以下是两者的详细对比: 一、定义与概念 线程安…...

标贝科技受邀出席2024ADD数据应用场景大会 共议数据要素发展新契机

12月13日,由北京市通州区人民政府主办,通州区经济和信息化局、通州区台湖镇人民政府承办的2024-ADD数据应用场景大会成功举办。标贝科技作为AI数据领域代表企业受邀出席大会,与数据要素创业者、投资人一起走进通州台湖,共话数据要…...

electron-vite打包后图标不生效问题

在electron-builder.yml中,通过icon配置自己的图标,以下是正确代码 win:executableName: 名称icon: build/icon.ico nsis:artifactName: ${name}-${version}.${ext}shortcutName: ${productName}uninstallDisplayName: ${productName}createDesktopShor…...

systemverilog中的unique if

1 基本概念 在 SystemVerilog 中,unique if是一种条件判断结构。它用于检查多个互斥的条件,以确保在给定的情况下只有一个条件分支被执行。这有助于提高代码的可读性和可维护性,同时也能帮助发现潜在的逻辑错误,报错原因有以下两个…...

【MySQL篇】事务的认识以及四大特性

何为事务? 事务(Transaction)是指一组操作的集合,这些操作要么全部执行成功,要么全部不执行。事务通常用于保证数据库的一致性、完整性和可靠性,确保数据的完整性与正确性。 有效避免部分执行࿰…...

Windows 11 安装 Dify 完整指南 非docker环境

# Windows 11 安装 Dify 完整指南## 前置要求- Python 3.11 - Node.js 18 - PostgreSQL 14 - Redis for Windows - Git - Ollama (可选,用于本地模型)## 详细安装步骤### 1. 安装必要软件1. **Python 3.11**- 从 https://www.python.org/downloads/release/python-…...

电子电气架构 --- 什么是EPS?

我是穿拖鞋的汉子,魔都中坚持长期主义的汽车电子工程师。 老规矩,分享一段喜欢的文字,避免自己成为高知识低文化的工程师: 所谓鸡汤,要么蛊惑你认命,要么怂恿你拼命,但都是回避问题的根源&…...

12寸半导体厂等保安全的设计思路

等级保护(等保)二级和三级的主要区别在于安全要求的严格程度、所需部署的安全措施和设备、以及对安全事件响应和处理的能力。以下是等保二级和三级之间的一些关键区别: 一、 安全要求严格程度: - 等保二级:适用于需要较高安全保护的信息系统,要求能够防范轻微的恶意攻击…...

【Chrome Extension】一、CSDN计时扩展设计

【Chrome Extension】一、CSDN计时扩展设计 重点内容内容脚本 content_scripts 文件目录1、整体目录2、manifest.json3、scripts/content.js4、css/content.css 重点内容 内容脚本 content_scripts 1、manifest.json文件配置 {"manifest_version": 3, # *依赖Chro…...

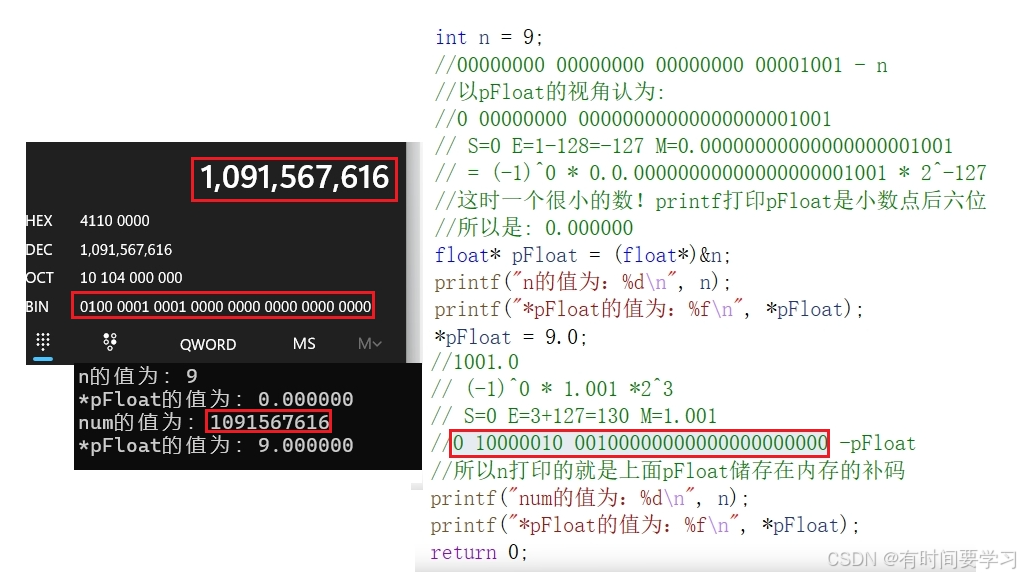

C语言——数据在内存中的存储

目录 前言 一数据类型 类型归类 二整形在内存中的存储 原反补码 大小端 相关练习题 三浮点数在内存中的储存 浮点数储存规则 前言 只有取学习数据在内存中的存储,我们在以后才能定义好(用好)各种类型的数据! 一数据类型…...

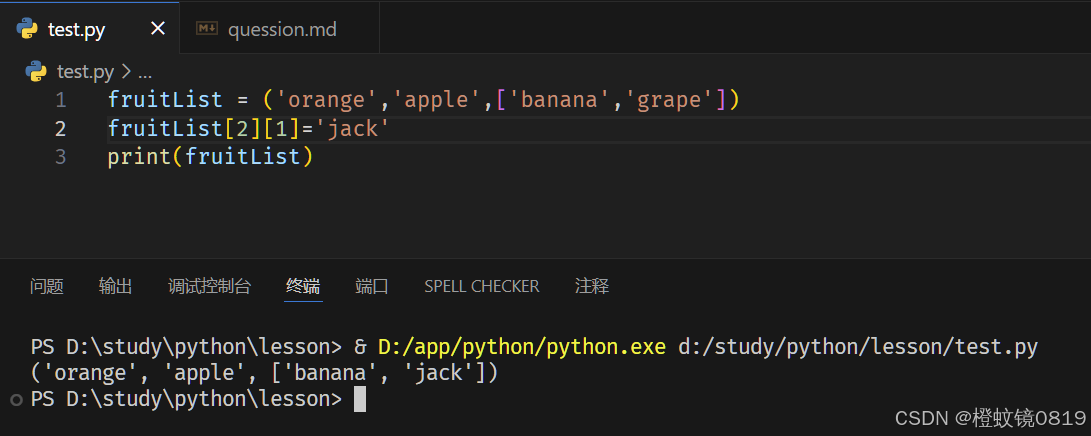

Python(二)str、list、tuple、dict、set

string name abcdefprint(name[0]) #a # 切片:取部分数据 print(name[0:3]) # 取 下标为0,1,2的字符 abc print(name[2:]) # 取 下标为2开始到最后的字符 cdef print(name…...

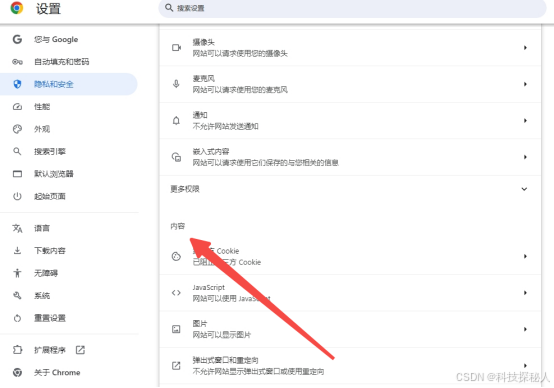

如何在谷歌浏览器中设置邮件客户端

在日常生活和工作中,电子邮件已经成为不可或缺的沟通工具。对于使用谷歌浏览器的用户来说,将Chrome设置为默认邮件客户端可以带来诸多便利。本文将详细介绍如何在谷歌浏览器中设置邮件客户端,帮助大家轻松实现这一目标。 在谷歌浏览器中设置邮…...

Robot Framework搭建自动化测试框架

1.配置环境 需要安装jdk8,andrid sdk(安装adb),pycharm编译环境以及软件 安装Robot Framework 首先,你需要安装Robot Framework,可以使用 pip 进行安装: pip install robotframework安装所需的…...

Linux——字符设备驱动控制LED

目录 驱动模块的加载和卸载 驱动程序Makefile编写 字符设备注册与注销 字符设备驱动模板 应用程序对驱动读写操作 iounmap函数 LED寄存器物理地址映射到虚拟地址 应用程序代码编写 Linux驱动的两种运行方式: 1、将驱动编译进Linux内核中,也就是zIm…...

云边端架构的优势是什么?面临哪些挑战?

一、云边端架构的优势 降低网络延迟:在传统集中式架构中,数据需传输到云计算中心处理,导致网络延迟较高。而云边端架构将计算和存储推向边缘设备,可在离用户更近的地方处理数据,大大降低了网络延迟,提升了用…...

Effective C++ 条款 01:视 C++ 为一个语言联邦

文章目录 条款 01:视 C 为一个语言联邦关键点 条款 01:视 C 为一个语言联邦 C 是一个复杂而多样化的编程语言,可以将其视为由多个子语言(sublanguage)组成的联邦。为了更好地理解和使用 C,需要认识它的四个…...

Redis分布式锁释放锁是否必须用lua脚本?

无lua脚本释放锁: public void unlock(String key, String uniqueValue) {String value redisDao.getString(key);if (value ! null && value.equals(uniqueValue))redisDao.delete(key); }使用lua脚本释放锁: // LUA脚本 -> 分布式锁解锁原…...

JVM系列(十三) -常用调优工具介绍

最近对 JVM 技术知识进行了重新整理,再次献上 JVM系列文章合集索引,感兴趣的小伙伴可以直接点击如下地址快速阅读。 JVM系列(一) -什么是虚拟机JVM系列(二) -类的加载过程JVM系列(三) -内存布局详解JVM系列(四) -对象的创建过程JVM系列(五) -对象的内存分…...

数据中心虚拟化与高可用性架构实施指南

数据中心虚拟化与高可用性架构实施指南 项目背景 随着业务的不断扩展和技术的迭代更新,公司决定采用虚拟化技术和构建高可用性架构来提高数据中心的资源利用率和业务连续性。本项目旨在详细描述运维人员在实施数据中心虚拟化和高可用性架构过程中的关键步骤和任务…...

对文件内的文件名生成目录,方便查阅

import os import re# 定义要查找的目录路径 path r"J:\...\顺序目录" # 要遍历的主目录路径# 定义输出的目录文件路径 output_file r"J:\...\目录_中文文件.txt" # 保存结果的文件路径# 判断文件名是否包含中文字符 def contains_chinese(text):retur…...

eVTOL 研制必读 | 厘清研制保证与设计保证的边界

在很多航空企业里,经常会出现一种现象:项目团队在谈“研制保证体系”,管理层在谈“设计保证系统”;技术人员在强调 ARP4754A/B,组织层面却在说 DOA 合规。大家都在讲“保证”,却未必在讲同一件事。结果是什…...

医疗数据报表无数据问题完整排查复盘

一、场景与问题说明本次问题发生在医疗数据中台病案相关报表开发中,具体场景为:超声门诊科室相关的业务报表,在展示检查项目名称、执行医生这两个关键字段时,完全无数据展示,前端页面一片空白,客户直接反馈…...

【OpenCV教程】Trackbar到底怎么用?

1.createTrackbar创建滚动条1.1 APICV_EXPORTS int createTrackbar(const String& trackbarname, const String& winname,int* value, int count,TrackbarCallback onChange 0,void* userdata 0);参数如下参数含义trackbarname滚动条名字winname(window name)窗体名字…...

突破内容访问限制:从原理到实践的完整指南

突破内容访问限制:从原理到实践的完整指南 在信息爆炸的时代,我们经常遇到这样的困境:找到一篇价值极高的深度报道,却被"订阅后阅读全文"的弹窗拦住去路;发现一份关键研究报告,却被告知"免费…...

RP2040上的CBUS协议栈:CAN总线模型铁路通信实现

1. CBUSACAN2040 库深度解析:面向 RP2040 平台的 MERG CBUS 协议栈实现1.1 项目定位与工程价值CBUSACAN2040 是一个专为 Raspberry Pi Pico(RP2040)系列微控制器设计的嵌入式通信库,其核心使命是将英国模型铁路电子组织 MERG&…...

基于前述双系统安装与切换遇到的问题

一、 引导管理类问题 这类问题是双系统环境中最常见且最影响使用的核心故障。 1. GRUB菜单丢失,开机直接进入Windows 问题现象:安装Kali后首次重启或Windows系统更新后,GRUB引导菜单消失,计算机直接启动至Windows。根本原因&am…...

Python如何实现定时异步任务_结合asyncio与loop.call_later调用

asyncio.call_later不能直接await,因为它返回Handle对象而非Awaitable;正确做法是在回调中用asyncio.create_task启动协程。asyncio.call_later 为什么不能直接 await?因为 loop.call_later 是一个同步注册函数,它不返回协程对象&…...

如何划分接口文档?

🍅 点击文末小卡片,免费获取软件测试全套资料,资料在手,涨薪更快1、首先最主要的就是要分析接口测试文档,每一个公司的测试文档都是不一样的。具体的就要根据自己公司的接口而定,里面缺少的内容自己需要与开…...

基于Arm Cortex-M7内核GD32H7

基于Arm Cortex-M7内核,主频高达750MHz,并配备了高速大容量内存架构,旨在以“超高算力”与“实时通信”能力,为伺服控制、数字电源、智能家居(885478)等下一代智能装备提供核心硬件基础。 性能铁三角&#…...

OpenClaw低代码开发:Qwen3-32B镜像+RTX4090D快速原型设计

OpenClaw低代码开发:Qwen3-32B镜像RTX4090D快速原型设计 1. 为什么选择这个技术组合? 去年冬天的一个深夜,我盯着屏幕上重复执行的测试脚本,突然意识到自己正在把宝贵的时间浪费在机械操作上。作为独立开发者,我们常…...