PVE虚拟化平台之开启虚拟机IP显示方法

PVE虚拟化平台之开启虚拟机IP显示方法

- 一、PVE平台介绍

- 1.1 PVE简介

- 1.2 PVE特点

- 1.3 PVE主要使用场景

- 二、检查PVE环境

- 2.1 环境介绍

- 2.2 检查PVE和虚拟机状态

- 三、虚拟机开启Qemu代理

- 四、Linux虚拟机安装Guest-Agent

- 4.1 进入虚拟机VNC控制台

- 4.2 查看虚拟机IP

- 五、Windows虚拟机安装Guest-Agent

- 5.1 挂载驱动器

- 5.2 安装驱动

- 5.3 确认服务状态

- 5.4 检查IP地址显示

- 六、总结

一、PVE平台介绍

1.1 PVE简介

Proxmox Virtual Environment (PVE) 是一个开源的服务器虚拟化平台,它将KVM(基于内核的虚拟机)和LXC(Linux容器)技术集成在一个平台上。PVE提供了一个完整的解决方案,包括虚拟化、容器化、高可用性集群、软件定义存储和网络管理等功能。

1.2 PVE特点

-

虚拟化与容器化:

- KVM虚拟机: 支持创建全虚拟化的虚拟机,能够运行多种操作系统如Linux, Windows, 和 BSD等。

- LXC容器: 提供轻量级的虚拟化环境,适合快速部署和运行Linux应用程序。

-

集中化管理:

- 通过Web界面或命令行工具可以轻松地管理整个虚拟化环境。

- 支持对虚拟机和容器的创建、配置、启动、停止、迁移等操作。

-

高可用性与故障转移:

- PVE支持构建高可用性集群,可以在节点之间实现虚拟机和容器的实时迁移。

- 集群中的自动故障切换确保了业务连续性。

-

存储管理:

- 支持多种存储后端,包括本地存储、NFS/CIFS、iSCSI以及分布式存储系统Ceph。

- 提供逻辑卷管理和ZFS文件系统的集成。

-

网络管理:

- 提供软件定义网络(SDN)功能,支持VLAN、VXLAN、Bonding、桥接等网络配置选项。

- 允许灵活地配置网络架构以满足不同需求。

-

安全特性:

- 包括访问控制列表(ACL)、防火墙规则和加密传输等安全措施。

- 提供全面的监控和报警功能来保障系统的稳定性和安全性。

-

备份与恢复:

- Proxmox Backup Server提供了增量备份、数据压缩和加密等高级功能。

- 支持计划备份和自动化恢复流程。

-

其他服务:

- 如Cloud-Init支持,用于自动化虚拟机配置。

- 远程桌面协议SPICE和VNC,便于远程访问虚拟机。

1.3 PVE主要使用场景

PVE非常适合中小企业和个人用户构建私有云环境,同

相关文章:

PVE虚拟化平台之开启虚拟机IP显示方法

PVE虚拟化平台之开启虚拟机IP显示方法 一、PVE平台介绍1.1 PVE简介1.2 PVE特点1.3 PVE主要使用场景二、检查PVE环境2.1 环境介绍2.2 检查PVE和虚拟机状态三、虚拟机开启Qemu代理四、Linux虚拟机安装Guest-Agent4.1 进入虚拟机VNC控制台4.2 查看虚拟机IP五、Windows虚拟机安装Gu…...

子Shell及Shell嵌套模式

子Shell 概念 Shell子进程,Shell脚本是从上至下,从左至右依次执行每一行的命令及语句的,即执行完一个命令之后再执行下一个。如果在shell脚本中遇到子脚本(即脚本嵌套),就会先执行子脚本的内容,完成后再返回父脚本继…...

Onedrive精神分裂怎么办(有变更却不同步)

Onedrive有时候会分裂,你在本地删除文件,并没有同步到云端,但是本地却显示同步成功。 比如删掉了一个目录,在本地看已经删掉,onedrive显示已同步,但是别的电脑并不会同步到这个删除操作,在网页版…...

【gym】给定的强化学习环境简介(二)

文章目录 环境介绍一 box2dbipedal_walkercar_dynamicscar_racinglunar_lander 二、 classic_controlacrobotCartPolecontinuous_mountain_carmountain_carpendulum 三、toy_textblackjackcliffwalkingfrozentaxi 四、mujocoAnt:HalfCheetah:Hopper&…...

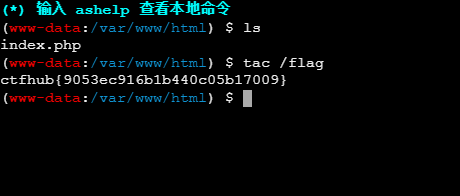

ctfhub disable_functions关卡

1.CTFHub Bypass disable_function —— LD_PRELOAD 2.CTFHub Bypass disable_function —— ShellShock 3.CTFHub Bypass disable_function —— Apache Mod CGI 4.CTFHub Bypass disable_function —— 攻击PHP-FPM 5.CTFHub Bypass disable_function —— GC UAF 6.CTFHub B…...

SpringAI人工智能开发框架006---SpringAI多模态接口_编程测试springai多模态接口支持

可以看到springai对多模态的支持. 同样去创建一个项目 也是跟之前的项目一样,修改版本1.0.0 这里 然后修改仓库地址,为springai的地址 然后开始写代码...

2025年我国网络安全发展形势展望

展望2025年,我国网络安全产业有望迎来新的快速增长阶段,零信任安全架构将在各行各业加快应用落地,数据安全技术攻关和应用进程加快,关键基础设施安全能力不断提升。同时,也应关注国家级网络对抗风险加剧、网络安全产业…...

)

【漏洞复现】BIG-IP Next Central Manager OData 注入漏洞(CVE-2024-21793)

🏘️个人主页: 点燃银河尽头的篝火(●’◡’●) 如果文章有帮到你的话记得点赞👍+收藏💗支持一下哦 一、漏洞概述 1.1漏洞简介 漏洞名称:BIG-IP Next Central Manager OData 注入漏洞漏洞编号:CVE-2024-21793漏洞威胁等级:超危影响范围:BIG-IP Next Central Manage…...

GitLab部署到阿里云服务器上

GitLab 是一个用于仓库管理系统的开源项目,使用Git作为代码管理工具,并在此基础上搭建起来的web服务。可通过Web界面进行访问公开的或者私人项目。它拥有与Github类似的功能,能够浏览源代码,管理缺陷和注释。 一、安装 1.创建一…...

VTK知识学习(27)- 图像基本操作(二)

1、图像类型转换 1)vtkImageCast 图像数据类型转换在数字图像处理中会频繁用到。一些常用的图像算子(例如梯度算子)在计算时出于精度的考虑,会将结果存储为float或double类型,但在图像显示时,一般要求图像为 unsigned char 类型,…...

MyBatis如何处理延迟加载?

大家好,我是锋哥。今天分享关于【MyBatis如何处理延迟加载?】面试题。希望对大家有帮助; MyBatis如何处理延迟加载? 1000道 互联网大厂Java工程师 精选面试题-Java资源分享网 MyBatis 支持 延迟加载(Lazy Loading&am…...

前端网络之【浏览器跨域问题分析与解决方案】

文章目录 同源策略同源与异源跨域的限制场景解决方案 CORS 请求分类 简单请求预检请求 注意点一 【关于Cookie】注意点二 【关于跨域获取响应头】 JSONP 基本流程 代理服务器 如何选择对应方案 同源策略 **同源策略是一套浏览器的安全策略机制,当一个源的文档和脚…...

LeetCode:3218. 切蛋糕的最小总开销 I(贪心 Java)

目录 3218. 切蛋糕的最小总开销 I 题目描述: 实现代码与解析: 贪心 原理思路: 3218. 切蛋糕的最小总开销 I 题目描述: 有一个 m x n 大小的矩形蛋糕,需要切成 1 x 1 的小块。 给你整数 m ,n 和两个数…...

前端下载后端文件流,文件可以下载,但是打不开,显示“文件已损坏”的问题分析与解决方案

目录 场景还原 相关代码开发者工具 - 网络请求记录 问题排查 定位改bug 总结 场景还原 我在前端使用axios接收后端xlsx表格文件流并下载,xlsx文件能够下载成功,但是打开却显示文件无法打开 相关代码 请求API封装:Content–Type以及responseType经核…...

PageRank Web页面分级算法 HNUST【数据分析技术】(2025)

1.理论知识 算法原理PageRank 通过网络浩瀚的超链接关系来确定一个页面的等级。 Google 把从 A 页面到 B 页面的链接解释为A页面给B页面投票, Google 根据投票来源(甚至来源的来源, 即链接到A页面的页面)和投票目标的等级来决定新…...

数字IC前端学习笔记:脉动阵列的设计方法学(四)

相关阅读 数字IC前端https://blog.csdn.net/weixin_45791458/category_12173698.html?spm1001.2014.3001.5482 引言 脉动结构(也称为脉动阵列)表示一种有节奏地计算并通过系统传输数据的处理单元(PEs)网络。这些处理单元有规律地泵入泵出数据以保持规则…...

对话 Project Astra 研究主管:打造通用 AI 助理,主动视频交互和全双工对话是未来重点

Project Astra 愿景之一:「系统不仅能在你说话时做出回应,还能在持续的过程中帮助你。」 近期,Google DeepMind 的 YouTube 频道采访了 Google DeepMind 研究主管格雷格韦恩 (Greg Wayne)。 格雷格韦恩的研究工作为 DeepMind 的诸多突破性成…...

NetApp 存储设备巡检作业指导书

NetApp 存储设备巡检作业指导书 一、目的 本指导书旨在指导管理员通过 SSH 或 Console 登录 NetApp FAS2552 存储系统,切换节点并进行日常管理操作。 二、适用范围 适用于基于 NetApp ONTAP 操作系统的 FAS2552 存储环境。 三、前提条件 网络和权限要求࿱…...

doesn‘t match this client (41);)

adb无法连接到安卓设备【解决方案】报错:adb server version (40) doesn‘t match this client (41);

下载老版本Platformtoolshttps://dl.google.com/android/repository/platform-tools_r28.0.2-windows.zip?hlzh-cn 替换原来的platform-tools文件夹即可。 问题原因分析:电脑端adb client版本(41)和安卓端adb …...

每天五分钟机器学习:核函数

本文重点 在学习支持向量机算法之前,我们要继续学习一些数学基础,本文我们将学习核函数的概念。当数据线性不可分的时候,此时就需要核函数出场了,它可以将低维不可分的数据映射到高维可分数据,此时就可以完成数据分类了。 核函数的定义 核函数K(x, y)定义为两个数据点x…...

NLP实战指南:从基础到进阶的文本相似度计算全解析

1. 文本相似度计算入门:为什么它如此重要? 想象一下这样的场景:你在电商平台搜索"苹果手机充电器",结果系统不仅展示了充电器商品,还推荐了"iPhone电源适配器"、"MacBook充电线"等相关产…...

解锁创意自由:Adobe-GenP工具的7大突破性功能解析

解锁创意自由:Adobe-GenP工具的7大突破性功能解析 【免费下载链接】Adobe-GenP Adobe CC 2019/2020/2021/2022/2023 GenP Universal Patch 3.0 项目地址: https://gitcode.com/gh_mirrors/ad/Adobe-GenP Adobe-GenP作为一款基于AutoIt脚本开发的Adobe CC通用…...

)

数据结构之字典树(Trie)

字典树(Trie)详解 1. 引言 字典树(Trie),也称为前缀树或单词查找树,是一种特殊的树形数据结构,用于高效地存储和检索字符串集合。它特别适用于需要快速查找前缀匹配的场景,如自动补全…...

Ventoy RAID启动解决方案:突破存储阵列引导瓶颈的实战指南

Ventoy RAID启动解决方案:突破存储阵列引导瓶颈的实战指南 【免费下载链接】Ventoy A new bootable USB solution. 项目地址: https://gitcode.com/GitHub_Trending/ve/Ventoy 在服务器部署和高端PC应用中,从RAID阵列→磁盘冗余存储技术启动系统往…...

GBase 8a 字符集、排序规则和字符串比较结果偏差

GBase 8a 字符集、排序规则和字符串比较结果偏差 我最近看资料和整理现场问题时,越来越觉得 GBase 8a 里很多“查出来不对”的问题,并不是表没导对,也不是 SQL 逻辑写错了,而是字符集、排序规则、大小写处理和字符串比较语义没有统…...

MGeo中文地址解析模型惊艳案例:‘哈尔滨市南岗区西大直街92号哈尔滨工业大学一校区’精准识别

MGeo中文地址解析模型惊艳案例:‘哈尔滨市南岗区西大直街92号哈尔滨工业大学一校区’精准识别 1. 引言:从混乱的地址文本到清晰的结构化信息 想象一下,你收到一条用户留言:“货送到哈尔滨市南岗区西大直街92号哈尔滨工业大学一校…...

星图平台快速部署Qwen3-VL:30B:Ubuntu20.04环境配置全攻略

星图平台快速部署Qwen3-VL:30B:Ubuntu20.04环境配置全攻略 想在Ubuntu系统上快速部署强大的多模态AI模型?本文手把手教你从零开始配置星图GPU平台环境,30分钟搞定Qwen3-VL:30B部署! 1. 开篇:为什么选择这个部署方案 最…...

广州SEO优化服务有哪些

广州SEO优化服务:全面提升网站排名的关键策略 在当前竞争激烈的互联网环境中,广州SEO优化服务显得尤为重要。搜索引擎优化(SEO)不仅能够提高网站在搜索结果中的排名,还能有效地吸引更多的潜在客户。广州SEO优化服务有…...

OpenClaw移动端适配:Qwen3-14b_int4_awq通过Termux在安卓手机运行

OpenClaw移动端适配:Qwen3-14b_int4_awq通过Termux在安卓手机运行 1. 为什么要在手机上部署OpenClaw? 去年夏天的一个深夜,我正躺在沙发上刷手机,突然接到一个紧急需求:需要立即处理一批文件并生成报告。当时手边没有…...

用梦话编程:睡眠开发者的效率革命

在传统认知中,软件开发是高度依赖清醒、理性思维的活动。程序员在屏幕前敲击键盘,与逻辑、算法和Bug进行着日复一日的“搏斗”。然而,一场静默的效率革命正在发生,它挑战着我们对“工作状态”的定义——这场革命的核心,…...