什么是国密设计

国密设计,全称为“国家密码算法设计”,是指中国自主研发的一系列密码学算法和相关的技术标准。这些算法旨在提供安全可靠的加密、解密、签名验证等服务,并且在中国的信息安全领域中扮演着至关重要的角色。以下是关于国密设计的详细解释:

1. 国密算法概述

国密算法是由中国国家密码管理局(OSCCA, Office of State Commercial Cryptography Administration)负责制定并推广的标准,主要包括以下几个核心算法:

- SM2:基于椭圆曲线公钥密码算法(ECC),用于数字签名和密钥交换。它提供了比RSA更高的安全性,同时具有更短的密钥长度。

- SM3:一种哈希函数,输出长度为256位,类似于SHA-256,但其内部结构和常量有所不同,确保了独立性和安全性。

- SM4:对称分组密码算法,类似AES,适用于数据加密。它使用128位密钥和128位分组大小。

- ZUC:流密码算法,主要用于无线通信中的数据加密,如4G LTE网络。

此外,还有其他辅助性或特定用途的算法,如用于身份认证的SM9标识密码算法等。

2. 国密标准的特点

安全性

国密算法的设计充分考虑了现代密码分析技术的发展趋势,能够抵御各种已知攻击方式,包括但不限于差分分析、线性分析等高级攻击手段。它们经过严格的理论分析和实际测试,确保在不同应用场景下的安全性。

自主可控

国密算法完全由中国自主研发,避免了对外部技术和知识产权的依赖,增强了国家安全保障能力。这对于涉及国家机密信息保护的关键系统尤为重要。

兼容性与标准化

为了便于广泛应用,国密算法遵循国际通行的技术规范,并且与现有的信息系统兼容良好。同时,中国也在积极推动国密标准成为国际标准的一部分,以促进国际合作和技术交流。

3. 应用场景

国密算法广泛应用于各个领域,特别是那些对信息安全要求极高的行业:

- 金融支付:银行转账、网上支付、移动支付等领域都采用了国密算法来保证交易的安全性。

- 电子政务:政府机关之间的文件传输、在线办事平台的身份验证等都需要强加密措施。

- 电子商务:从用户注册登录到订单处理,整个流程中涉及到的数据都需要加密存储和传输。

- 物联网:智能家居设备、车联网等新兴领域的数据通信也需要采用高强度的加密机制。

- 区块链:一些国内开发的区块链项目已经开始支持国密算法,以增强系统的安全性和合规性。

4. 推广与实施

为了推动国密算法的应用,中国政府采取了一系列措施:

- 政策引导:出台相关政策法规,鼓励和支持企事业单位优先选用国密算法产品和服务。

- 资质认证:建立了严格的密码产品检测认证制度,只有通过认证的产品才能进入市场销售。

- 教育培训:加强对信息安全专业人才的培养,提高从业人员对国密算法的理解和应用水平。

- 示范工程:开展多个国家级别的试点项目,展示国密算法的实际效果,积累经验并向全国推广。

5. 挑战与展望

尽管国密算法已经取得了显著成就,但在全球范围内推广应用仍面临一定挑战:

- 国际认可度:需要进一步提升国际社会对国密算法的认知度和信任感。

- 技术迭代:随着量子计算等新技术的发展,现有算法可能面临新的威胁,因此需要持续投入研发,保持领先地位。

- 生态建设:构建完整的产业链条,包括芯片制造、软件开发、系统集成等多个环节,形成良好的产业生态环境。

总之,国密设计是中国在信息安全领域的重要举措,对于维护国家安全和社会稳定具有不可替代的作用。未来,随着信息技术的不断发展,国密算法将继续演进和完善,为中国乃至世界的网络安全贡献更多力量。

相关文章:

什么是国密设计

国密设计,全称为“国家密码算法设计”,是指中国自主研发的一系列密码学算法和相关的技术标准。这些算法旨在提供安全可靠的加密、解密、签名验证等服务,并且在中国的信息安全领域中扮演着至关重要的角色。以下是关于国密设计的详细解释&#…...

Android IO 问题:java.io.IOException Operation not permitted

问题描述与处理策略 1、问题描述 java.io.IOException: Operation not permittedjava.nio.file.FileSystemException: /storage/emulated/0/test/test.txt: Operation not permittedjava.io.IOException: Operation not permitted:异常为操作不被允许 java.nio.f…...

安装bert_embedding遇到问题

在使用命令: pip install bert-embedding 安装bert_embedding的时候,遇到如下问题: ERROR: Failed cleaning build dir for numpy Successfully built gluonnlp Failed to build numpy ERROR: ERROR: Failed to build installable wheel…...

cka考试-03-k8s版本升级

一、原题 二、解答 [root@master ~]# kubectl get node NAME STATUS ROLES AGE VERSION master Ready control-plane,master 25h v1.22.12 node1 Ready worker 25h v1.22.12 node2 Ready worker …...

【insert 插入数据语法合集】.NET开源ORM框架 SqlSugar 系列

系列文章目录 🎀🎀🎀 .NET开源 ORM 框架 SqlSugar 系列 🎀🎀🎀 文章目录 系列文章目录一、前言 🍃二、插入方式 💯2.1 单条插入实体2.2 批量 插入实体2.3 根据字典插入2.4 根据 Dat…...

Spring Boot 的自动配置,以rabbitmq为例,请详细说明

Spring Boot 的自动配置特性能够大大简化集成外部服务和组件的配置过程。以 RabbitMQ 为例,Spring Boot 通过 spring-boot-starter-amqp 提供了自动配置支持,开发者只需在应用中添加相关依赖并配置必要的属性,Spring Boot 会自动配置所需的连…...

Visual Studio 2022+Qt6.5.3安装教程+环境配置+创建Qt项目+乱码插件+运行很完美(16岁孩子也能看懂)

点击上方"蓝字"关注我们 01、安装VS2022 >>> 一、安装VS2022 1、VS2022下载链接:Visual Studio 2022 IDE - 适用于软件开发人员的编程工具[https://visualstudio.microsoft.com/zh-hans/vs/] 2、选择Community 2022个人免费版,点击下载[https://gitcode.…...

LeetCode - 初级算法 数组(旋转数组)

旋转数组 这篇文章讨论如何通过编程实现数组元素的旋转操作。 免责声明:本文来源于个人知识与公开资料,仅用于学术交流。 描述 给定一个整数数组 nums,将数组中的元素向右轮转 k 个位置,其中 k 是非负数。 示例: 输入: nums = [1,2,3,...

logback日志框架源码分析

目录 (一)入口:slf4j选择日志框架 (二)日志框架初始化 (1)logback的3种配置方式 a、BasicConfigurator默认配置 b、SPI方式配置的Configurator实现类 c、通过配置文件初始化 (2)xml配置文件初始化 (三)Logger的创建 (四)打印日志 本文源码基于:logback版…...

【微服务】3、配置管理

微服务配置管理 已掌握的微服务组件及配置管理问题引出 已掌握注册中心、Openfan、远程调用、负载均衡、网关等组件,具备微服务开发能力,但仍存在其他问题待解决。微服务和网关存在大量配置文件,其中包含很多重复配置,如数据库、日…...

数据分析思维(七):分析方法——群组分析方法

数据分析并非只是简单的数据分析工具三板斧——Excel、SQL、Python,更重要的是数据分析思维。没有数据分析思维和业务知识,就算拿到一堆数据,也不知道如何下手。 推荐书本《数据分析思维——分析方法和业务知识》,本文内容就是提取…...

概述(讲讲python基本语法和第三方库)

我是北子,这是我自己写的python教程,主要是记录自己的学习成果方便自己日后复习, 我先学了C/C,所以这套教程中可能会将很多概念和C/C去对比,所以该教程大概不适合零基础的人。 it seems that python nowadays 只在人工…...

力扣-20-有效的括号-栈

思路: 左括号每次匹配都是先匹配最后进来的,和栈的特点很相似,我们就可以利用栈来完成...

数据在内存中的存储【C语言版】

目录 1.举例: 2.深入刨析大端小端的组成: 3.判断当前编译环境是大端还是小端的方法 4.以函数的形式来判断当前的编译环境是大端还是小端【就是把判断大端小端的方法放进函数里面来实现,得到返回值,可以减少main()函数的内存】…...

【SQL】进阶知识 — 各大数据库合并几条数据到一行的方式

大家好,欢迎来到本期的 SQL 知识分享!今天我们要聊一个非常实用的技能:如何将多个行数据合并成一行!如果你曾经需要把多个查询结果合并成一个单元,或者把多行数据汇总到一个字段中,这篇文章将会教你如何用 …...

Gitee上传项目代码教程(详细)

工具必备:Git Bash 上传步骤 1.在Gitee创建项目仓库 2.进入本地项目目录 右键打开Git Bash here 3.配置用户名和邮箱 如果之前给git配置过用户名和邮箱可跳过 查看Git是否配置成功:git config --list git config --global user.name "xxx"…...

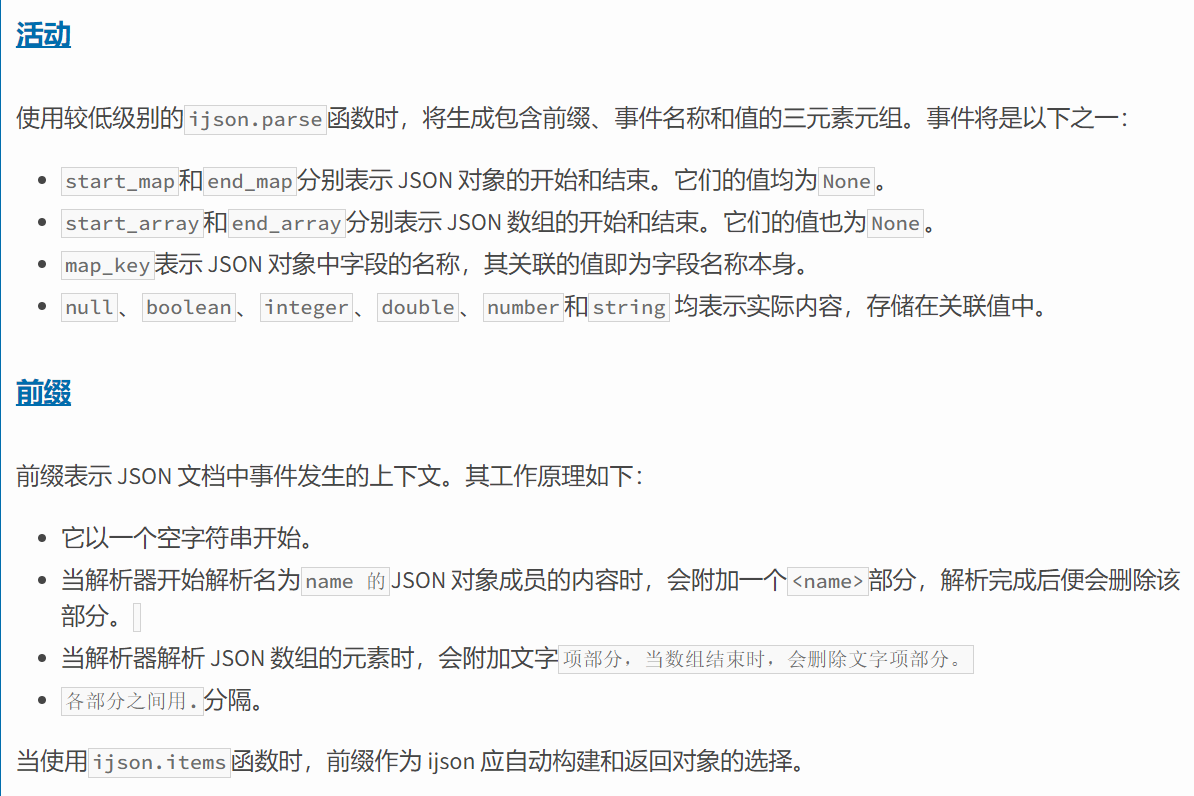

python ijson 用法教程

ijson PyPI Python ijson处理大型JSON文件 - 秀尊云 Python解析JSON大文件 | Leetaos Blog https://stackoverflow.com/questions/2400643/is-there-a-memory-efficient-and-fast-way-to-load-big-json-files/58148422#58148422 Python中读写(解析)J…...

什么是网络安全攻防演练,即红蓝对抗?

定义与目的 定义:网络安全攻防演练是一种模拟真实网络攻击和防御场景的活动,通过组织专业的攻击队伍(红队)和防御队伍(蓝队)进行对抗,来检验和提升组织的网络安全防御能力、应急响应能力和安全运…...

数据挖掘——决策树分类

数据挖掘——决策树分类 决策树分类Hunt算法信息增益增益比率基尼指数连续数据总结 决策树分类 树状结构,可以很好的对数据进行分类; 决策树的根节点到叶节点的每一条路径构建一条规则;具有互斥且完备的特点,即每一个样本均被且…...

Pytorch单、多GPU和CPU训练模型保存和加载

Pytorch多GPU训练模型保存和加载 在多GPU训练中,模型通常被包装在torch.nn.DataParallel或torch.nn.parallel.DistributedDataParallel中,这会在模型的参数名前加上module前缀。因此,在保存模型时,需要使用model.module.state_di…...

Swoole协程 vs Go协程:PHP开发者一看就懂的实战对比

Swoole协程 vs Go协程:PHP开发者一看就懂的实战对比 前言:做PHP开发的同学,大概率都被“高并发”困扰过——传统PHP-FPM是同步阻塞模型,一旦遇到IO等待(数据库查询、第三方接口调用),就会阻塞进…...

)

告别复制卡!手把手教你用92HID623CPU V5.00给小区门禁梯控做加密发卡(附防锁卡指南)

92HID623CPU V5.00门禁系统安全发卡实战指南 最近在帮几个小区做门禁系统升级时,发现很多物业还在使用老式的M1卡,这种卡片存在严重的安全隐患——复制一张卡只需要几十秒。而采用CPU卡的门禁系统,安全性可以提升好几个量级。今天就以92HID62…...

终极免费彩色表情字体:EmojiOne Color完整使用指南

终极免费彩色表情字体:EmojiOne Color完整使用指南 【免费下载链接】emojione-color OpenType-SVG font of EmojiOne 2.3 项目地址: https://gitcode.com/gh_mirrors/em/emojione-color 还在为网页和设计项目中表情符号显示不一致而烦恼吗?想要让…...

从社交网络到推荐系统:拆解GNN在工业界的三种落地姿势与避坑指南

工业级图神经网络实战:从社交关系到电商推荐的三大落地范式 社交平台的好友推荐、电商网站的"猜你喜欢"、金融风控中的异常交易识别——这些看似不相关的场景背后,都藏着图神经网络(GNN)的身影。作为算法工程师,我们常常陷入两难&a…...

各位爱因斯坦,小白想知道:

国产交换机、路由器、防火墙、AC/AP、负载均衡等设备的安装配置、调试。这些流程步骤与细节谢谢大佬们🙏...

Flutter 三方库 serial 的鸿蒙化适配指南—如何在在鸿蒙系统上构建极致、稳定的 Web 串口通信与工业硬软连接实战

在工业数字化、设备物联网化、产线可视化运维的场景里,串口通信依然是最基础、最稳定、最具成本优势的设备连接方式之一。无论是 PLC、仪器仪表、扫码枪、称重模块,还是自定义 MCU 控制板,大量设备仍通过 UART/USB-Serial 与上位系统交换数据…...

)

从入门到实战:在UniApp中高效集成uCharts图表(组件与原生双模式详解)

1. uCharts图表库简介与UniApp集成优势 uCharts是一款专为移动端优化的高性能图表库,最初为微信小程序设计,现已全面支持UniApp平台。我在多个商业项目中实测发现,它的渲染速度比同类库快30%以上,特别适合需要快速响应的数据可视化…...

伪类与伪元素

伪类和伪元素的本质区别是修饰的东西是否能在DOM中找到对应的真实节点,比如伪类:first-of-type修饰的是一个能找到的真实节点,而伪元素::first-line修饰的不是一个真实的节点而是一段文本的一行 伪类: 伪类以单个冒号(:)开头,用于在元素特定状态为他添加样式(注意伪类本身不决定…...

Beyond Compare 5密钥生成器:三步永久激活文件对比神器

Beyond Compare 5密钥生成器:三步永久激活文件对比神器 【免费下载链接】BCompare_Keygen Keygen for BCompare 5 项目地址: https://gitcode.com/gh_mirrors/bc/BCompare_Keygen 还在为Beyond Compare 5的30天评估期到期而烦恼吗?每次打开软件都…...

从词向量到大模型:NLP 技术是怎么一步步变强的

自然语言处理(Natural Language Processing,简称 NLP)是人工智能里一个特别重要的方向,它的发展过程其实就是人们想办法让机器从只会按规则做事,慢慢变成能真正理解人类说话意思的过程。这篇文章会带你简单看看&#x…...