CDN防御如何保护我们的网络安全?

在当今数字化时代,网络安全成为了一个至关重要的议题。随着网络攻击的日益频繁和复杂化,企业和个人都面临着前所未有的安全威胁。内容分发网络(CDN)作为一种分布式网络架构,不仅能够提高网站的访问速度和用户体验,还能够在很大程度上增强网络安全防护能力。

本文将探讨CDN防御如何保护我们的网络安全。

1、CDN 防御的首要本领是分布式抗 DDoS 攻击

DDoS 攻击,即分布式拒绝服务攻击,犹如网络中的 “洪水猛兽”,攻击者操控大量傀儡机向目标服务器发送海量请求,瞬间让服务器瘫痪,正常用户无法访问服务。CDN 凭借广泛分布的节点,分散了攻击流量。

当遭遇攻击时,CDN 会智能识别恶意流量,将其引流到专门的清洗节点,如同大禹治水般 “疏导” 而非 “堵截”,确保源站服务器正常运行,用户访问不受影响。例如,一些知名在线游戏平台,玩家众多,常遭黑客觊觎,CDN 防御可在瞬间抵御数以万计的虚假请求,让玩家能持续酣畅淋漓地对战。

2、内容防盗链功能也是 CDN 保障安全的一大利器

互联网上优质内容丰富,不乏不法分子试图盗用他人资源,非法嵌入自己网站获利。CDN 通过设置严格的访问规则和加密验证机制,只有合法授权的域名才能访问内容。像专业的摄影图片素材网站,图片版权珍贵,CDN 防止其他未经许可的网站盗链,既保护了创作者权益,也维护了网络内容生态的健康,让用户能放心创作、分享,不用担心心血被盗用。

3、CDN 还能有效抵御网络爬虫恶意抓取

如今数据是宝贵资产,部分恶意爬虫疯狂抓取网站数据,拖慢网站速度,甚至造成数据泄露风险。CDN 可以识别正常用户浏览行为和爬虫行径,对于频繁、异常的抓取请求予以限制,保障网站数据有序开放,维护网站运营秩序。电商网站商品价格、库存等信息敏感,CDN 防御阻止恶意爬虫肆意搜刮,避免商家商业机密外露,确保公平竞争环境。

4、CDN 提供的 Web 应用防火墙(WAF)功能,为网站筑牢安全防线

它能实时监测并拦截诸如 SQL 注入、跨站脚本攻击(XSS)等常见网络攻击手段。黑客企图通过在搜索框、评论区等输入恶意代码,窃取用户信息或篡改页面,CDN 的 WAF 如同警觉的卫士,精准识别、阻挡这些有害代码,让用户安心提交表单、发表言论,不用担心隐私泄露与页面被恶意操控。

在网络安全威胁日益复杂多变的今天,CDN 防御全方位、多层次地为我们保驾护航。从守护服务器稳定运行,到保障内容合法使用,再到防范数据窃取与攻击渗透,它让我们在畅游网络海洋时少了诸多后顾之忧,切实为个人隐私、企业利益以及网络整体的健康发展保驾护航,持续助力构建安全、有序、繁荣的网络新空间。

相关文章:

CDN防御如何保护我们的网络安全?

在当今数字化时代,网络安全成为了一个至关重要的议题。随着网络攻击的日益频繁和复杂化,企业和个人都面临着前所未有的安全威胁。内容分发网络(CDN)作为一种分布式网络架构,不仅能够提高网站的访问速度和用户体验&…...

matlab离线安装硬件支持包

MATLAB 硬件支持包离线安装 本文章提供matlab硬件支持包离线安装教程,因为我的matlab安装的某种原因(破解),不支持硬件支持包的安装,相信也有很多相同情况的朋友,所以记录一下我是如何离线安装的ÿ…...

使用virtualenv创建虚拟环境

下载 virtualenv pip install virtualenv 创建虚拟环境 先进入想要的目录 一般为 /envs virtualenv 文件名 --python解释器的版本 激活虚拟环境 .\虚拟项目的文件夹名称\Scripts\activate 退出虚拟环境 deactivate...

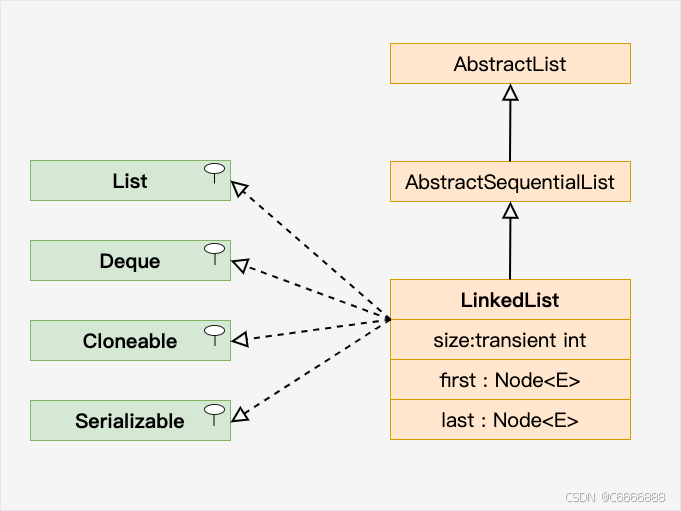

Java链表

链表(Linked List)是一种线性数据结构,它由一系列节点组成,每个节点包含两部分:一部分为用于储存数据元素,另部分是一种引用(指针),指向下一个节点。 这种结构允许动态地添加和删除元素,而不需要像数组那种大规模的数…...

Zero to JupyterHub with Kubernetes 下篇 - Jupyterhub on k8s

前言:纯个人记录使用。 搭建 Zero to JupyterHub with Kubernetes 上篇 - Kubernetes 离线二进制部署。搭建 Zero to JupyterHub with Kubernetes 中篇 - Kubernetes 常规使用记录。搭建 Zero to JupyterHub with Kubernetes 下篇 - Jupyterhub on k8s。 官方文档…...

解决 Tomcat 跨域问题 - Tomcat 配置静态文件和 Java Web 服务(Spring MVC Springboot)同时允许跨域

解决 Tomcat 跨域问题 - Tomcat 配置静态文件和 Java Web 服务(Spring MVC Springboot)同时允许跨域 Tomcat 配置允许跨域Web 项目配置允许跨域Tomcat 同时允许静态文件和 Web 服务跨域 偶尔遇到一个 Tomcat 部署项目跨域问题,因为已经处理…...

在C语言中使用伪终端与bash交互

了解伪终端概念: 伪终端(PTY)由一对设备组成:主设备(master)和从设备(slave)。数据写入主设备会出现在从设备,反之亦然。这允许一个进程通过主设备与另一个进程ÿ…...

阿里云 人工智能与机器学习

阿里云的 人工智能(AI)与机器学习(ML) 服务为企业提供了全面的AI解决方案,帮助用户在多个行业实现数据智能化,提升决策效率,推动业务创新。阿里云通过先进的技术和丰富的工具,支持用…...

HTML 显示器纯色亮点检测工具

HTML 显示器纯色亮点检测工具 相关资源文件已经打包成html等文件,可双击直接运行程序,且文章末尾已附上相关源码,以供大家学习交流,博主主页还有更多Html相关程序案例,秉着开源精神的想法,望大家喜欢&#…...

【漏洞分析】UDF提权漏洞——CVE-2016-6662-MySQL ‘malloc_lib’变量重写命令执行

0x00 前言 最近在做渗透笔记,其中有一个靶机在getshell后,需要进行提权。发现靶机使用root启动的mysql服务,那么尝试使用UDF提权。于是在提权成功后,花了一天时间特意搜了一下整个UDF提权的漏洞原理和利用,加深理解。…...

Mybatis(day09)

Mybatis基础操作 功能列表: 查询 根据主键ID查询 条件查询新增更新删除 根据主键ID删除 根据主键ID批量删除 准备 实施前的准备工作: 准备数据库表创建一个新的 springboot 工程,选择引入对应的起步依赖(mybatis、mysql 驱动、…...

模式识别与机器学习 | 十一章 概率图模型基础

隐马尔科夫模型(Hidden Markov Model,HMM) HMM是建模序列数据的图模型 1、第一个状态节点对应一个初始状态概率分布 2、状态转移矩阵A, 3、发射矩阵概率B 4、对特定的(x,y)的联合概率可以表示为 α递归计算——前向算法β递归…...

深圳知识产权保护中心再发力,两大产业专利预审服务全新升级

在当今科技迅猛发展、市场竞争日益激烈的时代,知识产权保护对于产业发展的重要性不言而喻。深圳知识产权保护中心又有大动作,为高端装备制造和珠宝加工产业带来了专利预审服务的新突破。这一举措不仅为这两个产业注入了强大的发展动力,也为深…...

同步与并发:Java的同步舞蹈

现在,我们将深入探讨同步与并发,这是确保多线程程序正确性和效率的关键,就像是Java的同步舞蹈。 1 并发的概念 并发是指在多处理器系统中,多个操作或多个线程同时进行执行。在Java中,这意味着能够有效地利用多核处理…...

Kafka详解 ③ | Kafka集群操作与API操作

目录 1、Kafka集群操作 1.1、创建 topic 1.2、查看主题命令 1.3、生产者生产 1.4、消费者消费数据 1.5、运行 describe topics命令 1.6、增加 topic分区数 1.7、增加配置 1.8、删除配置 1.9、删除 topic 2、Kafka的Java API操作 2.1、生产者代码 2.2、消费者代 2…...

k8s基础(1)—Kubernetes-Pod

一、Pod简介 Pod是Kubernetes(k8s)系统中可以创建和管理的最小单元,是资源对象模型中由用户创建或部署的最小资源对象模型。Pod是由一个或多个容器组成的,这些容器共享存储和网络资源,可以看作是一个逻辑的主机。…...

iOS - 数组的真实类型

1. NSArray 类簇 // 1. __NSArray0 (空数组) NSArray *empty [];// 2. __NSArrayI (不可变数组) NSArray *immutable [1, 2, 3];// 3. __NSArrayM (可变数组) NSMutableArray *mutable [NSMutableArray array];// 4. __NSSingleObjectArrayI (单元素数组) NSArray *single …...

k8s启动报错

执行kubeadm init --image-repository registry.aliyuncs.com/google_containers 出现如下结果: [api-check] The API server is not healthy after 4m0.000885686s Unfortunately, an error has occurred: context deadline exceeded This error is likely caused by:…...

git:指令集

以下是对这些 Git 新特性和命令的更详细解读和实际用例分析,帮助更好地理解它们的作用及适用场景: 1. git switch 和 git restore 背景: 传统上,git checkout 是一个多功能命令,用于切换分支、检出文件、创建分支等&…...

自闭症家庭:建立支持系统与平衡生活

在自闭症家庭的世界里,每一天都充满了挑战与希望。自闭症,这一复杂的神经发育障碍,不仅影响着孩子的成长轨迹,也对整个家庭的生活方式产生了深远的影响。面对这一挑战,许多家庭都在努力寻找有效的支持系统和平衡生活的…...

2026届最火的五大AI论文方案推荐

Ai论文网站排名(开题报告、文献综述、降aigc率、降重综合对比) TOP1. 千笔AI TOP2. aipasspaper TOP3. 清北论文 TOP4. 豆包 TOP5. kimi TOP6. deepseek 于内容生产进程里,能借由下述策略切实降低AIGC生成占比,要优先运用人…...

Dify部署

简介 Dify 是可在本地部署的,开源的智能体管理平台 本文介绍如何在本地部署 Dify,官网地址:https://dify.ai/ 部署 简单一点,用 Docker-Compose 部署,我这里用 Docker-Desktop Docker-Desktop 是桌面版的 Docker&…...

告别熬夜绘图!虎贲等考 AI 科研绘图:让期刊级图表一键成型

在论文写作、课题研究与期刊发表中,科研绘图是决定成果呈现质量的关键环节,更是审稿人重点关注的 “门面标准”。一张规范、清晰、数据真实的图表,能显著提升论文说服力;而粗糙、模糊、不合规的插图,往往直接导致返修甚…...

)

【仅限首批开放】AIAgent多目标优化内参白皮书(含NASA JPL/蚂蚁/字节联合验证的MOO-SLAM架构图谱与5类业务场景映射表)

第一章:AIAgent多目标优化的范式演进与核心挑战 2026奇点智能技术大会(https://ml-summit.org) 传统单目标强化学习框架在面对真实世界AI代理(AIAgent)任务时日益显现出结构性局限——用户意图模糊性、环境动态性、资源约束多样性与伦理对齐…...

)

Win11升级后LaTeX编译报错?手把手教你解决STXingkai字体缺失问题(附华文行楷.ttf下载)

Win11系统LaTeX编译报错终极解决方案:STXingkai字体缺失问题深度解析 最近不少用户在升级到Windows 11后,发现原本运行良好的LaTeX文档突然无法编译,报错信息直指STXingkai字体缺失。这个问题尤其困扰需要使用华文字体进行学术论文或报告编写…...

三合一跨平台音乐播放器:VutronMusic 完整使用指南

三合一跨平台音乐播放器:VutronMusic 完整使用指南 【免费下载链接】VutronMusic 高颜值的第三方网易云播放器;支持流媒体音乐,如navidrome、jellyfin、emby;支持本地音乐播放、离线歌单、逐字歌词、桌面歌词、Touch Bar歌词、Mac…...

终极飞书文档批量导出工具:25分钟完成700+文档迁移的完整指南

终极飞书文档批量导出工具:25分钟完成700文档迁移的完整指南 【免费下载链接】feishu-doc-export 飞书文档导出服务 项目地址: https://gitcode.com/gh_mirrors/fe/feishu-doc-export 在数字化转型浪潮中,企业文档系统的迁移已成为技术团队面临的…...

)

VSCode终端执行npm命令失败的排查与修复(Powershell方案)

1. 问题场景还原:为什么VSCode终端跑不动npm? 最近在项目里碰到个怪事:用系统自带的CMD窗口跑npm install一切正常,但切回VSCode内置终端就报"npm不是可识别的命令"。这种割裂感就像手机连WiFi能上网但电脑连同一个WiFi…...

IDEA开发效率提升:南北阁Nanbeige4.1-3B智能插件开发

IDEA开发效率提升:南北阁Nanbeige4.1-3B智能插件开发 告别重复劳动,让AI成为你的编程搭档 作为一名常年使用IDEA的开发者,我深知编码过程中那些琐碎却耗时的环节:写模板代码、寻找重构机会、分析依赖关系...直到尝试了南北阁Nanbe…...

)

GitLab Graph图实战:从分支合并到问题追踪(持续更新)

1. GitLab Graph图功能入门指南 刚接触GitLab的开发者可能对这个内置的Graph图功能感到陌生。简单来说,它就像是你代码仓库的"时光机",能够用可视化的方式展示所有分支、提交和合并的历史轨迹。我第一次使用这个功能时,发现它比传统…...